![S3 Ep119: خلاف ورزیاں، پیچ، لیک اور موافقت! [آڈیو + متن] S3 Ep119: خلاف ورزیاں، پیچ، لیک اور موافقت! [آڈیو + متن] پلیٹو بلاکچین ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text.jpg)

خلاف ورزیاں، پیچ، لیک اور موافقت

تازہ ترین ایپیڈوڈ - ابھی سنیں۔

کسی بھی مقام پر جانے کے لیے نیچے دی گئی ساؤنڈ ویوز پر کلک کریں اور ڈریگ کریں۔ آپ بھی براہ راست سنیں ساؤنڈ کلاؤڈ پر۔

ڈوگ آموت اور پال ڈکلن کے ساتھ

انٹرو اور آؤٹرو میوزک بذریعہ ایڈتھ موج.

آپ ہماری بات سن سکتے ہیں۔ پر SoundCloud, ایپل پوڈ, گوگل پوڈ کاسٹ, Spotify, Stitcher اور جہاں بھی اچھے پوڈ کاسٹ ملتے ہیں۔ یا صرف ڈراپ کریں۔ ہمارے RSS فیڈ کا URL اپنے پسندیدہ پوڈ کیچر میں۔

ٹرانسکرپٹ پڑھیں

ڈوگ خلاف ورزیاں، خلاف ورزیاں، پیچ، اور ٹائپوز۔

وہ سب کچھ، اور بہت کچھ، ننگی سیکیورٹی پوڈ کاسٹ پر۔

[میوزیکل موڈیم]

پوڈ کاسٹ میں خوش آمدید، سب۔

میں ڈوگ آموت ہوں؛ وہ ڈاؤل پکلن ہے…

…مجھے افسوس ہے، پال!

بطخ. مجھے لگتا ہے کہ میں نے یہ کام کر لیا ہے، ڈوگ۔

"Typios" ایک آڈیو ٹائپو ہے۔

ڈوگ بالکل!

بطخ. ہاں… شاباش، وہ آدمی!

ڈوگ تو، ٹائپ کی غلطیوں کا سائبر سیکیورٹی سے کیا تعلق ہے؟

ہم اس میں داخل ہوں گے…

لیکن پہلے - ہم اپنے ساتھ شروع کرنا چاہتے ہیں۔ ٹیک ہسٹری میں یہ ہفتہ طبقہ.

اس ہفتے، 23 جنوری 1996، جاوا ڈویلپمنٹ کٹ کے ورژن 1.0 نے کہا، "Hello, world."

اس کا منتر، "ایک بار لکھیں، کہیں بھی چلائیں"، اور اس کی ریلیز درست ہے کیونکہ ویب کی مقبولیت واقعی ایک بخار کی سطح کو پہنچ رہی تھی، اس نے اسے ویب پر مبنی ایپس کے لیے ایک بہترین پلیٹ فارم بنا دیا۔

آج کی طرف تیزی سے آگے، اور ہم ورژن 19 پر ہیں، پال۔

بطخ. ہم!

جاوا، ہاں؟

یا "اوک"۔

مجھے یقین ہے کہ یہ اس کا اصل نام تھا، کیونکہ جس شخص نے زبان ایجاد کی اس کے دفتر کے باہر ایک بلوط کا درخت اگتا تھا۔

آئیے ہم اس موقع سے فائدہ اٹھائیں، ڈوگ، صاف کرنے کے لیے، ایک بار اور سب کے لیے، الجھن جو کہ بہت سے لوگوں کے پاس جاوا اور جاوا اسکرپٹ کے درمیان ہے۔

ڈوگ اووووووہ…

بطخ. بہت سے لوگ سوچتے ہیں کہ ان کا تعلق ہے۔

ان کا کوئی تعلق نہیں ہے، ڈوگ۔

وہ *بالکل ایک جیسے* ہیں - ایک صرف چھوٹا ہے… نہیں، میں آپ سے مکمل طور پر مذاق کر رہا ہوں!

ڈوگ میں تھا، جیسے، "یہ کہاں جا رہا ہے؟" [ہنسی]

بطخ. جاوا اسکرپٹ کو بنیادی طور پر یہ نام ملا کیونکہ لفظ جاوا ٹھنڈا تھا…

…اور پروگرامر کافی پر چلتے ہیں، چاہے وہ جاوا میں پروگرامنگ کر رہے ہوں یا جاوا اسکرپٹ۔

ڈوگ ٹھیک ہے، بہت اچھا۔

اسے صاف کرنے کے لیے آپ کا شکریہ۔

اور چیزوں کو صاف کرنے کے موضوع پر، GoTo، GoToMyPC، GoToWebinar، LogMeIn، اور (کھانسی، کھانسی) جیسی مصنوعات کے پیچھے کمپنی کہتا ہے انہوں نے "ہمارے ترقیاتی ماحول اور تھرڈ پارٹی کلاؤڈ اسٹوریج سروس میں غیر معمولی سرگرمی کا پتہ لگایا ہے۔"

پال، ہم کیا جانتے ہیں؟

GoTo نے اعتراف کیا: صارف کے کلاؤڈ بیک اپس کو ڈکرپشن کلید کے ساتھ چوری کیا گیا۔

بطخ. یہ نومبر 2022 کے آخری دن واپس آیا تھا۔

اور (کھانسی، کھانسی) جس کا آپ نے پہلے ذکر کیا ہے، یقیناً، GoTo کا الحاق/ذیلی ادارہ، یا کمپنی ہے جو ان کے گروپ LastPass کا حصہ ہے۔

یقینا، کرسمس پر بڑی کہانی تھی LastPass کی خلاف ورزی.

گوٹو نے اب جو کچھ کہا ہے اس سے اب یہ خلاف ورزی کچھ مختلف معلوم ہوتی ہے۔

وہ تسلیم کرتے ہیں کہ کلاؤڈ سروس جس کی بالآخر خلاف ورزی ہوئی وہ وہی ہے جو LastPass کے ساتھ شیئر کی گئی ہے۔

لیکن جس چیز کی خلاف ورزی ہوئی ہے، کم از کم جس طرح سے انہوں نے اسے لکھا ہے، لگتا ہے کہ مختلف طریقے سے خلاف ورزی کی گئی ہے۔

اور اس ہفتے تک - تقریباً دو مہینے بعد - GoTo کو اس بات کی تشخیص کے ساتھ واپس آنے میں لگا کہ انھوں نے کیا پایا۔

اور خبر بالکل اچھی نہیں ہے، ڈوگ۔

کیونکہ مصنوعات کا ایک پورا بوجھ… میں انہیں پڑھوں گا: Central, Pro, join.me, Hamachi اور RemotelyAnywhere۔

ان تمام پروڈکٹس کے لیے، اکاؤنٹ کے ڈیٹا سمیت، کسٹمر کی چیزوں کے انکرپٹڈ بیک اپس چوری ہو گئے۔

اور، بدقسمتی سے، کم از کم ان میں سے کچھ بیک اپ کے لیے ڈکرپشن کلید ان کے ساتھ چوری ہو گئی تھی۔

تو اس کا مطلب ہے کہ جب وہ بدمعاشوں کے ہاتھ میں آجائیں گے تو وہ بنیادی طور پر *انکرپٹڈ* نہیں ہیں۔

اور دو اور پروڈکٹس تھے، جو ریسکیو اور GoToMyPC تھے، جہاں نام نہاد "MFA سیٹنگز" چوری ہو گئی تھیں، لیکن ان کو خفیہ بھی نہیں کیا گیا تھا۔

لہذا، دونوں صورتوں میں ہمارے پاس، بظاہر: ہیش اور نمکین پاس ورڈ غائب ہیں، اور ہمارے پاس یہ پراسرار "MFA (ملٹی فیکٹر تصدیق) سیٹنگز" ہیں۔

یہ دیکھتے ہوئے کہ یہ اکاؤنٹ سے متعلق ڈیٹا لگتا ہے، یہ واضح نہیں ہے کہ وہ "MFA ترتیبات" کیا ہیں، اور یہ افسوس کی بات ہے کہ GoTo کچھ زیادہ واضح نہیں تھا۔

اور میرا سلگتا ہوا سوال ہے…

کیا ان ترتیبات میں فون نمبر جیسی چیزیں شامل ہیں جن پر SMS 2FA کوڈ بھیجے جا سکتے ہیں؟

ایپ پر مبنی 2FA کوڈز کے لیے ابتدائی بیج؟

اور/یا وہ بیک اپ کوڈ جن کی بہت سی سروسز آپ کو کچھ بنانے دیتی ہیں، صرف اس صورت میں کہ آپ اپنا فون یا اپنا فون کھو دیں۔ سم بدل جاتی ہے۔?

سم بدلنے والے کو 2 ملین ڈالر سے زیادہ کی 20FA کرپٹو کرنسی ڈکیتی پر جیل بھیج دیا گیا

ڈوگ اوہ، ہاں - اچھا نقطہ!

بطخ. یا آپ کا مستند پروگرام ناکام ہوجاتا ہے۔

ڈوگ جی ہاں.

بطخ. لہذا، اگر وہ ان میں سے کوئی ہیں، تو یہ بڑی مصیبت ہوسکتی ہے.

آئیے امید کرتے ہیں کہ وہ "MFA کی ترتیبات" نہیں تھیں…

…لیکن وہاں کی تفصیلات کو چھوڑ دینے کا مطلب یہ ہے کہ شاید یہ فرض کرنے کے قابل ہے کہ وہ چوری ہونے والے ڈیٹا میں سے تھے، یا ہوسکتے ہیں۔

ڈوگ اور، ممکنہ غلطیوں کے بارے میں بات کرتے ہوئے، ہمارے پاس ضروری ہے، "آپ کے پاس ورڈ لیک ہو گئے ہیں۔ لیکن پریشان نہ ہوں، انہیں نمکین اور ہیش کیا گیا تھا۔

لیکن سب نہیں۔ نمکین اور ہیشنگ اور کھینچنا وہی ہے، ہے نا؟

سیریس سیکیورٹی: اپنے صارفین کے پاس ورڈز کو محفوظ طریقے سے کیسے اسٹور کریں۔

بطخ. ٹھیک ہے، انہوں نے کھینچنے والے حصے کا ذکر نہیں کیا!

یہ وہ جگہ ہے جہاں آپ صرف ایک بار پاس ورڈ ہیش نہیں کرتے ہیں۔

آپ نے اسے ہیش کیا، مجھے نہیں معلوم… 100,100 بار، یا 5000 بار، یا 50 بار، یا ایک ملین بار، صرف بدمعاشوں کے لیے اسے تھوڑا مشکل بنانے کے لیے۔

اور جیسا کہ آپ کہتے ہیں… ہاں، تمام نمکین اور ہیشنگ کو برابر نہیں بنایا جاتا۔

مجھے لگتا ہے کہ آپ نے حال ہی میں پوڈ کاسٹ پر اس خلاف ورزی کے بارے میں کافی بات کی تھی جہاں کچھ نمکین اور ہیشڈ پاس ورڈز چوری ہوئے تھے، اور یہ پتہ چلا، میرے خیال میں، نمک دو ہندسوں کا کوڈ تھا، "00" سے "99"!

لہذا، 100 مختلف قوس قزح کی میزیں آپ کو درکار ہیں…

…ایک بڑا سوال، لیکن یہ کرنے کے قابل ہے۔

اور جہاں ہیش MD5 کا *ایک راؤنڈ* تھا، جسے آپ ایک سیکنڈ میں اربوں ہیشز پر کر سکتے ہیں، یہاں تک کہ معمولی آلات پر بھی۔

لہذا، ایک طرف کے طور پر، اگر آپ کو کبھی بھی اس طرح کی خلاف ورزی کا سامنا کرنا پڑتا ہے، جہاں آپ گاہکوں کے ہیشڈ پاس ورڈز کھو دیتے ہیں، تو میں آپ کو مشورہ دیتا ہوں کہ آپ اپنے الگورتھم اور پیرامیٹر کی ترتیبات کے بارے میں قطعی طور پر اپنے راستے سے ہٹ جائیں۔ استعمال کر رہے ہیں.

کیونکہ یہ آپ کے صارفین کو تھوڑا سا سکون فراہم کرتا ہے کہ کریکنگ کرنے میں بدمعاشوں کو کتنا وقت لگ سکتا ہے، اور اس وجہ سے آپ کو اپنے تمام پاس ورڈز کو تبدیل کرنے کے لیے کتنی بے تکلفی سے جانے کی ضرورت ہے!

ڈوگ ٹھیک ہے.

ہمیں کچھ مشورے ملے ہیں، یقیناً، اس کے ساتھ شروع کرتے ہوئے: ان تمام پاس ورڈز کو تبدیل کریں جو ان خدمات سے متعلق ہیں جن کے بارے میں ہم نے پہلے بات کی تھی۔

بطخ. ہاں، یہ وہ چیز ہے جو آپ کو کرنی چاہیے۔

ہیش شدہ پاس ورڈز چوری ہونے پر ہم عام طور پر یہی تجویز کرتے ہیں، چاہے وہ انتہائی سختی سے ہیش کیے گئے ہوں۔

ڈوگ ٹھیک ہے.

اور ہمارے پاس ہے: کسی بھی ایپ پر مبنی 2FA کوڈ کی ترتیب کو دوبارہ ترتیب دیں جو آپ اپنے اکاؤنٹس پر استعمال کر رہے ہیں۔

بطخ. ہاں، مجھے لگتا ہے کہ آپ بھی ایسا کر سکتے ہیں۔

ڈوگ ٹھیک ہے.

اور ہمارے پاس ہے: نئے بیک اپ کوڈز کو دوبارہ تخلیق کریں۔

بطخ. جب آپ زیادہ تر خدمات کے ساتھ ایسا کرتے ہیں، اگر بیک اپ کوڈز ایک خصوصیت ہیں، تو پرانے خود بخود پھینک دیئے جاتے ہیں، اور نئے ان کی جگہ پوری طرح لے لیتے ہیں۔

ڈوگ اور آخری ، لیکن یقینی طور پر کم از کم نہیں: اگر آپ کر سکتے ہیں تو ایپ پر مبنی 2FA کوڈز پر سوئچ کرنے پر غور کریں۔

بطخ. SMS کوڈز کا یہ فائدہ ہے کہ کوئی مشترکہ راز نہیں ہے۔ کوئی بیج نہیں ہے.

یہ واقعی ایک بے ترتیب نمبر ہے جسے دوسرا سرا ہر بار تیار کرتا ہے۔

یہ SMS پر مبنی چیزوں کے بارے میں اچھی بات ہے۔

جیسا کہ ہم نے کہا، بری چیز سم بدلنا ہے۔

اور اگر آپ کو یا تو اپنے ایپ پر مبنی کوڈ کی ترتیب کو تبدیل کرنے کی ضرورت ہے یا آپ کے SMS کوڈ کہاں جاتے ہیں…

…یہ اپنا موبائل فون نمبر تبدیل کرنے کے مقابلے میں ایک نیا 2FA ایپ ترتیب شروع کرنا بہت آسان ہے! [ہنسی]

ڈوگ ٹھیک ہے.

اور، جیسا کہ میں بار بار کہہ رہا ہوں (ہو سکتا ہے کہ میں یہ ٹیٹو اپنے سینے پر کہیں بنوا دوں)، ہم اس پر نظر رکھیں گے۔

لیکن، ابھی کے لیے، ہمارے پاس ایک رسا ہوا T-Mobile API ہے جو چوری کے لیے ذمہ دار ہے…

(مجھے یہاں اپنے نوٹ چیک کرنے دو: [لاؤڈ بیلو آف مائک] سینتیس ملین!؟!??!)

...ملین 37 کسٹمر ریکارڈ:

T-Mobile نے 37,000,000 صارفین کے ریکارڈز کو "برے اداکار" کے ذریعے چوری کرنے کا اعتراف کیا

بطخ. جی ہاں.

یہ تھوڑا سا پریشان کن ہے، ہے نا؟ [ہنسی]

کیونکہ 37 ملین ایک ناقابل یقین حد تک بڑی تعداد ہے… اور ستم ظریفی یہ ہے کہ 2022 کے بعد آتا ہے، جس سال T-Mobile نے ادائیگی کی 500 ڈالر ڈالر ڈیٹا کی خلاف ورزی سے متعلق مسائل کو حل کرنے کے لیے جس کا سامنا 2021 میں T-Mobile کو ہوا تھا۔

اب، اچھی خبر، اگر آپ اسے کہہ سکتے ہیں، تو یہ ہے کہ: پچھلی بار جس ڈیٹا کی خلاف ورزی ہوئی تھی اس میں سوشل سیکیورٹی نمبرز [SSNs] اور ڈرائیونگ لائسنس کی تفصیلات شامل تھیں۔

تو یہ واقعی وہی ہے جسے آپ "اعلی درجے کی" شناخت کی چوری کا سامان کہہ سکتے ہیں۔

اس بار، خلاف ورزی بڑی ہے، لیکن میری سمجھ میں یہ ہے کہ یہ بنیادی الیکٹرانک رابطے کی تفصیلات ہیں، بشمول آپ کا فون نمبر، تاریخ پیدائش کے ساتھ۔

یہ شناخت کی چوری میں بدمعاشوں کی مدد کرنے کی طرف کچھ حد تک جاتا ہے، لیکن SSN یا آپ کے ڈرائیونگ لائسنس کی اسکین شدہ تصویر جیسی چیز کے قریب کہیں بھی نہیں۔

ڈوگ ٹھیک ہے، اگر آپ اس سے متاثر ہوتے ہیں تو ہمارے پاس کچھ تجاویز ہیں، ان سے شروع کرتے ہوئے: ای میلز یا دیگر پیغامات میں "مددگار" لنکس پر کلک نہ کریں۔

مجھے یہ فرض کرنا پڑا ہے کہ اس واقعے سے ایک ٹن سپیم اور فشنگ ای میلز پیدا ہونے والی ہیں۔

بطخ. اگر آپ لنکس سے گریز کرتے ہیں، جیسا کہ ہم ہمیشہ کہتے ہیں، اور آپ وہاں اپنا راستہ تلاش کرتے ہیں، پھر چاہے یہ ایک جائز ای میل ہو یا نہ ہو، حقیقی لنک کے ساتھ ہو یا بوگس…

…اگر آپ اچھے لنکس پر کلک نہیں کرتے ہیں، تو آپ برے لنکس پر بھی کلک نہیں کریں گے!

ڈوگ اور یہ ہماری دوسری ٹپ کے ساتھ اچھی طرح سے کام کرتا ہے: کلک کرنے سے پہلے سوچ لیں۔

اور پھر، یقینا، ہماری آخری ٹپ: ان مشکوک ای میلز کی اطلاع اپنی ورک IT ٹیم کو دیں۔

بطخ. جب بدمعاش جعل سازی کے حملے شروع کرتے ہیں، تو بدمعاش عام طور پر اسے کمپنی کے اندر ایک فرد کو نہیں بھیجتے ہیں۔

لہذا، اگر آپ کی کمپنی میں فش دیکھنے والا پہلا شخص الارم بجاتا ہے، تو کم از کم آپ کو دوسرے 49 کو خبردار کرنے کا موقع ملے گا!

ڈوگ بہترین.

ٹھیک ہے، آپ کے لیے وہاں موجود iOS 12 صارفین… اگر آپ محسوس کر رہے تھے کہ تمام حالیہ زیرو ڈے پیچ سے باہر رہ گئے ہیں، ہمارے پاس ایک کہانی ہے آج آپ کے لئے!

ایپل کے پیچ ختم ہو گئے ہیں - پرانے آئی فونز کو آخر کار صفر دن کا پرانا حل مل جاتا ہے!

بطخ. ہمارے پاس ہے، ڈوگ!

میں بہت خوش ہوں، کیونکہ سب جانتے ہیں کہ مجھے اپنے پرانے iOS 12 فون سے پیار ہے۔

ہم کچھ بہترین وقتوں سے گزرے، اور کچھ لمبی اور انتہائی ٹھنڈی سائیکل پر ایک ساتھ اس وقت تک سفر کرتے رہے جب تک… [ہنسی]

…قسمت جہاں میں ٹھیک ہونے کے لیے کافی زخمی ہو گیا تھا، اور فون اتنا زخمی ہو گیا تھا کہ اب آپ بمشکل سکرین کی دراڑوں کو دیکھ سکتے ہیں، لیکن یہ اب بھی کام کرتا ہے!

مجھے یہ پسند ہے جب اسے اپ ڈیٹ ملتا ہے!

ڈوگ مجھے لگتا ہے کہ جب میں نے یہ لفظ سیکھا تھا۔ گالیاں.

بطخ. کیا؟!

اس ایک لفظ نہیں آپ کو؟

ڈوگ نہیں!

بطخ. میرے خیال میں یہ دوسری جنگ عظیم میں رائل ایئر فورس کی طرف سے آیا ہے… جو کہ "ایک ہوائی جہاز کو کریش کر رہا تھا"۔

تو، ایک ہے ڈنگ، اور پھر، ایک ڈنگ کے اوپر، آتا ہے a گالیاںاگرچہ دونوں کی آواز ایک جیسی ہے۔

ڈوگ ٹھیک ہے، ملا۔

بطخ. سرپرائز، سرپرائز - کئی سالوں سے iOS 12 اپ ڈیٹس نہ ہونے کے بعد، پراگندہ فون کو ایک اپ ڈیٹ ملا…

ایک صفر دن کے بگ کے لیے جو کچھ عرصہ قبل صرف iOS 16 میں طے شدہ پراسرار بگ تھا... [سرگوشی] بہت خفیہ طور پر ایپل کے ذریعہ، اگر آپ کو یہ یاد ہے۔

ڈوگ اوہ، مجھے وہ یاد ہے!

ایپل نے iOS سیکیورٹی اپ ڈیٹ کو آگے بڑھایا جو پہلے سے کہیں زیادہ سخت ہے۔

بطخ. یہ iOS 16 اپ ڈیٹ تھا، اور پھر کچھ عرصے بعد اپ ڈیٹس سامنے آئیں تمام دوسرے ایپل پلیٹ فارمز، بشمول iOS 15۔

اور ایپل نے کہا، "اوہ، ہاں، اصل میں، اب ہم اس کے بارے میں سوچتے ہیں، یہ ایک صفر دن تھا۔ اب ہم نے اس پر غور کیا ہے، اگرچہ ہم نے iOS 16 کے لیے اپ ڈیٹ جلدی سے نکالا اور iOS 15 کے لیے کچھ نہیں کیا، لیکن پتہ چلتا ہے کہ یہ بگ صرف iOS 15 اور اس سے پہلے کے ورژن پر لاگو ہوتا ہے۔ [ہنسی]

ایپل ہر چیز کو پیچ کرتا ہے، آخر کار iOS 16.1.2 کے اسرار سے پردہ اٹھاتا ہے۔

تو، واہ، یہ کیا عجیب معمہ تھا!

لیکن کم از کم انہوں نے آخر میں سب کچھ ٹھیک کردیا۔

اب، یہ پتہ چلتا ہے، کہ پرانا صفر دن اب iOS 12 میں پیچ کر دیا گیا ہے۔

اور یہ ان WebKit صفر دنوں میں سے ایک ہے جس کے بارے میں ایسا لگتا ہے جیسے اسے جنگل میں استعمال کرنے کا طریقہ میلویئر امپلانٹیشن کے لیے ہے۔

اور یہ، ہمیشہ کی طرح، اسپائی ویئر جیسی کسی چیز کی بو آ رہی ہے۔

ویسے، iOS 12 میں یہ واحد بگ طے کیا گیا تھا جو درج کیا گیا تھا - صرف ایک 0 دن۔

دوسرے پلیٹ فارمز کو ہر ایک میں بہت ساری اصلاحات مل گئیں۔

خوش قسمتی سے، وہ سب فعال نظر آتے ہیں؛ ایپل کے ذریعہ ان میں سے کسی کو بھی "فعال طور پر استحصال" کے طور پر درج نہیں کیا گیا ہے۔

[روکنا]

ٹھیک ہے، آئیے کسی انتہائی دلچسپ چیز کی طرف بڑھتے ہیں، ڈوگ!

مجھے لگتا ہے کہ ہم "ٹائپوز" میں ہیں، کیا ہم نہیں ہیں؟

ڈوگ جی ہاں!

۔ سوال میں خود سے پوچھتا رہا ہوں...

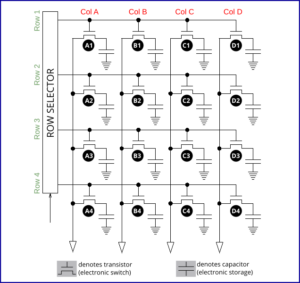

سنجیدہ سیکیورٹی: ڈی ایل ای بی آر ٹی پی اوز کس طرح ڈی این ایس سیکیورٹی کو بہتر بنا سکتے ہیں

بطخ. [ہنسی]

دلچسپ بات یہ ہے کہ یہ ایک ایسا خیال ہے جو پہلی بار 2008 میں منظر عام پر آیا تھا، اس وقت کے ارد گرد دیر سے ڈین کامنسکی, جو ان دنوں ایک مشہور سیکورٹی محقق تھے، نے اندازہ لگایا کہ DNS سرورز کے لیے کچھ اہم "جوابی اندازے لگانے" کے خطرات تھے جن کا فائدہ اٹھانا شاید لوگوں کے خیال سے کہیں زیادہ آسان تھا۔

جہاں آپ صرف DNS سرورز پر جوابات دیتے ہیں، اس امید پر کہ وہ صرف ایک آؤٹ باؤنڈ درخواست سے مماثل ہوں گے جس کا ابھی تک کوئی سرکاری جواب نہیں ملا ہے۔

آپ صرف سوچیں، "ٹھیک ہے، مجھے یقین ہے کہ آپ کے نیٹ ورک میں کسی کو ڈومین میں جانے میں دلچسپی ہونی چاہیے۔ naksec.test ابھی کے بارے میں تو مجھے یہ کہتے ہوئے جوابات کا ایک پورا بوجھ واپس بھیجنے دو، 'ارے، آپ نے پوچھا naksec.test; یہ رہا"…

…اور وہ آپ کو مکمل طور پر فرضی سرور [IP] نمبر بھیجتے ہیں۔

اس کا مطلب یہ ہے کہ آپ حقیقی ڈیل پر جانے کے بجائے میرے سرور پر آتے ہیں، اس لیے میں نے بنیادی طور پر آپ کے سرور کو آپ کے سرور کے قریب جانے کے بغیر ہی ہیک کر لیا!

اور آپ سوچتے ہیں، "اچھا، آپ صرف *کوئی* جواب کیسے بھیج سکتے ہیں؟ یقینی طور پر آؤٹ باؤنڈ DNS درخواست میں کسی قسم کی جادوئی خفیہ کوکی موجود ہے؟

اس کا مطلب ہے کہ سرور دیکھ سکتا ہے کہ اس کے بعد آنے والا جواب صرف کوئی اسے بنا رہا تھا۔

ٹھیک ہے، آپ یہ سوچیں گے… لیکن یاد رکھیں کہ ڈی این ایس نے پہلی بار دن کی روشنی دیکھی تھی۔ 1987، ڈوگ۔

اور اس وقت نہ صرف سیکیورٹی اتنی بڑی بات نہیں تھی، بلکہ اس وقت کے نیٹ ورک کی بینڈوتھ کو دیکھتے ہوئے، کافی لمبی خفیہ کوکیز کے لیے کوئی گنجائش نہیں تھی۔

لہذا DNS درخواست کرتا ہے، اگر آپ جاتے ہیں آر ایف سی 1035, ایک منفرد شناختی نمبر کے ذریعہ محفوظ ہیں (ڈھیلی زبان میں، ڈوگ)، امید ہے کہ درخواست بھیجنے والے کے ذریعہ تصادفی طور پر تیار کیا گیا ہے۔

اندازہ لگائیں کہ وہ کتنے لمبے ہیں، ڈوگ…

ڈوگ کافی دیر نہیں؟

بطخ. 16 بٹس

ڈوگ اوہہہہہہہ۔

بطخ. یہ کافی مختصر ہے… یہ کافی مختصر تھا، یہاں تک کہ 1987 میں!

لیکن 16 بٹس *دو مکمل بائٹس* ہیں۔

عام طور پر اینٹروپی کی مقدار، جیسا کہ جرگون میں ہے، جو آپ کے پاس DNS درخواست میں ہوگی (بغیر کوکی ڈیٹا شامل نہیں کیا گیا ہے - ایک بنیادی، اصل طرز کی، پرانے اسکول کی DNS درخواست)…

…آپ کے پاس 16 بٹ کا UDP سورس پورٹ نمبر ہے (اگرچہ آپ کو تمام 16 بٹس استعمال کرنے کی ضرورت نہیں ہے، تو آئیے اسے 15 بٹس کہتے ہیں)۔

اور آپ کے پاس وہ 16 بٹ، تصادفی طور پر منتخب کردہ ID نمبر ہے... امید ہے کہ آپ کا سرور تصادفی طور پر منتخب کرے گا، اور اندازہ لگانے والی ترتیب کا استعمال نہیں کرتا ہے۔

تو آپ کے پاس بے ترتیب پن کے 31 بٹس ہیں۔

اور اگرچہ 231 [صرف 2 بلین سے زیادہ] بہت سی مختلف درخواستیں ہیں جو آپ کو بھیجنی ہوں گی، یہ ان دنوں عام سے باہر نہیں ہے۔

یہاں تک کہ میرے قدیم لیپ ٹاپ پر، ڈوگ، 2 بھیج رہا ہے۔16 DNS سرور سے مختلف UDP درخواستوں میں تقریباً بے حد مختصر وقت لگتا ہے۔

لہذا، 16 بٹس تقریباً فوری ہیں، اور 31 بٹس قابل عمل ہیں۔

تو خیال، 2008 میں واپس آیا تھا…

کیا ہوگا اگر ہم وہ ڈومین نام لیں جو آپ تلاش کر رہے ہیں، کہیے، naksec.test، اور وہ کرنے کے بجائے جو زیادہ تر DNS حل کرنے والے کرتے ہیں اور کہتے ہیں، "میں تلاش کرنا چاہتا ہوں۔ n-a-k-s-e-c dot t-e-s-t"سب چھوٹے حروف میں کیونکہ چھوٹے کیس اچھے لگتے ہیں (یا، اگر آپ اولڈ اسکول بننا چاہتے ہیں، سب اپر کیس میں، کیونکہ DNS کیس غیر حساس ہے، یاد رکھیں)؟

اگر ہم اوپر دیکھیں تو کیا ہوگا؟ nAKseC.tESt, چھوٹے حروف کے تصادفی طور پر منتخب کردہ ترتیب کے ساتھ، UPPERCASE، UPPERCASE، Lower، et cetera، اور ہمیں یاد ہے کہ ہم نے کون سی ترتیب استعمال کی تھی، اور ہم جواب کے واپس آنے کا انتظار کرتے ہیں؟

کیونکہ DNS جوابات میں اصل درخواست کی ایک کاپی کا ہونا لازمی ہے۔

کیا ہوگا اگر ہم اس درخواست میں کچھ ڈیٹا کو ایک قسم کے "خفیہ سگنل" کے طور پر استعمال کر سکیں؟

کیس کو میش کرنے سے، بدمعاشوں کو اندازہ لگانا پڑے گا کہ UDP سورس پورٹ؛ انہیں جواب میں 16 بٹ شناختی نمبر کا اندازہ لگانا پڑے گا۔ *اور* انہیں اندازہ لگانا ہوگا کہ ہم نے miS-sPEll کا انتخاب کیسے کیا۔ nAKsEc.TeST.

اور اگر وہ ان تین چیزوں میں سے کسی کو بھی غلط سمجھتے ہیں تو حملہ ناکام ہو جاتا ہے۔

ڈوگ واہ، ٹھیک ہے!

بطخ. اور گوگل نے فیصلہ کیا، "ارے، آئیے اسے آزمائیں۔"

صرف مسئلہ یہ ہے کہ واقعی مختصر ڈومین ناموں میں (تاکہ وہ ٹھنڈے ہوں، اور لکھنے میں آسان ہوں، اور یاد رکھنے میں آسان ہوں)، جیسے ٹویٹر کے t.co، آپ کو صرف تین حروف ملتے ہیں جو ان کے کیس کو تبدیل کر سکتے ہیں۔

یہ ہمیشہ مدد نہیں کرتا، لیکن ڈھیلے الفاظ میں، آپ کا ڈومین نام جتنا طویل ہوگا، آپ اتنے ہی محفوظ ہوں گے! [ہنسی]

اور میں نے سوچا کہ یہ ایک چھوٹی سی کہانی تھی…

ڈوگ جیسے ہی ہمارے آج کے شو پر سورج غروب ہونے لگتا ہے، ہمارے پاس قارئین کا تبصرہ ہے۔

اب، یہ تبصرہ پچھلے ہفتے کے پوڈ کاسٹ کی ہیلس پر آیا، S3 Ep118.

ریڈر سٹیفن لکھتے ہیں… وہ بنیادی طور پر کہتے ہیں:

میں نے آپ لوگوں کو حال ہی میں پاس ورڈ مینیجرز کے بارے میں کافی باتیں کرتے ہوئے سنا ہے – میں نے خود کو رول کرنے کا فیصلہ کیا۔

میں یہ محفوظ پاس ورڈ تیار کرتا ہوں؛ میں انہیں میموری اسٹک یا اسٹک پر اسٹور کرسکتا ہوں، صرف اس وقت اسٹک کو جوڑتا ہوں جب مجھے پاس ورڈ نکالنے اور استعمال کرنے کی ضرورت ہو۔

کیا چھڑی کا نقطہ نظر معقول حد تک کم خطرہ ہوگا؟

میرا اندازہ ہے کہ میں چھڑی پر معلومات کو انکوڈ کرنے اور ڈی کوڈ کرنے کے لیے خفیہ کاری کی تکنیکوں سے واقف ہو سکتا ہوں، لیکن میں یہ محسوس کرنے میں مدد نہیں کر سکتا جو مجھے اس سادہ طریقہ سے آگے لے جا سکتا ہے جس کی میں تلاش کر رہا ہوں۔

تو، آپ کیا کہتے ہیں، پال؟

بطخ. ٹھیک ہے، اگر یہ آپ کو "سادہ" نقطہ نظر سے آگے لے جاتا ہے، تو اس کا مطلب ہے کہ یہ پیچیدہ ہونے والا ہے۔

اور اگر یہ پیچیدہ ہے، تو یہ ایک زبردست سیکھنے کی مشق ہے…

…لیکن شاید پاس ورڈ کی خفیہ کاری وہ چیز نہیں ہے جہاں آپ ان تجربات کو کرنا چاہتے ہیں۔ [ہنسی]

ڈوگ مجھے یقین ہے کہ میں نے آپ کو اس پروگرام میں پہلے بھی کئی بار یہ کہتے سنا ہے: "اپنی اپنی خفیہ کاری کو رول کرنے کی ضرورت نہیں ہے۔ وہاں کئی اچھی انکرپشن لائبریریاں موجود ہیں جن سے آپ فائدہ اٹھا سکتے ہیں۔"

بطخ. ہاں… اگر آپ ممکنہ طور پر اس کی مدد کر سکتے ہیں تو اپنی خود کی خفیہ کاری کو نہ بنائیں، کروشیٹ، سوئی پوائنٹ، یا کراس سلائی نہ کریں!

اسٹیفن جس مسئلے کو حل کرنے کی کوشش کر رہا ہے وہ ہے: "میں ایک ہٹنے کے قابل USB ڈرائیو کو اس پر پاس ورڈ رکھنے کے لیے وقف کرنا چاہتا ہوں - میں ڈرائیو کو آسان طریقے سے انکرپٹ کرنے کے بارے میں کیسے جاؤں؟"

اور میری سفارش یہ ہے کہ آپ کو کسی ایسی چیز کے لیے جانا چاہیے جو فل ڈیوائس انکرپشن [FDE] *آپریٹنگ سسٹم کے اندر* کرتا ہو۔

اس طرح، آپ کو ایک وقف شدہ USB اسٹک مل گئی ہے۔ آپ اسے پلگ ان کرتے ہیں، اور آپریٹنگ سسٹم کہتا ہے، ''یہ سکیمبلڈ ہے – مجھے پاس کوڈ کی ضرورت ہے۔''

اور آپریٹنگ سسٹم پوری ڈرائیو کو ڈکرپٹ کرنے سے متعلق ہے۔

اب، آپ انکرپٹڈ *ڈیوائس* کے اندر انکرپٹڈ *فائلز* رکھ سکتے ہیں، لیکن اس کا مطلب ہے کہ، اگر آپ ڈیوائس کھو دیتے ہیں، تو پوری ڈسک، جب کہ یہ آپ کے کمپیوٹر سے ان ماؤنٹ اور ان پلگ نہیں ہے، کٹی ہوئی گوبھی ہے۔

اور ایسا کرنے کے لیے اپنے ڈیوائس ڈرائیور کو بنانے کی کوشش کرنے کے بجائے، آپریٹنگ سسٹم میں بنایا ہوا ایک استعمال کیوں نہیں کرتے؟

یہی میری سفارش ہے۔

اور یہ وہ جگہ ہے جہاں یہ ایک ہی وقت میں آسان اور بہت قدرے پیچیدہ ہو جاتا ہے۔

اگر آپ لینکس چلا رہے ہیں، تو آپ استعمال کرتے ہیں۔ لکس [لینکس یونیفائیڈ کی سیٹ اپ]۔

Macs پر، یہ واقعی آسان ہے: آپ کے پاس ایک ٹیکنالوجی ہے جسے کہتے ہیں۔ فائل وولٹ جو میک میں بنایا گیا ہے۔

ونڈوز پر، فائل والٹ یا LUKS کے مساوی کو کہا جاتا ہے۔ BitLocker; آپ نے شاید اس کے بارے میں سنا ہے۔

مسئلہ یہ ہے کہ اگر آپ کے پاس ونڈوز کے ہوم ورژن میں سے ایک ہے، تو آپ ہٹنے کے قابل ڈرائیوز پر وہ فل ڈسک انکرپشن لیئر نہیں کر سکتے۔

بٹ لاکر فل ڈسک انکرپشن کو استعمال کرنے کے قابل ہونے کے لیے آپ کو پرو ورژن، یا بزنس ٹائپ ونڈوز حاصل کرنے کے لیے اضافی خرچ کرنا ہوگا۔

میرے خیال میں یہ افسوس کی بات ہے۔

میری خواہش ہے کہ مائیکروسافٹ صرف یہ کہے، "ہم آپ کی حوصلہ افزائی کرتے ہیں کہ آپ اسے جہاں اور جہاں چاہیں استعمال کریں - اگر آپ چاہیں تو اپنے تمام آلات پر۔"

کیونکہ یہاں تک کہ اگر زیادہ تر لوگ ایسا نہیں کرتے ہیں، تو کم از کم کچھ لوگ کریں گے۔

تو یہ میرا مشورہ ہے۔

سب سے اہم بات یہ ہے کہ اگر آپ کے پاس ونڈوز ہے، اور آپ نے لیپ ٹاپ خریدا ہے، کہیے، ہوم ورژن کے ساتھ کنزیومر اسٹور پر، آپ کو تھوڑا سا اضافی پیسہ خرچ کرنا پڑے گا۔

کیونکہ، بظاہر، ہٹنے کے قابل ڈرائیوز کو خفیہ کرنا، اگر آپ مائیکروسافٹ کے صارف ہیں، تو آپریٹنگ سسٹم کے ہوم ورژن میں تعمیر کرنے کے لیے اتنا اہم نہیں ہے۔

ڈوگ ٹھیک ہے، بہت اچھا۔

اسٹیفن کو بھیجنے کے لیے آپ کا شکریہ۔

اگر آپ کے پاس کوئی دلچسپ کہانی، تبصرہ یا سوال ہے جسے آپ جمع کروانا چاہتے ہیں، تو ہم اسے پوڈ کاسٹ پر پڑھنا پسند کریں گے۔

آپ tips@sophos.com پر ای میل کر سکتے ہیں، آپ ہمارے کسی بھی مضمون پر تبصرہ کر سکتے ہیں، یا آپ ہمیں سوشل پر مار سکتے ہیں: @NakedSecurity۔

یہ ہمارا آج کا شو ہے – سننے کا بہت بہت شکریہ۔

پال ڈکلن کے لیے، میں ڈوگ آموت ہوں، آپ کو یاد دلا رہا ہوں، اگلی بار تک،...

دونوں محفوظ رہو!

[میوزیکل موڈیم]

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/01/26/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text/

- 000

- 1

- 100

- 1996

- 2021

- 2022

- 2FA

- a

- قابلیت

- ہمارے بارے میں

- اس کے بارے میں

- اوپر

- اکاؤنٹ

- اکاؤنٹس

- سرگرمی

- اصل میں

- شامل کیا

- تسلیم

- فائدہ

- مشورہ

- کے بعد

- قرون

- AIR

- ایئر فورس

- الارم

- یلگورتم

- تمام

- ٹھیک

- اگرچہ

- ہمیشہ

- کے درمیان

- رقم

- قدیم

- اور

- جواب

- کہیں

- اے پی آئی

- اپلی کیشن

- ایپل

- نقطہ نظر

- ایپس

- ارد گرد

- مضامین

- تشخیص

- حملہ

- حملے

- آڈیو

- کی توثیق

- مصنف

- خود کار طریقے سے

- واپس

- بیک اپ

- بیک اپ

- برا

- بینڈوڈتھ

- بنیادی

- بنیادی طور پر

- کیونکہ

- بن

- اس سے پہلے

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- نیچے

- کے درمیان

- سے پرے

- بگ

- ارب

- اربوں

- بٹ

- خریدا

- خلاف ورزی

- خلاف ورزیوں

- بگ کی اطلاع دیں

- تعمیر

- تعمیر

- فون

- کہا جاتا ہے

- کیس

- مقدمات

- مرکزی

- یقینی طور پر

- موقع

- تبدیل

- تبدیل کرنے

- حروف

- چیک کریں

- کا انتخاب کیا

- منتخب کیا

- کرسمس

- واضح

- صاف کرنا

- بادل

- بادل سٹوریج

- کوڈ

- کافی

- COM

- کس طرح

- آرام

- تبصرہ

- کمپنی کے

- مکمل طور پر

- پیچیدہ

- کمپیوٹر

- مربوط

- صارفین

- رابطہ کریں

- آسان

- کوکیز

- ٹھنڈی

- سکتا ہے

- کورس

- کرشنگ

- تخلیق

- cryptocurrency

- cryptographic

- گاہک

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹا کی خلاف ورزی

- تاریخ

- دن

- دن

- نمٹنے کے

- ڈیلز

- فیصلہ کیا

- سرشار کرنا

- وقف

- مستند

- تفصیلات

- ترقی

- آلہ

- کے الات

- مختلف

- DNS

- نہیں کرتا

- کر

- ڈومین

- ڈومین نام

- DOMAIN NAMES

- نہیں

- ڈاٹ

- ڈرائیو

- ڈرائیور

- ڈرائیونگ

- چھوڑ

- ہر ایک

- اس سے قبل

- آسان

- یا تو

- الیکٹرانک

- ای میل

- ای میل

- کی حوصلہ افزائی

- خفیہ کردہ

- خفیہ کاری

- کافی

- پوری

- مکمل

- ماحولیات

- کا سامان

- مساوی

- بنیادی طور پر

- بھی

- کبھی نہیں

- سب

- سب کچھ

- بہترین

- دھماکہ

- استحصال کیا۔

- اضافی

- نکالنے

- آنکھ

- ناکام رہتا ہے

- کافی

- واقف

- نمایاں کریں

- چند

- سمجھا

- آخر

- مل

- پہلا

- درست کریں

- مقرر

- مجبور

- ملا

- سے

- عام طور پر

- پیدا

- پیدا

- پیدا ہوتا ہے

- حاصل

- دے دو

- دی

- Go

- جاتا ہے

- جا

- اچھا

- گوگل

- کے پاس جاؤ

- عظیم

- گروپ

- بڑھتے ہوئے

- ہیک

- ہاتھوں

- ہو

- ہوتا ہے

- خوش

- ہیش

- ہیشڈ

- ہونے

- سنا

- سماعت

- ڈکیتی

- مدد

- مدد

- یہاں

- مارو

- ہوم پیج (-)

- امید ہے کہ

- امید ہے کہ

- امید کر

- کس طرح

- کیسے

- HTTPS

- میں ہوں گے

- خیال

- شناخت

- شناختی

- اہم

- کو بہتر بنانے کے

- in

- واقعہ

- شامل

- شامل

- سمیت

- ناقابل یقین حد تک

- معلومات

- کے بجائے

- دلچسپی

- دلچسپ

- آویشکار

- iOS

- IP

- ستم ظریفی یہ ہے کہ

- مسئلہ

- مسائل

- IT

- جنوری

- شبدجال

- اعلی درجے کا Java

- جاوا سکرپٹ

- میں شامل

- رکھیں

- کلیدی

- بچے

- بننا

- جان

- زبان

- لیپ ٹاپ

- بڑے

- آخری

- LastPass

- مرحوم

- پرت

- لیک

- سیکھا ہے

- سیکھنے

- لیوریج

- لائبریریوں

- لائسنس

- روشنی

- LINK

- لنکس

- لینکس

- فہرست

- سن

- تھوڑا

- لوڈ

- بوجھ

- لانگ

- اب

- دیکھو

- دیکھا

- تلاش

- دیکھنا

- کھو

- بہت

- محبت

- لو

- میک

- بنا

- ماجک

- بنا

- بنانا

- میلویئر

- مینیجر

- منتر

- بہت سے

- میچ

- MD5

- کا مطلب ہے کہ

- یاد داشت

- ذکر کیا

- پیغامات

- مائیکروسافٹ

- شاید

- دس لاکھ

- لاپتہ

- موبائل

- موبائل فون

- قیمت

- ماہ

- زیادہ

- سب سے زیادہ

- منتقل

- ملفیکٹور کی توثیق

- موسیقی

- موسیقی

- پراسرار

- اسرار

- ننگی سیکیورٹی

- ننگی سیکورٹی پوڈ کاسٹ

- نام

- نام

- قریب

- تقریبا

- ضرورت ہے

- نیٹ ورک

- نئی

- خبر

- اگلے

- عام طور پر

- نوٹس

- نومبر

- تعداد

- تعداد

- بلوط

- دفتر

- سرکاری

- پرانا

- ایک

- کام

- آپریٹنگ سسٹم

- مواقع

- حکم

- عام

- اصل

- دیگر

- دیگر

- باہر

- خود

- ادا

- پیرامیٹر

- حصہ

- پارٹی

- پاس ورڈ

- پاس ورڈز

- پیچ

- پال

- لوگ

- شاید

- مدت

- انسان

- فش

- فشنگ

- فشنگ حملوں

- فون

- پچ

- پلیٹ فارم

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- podcast

- پوڈ کاسٹ

- پوائنٹ

- پرہار

- مقبولیت

- ممکن

- مراسلات

- جیل

- فی

- چالو

- شاید

- مسئلہ

- حاصل

- پروگرام

- نصاب

- پروگرامر

- پروگرامنگ

- محفوظ

- سوال

- بلند

- بے ترتیب

- تصادفی پیدا

- بے ترتیب پن

- پڑھیں

- ریڈر

- اصلی

- اصلی سودا

- حال ہی میں

- حال ہی میں

- سفارش

- سفارش

- ریکارڈ

- بازیافت

- متعلقہ

- جاری

- یاد

- بار بار

- کی جگہ

- جواب

- درخواست

- درخواستوں

- مطلوبہ

- بچانے

- محقق

- ذمہ دار

- پتہ چلتا

- رسک

- خطرات

- لپیٹنا

- کمرہ

- شاہی

- آر ایس ایس

- رن

- چل رہا ہے

- محفوظ

- کہا

- نمک

- اسی

- سکرین

- دوسری

- خفیہ

- محفوظ بنانے

- سیکورٹی

- بیج

- کی تلاش

- لگتا ہے

- دیکھتا

- حصے

- بھیجنا

- تسلسل

- سرورز

- سروس

- سروسز

- مقرر

- ترتیبات

- سیٹ اپ

- کئی

- مشترکہ

- مختصر

- ہونا چاہئے

- دکھائیں

- اہم

- سادہ

- صرف

- SMS

- So

- سماجی

- حل

- کچھ

- کسی

- کچھ

- کہیں

- آواز

- ماخذ

- سپیم سے

- بات

- خرچ

- Spotify

- سپائیویئر

- شروع کریں

- شروع

- رہنا

- اسٹیفن

- ابھی تک

- چوری

- ذخیرہ

- ذخیرہ

- کہانی

- موضوع

- جمع

- بعد میں

- اس طرح

- اتوار

- یقینا

- حیرت

- مشکوک

- کے نظام

- T موبائل

- لے لو

- لیتا ہے

- بات

- ٹیم

- ٹیک

- تکنیک

- ٹیکنالوجی

- ۔

- چوری

- ان

- لہذا

- بات

- چیزیں

- تھرڈ

- اس ہفتے

- سوچا

- تین

- کے ذریعے

- وقت

- اوقات

- ٹپ

- تجاویز

- کرنے کے لئے

- آج

- مل کر

- کی طرف

- مصیبت

- تبدیل کر دیا

- آخر میں

- افہام و تفہیم

- بدقسمتی کی بات

- متحد

- منفرد

- پلگ

- اپ ڈیٹ کریں

- تازہ ترین معلومات

- URL

- us

- USB

- استعمال کی شرائط

- صارفین

- ورژن

- انتظار

- انتباہ

- ویب پر مبنی ہے

- ویب کٹ

- ہفتے

- اچھی طرح سے جانا جاتا ہے

- کیا

- چاہے

- جس

- جبکہ

- کسبی

- ڈبلیو

- وکیپیڈیا

- وائلڈ

- گے

- کھڑکیاں

- کے اندر

- بغیر

- لفظ

- کام

- کام کیا

- دنیا

- قابل

- گا

- لکھنا

- غلط

- سال

- تم

- اور

- اپنے آپ کو

- زیفیرنیٹ

- صفر دن کی خرابی۔

![S3 Ep116: LastPass کے لیے آخری اسٹرا؟ کیا کرپٹو برباد ہے؟ [آڈیو + متن] S3 Ep116: LastPass کے لیے آخری اسٹرا؟ کیا کرپٹو برباد ہے؟ [آڈیو + متن]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)