میموری، کی اسٹروک اور کرپٹو کوائنز پر اسنوپنگ

نیچے کوئی آڈیو پلیئر نہیں ہے؟ سنو براہ راست ساؤنڈ کلاؤڈ پر۔

ڈوگ آموت اور پال ڈکلن کے ساتھ۔ انٹرو اور آؤٹرو میوزک بذریعہ ایڈتھ موج.

آپ ہماری بات سن سکتے ہیں۔ پر SoundCloud, ایپل پوڈ, گوگل پوڈ کاسٹ, Spotify اور جہاں بھی اچھے پوڈ کاسٹ ملتے ہیں۔ یا صرف ڈراپ کریں۔ ہمارے RSS فیڈ کا URL اپنے پسندیدہ پوڈ کیچر میں۔

ٹرانسکرپٹ پڑھیں

ڈوگ مگرمچھ کا کرپٹو کرائم، BWAIN کا سلسلہ جاری ہے، اور ٹچ ٹائپ سیکھنے کی ایک وجہ۔

وہ سب کچھ، اور بہت کچھ، ننگی سیکیورٹی پوڈ کاسٹ پر۔

[میوزیکل موڈیم]

پوڈ کاسٹ میں خوش آمدید، سب۔

میں ڈوگ آموت ہوں؛ وہ پال ڈکلن ہے۔

پال، آپ کے لئے ایک بہت مبارک دن، میرے دوست.

بطخ. اور آپ کے لیے ایک بہت مبارک دن، ڈوگ۔

میں جانتا ہوں کہ پوڈ کاسٹ کے آخر میں کیا ہو رہا ہے، اور میں صرف اتنا کہہ رہا ہوں کہ…

…وہاں رکیں، کیونکہ یہ پرجوش ہے، اگر ہلکا سا خطرناک ہے!

ڈوگ لیکن پہلے، آئیے ٹیک ہسٹری کے ساتھ شروع کریں۔

اس ہفتے، 07 اگست 1944 کو، IBM نے پیش کیا۔ خودکار ترتیب کنٹرول کیلکولیٹر ہارورڈ یونیورسٹی کو

آپ اس مشین کو بہتر طور پر جان سکتے ہیں۔ مارک I، جو اس طرح کا فرینکن پیوٹر تھا جس نے پنچ کارڈز کو الیکٹرو مکینیکل اجزاء کے ساتھ ملایا اور 51 فٹ لمبا 8 فٹ بلند یا تقریباً 15.5 میٹر بائی 2.5 میٹر ناپا۔

اور، پال، کمپیوٹر خود تقریباً متروک ہو چکا تھا اس سے پہلے کہ وہ اس سے تمام سکڑ کر لپیٹ لیں۔

بطخ. جی ہاں، یہ دوسری جنگ عظیم کے آخری اختتام کی طرف کیا گیا تھا…

یقیناً، اس وقت امریکی کمپیوٹر ڈیزائنرز یہ نہیں جانتے تھے کہ برطانوی پہلے ہی تھرمیونک والوز، یا ویکیوم ٹیوبوں کا استعمال کرتے ہوئے اعلیٰ کارکردگی والے ڈیجیٹل الیکٹرانک کمپیوٹرز کو کامیابی سے بنا چکے ہیں۔

اور ان سے جنگ کے بعد رازداری کی قسم کھائی گئی تھی (ان وجوہات کی بناء پر جب ہم نے پچھلی بار اس کے بارے میں بات کی تھی تو سمجھ نہیں آئی تھی!)، اس لیے ریاستوں میں اب بھی یہ احساس موجود تھا کہ والو یا ٹیوب کمپیوٹرز ان کی قیمت سے زیادہ پریشانی کا باعث بن سکتے ہیں۔

کیونکہ تھرمیونک والوز واقعی گرم چلتے ہیں۔ وہ کافی بڑے ہیں؛ انہیں بڑی مقدار میں بجلی کی ضرورت ہوتی ہے۔

کیا وہ کافی قابل بھروسہ ہوں گے، حالانکہ وہ ریلے (سوئچنگ میں ہزاروں گنا تیز) سے زیادہ تیزی سے لوڈ اور لوڈ ہوتے ہیں؟

تو یہ احساس اب بھی موجود تھا کہ شاید برقی مقناطیسی ریلے کے لیے وقت اور جگہ موجود تھی۔

برطانیہ میں بلیچلے پارک کے لیے کولوسس کمپیوٹرز ڈیزائن کرنے والے لڑکے کو خاموش رہنے کی قسم کھائی گئی تھی، اور اسے جنگ کے بعد کسی کو یہ بتانے کی اجازت نہیں تھی، "ہاں، آپ * والوز سے کمپیوٹر* بنا سکتے ہیں۔ یہ کام کرے گا، اور جس وجہ سے میں جانتا ہوں کہ میں نے یہ کیا۔

اسے کسی کو بتانے کی اجازت نہیں تھی!

ڈوگ یہ دلچسپ ہے…

بطخ. تو ہمیں مارک I مل گیا، اور میرا اندازہ ہے کہ یہ مین اسٹریم کا آخری ڈیجیٹل کمپیوٹر تھا جس میں ایک ڈرائیو شافٹ، ڈوگ تھا، جو الیکٹریکل موٹر سے چلایا جاتا تھا۔ [ہنسی]

یہ مطلق خوبصورتی کی چیز ہے، ہے نا؟

یہ آرٹ ڈیکو ہے۔

ENIAC کمپیوٹر کی طرح (جو 1946 میں آیا تھا، کیا، XNUMX میں آیا تھا، اور والوز کا استعمال کیا تھا)… وہ دونوں کمپیوٹر تھوڑے سے ارتقائی ڈیڈ اینڈ میں تھے، اس میں وہ اعشاریہ میں کام کرتے تھے، بائنری میں نہیں۔

ڈوگ مجھے اس بات کا بھی ذکر کرنا چاہیے تھا، اگرچہ یہ منزل سے ٹکرانے کے وقت متروک ہو چکا تھا، لیکن یہ کمپیوٹنگ کی تاریخ کا ایک اہم لمحہ تھا، لہذا آئیے اس میں رعایت نہ کریں۔

بطخ. بے شک

یہ درستگی کے 18 اہم اعشاریہ ہندسوں کے ساتھ ریاضی کر سکتا ہے۔

عصری 64-بٹ IEEE فلوٹنگ پوائنٹ نمبرز میں صرف 53 بائنری ہندسوں کی درستگی ہے، جو کہ صرف 16 اعشاریہ سے کم ہے۔

ڈوگ ٹھیک ہے، ٹھیک ہے، آئیے اپنے نئے BWAIN کے بارے میں بات کرتے ہیں۔

یہ ایک متاثر کن نام کے ساتھ ایک اور بگ ہے، یا BWAIN جیسا کہ ہم انہیں پکارنا پسند کرتے ہیں۔

یہ اب لگاتار تین ہفتے ہے، لہذا ہمارے پاس ایک اچھا سلسلہ چل رہا ہے!

اس کو کہا جاتا ہے Downfall، اور انٹیل پروسیسرز میں میموری کو بہتر بنانے کی خصوصیات کی وجہ سے ہے۔

مجھے بتائیں کہ کیا یہ واقف لگتا ہے، کہ پروسیسر میں کسی قسم کی اصلاح کی خصوصیت سائبرسیکیوریٹی کے مسائل کا باعث بن رہی ہے۔

بطخ. ٹھیک ہے، اگر آپ ایک باقاعدہ نیکڈ سیکیورٹی پوڈ کاسٹ سننے والے ہیں، تو آپ کو معلوم ہو جائے گا کہ ہم نے اسے چھوا ہے۔ زین بلیڈ صرف چند ہفتے پہلے، کیا ہم نے نہیں؟

جو AMD Zen 2 پروسیسرز میں اسی طرح کا بگ تھا۔

گوگل، جو ڈاؤن فال اور زینبلڈ دونوں تحقیق میں شامل تھا، نے ابھی ایک مضمون شائع کیا ہے جس میں وہ Zenbleed کے ساتھ ساتھ Downfall کے بارے میں بات کرتے ہیں۔

یہ اسی طرح کا بگ ہے کہ سی پی یو کے اندر اصلاح نادانستہ طور پر اس کی داخلی حالت کے بارے میں معلومات کو لیک کر سکتی ہے جو کبھی بھی فرار نہیں ہونا چاہئے۔

Zenbleed کے برعکس، جو 128-bit ویکٹر رجسٹروں کے ٹاپ 256 بٹس کو لیک کر سکتا ہے، Downfall غلطی سے پورے رجسٹر کو لیک کر سکتا ہے۔

یہ بالکل اسی طرح کام نہیں کرتا ہے، لیکن یہ ایک ہی طرح کا خیال ہے… اگر آپ کو یاد ہے۔ زین بلیڈ، اس نے VZEROUPPER نامی ایک خصوصی تیز رفتار ویکٹر انسٹرکشن کی وجہ سے کام کیا۔

Zenbleed: کس طرح CPU کی کارکردگی کی تلاش آپ کے پاس ورڈز کو خطرے میں ڈال سکتی ہے۔

یہ وہ جگہ ہے جہاں ایک ہدایت جاتی ہے اور تمام ویکٹر رجسٹروں کو بیک وقت صفر بٹس لکھتی ہے، سب ایک ہی بار میں، جس کا ظاہر ہے کہ آپ کے پاس ایسا لوپ نہیں ہونا چاہیے جو ایک ایک کرکے رجسٹروں کے گرد گھومتا ہو۔

لہذا یہ کارکردگی کو بڑھاتا ہے، لیکن سیکورٹی کو کم کرتا ہے.

تنزلی اسی طرح کا مسئلہ ہے جس کا تعلق اس ہدایت سے ہے جو ڈیٹا کو صاف کرنے کے بجائے اسے جمع کرنے کے لیے نکلتا ہے۔

اور اس ہدایت کو GATHER کہتے ہیں۔

GATHER درحقیقت میموری ایڈریسز کی فہرست لے سکتا ہے اور ان تمام چیزوں کو اکٹھا کر کے ویکٹر رجسٹر میں چپکا سکتا ہے تاکہ آپ پروسیسنگ کر سکیں۔

اور، Zenbleed کی طرح، کپ اور ہونٹ کے درمیان ایک پرچی ہے جو دوسرے لوگوں کے ڈیٹا کے بارے میں ریاستی معلومات کو، دوسرے عمل سے، لیک ہونے کی اجازت دے سکتی ہے اور اسی پروسیسر پر آپ کے ساتھ چلنے والے کسی شخص کے ذریعے جمع کی جا سکتی ہے۔

واضح طور پر، ایسا نہیں ہونا چاہئے.

ڈوگ Zenbleed کے برعکس، جہاں آپ صرف اس خصوصیت کو بند کر سکتے ہیں…

بطخ. …تخفیف کارکردگی میں ان بہتریوں کا مقابلہ کرے گا جو GATHER ہدایات کو لانا تھا، یعنی تمام میموری سے ڈیٹا اکٹھا کرنا آپ کو اپنے کسی انڈیکسڈ لوپ میں کرنے کی ضرورت کے بغیر۔

ظاہر ہے، اگر آپ محسوس کرتے ہیں کہ تخفیف نے آپ کے کام کا بوجھ کم کر دیا ہے، تو آپ کو اسے ختم کرنا پڑے گا، کیونکہ اگر آپ ایسا نہیں کرتے ہیں، تو آپ کو اسی کمپیوٹر پر کسی اور سے خطرہ لاحق ہو سکتا ہے۔

ڈوگ بالکل ٹھیک.

بطخ. کبھی کبھی زندگی ایسی ہوتی ہے، ڈوگ۔

ڈوگ یہ ہے!

ہم اس پر نظر رکھیں گے… یہ ہے، میں لیتا ہوں، بلیک ہیٹ کانفرنس کے لیے جس کے بارے میں ہمیں مزید معلومات حاصل ہوں گی، بشمول کوئی بھی اصلاحات سامنے آئیں گی۔

آئیے آگے بڑھتے ہیں، "جب سائبر سیکیورٹی کی بات آتی ہے، تو ہم جانتے ہیں کہ ہر تھوڑی بہت مدد ملتی ہے، ٹھیک ہے؟"

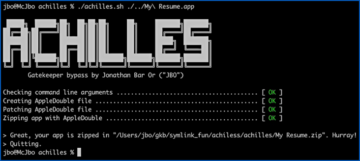

لہذا اگر ہم سب صرف اٹھا سکتے ہیں۔ ٹچ ٹائپنگ، دنیا درحقیقت ایک محفوظ جگہ ہوگی، پال۔

سنجیدہ سیکیورٹی: کیوں ٹچ ٹائپ سیکھنا آپ کو آڈیو اسنوپنگ سے بچا سکتا ہے۔

بطخ. اگر مصنفین چاہتے تو یہ شاید ایک BWAIN ہوسکتا تھا (میں اپنے سر کے اوپر سے کسی دلکش نام کے بارے میں نہیں سوچ سکتا)…

…لیکن انہوں نے اسے BWAIN نہیں دیا۔ انہوں نے صرف اس کے بارے میں ایک مقالہ لکھا اور اسے بلیک ہیٹ سے ایک ہفتہ قبل شائع کیا۔

تو میرا اندازہ ہے کہ یہ صرف اس وقت باہر آیا جب یہ تیار تھا۔

یہ تحقیق کا کوئی نیا موضوع نہیں ہے، لیکن مقالے میں کچھ دلچسپ بصیرتیں تھیں، جس نے مجھے اسے لکھنے پر مجبور کیا۔

اور یہ بنیادی طور پر اس سوال کے گرد گھومتا ہے کہ جب آپ اس میں بہت سارے لوگوں کے ساتھ میٹنگ ریکارڈ کر رہے ہوتے ہیں، تو ظاہر ہے کہ سائبر سیکیورٹی کا خطرہ ہوتا ہے، اس میں لوگ ایسی باتیں کہہ سکتے ہیں جو وہ بعد میں ریکارڈ نہیں کرنا چاہتے، لیکن یہ کہ آپ کو ریکارڈ کرنا پڑتا ہے۔ بہرحال

لیکن ان لوگوں کا کیا ہوگا جو کوئی ایسی بات نہیں کہتے جو متنازعہ ہو یا اس سے کوئی فرق نہیں پڑتا کہ اگر اسے جاری کیا جانا تھا، لیکن اس کے باوجود وہ وہاں بیٹھ کر اپنے لیپ ٹاپ پر ٹائپ کرتے رہتے ہیں؟

کیا آپ اندازہ لگا سکتے ہیں کہ وہ اپنے کی بورڈ پر کیا ٹائپ کر رہے ہیں؟

جب وہ S کلید کو دباتے ہیں، کیا یہ M کلید دبانے سے مختلف لگتا ہے، اور کیا یہ P سے مختلف ہے؟

کیا ہوگا اگر وہ ایک میٹنگ کے وسط میں فیصلہ کرتے ہیں (کیونکہ ان کا کمپیوٹر لاک ہو گیا ہے یا اس وجہ سے کہ ان کا اسکرین سیور شروع ہوا ہے)… کیا ہوگا اگر وہ اچانک اپنا پاس ورڈ ٹائپ کرنے کا فیصلہ کریں؟

کیا آپ زوم کال کے دوسری طرف کہہ سکتے ہیں؟

ایسا لگتا ہے کہ یہ تحقیق تجویز کرتی ہے کہ آپ ایسا کرنے کے قابل ہو سکتے ہیں۔

ڈوگ یہ دلچسپ تھا کہ انہوں نے 2021 کا میک بک پرو، 16 انچ کا ورژن استعمال کیا، اور انہیں پتہ چلا کہ بنیادی طور پر، زیادہ تر حصے کے لیے، تمام میک بک کی بورڈ ایک جیسے ہی لگتے ہیں۔

اگر آپ اور میرے پاس ایک ہی قسم کا MacBook ہے تو آپ کا کی بورڈ بالکل میرے جیسا ہوگا۔

بطخ. اگر وہ اپنے MacBook Pro سے واقعی احتیاط سے نمونے والے "صوتی دستخط" لیتے ہیں، مثالی حالات میں، وہ صوتی دستخطی ڈیٹا شاید زیادہ تر کے لیے کافی اچھا ہے، اگر دیگر تمام MacBooks نہیں… کم از کم اسی ماڈل کی حد سے۔

آپ دیکھ سکتے ہیں کہ وہ مختلف سے کہیں زیادہ مماثل کیوں ہوتے ہیں۔

ڈوگ خوش قسمتی سے آپ کے لیے، کچھ ایسی چیزیں ہیں جو آپ اس طرح کی بددیانتی سے بچنے کے لیے کر سکتے ہیں۔

محققین کے مطابق، آپ ٹچ ٹائپ کرنا سیکھ سکتے ہیں۔

بطخ. میرا خیال ہے کہ ان کا ارادہ ایک قدرے مزاحیہ نوٹ کے طور پر تھا، لیکن انھوں نے یہ نوٹ کیا کہ پچھلی تحقیق، ان کی اپنی نہیں، نے دریافت کیا ہے کہ ٹچ ٹائپ کرنے والے اپنے ٹائپ کرنے کے طریقے کے بارے میں زیادہ باقاعدہ ہوتے ہیں۔

اور اس کا مطلب یہ ہے کہ انفرادی کی اسٹروکس میں فرق کرنا بہت مشکل ہے۔

میں تصور کروں گا کہ اس کی وجہ یہ ہے کہ جب کوئی ٹچ ٹائپ کر رہا ہوتا ہے، تو وہ عام طور پر بہت کم توانائی استعمال کر رہا ہوتا ہے، اس لیے ان کے زیادہ پرسکون ہونے کا امکان ہوتا ہے، اور وہ غالباً تمام چابیاں اسی طرح دبا رہے ہوتے ہیں۔

لہذا، بظاہر ٹچ ٹائپنگ آپ کو بہت زیادہ متحرک ہدف بناتی ہے، اگر آپ چاہیں، اور ساتھ ہی ساتھ آپ کو تیزی سے ٹائپ کرنے میں بھی مدد ملتی ہے، ڈوگ۔

ایسا لگتا ہے کہ یہ سائبر سیکیورٹی کی مہارت کے ساتھ ساتھ کارکردگی کا فائدہ ہے!

ڈوگ عظیم.

اور انہوں نے نوٹ کیا کہ شفٹ کلید پریشانی کا باعث بنتی ہے۔

بطخ. ہاں، میرا اندازہ ہے کہ اس کی وجہ یہ ہے کہ جب آپ شفٹ کر رہے ہیں (جب تک کہ آپ کیپس لاک استعمال نہیں کر رہے ہیں اور آپ کے پاس بڑے حروف کی ایک لمبی ترتیب ہے)، آپ بنیادی طور پر جا رہے ہیں، "شفٹ دبائیں، کلید دبائیں؛ ریلیز کی، شفٹ کو ریلیز کریں۔

اور ایسا لگتا ہے کہ دو کی اسٹروکس کا اوورلیپ درحقیقت ڈیٹا کو اس طرح گڑبڑ کرتا ہے جس کی وجہ سے کی اسٹروکس کو الگ بتانا مشکل ہوجاتا ہے۔

اس پر میری سوچ یہ ہے کہ، ڈوگ، کہ شاید وہ واقعی پریشان کن، پریشان کن پاس ورڈ کی پیچیدگی کے اصولوں کا کوئی نہ کوئی مقصد ہے، حالانکہ وہ نہیں جو ہم نے پہلے سوچا تھا۔ [ہنسی]

ڈوگ ٹھیک ہے، پھر کچھ اور چیزیں ہیں جو آپ کر سکتے ہیں۔

آپ 2FA استعمال کر سکتے ہیں۔ (ہم اس کے بارے میں بہت بات کرتے ہیں: "جہاں بھی ہو سکے 2FA استعمال کریں۔")

میٹنگ کے دوران پاس ورڈ یا دیگر خفیہ معلومات ٹائپ نہ کریں۔

اور جتنا ہو سکے اپنے مائیکروفون کو خاموش کر دیں۔

بطخ. ظاہر ہے، ساؤنڈ سنفنگ پاس ورڈ فشر کے لیے، اس بار آپ کے 2FA کوڈ کو جاننا اگلی بار ان کی مدد نہیں کرے گا۔

یقینا، آپ کے مائیکروفون کو خاموش کرنے کے بارے میں دوسری چیز…

یاد رکھیں کہ اگر آپ دوسرے لوگوں کے ساتھ میٹنگ روم میں ہیں تو اس سے کوئی فائدہ نہیں ہوگا، کیونکہ ان میں سے کوئی خفیہ طور پر آپ جو کچھ کر رہے ہیں اسے ریکارڈ کر سکتا ہے صرف ان کے فون کو میز پر اوپر کی طرف رکھ کر۔

کیمرے کے برعکس، اسے براہ راست آپ کی طرف اشارہ کرنے کی ضرورت نہیں ہے۔

لیکن اگر آپ زوم یا ٹیمز کال جیسی کسی چیز پر ہیں جہاں آپ صرف آپ کے ساتھ ہیں، تو جب بھی آپ کو بولنے کی ضرورت نہ ہو اپنے مائیکروفون کو خاموش کرنا عام فہم ہے۔

یہ ہر ایک کے ساتھ شائستہ ہے، اور یہ آپ کو ایسی چیزیں لیک ہونے سے بھی روکتا ہے جسے آپ نے بصورت دیگر غیر متعلقہ یا غیر اہم سمجھا ہوگا۔

ڈوگ ٹھیک ہے، آخری لیکن کم از کم نہیں…

…آپ اسے جانتے ہوں گے۔ رازلخان یا وال سٹریٹ کا مگرمچھ، یا بالکل نہیں.

لیکن وہ اور اس کے شوہر کو اس میں پھنسا دیا گیا ہے۔ انصاف کے جبڑے، پال۔

"وال اسٹریٹ کا مگرمچھ" اور اس کے شوہر نے بڑے سائز کے کرپٹو کرائمز کا اعتراف کیا

بطخ. جی ہاں، ہم اس جوڑے کے بارے میں پہلے بھی کئی بار Naked Security پر لکھ چکے ہیں، اور پوڈ کاسٹ پر ان کے بارے میں بات کر چکے ہیں۔

وال سٹریٹ کا مگرمچھ عرف رازلخان حقیقی زندگی میں ہیدر مورگن ہے۔

اس کی شادی الیا لِکٹینسٹائن نامی ایک شخص سے ہوئی ہے۔

وہ نیویارک شہر میں رہتے ہیں، یا رہتے تھے، اور وہ 2016 کے بدنام زمانہ Bitfinex cryptocurrency کی ڈکیتی سے ملوث یا منسلک تھے، جہاں تقریباً 120,000 Bitcoins چوری کیے گئے تھے۔

اور اس وقت، ہر کوئی کہتا ہے، "واہ، $72 ملین ایسے ہی چلے گئے!"۔

حیرت انگیز طور پر، امریکی قانون نافذ کرنے والے اداروں کی طرف سے چند سالوں کے بہت ہوشیار اور تفصیلی تحقیقاتی کاموں کے بعد، ان کا سراغ لگا کر گرفتار کر لیا گیا۔

لیکن ان کی گرفتاری کے وقت تک، بٹ کوائنز کی قیمت اتنی بڑھ چکی تھی کہ ان کی ڈکیتی کی مالیت $4 ملین سے بڑھ کر $4000 بلین ($72 ملین) کے قریب تھی۔

ایسا لگتا ہے کہ ان چیزوں میں سے ایک جس پر انہوں نے بینک نہیں رکھا تھا وہ یہ ہے کہ ان ناجائز منافع کو کیش آؤٹ کرنا کتنا مشکل ہوسکتا ہے۔

تکنیکی طور پر، ان کی مالیت $72 ملین چوری شدہ رقم میں تھی…

…لیکن فلوریڈا یا بحیرہ روم کے کسی جزیرے میں اپنی باقی زندگی عیش و عشرت کی گود میں ریٹائر نہیں ہوئے۔

وہ پیسے باہر نہیں نکال سکے۔

اور ایسا کرنے کی ان کی کوششوں نے اس بات کا کافی ثبوت پیدا کیا کہ وہ پکڑے گئے تھے، اور اب انہوں نے جرم قبول کرنے کا فیصلہ کیا ہے۔

انہیں ابھی تک سزا نہیں سنائی گئی ہے، لیکن ایسا لگتا ہے کہ اسے 10 سال تک کا سامنا ہے، اور اسے 20 سال تک کا سامنا ہے۔

مجھے یقین ہے کہ اسے زیادہ سزا ملنے کا امکان ہے کیونکہ وہ Bitfinex cryptocurrency ایکسچینج میں اصل ہیکنگ میں بہت زیادہ براہ راست ملوث ہے – دوسرے لفظوں میں، پہلے رقم کو پکڑنا۔

اور پھر وہ اور اس کی بیوی منی لانڈرنگ کرنے کے لیے اپنے راستے سے ہٹ گئے۔

کہانی کے ایک دلچسپ حصے میں (اچھی طرح سے، میں نے سوچا کہ یہ دلکش تھا!)، اس نے کچھ رقم کو دھونے کی کوشش کرنے کا ایک طریقہ یہ تھا کہ اس نے اسے سونے میں خریدا۔

اور سیکڑوں سال پہلے سے قزاقوں (ارررر!) سے ایک پتی نکال کر اس نے اسے دفن کردیا۔

ڈوگ یہ سوال پیدا کرتا ہے، اگر 10 میں مجھ سے 2016 بٹ کوائنز چوری ہو جائیں تو کیا ہوگا؟

وہ اب منظر عام پر آ چکے ہیں، تو کیا مجھے 10 بٹ کوائنز واپس ملیں گے یا مجھے 10 میں 2016 بٹ کوائنز کی قیمت ملے گی؟

یا جب بٹ کوائنز ضبط کر لیے جاتے ہیں، کیا وہ خود بخود نقد میں تبدیل ہو جاتے ہیں اور مجھے واپس کر دیے جاتے ہیں، چاہے کچھ بھی ہو؟

بطخ. مجھے اس کا جواب نہیں معلوم، ڈوگ۔

مجھے لگتا ہے، اس وقت، وہ کسی محفوظ الماری میں کہیں بیٹھے ہیں…

…ممکنہ طور پر وہ سونا جو انہوں نے کھودا [ہنسی]، اور کوئی بھی رقم جو انہوں نے ضبط کی اور دوسری جائیداد، اور بٹ کوائنز جو انہوں نے بازیافت کی۔

کیونکہ وہ ایک cryptocurrency والیٹ پر پاس ورڈ کریک کرکے ان میں سے تقریباً 80% (یا کچھ) واپس حاصل کرنے میں کامیاب ہو گئے تھے جو Ilya Lichtenstein کے پاس تھا۔

ایسی چیزیں جو وہ ابھی تک دھونے کے قابل نہیں تھا۔

کیا دلچسپ ہوگا، ڈوگ، یہ ہے کہ اگر "اپنے گاہک کو جانیں" کے اعداد و شمار سے پتہ چلتا ہے کہ یہ اصل میں آپ کا بٹ کوائن تھا جو سونے کے لیے نکالا گیا اور دفن کردیا گیا…

…کیا آپ کو سونا واپس ملتا ہے؟

ڈوگ سونا بھی بڑھ گیا ہے۔

بطخ. جی ہاں، لیکن یہ کہیں بھی اتنا اوپر نہیں گیا ہے!

ڈوگ جی ہاں…

بطخ. لہذا میں حیران ہوں کہ کیا کچھ لوگوں کو سونا واپس مل جائے گا، اور کافی اچھا محسوس کریں گے، کیونکہ مجھے لگتا ہے کہ انہوں نے اس وقت جو کھویا اس میں 2x یا 3x بہتری لائی ہوگی…

…لیکن پھر بھی خواہش ہے کہ انہیں بٹ کوائنز مل جائیں، کیونکہ وہ قدر سے 50 گنا زیادہ ہیں۔

"اس جگہ کو دیکھیں" کا بہت زیادہ سوال، ہے نا؟

ڈوگ یہ بہت خوشی کے ساتھ ہے کہ میں کہتا ہوں، "ہم اس پر نظر رکھیں گے۔"

اور اب یہ ہمارے قارئین میں سے ایک سے سننے کا وقت ہے۔

اس کے لئے پٹا!

اس مضمون پر۔ ارے ہیلپ ڈیسک گائے لکھتے ہیں:

"رازلخان" ایک سائبر سیکیورٹی کلاس کے دوران ایک سوال کا جواب تھا جو میں نے لیا تھا۔

کیونکہ میں جانتا تھا کہ میں نے $100 کا ہیکر گفٹ کارڈ جیتا ہے۔

کوئی نہیں جانتا تھا کہ وہ کون تھی۔

تو، سوال کے بعد، انسٹرکٹر نے اس کا ریپ گانا بجایا اور پوری کلاس گھبرا گئی، ہاہاہا

جس نے مجھے یوٹیوب پر اس کے کچھ ریپ گانے دیکھنے کے لیے آمادہ کیا۔

اور "خوف زدہ" کامل لفظ ہے۔

بہت برا!

بطخ. آپ جانتے ہیں کہ سماجی تاریخ میں کچھ چیزیں ایسی ہیں جو اتنی بری ہیں کہ وہ اچھی ہیں…

…پولیس اکیڈمی فلموں کی طرح؟

لہذا میں نے ہمیشہ یہ سمجھا کہ موسیقی سمیت کسی بھی چیز میں اس کا عنصر موجود ہے۔

کہ یہ اتنا برا ہونا ممکن تھا کہ آپ سپیکٹرم کے دوسرے سرے پر آئے۔

لیکن یہ ریپ ویڈیوز ثابت کرتے ہیں کہ یہ غلط ہے۔

ایسی چیزیں ہیں جو بہت بری ہیں…

[DEADPAN] … کہ وہ برے ہیں۔

ڈوگ اور یہ ہے!

ٹھیک ہے، اسے بھیجنے کا شکریہ، ہیلپ ڈیسک گائے

اگر آپ کے پاس کوئی دلچسپ کہانی، تبصرہ یا سوال ہے جسے آپ جمع کروانا چاہتے ہیں، تو ہم اسے پوڈ کاسٹ پر پڑھنا پسند کریں گے۔

آپ tips@sophos.com پر ای میل کر سکتے ہیں، آپ ہمارے کسی بھی مضمون پر تبصرہ کر سکتے ہیں، یا آپ ہمیں سوشل: @nakedsecurity پر مار سکتے ہیں۔

یہ آج کے لیے ہمارا شو ہے؛ سننے کے لیے آپ کا بہت شکریہ

پال ڈکلن کے لیے، میں ڈوگ آموت ہوں، آپ کو اگلی بار تک یاد دلاتا ہوں کہ...

دونوں محفوظ رہو!

[میوزیکل موڈیم]

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- چارٹ پرائم۔ ChartPrime کے ساتھ اپنے ٹریڈنگ گیم کو بلند کریں۔ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/08/10/s3-ep147-what-if-you-type-in-your-password-during-a-meeting/

- : ہے

- : ہے

- : نہیں

- :کہاں

- ][p

- $UP

- 000

- 10

- 15٪

- 16

- 20

- 20 سال

- 2016

- 2021

- 2FA

- 51

- 8

- a

- قابلیت

- ہمارے بارے میں

- اس کے بارے میں

- مطلق

- اکیڈمی

- تیز

- اصل میں

- پتے

- کے بعد

- پہلے

- تمام

- کی اجازت

- کی اجازت

- شانہ بشانہ

- پہلے ہی

- بھی

- اگرچہ

- ہمیشہ

- am

- AMD

- امریکی

- مقدار

- an

- اور

- ایک اور

- جواب

- کوئی بھی

- کچھ

- کہیں

- علاوہ

- ایپل

- کیا

- ارد گرد

- گرفتار

- گرفتار

- فن

- مضمون

- مضامین

- AS

- فرض کیا

- At

- آڈیو

- اگست

- مصنف

- مصنفین

- خود کار طریقے سے

- سے اجتناب

- دور

- واپس

- برا

- بنیادی طور پر

- BE

- خوبصورتی

- کیونکہ

- رہا

- اس سے پہلے

- یقین ہے کہ

- نیچے

- بہتر

- ارب

- بٹ

- بٹ کوائن

- Bitcoins کے

- بٹ فائنکس

- سیاہ

- بلیک ہیٹ

- دونوں

- لانے

- برطانوی

- بگ کی اطلاع دیں

- تعمیر

- لیکن

- by

- فون

- کہا جاتا ہے

- آیا

- کیمرہ

- کر سکتے ہیں

- دارالحکومت

- کیپ

- کارڈ

- کارڈ

- احتیاط سے

- کیش

- پیسے نکالنا

- پکڑے

- وجہ

- وجوہات

- باعث

- حالات

- شہر

- طبقے

- صاف کرنا

- کلوز

- کوڈ

- جمع

- جمع

- COM

- آتا ہے

- آنے والے

- تبصرہ

- کامن

- عقل

- پیچیدگی

- اجزاء

- کمپیوٹر

- کمپیوٹر

- کمپیوٹنگ

- کانفرنس

- منسلک

- جاری ہے

- کنٹرول

- متنازعہ

- تبدیل

- سکتا ہے

- جوڑے

- کورس

- بنائی

- cryptocurrency

- کریپٹوکرنسی ایکسچینج

- کریپٹوکرنسی والیٹ

- کپ

- سائبر سیکیورٹی

- اعداد و شمار

- دن

- فیصلہ کرنا

- فیصلہ کیا

- ڈیزائن

- ڈیزائنرز

- ڈیسک

- تفصیلی

- DID

- مختلف

- فرق کرنا

- مشکل

- ڈیجیٹل

- ہندسے

- براہ راست

- ڈسکاؤنٹ

- دریافت

- do

- کرتا

- نہیں کرتا

- کر

- کیا

- نہیں

- نیچے

- زوال

- چھوڑ

- کے دوران

- کوششوں

- الیکٹرانک

- عنصر

- اور

- ای میل

- آخر

- توانائی

- نافذ کرنے والے

- کافی

- پوری

- مکمل

- فرار ہونے میں

- بھی

- ہر کوئی

- سب

- ثبوت

- بالکل

- ایکسچینج

- دلچسپ

- آنکھ

- چہرے

- جھوٹی

- واقف

- دلچسپ

- تیز تر

- نمایاں کریں

- خصوصیات

- محسوس

- فٹ

- چند

- اعداد و شمار

- پہلا

- فلور

- فلوریڈا

- کے لئے

- ملا

- دوست

- سے

- فوائد

- جمع

- عام طور پر

- حاصل

- حاصل کرنے

- تحفہ

- دے دو

- دی

- Go

- جاتا ہے

- جا

- گولڈ

- گئے

- اچھا

- گوگل

- عظیم

- مجرم

- لڑکا

- ہیکر

- ہیکنگ

- تھا

- ہو

- ہوتا ہے

- خوش

- مشکل

- ہارورڈ

- ہارورڈ یونیورسٹی

- ٹوپی

- ہے

- ہونے

- he

- سر

- سن

- ہیدر مورگن

- ڈکیتی

- مدد

- مدد

- مدد کرتا ہے

- اس کی

- ہائی

- اعلی معیار کی

- اعلی

- ان

- تاریخ

- مارو

- پکڑو

- HOT

- کس طرح

- HTTPS

- سینکڑوں

- i

- IBM

- مثالی

- IEEE

- if

- الیا لِچٹنسٹائن

- تصور

- اہم

- متاثر کن

- بہتری

- بہتری

- in

- دیگر میں

- سمیت

- اضافہ

- یقینا

- انڈیکس شدہ

- انفرادی

- بدنام

- معلومات

- معلومات

- کے اندر

- بصیرت

- انٹیل

- ارادہ

- دلچسپ

- اندرونی

- میں

- دلچسپی

- تحقیقات

- ملوث

- جزائر

- IT

- میں

- خود

- صرف

- رکھیں

- کلیدی

- چابیاں

- بچے

- جان

- جاننا

- لیپ ٹاپ

- بڑے

- آخری

- بعد

- لانڈرنگ

- قانون

- قانون نافذ کرنے والے اداروں

- لیک

- جانیں

- سیکھنے

- کم سے کم

- کم

- زندگی

- کی طرح

- امکان

- لسٹ

- سننے والا

- سن

- تھوڑا

- رہتے ہیں

- زندگی

- بوجھ

- تالا لگا

- لانگ

- دیکھو

- کھو

- بہت

- محبت

- ولاستا

- مشین

- بنا

- مین سٹریم میں

- بنا

- بناتا ہے

- نشان

- معاملہ

- معاملات

- مئی..

- شاید

- me

- کا مطلب ہے کہ

- بحیرہ روم

- اجلاس

- یاد داشت

- ذکر کیا

- مائکروفون

- مشرق

- شاید

- دس لاکھ

- ذہن کا

- غلطی

- تخفیف

- مخلوط

- ماڈل

- لمحہ

- قیمت

- رشوت خوری

- زیادہ

- مورگن

- سب سے زیادہ

- موٹر

- منتقل

- فلم

- منتقل

- بہت

- موسیقی

- موسیقی

- my

- ننگی سیکیورٹی

- ننگی سیکورٹی پوڈ کاسٹ

- نام

- یعنی

- قریب

- ضرورت ہے

- کبھی نہیں

- پھر بھی

- نئی

- NY

- نیو یارک شہر

- اگلے

- نہیں

- کا کہنا

- نوٹس..

- اب

- تعداد

- غیر معمولی

- of

- بند

- on

- ایک

- صرف

- چل رہا ہے

- or

- اصل

- دیگر

- دوسری صورت میں

- ہمارے

- باہر

- پر

- خود

- کاغذ.

- پارک

- حصہ

- پاس ورڈ

- پاس ورڈز

- پال

- لوگ

- عوام کی

- کامل

- کارکردگی

- فون

- قزاقوں

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلا

- کھلاڑی

- درخواست

- خوشی

- podcast

- پوڈ کاسٹ

- پولیس

- ملکیت

- ممکن

- مراسلات

- طاقت

- صحت سے متعلق

- پیش

- پریس

- دبانے

- پچھلا

- فی

- شاید

- مسئلہ

- مسائل

- عمل

- پروسیسنگ

- پروسیسر

- پروسیسرز

- جائیداد

- حفاظت

- ثابت کریں

- شائع

- مقصد

- ڈال

- تلاش

- سوال

- رینج

- ریپ

- بلکہ

- پڑھیں

- قارئین

- تیار

- اصلی

- حقیقی زندگی

- واقعی

- وجہ

- وجوہات

- ریکارڈ

- درج

- ریکارڈنگ

- بازیافت

- کم

- رجسٹر

- رجسٹر

- باقاعدہ

- جاری

- جاری

- قابل اعتماد

- یاد

- کی ضرورت

- تحقیق

- محققین

- باقی

- ٹھیک ہے

- رسک

- کمرہ

- تقریبا

- ROW

- آر ایس ایس

- قوانین

- رن

- چل رہا ہے

- s

- محفوظ

- اسی

- کا کہنا ہے کہ

- یہ کہہ

- سکرین

- دوسری

- محفوظ بنانے

- سیکورٹی

- دیکھنا

- لگتا ہے

- پر قبضہ کر لیا

- بھیجنا

- احساس

- سزا

- قید کی سزا سنائی

- تسلسل

- وہ

- منتقل

- مختصر

- ہونا چاہئے

- دکھائیں

- سے ظاہر ہوا

- کی طرف

- اہم

- خاموشی

- اسی طرح

- بیک وقت

- بیٹھ

- بیٹھنا

- مہارت

- So

- سماجی

- کچھ

- کسی

- کچھ

- نغمہ

- آواز

- پر SoundCloud

- خلا

- بات

- خصوصی

- سپیکٹرم

- بات

- Spotify

- شروع کریں

- حالت

- امریکہ

- رہنا

- ابھی تک

- چوری

- رک جاتا ہے

- کہانی

- لکی

- سڑک

- جمع

- کامیابی کے ساتھ

- اس طرح

- کافی

- مشورہ

- سمجھا

- لے لو

- لینے

- بات

- ہدف

- ٹیموں

- ٹیک

- بتا

- سے

- شکریہ

- شکریہ

- کہ

- ۔

- برطانیہ

- دنیا

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- بات

- چیزیں

- لگتا ہے کہ

- سوچنا

- اس

- ان

- اگرچہ؟

- سوچا

- ہزاروں

- تین

- وقت

- اوقات

- کرنے کے لئے

- آج

- مل کر

- بھی

- لیا

- سب سے اوپر

- موضوع

- چھوڑا

- کی طرف

- تجارت کی جاتی ہے

- پگڈنڈی

- کوشش کی

- مصیبت

- ٹرن

- دو

- قسم

- Uk

- کے تحت

- سمجھ

- یونیورسٹی

- برعکس

- جب تک

- اوپر

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- کا استعمال کرتے ہوئے

- ویکیوم

- قیمت

- والو

- ورژن

- بہت

- ویڈیوز

- دیوار

- وال سٹریٹ

- بٹوے

- چاہتے ہیں

- چاہتے تھے

- جنگ

- تھا

- راستہ..

- طریقوں

- we

- ہفتے

- مہینے

- اچھا ہے

- چلا گیا

- تھے

- کیا

- جب

- جب بھی

- جس

- ڈبلیو

- کیوں

- بیوی

- وکیپیڈیا

- گے

- ساتھ

- بغیر

- وون

- لفظ

- الفاظ

- کام

- کام کیا

- کام کرتا ہے

- دنیا

- قابل

- گا

- لکھنا

- لکھا

- لکھا ہے

- سال

- جی ہاں

- ابھی

- یارک

- تم

- اور

- یو ٹیوب پر

- زین

- زیفیرنیٹ

- زوم

![S3 Ep100.5: Uber کی خلاف ورزی – ایک ماہر بولتا ہے [آڈیو + ٹیکسٹ] S3 Ep100.5: Uber کی خلاف ورزی – ایک ماہر بولتا ہے [آڈیو + ٹیکسٹ] PlatoBlockchain ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)

![S3 Ep96: زوم 0 دن، AEPIC لیک، کونٹی انعام، ہیتھ کیئر سیکیورٹی [آڈیو + ٹیکسٹ] S3 Ep96: زوم 0 دن، AEPIC لیک، کونٹی انعام، ہیتھ کیئر سیکیورٹی [آڈیو + ٹیکسٹ] پلیٹو بلاکچین ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)