صارفین کو انفراسٹرکچر اور ایپلیکیشن کے وسائل میں بڑھتے ہوئے سیکیورٹی خطرات اور کمزوریوں کا سامنا ہے کیونکہ ان کے ڈیجیٹل اثرات میں اضافہ ہوا ہے اور ان ڈیجیٹل اثاثوں کے کاروباری اثرات میں اضافہ ہوا ہے۔ ایک عام سائبرسیکیوریٹی چیلنج دو گنا ہے:

- ڈیجیٹل وسائل سے لاگز استعمال کرنا جو مختلف فارمیٹس اور اسکیموں میں آتے ہیں اور ان لاگز کی بنیاد پر خطرے کے نتائج کے تجزیے کو خودکار بنانا۔

- خواہ لاگز Amazon Web Services (AWS)، دیگر کلاؤڈ فراہم کنندگان، آن پریمیسس، یا ایج ڈیوائسز سے آرہے ہوں، صارفین کو سیکیورٹی ڈیٹا کو مرکزی اور معیاری بنانے کی ضرورت ہے۔

مزید برآں، حفاظتی خطرات کی شناخت کے لیے تجزیات خطرے کے اداکاروں، سیکیورٹی ویکٹرز، اور ڈیجیٹل اثاثوں کے بدلتے ہوئے منظر نامے کو پورا کرنے کے لیے اسکیلنگ اور ارتقا کے قابل ہونا چاہیے۔

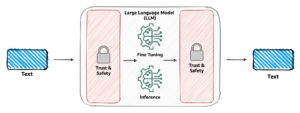

اس پیچیدہ حفاظتی تجزیاتی منظر نامے کو حل کرنے کے لیے ایک نیا طریقہ کار استعمال کرتے ہوئے سیکیورٹی ڈیٹا کے ادخال اور ذخیرہ کو یکجا کرتا ہے۔ ایمیزون سیکیورٹی جھیل اور مشین لرننگ (ML) کے ذریعے سیکیورٹی ڈیٹا کا تجزیہ کرنا ایمیزون سیج میکر. Amazon Security Lake ایک مقصد سے تیار کردہ سروس ہے جو آپ کے AWS اکاؤنٹ میں ذخیرہ شدہ مقصد سے تیار کردہ ڈیٹا لیک میں کلاؤڈ اور آن پریمیسس ذرائع سے کسی تنظیم کے سیکیورٹی ڈیٹا کو خودکار طور پر مرکزی بناتی ہے۔ Amazon Security Lake سیکیورٹی ڈیٹا کے مرکزی انتظام کو خودکار بناتی ہے، مربوط AWS سروسز اور تھرڈ پارٹی سروسز سے لاگ کو معمول پر لاتی ہے اور حسب ضرورت برقرار رکھنے کے ساتھ ڈیٹا کے لائف سائیکل کا انتظام کرتی ہے اور اسٹوریج ٹائرنگ کو بھی خودکار کرتی ہے۔ ایمیزون سیکیورٹی لیک لاگ فائلوں کو داخل کرتی ہے۔ سائبرسیکیوریٹی اسکیما فریم ورک کھولیں۔ (OCSF) فارمیٹ، آپ کے AWS ماحول سے باہر کے وسائل سے Cisco Security، CrowdStrike، Palo Alto Networks، اور OCSF لاگز جیسے شراکت داروں کے لیے تعاون کے ساتھ۔ یہ متحد اسکیما نیچے کی کھپت اور تجزیات کو ہموار کرتا ہے کیونکہ ڈیٹا معیاری اسکیما کی پیروی کرتا ہے اور ڈیٹا پائپ لائن میں کم سے کم تبدیلیوں کے ساتھ نئے ذرائع شامل کیے جاسکتے ہیں۔ ایمیزون سیکیورٹی لیک میں سیکیورٹی لاگ ڈیٹا محفوظ ہونے کے بعد، سوال یہ بنتا ہے کہ اس کا تجزیہ کیسے کیا جائے۔ سیکورٹی لاگ ڈیٹا کا تجزیہ کرنے کا ایک مؤثر طریقہ ML کا استعمال کر رہا ہے؛ خاص طور پر، بے ضابطگی کا پتہ لگانا، جو سرگرمی اور ٹریفک کے ڈیٹا کا جائزہ لیتا ہے اور اس کا ایک بنیادی لائن سے موازنہ کرتا ہے۔ بیس لائن اس بات کی وضاحت کرتی ہے کہ اس ماحول کے لیے کون سی سرگرمی شماریاتی طور پر نارمل ہے۔ بے ضابطگی کا پتہ لگانے کا پیمانہ انفرادی واقعہ کے دستخط سے آگے ہے، اور یہ متواتر دوبارہ تربیت کے ساتھ تیار ہو سکتا ہے۔ غیر معمولی یا غیر معمولی کے طور پر درجہ بندی کی جانے والی ٹریفک پر ترجیحی توجہ اور عجلت کے ساتھ کارروائی کی جا سکتی ہے۔ Amazon SageMaker ایک مکمل طور پر منظم سروس ہے جو صارفین کو ڈیٹا تیار کرنے اور مکمل طور پر منظم انفراسٹرکچر، ٹولز، اور ورک فلو کے ساتھ کسی بھی استعمال کے معاملے کے لیے ایم ایل ماڈلز کو تیار کرنے اور تعینات کرنے کے قابل بناتی ہے، بشمول کاروباری تجزیہ کاروں کے لیے بغیر کوڈ کی پیشکش۔ سیج میکر دو بلٹ میں بے ضابطگی کا پتہ لگانے والے الگورتھم کی حمایت کرتا ہے: آئی پی بصیرت اور بے ترتیب کٹ جنگل. آپ SageMaker کا استعمال کرتے ہوئے اپنا کسٹم آؤٹ لیئر ڈیٹیکشن ماڈل بنانے کے لیے بھی استعمال کر سکتے ہیں۔ یلگوردمز ایک سے زیادہ ایم ایل فریم ورک سے حاصل کیا گیا ہے۔

اس پوسٹ میں، آپ Amazon Security Lake سے حاصل کردہ ڈیٹا کو تیار کرنے کا طریقہ سیکھتے ہیں، اور پھر SageMaker میں IP Insights الگورتھم کا استعمال کرتے ہوئے ML ماڈل کو تربیت اور تعینات کرتے ہیں۔ یہ ماڈل غیر معمولی نیٹ ورک ٹریفک یا رویے کی نشاندہی کرتا ہے جسے پھر ایک بڑے اینڈ ٹو اینڈ سیکیورٹی حل کے حصے کے طور پر بنایا جا سکتا ہے۔ اس طرح کے حل سے ملٹی فیکٹر توثیق (MFA) کی جانچ پڑتال کی جا سکتی ہے کہ آیا کوئی صارف غیر معمولی سرور سے سائن ان کر رہا ہے یا غیر معمولی وقت پر، عملے کو مطلع کر سکتا ہے اگر نئے IP پتوں سے کوئی مشکوک نیٹ ورک سکین آرہا ہے، منتظمین کو الرٹ کریں اگر غیر معمولی نیٹ ورک پروٹوکول یا بندرگاہوں کا استعمال کیا جاتا ہے، یا دوسرے ڈیٹا کے ذرائع کے ساتھ آئی پی بصیرت کی درجہ بندی کے نتائج کو بہتر بناتے ہیں جیسے ایمیزون گارڈ ڈیوٹی اور IP ساکھ کے اسکور خطرے کے نتائج کی درجہ بندی کرنے کے لیے۔

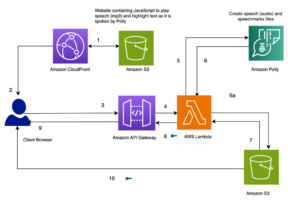

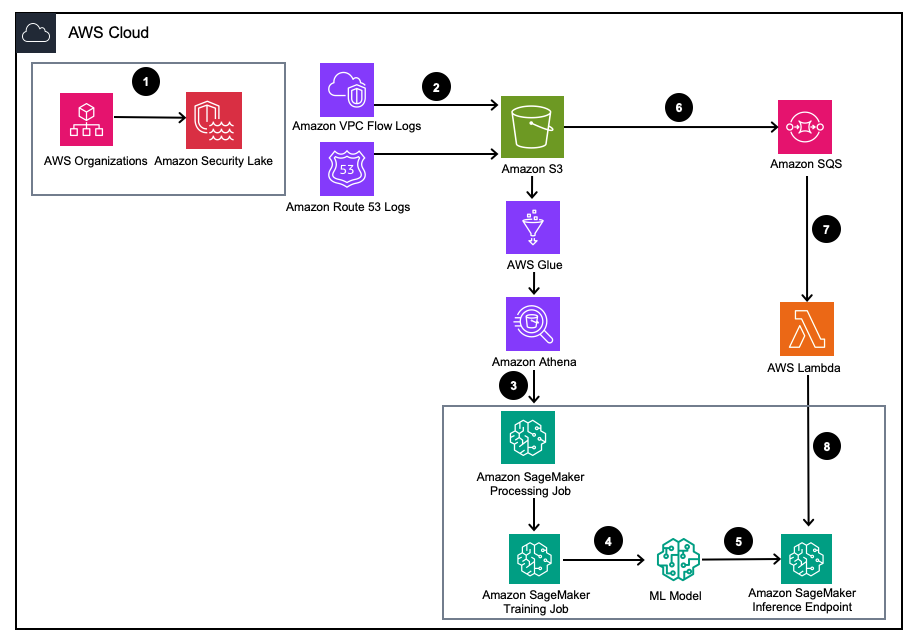

حل جائزہ

شکل 1 - حل فن تعمیر

- ایمیزون سیکیورٹی لیک کو اس کے ساتھ فعال کریں۔ AWS تنظیمیں AWS اکاؤنٹس، AWS ریجنز، اور بیرونی IT ماحول کے لیے۔

- سے سیکورٹی جھیل کے ذرائع قائم کریں ایمیزون ورچوئل پرائیویٹ کلاؤڈ (ایمیزون وی پی سی) فلو لاگز اور ایمیزون روٹ 53 DNS ایمیزون سیکیورٹی لیک S3 بالٹی میں لاگ ان ہوتا ہے۔

- ایمیزون سیکیورٹی لیک لاگ ڈیٹا کو سیج میکر پروسیسنگ جاب کا استعمال کرکے فیچرز کو انجینئر کریں۔ استعمال کریں۔ ایمیزون ایتینا سے منظم OCSF لاگ ڈیٹا سے استفسار کرنے کے لیے ایمیزون سادہ اسٹوریج سروس (ایمیزون S3) کے ذریعے AWS گلو AWS LakeFormation کے زیر انتظام میزیں۔

- SageMaker ٹریننگ جاب کا استعمال کرتے ہوئے ایک SageMaker ML ماڈل کو تربیت دیں جو پراسیس شدہ Amazon Security Lake لاگز استعمال کرتا ہے۔

- تربیت یافتہ ایم ایل ماڈل کو سیج میکر انفرنس اینڈ پوائنٹ پر تعینات کریں۔

- S3 بالٹی میں نئے سیکیورٹی لاگز کو اسٹور کریں اور ایونٹس کو قطار میں رکھیں ایمیزون سادہ قطار سروس (ایمیزون ایس کیو ایس).

- سبسکرائب کریں۔ او ڈبلیو ایس لامبڈا۔ SQS قطار میں فنکشن۔

- سیکیورٹی لاگز کو حقیقی وقت میں بے ضابطگیوں کے طور پر درجہ بندی کرنے کے لیے لیمبڈا فنکشن کا استعمال کرتے ہوئے سیج میکر انفرنس اینڈ پوائنٹ کو طلب کریں۔

شرائط

حل کو تعینات کرنے کے لیے، آپ کو پہلے درج ذیل شرائط کو پورا کرنا ہوگا۔

- ایمیزون سیکیورٹی لیک کو فعال کریں۔ آپ کی تنظیم کے اندر یا VPC فلو لاگ اور روٹ 53 ریزولور لاگز دونوں کے ساتھ ایک ہی اکاؤنٹ میں۔

- اس بات کا یقین AWS شناخت اور رسائی کا انتظام (IAM) SageMaker پروسیسنگ جابز اور نوٹ بک کے ذریعے استعمال ہونے والے کردار کو ایک IAM پالیسی دی گئی ہے جس میں شامل ہیں۔ ایمیزون سیکیورٹی لیک سبسکرائبر کے استفسار تک رسائی کی اجازت AWS Lake Formation کے زیر انتظام ایمیزون سیکیورٹی لیک ڈیٹا بیس اور ٹیبلز کے لیے۔ پروسیسنگ کا یہ کام تجزیات یا سیکیورٹی ٹولنگ اکاؤنٹ کے اندر سے چلایا جانا چاہیے تاکہ اس کے مطابق رہیں AWS سیکورٹی ریفرنس آرکیٹیکچر (AWS SRA).

- اس بات کو یقینی بنائیں کہ لیمبڈا فنکشن کے ذریعہ استعمال ہونے والے IAM کردار کو ایک IAM پالیسی دی گئی ہے بشمول ایمیزون سیکیورٹی لیک سبسکرائبر ڈیٹا تک رسائی کی اجازت.

حل تعینات کریں۔

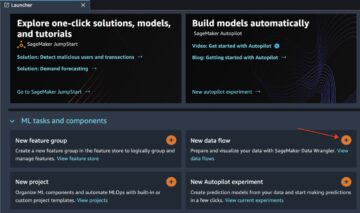

ماحول کو ترتیب دینے کے لیے، درج ذیل مراحل کو مکمل کریں:

- ایک لانچ سیج میکر اسٹوڈیو یا SageMaker Jupyter نوٹ بک ایک کے ساتھ

ml.m5.largeمثال. نوٹ: مثال کے سائز کا انحصار آپ کے استعمال کردہ ڈیٹاسیٹس پر ہوتا ہے۔ - GitHub کو کلون کریں۔ ذخیرہ.

- نوٹ بک کھولیں۔

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - نافذ کریں IAM پالیسی فراہم کی اور متعلقہ IAM اعتماد کی پالیسی S3، لیک فارمیشن، اور ایتھینا میں تمام ضروری ڈیٹا تک رسائی حاصل کرنے کے لیے آپ کے SageMaker اسٹوڈیو نوٹ بک مثال کے طور پر۔

یہ بلاگ آپ کے ماحول میں تعینات ہونے کے بعد نوٹ بک کے اندر کوڈ کے متعلقہ حصے سے گزرتا ہے۔

انحصار انسٹال کریں اور مطلوبہ لائبریری درآمد کریں۔

انحصار کو انسٹال کرنے، مطلوبہ لائبریریوں کو درآمد کرنے، اور ڈیٹا پروسیسنگ اور ماڈل ٹریننگ کے لیے درکار SageMaker S3 بالٹی بنانے کے لیے درج ذیل کوڈ کا استعمال کریں۔ مطلوبہ لائبریریوں میں سے ایک، awswrangler، ایک پانڈا ڈیٹا فریم کے لیے AWS SDK جو AWS Glue Data Catalog کے اندر متعلقہ ٹیبلز سے استفسار کرنے اور نتائج کو مقامی طور پر ڈیٹا فریم میں اسٹور کرنے کے لیے استعمال کیا جاتا ہے۔

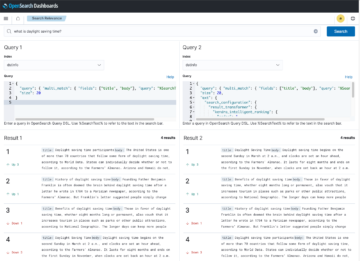

Amazon Security Lake VPC فلو لاگ ٹیبل سے استفسار کریں۔

کوڈ کا یہ حصہ پانڈا کے لیے AWS SDK استعمال کرتا ہے تاکہ VPC فلو لاگ سے متعلق AWS Glue ٹیبل سے استفسار کیا جا سکے۔ جیسا کہ شرائط میں ذکر کیا گیا ہے، ایمیزون سیکیورٹی لیک ٹیبلز کا انتظام کیا جاتا ہے۔ AWS جھیل کی تشکیل، لہذا SageMaker نوٹ بک کے ذریعہ استعمال کردہ کردار کو تمام مناسب اجازتیں دی جانی چاہئیں۔ یہ استفسار VPC فلو لاگ ٹریفک کے متعدد دنوں کو کھینچ لے گا۔ اس بلاگ کی ترقی کے دوران استعمال ہونے والا ڈیٹا سیٹ چھوٹا تھا۔ آپ کے استعمال کے کیس کے پیمانے پر منحصر ہے، آپ کو پانڈا کے لیے AWS SDK کی حدود سے آگاہ ہونا چاہیے۔ ٹیرا بائٹ پیمانے پر غور کرتے وقت، آپ کو پانڈوں کی حمایت کے لیے AWS SDK پر غور کرنا چاہیے۔ مودین.

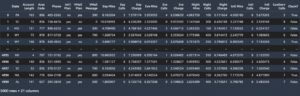

جب آپ ڈیٹا فریم دیکھیں گے، تو آپ کو مشترکہ فیلڈز کے ساتھ ایک کالم کا آؤٹ پٹ نظر آئے گا جو نیٹ ورک کی سرگرمی (4001) OCSF کی کلاس۔

Amazon Security Lake VPC فلو لاگ ڈیٹا کو IP Insights کے لیے مطلوبہ تربیتی فارمیٹ میں معمول بنائیں۔

IP انسائٹس الگورتھم کا تقاضہ ہے کہ تربیتی ڈیٹا CSV فارمیٹ میں ہو اور اس میں دو کالم ہوں۔ پہلا کالم ایک مبہم سٹرنگ ہونا چاہیے جو کسی ہستی کے منفرد شناخت کنندہ سے مماثل ہو۔ دوسرا کالم اعشاریہ ڈاٹ اشارے میں ہستی کے رسائی ایونٹ کا IPv4 پتہ ہونا چاہیے۔ اس بلاگ کے نمونے کے ڈیٹاسیٹ میں، منفرد شناخت کنندہ اس سے وابستہ EC2 مثالوں کی انسٹینس IDs ہے۔ instance_id کے اندر قدر dataframe. IPv4 ایڈریس سے اخذ کیا جائے گا۔ src_endpoint. جس طرح سے Amazon Athena استفسار بنایا گیا تھا اس کی بنیاد پر، درآمد شدہ ڈیٹا IP Insights ماڈل کی تربیت کے لیے پہلے سے ہی درست فارمیٹ میں ہے، اس لیے کسی اضافی فیچر انجینئرنگ کی ضرورت نہیں ہے۔ اگر آپ کسی اور طریقے سے استفسار میں ترمیم کرتے ہیں، تو آپ کو اضافی فیچر انجینئرنگ کو شامل کرنے کی ضرورت پڑسکتی ہے۔

ایمیزون سیکیورٹی لیک روٹ 53 ریزولور لاگ ٹیبل سے استفسار کریں اور اسے معمول بنائیں

جیسا کہ آپ نے اوپر کیا، نوٹ بک کا اگلا مرحلہ ایمیزون سیکیورٹی لیک روٹ 53 ریزولور ٹیبل کے خلاف اسی طرح کا سوال چلاتا ہے۔ چونکہ آپ اس نوٹ بک کے اندر تمام OCSF کمپلائنٹ ڈیٹا استعمال کریں گے، اس لیے کوئی بھی فیچر انجینئرنگ ٹاسک روٹ 53 ریزولور لاگز کے لیے ویسا ہی رہتا ہے جیسا کہ VPC فلو لاگز کے لیے تھا۔ پھر آپ دونوں ڈیٹا فریموں کو ایک واحد ڈیٹا فریم میں جوڑتے ہیں جو تربیت کے لیے استعمال ہوتا ہے۔ چونکہ Amazon Athena استفسار ڈیٹا کو مقامی طور پر درست فارمیٹ میں لوڈ کرتا ہے، اس لیے مزید فیچر انجینئرنگ کی ضرورت نہیں ہے۔

IP Insights کی تربیتی تصویر حاصل کریں اور OCSF ڈیٹا کے ساتھ ماڈل کو تربیت دیں۔

نوٹ بک کے اس اگلے حصے میں، آپ آئی پی انسائٹس الگورتھم کی بنیاد پر ایک ایم ایل ماڈل کو تربیت دیتے ہیں اور کنسولیڈیٹڈ استعمال کرتے ہیں۔ dataframe مختلف قسم کے لاگز سے OCSF کا۔ آئی پی انسائٹس ہائپرپرمیٹرز کی ایک فہرست مل سکتی ہے۔ یہاں. ذیل کی مثال میں ہم نے ایسے ہائپر پیرامیٹرس کا انتخاب کیا جو بہترین کارکردگی کا مظاہرہ کرنے والے ماڈل کو آؤٹ پٹ کرتے ہیں، مثال کے طور پر، epoch کے لیے 5 اور vector_dim کے لیے 128۔ چونکہ ہمارے نمونے کے لیے تربیتی ڈیٹاسیٹ نسبتاً چھوٹا تھا، اس لیے ہم نے a کا استعمال کیا۔ ml.m5.large مثال. ہائپر پیرامیٹرز اور آپ کی تربیت کی ترتیب جیسے مثال کی گنتی اور مثال کی قسم کا انتخاب آپ کے مقصدی میٹرکس اور آپ کے تربیتی ڈیٹا کے سائز کی بنیاد پر کیا جانا چاہیے۔ ایک صلاحیت جسے آپ ایمیزون سیج میکر کے اندر اپنے ماڈل کا بہترین ورژن تلاش کرنے کے لیے استعمال کر سکتے ہیں وہ ہے ایمیزون سیج میکر خودکار ماڈل ٹیوننگ جو ہائپر پیرامیٹر اقدار کی ایک حد میں بہترین ماڈل کی تلاش کرتا ہے۔

تربیت یافتہ ماڈل کو تعینات کریں اور درست اور غیر معمولی ٹریفک کے ساتھ ٹیسٹ کریں۔

ماڈل کی تربیت کے بعد، آپ ماڈل کو SageMaker اینڈ پوائنٹ پر تعینات کرتے ہیں اور اپنے ماڈل کو جانچنے کے لیے منفرد شناخت کنندہ اور IPv4 ایڈریس کے امتزاج کی ایک سیریز بھیجتے ہیں۔ کوڈ کا یہ حصہ فرض کرتا ہے کہ آپ نے اپنی S3 بالٹی میں ٹیسٹ ڈیٹا محفوظ کر لیا ہے۔ ٹیسٹ ڈیٹا ایک .csv فائل ہے، جہاں پہلا کالم instance ids اور دوسرا کالم IPs ہے۔ ماڈل کے نتائج دیکھنے کے لیے درست اور غلط ڈیٹا کی جانچ کرنے کی سفارش کی جاتی ہے۔ درج ذیل کوڈ آپ کے اختتامی نقطہ کو متعین کرتا ہے۔

اب جب کہ آپ کا اختتامی نقطہ تعینات ہو گیا ہے، اب آپ یہ شناخت کرنے کے لیے تخمینہ کی درخواستیں جمع کر سکتے ہیں کہ آیا ٹریفک ممکنہ طور پر غیر معمولی ہے۔ ذیل میں ایک نمونہ ہے کہ آپ کا فارمیٹ کردہ ڈیٹا کیسا ہونا چاہیے۔ اس صورت میں، پہلا کالم شناخت کنندہ ایک مثال کی شناخت ہے اور دوسرا کالم ایک منسلک IP پتہ ہے جیسا کہ درج ذیل میں دکھایا گیا ہے:

آپ کے پاس اپنا ڈیٹا CSV فارمیٹ میں ہونے کے بعد، آپ S3 بالٹی سے اپنی .csv فائل کو پڑھ کر کوڈ کا استعمال کرتے ہوئے اندازہ کے لیے ڈیٹا جمع کر سکتے ہیں۔:

آئی پی انسائٹس ماڈل کا آؤٹ پٹ اس بات کا پیمانہ فراہم کرتا ہے کہ اعدادوشمار کے مطابق IP ایڈریس اور آن لائن وسائل کی کتنی توقع ہے۔ تاہم اس ایڈریس اور وسائل کی حد بے حد ہے، اس لیے اس بات پر غور کیا جا رہا ہے کہ آپ یہ کیسے طے کریں گے کہ آیا کسی مثال کے ID اور IP ایڈریس کے امتزاج کو غیر متزلزل سمجھا جانا چاہیے۔

پچھلی مثال میں، ماڈل میں چار مختلف شناخت کنندہ اور آئی پی کے مجموعے جمع کرائے گئے تھے۔ پہلے دو مجموعے درست مثال کے ID اور IP ایڈریس کے مجموعے تھے جن کی توقع تربیت کے سیٹ کی بنیاد پر کی جاتی ہے۔ تیسرے مجموعہ میں صحیح منفرد شناخت کنندہ ہے لیکن اسی ذیلی نیٹ کے اندر ایک مختلف IP پتہ ہے۔ ماڈل کو اس بات کا تعین کرنا چاہئے کہ اس میں معمولی بے ضابطگی ہے کیونکہ ایمبیڈنگ ٹریننگ ڈیٹا سے قدرے مختلف ہے۔ چوتھے مجموعہ میں ایک درست منفرد شناخت کنندہ ہے لیکن ماحول میں کسی بھی VPC کے اندر موجود غیر موجود ذیلی نیٹ کا IP پتہ۔

نوٹ: عام اور غیر معمولی ٹریفک ڈیٹا آپ کے مخصوص استعمال کے معاملے کی بنیاد پر تبدیل ہو جائے گا، مثال کے طور پر: اگر آپ بیرونی اور اندرونی ٹریفک کی نگرانی کرنا چاہتے ہیں تو آپ کو ہر IP ایڈریس کے ساتھ منسلک ایک منفرد شناخت کنندہ اور بیرونی شناخت کنندگان کو پیدا کرنے کے لیے ایک اسکیم کی ضرورت ہوگی۔

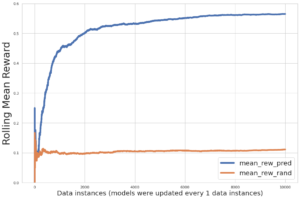

اس بات کا تعین کرنے کے لیے کہ آپ کی حد کیا ہونی چاہیے اس بات کا تعین کرنے کے لیے کہ آیا ٹریفک غیر معمولی ہے معلوم عام اور غیر معمولی ٹریفک کا استعمال کرتے ہوئے کیا جا سکتا ہے۔ میں بیان کردہ اقدامات یہ نمونہ نوٹ بک مندرجہ ذیل ہیں:

- عام ٹریفک کی نمائندگی کرنے کے لیے ایک ٹیسٹ سیٹ بنائیں۔

- ڈیٹاسیٹ میں غیر معمولی ٹریفک شامل کریں۔

- کی تقسیم کا منصوبہ بنائیں

dot_productعام ٹریفک اور غیر معمولی ٹریفک پر ماڈل کے سکور۔ - ایک حد کی قدر منتخب کریں جو عام ذیلی سیٹ کو غیر معمولی ذیلی سیٹ سے ممتاز کرے۔ یہ قدر آپ کی جھوٹی مثبت رواداری پر مبنی ہے۔

نئے VPC فلو لاگ ٹریفک کی مسلسل نگرانی قائم کریں۔

یہ ظاہر کرنے کے لیے کہ اس نئے ایم ایل ماڈل کو ایمیزون سیکیورٹی لیک کے ساتھ کس طرح فعال طریقے سے استعمال کیا جا سکتا ہے، ہم ہر ایک پر ایک لیمبڈا فنکشن کو ترتیب دیں گے۔ PutObject ایمیزون سیکیورٹی جھیل کے اندر ہونے والی تقریب میں بالٹی کا انتظام کیا گیا، خاص طور پر VPC فلو لاگ ڈیٹا۔ ایمیزون سیکیورٹی لیک کے اندر ایک سبسکرائبر کا تصور ہے، جو ایمیزون سیکیورٹی لیک سے لاگ اور ایونٹس استعمال کرتا ہے۔ لیمبڈا فنکشن جو نئے واقعات کا جواب دیتا ہے اسے ڈیٹا تک رسائی کی رکنیت دی جانی چاہیے۔ ڈیٹا تک رسائی کے سبسکرائبرز کو ماخذ کے لیے نئے Amazon S3 آبجیکٹ کے بارے میں مطلع کیا جاتا ہے کیونکہ یہ اشیاء سیکیورٹی لیک بالٹی میں لکھی جاتی ہیں۔ سبسکرائبرز براہ راست S3 آبجیکٹ تک رسائی حاصل کر سکتے ہیں اور سبسکرپشن اینڈ پوائنٹ کے ذریعے یا Amazon SQS قطار میں پولنگ کے ذریعے نئی اشیاء کی اطلاعات حاصل کر سکتے ہیں۔

- کھولو سیکیورٹی لیک کنسول.

- نیویگیشن پین میں، منتخب کریں۔ صارفین.

- سبسکرائبرز پیج پر، منتخب کریں۔ سبسکرائبر بنائیں.

- سبسکرائبر کی تفصیلات کے لیے، درج کریں۔

inferencelambdaلیے سبسکرائبر کا نام اور ایک اختیاری Description. - ۔ ریجن آپ کے موجودہ منتخب کردہ AWS ریجن کے طور پر خود بخود سیٹ ہو جاتا ہے اور اس میں ترمیم نہیں کی جا سکتی ہے۔

- کے لئے لاگ اور ایونٹ کے ذرائعمنتخب کریں مخصوص لاگ اور ایونٹ کے ذرائع اور منتخب کریں VPC فلو لاگز اور روٹ 53 لاگز

- کے لئے ڈیٹا تک رسائی کا طریقہمنتخب کریں S3.

- کے لئے سبسکرائبر کی اسناد، اپنے AWS اکاؤنٹ کی ID فراہم کریں جہاں لیمبڈا فنکشن رہے گا اور صارف کے ذریعہ مخصوص بیرونی ID.

نوٹ: اگر یہ مقامی طور پر کسی اکاؤنٹ میں کر رہے ہیں، تو آپ کے پاس بیرونی ID کی ضرورت نہیں ہے۔ - میں سے انتخاب کریں تخلیق کریں.

لیمبڈا فنکشن بنائیں

لیمبڈا فنکشن کو بنانے اور اسے تعینات کرنے کے لیے آپ یا تو درج ذیل مراحل کو مکمل کر سکتے ہیں یا پہلے سے تیار کردہ SAM ٹیمپلیٹ کو تعینات کر سکتے ہیں۔ 01_ipinsights/01.02-ipcheck.yaml GitHub ریپو میں۔ SAM ٹیمپلیٹ کا تقاضا ہے کہ آپ SQS ARN اور SageMaker اینڈ پوائنٹ کا نام فراہم کریں۔

- لیمبڈا کنسول پر، منتخب کریں۔ فنکشن بنائیں.

- میں سے انتخاب کریں شروع سے مصنف.

- کے لئے فنکشن کا نام، داخل کریں

ipcheck. - کے لئے رن ٹائممنتخب کریں ازگر 3.10.

- کے لئے آرکیٹیکچرمنتخب x86_64۔.

- کے لئے پھانسی کا کردارمنتخب لیمبڈا کی اجازت کے ساتھ ایک نیا کردار بنائیں.

- فنکشن بنانے کے بعد، کا مواد درج کریں۔ ipcheck.py GitHub ریپو سے فائل۔

- نیویگیشن پین میں، منتخب کریں۔ ماحولیاتی تغیرات.

- میں سے انتخاب کریں ترمیم کریں.

- میں سے انتخاب کریں ماحولیاتی متغیر شامل کریں۔.

- نئے ماحولیاتی متغیر کے لیے، درج کریں۔

ENDPOINT_NAMEاور قدر کے لیے اینڈ پوائنٹ ARN درج کریں جو SageMaker اینڈ پوائنٹ کی تعیناتی کے دوران آؤٹ پٹ ہوا تھا۔ - منتخب کریں محفوظ کریں.

- میں سے انتخاب کریں تعینات.

- نیویگیشن پین میں، منتخب کریں۔ ترتیب.

- منتخب کریں محرکات.

- منتخب کریں ٹرگر شامل کریں۔.

- کے تحت کوئی ماخذ منتخب کریںمنتخب کریں SQS.

- کے تحت SQS قطارسیکورٹی لیک کی طرف سے بنائی گئی مرکزی SQS قطار کے ARN میں داخل ہوں۔

- کے لیے چیک باکس منتخب کریں۔ ٹرگر کو چالو کریں۔.

- منتخب کریں شامل کریں.

لیمبڈا کے نتائج کی توثیق کریں۔

- کھولو ایمیزون کلاؤڈ واچ کنسول.

- بائیں طرف کے پین میں، منتخب کریں۔ لاگ گروپس.

- سرچ بار میں، ipcheck درج کریں، اور پھر نام کے ساتھ لاگ گروپ کو منتخب کریں۔

/aws/lambda/ipcheck. - ذیل میں تازہ ترین لاگ اسٹریم کو منتخب کریں۔ لاگ اسٹریمز.

- لاگز کے اندر، آپ کو ایسے نتائج نظر آنے چاہئیں جو ہر نئے ایمیزون سیکیورٹی لیک لاگ کے لیے درج ذیل نظر آتے ہیں:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

یہ لیمبڈا فنکشن ایمیزون سیکیورٹی لیک کے ذریعے داخل کیے جانے والے نیٹ ورک ٹریفک کا مسلسل تجزیہ کرتا ہے۔ یہ آپ کو ایک مخصوص حد کی خلاف ورزی کرنے پر اپنی سیکیورٹی ٹیموں کو مطلع کرنے کے لیے میکانزم بنانے کی اجازت دیتا ہے، جو آپ کے ماحول میں غیر معمولی ٹریفک کی نشاندہی کرے گا۔

صفائی

جب آپ اس حل کے ساتھ تجربہ مکمل کر لیں اور اپنے اکاؤنٹ سے چارجز سے بچنے کے لیے، S3 بالٹی، SageMaker اینڈ پوائنٹ کو حذف کر کے، SageMaker Jupyter نوٹ بک سے منسلک کمپیوٹ کو بند کر کے، Lambda فنکشن کو حذف کر کے، اور Amazon Security کو غیر فعال کر کے اپنے وسائل کو صاف کریں۔ آپ کے کھاتے میں جھیل۔

نتیجہ

اس پوسٹ میں آپ نے سیکھا کہ مشین لرننگ کے لیے ایمیزون سیکیورٹی لیک سے حاصل کردہ نیٹ ورک ٹریفک ڈیٹا کو کیسے تیار کیا جائے، اور پھر ایمیزون سیج میکر میں آئی پی انسائٹس الگورتھم کا استعمال کرتے ہوئے ایک ایم ایل ماڈل کو تربیت اور تعینات کیا۔ Jupyter نوٹ بک میں بیان کردہ تمام اقدامات کو آخر سے آخر تک ML پائپ لائن میں نقل کیا جا سکتا ہے۔ آپ نے AWS Lambda فنکشن کو بھی لاگو کیا جس نے نئے Amazon Security Lake لاگز کو استعمال کیا اور تربیت یافتہ بے ضابطگی کا پتہ لگانے والے ماڈل کی بنیاد پر نتائج جمع کرائے۔ AWS Lambda کی طرف سے موصول ہونے والے ML ماڈل کے جوابات مخصوص حدوں کو پورا ہونے پر غیر معمولی ٹریفک کی سیکیورٹی ٹیموں کو فعال طور پر مطلع کر سکتے ہیں۔ ماڈل کی مسلسل بہتری کو آپ کی سیکیورٹی ٹیم کو لوپ کے جائزوں میں شامل کر کے فعال کیا جا سکتا ہے تاکہ یہ لیبل لگایا جا سکے کہ آیا ٹریفک کو غیر متزلزل کے طور پر شناخت کیا گیا ہے یا غلط مثبت تھا۔ اس کے بعد اسے آپ کے تربیتی سیٹ میں شامل کیا جا سکتا ہے اور اس میں بھی شامل کیا جا سکتا ہے۔ عام تجرباتی حد کا تعین کرتے وقت ٹریفک ڈیٹاسیٹ۔ یہ ماڈل ممکنہ طور پر غیر معمولی نیٹ ورک ٹریفک یا رویے کی نشاندہی کر سکتا ہے جس کے تحت اسے ایم ایف اے کی جانچ شروع کرنے کے لیے ایک بڑے سیکیورٹی حل کے حصے کے طور پر شامل کیا جا سکتا ہے کہ آیا کوئی صارف غیر معمولی سرور سے سائن ان کر رہا ہے یا غیر معمولی وقت پر، عملے کو الرٹ کریں اگر کوئی مشکوک ہو نئے IP پتوں سے آنے والا نیٹ ورک اسکین، یا خطرے کے نتائج کی درجہ بندی کرنے کے لیے IP بصیرت سکور کو دوسرے ذرائع جیسے Amazon Guard Duty کے ساتھ جوڑیں۔ اس ماڈل میں آپ کی Amazon Security Lake کی تعیناتی میں حسب ضرورت ذرائع شامل کر کے حسب ضرورت لاگ ذرائع جیسے Azure Flow Logs یا آن پریمیسس لاگز شامل ہو سکتے ہیں۔

اس بلاگ پوسٹ سیریز کے حصہ 2 میں، آپ سیکھیں گے کہ کس طرح کا استعمال کرتے ہوئے بے ضابطگی کا پتہ لگانے والا ماڈل بنایا جائے۔ بے ترتیب کٹ جنگل اضافی Amazon Security Lake ذرائع کے ساتھ تربیت یافتہ الگورتھم جو نیٹ ورک اور ہوسٹ سیکیورٹی لاگ ڈیٹا کو مربوط کرتا ہے اور خودکار، جامع سیکیورٹی مانیٹرنگ حل کے حصے کے طور پر سیکیورٹی کی بے ضابطگی کی درجہ بندی کا اطلاق کرتا ہے۔

مصنفین کے بارے میں

جو موروٹی ایمیزون ویب سروسز (AWS) میں ایک حل آرکیٹیکٹ ہے، جو پورے امریکہ میں انٹرپرائز کے صارفین کی مدد کرتا ہے۔ اس نے تکنیکی کرداروں کی ایک وسیع رینج کا انعقاد کیا ہے اور کسٹمر کے ممکنہ فن کو دکھانے سے لطف اندوز ہوتا ہے۔ اپنے فارغ وقت میں، وہ اپنے خاندان کے ساتھ نئی جگہوں کی تلاش اور اپنی اسپورٹس ٹیم کی کارکردگی کا زیادہ تجزیہ کرنے میں معیاری وقت گزارنے میں لطف اندوز ہوتا ہے۔

جو موروٹی ایمیزون ویب سروسز (AWS) میں ایک حل آرکیٹیکٹ ہے، جو پورے امریکہ میں انٹرپرائز کے صارفین کی مدد کرتا ہے۔ اس نے تکنیکی کرداروں کی ایک وسیع رینج کا انعقاد کیا ہے اور کسٹمر کے ممکنہ فن کو دکھانے سے لطف اندوز ہوتا ہے۔ اپنے فارغ وقت میں، وہ اپنے خاندان کے ساتھ نئی جگہوں کی تلاش اور اپنی اسپورٹس ٹیم کی کارکردگی کا زیادہ تجزیہ کرنے میں معیاری وقت گزارنے میں لطف اندوز ہوتا ہے۔

بشرطبہ ایمیزون ویب سروسز میں ایک حل آرکیٹیکٹ ہے۔ بشر مشین لرننگ، سیکورٹی، اور مشاہداتی ایپلی کیشنز کے ساتھ صارفین کی مدد کرنے میں مہارت رکھتا ہے۔ کام سے باہر، وہ ٹینس کھیلنا، کھانا پکانا، اور خاندان کے ساتھ وقت گزارنا پسند کرتا ہے۔

بشرطبہ ایمیزون ویب سروسز میں ایک حل آرکیٹیکٹ ہے۔ بشر مشین لرننگ، سیکورٹی، اور مشاہداتی ایپلی کیشنز کے ساتھ صارفین کی مدد کرنے میں مہارت رکھتا ہے۔ کام سے باہر، وہ ٹینس کھیلنا، کھانا پکانا، اور خاندان کے ساتھ وقت گزارنا پسند کرتا ہے۔

سری ہرش اڈاری Amazon Web Services (AWS) میں ایک سینئر سولیوشن آرکیٹیکٹ ہے، جہاں وہ صارفین کو AWS پر جدید حل تیار کرنے کے لیے کاروباری نتائج سے پیچھے کی طرف کام کرنے میں مدد کرتا ہے۔ کئی سالوں میں، اس نے صنعتی عمودی حصوں میں ڈیٹا پلیٹ فارم کی تبدیلیوں پر متعدد صارفین کی مدد کی ہے۔ اس کی مہارت کے بنیادی شعبے میں ٹیکنالوجی کی حکمت عملی، ڈیٹا تجزیات، اور ڈیٹا سائنس شامل ہیں۔ اپنے فارغ وقت میں، وہ ٹینس کھیلنا، ٹی وی شوز دیکھنے اور طبلہ بجانا پسند کرتا ہے۔

سری ہرش اڈاری Amazon Web Services (AWS) میں ایک سینئر سولیوشن آرکیٹیکٹ ہے، جہاں وہ صارفین کو AWS پر جدید حل تیار کرنے کے لیے کاروباری نتائج سے پیچھے کی طرف کام کرنے میں مدد کرتا ہے۔ کئی سالوں میں، اس نے صنعتی عمودی حصوں میں ڈیٹا پلیٹ فارم کی تبدیلیوں پر متعدد صارفین کی مدد کی ہے۔ اس کی مہارت کے بنیادی شعبے میں ٹیکنالوجی کی حکمت عملی، ڈیٹا تجزیات، اور ڈیٹا سائنس شامل ہیں۔ اپنے فارغ وقت میں، وہ ٹینس کھیلنا، ٹی وی شوز دیکھنے اور طبلہ بجانا پسند کرتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 01

- 1

- 10

- 100

- 12

- 125

- 15٪

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- اوپر

- تک رسائی حاصل

- اکاؤنٹ

- اکاؤنٹس

- کے پار

- سرگرمی

- اداکار

- شامل کیا

- انہوں نے مزید کہا

- ایڈیشنل

- پتہ

- پتے

- منتظمین

- کے بعد

- کے خلاف

- انتباہ

- یلگورتم

- یلگوردمز

- منسلک

- تمام

- کی اجازت دیتا ہے

- پہلے ہی

- بھی

- ایمیزون

- ایمیزون ایتینا

- ایمیزون سیج میکر

- ایمیزون ویب سروسز

- ایمیزون ویب سروسز (AWS)

- an

- تجزیہ

- تجزیہ کار کہتے ہیں

- تجزیاتی

- تجزیے

- تجزیہ کرتا ہے

- تجزیہ

- اور

- اسامانیتاوں

- بے ضابطگی کا پتہ لگانا

- ایک اور

- کوئی بھی

- درخواست

- ایپلی کیشنز

- کا اطلاق کریں

- نقطہ نظر

- فن تعمیر

- کیا

- رقبہ

- فن

- AS

- اثاثے

- منسلک

- فرض کرتا ہے

- At

- کی توثیق

- آٹومیٹڈ

- خودکار

- خود کار طریقے سے

- خودکار

- سے اجتناب

- آگاہ

- AWS

- AWS گلو

- AWS جھیل کی تشکیل

- او ڈبلیو ایس لامبڈا۔

- Azure

- بار

- کی بنیاد پر

- بیس لائن

- BE

- کیونکہ

- ہو جاتا ہے

- رہا

- رویے

- کیا جا رہا ہے

- نیچے

- BEST

- سے پرے

- بلاگ

- دونوں

- تعمیر

- تعمیر میں

- کاروبار

- لیکن

- by

- کر سکتے ہیں

- صلاحیت

- صلاحیت رکھتا

- کیس

- کیٹلوگ

- مرکزی

- مرکزی بنانا

- کچھ

- چیلنج

- تبدیل

- تبدیلیاں

- تبدیل کرنے

- بوجھ

- چیک کریں

- میں سے انتخاب کریں

- منتخب کیا

- سسکو

- طبقے

- درجہ بندی

- درجہ بندی

- درجہ بندی کرنا۔

- صاف

- بادل

- کوڈ

- کالم

- کالم

- مجموعہ

- کے مجموعے

- جمع

- یکجا

- کس طرح

- آنے والے

- کامن

- مکمل

- پیچیدہ

- شکایت

- پر مشتمل

- وسیع

- کمپیوٹنگ

- تصور

- غور کریں

- خیالات

- سمجھا

- پر غور

- کنسول

- بسم

- کھپت

- پر مشتمل ہے

- مندرجات

- مسلسل

- مسلسل

- کور

- درست

- مساوی ہے

- سکتا ہے

- تخلیق

- بنائی

- اس وقت

- اپنی مرضی کے

- گاہکوں

- مرضی کے مطابق

- کٹ

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹا تک رسائی

- ڈیٹا تجزیات

- ڈیٹا لیک

- ڈیٹا پلیٹ فارم

- ڈیٹا پروسیسنگ

- ڈیٹا سائنس

- ڈیٹا بیس

- ڈیٹاسیٹس

- دن

- وضاحت کرتا ہے

- مظاہرہ

- انحصار

- انحصار

- منحصر ہے

- تعیناتی

- تعینات

- تعیناتی

- تعینات کرتا ہے

- اخذ کردہ

- تفصیلات

- کھوج

- اس بات کا تعین

- کا تعین کرنے

- ترقی

- ترقی

- کے الات

- DID

- مختلف

- ڈیجیٹل

- ڈیجیٹل اثاثے۔

- براہ راست

- تقسیم

- DNS

- نہیں

- کر

- ڈان

- کیا

- نہیں

- نیچے

- کے دوران

- e

- ہر ایک

- ایج

- موثر

- یا تو

- اور

- سرایت کرنا

- چالو حالت میں

- کے قابل بناتا ہے

- آخر سے آخر تک

- اختتام پوائنٹ

- انجینئر

- انجنیئرنگ

- لطف اندوز

- افزودگی

- درج

- انٹرپرائز

- ماحولیات

- ماحول

- عہد

- خرابی

- واقعہ

- واقعات

- تیار

- تیار ہوتا ہے

- امتحانات

- مثال کے طور پر

- اس کے علاوہ

- موجود ہے

- توسیع

- توقع

- مہارت

- ایکسپلور

- بیرونی

- سامنا

- جھوٹی

- خاندان

- نمایاں کریں

- خصوصیات

- قطعات

- فائل

- فائلوں

- مل

- نتائج

- پہلا

- بہاؤ

- توجہ مرکوز

- کے بعد

- مندرجہ ذیل ہے

- فوٹ پرنٹ

- کے لئے

- فارمیٹ

- قیام

- ملا

- چار

- چوتھے نمبر پر

- فریم

- فریم ورک

- مفت

- سے

- مکمل طور پر

- تقریب

- مزید

- پیدا

- GitHub کے

- عطا کی

- گروپ

- اضافہ ہوا

- گارڈ

- ہے

- he

- Held

- مدد

- مدد

- مدد کرتا ہے

- ان

- میزبان

- کس طرح

- کیسے

- تاہم

- HTML

- HTTPS

- ID

- کی نشاندہی

- شناخت

- شناخت کار

- شناخت

- شناخت

- کی نشاندہی

- شناختی

- شناخت

- if

- تصویر

- اثر

- عملدرآمد

- درآمد

- بہتری

- in

- شامل

- شامل

- سمیت

- شامل

- اضافہ

- اشارہ کرتے ہیں

- انفرادی

- صنعت

- انفراسٹرکچر

- شروع

- جدید

- بصیرت

- انسٹال

- مثال کے طور پر

- ضم

- ضم

- اندرونی

- میں

- درخواست کی

- IP

- IP ایڈریس

- آئی پی پتے

- IT

- ایوب

- نوکریاں

- فوٹو

- JSON

- جانا جاتا ہے

- لیبل

- جھیل

- زمین کی تزئین کی

- بڑے

- بڑے

- جانیں

- سیکھا ہے

- سیکھنے

- چھوڑ دیا

- لائبریریوں

- زندگی کا دورانیہ

- کی طرح

- حدود

- لسٹ

- بوجھ

- مقامی طور پر

- لاگ ان کریں

- دیکھو

- کی طرح دیکھو

- مشین

- مشین لرننگ

- مین

- میں کامیاب

- انتظام

- انتظام کرتا ہے

- انداز

- مئی..

- پیمائش

- نظام

- سے ملو

- ذکر کیا

- کے ساتھ

- پیمائش کا معیار

- MFA

- وسطی مغرب

- کم سے کم

- لاپتہ

- ML

- ماڈل

- ماڈل

- معمولی

- نظر ثانی کی

- نظر ثانی کرنے

- کی نگرانی

- نگرانی

- سب سے زیادہ

- ایک سے زیادہ

- ضروری

- نام

- سمت شناسی

- ضروری

- ضرورت ہے

- ضرورت

- نیٹ ورک

- نیٹ ورک ٹریفک

- نیٹ ورک

- نئی

- اگلے

- نہیں

- کوئی بھی نہیں

- عام

- نوٹ بک

- اطلاعات

- ناول

- اب

- مقصد

- اشیاء

- of

- پیشکشیں

- on

- ایک

- آن لائن

- مبہم

- or

- تنظیم

- OS

- دیگر

- ہمارے

- نتائج

- آؤٹ لیٹر

- بیان کیا

- پیداوار

- باہر

- پر

- خود

- صفحہ

- پالو آلٹو

- pandas

- پین

- حصہ

- شراکت داروں کے

- کارکردگی کا مظاہرہ

- متواتر

- اجازت

- اجازتیں

- پائپ لائن

- مقامات

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیل

- پالیسی

- حصہ

- بندرگاہوں

- مثبت

- ممکن

- پوسٹ

- ممکنہ طور پر

- پہلے

- پیشن گوئی

- پیش گو

- تیار

- ضروریات

- ترجیح دی

- نجی

- چالو

- عملدرآمد

- پروسیسنگ

- مناسب

- پروٹوکول

- فراہم

- فراہم کرنے والے

- فراہم کرتا ہے

- معیار

- سوال

- بلند

- رینج

- درجہ بندی

- پڑھنا

- اصلی

- اصل وقت

- وصول

- موصول

- حال ہی میں

- سفارش کی

- حوالہ

- خطے

- خطوں

- متعلقہ

- نسبتا

- متعلقہ

- رہے

- نقل تیار

- کی نمائندگی

- شہرت

- درخواستوں

- ضرورت

- کی ضرورت ہے

- وسائل

- وسائل

- جواب

- جوابات

- نتیجہ

- نتائج کی نمائش

- برقراری

- جائزہ

- کردار

- کردار

- روٹ

- رن

- چلتا ہے

- sagemaker

- سیج میکر کا اندازہ

- سیم

- اسی

- نمونہ ڈیٹاسیٹ

- محفوظ

- پیمانے

- ترازو

- سکیلنگ

- اسکین

- منظر نامے

- سکیم

- سائنس

- سکور

- sdk

- تلاش کریں

- تلاش

- دوسری

- سیکورٹی

- سیکیورٹی کے خطرات

- دیکھنا

- منتخب

- منتخب

- بھیجنے

- سینئر

- سیریز

- سرور

- سروس

- سروسز

- اجلاس

- مقرر

- ہونا چاہئے

- دکھایا گیا

- شوز

- کواڑ بند کرنے

- کی طرف

- دستخط

- دستخط کی

- اسی طرح

- سادہ

- بعد

- ایک

- سائز

- تھوڑا سا مختلف

- چھوٹے

- So

- حل

- حل

- حل

- ماخذ

- ھٹا

- ذرائع

- مہارت دیتا ہے

- مخصوص

- خاص طور پر

- مخصوص

- خرچ کرنا۔

- اسپورٹس

- سٹاف

- مرحلہ

- مراحل

- ذخیرہ

- ذخیرہ

- ذخیرہ

- حکمت عملی

- سٹریم

- سلسلہ بندیاں۔

- سلک

- منظم

- سٹوڈیو

- جمع

- جمع کرائی

- سب نیٹ

- سبسکرائب

- چاہنے والے

- سبسکرائب

- اس طرح

- حمایت

- کی حمایت کرتا ہے

- مشکوک

- ٹیبل

- کاموں

- ٹیم

- ٹیموں

- ٹیکنیکل

- ٹیکنالوجی

- ٹیکنالوجی کی حکمت عملی

- سانچے

- ٹینس

- ٹیسٹ

- کہ

- ۔

- ان

- تو

- وہاں.

- وہ

- تھرڈ

- تیسری پارٹی

- اس

- ان

- خطرہ

- دھمکی دینے والے اداکار

- خطرات

- حد

- کے ذریعے

- وقت

- کرنے کے لئے

- اوزار

- ٹریفک

- ٹرین

- تربیت یافتہ

- ٹریننگ

- تبدیلی

- بھروسہ رکھو

- کوشش

- tv

- دو

- دو گنا

- قسم

- اقسام

- کے تحت

- متحد

- منفرد

- صلی اللہ علیہ وسلم

- فوری طور پر

- us

- استعمال کی شرائط

- استعمال کیس

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- استعمال

- استعمال کیا

- درست

- قیمت

- اقدار

- متغیر

- ورژن

- عمودی

- لنک

- خلاف ورزی کی

- مجازی

- نقصان دہ

- چلتا

- چاہتے ہیں

- تھا

- راستہ..

- we

- ویب

- ویب خدمات

- تھے

- کیا

- جب

- چاہے

- جس

- وسیع

- وسیع رینج

- گے

- ساتھ

- کے اندر

- کام

- کام کے بہاؤ

- گا

- لکھا

- سال

- تم

- اور

- زیفیرنیٹ