ایک اور ہفتہ، ایک اور BWAIN!

جیسا کہ آپ کو معلوم ہوگا کہ کیا آپ نے پچھلے ہفتے کی بات سنی ہے۔ podcast (اشارہ کرنا, اشارہ کرنا!)، BWAIN مختصر ہے۔ ایک متاثر کن نام کے ساتھ بگ:

یہ ایک عرفی نام ہے جسے ہم اس وقت لاگو کرتے ہیں جب سائبر سیکیورٹی حملے کے تلاش کرنے والے اپنی دریافت کے بارے میں اتنے پرجوش ہوجاتے ہیں کہ وہ اسے PR دوستانہ مانیکر دیتے ہیں، اس کے لیے ایک وینٹی ڈومین نام رجسٹر کرتے ہیں، اسے اپنی مرضی کی ویب سائٹ بناتے ہیں، اور اسے ایک خاص لوگو ڈیزائن کرتے ہیں۔

اس بار، نام ٹکراؤ + پاور ایک پریشان کن رموز اوقاف کا کردار شامل ہے، جو کہ بگ نام دینے میں ایک پلس ہے، لیکن انٹرنیٹ ڈومین کو رجسٹر کرتے وقت مائنس۔ (ستم ظریفی یہ ہے کہ ڈومین ناموں کو استعمال کرنے کی اجازت ہے۔ -، لیکن نہیں +).

لہذا، ڈومین نام کو تھوڑا سا مختصر کرنا پڑا https://collidepower.com، لیکن ویب سائٹ آپ کو بہرحال مسئلے کا جائزہ دے گی، یہاں تک کہ اضافی نشان کو گھٹا کر بھی۔

کیشڈ ڈیٹا کو ٹکرائیں، اور مطلوبہ طاقت کی پیمائش کریں۔

اس نئے کے پیچھے محققین کاغذ آسٹریا کی گریز یونیورسٹی سے Andreas Kogler، Jonas Juffinger، Lukas Giner، Martin Schwarzl، Daniel Gruss اور Stefan Mangard اور CISPA Helmholtz Center for Information Security کے Lukas Gerlach اور Michael Schwarz ہیں۔

ہم کسی بھی حد تک اس حملے کی مختلف شکلوں کی وضاحت کرنے کی کوشش نہیں کریں گے، کیونکہ پیمائش کیسے کی جائے اس کی تکنیکی تفصیلات، اور ان پیمائشوں سے اندازہ لگانے کے لیے ریاضیاتی ماڈلنگ کا استعمال پیچیدہ ہے۔

لیکن مسئلہ کی اصل، اگر آپ جزوی پن کو معاف کر دیں گے، تو یہ ہے کہ کیش میموری جو جدید پروسیسر چپس کے اندر دفن ہے، جس کا مقصد ایک پوشیدہ اور خودکار کارکردگی کو فروغ دینا ہے…

…ہمیشہ اتنا پوشیدہ نہیں ہوتا جتنا آپ سوچ سکتے ہیں، اور بعض اوقات اس کے کچھ یا تمام مواد کو لیک کر سکتا ہے، یہاں تک کہ اس عمل تک بھی جو اسے دیکھنے کے قابل نہیں ہونا چاہیے۔

جیسا کہ نام سے پتہ چلتا ہے، کیش میموری (اس کا تلفظ ہے۔ نقدیجیسا کہ ڈالر اور سینٹ میں، نہیں۔ ڈاک ٹکٹجیسا کہ عزت اور وقار کے حوالے سے، اگر آپ نے کبھی سوچا ہے)، CPU چپ کے اندر ہی پوشیدہ جگہوں پر روایتی RAM سے ڈیٹا ویلیوز کی خصوصی کاپیاں رکھتا ہے۔

اگر CPU ان RAM ایڈریسز (میموری لوکیشنز) کو ٹریک کرتا ہے جنہیں آپ نے حال ہی میں استعمال کیا ہے، اور اچھی طرح اندازہ لگا سکتا ہے کہ آپ کون سے جلد ہی دوبارہ استعمال کر سکتے ہیں، تو یہ انہیں عارضی طور پر اپنی کیش میموری میں رکھ سکتا ہے اور اس طرح اس کی رفتار بہت بڑھ جاتی ہے۔ ان اقدار تک آپ کی دوسری رسائی، اور تیسری رسائی، چوتھی، وغیرہ۔

مثال کے طور پر، اگر آپ تصویری پکسلز کو ایک رنگ کی شکل سے دوسرے رنگ میں تبدیل کرنے کے لیے کسی جدول میں ڈیٹا کی قدروں کا ایک سلسلہ تلاش کر رہے ہیں، تو آپ کو معلوم ہو سکتا ہے کہ زیادہ تر وقت تلاش کرنے کی میز آپ کو RAM ایڈریس 0x06ABCC00 پر جانے کے لیے کہتی ہے (جو ہو سکتا ہے جہاں "بلیک پکسل" کے لیے خصوصی کوڈ ذخیرہ کیا گیا ہو) یا پتہ 0x3E00A040 (جو کہ "شفاف پکسل" کوڈ کا مقام ہو سکتا ہے)۔

ان دو عام ضرورت والے میموری پتوں کی اقدار کو اپنے کیشے میں خود بخود رکھ کر، CPU ان پتوں تک رسائی کی مستقبل کی کوششوں کو شارٹ سرکٹ (علامتی طور پر، لفظی نہیں!) کر سکتا ہے، تاکہ پروسیسر کے باہر برقی سگنل بھیجنے کی ضرورت نہ پڑے، مدر بورڈ کے اس پار، اور وہاں محفوظ کردہ ڈیٹا کی ماسٹر کاپی کو پڑھنے کے لیے اصل RAM چپس میں۔

لہذا، کیشڈ ڈیٹا تک رسائی عام طور پر مدر بورڈ RAM میں ڈیٹا کے مقابلے میں زیادہ تیز ہوتی ہے۔

تاہم، عام طور پر، آپ کو یہ منتخب کرنے کی ضرورت نہیں ہے کہ کون سے کیش رجسٹر استعمال کیے جائیں تاکہ کون سے RAM ایڈریسز کو ذخیرہ کیا جا سکے، اور جب CPU آپ کے "شفاف پکسل کوڈ" کی قدر کو کیش کرنا بند کرنے اور کسی دوسرے پروگرام کی کیشنگ شروع کرنے کا فیصلہ کرتا ہے تو آپ کو یہ انتخاب نہیں کرنا پڑے گا۔ اس کے بجائے "سپر سیکریٹ کرپٹوگرافک کلید"۔

درحقیقت، کیشے میں قدروں کا ایک آزادانہ مرکب ہو سکتا ہے، RAM ایڈریس کے لبرل مرکب سے، مختلف صارف کھاتوں اور استحقاق کی سطحوں کے لبرل مرکب سے تعلق رکھتا ہے، یہ سب ایک ہی وقت میں۔

اس وجہ سے، کارکردگی اور کارکردگی کی وجوہات کے ساتھ، یہاں تک کہ ایڈمن سطح کے پروگرام بھی اس وقت کیش کیے جانے والے پتوں کی فہرست کو براہ راست نہیں جھانک سکتے، یا ان کی قدروں کو حاصل نہیں کر سکتے، تاکہ بیرونی جاسوسی سے محفوظ ڈیٹا کو محفوظ رکھا جا سکے۔

ایک پروگرامر کے طور پر، آپ ابھی بھی مشین کوڈ کی ہدایات کا استعمال کرتے ہیں "پتہ 0x3E00A040 سے شفاف پکسل کوڈ پڑھیں"، اور آپریٹنگ سسٹم اب بھی فیصلہ کرتا ہے کہ آیا آپ کو عددی پتہ 0x3E00A040 کی بنیاد پر اس ڈیٹا تک رسائی حاصل کرنی چاہیے، چاہے ڈیٹا بالآخر حقیقی RAM ایڈریس 0x3E00A040 کی بجائے براہ راست کیشے سے آتا ہے۔

تھوڑا سا فلپ کی قیمت

Collide+Power کے محققین نے جو دریافت کیا، وہ بہت آسان ہے، وہ یہ ہے کہ اگرچہ آپ کیش اسٹوریج میں موجود عارضی ڈیٹا کو براہ راست نہیں جھانک سکتے، اور اس وجہ سے میموری کے تحفظ کو پس پشت نہیں ڈال سکتے جو لاگو کیا جائے گا اگر آپ اس کے آفیشل RAM ایڈریس کے ذریعے جاتے ہیں۔ …

…آپ اندازہ لگا سکتے ہیں کہ مخصوص ڈیٹا کی قدریں کب مخصوص کیش اسٹوریج رجسٹرز میں لکھی جانے والی ہیں۔

اور جب ایک پہلے سے کیش نمبر کو دوسرے سے تبدیل کیا جا رہا ہو، آپ CPU کتنی طاقت استعمال کرتے ہیں اس کی پیمائش کرکے دونوں اقدار کے بارے میں اندازہ لگا سکتے ہیں۔ دوران عمل.

(جدید پروسیسرز میں عام طور پر خصوصی داخلی رجسٹر شامل ہوتے ہیں جو آپ کے لیے بجلی کے استعمال کی ریڈنگ فراہم کرتے ہیں، اس لیے آپ کو کمپیوٹر کیس کو کھولنے اور مدر بورڈ پر کسی فزیکل پروب وائر کو جوڑنے کی ضرورت نہیں ہے۔)

دلچسپ بات یہ ہے کہ سی پی یو کی خود بجلی کی کھپت، جب یہ کیش ویلیو کو نئے کے ساتھ اوور رائٹ کرتا ہے، اس بات پر منحصر ہوتا ہے کہ نمبروں کے درمیان کتنے بٹس تبدیل ہوئے ہیں۔

اگر ہم معاملات کو انفرادی بائٹس میں آسان بناتے ہیں، تو بائنری ویلیو کو اوور رائٹ کرنا 0b00000000 ساتھ 0b11111111 (اعشاریہ 0 کو اعشاریہ 255 میں تبدیل کرنے کے لیے) بائٹ میں موجود تمام بٹس کو پلٹانے کی ضرورت ہے، جو سب سے زیادہ پاور استعمال کرے گی۔

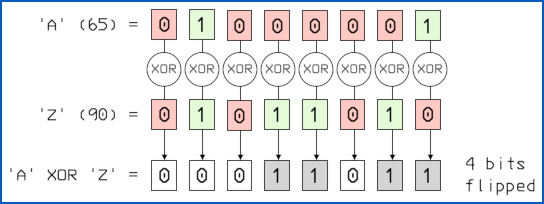

ASCII کردار کو اوور رائٹنگ کرنا A (اعشاریہ میں 65) کے ساتھ Z (اعشاریہ میں 90) کا مطلب ہے بدلنا 0b01000001 میں 0b01011010، جہاں چار بٹ پوزیشنیں پلٹ جاتی ہیں، اس طرح ایک درمیانی مقدار میں طاقت استعمال ہوتی ہے۔

اور اگر نمبر ایک جیسے ہوتے ہیں تو، کسی بھی بٹس کو پلٹنے کی ضرورت نہیں ہے، جو کم سے کم پاور استعمال کرے گی۔

عام طور پر، اگر آپ دو نمبروں کو ایک ساتھ XOR کرتے ہیں اور جواب میں 1 بٹس کی تعداد گنتے ہیں، تو آپ کو پلٹ جانے کی تعداد مل جاتی ہے، کیونکہ 0 XOR 0 = 0 اور 1 XOR 1 = 0 (لہذا صفر کسی پلٹنے کی نشاندہی نہیں کرتا ہے)، جبکہ 0 XOR 1 = 1 اور 1 XOR 0 = 1 (پلٹنے کی نشاندہی کرنا)۔

دوسرے لفظوں میں، اگر آپ اپنے منتخب کردہ پتوں کے ایک گروپ تک اس طرح رسائی حاصل کر سکتے ہیں جو CPU کے اندر موجود کیش رجسٹروں کے ایک مخصوص سیٹ کو پرائم کرتا ہے، اور پھر بجلی کی کھپت کو کافی حد تک درست طریقے سے مانیٹر کرتے ہیں جب کسی اور کے کوڈ کو اس کا ڈیٹا ان کیشوں کو تفویض کیا جاتا ہے۔ اس کے بجائے مقامات…

…پھر آپ اندازہ لگا سکتے ہیں کہ کتنے بٹس پلٹ گئے۔ پرانے کیشے کے مواد اور نئے کے درمیان۔

بلاشبہ، آپ کو ان پتوں میں ذخیرہ شدہ اقدار کا انتخاب کرنا پڑتا ہے جن کے ساتھ آپ نے کیش رجسٹر کو پرائم کیا تھا، لہذا آپ کو صرف یہ نہیں معلوم کہ شاید کتنے بٹس پلٹ گئے ہیں، بلکہ آپ یہ بھی جانتے ہیں کہ پلٹنے سے پہلے ان بٹس کی ابتدائی قدریں کیا تھیں۔ جگہ

یہ آپ کو مزید شماریاتی ڈیٹا فراہم کرتا ہے جس کے ساتھ کیشے میں ممکنہ نئی قدروں کی پیشین گوئی کی جا سکتی ہے، بشرطیکہ آپ کو معلوم ہو کہ پہلے وہاں کیا تھا اور بٹس کی ممکنہ تعداد جو اب مختلف ہیں۔

ہو سکتا ہے آپ یہ معلوم نہ کر پائیں کہ آپ کے شکار کا عمل کس ڈیٹا کو استعمال کر رہا تھا، لیکن اگر آپ کچھ بٹ پیٹرن کو ختم کر سکتے ہیں، تو آپ نے ابھی کچھ ایسا سیکھا ہے جس کے بارے میں آپ کو معلوم نہیں ہونا چاہیے۔

اور اگر وہ ڈیٹا، کہیے، کسی قسم کی ایک خفیہ کاری کی کلید ہوتی، تو آپ ایک ناقابل عمل طاقت کے حملے کو ایک حملے میں تبدیل کر سکتے ہیں جہاں آپ کامیاب ہو سکتے ہیں۔

مثال کے طور پر، اگر آپ 70 بٹ انکرپشن کلید میں 128 بٹس کی پیش گوئی کر سکتے ہیں، تو 128 بٹس کے تمام امتزاج کو آزمانے کے بجائے، جو کہ ایک ناممکن کام ہو گا، آپ کو 2 کو آزمانے کی ضرورت ہوگی۔58 اس کے بجائے مختلف چابیاں (128 - 70 = 58)، جو بہت اچھی طرح سے ممکن ہوسکتی ہیں۔

گھبرانے کی ضرورت نہیں۔

خوش قسمتی سے، یہ "خطرہ" (اب ڈب کیا گیا ہے۔ CVE-2023-20583جلد ہی کسی بھی وقت آپ کے خلاف استعمال ہونے کا امکان نہیں ہے۔

یہ ایک نظریاتی معاملہ ہے جسے چپ بنانے والوں کو اس حقیقت کی بنیاد پر ذہن میں رکھنے کی ضرورت ہے کہ سائبرسیکیوریٹی کے حملے "صرف کبھی بہتر اور تیز تر ہوتے ہیں"، ایک استحصالی سوراخ سے جو کہ آج استعمال کیا جا سکتا ہے۔

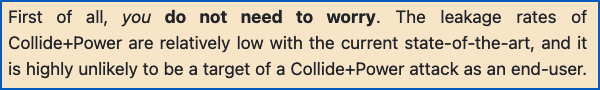

درحقیقت، محققین تسلیم کرتے ہیں، تقریباً بے حسی سے، کہ "آپ فکر کرنے کی ضرورت نہیں ہے".

انہوں نے واقعی لکھا آپ ترچھا میں، اور imprecation پریشانی کی بات نہیں نمایاں طریقے سے:

مقالے کے اختتام میں، محققین نے افسوس کے ساتھ نوٹ کیا کہ اس حملے کے ساتھ ان کے کچھ بہترین حقیقی نتائج، مثالی لیب کے حالات میں، صرف 5 بٹس فی گھنٹہ میں لیک ہوئے۔

ان کے حملے کے منظرناموں میں سے ایک کے لیے، درحقیقت، انھوں نے اعتراف کیا کہ انھیں "عملی حدود کا سامنا کرنا پڑا جس کی وجہ سے رساو کی شرح فی بٹ [ایک] سال سے زیادہ ہوتی ہے"۔

ہاں، آپ نے اسے صحیح طریقے سے پڑھا – ہم نے اسے کئی بار پیپر میں چیک کیا تاکہ یہ یقینی بنایا جا سکے کہ ہم اس کا تصور نہیں کر رہے تھے۔

اور یہ، یقیناً، یہ سوال اٹھاتا ہے، "اس سے پہلے کہ آپ ٹرانسمیشن کی کم شرح کو قابل اعتماد طریقے سے ناپ سکیں، اس سے پہلے کہ آپ کو ڈیٹا کی منتقلی کے ٹیسٹوں کا مجموعہ چھوڑنا پڑے گا؟"

ہمارے حساب سے، ایک بٹ فی سال آپ کو تقریباً 125 بائٹس فی ملینیم دیتا ہے۔ اس شرح پر، حال ہی میں ریلیز ہونے والی تین گھنٹے کی بلاک بسٹر فلم کو ڈاؤن لوڈ کرنا Oppenheimer IMAX کوالٹی میں، جو بظاہر تقریباً نصف ٹیرا بائٹ لیتا ہے، تقریباً 4 بلین سال لگیں گے۔ اس عجیب و غریب حقیقت کو تناظر میں رکھنے کے لیے، زمین بذات خود صرف 4.54 بلین سال پرانی ہے، چند سو ملین مہینے دیں یا لیں۔

کیا کیا جائے؟

اس وقت CVE-2023-20538 سے نمٹنے کا آسان ترین طریقہ یہ ہے کہ کچھ نہ کیا جائے، اس لیے کہ محققین نے خود آپ کو پریشان نہ ہونے کا مشورہ دیا ہے۔

اگر آپ کو کچھ کرنے کی ضرورت محسوس ہوتی ہے تو، Intel اور AMD دونوں پروسیسرز کے پاس پاور ریڈنگ میں بے ترتیب شور کو شامل کرکے، مقصد کے مطابق اپنے پاور پیمائش ٹولز کی درستگی کو کم کرنے کے طریقے ہیں۔

اس سے آپ کی اوسط درست ہوجاتی ہے لیکن انفرادی ریڈنگز کو کافی حد تک مختلف کرتا ہے تاکہ اس حملے کو دور کرنا اور بھی مشکل ہوجائے جو پہلے سے ہی ممکن نہیں ہے۔

انٹیل کی طاقت کی پیمائش کی تخفیف کے نام سے جانا جاتا ہے۔ چلانے کی اوسط طاقت کی حد (RAPL) فلٹرنگ; AMD's کہا جاتا ہے۔ کارکردگی کا تعین موڈ.

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 15٪

- 25

- 70

- 700

- a

- قابلیت

- ہمارے بارے میں

- مطلق

- تک رسائی حاصل

- اکاؤنٹ

- اکاؤنٹس

- درستگی

- درست طریقے سے

- کے پار

- اصل

- انہوں نے مزید کہا

- اس کے علاوہ

- پتہ

- پتے

- تسلیم

- اعتراف کیا

- پھر

- کے خلاف

- تمام

- کی اجازت

- ساتھ

- پہلے ہی

- بھی

- اگرچہ

- ہمیشہ

- AMD

- رقم

- an

- اور

- ایک اور

- جواب

- کوئی بھی

- اطلاقی

- کا اطلاق کریں

- تقریبا

- کیا

- AS

- تفویض

- At

- منسلک کریں

- حملہ

- حملے

- کوششیں

- آسٹریا

- مصنف

- آٹو

- خودکار

- خود کار طریقے سے

- اوسط

- پس منظر کی تصویر

- کی بنیاد پر

- بنیاد

- BE

- کیونکہ

- اس سے پہلے

- پیچھے

- کیا جا رہا ہے

- BEST

- بہتر

- کے درمیان

- ارب

- بٹ

- بلاک بسٹر

- جرات مندانہ

- سرحد

- دونوں

- پایان

- جسمانی طاقت

- بگ کی اطلاع دیں

- تعمیر

- گچرچھا

- لیکن

- by

- کیشے

- حساب

- کر سکتے ہیں

- کیس

- سینٹر

- تبدیل کر دیا گیا

- تبدیل کرنے

- کردار

- جانچ پڑتال

- چپ

- چپس

- میں سے انتخاب کریں

- منتخب کیا

- تصادم

- کوڈ

- مجموعہ

- رنگ

- COM

- کے مجموعے

- آتا ہے

- پیچیدہ

- کمپیوٹر

- اختتام

- حالات

- بسم

- کھپت

- پر مشتمل ہے

- مواد

- مندرجات

- روایتی

- تبدیل

- کور

- درست

- سکتا ہے

- کورس

- احاطہ

- ٹوٹنا

- اس وقت

- اپنی مرضی کے

- سائبر سیکیورٹی

- ڈینیل

- اعداد و شمار

- نمٹنے کے

- اشارہ کرتا ہے

- انحصار کرتا ہے

- ڈیزائن

- تفصیلات

- DID

- مختلف

- براہ راست

- دریافت

- دریافت

- دکھائیں

- do

- ڈالر

- ڈومین

- ڈومین نام

- DOMAIN NAMES

- نہیں

- ڈوب

- زمین

- کارکردگی

- یا تو

- کا خاتمہ

- ورنہ

- خفیہ کاری

- کافی

- بھی

- کبھی نہیں

- بالکل

- مثال کے طور پر

- بہت پرجوش

- وضاحت

- بیرونی

- حقیقت یہ ہے

- تیز تر

- ممکن

- محسوس

- چند

- اعداد و شمار

- مل

- پلٹائیں

- فلپس

- کے لئے

- مجبور

- فارمیٹ

- فارم

- چار

- چوتھے نمبر پر

- سے

- مستقبل

- جنرل

- جرمنی

- حاصل

- دے دو

- دی

- فراہم کرتا ہے

- جا

- بہت

- تھا

- نصف

- ہو

- مشکل

- ہے

- اونچائی

- پوشیدہ

- چھید

- گھنٹہ

- ہور

- کس طرح

- کیسے

- تاہم

- HTML

- HTTPS

- سو

- مثالی

- if

- تصویر

- ناممکن

- متاثر کن

- in

- شامل

- شامل ہیں

- انفرادی

- معلومات

- انفارمیشن سیکورٹی

- کے اندر

- کے بجائے

- انٹیل

- ارادہ

- اندرونی

- انٹرنیٹ

- میں

- ستم ظریفی یہ ہے کہ

- IT

- میں

- خود

- صرف

- رکھیں

- رکھتے ہوئے

- کلیدی

- چابیاں

- جان

- جانا جاتا ہے

- لیب

- آخری

- معروف

- لیک

- سیکھا ہے

- کم سے کم

- چھوڑ دو

- چھوڑ دیا

- لمبائی

- سطح

- امکان

- LIMIT

- حدود

- لسٹ

- محل وقوع

- مقامات

- علامت (لوگو)

- لانگ

- تلاش

- تلاش

- لو

- مشین

- بنا

- مینوفیکچررز

- بہت سے

- مارجن

- مارٹن

- ماسٹر

- ریاضیاتی

- معاملہ

- معاملات

- زیادہ سے زیادہ چوڑائی

- مئی..

- کا مطلب ہے کہ

- پیمائش

- پیمائش

- پیمائش

- پیمائش

- یاد داشت

- مائیکل

- شاید

- ہزاریہ

- دس لاکھ

- تخفیف

- اختلاط

- مرکب

- ماڈلنگ

- جدید

- کی نگرانی

- ماہ

- زیادہ

- سب سے زیادہ

- فلم

- بہت

- نام

- نام

- نام

- ضرورت ہے

- نئی

- نہیں

- شور

- کوئی بھی نہیں

- عام

- کچھ بھی نہیں

- اب

- تعداد

- تعداد

- of

- بند

- سرکاری

- پرانا

- on

- ایک

- والوں

- صرف

- کھول

- کام

- آپریٹنگ سسٹم

- or

- دیگر

- ہمارے

- باہر

- باہر

- مجموعی جائزہ

- خود

- کاغذ.

- پیٹرن

- پال

- فی

- کارکردگی

- نقطہ نظر

- جسمانی

- دانہ

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- علاوہ

- پوزیشن

- مراسلات

- طاقت

- پیشن گوئی

- پریسٹج

- قیمت

- استحقاق

- شاید

- تحقیقات

- مسئلہ

- عمل

- عمل

- پروسیسر

- پروسیسرز

- پروگرامر

- پروگرام

- تلفظ

- حفاظت

- تحفظ

- فراہم

- مقصد

- ڈال

- معیار

- سوال

- اٹھاتا ہے

- RAM

- بے ترتیب

- شرح

- قیمتیں

- پڑھیں

- حقیقی دنیا

- واقعی

- وجہ

- وجوہات

- حال ہی میں

- کو کم

- کہا جاتا ہے

- رجسٹر

- رجسٹر

- رجسٹر

- رشتہ دار

- جاری

- کی جگہ

- کی ضرورت ہے

- محققین

- احترام

- نتائج کی نمائش

- ٹھیک ہے

- چل رہا ہے

- اسی

- کا کہنا ہے کہ

- منظرنامے

- سیاہ

- دوسری

- سیکورٹی

- دیکھنا

- بھیجنے

- سیریز

- مقرر

- کئی

- مختصر

- سائن ان کریں

- سگنل

- آسان

- آسان بنانے

- سائٹ

- snooping

- So

- ٹھوس

- کچھ

- کسی

- کچھ

- کہیں

- جلد ہی

- بات

- خصوصی

- مخصوص

- تیزی

- شروع کریں

- شروع

- شماریات

- ابھی تک

- بند کرو

- ذخیرہ

- ذخیرہ

- ذخیرہ

- کامیاب ہوں

- پتہ چلتا ہے

- سمجھا

- اس بات کا یقین

- SVG

- کے نظام

- ٹیبل

- لے لو

- لیتا ہے

- ٹاسک

- ٹیکنیکل

- بتاتا ہے

- عارضی

- ٹیسٹ

- سے

- کہ

- ۔

- ان

- ان

- خود

- تو

- نظریاتی

- وہاں.

- لہذا

- وہ

- لگتا ہے کہ

- تھرڈ

- اس

- ان

- اس طرح

- وقت

- کرنے کے لئے

- آج

- مل کر

- لیا

- اوزار

- سب سے اوپر

- ٹریک

- منتقل

- منتقلی

- شفاف

- سچ

- کوشش

- دو

- آخر میں

- کے تحت

- یونیورسٹی

- امکان نہیں

- URL

- استعمال

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- کا استعمال کرتے ہوئے

- عام طور پر

- قیمت

- اقدار

- باطل

- مختلف

- بہت

- کی طرف سے

- دورہ

- تھا

- راستہ..

- طریقوں

- we

- ویب سائٹ

- ہفتے

- اچھا ہے

- چلا گیا

- تھے

- کیا

- جب

- چاہے

- جس

- جبکہ

- چوڑائی

- گے

- وائر

- ساتھ

- الفاظ

- فکر

- گا

- لکھنا

- لکھا

- سال

- سال

- ابھی

- تم

- اور

- زیفیرنیٹ

- صفر