Một số mã nguồn độc quyền của Twitter đã được công khai trên Github trong gần ba tháng, theo thông tin thu thập được từ một trang web. Yêu cầu gỡ xuống theo DMCA nộp vào ngày 24 tháng XNUMX.

GitHub là nền tảng lưu trữ mã lớn nhất thế giới. Thuộc sở hữu của Microsoft, nó phục vụ hơn 100 triệu nhà phát triển và chứa gần 400 kho trong tất cả các.

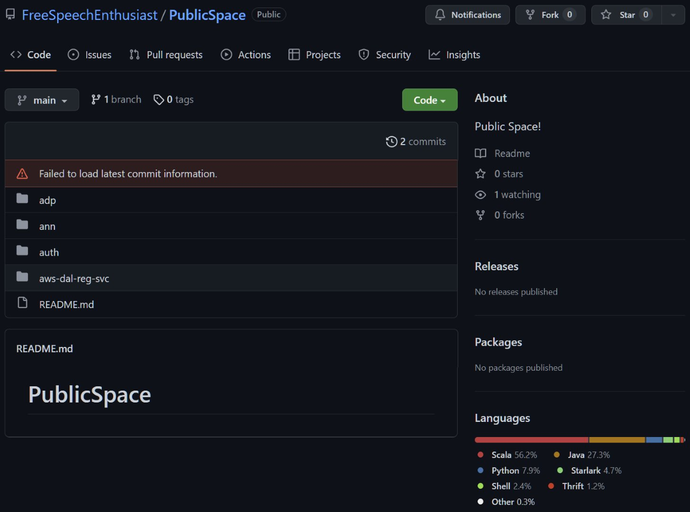

Vào ngày 24 tháng XNUMX, GitHub đã tôn trọng yêu cầu của nhân viên Twitter về việc xóa “mã nguồn độc quyền cho nền tảng và các công cụ nội bộ của Twitter”. Mã đã được xuất bản trong một kho lưu trữ có tên là “PublicSpace,” bởi một cá nhân có tên người dùng “FreeSpeechNgười nhiệt tình.” Cái tên này rõ ràng là ám chỉ đến Elon Musk casus belli vì đã tiếp quản Twitter vào tháng 10 (một triết lý đã được áp dụng thực hiện không đồng đều trong nhiều tháng kể từ đó).

Mã bị rò rỉ được chứa trong bốn thư mục. Mặc dù không thể truy cập được kể từ ngày 24 tháng XNUMX, một số tên thư mục — như “auth” và “aws-dal-reg-svc” — dường như đưa ra một số gợi ý về những gì chúng chứa bên trong.

Theo Ars Technica, FreeSpeechEnthusiast đã tham gia Github vào ngày 3 tháng XNUMX và thực hiện tất cả các mã bị rò rỉ cùng ngày hôm đó. Nói chung, điều đó có nghĩa là công chúng hoàn toàn có thể truy cập được mã này trong gần ba tháng.

Rò rỉ mã nguồn doanh nghiệp xảy ra như thế nào

Các công ty phần mềm lớn được xây dựng trên hàng triệu dòng mã và đôi khi, vì lý do này hay lý do khác, một số mã có thể bị rò rỉ.

Dwayne McDaniel, nhà phát triển ủng hộ GitGuardian, cho biết: “Tất nhiên, những kẻ xấu đóng một vai trò quan trọng”. “Chúng tôi đã thấy điều đó vào năm ngoái trong những trường hợp như Samsung và Uber liên quan đến nhóm Lapsus$".

Tuy nhiên, tin tặc không phải lúc nào cũng là một phần của câu chuyện. Trong trường hợp của Twitter, bằng chứng gián tiếp chỉ ra một nhân viên không hài lòng. Và “phần lớn nó cũng xuất phát từ việc mã kết thúc ở nơi nó không thuộc về chủ ý, như chúng ta đã thấy với Toyota, nơi một nhà thầu phụ tạo một bản sao của cơ sở mã riêng tư thành công khai,” ông nói thêm. “Sự phức tạp khi làm việc với git và CI/CD kết hợp với số lượng kho lưu trữ ngày càng tăng cần xử lý cho các ứng dụng hiện đại có nghĩa là mã trên các kho lưu trữ riêng tư có thể bị công khai do nhầm lẫn.”

Vấn đề rò rỉ mã nguồn cho doanh nghiệp

Đối với Twitter và các công ty tương tự, rò rỉ mã nguồn có thể là một vấn đề lớn hơn nhiều đối với an ninh mạng so với vi phạm bản quyền. Khi một kho lưu trữ riêng tư trở thành công khai, tất cả các loại tác hại đều có thể xảy ra.

Tim Mackey, nhà chiến lược bảo mật chính của Trung tâm Nghiên cứu An ninh mạng Synopsys, lưu ý: “Điều quan trọng cần nhớ là các kho lưu trữ nguồn thường chứa nhiều thứ hơn là chỉ mã. “Bạn sẽ tìm thấy các trường hợp thử nghiệm, dữ liệu mẫu có thể có cùng với thông tin chi tiết về cách cấu hình phần mềm.”

Cũng có thể có thông tin cá nhân nhạy cảm và thông tin xác thực ẩn trong mã. Ví dụ: “đối với một số ứng dụng không bao giờ có ý định chuyển đến khách hàng, cấu hình mặc định có trong kho mã nguồn có thể chỉ là cấu hình đang chạy,” Mackey nói. Tin tặc có thể sử dụng dữ liệu cấu hình và xác thực bị đánh cắp để thực hiện các cuộc tấn công lớn hơn và tốt hơn nhằm vào nạn nhân bị rò rỉ.

Đó là lý do tại sao “các công ty nên áp dụng chiến lược quản lý bí mật an toàn hơn, kết hợp lưu trữ bí mật với phát hiện bí mật”, McDaniel của GitGuardian cho biết. “Các tổ chức cũng nên kiểm tra tình hình rò rỉ [các] bí mật hiện tại của mình để biết hệ thống nào gặp rủi ro nếu xảy ra rò rỉ mã và cần tập trung ưu tiên vào đâu.”

Nhưng trong trường hợp rò rỉ đến từ bên trong - như Twitter - thì cần phải thận trọng hơn nữa. Mackey cho biết, nó đòi hỏi phải lập mô hình và phân tích mối đe dọa kỹ lưỡng trong việc quản lý mã nguồn của doanh nghiệp.

Ông nói: “Điều này rất quan trọng vì nếu ai đó có thể gây ra rò rỉ mã nguồn thì họ cũng có thể có khả năng thay đổi mã nguồn”. “Nếu bạn không sử dụng xác thực đa yếu tố để truy cập, thực thi quyền truy cập hạn chế chỉ đối với những người dùng được phê duyệt, thực thi quyền truy cập và giám sát truy cập thì bạn có thể không có bức tranh đầy đủ về cách ai đó có thể khai thác các giả định mà nhóm phát triển của bạn đã đưa ra khi họ bảo đảm kho lưu trữ mã nguồn của họ.”

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- Platoblockchain. Web3 Metaverse Intelligence. Khuếch đại kiến thức. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/attacks-breaches/twitter-source-code-leak-github-potential-cyber-nightmare

- :là

- $ LÊN

- 100

- 7

- a

- có khả năng

- truy cập

- có thể truy cập

- Theo

- diễn viên

- Thêm

- nhận nuôi

- biện hộ

- chống lại

- Tất cả

- luôn luôn

- phân tích

- và

- Một

- rõ ràng

- các ứng dụng

- phê duyệt

- LÀ

- AS

- At

- Các cuộc tấn công

- kiểm toán

- Xác thực

- Xác thực

- có sẵn

- trở lại

- Bad

- BE

- bởi vì

- trở nên

- trở thành

- Hơn

- lớn hơn

- xây dựng

- by

- gọi là

- CAN

- nắm bắt

- mang

- trường hợp

- trường hợp

- Trung tâm

- thay đổi

- mã

- Cơ sở mã hóa

- kết hợp

- kết hợp

- cam kết

- Các công ty

- phức tạp

- Cấu hình

- chứa

- chứa

- quyền tác giả

- vi phạm bản quyền

- Khóa học

- Current

- khách hàng

- không gian mạng

- An ninh mạng

- dữ liệu

- ngày

- nhiều

- Mặc định

- chi tiết

- Phát hiện

- Nhà phát triển

- Phát triển

- Elon

- Elon Musk

- Công nhân

- thực thi

- Doanh nghiệp

- hoàn toàn

- Ngay cả

- không ngừng phát triển

- Mỗi

- bằng chứng

- ví dụ

- Khai thác

- Tìm kiếm

- Tập trung

- theo

- Trong

- từ

- Full

- đi

- GitHub

- Cho

- tốt

- lớn hơn

- tin tặc

- Có

- Thành viên ẩn danh

- vinh dự

- lưu trữ

- Độ đáng tin của

- HTTPS

- quan trọng

- in

- không thể tiếp cận

- hệ thống riêng biệt,

- thông tin

- sự vi phạm

- nội bộ

- IT

- Tháng

- gia nhập

- Biết

- lớn nhất

- Họ

- Năm ngoái

- bị rò rỉ

- Rò rỉ

- Lượt thích

- Hạn chế

- truy cập hạn chế

- dòng

- thực hiện

- chính

- quản lý

- Tháng Ba

- max-width

- có nghĩa

- microsoft

- Might

- triệu

- hàng triệu

- sai lầm

- hiện đại

- giám sát

- tháng

- chi tiết

- xác thực đa yếu tố

- Xạ hương

- tên

- tên

- gần

- Chú ý

- con số

- Tháng Mười

- of

- on

- ONE

- tổ chức

- sở hữu

- một phần

- riêng

- triết lý

- hình ảnh

- nền tảng

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Play

- điểm

- tiềm năng

- có khả năng

- Hiệu trưởng

- ưu tiên

- riêng

- Vấn đề

- độc quyền

- công khai

- công khai

- công bố

- RE

- lý do

- nhớ

- tẩy

- kho

- yêu cầu

- đòi hỏi

- nghiên cứu

- quyền

- Nguy cơ

- Vai trò

- chạy

- s

- tương tự

- nói

- Màn

- an toàn

- Bảo mật

- an ninh

- nhạy cảm

- phục vụ

- vận chuyển

- nên

- kể từ khi

- tình hình

- So

- Phần mềm

- một số

- Một người nào đó

- nguồn

- mã nguồn

- ăn cắp

- là gắn

- Câu chuyện

- Chiến lược

- Chiến lược

- hệ thống

- dùng

- đội

- thử nghiệm

- việc này

- Sản phẩm

- Nguồn

- thế giới

- cung cấp their dịch

- mối đe dọa

- số ba

- Tim

- đến

- công cụ

- toyota

- kích hoạt

- sử dụng

- Người sử dụng

- nạn nhân

- Điều gì

- cái nào

- với

- ở trong

- đang làm việc

- thế giới

- năm

- Bạn

- trên màn hình

- zephyrnet