Các nhà nghiên cứu của ESET đã phát hiện ra một chiến dịch Ballistic Bobcat nhắm mục tiêu vào nhiều thực thể khác nhau ở Brazil, Israel và Các Tiểu vương quốc Ả Rập Thống nhất bằng cách sử dụng một cửa sau mới mà chúng tôi đặt tên là Nhà tài trợ.

Chúng tôi phát hiện ra Nhà tài trợ sau khi phân tích một mẫu thú vị mà chúng tôi phát hiện được trên hệ thống của nạn nhân ở Israel vào tháng 2022 năm XNUMX và xác định phạm vi nạn nhân theo quốc gia. Sau khi kiểm tra, chúng tôi thấy rõ rằng mẫu này là một cửa hậu mới được nhóm APT Ballistic Bobcat triển khai.

Ballistic Bobcat, trước đây được ESET Research theo dõi là APT35/APT42 (còn gọi là Mèo con quyến rũ, TA453 hoặc PHOSPHORUS), bị nghi ngờ là Nhóm đe dọa dai dẳng tiên tiến liên kết với Iran nhắm vào các tổ chức giáo dục, chính phủ và chăm sóc sức khỏe cũng như các nhà hoạt động nhân quyền và nhà báo. Nó hoạt động mạnh nhất ở Israel, Trung Đông và Hoa Kỳ. Đáng chú ý, trong thời kỳ đại dịch, nó đã nhắm mục tiêu vào các tổ chức liên quan đến COVID-19, bao gồm Tổ chức Y tế Thế giới và Công ty Dược phẩm Gilead cũng như nhân viên nghiên cứu y tế.

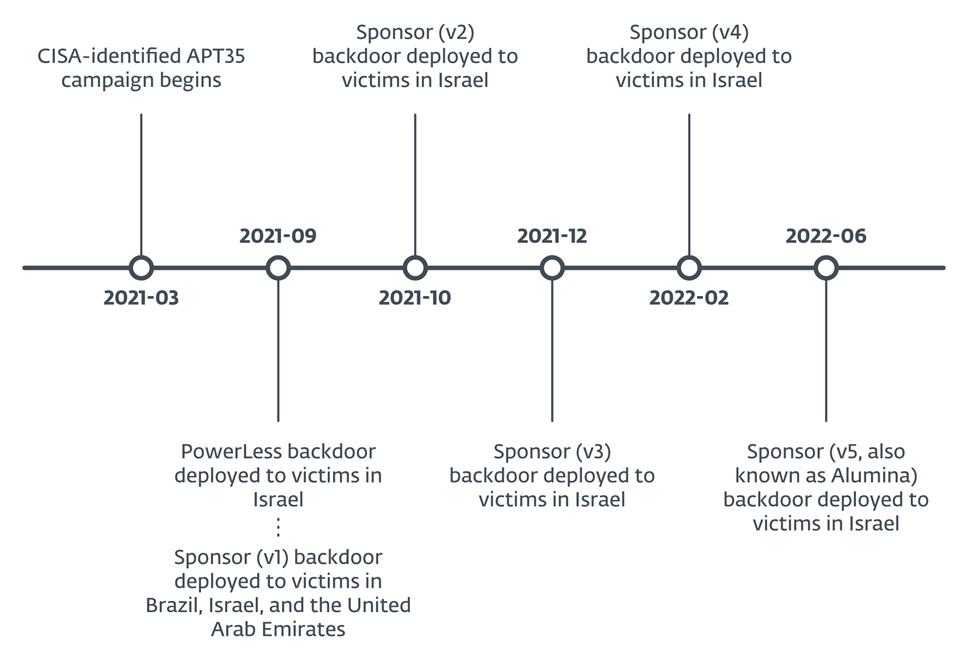

Sự chồng chéo giữa các chiến dịch Ballistic Bobcat và các phiên bản cửa sau của Nhà tài trợ cho thấy mô hình phát triển và triển khai công cụ khá rõ ràng, với các chiến dịch được nhắm mục tiêu hẹp, mỗi chiến dịch có thời lượng giới hạn. Sau đó, chúng tôi đã phát hiện ra bốn phiên bản khác của cửa hậu Nhà tài trợ. Tổng cộng, chúng tôi thấy Nhà tài trợ được triển khai cho ít nhất 34 nạn nhân ở Brazil, Israel và Các Tiểu vương quốc Ả Rập Thống nhất, như được nêu trong THAM CHIẾU _Ref143075975 h Hình 1

.

Các điểm chính của bài đăng blog này:

- Chúng tôi đã phát hiện ra một cửa hậu mới do Ballistic Bobcat triển khai mà sau đó chúng tôi đặt tên là Nhà tài trợ.

- Ballistic Bobcat đã triển khai cửa sau mới vào tháng 2021 năm 21, trong khi nó đang kết thúc chiến dịch được ghi trong CISA Alert AA321-XNUMXA và chiến dịch PowerLess.

- Cửa sau của nhà tài trợ sử dụng các tệp cấu hình được lưu trữ trên đĩa. Các tệp này được triển khai một cách kín đáo bởi các tệp bó và được thiết kế có chủ ý để có vẻ vô hại, do đó cố gắng tránh bị phát hiện bởi các công cụ quét.

- Nhà tài trợ đã được triển khai tới ít nhất 34 nạn nhân ở Brazil, Israel và Các Tiểu vương quốc Ả Rập Thống nhất; chúng tôi đã đặt tên cho hoạt động này là chiến dịch Tiếp cận Tài trợ.

Quyền truy cập ban đầu

Ballistic Bobcat có được quyền truy cập ban đầu bằng cách khai thác các lỗ hổng đã biết trong các máy chủ Microsoft Exchange kết nối internet bằng cách trước tiên tiến hành quét tỉ mỉ hệ thống hoặc mạng để xác định các điểm yếu hoặc lỗ hổng tiềm ẩn, sau đó nhắm mục tiêu và khai thác những điểm yếu đã được xác định đó. Nhóm này đã được biết là có thực hiện hành vi này một thời gian. Tuy nhiên, nhiều nạn nhân trong số 34 nạn nhân được xác định trong phép đo từ xa của ESET có thể được mô tả tốt nhất là nạn nhân của cơ hội thay vì nạn nhân được chọn trước và nghiên cứu, vì chúng tôi nghi ngờ Ballistic Bobcat đã tham gia vào hành vi quét và khai thác được mô tả ở trên vì đó không phải là mối đe dọa duy nhất tác nhân có quyền truy cập vào các hệ thống này. Chúng tôi đã đặt tên cho hoạt động Ballistic Bobcat này bằng cách sử dụng cửa sau của Nhà tài trợ là chiến dịch Tiếp cận Tài trợ.

Cửa sau của Nhà tài trợ sử dụng các tệp cấu hình trên đĩa, được thả theo nhóm tệp và cả hai đều vô hại để vượt qua các công cụ quét. Cách tiếp cận theo mô-đun này là cách mà Ballistic Bobcat đã sử dụng khá thường xuyên và đạt được thành công khiêm tốn trong hai năm rưỡi qua. Trên các hệ thống bị xâm nhập, Ballistic Bobcat cũng tiếp tục sử dụng nhiều công cụ nguồn mở khác nhau mà chúng tôi mô tả – cùng với cửa sau của Nhà tài trợ – trong bài đăng trên blog này.

Nạn nhân

Phần lớn trong số 34 nạn nhân sống ở Israel, chỉ có XNUMX nạn nhân ở các quốc gia khác:

- Brazil, tại một hợp tác xã y tế và nhà điều hành bảo hiểm y tế, và

- Các Tiểu vương quốc Ả Rập Thống nhất, tại một tổ chức không xác định.

THAM CHIẾU _Ref112861418 h Bàn 1

mô tả các ngành dọc và chi tiết về tổ chức cho các nạn nhân ở Israel.

Bàn Bảng SEQ * ARABIC 1. Chi tiết ngành dọc và tổ chức cho các nạn nhân ở Israel

|

Theo chiều dọc |

Chi tiết |

|

Ô tô |

· Một công ty ô tô chuyên sửa đổi tùy chỉnh. · Một công ty sửa chữa và bảo dưỡng ô tô. |

|

Truyền thông |

· Một cơ quan truyền thông của Israel. |

|

Kỹ Sư |

· Một công ty xây dựng dân dụng. · Một công ty kỹ thuật môi trường. · Một công ty thiết kế kiến trúc. |

|

Các dịch vụ tài chính |

· Một công ty dịch vụ tài chính chuyên tư vấn đầu tư. · Một công ty quản lý tiền bản quyền. |

|

Chăm sóc sức khỏe |

· Một nhà cung cấp dịch vụ chăm sóc y tế. |

|

Bảo hiểm |

· Một công ty bảo hiểm điều hành một thị trường bảo hiểm. · Một công ty bảo hiểm thương mại. |

|

Luật |

· Một công ty chuyên về luật y tế. |

|

Sản xuất Chế tạo |

· Nhiều công ty sản xuất thiết bị điện tử. · Một công ty sản xuất các sản phẩm thương mại bằng kim loại. · Một công ty sản xuất công nghệ đa quốc gia. |

|

Bán lẻ |

· Một nhà bán lẻ thực phẩm. · Một nhà bán lẻ kim cương đa quốc gia. · Một nhà bán lẻ sản phẩm chăm sóc da. · Một nhà bán lẻ và lắp đặt xử lý cửa sổ. · Nhà cung cấp linh kiện điện tử toàn cầu. · Một nhà cung cấp kiểm soát truy cập vật lý. |

|

Công nghệ |

· Một công ty công nghệ dịch vụ CNTT. · Là nhà cung cấp giải pháp CNTT. |

|

Viễn thông |

· Một công ty viễn thông. |

|

Chưa xác định |

· Nhiều tổ chức không xác định. |

Ghi công

Vào tháng 2021 năm XNUMX, nạn nhân người Israel ở trên điều hành một thị trường bảo hiểm đã bị Ballistic Bobcat tấn công bằng các công cụ CISA báo cáo vào tháng 2021 năm XNUMX. Các dấu hiệu của sự thỏa hiệp mà chúng tôi quan sát được là:

- Lịch trình cập nhật MicrosoftOutlook,

- MicrosoftOutlookUpdateSchedule.xml,

- Quản lý GoogleChangevà

- GoogleChangeQuản lý.xml.

Các công cụ Ballistic Bobcat được giao tiếp với cùng một máy chủ chỉ huy và kiểm soát (C&C) như trong báo cáo CISA: 162.55.137 [.] 20.

Sau đó, vào tháng 2021 năm XNUMX, nạn nhân đó đã nhận được thế hệ tiếp theo của công cụ Ballistic Bobcat: Cửa hậu PowerLess và bộ công cụ hỗ trợ của nó. Các dấu hiệu của sự thỏa hiệp mà chúng tôi quan sát được là:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exevà

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

Vào ngày 18th, 2021, nhóm sau đó triển khai một công cụ khác (liên kết) đã được đề cập trong báo cáo CISA, như MicrosoftOutLookUpdater.exe. Mười ngày sau, ngày 28 tháng XNUMXth, 2021, Ballistic Bobcat đã triển khai Đặc vụ Merlin (phần tác nhân của một Máy chủ và tác nhân C&C sau khai thác mã nguồn mở được viết bằng Go). Trên đĩa, đặc vụ Merlin này được đặt tên googleUpdate.exe, sử dụng quy ước đặt tên tương tự như được mô tả trong báo cáo CISA để ẩn ở nơi dễ thấy.

Đặc vụ Merlin đã thực thi một shell đảo ngược của Meterpreter để gọi lại máy chủ C&C mới, 37.120.222 [.] 168: 80. Vào ngày 12 tháng XNUMXth, 2021, lớp vỏ đảo ngược đã đánh rơi một tệp bó, Install.batvà trong vòng vài phút sau khi thực thi tệp bó, các nhà khai thác Ballistic Bobcat đã đẩy cửa hậu mới nhất của họ, Nhà tài trợ. Đây hóa ra là phiên bản thứ ba của cửa hậu.

Phân tích kỹ thuật

Quyền truy cập ban đầu

Chúng tôi có thể xác định phương tiện truy cập ban đầu có thể có của 23 trong số 34 nạn nhân mà chúng tôi quan sát được bằng phương pháp đo từ xa của ESET. Tương tự như những gì đã được báo cáo trong sức mạnh ít hơn và CISA báo cáo, Ballistic Bobcat có thể đã khai thác một lỗ hổng đã biết, CVE-2021-26855, trong các máy chủ Microsoft Exchange để có được chỗ đứng trên các hệ thống này.

Đối với 16 trong số 34 nạn nhân, có vẻ như Ballistic Bobcat không phải là kẻ đe dọa duy nhất có quyền truy cập vào hệ thống của họ. Điều này có thể cho thấy, cùng với sự đa dạng của các nạn nhân và sự thiếu giá trị thông tin rõ ràng của một số nạn nhân, rằng Ballistic Bobcat đã thực hiện hành vi quét và khai thác, trái ngược với một chiến dịch có chủ đích chống lại các nạn nhân được chọn trước.

Bộ công cụ

Các công cụ nguồn mở

Ballistic Bobcat đã sử dụng một số công cụ nguồn mở trong chiến dịch Tiếp cận Tài trợ. Những công cụ đó và chức năng của chúng được liệt kê trong THAM CHIẾU _Ref112861458 h Bàn 2

.

Bàn Bảng SEQ * ARABIC 2. Các công cụ nguồn mở được Ballistic Bobcat sử dụng

|

Tên tập tin |

Mô tả |

máy chủ2ip.exe

|

Bản đồ a tên máy chủ thành địa chỉ IP trong mạng cục bộ. |

CSRSS.EXE

|

RevSocks, một ứng dụng đường hầm ngược. |

mi.exe

|

Mimikatz, với tên tệp gốc là midongle.exe và được đóng gói với Máy đóng gói Armadillo PE. |

gost.exe

|

Đường hầm đơn giản GO (GOST), một ứng dụng đào hầm được viết bằng Go. |

đục.exe

|

Đục, đường hầm TCP/UDP qua HTTP sử dụng các lớp SSH. |

csrss_protected.exe

|

Đường hầm RevSocks, được bảo vệ bằng phiên bản dùng thử của Bảo vệ phần mềm Enigma Protector. |

plink.exe

|

liên kết (PuTTY Link), một công cụ kết nối dòng lệnh. |

|

WebBrowserPassView.exe

|

A công cụ khôi phục mật khẩu cho mật khẩu được lưu trữ trong trình duyệt web.

|

sqlextractor.exe

|

A công cụ để tương tác và trích xuất dữ liệu từ cơ sở dữ liệu SQL. |

procdump64.exe

|

ProcDump, Một Tiện ích dòng lệnh Sysinternals để giám sát các ứng dụng và tạo ra các kết xuất lỗi. |

Hàng loạt tệp

Ballistic Bobcat đã triển khai các tệp bó vào hệ thống của nạn nhân ngay trước khi triển khai cửa hậu Nhà tài trợ. Đường dẫn tệp mà chúng tôi biết là:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

Thật không may, chúng tôi không thể lấy được bất kỳ tệp bó nào trong số này. Tuy nhiên, chúng tôi tin rằng họ ghi các tệp cấu hình vô hại vào đĩa mà cửa sau của Nhà tài trợ yêu cầu để hoạt động đầy đủ. Các tên tệp cấu hình này được lấy từ các cửa hậu của Nhà tài trợ nhưng chưa bao giờ được thu thập:

- config.txt

- nút.txt

- lỗi.txt

- Gỡ cài đặt.bat

Chúng tôi tin rằng các tệp bó và tệp cấu hình là một phần của quy trình phát triển mô-đun mà Ballistic Bobcat đã ưa chuộng trong vài năm qua.

Cửa hậu nhà tài trợ

Các backdoor của nhà tài trợ được viết bằng C++ với dấu thời gian biên dịch và đường dẫn Cơ sở dữ liệu chương trình (PDB) như được hiển thị trong THAM CHIẾU _Ref112861527 h Bàn 3

. Lưu ý về số phiên bản: cột phiên bản đại diện cho phiên bản mà chúng tôi theo dõi nội bộ dựa trên tiến trình tuyến tính của các cửa hậu Nhà tài trợ trong đó các thay đổi được thực hiện từ phiên bản này sang phiên bản tiếp theo. Các Phiên bản nội bộ cột chứa số phiên bản được quan sát trong mỗi cửa sau của Nhà tài trợ và được đưa vào để dễ so sánh khi kiểm tra các mẫu này và các mẫu Nhà tài trợ tiềm năng khác.

Bàn 3. Dấu thời gian tổng hợp và PDB của nhà tài trợ

|

phiên bản |

Phiên bản nội bộ |

Dấu thời gian biên soạn |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Việc thực thi Nhà tài trợ ban đầu yêu cầu đối số thời gian chạy cài đặt, dựng lên, nếu không có Nhà tài trợ nào sẽ thoát ra một cách duyên dáng, có thể là một kỹ thuật chống mô phỏng/chống hộp cát đơn giản. Nếu thông qua đối số đó, Nhà tài trợ sẽ tạo một dịch vụ có tên Hệ ThốngMạng (Trong v1) Và Cập nhật (trong tất cả các phiên bản khác). Nó thiết lập dịch vụ Startup Type đến Tự độngvà đặt nó chạy quy trình Nhà tài trợ của riêng nó và cấp cho nó toàn quyền truy cập. Sau đó nó bắt đầu dịch vụ.

Nhà tài trợ, hiện đang chạy như một dịch vụ, cố gắng mở các tệp cấu hình nói trên được đặt trước đó trên đĩa. Nó tìm kiếm config.txt và nút.txt, cả trong thư mục làm việc hiện tại. Nếu thiếu cái đầu tiên, Nhà tài trợ sẽ đặt dịch vụ thành Ngừng và duyên dáng thoát ra.

Cấu hình cửa sau

Cấu hình của nhà tài trợ, được lưu trữ trong config.txt, chứa hai trường:

- Khoảng thời gian cập nhật tính bằng giây để liên hệ định kỳ với máy chủ C&C để nhận lệnh.

- Một danh sách các máy chủ C&C, được gọi là rơ le trong các tệp nhị phân của Nhà tài trợ.

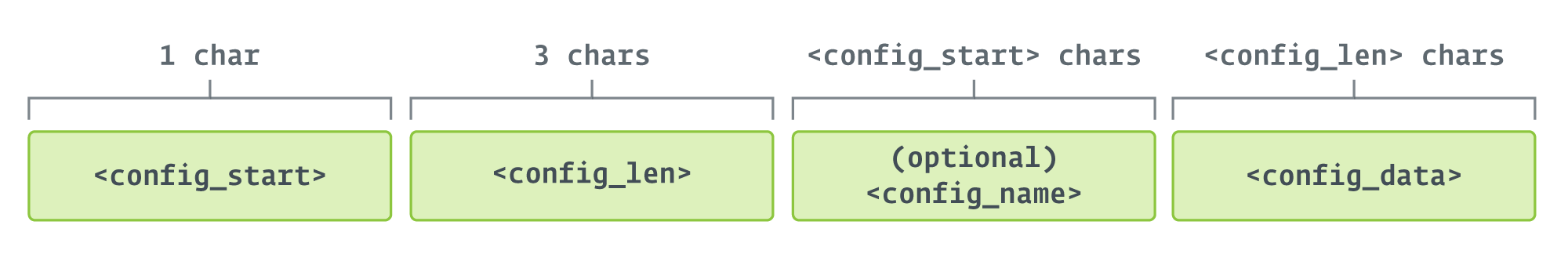

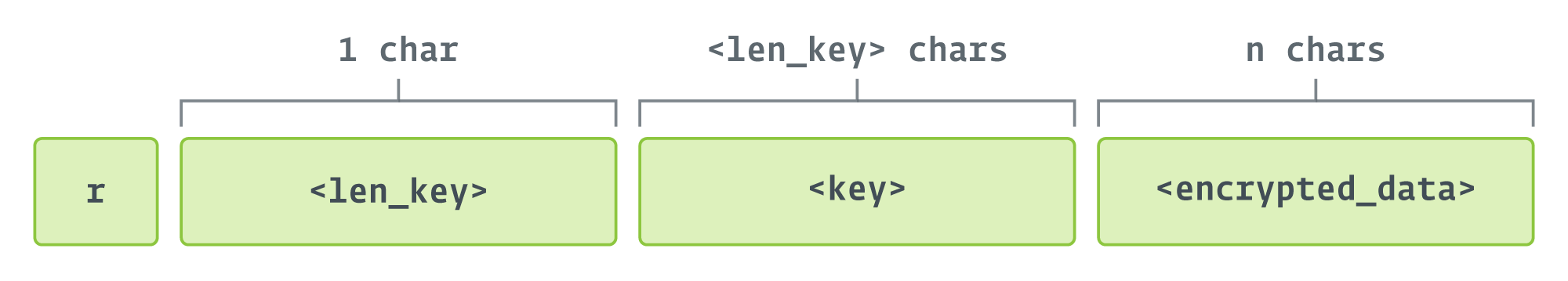

Các máy chủ C&C được lưu trữ dưới dạng mã hóa (RC4) và khóa giải mã nằm ở dòng đầu tiên của config.txt. Mỗi trường, bao gồm cả khóa giải mã, có định dạng được hiển thị trong THAM CHIẾU _Ref142647636 h Hình 3

.

Các trường con này là:

- config_start: cho biết độ dài của tên cấu hình, nếu có, hoặc bằng XNUMX nếu không. Được sử dụng bởi cửa sau để biết nơi dữ liệu cấu hình bắt đầu.

- config_len: độ dài của dữ liệu cấu hình.

- tên cấu hình: tùy chọn, chứa tên được đặt cho trường cấu hình.

- dữ liệu cấu hình: bản thân cấu hình, được mã hóa (trong trường hợp máy chủ C&C) hay không (tất cả các trường khác).

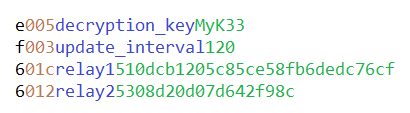

THAM CHIẾU _Ref142648473 h Hình 4

hiển thị một ví dụ với nội dung được mã hóa màu của một config.txt tài liệu. Lưu ý rằng đây không phải là tệp thực tế mà chúng tôi đã quan sát mà là một ví dụ bịa đặt.

Hai trường cuối cùng trong config.txt được mã hóa bằng RC4, sử dụng biểu diễn chuỗi hàm băm SHA-256 của khóa giải mã được chỉ định làm khóa để mã hóa dữ liệu. Chúng tôi thấy rằng các byte được mã hóa được lưu trữ dưới dạng văn bản ASCII.

Thu thập thông tin máy chủ

Nhà tài trợ thu thập thông tin về máy chủ mà nó đang chạy, báo cáo tất cả thông tin được thu thập đến máy chủ C&C và nhận ID nút, được ghi vào nút.txt. THAM CHIẾU _Ref142653641 h Bàn 4

THAM CHIẾU _Ref112861575 h

liệt kê các khóa và giá trị trong sổ đăng ký Windows mà Nhà tài trợ sử dụng để lấy thông tin và cung cấp ví dụ về dữ liệu được thu thập.

Bảng 4. Thông tin được Nhà tài trợ thu thập

|

Mã đăng kí |

Giá trị |

Ví dụ |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

hostname

|

D-835MK12

|

HKEY_LOCAL_MACHINESYIUSC hiệnControlSetControlTimeZoneIn information

|

Tên khóa múi giờ

|

Giờ chuẩn Israel

|

HKEY_USERS.DEFAULTBảng điều khiểnQuốc tế

|

Tên ngôn ngữ

|

anh-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSBIOS hệ thống

|

Ván chân đếSản phẩm

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

Bộ xử lýNameChuỗi

|

CPU Intel(R) Core(TM) i7-8565U @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

Tên sản phẩm

|

Windows 10 Doanh nghiệp N

|

CurrentVersion

|

6.3

|

|

Số bản dựng hiện tại

|

19044

|

|

Loại cài đặt

|

Khách hàng

|

Nhà tài trợ cũng thu thập miền Windows của máy chủ bằng cách sử dụng thông tin sau WMIC chỉ huy:

hệ thống máy tính wmic lấy tên miền

Cuối cùng, Nhà tài trợ sử dụng API Windows để thu thập tên người dùng hiện tại (Nhận tên người dùngW), xác định xem quy trình Nhà tài trợ hiện tại đang chạy dưới dạng ứng dụng 32 hay 64 bit (Get CurrentProcessthì IsWow64Process(CurrentProcess)) và xác định xem hệ thống đang chạy bằng nguồn pin hay được kết nối với nguồn điện AC hoặc DC (GetSystemPowerStatus).

Một điều kỳ lạ liên quan đến việc kiểm tra ứng dụng 32 hoặc 64 bit là tất cả các mẫu Nhà tài trợ được quan sát đều là 32 bit. Điều này có thể có nghĩa là một số công cụ ở giai đoạn tiếp theo yêu cầu thông tin này.

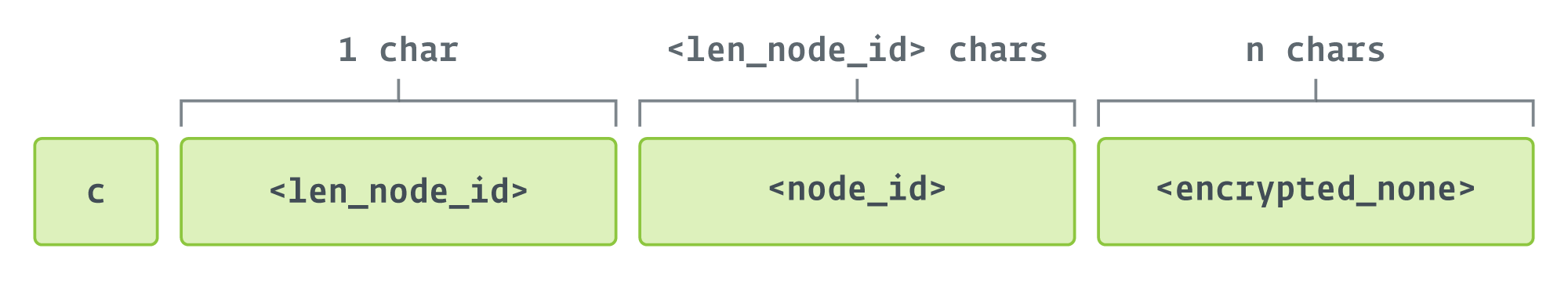

Thông tin được thu thập sẽ được gửi dưới dạng tin nhắn được mã hóa base64, trước khi mã hóa, bắt đầu bằng r và có định dạng hiển thị trong THAM CHIẾU _Ref142655224 h Hình 5

.

Thông tin được mã hóa bằng RC4 và khóa mã hóa là một số ngẫu nhiên được tạo tại chỗ. Khóa được băm bằng thuật toán MD5 chứ không phải SHA-256 như đã đề cập trước đó. Đây là trường hợp đối với tất cả các thông tin liên lạc trong đó Nhà tài trợ phải gửi dữ liệu được mã hóa.

Máy chủ C&C trả lời bằng một số được sử dụng để nhận dạng máy tính nạn nhân trong các lần liên lạc sau này, số này được ghi vào nút.txt. Lưu ý rằng máy chủ C&C được chọn ngẫu nhiên từ danh sách khi r tin nhắn được gửi đi và cùng một máy chủ được sử dụng trong tất cả các lần liên lạc tiếp theo.

Vòng xử lý lệnh

Nhà tài trợ yêu cầu các lệnh trong một vòng lặp, ngủ theo khoảng thời gian được xác định trong config.txt. Các bước là:

- Gửi một chk=Kiểm tra nhắn tin liên tục cho đến khi máy chủ C&C trả lời Ok.

- Gửi một c (IS_CMD_AVAIL) tới máy chủ C&C và nhận lệnh của người vận hành.

- Xử lý lệnh.

- Nếu có đầu ra được gửi đến máy chủ C&C, hãy gửi một thông báo a (ACK), bao gồm cả đầu ra (được mã hóa) hoặc

- Nếu việc thực thi không thành công, hãy gửi một f

(FAILED) tin nhắn. Thông báo lỗi không được gửi.

- Ngủ.

Sản phẩm c tin nhắn được gửi để yêu cầu lệnh thực thi và có định dạng (trước khi mã hóa base64) được hiển thị trong THAM CHIẾU _Ref142658017 h Hình 6

.

Sản phẩm mã hóa_none trường trong hình là kết quả của việc mã hóa chuỗi được mã hóa cứng Không áp dụng với RC4. Chìa khóa để mã hóa là hàm băm MD5 của nút_id.

URL được sử dụng để liên hệ với máy chủ C&C được xây dựng dưới dạng: http://<IP_or_domain>:80. Điều này có thể chỉ ra rằng 37.120.222 [.] 168: 80 là máy chủ C&C duy nhất được sử dụng trong suốt chiến dịch Truy cập tài trợ, vì đó là địa chỉ IP duy nhất mà chúng tôi quan sát thấy máy nạn nhân tiếp cận trên cổng 80.

Lệnh vận hành

Các lệnh vận hành được mô tả trong THAM CHIẾU _Ref112861551 h Bàn 5

và xuất hiện theo thứ tự chúng được tìm thấy trong mã. Giao tiếp với máy chủ C&C diễn ra qua cổng 80.

Bảng 5. Các lệnh và mô tả của người vận hành

|

Lệnh |

Mô tả |

|

p |

Gửi ID quy trình cho quy trình Nhà tài trợ đang chạy. |

|

e |

Thực thi một lệnh, như được chỉ định trong đối số bổ sung tiếp theo, trên máy chủ Nhà tài trợ bằng chuỗi sau: c:windowssystem32cmd.exe /c > result.txt 2>&1 Kết quả được lưu trữ trong kết quả.txt trong thư mục làm việc hiện tại. Gửi một a thông báo có đầu ra được mã hóa tới máy chủ C&C nếu được thực thi thành công. Nếu thất bại, gửi một f thông báo (không chỉ rõ lỗi). |

|

d |

Nhận một tập tin từ máy chủ C&C và thực thi nó. Lệnh này có nhiều đối số: tên tệp đích để ghi tệp vào, hàm băm MD5 của tệp, thư mục để ghi tệp vào (hoặc thư mục làm việc hiện tại, theo mặc định), Boolean để cho biết có nên chạy tệp hay không. không và nội dung của tệp thi hành được mã hóa base64. Nếu không có lỗi xảy ra, một a tin nhắn được gửi đến máy chủ C&C với Tải lên và thực thi tập tin thành công or Tải tệp lên thành công mà không cần thực thi (được mã hóa). Nếu xảy ra lỗi trong quá trình thực thi tập tin, một f tin nhắn được gửi đi. Nếu hàm băm MD5 của nội dung tệp không khớp với hàm băm được cung cấp, thì e (CRC_ERROR) được gửi đến máy chủ C&C (chỉ bao gồm khóa mã hóa được sử dụng và không có thông tin nào khác). Việc sử dụng thuật ngữ Tải lên ở đây có thể gây nhầm lẫn vì các nhà điều hành và lập trình viên Ballistic Bobcat có quan điểm từ phía máy chủ, trong khi nhiều người có thể xem đây là một bản tải xuống dựa trên việc kéo tệp (tức là tải xuống) bởi hệ thống bằng cửa sau Nhà tài trợ. |

|

u |

Cố gắng tải xuống một tập tin bằng cách sử dụng URLTải xuốngTệpW API Windows và thực thi nó. Thành công gửi một a tin nhắn có khóa mã hóa được sử dụng và không có thông tin nào khác. Lỗi gửi một f tin nhắn có cấu trúc tương tự. |

|

s |

Thực thi một tập tin đã có trên đĩa, Gỡ cài đặt.bat trong thư mục làm việc hiện tại, rất có thể chứa các lệnh xóa các tệp liên quan đến cửa sau. |

|

n |

Lệnh này có thể được cung cấp rõ ràng bởi người vận hành hoặc có thể được Nhà tài trợ suy ra là lệnh để thực thi trong trường hợp không có bất kỳ lệnh nào khác. Được giới thiệu trong Nhà tài trợ là NO_CMD, nó thực hiện chế độ ngủ ngẫu nhiên trước khi kiểm tra lại bằng máy chủ C&C. |

|

b |

Cập nhật danh sách C&C được lưu trữ trong config.txt trong thư mục làm việc hiện tại. Địa chỉ C&C mới thay thế các địa chỉ trước đó; họ không được thêm vào danh sách. Nó gửi một a nhắn tin với |

|

i |

Cập nhật khoảng thời gian đăng ký được xác định trước được chỉ định trong config.txt. Nó gửi một a nhắn tin với Khoảng thời gian mới được thay thế thành công tới máy chủ C&C nếu cập nhật thành công. |

Cập nhật cho nhà tài trợ

Các lập trình viên Ballistic Bobcat đã thực hiện sửa đổi mã giữa Nhà tài trợ v1 và v2. Hai thay đổi quan trọng nhất sau này là:

- Tối ưu hóa mã trong đó một số hàm dài hơn được giảm thiểu thành các hàm và hàm con, đồng thời

- Ngụy trang Nhà tài trợ dưới dạng chương trình cập nhật bằng cách đưa thông báo sau vào cấu hình dịch vụ:

Các bản cập nhật ứng dụng rất tốt cho cả người dùng ứng dụng và ứng dụng – các bản cập nhật có nghĩa là nhà phát triển luôn nỗ lực cải thiện ứng dụng, luôn chú ý đến trải nghiệm khách hàng tốt hơn sau mỗi bản cập nhật.

Cơ sở hạ tầng mạng

Ngoài việc sử dụng cơ sở hạ tầng C&C được sử dụng trong chiến dịch PowerLess, Ballistic Bobcat còn giới thiệu một máy chủ C&C mới. Nhóm cũng sử dụng nhiều IP để lưu trữ và cung cấp các công cụ hỗ trợ trong chiến dịch Tiếp cận Tài trợ. Chúng tôi đã xác nhận rằng không có IP nào trong số này đang hoạt động vào thời điểm này.

Kết luận

Ballistic Bobcat tiếp tục hoạt động theo mô hình quét và khai thác, tìm kiếm các mục tiêu cơ hội có lỗ hổng chưa được vá trong các máy chủ Microsoft Exchange xuất hiện trên internet. Nhóm tiếp tục sử dụng bộ công cụ nguồn mở đa dạng được bổ sung một số ứng dụng tùy chỉnh, bao gồm cả cửa hậu Nhà tài trợ. Những người bảo vệ nên vá bất kỳ thiết bị nào có kết nối internet và luôn cảnh giác với các ứng dụng mới xuất hiện trong tổ chức của họ.

Đối với bất kỳ câu hỏi nào về nghiên cứu của chúng tôi được công bố trên WeLiveSecurity, vui lòng liên hệ với chúng tôi theo địa chỉ đe dọaintel@eset.com.

ESET Research cung cấp các báo cáo tình báo APT riêng và nguồn cấp dữ liệu. Mọi thắc mắc về dịch vụ này, hãy truy cập Thông báo về mối đe dọa của ESET .

IoC

Các tập tin

|

SHA-1 |

Tên tập tin |

Phát hiện |

Mô tả |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

N/A |

Win32/Agent.UXG |

Cửa hậu Bobcat đạn đạo, Nhà tài trợ (v1). |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

N/A |

Win32/Agent.UXG |

Cửa hậu Bobcat đạn đạo, Nhà tài trợ (v2). |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

N/A |

Win32/Agent.UXG |

Cửa hậu Bobcat đạn đạo, Nhà tài trợ (v3). |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

N/A |

Win32/Agent.UXG |

Cửa hậu Bobcat đạn đạo, Nhà tài trợ (v4). |

E443DC53284537513C00818392E569C79328F56F

|

N/A |

Win32/Agent.UXG |

Cửa hậu Bobcat đạn đạo, Nhà tài trợ (v5, hay còn gọi là Alumina). |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

N/A |

WinGo/Đại lý.BT |

Đường hầm đảo ngược RevSocks. |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

N/A |

giống cá lăng |

ProcDump, một tiện ích dòng lệnh để giám sát các ứng dụng và tạo ra các kết xuất lỗi. |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

N/A |

Generik.EYWYQYF |

Mimikatz. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

N/A |

WinGo/Riskware.Gost.D |

Đường hầm đơn giản GO (GOST). |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

N/A |

WinGo/HackTool.Chisel.A |

Đục đường hầm ngược. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

N/A |

N/A |

Công cụ khám phá Host2IP. |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

N/A |

Win64/Packed.Enigma.BV |

Đường hầm RevSocks, được bảo vệ bằng phiên bản dùng thử của phần mềm bảo vệ Enigma Protector. |

4709827C7A95012AB970BF651ED5183083366C79

|

N/A |

N/A |

Plink (PuTTY Link), một công cụ kết nối dòng lệnh. |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

N/A |

Win32/PSWTool.WebBrowserPassView.I |

Một công cụ khôi phục mật khẩu cho mật khẩu được lưu trữ trong trình duyệt web. |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

N/A |

MSIL/HackTool.SQLDump.A |

Một công cụ để tương tác và trích xuất dữ liệu từ cơ sở dữ liệu SQL. |

Đường dẫn tệp

Sau đây là danh sách các đường dẫn mà cửa hậu Nhà tài trợ đã được triển khai trên các máy bị nạn nhân.

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%Hồ sơ người dùng%AppDataLocalTemp2low

%USERPROFILE%Máy tính để bàn

%Hồ sơ người dùng%Tải xuốngsa

%WINDIR%

%WINDIR%INFMSGiao hàng trao đổi DSN

Nhiệm vụ %WINDIR%

%WINDIR%Temp%WINDIR%Tempcrashpad1Files

mạng

IP

Provider

Lần đầu tiên nhìn thấy

nhìn thấy lần cuối

Chi tiết

162.55.137 [.] 20

Hetzner trực tuyến GMBH

2021-06-14

2021-06-15

C&C PowerLess.

37.120.222 [.] 168

Công ty TNHH M247

2021-11-28

2021-12-12

Nhà tài trợ C&C.

198.144.189 [.] 74

Phối hợp

2021-11-29

2021-11-29

Trang web tải công cụ hỗ trợ.

5.255.97 [.] 172

Tập đoàn cơ sở hạ tầng BV

2021-09-05

2021-10-28

Trang web tải công cụ hỗ trợ.

IP

Provider

Lần đầu tiên nhìn thấy

nhìn thấy lần cuối

Chi tiết

162.55.137 [.] 20

Hetzner trực tuyến GMBH

2021-06-14

2021-06-15

C&C PowerLess.

37.120.222 [.] 168

Công ty TNHH M247

2021-11-28

2021-12-12

Nhà tài trợ C&C.

198.144.189 [.] 74

Phối hợp

2021-11-29

2021-11-29

Trang web tải công cụ hỗ trợ.

5.255.97 [.] 172

Tập đoàn cơ sở hạ tầng BV

2021-09-05

2021-10-28

Trang web tải công cụ hỗ trợ.

Bảng này được tạo bằng cách sử dụng phiên bản 13 của khuôn khổ MITER ATT & CK.

|

Chiến thuật |

ID |

Họ tên |

Mô tả |

|

Trinh sát |

Quét hoạt động: Quét lỗ hổng |

Ballistic Bobcat quét các phiên bản dễ bị tấn công của Máy chủ Microsoft Exchange để khai thác. |

|

|

Phát triển nguồn lực |

Phát triển khả năng: Phần mềm độc hại |

Ballistic Bobcat đã thiết kế và mã hóa cửa sau của Nhà tài trợ. |

|

|

Có được khả năng: Công cụ |

Ballistic Bobcat sử dụng nhiều công cụ nguồn mở khác nhau như một phần của chiến dịch Tiếp cận Tài trợ. |

||

|

Quyền truy cập ban đầu |

Khai thác ứng dụng công khai |

Bobcat đạn đạo nhắm mục tiêu tiếp xúc với internet Máy chủ Microsoft Exchange. |

|

|

Thực hiện |

Bộ thông dịch lệnh và tập lệnh: Windows Command Shell |

Cửa hậu nhà tài trợ sử dụng shell lệnh Windows để thực thi các lệnh trên hệ thống của nạn nhân. |

|

|

Dịch vụ hệ thống: Thực thi dịch vụ |

Cửa hậu nhà tài trợ tự đặt mình là một dịch vụ và khởi tạo các chức năng chính của nó sau khi dịch vụ được thực thi. |

||

|

Persistence |

Tạo hoặc sửa đổi quy trình hệ thống: Dịch vụ Windows |

Nhà tài trợ duy trì tính bền bỉ bằng cách tạo một dịch vụ có tính năng khởi động tự động, thực thi các chức năng chính của nó theo vòng lặp. |

|

|

Nâng cao đặc quyền |

Tài khoản hợp lệ: Tài khoản cục bộ |

Những kẻ điều hành Bobcat đạn đạo cố gắng đánh cắp thông tin xác thực của người dùng hợp lệ sau khi khai thác hệ thống ban đầu trước khi triển khai cửa sau Nhà tài trợ. |

|

|

Phòng thủ né tránh |

Giải mã / giải mã tệp hoặc thông tin |

Nhà tài trợ lưu trữ thông tin trên đĩa đã được mã hóa và làm xáo trộn, đồng thời giải mã thông tin đó trong thời gian chạy. |

|

|

Tệp hoặc thông tin bị xáo trộn |

Các tệp cấu hình mà cửa hậu Nhà tài trợ yêu cầu trên đĩa sẽ được mã hóa và làm xáo trộn. |

||

|

Tài khoản hợp lệ: Tài khoản cục bộ |

Nhà tài trợ được thực thi với đặc quyền quản trị viên, có thể sử dụng thông tin xác thực mà người vận hành tìm thấy trên đĩa; cùng với các quy ước đặt tên vô hại của Ballistic Bobcat, điều này cho phép Nhà tài trợ hòa vào nền. |

||

|

Quyền truy cập thông tin xác thực |

Thông tin đăng nhập từ Cửa hàng mật khẩu: Thông tin đăng nhập từ Trình duyệt web |

Những kẻ điều khiển Bobcat đạn đạo sử dụng các công cụ nguồn mở để lấy cắp thông tin xác thực từ các cửa hàng mật khẩu bên trong trình duyệt web. |

|

|

khám phá |

Khám phá hệ thống từ xa |

Ballistic Bobcat sử dụng công cụ Host2IP, trước đây được Agrius sử dụng, để khám phá các hệ thống khác trong các mạng có thể truy cập và liên hệ giữa tên máy chủ và địa chỉ IP của chúng. |

|

|

Lệnh và kiểm soát |

Làm xáo trộn dữ liệu |

Cửa sau của Nhà tài trợ làm xáo trộn dữ liệu trước khi gửi nó đến máy chủ C&C. |

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Ô tô / Xe điện, Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- ChartPrime. Nâng cao trò chơi giao dịch của bạn với ChartPrime. Truy cập Tại đây.

- BlockOffsets. Hiện đại hóa quyền sở hữu bù đắp môi trường. Truy cập Tại đây.

- nguồn: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- : có

- :là

- :không phải

- :Ở đâu

- $ LÊN

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- Có khả năng

- Giới thiệu

- ở trên

- AC

- truy cập

- Theo

- Trợ Lý Giám Đốc

- hoạt động

- hoạt động

- hoạt động

- thực tế

- thêm

- Ngoài ra

- thêm vào

- địa chỉ

- địa chỉ

- quản trị viên

- tiên tiến

- Sau

- chống lại

- Đại lý

- aka

- Cảnh báo

- thuật toán

- Tất cả

- cho phép

- dọc theo

- Đã

- Ngoài ra

- luôn luôn

- an

- phân tích

- và

- Một

- bất kì

- api

- API

- ứng dụng

- rõ ràng

- xuất hiện

- xuất hiện

- Các Ứng Dụng

- các ứng dụng

- phương pháp tiếp cận

- ứng dụng

- APT

- Ả Rập

- Các tiểu vương quốc Ả Rập

- arabic

- kiến trúc

- LÀ

- đối số

- đối số

- AS

- xin

- At

- cố gắng

- Nỗ lực

- Tháng Tám

- Tự động

- ô tô

- nhận thức

- trở lại

- cửa sau

- Backdoors

- lý lịch

- dựa

- ắc quy

- BE

- đã trở thành

- bởi vì

- được

- trước

- hành vi

- Tin

- BEST

- Hơn

- giữa

- Trộn

- cả hai

- Brazil

- trình duyệt

- xây dựng

- nhưng

- by

- C + +

- gọi là

- Chiến dịch

- Chiến dịch

- CAN

- khả năng

- mà

- trường hợp

- Trung tâm

- Những thay đổi

- kiểm tra

- kiểm tra

- lựa chọn

- dân sự

- trong sáng

- mã

- mã hóa

- thu thập

- Cột

- COM

- thương gia

- Giao tiếp

- Truyền thông

- Các công ty

- công ty

- sự so sánh

- thỏa hiệp

- Thỏa hiệp

- máy tính

- Tiến hành

- Cấu hình

- XÁC NHẬN

- gây nhầm lẫn

- kết nối

- liên quan

- liên lạc

- chứa

- nội dung

- liên tiếp

- điều khiển

- Công ước

- hợp tác xã

- có thể

- nước

- đất nước

- phủ

- Crash

- tạo ra

- Tạo

- Credentials

- Current

- khách hàng

- khách hàng

- kinh nghiệm khach hang

- dữ liệu

- Cơ sở dữ liệu

- cơ sở dữ liệu

- Ngày

- dc

- Tháng mười hai

- Mặc định

- Hậu vệ

- xác định

- cung cấp

- giao hàng

- triển khai

- triển khai

- triển khai

- mô tả

- mô tả

- Thiết kế

- thiết kế

- chi tiết

- phát hiện

- Phát hiện

- Xác định

- xác định

- phát triển

- Phát triển

- Thiết bị (Devices)

- Diamond

- khám phá

- phát hiện

- phát hiện

- phân phối

- khác nhau

- làm

- miền

- tải về

- hủy bỏ

- thời gian

- suốt trong

- e

- mỗi

- dễ dàng

- Đông

- Đào tạo

- điện tử

- Thiết bị điện tử

- tiểu vương quốc

- việc làm

- mã hóa

- mã hóa

- thuê

- tham gia

- Kỹ Sư

- Động cơ

- Câu đố

- Doanh nghiệp

- thực thể

- môi trường

- lôi

- lỗi

- Nghiên cứu ESET

- hiển nhiên

- Kiểm tra

- ví dụ

- Sàn giao dịch

- thi hành

- Thực thi

- Thi công

- thi hành

- thực hiện

- lối thoát hiểm

- kinh nghiệm

- Khai thác

- khai thác

- khai thác

- thất bại

- Không

- khá

- vài

- lĩnh vực

- Lĩnh vực

- Hình

- Tập tin

- Các tập tin

- tài chính

- dịch vụ tài chính

- công ty dịch vụ tài chính

- Công ty

- Tên

- tiếp theo

- thực phẩm

- Trong

- định dạng

- tìm thấy

- 4

- từ

- Full

- đầy đủ

- chức năng

- chức năng

- Thu được

- tập hợp

- tạo ra

- tạo ra

- thế hệ

- địa lý

- được

- được

- Toàn cầu

- Go

- Chính phủ

- tài trợ

- tuyệt vời

- Nhóm

- Một nửa

- băm

- băm

- Có

- cho sức khoẻ

- bảo hiểm y tế

- chăm sóc sức khỏe

- tại đây

- Ẩn giấu

- chủ nhà

- Tuy nhiên

- HTML

- http

- HTTPS

- Nhân loại

- nhân quyền

- i

- ID

- xác định

- xác định

- if

- hình ảnh

- cải thiện

- in

- Mặt khác

- bao gồm

- Bao gồm

- chỉ

- chỉ

- Các chỉ số

- thông tin

- Cơ sở hạ tầng

- ban đầu

- ban đầu

- Đồng tu

- Yêu cầu

- trong

- bảo hiểm

- Sự thông minh

- tương tác

- thú vị

- nội bộ

- trong

- giới thiệu

- đầu tư

- IP

- Địa chỉ IP

- Địa chỉ IP

- Israel

- IT

- ITS

- chính nó

- Các nhà báo

- giữ

- Key

- phím

- Biết

- nổi tiếng

- Thiếu sót

- Họ

- một lát sau

- Luật

- lớp

- ít nhất

- Chiều dài

- Có khả năng

- Hạn chế

- Dòng

- LINK

- Danh sách

- Liệt kê

- địa phương

- nằm

- còn

- tìm kiếm

- NHÌN

- Máy móc

- thực hiện

- duy trì

- bảo trì

- Đa số

- quản lý

- sản xuất

- nhiều

- thị trường

- Trận đấu

- Có thể..

- MD5

- nghĩa là

- có nghĩa

- Phương tiện truyền thông

- y khoa

- chăm sóc y tế

- nghiên cứu y học

- đề cập

- tin nhắn

- tỉ mỉ

- microsoft

- Tên đệm

- Trung Đông

- Might

- tâm

- Phút

- mất tích

- kiểu mẫu

- khiêm tốn

- Sửa đổi

- sửa đổi

- mô-đun

- Khoảnh khắc

- giám sát

- hầu hết

- đa quốc gia

- nhiều

- tên

- Được đặt theo tên

- đặt tên

- mạng

- mạng

- không bao giờ

- Mới

- Mới nhất

- tiếp theo

- Không

- nút

- Không áp dụng

- đáng chú ý

- tiểu thuyết

- Tháng mười một

- tại

- con số

- số

- được

- thu được

- Rõ ràng

- of

- Cung cấp

- thường

- on

- Tại chỗ

- ONE

- những

- Trực tuyến

- có thể

- mở

- mã nguồn mở

- hoạt động

- hoạt động

- hoạt động

- nhà điều hành

- khai thác

- Cơ hội

- phản đối

- or

- gọi món

- cơ quan

- tổ chức

- tổ chức

- nguyên

- Nền tảng khác

- vfoXNUMXfipXNUMXhfpiXNUMXufhpiXNUMXuf

- ra

- ổ cắm

- nêu

- đầu ra

- kết thúc

- riêng

- P&E

- đóng gói

- trang

- đại dịch

- một phần

- các bộ phận

- thông qua

- Mật khẩu

- Mật khẩu

- qua

- Vá

- Họa tiết

- kiên trì

- Nhân viên

- dược phẩm

- vật lý

- Trơn

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- xin vui lòng

- Điểm

- Quan điểm

- điểm

- phần

- có thể

- tiềm năng

- có khả năng

- quyền lực

- trình bày

- trước

- trước đây

- chính

- riêng

- đặc quyền

- có lẽ

- quá trình

- xử lý

- Sản phẩm

- chương trình

- tiến triển

- bảo vệ

- bảo vệ

- cung cấp

- nhà cung cấp dịch vụ

- cung cấp

- công bố

- kéo

- đẩy

- R

- ngẫu nhiên

- Ngẫu nhiên

- hơn

- đạt

- nhận

- nhận

- nhận

- phục hồi

- gọi

- về

- ghi danh

- đăng ký

- liên quan

- vẫn

- sửa

- NHIỀU LẦN

- thay thế

- thay thế

- báo cáo

- Báo cáo

- Báo cáo

- đại diện

- yêu cầu

- yêu cầu

- yêu cầu

- đòi hỏi

- nghiên cứu

- nhà nghiên cứu

- kết quả

- cửa hàng bán lẻ

- đảo ngược

- Sửa đổi

- quyền

- tiền bản quyền

- chạy

- chạy

- tương tự

- thấy

- quét

- quét

- giây

- xem

- gửi

- gửi

- gửi

- gởi

- Tháng Chín

- Các máy chủ

- dịch vụ

- DỊCH VỤ

- công ty dịch vụ

- bộ

- một số

- Shell

- hiển thị

- thể hiện

- Chương trình

- bên

- Thị giác

- có ý nghĩa

- tương tự

- Đơn giản

- website

- Da

- ngủ

- So

- Phần mềm

- Giải pháp

- một số

- nguồn

- chuyên

- chuyên

- quy định

- tài trợ

- tài trợ

- Spot

- Traineeship

- Tiêu chuẩn

- bắt đầu

- khởi động

- Bang

- Các bước

- hàng

- lưu trữ

- cửa hàng

- đình công

- Chuỗi

- cấu trúc

- tiếp theo

- Sau đó

- thành công

- Thành công

- cung cấp

- nhà cung cấp

- hỗ trợ

- Hỗ trợ

- hệ thống

- hệ thống

- bàn

- Hãy

- Lấy

- Mục tiêu

- nhắm mục tiêu

- nhắm mục tiêu

- mục tiêu

- Công nghệ

- viễn thông

- 10

- kỳ hạn

- văn bản

- hơn

- việc này

- Sản phẩm

- thông tin

- thế giới

- cung cấp their dịch

- sau đó

- Đó

- bằng cách ấy

- Kia là

- họ

- Thứ ba

- điều này

- những

- mối đe dọa

- khắp

- thời gian

- timeline

- TM

- đến

- bên nhau

- công cụ

- công cụ

- Tổng số:

- theo dõi

- điều trị

- thử nghiệm

- đường hầm

- XOAY

- hai

- không thể

- Kỳ

- Ả Rập thống nhất

- các Tiểu Vương Quốc Ả Rập Thống Nhất

- Hoa Kỳ

- cho đến khi

- Cập nhật

- cập nhật

- Cập nhật

- trên

- URL

- us

- sử dụng

- đã sử dụng

- Người sử dụng

- sử dụng

- sử dụng

- tiện ích

- tận dụng

- Bằng cách sử dụng

- v1

- giá trị

- Các giá trị

- nhiều

- khác nhau

- phiên bản

- phiên bản

- ngành dọc

- nạn nhân

- nạn nhân

- Xem

- Truy cập

- Lỗ hổng

- dễ bị tổn thương

- Dễ bị tổn thương

- là

- we

- web

- Trình duyệt web

- TỐT

- là

- Điều gì

- khi nào

- trong khi

- liệu

- cái nào

- trong khi

- rộng

- chiều rộng

- cửa sổ

- cửa sổ

- với

- ở trong

- không có

- đang làm việc

- thế giới

- Tổ chức Y tế thế giới

- sẽ

- viết

- viết

- năm

- Vâng

- zephyrnet

- không