KHI PHẦN MỀM ĐỘC HẠI ĐẾN TỪ BÊN TRONG

Không có trình phát âm thanh bên dưới? Nghe trực tiếp trên Soundcloud.

Với Doug Aamoth và Paul Ducklin. Nhạc giới thiệu và kết thúc bởi Edith Mudge.

Bạn có thể lắng nghe chúng tôi trên Soundcloud, Podcast của Apple, Google Podcasts, Spotify, người may quần áo và bất cứ nơi nào tìm thấy podcast tốt. Hoặc chỉ cần thả URL của nguồn cấp dữ liệu RSS của chúng tôi vào podcatcher yêu thích của bạn.

ĐỌC BẢNG BIỂU

CHÓ. Các vụ hack Wi-Fi, Ngày Sao lưu Thế giới và những sai lầm ngớ ngẩn của chuỗi cung ứng.

Tất cả những điều đó và hơn thế nữa, trên podcast Naked Security.

[CHẾ ĐỘ ÂM NHẠC]

Chào mừng mọi người đến với podcast.

Tôi là Doug Aamoth và anh ấy là Paul Ducklin.

Paul, bạn làm thế nào?

VỊT. Mong được đi chơi trăng tròn tối nay, Doug!

CHÓ. Chúng tôi muốn bắt đầu chương trình của chúng tôi với Tuần này trong Lịch sử Công nghệ, và chúng tôi có rất nhiều chủ đề để lựa chọn.

Chúng ta sẽ quay bánh xe.

Các chủ đề hôm nay bao gồm: tàu vũ trụ đầu tiên quay quanh mặt trăng, 1966; cuộc gọi di động đầu tiên, 1973; Microsoft thành lập, 1975; sự ra đời của Netscape, 1994; SATAN (máy quét mạng, không phải anh chàng), 1995… Tôi nghĩ anh chàng đã đến trước đó.

Và Windows 3.1, phát hành năm 1992.

Tôi sẽ quay bánh xe ở đây, Paul…

[FX: VÒNG QUAY VẬN MỆNH]

VỊT. Nào, trăng ơi – nào, trăng…

..thôi nào, vật thể quay quanh mặt trăng!

[FX: BÁNH XE CHẬM LẠI VÀ DỪNG LẠI]

CHÓ. Chúng tôi có SATAN.

[FX: SỪNG NỔ]

Được rồi…

VỊT. Ma vương, eh?

"Người mang lại ánh sáng", trớ trêu thay.

CHÓ. [CƯỜI] Tuần này, vào ngày 05 tháng 1995 năm XNUMX, thế giới đã được giới thiệu về SATAN: Công cụ quản trị viên bảo mật để phân tích mạng, đây là một công cụ miễn phí để quét các mạng có khả năng dễ bị tấn công.

Tất nhiên, nó không phải là không gây tranh cãi.

Nhiều người chỉ ra rằng việc cung cấp một công cụ như vậy cho công chúng có thể dẫn đến hành vi không phù hợp.

Và, Paul, tôi hy vọng bạn có thể hiểu được chúng ta đã đi được bao xa kể từ những ngày đầu của các công cụ quét như thế này…

VỊT. Chà, tôi đoán là họ vẫn còn gây tranh cãi theo nhiều cách, Doug, phải không?

Nếu bạn nghĩ về các công cụ mà ngày nay mọi người đã quen sử dụng, những thứ như NMap (bản đồ mạng), nơi bạn truy cập mạng và thử tìm hiểu…

…có những máy chủ nào?

Họ đang nghe trên cổng nào?

Thậm chí có thể chọc kim đan vào và nói: “Họ đang làm cái trò gì ở bến cảng đó vậy? Nó thực sự là một cổng web hay họ đang bí mật sử dụng nó để chuyển lưu lượng truy cập thuộc loại khác?”

Và như vậy.

Tôi nghĩ rằng chúng ta vừa nhận ra rằng hầu hết các công cụ bảo mật đều có mặt tốt và mặt xấu, và vấn đề quan trọng hơn là bạn sử dụng chúng như thế nào và khi nào cũng như liệu bạn có đủ thẩm quyền - đạo đức, pháp lý và kỹ thuật - để làm như vậy hay không. hay không.

CHÓ. Được rồi, rất tốt.

Hãy để chúng tôi nói về vấn đề chuỗi cung ứng lớn này.

Tôi ngần ngại nói, “Một ngày khác, một vấn đề chuỗi cung ứng khác”, nhưng có vẻ như chúng ta đang nói rất nhiều về các vấn đề chuỗi cung ứng.

Lần này là công ty điện thoại 3CX.

Vì vậy, những gì đã xảy ra ở đây?

Sai lầm trong chuỗi cung ứng khiến người dùng ứng dụng điện thoại 3CX gặp rủi ro

VỊT. Chà, tôi nghĩ anh nói đúng, Doug.

Đó là một loại câu chuyện “chúng ta lại bắt đầu”.

Phần mềm độc hại ban đầu dường như đã được xây dựng, hoặc ký tên hoặc đưa ra dấu ấn của chính công ty 3CX.

Nói cách khác, đó không chỉ là câu hỏi, “Này, đây là một ứng dụng trông giống như hàng thật, nhưng nó đến từ một số trang web hoàn toàn không có thật, từ một nhà cung cấp thay thế nào đó mà bạn chưa từng nghe đến.”

Theo một cách nào đó, có vẻ như những kẻ lừa đảo đã có thể xâm nhập vào một phần nào đó của kho lưu trữ mã nguồn mà 3CX đã sử dụng – rõ ràng là phần mà chúng lưu trữ mã cho một thứ gọi là Electron, một khung lập trình khổng lồ rất phổ biến .

Nó được sử dụng bởi các sản phẩm như Zoom và Visual Studio Code… nếu bạn đã từng thắc mắc tại sao những sản phẩm đó có kích thước hàng trăm MB, thì đó là vì rất nhiều giao diện người dùng, tương tác trực quan và công cụ kết xuất web được thực hiện bởi lớp dưới Electron này.

Vì vậy, thông thường đó chỉ là thứ bạn hút vào, và sau đó bạn thêm mã độc quyền của riêng mình lên trên nó.

Và có vẻ như kho chứa phiên bản Electron của 3CX đã bị đầu độc.

Bây giờ, tôi đoán những kẻ lừa đảo đã nhận ra, “Nếu chúng ta đầu độc mã độc quyền của 3CX, thứ mà họ làm việc hàng ngày, thì nhiều khả năng ai đó trong quá trình đánh giá mã sẽ nhận thấy. Nó là độc quyền; họ cảm thấy độc quyền về nó. Nhưng nếu chúng ta chỉ cần đặt một số thứ tinh ranh vào biển mã khổng lồ này mà chúng hút vào mọi lúc và phần lớn tin tưởng vào… có lẽ chúng ta sẽ thoát khỏi nó.”

Và có vẻ như đó chính xác là những gì đã xảy ra.

Có vẻ như những người bị nhiễm đã tải xuống ứng dụng điện thoại 3CX và cài đặt mới trong thời gian cửa sổ bị nhiễm hoặc họ đã cập nhật chính thức từ phiên bản trước đó và họ đã nhiễm phần mềm độc hại.

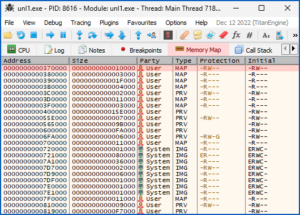

Ứng dụng chính đã tải một tệp DLL và tôi tin rằng tệp DLL đó đã được đưa lên GitHub và nó đã tải xuống thứ trông giống như một tệp biểu tượng vô tội, nhưng thực tế không phải vậy.

Nó thực sự là một danh sách các máy chủ chỉ huy và kiểm soát, sau đó nó đi đến một trong những máy chủ chỉ huy và kiểm soát đó, rồi nó tải xuống phần mềm độc hại *thực* mà kẻ gian muốn triển khai và tiêm trực tiếp vào bộ nhớ.

Vì vậy, điều đó không bao giờ xuất hiện dưới dạng tệp.

Một cái gì đó kết hợp các công cụ khác nhau có thể đã được sử dụng; cái mà bạn có thể đọc về trên news.sophos.com là một kẻ đánh cắp thông tin.

Nói cách khác, các đầu bếp đang sau khi hút thông tin ra khỏi máy tính của bạn.

Cập nhật 2: Người dùng 3CX bị tấn công DLL-sideloading: Những điều bạn cần biết

CHÓ. Được rồi, vậy hãy kiểm tra xem.

Như Phao-lô đã nói, An ninh trần trụi và tin tức.sophos.com có hai bài báo khác nhau với mọi thứ bạn cần.

Được rồi, từ một cuộc tấn công vào chuỗi cung ứng mà những kẻ xấu tiêm nhiễm tất cả những điều tồi tệ ngay từ đầu…

…đến một vụ hack WiFi nơi họ cố gắng trích xuất thông tin ở phần cuối.

Hãy nói về cách bỏ qua mã hóa Wi-Fi, nếu chỉ trong giây lát.

Các nhà nghiên cứu tuyên bố họ có thể bỏ qua mã hóa Wi-Fi (ít nhất là trong thời gian ngắn)

VỊT. Vâng, đây là một bài báo hấp dẫn đã được xuất bản bởi một nhóm các nhà nghiên cứu từ Bỉ và Hoa Kỳ.

Tôi tin rằng đó là bản in trước của một bài báo sẽ được trình bày tại Hội nghị USENIX 2023.

Họ đã nghĩ ra một cái tên ngộ nghĩnh… họ gọi nó là khung khung, như trong cái gọi là khung không dây hoặc gói không dây.

Nhưng tôi nghĩ rằng phụ đề, dòng giới thiệu, có ý nghĩa hơn một chút và có nội dung: "Bỏ qua mã hóa Wi-Fi bằng cách thao túng hàng đợi truyền."

Và nói một cách rất đơn giản, Doug, nó liên quan đến số lượng hoặc hầu hết các điểm truy cập hoạt động như thế nào để cung cấp cho bạn chất lượng dịch vụ cao hơn, nếu bạn muốn, khi phần mềm hoặc phần cứng máy khách của bạn tạm thời ngừng hoạt động.

“Tại sao chúng ta không lưu bất kỳ lưu lượng truy cập còn lại nào để nếu chúng xuất hiện trở lại, chúng ta có thể để chúng tiếp tục ở nơi chúng đã dừng lại một cách liền mạch và mọi người sẽ vui vẻ?”

Như bạn tưởng tượng, có rất nhiều thứ có thể xảy ra sai sót khi bạn để dành những thứ cho sau này…

…và đó chính xác là những gì các nhà nghiên cứu này tìm thấy.

CHÓ. Được rồi, có vẻ như có hai cách khác nhau để thực hiện việc này.

Một cái chỉ ngắt kết nối bán buôn và một cái ở chế độ ngủ.

Vì vậy, trước tiên hãy nói về phiên bản "chế độ ngủ".

VỊT. Có vẻ như nếu thẻ WiFi của bạn quyết định, “Này, tôi sẽ chuyển sang chế độ tiết kiệm năng lượng”, nó có thể báo cho điểm truy cập trong một khung đặc biệt (do đó tên cuộc tấn công khung khung)… “Này, tôi đi ngủ một lát đây. Vì vậy, bạn quyết định cách bạn muốn đối phó với thực tế là tôi có thể sẽ thức dậy và trực tuyến trở lại trong giây lát.”

Và, như tôi đã nói, rất nhiều điểm truy cập sẽ xếp hàng chờ lưu lượng truy cập còn lại.

Rõ ràng, sẽ không có bất kỳ yêu cầu mới nào cần trả lời nếu máy tính của bạn đang ở chế độ ngủ.

Nhưng bạn có thể đang tải xuống một trang web và nó vẫn chưa hoàn thành, vì vậy sẽ không hay nếu khi bạn thoát khỏi chế độ tiết kiệm năng lượng, trang web vừa truyền xong một vài trang cuối cùng gói?

Rốt cuộc, chúng phải được mã hóa (nếu bạn đã bật mã hóa Wi-Fi), không chỉ dưới khóa mạng yêu cầu người đó xác thực với mạng trước mà còn dưới khóa phiên đã được đồng ý cho máy tính xách tay của bạn cho phiên đó.

Nhưng hóa ra là có vấn đề, Doug.

Kẻ tấn công có thể gửi khung “Này, tôi đi ngủ đây”, giả vờ rằng nó đến từ phần cứng của bạn và nó hoàn toàn không cần phải được xác thực với mạng để làm như vậy.

Vì vậy, nó không chỉ không cần biết khóa phiên của bạn mà còn không cần biết khóa mạng.

Về cơ bản, nó chỉ có thể nói, “Tôi là Douglas và tôi sắp đi ngủ bây giờ.”

CHÓ. [CƯỜI] Tôi muốn ngủ trưa!

VỊT. [CƯỜI] Và có vẻ như các điểm truy cập không đệm các gói *được mã hóa* để gửi cho Doug sau này, khi Doug thức dậy.

Chúng đệm các gói *sau khi chúng được giải mã*, bởi vì khi máy tính của bạn trực tuyến trở lại, nó có thể quyết định thương lượng một khóa phiên hoàn toàn mới, trong trường hợp đó, chúng sẽ cần được mã hóa lại theo khóa phiên mới đó .

Rõ ràng, trong khoảng trống khi máy tính của bạn không ở chế độ ngủ nhưng điểm truy cập nghĩ rằng nó đang ở chế độ ngủ, kẻ gian có thể nhảy vào và nói: “Nhân tiện, tôi đã sống lại. Hủy kết nối được mã hóa của tôi. Tôi muốn có một kết nối không được mã hóa ngay bây giờ, cảm ơn bạn rất nhiều.”

Vì vậy, điểm truy cập sau đó sẽ đi, “Ồ, Doug đã thức dậy; anh ấy không muốn mã hóa nữa. Để tôi rút vài gói cuối cùng còn sót lại từ thứ cuối cùng anh ấy đang xem, mà không có bất kỳ mã hóa nào.”

Nhờ đó kẻ tấn công có thể đánh hơi được chúng!

Và, rõ ràng, điều đó không nên thực sự xảy ra, mặc dù có vẻ như nó nằm trong thông số kỹ thuật.

Vì vậy, việc một điểm truy cập hoạt động theo cách đó là hợp pháp và ít nhất một số là như vậy.

CHÓ. Hấp dẫn!

ĐƯỢC RỒI. phương pháp thứ hai liên quan đến những gì trông giống như hoán đổi khóa…

VỊT. Vâng, đó là một kiểu tấn công tương tự, nhưng được dàn dựng theo một cách khác.

Điều này xoay quanh thực tế là nếu bạn đang di chuyển xung quanh, chẳng hạn như trong văn phòng, máy tính của bạn đôi khi có thể tự ngắt liên kết khỏi một điểm truy cập và liên kết lại với một điểm truy cập khác.

Bây giờ, giống như chế độ ngủ, việc ngắt kết nối (hoặc khởi động máy tính khỏi mạng)… có thể được thực hiện bởi một người nào đó, một lần nữa, đóng vai trò là kẻ mạo danh.

Vì vậy, nó tương tự như tấn công chế độ ngủ, nhưng rõ ràng trong trường hợp này, những gì chúng làm là tái liên kết với mạng.

Điều đó có nghĩa là họ cần biết khóa mạng, nhưng đối với nhiều mạng, đó gần như là vấn đề được ghi nhận công khai.

Và những kẻ lừa đảo có thể quay lại, nói: “Này, tôi muốn sử dụng một khóa mà tôi kiểm soát ngay bây giờ để thực hiện mã hóa.”

Sau đó, khi trả lời trở lại, họ sẽ thấy nó.

Vì vậy, đó là một chút thông tin nhỏ có thể bị rò rỉ…

…nó không phải là ngày tận thế, nhưng nó không nên xảy ra, và do đó nó phải được coi là không đúng và có khả năng gây nguy hiểm.

CHÓ. Chúng tôi đã có một vài nhận xét và câu hỏi về điều này.

Và ở đây, trên truyền hình Mỹ, chúng ta đang thấy ngày càng nhiều quảng cáo cho các dịch vụ VPN nói rằng, [GIỌNG NÓI KÍCH DẪN] “Bạn không thể, trong bất kỳ trường hợp nào, kết nối – bạn dám không! – đến mạng Wi-Fi công cộng mà không cần sử dụng VPN.”

Mà theo bản chất của những quảng cáo đó trên TV, khiến tôi nghĩ rằng nó có thể hơi bị thổi phồng.

Vậy suy nghĩ của bạn về việc sử dụng VPN cho các điểm truy cập công cộng là gì?

VỊT. Chà, rõ ràng điều đó sẽ tránh được vấn đề này, bởi vì ý tưởng về VPN về cơ bản là một card mạng ảo, dựa trên phần mềm, bên trong máy tính của bạn để xáo trộn tất cả lưu lượng truy cập, sau đó đưa nó ra khỏi điểm truy cập đến một số điểm khác trong mạng, nơi lưu lượng được giải mã và đưa vào internet.

Vì vậy, điều đó có nghĩa là ngay cả khi ai đó sử dụng các cuộc tấn công Framing Frame này để làm rò rỉ các gói không thường xuyên, thì không chỉ những gói đó có khả năng bị mã hóa (giả sử vì bạn đang truy cập trang web HTTPS), mà thậm chí cả siêu dữ liệu của gói, như máy chủ địa chỉ IP, v.v., cũng sẽ được mã hóa.

Vì vậy, theo nghĩa đó, VPN là một ý tưởng tuyệt vời, bởi vì điều đó có nghĩa là không có điểm phát sóng nào thực sự nhìn thấy nội dung lưu lượng truy cập của bạn.

Do đó, VPN… nó giải quyết vấn đề *này*, nhưng bạn cần đảm bảo rằng nó không mở ra cho bạn các vấn đề *khác*, cụ thể là bây giờ ai đó khác có thể đang rình mò *tất cả* lưu lượng truy cập của bạn, không chỉ các khung hình xếp hàng chờ, không thường xuyên, còn sót lại ở cuối một câu trả lời riêng lẻ.

CHÓ. Bây giờ hãy nói về Ngày Sao lưu Thế giới, là ngày 31 tháng 2023 năm XNUMX.

Đừng nghĩ rằng bạn phải đợi đến ngày 31 tháng XNUMX tới… bạn vẫn có thể tham gia ngay bây giờ!

Chúng tôi có năm mẹo, bắt đầu với mẹo rất yêu thích của tôi: Đừng chần chừ, hãy làm ngay hôm nay, Phao-lô.

Ngày sao lưu thế giới lại đến – 5 mẹo để giữ an toàn cho dữ liệu quý giá của bạn

VỊT. Nói một cách đơn giản, bản sao lưu duy nhất mà bạn sẽ hối tiếc là bản sao lưu mà bạn đã không thực hiện.

CHÓ. Và một điều tuyệt vời khác: Ít hơn là nhiều hơn.

Nói cách khác, đừng là một người tích trữ.

VỊT. Đó là khó khăn cho một số người.

CHÓ. Chắc chắn rồi.

VỊT. Nếu đó là cách cuộc sống kỹ thuật số của bạn đang diễn ra, thì nó sẽ tràn ngập những thứ mà bạn gần như chắc chắn sẽ không xem lại…

…vậy thì tại sao không dành chút thời gian, không phụ thuộc vào việc bạn đang gấp rút khi muốn thực hiện sao lưu, để *loại bỏ những thứ bạn không cần*.

Ở nhà, nó sẽ giải mã cuộc sống số của bạn.

Tại nơi làm việc, điều đó có nghĩa là bạn không được giữ dữ liệu mà bạn không cần và nếu dữ liệu đó bị vi phạm, bạn có thể gặp rắc rối lớn hơn với các quy tắc như GDPR, vì bạn không thể biện minh hoặc ghi nhớ tại sao bạn lại thu thập nó ngay từ đầu.

Và, như một tác dụng phụ, nó cũng có nghĩa là các bản sao lưu của bạn sẽ chạy nhanh hơn và chiếm ít dung lượng hơn.

CHÓ. Tất nhiên!

Và đây là một điều mà tôi có thể đảm bảo rằng không phải ai cũng nghĩ đến, và có thể chưa bao giờ nghĩ đến.

Số ba là: Mã hóa trong chuyến bay; mã hóa ở phần còn lại.

Điều đó có nghĩa là gì, Paul?

VỊT. Mọi người đều biết rằng nên mã hóa đĩa cứng của bạn… BitLocker hoặc mật khẩu File Vault của bạn để truy cập.

Và nhiều người cũng có thói quen, nếu có thể, mã hóa các bản sao lưu mà họ tạo ra, chẳng hạn như ổ đĩa di động, để họ có thể cất chúng trong tủ ở nhà, nhưng nếu họ gặp trộm và ai đó đánh cắp ổ đĩa, người đó không thể đi và đọc dữ liệu vì nó được bảo vệ bằng mật khẩu.

Nó cũng rất có ý nghĩa, trong khi bạn đang gặp rắc rối với việc mã hóa dữ liệu khi nó được lưu trữ, đảm bảo rằng nó được mã hóa nếu bạn đang thực hiện một bản sao lưu đám mây *trước khi nó rời khỏi* máy tính của bạn, hoặc khi nó rời khỏi máy tính của bạn.

Điều đó có nghĩa là nếu dịch vụ đám mây bị vi phạm, nó không thể tiết lộ dữ liệu của bạn.

Và ngay cả khi có lệnh của tòa án, nó cũng không thể khôi phục dữ liệu của bạn.

CHÓ. Được rồi, phần tiếp theo này nghe có vẻ đơn giản, nhưng nó không hoàn toàn dễ dàng: Giữ nó an toàn.

VỊT. Vâng, chúng tôi thấy, trong rất nhiều cuộc tấn công bằng mã độc tống tiền, nạn nhân nghĩ rằng họ sẽ khôi phục mà không phải trả tiền một cách dễ dàng vì họ có các bản sao lưu trực tiếp, trong những thứ như Volume Shadow Copy hoặc các dịch vụ đám mây tự động đồng bộ hóa vài phút một lần.

Và thế là họ nghĩ, “Tôi sẽ không bao giờ mất quá mười phút làm việc. Nếu tôi bị ransomware tấn công, tôi sẽ đăng nhập vào đám mây và tất cả dữ liệu của tôi sẽ quay trở lại. Tôi không cần phải trả tiền cho những kẻ lừa đảo!

Và sau đó họ đi xem và nhận ra, “Ồ, chết tiệt, kẻ gian đã vào trước; họ đã tìm thấy nơi tôi lưu trữ các bản sao lưu đó; và họ hoặc lấp đầy chúng bằng rác hoặc chuyển hướng dữ liệu đến một nơi khác.”

Vì vậy, bây giờ họ đã đánh cắp dữ liệu của bạn và bạn không có dữ liệu đó hoặc nói cách khác là làm hỏng các bản sao lưu của bạn trước khi họ thực hiện cuộc tấn công.

Do đó, một bản sao lưu ngoại tuyến và bị ngắt kết nối… đó là một ý tưởng tuyệt vời.

Nó kém tiện lợi hơn một chút, nhưng nó sẽ giữ cho các bản sao lưu của bạn không bị tổn hại nếu kẻ gian xâm nhập.

Và điều đó có nghĩa là, trong một cuộc tấn công bằng mã độc tống tiền, nếu các bản sao lưu trực tiếp của bạn đã bị kẻ gian cố tình chuyển vào thùng rác vì chúng đã tìm thấy chúng trước khi giải phóng mã độc tống tiền, thì bạn có cơ hội thứ hai để truy cập và khôi phục nội dung đó.

Và, tất nhiên, nếu có thể, hãy giữ bản sao lưu ngoại tuyến đó ở một nơi nào đó ngoại vi.

Điều đó có nghĩa là nếu bạn bị cấm ra khỏi cơ sở kinh doanh của mình, chẳng hạn như do hỏa hoạn, rò rỉ gas hoặc một số thảm họa khác…

…bạn vẫn có thể thực sự bắt đầu sao lưu.

CHÓ. Và cuối cùng nhưng tuyệt đối, tích cực, chắc chắn không kém phần quan trọng: Khôi phục là một phần của sao lưu.

VỊT. Đôi khi, lý do bạn cần sao lưu không chỉ đơn giản là để tránh trả tiền cho kẻ gian để mua ransomware.

Chẳng hạn, có thể là khôi phục một tệp bị mất, điều đó quan trọng ngay bây giờ, nhưng đến ngày mai, sẽ quá muộn.

Và điều cuối cùng bạn muốn xảy ra, khi bạn đang cố gắng khôi phục bản sao lưu quý giá của mình, là bạn buộc phải đi tắt đón đầu, phỏng đoán hoặc chấp nhận những rủi ro không cần thiết.

Vì vậy: hãy thực hành khôi phục các tệp riêng lẻ, ngay cả khi bạn có một lượng lớn bản sao lưu.

Xem bạn có thể lấy *một* tệp cho người dùng *một* nhanh đến mức nào và đáng tin cậy như thế nào, bởi vì đôi khi đó sẽ là chìa khóa cho nội dung khôi phục của bạn.

Và cũng đảm bảo rằng bạn thông thạo và trôi chảy khi cần thực hiện các khôi phục lớn.

Ví dụ: khi bạn cần khôi phục *tất cả* các tệp thuộc về một người dùng cụ thể, do máy tính của họ bị ransomware tấn công, hoặc bị đánh cắp hoặc đánh rơi ở Cảng Sydney, hoặc bất kỳ số phận nào xảy ra với nó.

CHÓ. [CƯỜI] Rất tốt.

Và, khi mặt trời bắt đầu lặn trong chương trình của chúng tôi trong ngày, đã đến lúc lắng nghe độc giả của chúng tôi về bài báo Ngày Sao lưu Thế giới.

Richard viết, “Chắc chắn phải có hai Ngày Sao lưu Thế giới chứ?”

VỊT. Bạn đã thấy câu trả lời của tôi ở đó.

Tôi đặt [:biểu tượng cảm xúc trống:] [:biểu tượng cảm xúc chũm chọe:].

CHÓ. [CƯỜI] Vâng, thưa ngài!

VỊT. Ngay sau khi tôi làm điều đó, tôi nghĩ, bạn biết gì không?

CHÓ. Nên có!

VỊT. Nó không thực sự là một trò đùa.

Nó gói gọn sự thật sâu sắc và quan trọng này… [CƯỜI]

Như chúng tôi đã nói ở cuối bài viết về Naked Security, “Hãy nhớ rằng: Ngày Sao lưu Thế giới không phải là ngày duy nhất hàng năm bạn thực sự thực hiện sao lưu. Đó là ngày bạn xây dựng kế hoạch dự phòng ngay trong lối sống kỹ thuật số của mình.”

CHÓ. Xuất sắc.

Được rồi, cảm ơn rất nhiều vì đã gửi nó, Richard.

Bạn đã làm rất nhiều người cười với điều đó, bao gồm cả tôi!

VỊT. Thật tuyệt vời.

CHÓ. Thật sự tốt.

VỊT. Bây giờ tôi lại cười… tôi thấy buồn cười y như khi nhận xét lần đầu tiên xuất hiện.

CHÓ. Hoàn hảo.

Được rồi, nếu bạn có câu chuyện, nhận xét hoặc câu hỏi thú vị muốn gửi, chúng tôi rất muốn đọc nó trên podcast.

Bạn có thể gửi email tới tips@sophos.com, bạn có thể nhận xét về bất kỳ bài viết nào của chúng tôi hoặc bạn có thể đánh giá chúng tôi trên mạng xã hội: @NakedSecurity.

Đó là chương trình của chúng tôi cho ngày hôm nay; cảm ơn rất nhiều vì đã lắng nghe

Đối với Paul Ducklin, tôi là Doug Aamoth, sẽ nhắc bạn cho đến lần sau hãy…

CẢ HAI. Giữ an toàn!

[CHẾ ĐỘ ÂM NHẠC]

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- Platoblockchain. Web3 Metaverse Intelligence. Khuếch đại kiến thức. Truy cập Tại đây.

- nguồn: https://nakedsecurity.sophos.com/2023/04/06/s3-ep129-when-spyware-arrives-from-someone-you-trust/

- :là

- $ LÊN

- 1

- 1994

- 2023

- a

- Có khả năng

- Giới thiệu

- về nó

- hoàn toàn

- truy cập

- ngang qua

- thực sự

- địa chỉ

- Sau

- KHÔNG KHÍ

- Tất cả

- được rồi

- thay thế

- Mặc dù

- American

- số lượng

- phân tích

- và

- Một

- bất cứ nơi nào

- ứng dụng

- Xuất hiện

- Apple

- Tháng Tư

- LÀ

- xung quanh

- Đến

- bài viết

- bài viết

- AS

- At

- tấn công

- Các cuộc tấn công

- âm thanh

- xác nhận

- chứng thực

- tác giả

- ủy quyền

- tự động

- có sẵn

- trở lại

- sao lưu

- sao lưu

- Bad

- Về cơ bản

- BE

- bởi vì

- trước

- bắt đầu

- được

- Nước Bỉ

- Tin

- phía dưới

- lớn

- lớn hơn

- Một chút

- thương hiệu

- Brand New

- một thời gian ngắn

- đệm

- xây dựng

- xây dựng

- xăn lên

- kinh doanh

- by

- cuộc gọi

- gọi là

- CAN

- Có thể có được

- không thể

- thẻ

- mang

- Tiếp tục

- trường hợp

- chắc chắn

- chuỗi

- cơ hội

- kiểm tra

- Chọn

- xin

- Rõ ràng

- khách hàng

- đám mây

- dịch vụ điện toán đám mây

- mã

- Đánh giá mã

- COM

- Đến

- đến

- bình luận

- Bình luận

- quảng cáo

- công ty

- hoàn toàn

- máy tính

- Hội nghị

- Kết nối

- liên quan

- xem xét

- nội dung

- điều khiển

- gây tranh cãi

- Tiện lợi

- góc

- có thể

- Couple

- Khóa học

- Tòa án

- Cắt

- Nguy hiểm

- tối

- dữ liệu

- ngày

- Ngày

- nhiều

- quyết định

- sâu

- chậm trễ

- cung cấp

- triển khai

- ĐÃ LÀM

- khác nhau

- khó khăn

- kỹ thuật số

- trực tiếp

- Không

- làm

- dont

- đáng kể

- lái xe

- Rơi

- hủy bỏ

- Giọt

- suốt trong

- Đầu

- dễ dàng

- hiệu lực

- hay

- mã hóa

- mã hóa

- chủ yếu

- Ngay cả

- BAO GIỜ

- Mỗi

- mỗi ngày

- mọi người

- tất cả mọi thứ

- chính xác

- ví dụ

- tuyệt vời

- trích xuất

- hấp dẫn

- nhanh hơn

- vài

- hình

- Tập tin

- Các tập tin

- đầy

- Tìm kiếm

- Lửa

- Tên

- chuyến bay

- chất lỏng

- Trong

- Vận may

- Forward

- tìm thấy

- Thành lập

- FRAME

- Khung

- Miễn phí

- tươi

- từ

- Full

- FX

- khoảng cách

- GAS

- GDPR

- Tổng Quát

- công chúng

- được

- khổng lồ

- GitHub

- Cho

- được

- Go

- Đi

- đi

- tốt

- tuyệt vời

- Bảo hành

- Guy

- tấn

- hacks

- xảy ra

- đã xảy ra

- vui mừng

- Cứng

- phần cứng

- Có

- Nghe

- nghe

- tại đây

- cao hơn

- Đánh

- tổ chức

- Trang Chủ

- hy vọng

- Hotspot

- Độ đáng tin của

- Hướng dẫn

- HTTPS

- lớn

- Hàng trăm

- i

- TÔI SẼ

- ICON

- ý tưởng

- quan trọng

- in

- Mặt khác

- bao gồm

- độc lập

- hệ thống riêng biệt,

- thông tin

- ban đầu

- cài đặt

- tương tác

- thú vị

- Giao thức

- Internet

- giới thiệu

- liên quan

- IP

- Địa chỉ IP

- Trớ trêu thay

- vấn đề

- các vấn đề

- IT

- chính nó

- nhảy

- Giữ

- Key

- Loại

- Biết

- máy tính xách tay

- phần lớn

- Họ

- Trễ, muộn

- dẫn

- bị rò rỉ

- Hợp pháp

- Cuộc sống

- lối sống

- Lượt thích

- Có khả năng

- Danh sách

- Listening

- ít

- sống

- khóa

- Xem

- nhìn

- tìm kiếm

- NHÌN

- thua

- Rất nhiều

- yêu

- thực hiện

- Chủ yếu

- làm cho

- LÀM CHO

- Làm

- phần mềm độc hại

- thao túng

- nhiều

- nhiều người

- Tháng Ba

- chất

- có ý nghĩa

- có nghĩa

- Bộ nhớ

- Siêu dữ liệu

- phương pháp

- microsoft

- Tên đệm

- Might

- Phút

- Chế độ

- thời điểm

- tiền

- mặt trăng

- chi tiết

- hầu hết

- di chuyển

- Âm nhạc

- âm nhạc

- An ninh trần trụi

- Podcast bảo mật khỏa thân

- tên

- cụ thể là

- Thiên nhiên

- Cần

- mạng

- mạng

- Mới

- tin tức

- tiếp theo

- Thông thường

- vật

- thỉnh thoảng

- of

- Office

- Chính thức

- Ngoại tuyến

- on

- ONE

- Trực tuyến

- mở

- Orbit

- dàn xếp

- gọi món

- Nền tảng khác

- nếu không thì

- thừa

- riêng

- gói

- trang

- Giấy

- một phần

- tham gia

- riêng

- Mật khẩu

- paul

- Trả

- trả tiền

- người

- hoàn hảo

- người

- Nơi

- kế hoạch

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- máy nghe nhạc

- Podcast

- Podcasts

- Điểm

- điểm

- chất độc

- Xô

- Phổ biến

- bài viết

- có khả năng

- quyền lực

- Quí

- trình bày

- trước

- có lẽ

- Vấn đề

- vấn đề

- Sản phẩm

- Lập trình

- độc quyền

- công khai

- công bố

- mục đích

- đặt

- Puts

- chất lượng

- câu hỏi

- Câu hỏi

- Mau

- ransomware

- Tấn công Ransomware

- Tấn công Ransomware

- Đọc

- độc giả

- thực

- thỏa thuận thực sự

- lý do

- ghi

- Phục hồi

- hối tiếc

- phát hành

- nhớ

- vẽ

- trả lời

- kho

- yêu cầu

- đòi hỏi

- nhà nghiên cứu

- phản ứng

- REST của

- phục hồi

- khôi phục lại

- tiết lộ

- xem xét

- Richard

- Thoát khỏi

- Đi xe

- rủi ro

- rss

- quy tắc

- vội vàng

- an toàn

- Nói

- Lưu

- tiết kiệm

- nói

- quét

- SEA

- liền mạch

- Thứ hai

- an ninh

- nhìn thấy

- dường như

- nhìn

- gửi

- ý nghĩa

- Các máy chủ

- dịch vụ

- DỊCH VỤ

- Phiên

- định

- Bóng tối

- nên

- hiển thị

- bên

- Ký kết

- tương tự

- đơn giản

- kể từ khi

- website

- Kích thước máy

- ngủ

- làm chậm

- snooping

- So

- Mạng xã hội

- Phần mềm

- Giải quyết

- một số

- Một người nào đó

- một cái gì đó

- một nơi nào đó

- nguồn

- mã nguồn

- Không gian

- đặc biệt

- thông số kỹ thuật

- Quay

- quay

- Spotify

- phần mềm gián điệp

- Bắt đầu

- Bắt đầu

- stash

- ở lại

- ăn trộm

- Vẫn còn

- ăn cắp

- Dừng

- lưu trữ

- Câu chuyện

- đơn giản

- phòng thu

- trình

- như vậy

- mặt trời

- cung cấp

- chuỗi cung ứng

- phải

- sydney

- Hãy

- Thảo luận

- nói

- công nghệ cao

- Kỹ thuật

- tivi

- 10

- Cảm ơn

- việc này

- Sản phẩm

- Nguồn

- thế giới

- cung cấp their dịch

- Them

- Đó

- vì thế

- Kia là

- điều

- điều

- Suy nghĩ

- nghĩ

- tuần này

- nghĩ

- số ba

- Thông qua

- thời gian

- lời khuyên

- đến

- bây giờ

- mai

- quá

- công cụ

- công cụ

- hàng đầu

- Chủ đề

- giao thông

- truyền

- rắc rối

- NIỀM TIN

- Quay

- tv

- Dưới

- cập nhật

- URL

- us

- sử dụng

- người sử dang

- Giao diện người dùng

- Người sử dụng

- Vault

- phiên bản

- nạn nhân

- ảo

- Giọng nói

- khối lượng

- VPN

- VPNs

- Dễ bị tổn thương

- chờ đợi

- Đánh thức

- Thức dậy

- muốn

- Đường..

- cách

- web

- tuần

- TỐT

- Điều gì

- Wheel

- liệu

- cái nào

- trong khi

- CHÚNG TÔI LÀ

- bán sỉ

- Wi-fi

- wifi

- sẽ

- cửa sổ

- không dây

- với

- ở trong

- không có

- từ

- Công việc

- thế giới

- sẽ

- Sai

- năm

- Bạn

- trên màn hình

- zephyrnet

- thu phóng

![S3 Ep110: Tiêu điểm về các mối đe dọa trực tuyến – một chuyên gia lên tiếng [Âm thanh + Văn bản] S3 Ep110: Tiêu điểm về các mối đe dọa mạng – một chuyên gia phát biểu [Âm thanh + Văn bản] Trí tuệ dữ liệu PlatoBlockchain. Tìm kiếm dọc. Ái.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep105: WONTFIX! Thư mật mã MS Office “không phải là một lỗ hổng bảo mật” [Âm thanh + Văn bản] S3 Ep105: KHÔNG CỐ ĐỊNH! Lỗi mật mã của MS Office “không phải là lỗ hổng bảo mật” [Âm thanh + Văn bản] PlatoBlockchain Data Intelligence. Tìm kiếm dọc. Ái.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)

![S3 Ep104: Có nên khóa những kẻ tấn công ransomware trong bệnh viện suốt đời? [Âm thanh + Văn bản] S3 Ep104: Những kẻ tấn công ransomware bệnh viện có nên bị nhốt suốt đời? [Âm thanh + Văn bản] Thông minh dữ liệu PlatoBlockchain. Tìm kiếm dọc. Ái.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)