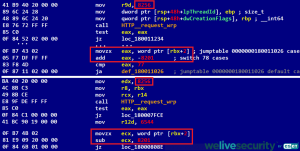

Các nhà nghiên cứu của ESET phát hiện ra một cần gạt nước mới và công cụ thực thi của nó, cả hai đều được cho là của nhóm Agrius APT có liên kết với Iran

Tuần này, các nhà nghiên cứu của ESET đã công bố phát hiện của họ về một gạt nước mới, Agrius và công cụ thực thi của nó, Sandals, cả hai đều được cho là của nhóm Agrius APT có liên kết với Iran. Các nhà nghiên cứu đã phát hiện ra công cụ độc hại này trong khi phân tích một cuộc tấn công chuỗi cung ứng lạm dụng một nhà phát triển phần mềm của Israel. Cuộc tấn công có thể nhắm mục tiêu vào các cơ chế cập nhật phần mềm của công ty để triển khai gạt nước cho các nạn nhân từ nhiều ngành dọc và trên các châu lục khác nhau, bao gồm một nhà bán buôn kim cương và các công ty nhân sự ở Israel, một tổ chức Nam Phi làm việc trong ngành kim cương và một thợ kim hoàn ở Hồng Kông.

Để tìm hiểu thêm về các cuộc tấn công, hãy đọc blog trên WeLiveSecurity: Fantasy – một công cụ gạt nước Agrius mới được triển khai thông qua một cuộc tấn công chuỗi cung ứng.

- blockchain

- thiên tài

- ví tiền điện tử

- trao đổi tiền điện tử

- an ninh mạng

- tội phạm mạng

- An ninh mạng

- bộ phận an ninh quê hương

- ví kỹ thuật số

- tường lửa

- Kaspersky

- phần mềm độc hại

- macfee

- NexBLOC

- plato

- Plato ai

- Thông tin dữ liệu Plato

- Trò chơi Plato

- PlatoDữ liệu

- Platogaming

- VPN

- Chúng tôi sống An ninh

- bảo mật website

- zephyrnet