Cách xây dựng mạng gia đình ngăn ISP nhìn thấy dữ liệu của bạn, cô lập ASIC và cho phép bạn khai thác Bitcoin mà không được phép.

Hướng dẫn tập trung vào quyền riêng tư về cách xây dựng mạng gia đình an toàn với tường lửa pfSense, giải thích cách thiết lập mạng gia đình chuyên dụng để tách hoạt động duyệt web WiFi của gia đình bạn khỏi lưu lượng khai thác Bitcoin của bạn; cách định cấu hình VPN với WireGuard; và cách gửi tất cả lưu lượng truy cập internet của bạn qua các đường hầm Mullvad VPN với tính năng cân bằng tải tự động để chuyển đổi giữa các đường hầm trong thời gian có độ trễ cao; cũng như cách định cấu hình trình chặn quảng cáo ở cấp tường lửa.

Mỗi nhà khai thác Bitcoin tại gia sẽ cần một mạng gia đình. Xây dựng một mạng riêng tư và an toàn để khai thác từ đó là một phần thiết yếu của việc duy trì hoạt động không được phép. Bằng cách làm theo hướng dẫn này, bạn sẽ thấy cách xây dựng một mạng khai thác tại nhà mạnh mẽ và có thể tùy chỉnh, có các lợi ích sau và hơn thế nữa:

- Mạng riêng ảo (VPN) đào đường hầm để bảo mật và mã hóa lưu lượng truy cập internet của bạn

- Tăng cường quyền riêng tư khỏi con mắt tò mò của nhà cung cấp dịch vụ internet (ISP) của bạn

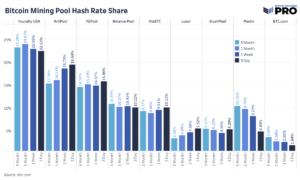

- Giảm thiểu rủi ro tiềm ẩn của việc ghi địa chỉ IP từ nhóm khai thác của bạn

- Cấu hình tường lửa pfSense

- Tạo các mạng gia đình riêng biệt để giữ ASIC của bạn tách biệt khỏi mạng WiFi khách của bạn, v.v.

- Thiết lập điểm truy cập mạng WiFi dạng lưới

- Cấu hình của trình chặn quảng cáo ở cấp tường lửa.

Trong hướng dẫn này, bạn sẽ thấy một số phần mềm mã nguồn mở, miễn phí như pfSense và Dây bảo vệ, cũng như một số phần mềm mã nguồn mở trả phí như VPN Mullvad.

Tôi bắt đầu đảm nhận công việc này khi vợ chồng tôi quyết định bán căn nhà ở thành phố để chuyển về quê. Tôi đã có tầm nhìn về việc thiết lập cơ sở hạ tầng khai thác mới ngay từ đầu và tôi muốn nhân cơ hội này để xây dựng mạng gia đình tối ưu mà tôi luôn mong muốn — một mạng gia đình ngăn ISP của tôi nhìn thấy dữ liệu của tôi và nơi dữ liệu sẽ đi, một mạng gia đình có thể cách ly ASIC của tôi khỏi các thiết bị kết nối mạng khác, mạng gia đình không liên tục theo dõi tôi và bán thông tin duyệt web của tôi cho các nhà quảng cáo.

Đây là lúc tôi bắt đầu xem xét kỹ blog đăng bài về chủ đề từ k3tan. Trong bài báo pfSense của họ, k3tan đã đưa ra nhiều thuộc tính của mạng gia đình mà tôi muốn xây dựng cho chính mình và chỉ ra một số tài nguyên bổ sung khiến tôi nghĩ rằng tôi có thể tự mình làm điều này nếu tôi thực sự cố gắng.

Tôi không có kinh nghiệm về mạng nào trước khi bắt đầu làm việc này và mặc dù có rất nhiều bước, nhưng thực sự rất dễ sử dụng các công cụ miễn phí và mã nguồn mở để bắt đầu tạo ra những bước tiến trong việc bảo vệ quyền riêng tư của bạn.

Tôi đã liên hệ với k3tan và họ đã ủng hộ những nỗ lực của tôi và giúp tôi vượt qua một số trở ngại mà tôi gặp phải - Tôi thực sự đánh giá cao điều này và muốn nói lời cảm ơn, k3tan.

Tất cả cùng với hướng dẫn này, tôi đã chi 360 đô la để xây dựng mạng gia đình của mình. 160 đô la cho một thẻ mạng và 200 đô la cho một bộ WiFi lưới (thành thật mà nói, có thể đã được thực hiện với một bộ định tuyến 40 đô la nhưng YOLO!).

Một số hạn chế bạn nên biết: Tôi thực sự không có kinh nghiệm mạng trước khi hướng dẫn này. Rất có thể tôi đã mắc một số sai lầm không lường trước được. Tôi thực sự khuyên bạn nên sử dụng điều này làm hướng dẫn nhưng cũng nên kết hợp nghiên cứu và thẩm định của riêng bạn vào thiết lập mạng gia đình của riêng bạn. VPN là một công cụ tuyệt vời trong việc bảo vệ quyền riêng tư của bạn nhưng chúng không phải là một viên đạn bạc. Có một số cách khác mà bạn có thể làm rò rỉ dữ liệu và làm giảm quyền riêng tư của mình. Tin tốt là có thể dễ dàng bắt đầu thực hiện các bước trong việc phát triển các phương pháp hay nhất tập trung vào quyền riêng tư.

Tôi khuyên bạn nên đọc điều này hướng dẫn từ Mullvad, nghe điều này podcast từ SethForPrivacyvà kiểm tra các tài nguyên bổ sung từ Khoa học công nghệ.

Hãy bắt tay ngay vào việc và thiết lập mạng khai thác tại nhà của bạn theo cách giúp gia đình bạn hài lòng và giữ cho ASIC của bạn an toàn và riêng tư.

Xây dựng tường lửa pfSense từ máy tính để bàn cũ

Trong 10 bước dưới đây, tôi sẽ chỉ cho bạn cách tôi đã sử dụng một máy tính để bàn cũ để xây dựng tường lửa pfSense và cách tôi định cấu hình mạng gia đình của mình.

Nếu bạn chọn tùy chọn đó thay vì xây dựng tùy chọn của riêng bạn, thì bạn có thể bỏ qua bước bốn bên dưới.

Bước một: Cách cài đặt thẻ mạng mới

Đầu tiên, bạn sẽ cần một máy tính để bàn cũ. Tôi đã sử dụng Dell Optiplex 9020 Small Form Factor (SFF). Đây là một phần cứng mạnh mẽ cho tường lửa; nó có CPU Intel i7-4790 3.6 GHz, RAM 16 GB và ổ cứng 250 GB.

Theo mặc định, máy tính này chỉ có một cổng Ethernet RJ45. Tuy nhiên, nếu nó hoạt động như một tường lửa thì nó sẽ cần ít nhất hai cổng Ethernet. Để đạt được điều này, tôi đã mua một card mạng Intel i350 được trang bị bốn cổng Ethernet. Card mạng i350 được thiết kế để sử dụng trong khe cắm PCIe bốn làn trên bo mạch chủ của máy tính để bàn.

Đối với khung SFF này, tôi phải hoán đổi khung kim loại có kích thước toàn khung với khung nhỏ hơn đi kèm trên card mạng. Sau đó, chỉ cần mở khung và lật mở kẹp bên ngoài che các khe PCI trống. Với tuốc nơ vít, bạn có thể tháo miếng chèn khung kim loại trống phía trước khe PCI bốn làn và lắp card mạng. Sau đó, đóng kẹp và đặt nắp bên khung máy trở lại.

Sau khi cài đặt, cần lưu ý cổng Ethernet nào dành cho mạng diện rộng (WAN) và cổng nào dành cho mạng cục bộ (LAN). WAN là cái hướng ra mạng internet công cộng rộng rãi và mạng LAN là cái đối diện với mạng gia đình cục bộ của bạn.

Sau khi cài đặt, bạn có thể đặt máy tính để bàn của mình sang một bên ngay bây giờ. Bạn sẽ muốn sử dụng máy tính được kết nối mạng của mình để tải xuống và xác minh hình ảnh pfSense và flash nó vào ổ USB.

Bước hai: Cách tải xuống và xác minh tệp hình ảnh pfSense và flash nó vào ổ USB

Đầu tiên, điều hướng đến cái này trang tải xuống pfSense và, khi ở đó:

- Chọn kiến trúc “AMD64”

- Sau đó “Trình cài đặt USB Memstick”

- Sau đó, bảng điều khiển “VGA”

- Sau đó chọn bất kỳ gương nào gần vị trí địa lý của bạn nhất, chẳng hạn như được minh họa trong ảnh chụp màn hình bên dưới và nhấp vào “Tải xuống”

Tiếp theo, bạn có thể tính toán tổng kiểm tra SHA-256 trên tệp nén mà bạn đã tải xuống và xác minh nó với tổng kiểm tra được hiển thị trên trang tải xuống pfSense.

Tôi thích sử dụng một trình soạn thảo hex phần mềm miễn phí có tên là HxD để tính tổng kiểm tra. Chỉ cần mở tệp bạn quan tâm, điều hướng đến “Công cụ” rồi đến “Tổng kiểm tra” và chọn “SHA256” từ menu. Nếu giá trị băm không khớp, đừng chạy tệp thực thi.

Cách dễ nhất mà tôi đã tìm thấy để flash tệp hình ảnh vào ổ USB là sử dụng một chương trình có tên balenaetcher.

Sau khi cài đặt, khởi chạy ứng dụng, nhấp vào “Flash from file”, sau đó điều hướng đến thư mục chứa tệp hình ảnh pfSense đã nén.

Tiếp theo, chọn ổ USB trống của bạn và sau đó nhấp vào “Flash”. BalenaEtcher sẽ bắt đầu quá trình flash và tự động giải nén tệp hình ảnh pfSense. Quá trình này sẽ mất một vài phút.

Sau khi quá trình nhấp nháy hoàn tất, bạn sẽ nhận được một dấu kiểm màu xanh lục cho biết rằng mọi thứ đã được kiểm tra. Nếu bạn gặp lỗi từ balenaEtcher, bạn có thể cần thử chuyển sang ổ USB khác.

Giờ đây, bạn có thể rút ổ USB đã flash ra khỏi máy tính của mình một cách an toàn và bạn đã sẵn sàng để flash máy tính để bàn khác.

Bước XNUMX: Cách Flash Màn hình nền và Cài đặt pfSense

Kết nối bàn phím, màn hình, cáp nguồn và ổ USB flash với máy tính để bàn mà bạn đã lắp card mạng. Màn hình cần được kết nối qua kết nối VGA - Theo trải nghiệm của tôi, kết nối DisplayPort sẽ không hoạt động. Chưa kết nối cáp Ethernet.

Khi mọi thứ đã được kết nối, hãy bật nguồn máy tính để bàn của bạn. Một số máy tính sẽ tự động phát hiện có ổ USB có khả năng khởi động được lắp vào và chúng sẽ hỏi bạn muốn khởi động từ ổ đĩa nào. Trong trường hợp của tôi, máy tính chỉ mặc định khởi động từ ổ “C:” và tự động khởi chạy Windows. Nếu điều này xảy ra với bạn, hãy tắt máy tính rồi giữ phím “F12” trên bàn phím rồi bật lại. Thao tác này sẽ khởi chạy BIOS, nơi bạn có thể cho máy tính biết bạn muốn khởi động từ ổ đĩa nào.

Ví dụ: đây là môi trường BIOS của tôi, nơi tôi có thể chọn ổ USB SanDisk mà tôi đã flash ảnh pfSense. Sau khi chọn tùy chọn này, một tập lệnh sẽ chạy trong thời gian ngắn và sau đó trình cài đặt pfSense sẽ khởi chạy:

Đầu tiên, chấp nhận các điều khoản và điều kiện. Sau đó chọn “Cài đặt pfSense”, sau đó chọn sơ đồ bàn phím phù hợp với bạn. Nếu bạn nói tiếng Anh và sống ở Mỹ, có thể bạn sẽ chỉ muốn sử dụng mặc định.

Tiếp theo, tôi chỉ chọn tùy chọn “Hệ thống tệp ZettaByte tự động” (ZFS) vì tôi đang sử dụng nền tảng phần cứng vượt quá thông số kỹ thuật cho tường lửa gia đình. Tùy chọn ZFS có nhiều tính năng hơn và đáng tin cậy hơn tùy chọn Hệ thống tệp Unix (UFS), nhưng ZFS có thể ngốn nhiều bộ nhớ hơn, điều mà tôi không thực sự quan tâm vì tôi có 16 GB RAM trên máy tính để bàn này.

Sau đó, bạn sẽ có một số tùy chọn phân vùng và dự phòng, mà tôi chỉ giữ đơn giản nhất có thể, ví dụ: không có dự phòng và các tùy chọn cấu hình mặc định. Sau đó, chọn “Cài đặt”.

Sau đó, bạn sẽ thấy một vài xác nhận rằng quá trình cài đặt pfSense đã thành công. Một lời nhắc sẽ hỏi bạn xem bạn có muốn thực hiện bất kỳ sửa đổi cuối cùng nào theo cách thủ công hay không, điều này tôi đã không làm. Sau đó, nó sẽ hỏi bạn có muốn khởi động lại hay không, hãy chọn có. Tháo ổ USB ngay lập tức tại thời điểm này trước khi khởi động lại khởi động lại vì nếu không nó sẽ đưa bạn vào đầu trình hướng dẫn cài đặt một lần nữa. Bạn sẽ kết thúc ở menu đầu cuối chính sau khi khởi động lại xong.

Bây giờ bạn đã sẵn sàng kết nối tường lửa mới với mạng gia đình của mình.

Bước XNUMX: Cách kết nối pfSense trong mạng gia đình

Tất cả các bước sau sẽ được hoàn thành trên bàn phím và màn hình được kết nối với tường lửa mới của bạn:

- Trước tiên, hãy tắt nguồn bộ định tuyến do ISP cung cấp, tắt nguồn modem và ngắt kết nối cáp Ethernet khỏi modem và bộ định tuyến của bạn.

- Tiếp theo, bật tường lửa mới của bạn và để pfSense tải. Sau đó, bật nguồn modem của bạn và đợi nó liên kết với internet.

- Trong menu pfSense, chọn tùy chọn một, “Gán giao diện”. Nó sẽ hỏi bạn có muốn thiết lập VLAN ngay bây giờ không, nhập “n” nếu không. Sau đó nó sẽ yêu cầu bạn nhập tên giao diện WAN, nhập “a” để tự động phát hiện.

- Kết nối cáp Ethernet từ đầu ra modem của bạn với giao diện card mạng tường lửa mới của bạn. Hãy nhớ rằng cổng ở phía ngoài cùng bên phải nếu các tab nhả RJ45 hướng lên là cổng WAN của bạn hoặc ở phía ngoài cùng bên trái nếu các tab nhả RJ45 hướng xuống.

- Sau khi kết nối, hãy nhấn “enter”. Nó sẽ phát hiện liên kết lên trên cổng giao diện igb0. Nếu đó là igb3, hãy chuyển cáp Ethernet sang phía đối diện và thử lại.

- Sau đó nó sẽ yêu cầu bạn nhập tên giao diện LAN, nhập “a” để tự động phát hiện. Kết nối cáp Ethernet từ cổng khả dụng tiếp theo trên card mạng tường lửa mới với bộ chuyển mạch Ethernet hoặc điểm truy cập khác. Hãy nhớ rằng nếu bạn định chạy Mạng cục bộ ảo (VLAN), bạn sẽ cần sử dụng bộ chuyển mạch được quản lý.

- Sau khi kết nối, nhấn enter. Nó sẽ phát hiện liên kết lên trên cổng giao diện igb1.

- Sau đó, nhấn enter lần nữa để tìm “không có gì” vì không có kết nối mạng nào khác được định cấu hình tại thời điểm này.

- Sau đó, nó sẽ thông báo cho bạn rằng các giao diện sẽ được gán như sau: WAN = igb0 và LAN = igb1.

- Nhập “y” cho có và pfSense sẽ ghi cấu hình và đưa bạn trở lại menu chính với các địa chỉ WAN IP v4 và IP v6 được hiển thị ở trên cùng.

Chỉ để minh họa cấu hình đường dẫn tín hiệu ví dụ, bạn có thể thực hiện thiết lập như sau:

Tại thời điểm này, bạn sẽ có thể nhập “192.168.1.1” vào trình duyệt web trên máy tính để bàn thông thường của mình và khởi chạy giao diện web pfSense. Đó là chứng chỉ tự ký, vì vậy hãy chấp nhận rủi ro khi được nhắc và tiếp tục. Thông tin đăng nhập là admin / pfsense.

Giờ đây, bạn có thể ngắt kết nối bàn phím và màn hình khỏi tường lửa mới của mình. Phần còn lại của các bước sẽ được hoàn thành thông qua giao diện web trên máy tính để bàn thông thường của bạn.

Bước XNUMX: Cách định cấu hình cài đặt cơ bản của pfSense

Trong bước này, bạn sẽ thấy cách định cấu hình các cài đặt cơ bản như trình hướng dẫn thiết lập, thay đổi cổng TCP, bật Secure Shell SSH và thiết lập kẹp tóc theo mặc định. Phần lớn thông tin được trình bày ở đây và trong bước sáu bên dưới đến từ việc xem Video của Tom Lawrence trên pfSense - Tôi thực sự khuyên bạn nên xem video này, nó dài nhưng chứa đầy thông tin có giá trị và có nhiều chi tiết hơn những gì tôi trình bày trong hướng dẫn này.

Đầu tiên, nhấp vào hộp thoại cảnh báo màu đỏ ở đầu trang để thay đổi mật khẩu được sử dụng để đăng nhập vào tường lửa mới của bạn. Cá nhân tôi khuyên bạn nên sử dụng mật khẩu một lần, có độ entropy cao với trình quản lý mật khẩu đi kèm. Sau đó, đăng xuất và đăng nhập lại để kiểm tra các thay đổi của bạn.

Sau khi đăng nhập lại, hãy mở “Trình hướng dẫn cài đặt” từ tab “Hệ thống”:

Sau đó, trình hướng dẫn sẽ hướng dẫn bạn qua chín bước cơ bản để cấu hình tường lửa pfSense mới của bạn.

Nhấp vào “Tiếp theo” ở bước đầu tiên.

Sau đó, ở bước thứ hai, bạn có thể định cấu hình tên máy chủ, tên miền và máy chủ DNS chính/phụ. Bạn có thể để “Tên máy chủ” và “Tên miền” làm mặc định hoặc đặt chúng thành bất cứ thứ gì bạn muốn. Tôi đã chọn “100.64.0.3” cho máy chủ DNS chính để truy cập internet và bỏ chọn hộp “Ghi đè DNS” để tránh bị DHCP ghi đè máy chủ DNS. Tôi sẽ giải thích lý do tại sao tôi sử dụng “100.64.0.3” ở bước 10 của hướng dẫn này.

Sau đó, bạn có thể đặt múi giờ của mình ở bước ba:

Ở bước thứ tư, bạn có thể chọn “DHCP” cho giao diện WAN và để tất cả các trường khác làm mặc định. Nếu bạn muốn giả mạo địa chỉ MAC của mình, bạn có thể thực hiện ở bước này. Đối với hai trường cuối cùng, hãy đảm bảo chọn hộp “Chặn mạng riêng RFC1918” và hộp “Chặn mạng bogon”, thao tác này sẽ tự động thêm các quy tắc thích hợp vào tường lửa của bạn.

Ở bước năm, bạn có thể thay đổi địa chỉ IP của tường lửa. Hầu hết các mạng cục bộ tại nhà sẽ sử dụng 192.168.0.1 hoặc 192.168.1.1 để truy cập bộ định tuyến hoặc tường lửa. Lý do bạn có thể muốn thay đổi địa chỉ này thành địa chỉ IP cục bộ không mặc định là vì nếu bạn đang sử dụng mạng của người khác và đang cố gắng đưa VPN trở lại mạng gia đình của mình thì bạn có thể gặp phải sự cố khi bạn có cùng địa chỉ ở cả hai đầu và hệ thống sẽ không biết bạn đang cố gắng kết nối với địa chỉ cục bộ hay từ xa. Ví dụ: tôi đã thay đổi địa chỉ IP cục bộ của mình thành “192.168.69.1.”

Trong bước sáu, bạn có thể đặt mật khẩu quản trị viên của mình. Tôi hơi bối rối khi thấy bước này được chèn ở đây vì tôi đã thay đổi mật khẩu quản trị ngay từ đầu, vì vậy tôi chỉ sử dụng cùng một mật khẩu entropy cao của mình từ trước, giả sử nó đang yêu cầu cùng một mật khẩu sẽ được sử dụng để đăng nhập. bộ định tuyến.

Sau đó, ở bước bảy, bạn có thể nhấp vào nút “Tải lại”. Vì đây là quá trình tải lại, hãy rút cáp nguồn khỏi công tắc của bạn. Vì địa chỉ IP cục bộ của bộ định tuyến đã được thay đổi thành “192.168.69.1” (hoặc bất cứ thứ gì bạn chọn), tất cả các thiết bị trên mạng giờ đây sẽ được cập nhật địa chỉ IP của chúng theo dải IP đó.

Vì vậy, nếu bạn có PuTTY hoặc các phiên SSH khác được định cấu hình cho nút Raspberry Pi của mình, thì bây giờ bạn sẽ cần cập nhật các cấu hình kết nối đó. Rút nguồn khỏi công tắc và cắm lại sau khi bộ định tuyến được khởi động lại sẽ giúp gán lại tất cả các thiết bị của bạn.

Để tìm ra địa chỉ IP cho các thiết bị trên mạng cục bộ của bạn, bạn có thể điều hướng đến tab “Trạng thái” và chọn “Thuê DHCP” để xem mọi thứ được liệt kê:

Sau khi tải lại ở bước bảy, trình hướng dẫn chỉ bỏ qua bước tám và chín, vì vậy tôi không chắc điều gì sẽ xảy ra trong các bước đó nhưng chúng tôi sẽ tiếp tục và giải quyết những vấn đề cần thiết.

Một số cài đặt cơ bản khác đáng chú ý được tìm thấy trong “Hệ thống>Nâng cao>Quyền truy cập của quản trị viên”. Ở đây, tôi đã cập nhật cổng TCP thành “10443” vì tôi chạy một số dịch vụ sẽ truy cập vào các cổng mặc định giống nhau như 80 hoặc 443 và tôi muốn giảm thiểu tắc nghẽn.

Ngoài ra, tôi đã kích hoạt SSH. Sau đó, bạn có thể chọn cách bảo mật SSH bằng mật khẩu hoặc khóa hoặc cả hai hoặc chỉ bằng khóa. Sau khi lưu, hãy dành cho giao diện một phút để cập nhật sang cổng mới. Bạn có thể cần tải lại trang bằng địa chỉ IP cục bộ và cổng mới, ví dụ: “192.168.69.1:10443.” Đảm bảo lưu các thay đổi của bạn ở cuối trang.

Cài đặt cơ bản cuối cùng mà tôi sẽ đề cập ở đây là kẹp tóc, có nghĩa là, chẳng hạn, bạn có thể thiết lập mạng của mình để có thể mở cổng tới hệ thống camera an ninh bằng địa chỉ IP công cộng. Địa chỉ IP công cộng này cũng có thể được sử dụng bên trong mạng của bạn, điều này rất thuận tiện nếu bạn ở nhà truy cập hệ thống camera từ điện thoại di động trong mạng LAN của mình thì bạn không cần phải thay đổi thủ công nơi kết nối đến, vì kẹp tóc sẽ thấy rằng bạn chỉ đang cố truy cập một IP cục bộ và nó sẽ lặp lại bạn theo mặc định khi bật cài đặt này.

- Trong tab “Hệ thống”, điều hướng đến “Nâng cao>Tường lửa & NAT”

- Cuộn xuống phần “Trình dịch địa chỉ mạng”

- Từ menu thả xuống “Chế độ phản chiếu NAT”, chọn “NAT thuần túy”

- Nhấp vào “Lưu” ở cuối trang và “Áp dụng thay đổi” ở đầu trang

Đó là nó cho các cài đặt cơ bản. Tin vui là pfSense khá an toàn trong cài đặt mặc định nên bạn không cần thay đổi nhiều để có nền tảng cơ bản tốt. Nói chung, quan điểm của các nhà phát triển pfSense là nếu có cách nào an toàn hơn để triển khai pfSense thì họ sẽ chỉ đặt cài đặt đó làm mặc định.

Một điều khác cần lưu ý là theo mặc định, pfSense cho phép ánh xạ dịch địa chỉ mạng WAN IPv6 (NAT). Tôi đã chọn tắt tính năng này để không mở cổng IPv6 tới mạng Internet rộng mở.

Bạn có thể thực hiện việc này bằng cách đi tới “Giao diện>Bài tập” rồi nhấp vào siêu liên kết “WAN” trên bài tập đầu tiên. Thao tác này sẽ mở trang cấu hình, sau đó chỉ cần đảm bảo rằng “Loại cấu hình IPv6” được đặt thành “Không”. Sau đó lưu và áp dụng những thay đổi đó.

Sau đó, bạn có thể điều hướng đến “Tường lửa>NAT” và cuộn xuống giao diện “WAN” với nguồn IPv6 và xóa nó.

Bước XNUMX: Cách định cấu hình cài đặt nâng cao pfSense

Trong phần này, tôi sẽ giới thiệu cho các bạn một số tính năng nâng cao mà bạn có thể quan tâm cho mạng gia đình của mình. Tại đây, bạn sẽ thấy cách thiết lập các mạng riêng biệt từ bộ định tuyến pfSense của mình để ví dụ: khách có thể truy cập Internet rộng rãi từ điểm truy cập WiFi trong nhà của bạn nhưng họ không thể truy cập ASIC của bạn từ mạng đó.

Nếu bạn đã sử dụng card mạng i350 như tôi đã làm thì bạn có sẵn bốn cổng Ethernet và nếu bạn sử dụng Dell Optiplex như tôi đã làm thì bạn cũng có cổng Ethernet thứ năm trên bo mạch chủ. Có nghĩa là tôi có năm giao diện mà tôi có thể cấu hình, bốn trong số đó có thể là mạng cục bộ thứ cấp.

Những gì tôi sắp làm ở đây là giữ máy tính để bàn làm việc và máy tính để bàn Bitcoin chuyên dụng của tôi trên cùng một mạng (LANwork). Sau đó, tôi sẽ định cấu hình mạng LAN phụ mà điểm truy cập WiFi của nhà tôi sẽ bật (LANhome). Bằng cách này, tôi có thể giữ lưu lượng truy cập từ việc duyệt web của gia đình tôi hoàn toàn tách biệt với công việc và các hoạt động liên quan đến Bitcoin của tôi.

Sau đó, tôi sẽ thiết lập một mạng LAN khác dành riêng cho ASIC (LANminers) của tôi, tách biệt với hai mạng còn lại. Cuối cùng, tôi sẽ tạo một mạng thử nghiệm (LANtest) mà tôi sẽ sử dụng để tích hợp các ASIC mới và đảm bảo không có chương trình cơ sở độc hại nào trên chúng trước khi để các ASIC khác của tôi tiếp xúc với chúng. Bạn cũng có thể thêm mạng camera an ninh trên một trong các giao diện, khả năng là vô tận.

Nếu bạn điều hướng đến tab “Giao diện”, sau đó đến “Giao diện giao diện”, bạn sẽ thấy tất cả các cổng RJ45 trên card mạng có sẵn của mình. Chúng phải được gắn nhãn “igb0”, “igb1”, “igb2”, v.v. Bây giờ, chỉ cần thêm cái bạn quan tâm bằng cách chọn nó từ menu thả xuống và nhấp vào hộp “Thêm” màu xanh lục.

Sau đó, nhấp vào siêu liên kết ở phía bên trái của giao diện bạn vừa thêm để mở trang “Cấu hình chung” cho giao diện đó.

- Nhấp vào hộp “Bật giao diện”

- Sau đó, thay đổi “Mô tả” thành nội dung giúp xác định chức năng của nó, chẳng hạn như “LANhome”, chẳng hạn

- Sau đó, đặt loại “Cấu hình IPv4” thành “IPv4 tĩnh” và chỉ định dải IP mới. Tôi đã sử dụng “192.168.69.1/24” cho mạng LAN đầu tiên của mình nên đối với mạng này, tôi sẽ sử dụng dải IP tuần tự tiếp theo, “192.168.70.1/24”.

Bạn có thể để tất cả các cài đặt khác ở chế độ mặc định, nhấp vào “Lưu” ở cuối trang và sau đó “Áp dụng các thay đổi” ở đầu trang.

Bây giờ, bạn cần thiết lập một số quy tắc tường lửa cho mạng LAN mới này. Điều hướng đến tab “Tường lửa”, sau đó đến “Quy tắc”. Ví dụ: nhấp vào mạng mới được thêm của bạn, “LANhome”. Sau đó, nhấp vào hộp màu xanh lục có mũi tên lên và từ “Thêm”.

Trên trang tiếp theo:

- Đảm bảo “Hành động” được đặt thành “Đạt”

- “Giao diện” được đặt thành “LANhome” (hoặc bất kỳ mạng LAN phụ nào của bạn được gọi)

- Đảm bảo đặt “Giao thức” thành “Bất kỳ” nếu không mạng này sẽ hạn chế loại lưu lượng truy cập có thể được truyền trên nó

- Tiếp theo, bạn có thể thêm một ghi chú ngắn để giúp cho biết quy tắc này dùng để làm gì, chẳng hạn như “Cho phép tất cả lưu lượng truy cập”

- Sau đó, tất cả các cài đặt khác có thể vẫn ở chế độ mặc định và nhấp vào “Lưu” ở cuối trang và “Áp dụng các thay đổi” ở đầu trang

Trước khi có thể kiểm tra mạng mới của mình, bạn cần phải thiết lập địa chỉ IP trên đó:

- Điều hướng đến “Dịch vụ”, sau đó đến “Máy chủ DHCP”

- Sau đó nhấp vào tab cho mạng LAN mới của bạn

- Nhấp vào hộp “Bật” rồi thêm dải địa chỉ IP của bạn vào hai hộp “Phạm vi”. Ví dụ: tôi đã sử dụng phạm vi từ “192.168.70.1 đến 192.168.70.254”. Sau đó, nhấp vào “Lưu” ở cuối trang và “Áp dụng các thay đổi” ở đầu trang.

Bây giờ bạn có thể kiểm tra mạng mới của mình bằng cách kết nối vật lý máy tính với cổng RJ45 tương ứng trên card mạng và sau đó thử truy cập internet. Nếu mọi thứ đều hoạt động, thì bạn sẽ có thể duyệt web rộng mở.

Tuy nhiên, bạn có thể nhận thấy rằng nếu bạn đang sử dụng mạng LAN phụ và cố gắng đăng nhập vào tường lửa của mình, bạn sẽ có thể làm như vậy bằng cách sử dụng địa chỉ IP “192.168.70.1”. Cá nhân tôi chỉ muốn tường lửa của mình có thể truy cập được từ mạng “LANwork” của tôi. Tôi không muốn vợ con tôi hoặc khách của tôi có thể đăng nhập vào tường lửa từ mạng “LANhome” được chỉ định của họ. Mặc dù tôi có mật khẩu entropy cao để vào tường lửa, tôi vẫn định cấu hình các mạng LAN khác để chúng không thể giao tiếp với bộ định tuyến.

Một lĩnh vực tôi lo ngại là loại cấu hình này sẽ giúp giảm bớt, đó là nếu tôi cắm ASIC vào mạng của mình có cài đặt một số chương trình cơ sở độc hại trên đó, tôi có thể cách ly thiết bị đó và ngăn mối lo ngại bảo mật đó ảnh hưởng đến các thiết bị và thông tin khác mà tôi có, đó là lý do tại sao một trong các mạng LAN mà tôi đang thiết lập có tên là “LANtest”, mạng này sẽ được dành riêng để giữ các ASIC mới được cách ly hoàn toàn để tôi có thể kiểm tra chúng một cách an toàn mà không cho phép một cuộc tấn công tiềm tàng xảy ra trên các ASIC khác của tôi hoặc các thiết bị khác trên mạng của nhà tôi.

Để thiết lập quy tắc để không thể truy cập cổng 10443 từ các mạng LAN khác của bạn, hãy điều hướng đến “Tường lửa>Quy tắc” rồi chọn tab cho mạng bạn quan tâm tương ứng. Nhấp vào hộp màu xanh lá cây có mũi tên lên và từ “Thêm” trong đó.

- Đảm bảo “Hành động” được đặt thành “Chặn”

- Sau đó, trong phần “Đích”, đặt “Đích” thành “Tường lửa này (tự)” và sau đó là “Phạm vi cổng đích” thành “10443” bằng cách sử dụng hộp “Tùy chỉnh” cho trường “Từ” và “Tới”

- Bạn có thể thêm mô tả để giúp bạn nhớ quy tắc này dùng để làm gì. Sau đó nhấp vào “Lưu” ở cuối trang và sau đó nhấp vào “Áp dụng các thay đổi” ở đầu trang.

Có một mật khẩu entropy cao để đăng nhập vào bộ định tuyến và khóa cổng là một khởi đầu tuyệt vời, nhưng bạn có thể giải mã các mạng LAN của mình hơn nữa và đảm bảo rằng các thiết bị trên một mạng không thể truy cập vào bất kỳ mạng nào khác bằng cách thiết lập bí danh cho mạng LAN chính của bạn.

Điều hướng đến “Tường lửa>Bí danh”, sau đó trong tab “IP”, nhấp vào nút “Thêm”.

- Sau đó, tôi đặt tên bí danh này là “SequesteredNetworks0”

- Tôi đã nhập mô tả để nhắc nhở tôi về chức năng của nó

- Vì tôi sẽ thêm quy tắc tường lửa vào mạng “LANhome” tham chiếu đến bí danh này nên tôi đã thêm các mạng LAN khác vào danh sách “Mạng”. Bằng cách này, “LANhome” không thể giao tiếp với “LANwork”, “LANminers” hoặc “LANtest”.

- Nhấp vào “Lưu” ở cuối trang và sau đó “Áp dụng các thay đổi” ở đầu trang

Bây giờ tôi có thể thêm các bí danh bổ sung sẽ được tham chiếu trong các quy tắc tường lửa trên các mạng LAN khác để ngăn “Người khai thác LAN” nói chuyện với “LANwork”, “LANhome” và “LANtest” - v.v. cho đến khi tất cả các mạng của tôi được cô lập trong một cách mà chỉ tường lửa của tôi mới có thể thấy những gì được kết nối trên các mạng khác.

Với bí danh được tạo, một quy tắc tường lửa mới có thể được áp dụng tham chiếu đến bí danh này trên mạng LAN phụ.

- Điều hướng đến “Tường lửa>Quy tắc”, chọn mạng LAN bạn muốn áp dụng quy tắc, ví dụ: “LANhome”

- Sau đó, đối với “Hành động”, hãy đặt thành “Chặn. Đối với “Giao thức”, hãy đặt nó thành “Bất kỳ”.

- Đối với “Destination”, hãy đặt nó thành “Single Host hoặc alias”

- Sau đó nhập tên bí danh của bạn

- Nhấp vào “Lưu” ở cuối trang và sau đó “Áp dụng các thay đổi” ở đầu trang.

Sau khi tạo bí danh và đặt quy tắc tường lửa, tôi có thể kết nối máy tính xách tay của mình với từng cổng giao diện RJ45 của card mạng và cố gắng ping từng mạng khác. Tôi có thể truy cập Internet rộng rãi từ mỗi mạng LAN nhưng tôi không thể liên lạc với bất kỳ mạng LAN hoặc tường lửa nào khác. Bây giờ tôi biết mọi thiết bị trên bất kỳ mạng LAN nào của tôi sẽ không có quyền truy cập vào các thiết bị trên bất kỳ mạng LAN nào khác của tôi. Chỉ từ mạng “LANwork” chính của mình, tôi mới có thể xem những gì được kết nối trên tất cả các mạng LAN khác.

Điều đó quan tâm đến các tính năng nâng cao mà tôi muốn chia sẻ với bạn. Bây giờ bạn đã thiết lập một số quy tắc tường lửa và cách ly nhiều mạng. Tiếp theo, chúng ta sẽ thiết lập điểm truy cập WiFi trên một trong các mạng LAN phụ.

Bước XNUMX: Cách thiết lập và cấu hình điểm truy cập WiFi

Trong phần này, tôi sẽ chỉ cho bạn cách tôi định cấu hình WiFi dạng lưới của nhà mình bằng mạng “LANhome” thứ cấp. Những điểm quan trọng cần lưu ý ở đây là tôi đã biến mạng này thành mạng LAN chuyên dụng dành riêng cho điểm truy cập WiFi để gia đình và khách của tôi liên kết mà không cấp cho họ quyền truy cập vào tường lửa pfSense của tôi hoặc bất kỳ mạng LAN nào khác. Nhưng họ vẫn có quyền truy cập không hạn chế vào trang web mở rộng. Tôi sẽ thêm đường hầm VPN cho mạng LAN này sau trong hướng dẫn này.

Để đảm bảo rằng tôi đang cung cấp đầy đủ tín hiệu WiFi cho toàn bộ ngôi nhà, tôi quyết định sử dụng NetGear Nighthawk AX1800 bộ dụng cụ.

Bên trong bộ sản phẩm này là bộ định tuyến WiFi và một vệ tinh lặp lại. Ý tưởng cơ bản là bộ định tuyến WiFi được kết nối trực tiếp với tường lửa pfSense bằng cáp Ethernet trên cổng igb2 “LANhome”. Sau đó, bộ định tuyến WiFi sẽ phát tín hiệu đến vệ tinh lặp lại ở khu vực khác trong nhà. Như vậy là mình có thể tăng vùng phủ sóng tín hiệu WiFi lên phạm vi rộng hơn.

Để thực hiện điều này, tôi chỉ cần làm theo các bước sau:

- 1. Cắm bộ định tuyến WiFi vào tường lửa pfSense trên cổng igb2 “LANhome” bằng cáp Ethernet vào cổng có nhãn “Internet” ở mặt sau của bộ định tuyến WiFi.

- 2. Cắm máy tính xách tay vào cổng có nhãn “Ethernet” ở mặt sau bộ định tuyến WiFi bằng cáp Ethernet.

- 3. Cắm bộ định tuyến WiFi vào nguồn điện bằng bộ chuyển đổi nguồn được cung cấp.

- 4. Chờ đèn chuyển sang màu xanh lam ở mặt trước của bộ định tuyến WiFi.

- 5. Mở trình duyệt web trên máy tính xách tay và nhập địa chỉ IP cho bộ định tuyến WiFi. Tôi đã tìm thấy địa chỉ IP bên cạnh thiết bị “MR60” trong bảng điều khiển pfSense của mình trong phần “Trạng thái>Cho thuê DHCP”.

- 6. Ngay lập tức tôi được nhắc thay đổi mật khẩu. Một lần nữa, tôi đã sử dụng mật khẩu ngẫu nhiên, có độ entropy cao với trình quản lý mật khẩu đi kèm. Tôi không muốn gia đình hoặc khách của mình có thể truy cập cài đặt quản trị điểm truy cập WiFi này, vì vậy nên đặt mật khẩu mạnh ở đây. Bạn cũng có thể được nhắc cập nhật chương trình cơ sở, điều này sẽ dẫn đến việc khởi động lại.

- 7. Sau đó, bạn có thể đăng nhập lại bằng mật khẩu quản trị mới của mình và thay đổi tên mạng mặc định thành bất kỳ tên nào bạn muốn và thêm mật khẩu WiFi để truy cập mạng WiFi; đây là mật khẩu được chia sẻ với gia đình và khách nên mật khẩu này tôi đã tạo khá dễ nhớ và dễ chia sẻ. Ngay cả khi một kẻ bất chính bẻ khóa mật khẩu và giành được quyền truy cập vào mạng WiFi, nó vẫn hoàn toàn được cách ly khỏi mọi thứ khác và bản thân bộ định tuyến WiFi cũng có mật khẩu khó truy cập.

- 8. Sau đó, điều hướng đến “Nâng cao>AP không dây” và bật “Chế độ AP”. “AP” là viết tắt của điểm truy cập. Sau đó, áp dụng các thay đổi.

- 9. Bộ định tuyến sẽ khởi động lại. Tại thời điểm này, địa chỉ IP cục bộ sẽ được cập nhật, sự thay đổi này có thể được theo dõi trong trang trạng thái “DHCP Leases”. Bây giờ, máy tính xách tay có thể được rút ra khỏi bộ định tuyến WiFi và bộ định tuyến WiFi có thể được đăng nhập vào từ cùng một máy khi giao diện pfSense đang chạy.

- 10. Sau khi đăng nhập lại, hãy nhấp vào “Thêm thiết bị” và bạn sẽ được nhắc đặt bộ lặp vệ tinh vào đúng vị trí và kết nối nó với nguồn điện. Sau đó làm theo lời nhắc trên giao diện để đồng bộ vệ tinh.

Giờ đây, gia đình tôi, các vị khách và tôi có thể duyệt web rộng rãi từ các thiết bị của mình qua WiFi mà không bị mất mạng trong toàn bộ ngôi nhà và tôi không phải lo lắng về việc bất kỳ ai truy cập vào mạng làm việc nhạy cảm của tôi, mạng ASIC hoặc mạng thử nghiệm của tôi mạng.

Tiếp theo, chúng ta sẽ thêm các đường hầm VPN vào các mạng mà chúng ta đã tạo cho đến nay.

Bước XNUMX: Cách cài đặt và cấu hình gói WireGuard với Mullvad

Dây bảo vệ là một giao thức phần mềm VPN có thể được cài đặt trên tường lửa pfSense của bạn, sau đó bạn có thể sử dụng giao thức đó để xác định cách bạn xây dựng đường hầm với nhà cung cấp VPN của mình.

VPN tạo một đường hầm an toàn và được mã hóa từ máy tính của bạn đến máy chủ của nhà cung cấp VPN. Điều này ngăn ISP nhìn thấy dữ liệu của bạn hoặc vị trí đích cuối cùng của dữ liệu đó. Có một số loại giao thức VPN, chẳng hạn như OpenVPN, IKEv2 / IPSec, L2TP / IPSec và Dây bảo vệ, nhưng về cơ bản, tất cả chúng đều có cùng một mục tiêu là phác thảo các hướng dẫn để tạo một đường hầm an toàn để mã hóa dữ liệu của bạn được gửi qua các mạng công cộng.

WireGuard là một bổ sung gần đây cho dòng giao thức VPN, nó là nguồn mở và tương đối “nhẹ”, với ít mã hơn và tốc độ nhanh hơn một số giao thức khác. Đối với tôi, phần tốc độ là yếu tố then chốt vì độ trễ tăng thêm có thể làm giảm hiệu quả của ASIC.

Một lợi ích khác của VPN là vị trí địa lý của bạn có thể bị giả mạo, nghĩa là nếu bạn ở một nơi trên thế giới, bạn có thể sử dụng đường hầm VPN tới máy chủ của nhà cung cấp VPN ở một nơi khác trên thế giới và nó sẽ xuất hiện như thể mạng Internet của bạn lưu lượng truy cập đến từ máy chủ đó. Điều này có lợi cho những người sống ở các quốc gia có thẩm quyền, nơi quyền truy cập vào một số trang web và dịch vụ nhất định bị hạn chế.

Hãy nhớ rằng bạn phải tin tưởng rằng nhà cung cấp VPN của bạn không ghi lại địa chỉ IP của bạn hoặc họ có thể hoặc sẽ chuyển thông tin này cho cơ quan chức năng nếu bị ép. Mullvad không thu thập thông tin cá nhân về bạn, thậm chí không có địa chỉ email. Ngoài ra, nó chấp nhận bitcoin hoặc tiền mặt để bạn có thể thanh toán dịch vụ mà không gặp rủi ro khi liên kết các chi tiết ngân hàng của mình. Mullvad cũng có chính sách “không đăng nhập”, bạn có thể đọc tại đây.

Đối với trường hợp sử dụng cụ thể của tôi ở đây, tôi sẽ sử dụng VPN để đảm bảo ISP của tôi không thấy rằng tôi đang khai thác Bitcoin và cũng để ngăn nhóm khai thác của tôi, Slush Pool, từ việc nhìn thấy địa chỉ IP thực của tôi - không phải vì tôi đang làm bất cứ điều gì bất hợp pháp hay vì tôi nghĩ rằng Slush Pool đang ghi lại địa chỉ IP của tôi, mà đơn giản là vì đây là thời điểm hỗn loạn với môi trường chính trị thay đổi nhanh chóng và những việc tôi làm hợp pháp ngày nay có thể rất cũng được đặt ngoài vòng pháp luật vào ngày mai.

Hoặc, chẳng hạn, nếu một số luật được thông qua quy định việc một người vận hành công cụ khai thác Bitcoin ở Hoa Kỳ mà không có giấy phép chuyển tiền là bất hợp pháp, thì tôi có thể giả mạo vị trí của mình để nếu bàn tay của Slush Pool buộc phải chặn các địa chỉ IP sắp tới. từ Hoa Kỳ, tôi có thể tiếp tục khai thác vì có vẻ như tỷ lệ băm của tôi bắt nguồn từ bên ngoài Hoa Kỳ.

Xem xét rằng blockchain là mãi mãi và tương lai là không chắc chắn, tôi nghĩ rằng nên dành thời gian để tìm ra cách bảo vệ quyền riêng tư của mình. Bằng cách thực hiện các bước ngay hôm nay để tăng cường quyền riêng tư và bảo mật của mình, tôi có thể đảm bảo rằng quyền tự do và việc theo đuổi hạnh phúc của tôi được bảo vệ.

Phần lớn thông tin được trình bày trong phần này đến từ việc xem các video của Christian McDonald trên YouTube. Bạn có thể tìm thấy tất cả các video về WireGuard & Mullvad VPN của anh ấy tại đây.

Tôi muốn chỉ ra một cách cụ thể video này của anh ấy về việc sử dụng gói WireGuard trong pfSense để thiết lập Mullvad theo cách có nhiều đường hầm cho phép cân bằng tải lưu lượng truy cập của bạn một cách liền mạch:

Mullvad là thuê bao VPN trả phí, phí là €5 mỗi tháng. Tuy nhiên, Mullvad chấp nhận bitcoin và không yêu cầu bất kỳ thông tin nhận dạng nào. Trước khi tôi chỉ cho bạn cách thiết lập đăng ký Mullvad, chúng tôi sẽ cài đặt gói WireGuard vào tường lửa pfSense của bạn. Sau đó, chúng tôi sẽ thiết lập tài khoản Mullvad và tạo các tệp cấu hình. Sau đó, chúng ta có thể thiết lập nhiều đường hầm và thực hiện một số cấu hình ưa thích trong pfSense.

Trong pfSense, điều hướng đến “Hệ thống> Trình quản lý gói> Gói có sẵn”, sau đó cuộn xuống liên kết WireGuard và nhấp vào “Cài đặt”. Trên trang tiếp theo, nhấp vào “Xác nhận”. Trình cài đặt sẽ chạy và cho bạn biết khi quá trình cài đặt hoàn tất thành công.

Bây giờ, bạn có thể điều hướng đến “VPN>WireGuard” và thấy rằng gói đã được cài đặt nhưng chưa có cấu hình nào. Bây giờ tường lửa đã sẵn sàng cho WireGuard, chúng tôi sẽ tiến hành cài đặt ứng dụng khách VPN.

Hướng đến https://mullvad.net/en/ và nhấp vào “Tạo tài khoản”.

Mullvad không thu thập bất kỳ thông tin nào từ bạn như tên, số điện thoại, email, v.v. Mullvad tạo một số tài khoản duy nhất và đây là thông tin nhận dạng duy nhất bạn nhận được liên quan đến tài khoản của mình, vì vậy hãy ghi lại và bảo mật.

Tiếp theo, chọn phương thức thanh toán của bạn. Bạn được giảm giá 10% khi sử dụng bitcoin. Đăng ký hoạt động miễn là bạn muốn trả tiền (tối đa 12 tháng) với mức €5 mỗi tháng. Vì vậy, ví dụ: đăng ký một năm sẽ là €60 hoặc khoảng 0.001 BTC theo tỷ giá hiện nay (tính đến tháng 2021 năm XNUMX). Bạn sẽ được cung cấp mã QR địa chỉ Bitcoin để gửi khoản thanh toán của mình tới.

Kiểm tra hồi ức để xem khi nào giao dịch Bitcoin của bạn được xác nhận. Bạn có thể cần đợi một lúc tùy thuộc vào tình trạng tắc nghẽn mạng.

Sau khi xác nhận trên chuỗi, tài khoản Mullvad sẽ được nạp đầy và sẽ cho thấy rằng bạn còn thời gian. Hãy cân nhắc về việc chọn vị trí máy chủ từ danh sách dài các máy chủ của Mullvad. Nếu bạn dự định chạy ASIC phía sau VPN thì tôi khuyên bạn nên kết nối với máy chủ tương đối gần với vị trí địa lý thực tế của mình để thử và giúp giảm độ trễ nhiều nhất có thể.

Cách Mullvad hoạt động là sử dụng các tệp cấu hình gán một cặp khóa công khai/riêng tư duy nhất cho mỗi địa chỉ đường hầm. Ý tưởng cơ bản ở đây là tôi muốn thiết lập đường hầm chính cho ASIC, nhưng tôi cũng muốn thiết lập đường hầm phụ với một máy chủ khác ở một vị trí địa lý khác đề phòng trường hợp kết nối đường hầm chính ngoại tuyến. Bằng cách này, lưu lượng truy cập Internet khai thác của tôi sẽ tự động chuyển sang đường hầm khác và việc ẩn địa chỉ IP công cộng hoặc mã hóa dữ liệu lưu lượng truy cập của tôi sẽ không bị gián đoạn. Tôi cũng sẽ thiết lập các đường hầm khác dành riêng cho mạng WiFi và mạng “LANwork” của mình.

Để làm điều này, tôi sẽ cần bao nhiêu cặp khóa tùy theo ý muốn của đường hầm. Một gói đăng ký Mullvad bao gồm tối đa năm cặp khóa. Hướng đến https://mullvad.net/en/account/#/wireguard-config/ và chọn nền tảng của bạn, ví dụ: Windows. Sau đó nhấp vào “Tạo khóa” để có bao nhiêu cặp khóa tùy thích, tối đa năm khóa. Sau đó nhấp vào “Quản lý khóa” bên dưới để xem danh sách của bạn.

*Tất cả các khóa và thông tin nhạy cảm được trình bày trong hướng dẫn này đã được đánh số trước khi xuất bản. Hãy thận trọng khi chia sẻ thông tin này với bất kỳ ai, bạn muốn giữ các khóa Mullvad của mình ở chế độ riêng tư.

Bạn có thể thấy rằng tôi đã tạo bốn khóa cho hướng dẫn này và tôi sẽ hủy khóa này sau khi sử dụng xong chúng làm ví dụ. Mỗi tệp cấu hình cần được thiết lập với một máy chủ Mullvad cụ thể mà bạn chọn.

- Chọn “Khóa công khai” mà bạn muốn tạo tệp cấu hình bằng cách chọn vòng tròn bên dưới cột “Sử dụng” bên cạnh khóa chung thích hợp.

- Chọn quốc gia, thành phố và máy chủ bạn muốn định cấu hình bằng khóa công khai này.

- Nhấp vào “Tải xuống tệp”.

- Lưu tệp cấu hình ở nơi thuận tiện vì bạn sẽ cần mở tệp đó trong giây lát.

* Hãy nhớ rằng, đối với mỗi đường hầm đến một máy chủ mới mà bạn muốn cấu hình, bạn sẽ cần sử dụng một khóa công khai riêng. Nếu bạn cố gắng gán hai đường hầm cho cùng một khóa, pfSense sẽ gặp sự cố với VPN của bạn.

Lặp lại quy trình này cho bao nhiêu khóa mà bạn đã tạo, chọn một máy chủ khác cho mỗi khóa duy nhất và tạo tệp cấu hình. Tôi thấy hữu ích khi đặt tên tệp cấu hình là thành phố và máy chủ được sử dụng.

Bây giờ, hãy điều hướng quay lại pfSense và đi tới “VPN>WireGuard>Cài đặt” và nhấp vào “Bật WireGuard” rồi nhấp vào “Lưu”.

- Điều hướng đến tab “Đường hầm” và chọn “Thêm đường hầm”.

- Mở tệp cấu hình Mullvad đầu tiên của bạn bằng trình soạn thảo văn bản như Notepad và giữ nó ở bên cạnh.

- Trong WireGuard, hãy thêm “Mô tả” cho đường hầm của bạn để mô tả nội dung của nó, chẳng hạn như “Mullvad Atlanta US167”.

- Sao chép/dán “PrivateKey” từ tệp cấu hình Mullvad và thêm nó vào hộp thoại “Khóa giao diện”.

- Nhấp vào “Lưu đường hầm”, sau đó “Áp dụng các thay đổi” ở đầu trang.

WireGuard sẽ tự động tạo khóa chung khi bạn dán khóa riêng và nhấn phím “tab” trên bàn phím. Bạn có thể xác minh rằng khóa chung đã được tạo chính xác bằng cách so sánh nó với khóa trên trang web Mullvad mà bạn đã tạo trước đó.

Lặp lại quá trình này cho bao nhiêu đường hầm mà bạn muốn. Đảm bảo rằng bạn sử dụng đúng tệp cấu hình Mullvad cho mỗi tệp vì tất cả chúng đều chứa các cặp khóa công khai / riêng tư, địa chỉ IP và điểm cuối khác nhau.

Mỗi đường hầm sẽ có một đường hầm ngang hàng riêng. Bạn có thể thêm “Ngang hàng” bằng cách trước tiên điều hướng đến tab “Ngang hàng” bên cạnh tab “Đường hầm” mà bạn vừa truy cập. Sau đó nhấp vào “Thêm ngang hàng”.

- Chọn đường hầm thích hợp từ trình đơn thả xuống cho ứng dụng ngang hàng này.

- Thêm “Mô tả” cho đường hầm của bạn để mô tả nội dung của nó, chẳng hạn như “Mullvad Atlanta US167”.

- Bỏ chọn hộp “Điểm cuối động”.

- Sao chép/dán địa chỉ IP và cổng “Endpoint” từ tệp cấu hình Mullvad vào trường “Endpoint” trong WireGuard.

- Bạn có thể dành 30 giây cho trường “Keep Alive”.

- Sao chép/dán “PublicKey” từ tệp cấu hình Mullvad vào trường “Khóa công khai” trong WireGuard.

- Thay đổi “IP được phép” thành “0.0.0.0/0” cho IPv4. Bạn cũng có thể thêm mô tả như “Cho phép tất cả IP” nếu muốn.

- Nhấp vào “Lưu”, sau đó chọn “Áp dụng thay đổi” ở đầu trang.

Lặp lại quá trình này cho càng nhiều đồng nghiệp khi bạn có đường hầm. Đảm bảo rằng bạn sử dụng đúng tệp cấu hình Mullvad cho mỗi tệp vì tất cả chúng đều chứa các cặp khóa công khai / riêng tư, địa chỉ IP và điểm cuối khác nhau.

Tại thời điểm này, bạn có thể điều hướng đến tab “Trạng thái” và quan sát quá trình bắt tay đang diễn ra bằng cách nhấp vào “Hiển thị ngang hàng” ở góc dưới bên phải.

Tiếp theo, các giao diện cần được chỉ định cho mỗi đường hầm.

- Điều hướng đến “Giao diện> Gán giao diện”

- Chọn từng đường hầm từ menu thả xuống và thêm nó vào danh sách của bạn.

Sau khi tất cả các đường hầm của bạn được thêm vào, hãy nhấp vào siêu liên kết màu xanh lam bên cạnh mỗi đường hầm được thêm vào để định cấu hình giao diện.

- Nhấp vào hộp “Bật giao diện”

- Nhập mô tả của bạn — ví dụ: tôi vừa sử dụng tên máy chủ VPN: “Mullvad_Atlanta_US167”

- Chọn “PIv4 tĩnh”

- Nhập “1420” vào ô “MTU & MSS”

- Bây giờ, hãy sao chép/dán địa chỉ IP máy chủ từ tệp cấu hình Mullvad của bạn vào hộp thoại “Địa chỉ IPv4”.

- Sau đó, nhấp vào “Thêm cổng mới”

Sau khi nhấp vào “Thêm cổng mới”, bạn sẽ thấy hộp thoại bật lên bên dưới. Nhập tên cho cổng mới của bạn, chẳng hạn như tên đường hầm của bạn được gắn thêm “GW” cho “GateWay”. Sau đó, nhập cùng địa chỉ IP máy chủ từ tệp cấu hình Mullvad. Bạn cũng có thể thêm mô tả nếu muốn, chẳng hạn như “Mullvad Atlanta US167 Gateway”. Sau đó nhấp vào “Thêm”.

Khi bạn quay lại trang cấu hình giao diện, hãy nhấp vào “Lưu” ở cuối trang. Sau đó nhấp vào “Áp dụng thay đổi” ở đầu trang.

Lặp lại quy trình đó để tạo cổng cho mỗi giao diện đường hầm mà bạn đã thêm. Đảm bảo rằng bạn sử dụng đúng tệp cấu hình Mullvad cho mỗi tệp vì tất cả chúng đều chứa các địa chỉ IP máy chủ lưu trữ khác nhau.

Tại thời điểm này, bạn có thể điều hướng đến trang tổng quan của mình và theo dõi trạng thái của các cổng. Nếu chưa làm như vậy, bạn có thể tùy chỉnh trang tổng quan của mình để theo dõi một số số liệu thống kê trong pfSense. Nhấp vào dấu “+” ở góc trên bên phải trang tổng quan của bạn, sau đó danh sách các màn hình thống kê có sẵn sẽ thả xuống và bạn có thể chọn những màn hình bạn muốn.

Ví dụ: trên trang tổng quan của tôi, tôi có ba cột, bắt đầu bằng “Thông tin hệ thống”. Trong cột thứ hai, tôi có bản tóm tắt “Gói đã cài đặt”, trạng thái “WireGuard” và danh sách các giao diện của tôi. Trong cột thứ ba, tôi có trạng thái “Cổng” và trạng thái “Dịch vụ”. Bằng cách này, tôi có thể nhanh chóng kiểm tra và theo dõi trạng thái của mọi thứ.

Điều tôi muốn chỉ ra về bảng điều khiển là trong phần “Cổng”, bạn sẽ nhận thấy rằng tất cả các cổng đều trực tuyến. Các cổng sẽ trực tuyến miễn là đường hầm vẫn hoạt động, ngay cả khi phía từ xa không phản hồi. Điều này là do chúng là giao diện cục bộ nên hiện tại chúng vô dụng vì ngay cả khi điều khiển từ xa bị hỏng, chúng vẫn hiển thị dưới dạng trực tuyến. Để kích hoạt khả năng giám sát độ trễ để các cổng này có thể cung cấp một số số liệu thống kê hữu ích, tôi cần cung cấp cho các cổng này một địa chỉ hệ thống tên miền công cộng (DNS) để theo dõi.

Bạn sẽ nhận thấy rằng tất cả thời gian ping trong đường hầm đều bằng 0 mili giây. Đó là vì tôi không gửi bất kỳ dữ liệu nào qua những đường hầm này. Bằng cách ping máy chủ DNS công cộng, pfSense có thể nhận được một số số liệu hữu ích và đưa ra quyết định về đường hầm nào sẽ cung cấp độ trễ ít nhất hoặc liệu máy chủ từ xa có ngừng hoạt động để định tuyến lại lưu lượng truy cập hay không.

Bạn có thể tìm thấy một máy chủ DNS công cộng để theo dõi tại điều này trang web hoặc một số danh sách máy chủ DNS công cộng khác. Theo dõi phần trăm thời gian hoạt động được ghi lại, càng nhiều càng tốt. Bạn muốn tìm địa chỉ IP DNS IPv4 công khai để giám sát trên các cổng IPv4 của mình. Mỗi cổng sẽ cần một địa chỉ DNS riêng để giám sát.

Khi bạn có địa chỉ DNS công cộng của mình, hãy điều hướng đến “Hệ thống> Định tuyến> Cổng” trong pfSense. Nhấp vào biểu tượng bút chì bên cạnh cổng của bạn. Bạn có thể thấy rằng “Địa chỉ cổng” và địa chỉ “IP màn hình” giống nhau trên tất cả các cổng. Đó là lý do tại sao thời gian ping bằng 0 mili giây và đây cũng là lý do tại sao pfSense sẽ cho rằng cổng luôn hoạt động.

Nhập địa chỉ IP DNS công cộng mà bạn muốn theo dõi vào trường “Giám sát IP” rồi nhấp vào “Lưu” ở cuối màn hình. Sau đó nhấp vào “Áp dụng thay đổi” ở đầu màn hình. Hãy nhớ rằng, các cổng không thể chia sẻ cùng một địa chỉ giám sát DNS, vì vậy hãy sử dụng máy chủ DNS công cộng khác nhau cho mỗi cổng để giám sát.

Bây giờ, nếu bạn quay lại trang tổng quan và nhìn vào trình giám sát cổng của mình, bạn sẽ thấy rằng có một số chỉ số độ trễ thực tế cần quan sát. Với thông tin này, bạn có thể thiết lập các cổng của mình theo thứ tự ưu tiên dựa trên những cổng nào có độ trễ thấp nhất cho lưu lượng truy cập internet của bạn. Vì vậy, ví dụ: nếu bạn đang khai thác Bitcoin, thì bạn sẽ muốn ưu tiên các ASIC của mình đi qua đường hầm có độ trễ thấp nhất trước. Sau đó, nếu đường hầm đó không thành công, tường lửa có thể tự động chuyển chúng sang cổng cấp tiếp theo với độ trễ thứ hai đến nhỏ nhất, v.v.

Cho đến nay, mọi thứ đều tốt, các đường hầm đang hoạt động và có dữ liệu đi qua các cổng. Tiếp theo, chúng ta cần xác định một số ánh xạ địa chỉ mạng gửi đi (NAT) trên tường lửa.

- Điều hướng đến tab “Tường lửa”, sau đó đến “NATm” rồi đến tab “Outbound”. Thao tác này sẽ hiển thị danh sách tất cả các ánh xạ mạng của bạn từ mạng WAN đến mạng LAN của bạn. Vì chúng tôi đã xác định một số giao diện mới nên chúng tôi muốn thêm các ánh xạ này vào danh sách.

- Nhấp vào “Tạo quy tắc NAT gửi đi kết hợp” trong phần “Chế độ NAT gửi đi”.

- Cuộn xuống cuối trang và nhấp vào “Thêm”

- Chọn giao diện của bạn từ menu thả xuống

- Chọn “IPv4” cho “Nhóm địa chỉ”

- Chọn “bất kỳ” cho “Giao thức”

- Đảm bảo “Nguồn” nằm trên “Mạng” và sau đó nhập dải địa chỉ IP cục bộ cho mạng LAN bạn muốn đi xuống đường hầm này. Ví dụ: tôi muốn “LANwork” của mình đi qua đường hầm này đến Atlanta, vì vậy tôi đã nhập “192.168.69.1/24”.

- Sau đó, nhập mô tả nếu bạn muốn, chẳng hạn như “Outbound NAT cho LANwork tới Mullvad Atlanta US167”.

- Sau đó, nhấp vào “Lưu” ở cuối trang và “Áp dụng các thay đổi” ở đầu trang.

Lặp lại quá trình này cho mỗi giao diện đường hầm. Bạn sẽ nhận thấy rằng tôi có mạng “LANwork” đi đến đường hầm Atlanta, mạng “LANhome” của tôi đi đến đường hầm New York và tôi có mạng “LANminers” được thiết lập cho cả đường hầm Miami và Seattle. Bạn có thể đặt ánh xạ cho mạng LAN khai thác của mình cho tất cả năm đường hầm nếu muốn. Bạn cũng có thể ánh xạ nhiều mạng LAN tới cùng một đường hầm nếu muốn, rất linh hoạt.

Với tất cả các ánh xạ đã có, chúng ta có thể thêm các quy tắc tường lửa. Điều hướng đến “Tường lửa>LAN”, sau đó nhấp vào “Thêm”, “LAN” là bất kỳ mạng LAN nào bạn muốn thêm quy tắc vào. Ví dụ: tôi đang thiết lập mạng “LANwork” của mình trong ảnh chụp màn hình này:

- Đặt “Hành động” thành “Đạt”

- Đặt “Họ địa chỉ” thành “IPv4”

- Đặt “Giao thức” thành “Bất kỳ”

- Sau đó bấm vào “Hiển thị nâng cao”

- Cuộn xuống “Gateway” và chọn cổng bạn đã thiết lập cho mạng LAN này

- Nhấp vào “Lưu” ở cuối màn hình, sau đó nhấp vào “Áp dụng thay đổi” ở đầu màn hình

Sau đó, thực hiện tương tự với mạng LAN tiếp theo của bạn cho đến khi bạn thiết lập tất cả các mạng LAN của mình bằng quy tắc cổng. Dưới đây là ảnh chụp nhanh các quy tắc cổng LAN của tôi, bạn sẽ nhận thấy rằng tôi đã thêm hai quy tắc cổng vào mạng “LANminers” của mình. Ở bước sau, tôi sẽ chỉ cho bạn cách thiết lập cân bằng tải tự động giữa các đường hầm cho mạng LAN khai thác. Điều này sẽ thay thế hai quy tắc tôi vừa thêm vào “LANminers”, nhưng tôi muốn đảm bảo mọi thứ được thiết lập và hoạt động chính xác Đầu tiên.

Để kiểm tra kỹ xem mọi thứ có đang hoạt động cho đến nay và mỗi mạng LAN của tôi đang nhận được các IP công khai khác nhau hay không, tôi sẽ nhập “ifconfig.co” vào một trình duyệt web từ mỗi mạng LAN. Nếu mọi thứ hoạt động bình thường, thì tôi sẽ có các vị trí khác nhau cho mỗi mạng LAN mà tôi cắm vào và ping từ:

Mọi thứ đều hoạt động như kế hoạch, hãy thử trước. Trong khi kết nối với từng mạng LAN, tôi có thể tắt quy tắc tường lửa tương ứng và làm mới trang và xem địa chỉ IP của tôi thay đổi trở lại khu vực địa lý thực tế của tôi.

Nếu bạn còn nhớ, tôi đã thiết lập hai đường hầm cho mạng “LANminers” của mình. Khi tôi vô hiệu hóa quy tắc tường lửa tương ứng với đường hầm Miami và làm mới trình duyệt của mình, nó ngay lập tức chuyển sang địa chỉ IP ở Seattle.

Vì vậy, mỗi mạng LAN đang gửi lưu lượng truy cập qua một đường hầm khác nhau và tất cả các đường hầm của tôi đều hoạt động như mong đợi. Tuy nhiên, liên quan đến mạng “LANminers” của tôi, tôi muốn pfSense tự động chuyển đổi giữa các đường hầm Miami và Seattle dựa trên độ trễ hoặc máy chủ bị hỏng. Với một vài bước nữa, tôi có thể cấu hình nó để tự động chuyển đổi và thay thế hai quy tắc tường lửa bằng một quy tắc duy nhất mới.

Điều hướng đến “Hệ thống> Định tuyến” và sau đó đến tab “Nhóm cổng”.

- Nhập tên nhóm như “Mullvad_LB_LANMiners.” “LB” dành cho “Cân bằng tải”.

- Đặt tất cả các ưu tiên của cổng khác thành “Không bao giờ”, ngoại trừ hai cổng mà bạn quan tâm dành cho người khai thác của mình. Trong trường hợp này, tôi đang sử dụng cổng Miami và Seattle. Tôi đặt cả hai ưu tiên đó thành “Cấp 1” hoặc bạn có thể sử dụng tất cả năm đường hầm của mình nếu muốn.

- Đặt mức kích hoạt thành “Mất gói hoặc Độ trễ cao”

- Thêm mô tả nếu bạn muốn, chẳng hạn như “Load Balance LANminers Mullvad Tunnels”

- Nhấp vào “Lưu” ở cuối màn hình, sau đó “Áp dụng thay đổi” ở đầu màn hình

Nếu bạn điều hướng đến “Trạng thái>Cổng” và sau đó là tab “Nhóm cổng”, bạn sẽ có thể thấy nhóm cổng mới của mình trực tuyến. Về lý thuyết, nếu bạn định tuyến lưu lượng truy cập đến “Mullvad_LB_LANminers” thì nó sẽ cân bằng lưu lượng giữa hai cổng dựa trên độ trễ.

Giờ đây, nhóm cổng này có thể được sử dụng trong quy tắc tường lửa để định tuyến chính sách lưu lượng truy cập phù hợp. Điều hướng đến “Tường lửa>Quy tắc” và sau đó là tab “Công cụ khai thác LAN” hoặc bất kỳ tên mạng LAN khai thác nào của bạn.

Hãy tiếp tục và vô hiệu hóa hai quy tắc bạn đã thiết lập trước đó để kiểm tra đường hầm VPN bằng cách nhấp vào vòng tròn gạch chéo bên cạnh quy tắc. Nhấp vào “Áp dụng thay đổi”, sau đó nhấp vào “Thêm” ở dưới cùng.

- Đặt giao thức thành “Bất kỳ”

- Nhấp vào “Hiển thị nâng cao”

- Cuộn xuống “Cổng” và chọn nhóm cổng cân bằng tải bạn đã tạo

- Nhấp vào “Lưu” ở cuối trang và nhấp vào “Áp dụng thay đổi” ở đầu trang

Đó là tất cả những gì cần thiết để khiến ASIC của bạn tự động chuyển từ đường hầm VPN này sang đường hầm VPN khác dựa trên độ trễ hoặc máy chủ bị hỏng. Để kiểm tra điều này, hãy cắm máy tính xách tay vào cổng Ethernet chuyên dụng trên card mạng cho mạng LAN khai thác của bạn. Đây là “igb3” trong trường hợp của tôi.

Đảm bảo WiFi của bạn đã tắt. Mở trình duyệt web và nhập “ifconfig.co” vào thanh URL. Kết quả sẽ đưa bạn đến vị trí của một trong các đường hầm VPN của bạn. Trong trường hợp của tôi, đó là Miami.

Sau đó, quay lại pfSense, điều hướng đến “Giao diện>Bài tập” và nhấp vào siêu liên kết cho giao diện đường hầm đó. Trong trường hợp của tôi, đó là giao diện “Mullvad_Miami_US155”.

Ở đầu trang cấu hình đó, hãy bỏ chọn hộp “Bật giao diện”. Sau đó, nhấp vào “Lưu” ở cuối màn hình và sau đó nhấp vào “Áp dụng thay đổi” ở đầu màn hình. Điều này vừa vô hiệu hóa đường hầm Miami mà các thợ đào LAN của tôi đang gửi lưu lượng truy cập đi qua.

Quay lại máy tính xách tay, làm mới trình duyệt bằng trang ifconfig.co. Bây giờ nó sẽ đặt vị trí của bạn ở Seattle hoặc bất cứ nơi nào đường hầm phụ của bạn được đặt. Đôi khi, tôi phải đóng hoàn toàn trình duyệt của mình và mở lại để xóa bộ nhớ cache.

Đảm bảo bạn quay lại giao diện Miami của mình và chọn lại hộp để bật giao diện đó, sau đó lưu và áp dụng. Sau đó, bạn có thể điều hướng quay lại “Tường lửa>Quy tắc”, sau đó đến mạng LAN khai thác của bạn và xóa hai quy tắc bạn đã tắt.

Vậy đó, bạn nên đi đi. Hãy nhớ rằng các quy tắc tường lửa hoạt động theo kiểu từ trên xuống. Tiếp theo, tôi sẽ tìm hiểu cách giúp ngăn chặn việc theo dõi quảng cáo.

Bước XNUMX: Cách định cấu hình khả năng của trình chặn quảng cáo

Các công ty quảng cáo rất quan tâm đến bạn và họ có càng nhiều thông tin về bạn càng tốt. Thật không may, khi bạn duyệt internet, rất dễ bị rò rỉ thông tin được săn lùng này.

Thông tin này được kiếm tiền để nhắm mục tiêu đến các đối tượng cụ thể bằng các sản phẩm và dịch vụ có độ chính xác như phẫu thuật. Bạn có thể đã từng thực hiện tìm kiếm trực tuyến một thứ gì đó và sau đó nhận thấy các quảng cáo xuất hiện trên nguồn cấp dữ liệu mạng xã hội khớp với các tìm kiếm gần đây của bạn. Điều này có thể thực hiện được bằng cách thu thập càng nhiều thông tin về các tìm kiếm trên internet của bạn, những trang web bạn truy cập, những hình ảnh bạn xem, những gì bạn tải xuống, những gì bạn nghe, vị trí của bạn, những gì trong giỏ hàng của bạn, những phương thức thanh toán bạn sử dụng, ngày và giờ của tất cả hoạt động này, sau đó liên kết thông tin đó với các hằng số có thể nhận dạng duy nhất như trình duyệt web cụ thể mà bạn đang sử dụng và bạn đang sử dụng thiết bị đó trên thiết bị nào.

Kết hợp thông tin này với địa chỉ IP, tài khoản ISP và hồ sơ mạng xã hội của bạn và bạn có thể bắt đầu biết cách có một kho thông tin về bạn mà bạn có thể không muốn các công ty, cơ quan thực thi pháp luật, người lạ hoặc tin tặc có sẵn. Giữa bánh quy, dấu vân tay trình duyệt và theo dõi hành vi nó có vẻ như là tỷ lệ cược chồng lên nhau chống lại bạn. Nhưng có những bước đơn giản mà bạn có thể thực hiện để bắt đầu bảo vệ quyền riêng tư của mình ngay bây giờ. Sẽ thật tiếc nếu cho phép sự hoàn hảo trở thành kẻ thù của điều tốt và khiến bạn không thể bắt đầu.

Trong phần này, bạn sẽ thấy cách kết hợp các khả năng chặn quảng cáo bằng cách sửa đổi cài đặt máy chủ DNS và máy chủ DHCP trong tường lửa của mình. Ở cấp độ cao, bạn nhập tên trang web vào trình duyệt web, tên này sẽ được gửi đến máy chủ DNS (thường là máy chủ DNS của ISP) và máy chủ đó sẽ dịch văn bản mà con người có thể đọc được thành địa chỉ IP và gửi lại văn bản đó cho trình duyệt của bạn để nó biết bạn đang cố truy cập máy chủ web nào. Ngoài ra, các quảng cáo được nhắm mục tiêu cũng được gửi cho bạn theo cách này.

Tôi khuyên bạn nên bắt đầu bài tập này bằng cách truy cập https://mullvad.net/en/.

Sau đó, nhấp vào liên kết “Kiểm tra rò rỉ” để xem bạn có thể cải thiện ở đâu.

Nếu bạn bị rò rỉ DNS, tùy thuộc vào trình duyệt bạn đang sử dụng, bạn có thể tìm thấy hướng dẫn hữu ích từ Mullvad tại đây để cải thiện trình duyệt của bạn và giúp ngăn chặn quảng cáo và theo dõi ở cấp trình duyệt. Sau đó, hãy thử lại.

Nếu bạn gặp sự cố khi chặn quảng cáo với trình duyệt ưa thích của mình, hãy cân nhắc sử dụng trình duyệt tập trung vào quyền riêng tư hơn như Crom không có Google:

- Chọn hệ điều hành của bạn và phiên bản mới nhất

- Tải xuống trình cài đặt .exe

- Xác minh giá trị băm

- Chạy trình cài đặt và sau đó định cấu hình cài đặt cơ bản của bạn như công cụ tìm kiếm mặc định

Tor là một trình duyệt khác mà tôi khuyên bạn nên sử dụng càng nhiều càng tốt, chỉ nói chung.

Mullvad cung cấp một số máy chủ phân giải DNS khác nhau có thể được tìm thấy trong danh sách điều này Bài viết của Mullvad. Trong ví dụ này, tôi sẽ sử dụng máy chủ “100.64.0.3” để chặn trình theo dõi quảng cáo. Đảm bảo tham khảo trang web Mullvad để biết các địa chỉ IP máy chủ DNS được cập nhật mới nhất vì những địa chỉ này đôi khi có thể thay đổi.

Trong pfSense, điều hướng đến “Hệ thống>Chung”, sau đó cuộn xuống phần “Cài đặt máy chủ DNS” và nhập “100.64.0.3” vào trường Máy chủ DNS với cổng WAN của bạn đã chọn. Nếu bạn đã sử dụng đề xuất của tôi từ đầu hướng dẫn thì mục này đã được đặt sẵn nhưng bạn sẽ cần phải làm theo hướng dẫn DHCP bên dưới.

Nhấp vào “Lưu” ở cuối trang.

Tiếp theo, điều hướng đến “Dịch vụ> Máy chủ DHCP” và cuộn xuống “Máy chủ”. Trong trường dành cho “Máy chủ DNS”, hãy nhập “100.64.0.3” và nhấp vào “Lưu” ở cuối trang. Lặp lại bước này cho tất cả các mạng LAN của bạn nếu bạn thiết lập nhiều mạng.

Bây giờ bạn nên có một trình theo dõi quảng cáo chặn máy chủ DNS được định cấu hình ở cấp tường lửa để giúp bảo vệ tất cả quá trình duyệt internet của bạn. Sau đó, nếu bạn thực hiện các biện pháp bổ sung để định cấu hình trình duyệt web của mình hoặc nâng cấp lên trình duyệt web tập trung vào quyền riêng tư, thì bạn đã có một bước tiến lớn trong việc bảo vệ quyền riêng tư trên các thiết bị máy tính để bàn của mình.

Tôi cũng khuyên bạn nên cân nhắc sử dụng UnGoogled Chromium hoặc Bromit trên điện thoại di động. Nếu bạn quan tâm đến các biện pháp bảo mật thiết bị di động khác, hãy xem hướng dẫn của tôi về CalyxOS tại đây.

Bước 10: Cách kiểm tra độ trễ do VPN gây ra

Có mối quan tâm hợp lý rằng việc sử dụng VPN có thể gây ra độ trễ cho lưu lượng khai thác của bạn. Vấn đề với điều đó là bạn sẽ nhận được ít phần thưởng hơn.

Khi có độ trễ, ASIC của bạn có thể tiếp tục băm tiêu đề khối không còn hợp lệ. ASIC của bạn dành thời gian băm một tiêu đề khối không hợp lệ càng lâu thì tốc độ băm mà bạn sẽ gửi đến nhóm càng "cũ". Khi nhóm thấy các giá trị băm xuất hiện cho tiêu đề khối không còn hợp lệ, nhóm sẽ từ chối công việc đó. Điều này có nghĩa là ASIC của bạn chỉ lãng phí một số sức mạnh tính toán mà không có gì, mặc dù đây là ở thang đo mili giây, khi ASIC đang tính toán hàng nghìn tỷ băm mỗi giây, nó có thể tăng lên nhanh chóng.

Thông thường, đây là một tỷ lệ rất nhỏ so với khối lượng công việc được pool chấp nhận. Nhưng bạn có thể bắt đầu thấy độ trễ liên tục và đáng kể có thể có tác động như thế nào đến phần thưởng khai thác của bạn.

Nói chung, hai máy chủ càng gần nhau thì độ trễ sẽ càng ít. Với VPN, tôi phải gửi lưu lượng khai thác của mình đến máy chủ của VPN và sau đó từ đó nó sẽ chuyển đến máy chủ của nhóm. Trong nỗ lực cố gắng giảm thiểu độ trễ theo khoảng cách địa lý, tôi đã sử dụng ba máy chủ VPN nằm giữa vị trí của tôi và máy chủ của nhóm. Tôi cũng muốn nhận thức được rủi ro khi ngừng hoạt động Internet trong khu vực, vì vậy tôi cũng đã thêm hai máy chủ VPN không nằm giữa nhóm và tôi. Với mạng “LANminers” của tôi được định cấu hình để cân bằng tải lưu lượng giữa năm đường hầm khác nhau, tôi đã bắt đầu thử nghiệm kéo dài 5 ngày.

Hai ngày rưỡi đầu tiên (60 giờ) đã dành để khai thác với VPN trên. Hai ngày rưỡi thứ hai đã dành cho quá trình khai thác với VPN đã tắt. Đây là những gì tôi tìm thấy:

Trong 60 giờ đầu tiên, ASIC của tôi có 43,263 gói được chấp nhận và 87 gói bị từ chối. Điều này tương đương với 0.201%, hay nói cách khác, 0.201%, các nguồn tài nguyên đã sử dụng của tôi không được thưởng.

Sau 120 giờ, ASIC của tôi có 87,330 gói được chấp nhận và 187 gói bị từ chối. Bằng cách trừ đi số lần đọc ban đầu trong 60 giờ, tôi còn lại 44,067 gói được chấp nhận và 100 gói bị từ chối trong khi VPN bị tắt. Điều này tương đương với 0.226%. Đáng ngạc nhiên, đây là một tỷ lệ từ chối nhiều hơn một chút mà không có các lợi ích về quyền riêng tư của VPN trong cùng một khoảng thời gian.

Tóm lại, bằng cách cân bằng lưu lượng khai thác của tôi giữa năm đường hầm VPN, tôi đã có thể đạt được các lợi ích về quyền riêng tư của VPN mà không làm giảm hiệu quả hoạt động khai thác của mình. Trên thực tế, về tỷ lệ bị từ chối, người khai thác của tôi đã sử dụng VPN tốt hơn là không sử dụng VPN.

Nếu bạn muốn tìm hiểu thêm về các chủ đề được đề cập trong hướng dẫn này, hãy xem các tài nguyên bổ sung sau:

Cảm ơn vì đã đọc! Tôi hy vọng rằng bài viết này đã giúp bạn hiểu cơ bản về cách sử dụng máy tính để bàn cũ để cài đặt mạng và flash với pfSense để tạo tường lửa đa năng, cách cấu hình các mạng LAN riêng biệt, cách thiết lập bộ định tuyến WiFi lưới, cách tạo Mullvad VPN tài khoản và cách sử dụng WireGuard để định cấu hình chuyển đổi dự phòng VPN nhằm giảm thiểu độ trễ trong hoạt động khai thác của bạn.

Đây là một bài đăng của Econoalchemist. Các ý kiến được bày tỏ hoàn toàn là của riêng họ và không nhất thiết phải phản ánh ý kiến của BTC Inc hoặc Tạp chí Bitcoin.

Nguồn: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- truy cập

- Tài khoản

- Hoạt động

- hoạt động

- hoạt động

- Ad

- thêm vào

- quản trị viên

- quảng cáo

- Tất cả

- Cho phép

- Các Ứng Dụng

- KHU VỰC

- xung quanh

- bài viết

- ASIC

- tự động

- Ngân hàng

- Khái niệm cơ bản

- BEST

- thực hành tốt nhất

- Bitcoin

- Khai thác mỏ Bitcoin

- blockchain

- Blog

- Hộp

- trình duyệt

- BTC

- BTC

- xây dựng

- Xây dựng

- mà

- tiền mặt

- gây ra

- Giấy chứng nhận

- thay đổi

- kiểm tra

- Séc

- crom

- Vòng tròn

- City

- gần gũi hơn

- mã

- Cột

- đến

- Các công ty

- máy tính

- máy tính

- khả năng tính toán

- Cấu hình

- liên quan

- Kết nối

- tiếp tục

- Tổng công ty

- nước

- Couple

- Tạo

- Credentials

- bảng điều khiển

- dữ liệu

- phá hủy

- phát triển

- Thiết bị (Devices)

- ĐÃ LÀM

- siêng năng

- Giảm giá

- Giao diện

- dns

- Tên miền

- Rơi

- biên tập viên

- hiệu quả

- Điểm cuối

- kết thúc

- Tiếng Anh

- Môi trường

- Tập thể dục

- kinh nghiệm

- khuôn mặt

- phải đối mặt với

- gia đình

- Thời trang

- NHANH

- Tính năng

- Lĩnh vực

- Hình

- Cuối cùng

- Tên

- Đèn flash

- Linh hoạt

- theo

- hình thức

- Forward

- Nền tảng

- Miễn phí

- Freedom

- Full

- chức năng

- tương lai

- Tổng Quát

- GitHub

- Cho

- tốt

- tuyệt vời

- màu xanh lá

- Nhóm

- Khách

- Bài đăng của Khách

- hướng dẫn

- tin tặc

- phần cứng

- băm

- tỷ lệ hỏng hóc

- băm

- tại đây

- Cao

- tổ chức

- Trang Chủ

- House

- Độ đáng tin của

- Hướng dẫn

- HTTPS

- người có thể đọc được

- Hungry

- Hỗn hợp

- ICON

- ý tưởng

- xác định

- Bất hợp pháp

- hình ảnh

- Va chạm

- Tăng lên

- thông tin

- Cơ sở hạ tầng

- Intel

- quan tâm

- Giao thức

- Internet

- IP

- Địa chỉ IP

- Địa chỉ IP

- IT

- giữ

- Key

- phím

- trẻ em

- máy tính xách tay

- mới nhất

- phóng

- Luật

- thực thi pháp luật

- bị rò rỉ

- Rò rỉ

- học tập

- Pháp luật

- Cấp

- Giấy phép

- ánh sáng

- LINK

- Danh sách

- Liệt kê

- Listening

- Các bảng liệt kê

- tải

- địa phương

- địa điểm thư viện nào

- dài

- mac

- Đa số

- Làm

- dấu

- Trận đấu

- Phương tiện truyền thông

- Bộ nhớ

- kim loại

- Metrics

- Thợ mỏ

- Khai thác mỏ

- gương

- di động

- thiết bị di động

- điện thoại di động

- tiền

- tháng

- di chuyển

- mạng

- mạng lưới

- mạng

- Newyork

- tin tức

- Trực tuyến

- mở

- hoạt động

- hệ điều hành

- Ý kiến

- Cơ hội

- Tùy chọn

- Các lựa chọn

- gọi món

- Nền tảng khác

- mất điện

- Mật khẩu

- Mật khẩu

- Trả

- thanh toán

- người

- ping

- lập kế hoạch

- nền tảng

- Podcast

- điều luật

- hồ bơi

- quyền lực

- trình bày

- riêng tư

- Bảo mật và An ninh

- riêng

- Key Private

- Sản phẩm

- Hồ sơ

- chương trình

- bảo vệ

- giao thức

- công khai

- chính công

- Xuất bản

- QR code

- RAM

- phạm vi

- RE

- giảm

- nghiên cứu

- Thông tin

- REST của

- Kết quả

- Thưởng

- Nguy cơ

- Lăn

- Route

- quy tắc

- chạy

- chạy

- Sự An Toàn

- tiết kiệm

- Quy mô

- Màn

- Tìm kiếm

- trung học

- an ninh

- nhìn

- chọn

- bán

- DỊCH VỤ

- định

- thiết lập

- Chia sẻ

- chia sẻ

- Shell

- Mua sắm

- ngắn

- tắt máy

- Gói Bạc

- Đơn giản

- Six

- nhỏ

- Ảnh chụp

- So

- Mạng xã hội

- truyền thông xã hội

- Phần mềm

- tốc độ

- Bắt đầu

- bắt đầu

- Bang

- số liệu thống kê

- Trạng thái

- đăng ký

- thành công

- Công tắc điện

- hệ thống

- nói

- Mục tiêu

- Thiết bị đầu cuối

- điều khoản và điều kiện

- thử nghiệm

- Kiểm tra

- Khái niệm cơ bản

- thế giới

- thời gian

- công cụ

- hàng đầu

- Chủ đề

- Theo dõi

- giao thông

- giao dịch

- Dịch

- trillions

- NIỀM TIN

- chúng tôi

- Kỳ

- Hoa Kỳ

- Cập nhật

- usb

- Video

- Video

- ảo

- VPN

- VPNs

- chờ đợi

- Đồng hồ đeo tay

- web

- trình duyệt web

- máy chủ web

- Website

- trang web

- Là gì

- CHÚNG TÔI LÀ

- wifi

- Wikipedia

- gió

- cửa sổ

- không dây

- từ

- Công việc

- công trinh

- thế giới

- giá trị

- youtube

- không