- Tấn công Sybil là một cuộc tấn công độc hại nhắm vào toàn bộ mạng tiền điện tử và tạo các tài khoản trùng lặp để giả làm người dùng thực.

- Một cuộc tấn công trực tiếp thường đơn giản và bắt đầu bằng một ghi chú duy nhất trong mạng tiền điện tử là giả mạo hoặc sao chép các nút khác.

- Hai khía cạnh quan trọng làm cho cuộc tấn công Subil trở nên cồng kềnh. Đầu tiên là hacker tiền điện tử có thể khởi chạy nó từ bên trong hoặc bên ngoài mạng tiền điện tử.

Mọi thứ trong thời đại kỹ thuật số đều có hàng giả, bản sao rẻ hơn một chút hoặc không có chất lượng tương đương với bản gốc. Sự sao chép hoặc bắt chước thường là phản ứng trước sự gia tăng nhu cầu. Trong tiền điện tử, sự trùng lặp là phổ biến vì tài sản kỹ thuật số hơi khác một chút. Điều này có thể liên quan đến thương hiệu, cơ chế hoặc thậm chí là Danh hiệu. Thật không may, các tin tặc và kẻ lừa đảo tiền điện tử đã tận dụng nghệ thuật sao chép và sử dụng nó để vượt qua các tiêu chuẩn bảo mật đã đặt ra trong bảo mật Blockchain. Với sự nổi dậy gần đây trong hệ sinh thái tiền điện tử ở Châu Phi, các tin tặc tiền điện tử đang để mắt đến việc thu lợi từ sự gia tăng số lượng người dùng. Cuộc tấn công Sybil là cuộc tấn công sao chép nghiêm trọng thường xảy ra và hỗ trợ các lỗ hổng bảo mật blockchain khác.

Tấn công Sybil là gì

Công nghệ chuỗi khối và mạng lưới tiền điện tử đã thay đổi thế giới công nghệ. Khi chúng ta bước vào thời đại mới, một số người mong muốn kiếm được lợi nhuận từ tài sản kỹ thuật số mà không cần trải qua quy trình dự kiến. Kể từ khái niệm quảng cáo đầu tiên, chức năng chính của bảo mật blockchain là hạn chế mọi thay đổi dữ liệu. Tuy nhiên, những kẻ lừa đảo tiền điện tử đã thay đổi suy nghĩ và tận dụng khả năng sáng tạo để tạo ra các cuộc tấn công tiền điện tử mới. Cuộc tấn công của Sybil là kết quả của sự khéo léo đó.

Ngoài ra, đọc Cách giải quyết bộ ba bất khả thi của blockchain bằng cách sử dụng sharding

Tấn công Sybil là một cuộc tấn công độc hại nhắm vào toàn bộ mạng tiền điện tử và tạo các tài khoản trùng lặp để giả làm người dùng thực. Điều này thường gây ra một số vấn đề, đặc biệt là khi cần có cơ chế đồng thuận để hoàn tất quá trình xác nhận.

Một cuộc tấn công Sybil làm tổn hại đến bảo mật blockchain và mạng tiền điện tử bằng cách từ từ chiếm đoạt trang web và tài sản kỹ thuật số thông qua các nút giả.[Photo/DCXLearn]

Từ Sybil xuất phát từ cuốn sách “Sybil” của nhà văn nổi tiếng Flora Rheta Schreiber. Nhân vật chính của cuốn sách này là Sybil Dorsett, một phụ nữ trẻ mắc chứng Rối loạn nhận dạng phân ly (DID). DID là một hiện tượng và rối loạn tâm lý cho phép các cá nhân có những bản sắc khác nhau.

Đây là cơ chế chính xác mà hacker mạng sử dụng. Một hacker mạng có thể chiếm toàn bộ mạng blockchain bằng cách tạo nhiều danh tính và các cơ chế đằng sau mạng tiền điện tử sẽ cho rằng có 30 nút. Trong thực tế, nó có thể là một hoặc hai nút.

Mục tiêu cuối cùng chính của cuộc tấn công này là vượt qua bảo mật blockchain. Để lợi dụng người dùng hợp pháp bằng cách mạo danh họ và sử dụng thông tin đăng nhập tài khoản của họ cho tài sản kỹ thuật số.

Cuộc tấn công Sybil cho phép hacker tạo một tài khoản có điểm danh tiếng cao. Điều này có vẻ như cá nhân đó đã xác thực một số khối trong mạng tiền điện tử. Nếu hệ thống blockchain ghi nhận điều này, nó sẽ chỉ định cho người dùng một quan hệ đối tác mới để xác thực và chu trình sẽ lặp lại.

Sybil hoạt động như thế nào

Tương tự như việc lập kế hoạch cho một dự án hoặc xây dựng chiến lược, tin tặc tiền điện tử tuân theo kế hoạch từng bước để thực hiện cuộc tấn công Sybil. Sybil thường tạo ra nhiều hơn một nhân cách. Điều này có nghĩa là mỗi tài khoản phải có vẻ hợp pháp, do đó, sẽ yêu cầu mạo danh người dùng hợp pháp. Để thực hiện điều này, tin tặc có xu hướng tìm cách lấy được thông tin xác thực như địa chỉ email và mật khẩu, đồng thời chủ yếu nhắm mục tiêu vào những công dân vô danh đã vô tình từ bỏ những thông tin quan trọng đó.

Bước tiếp theo trong cuộc tấn công Sybil là sao chép tài khoản đã mua được. Bước này thường được gọi là lừa đảo và gây ra những hậu quả đáng sợ. Điều quan trọng cần lưu ý là điều tạo nên Sybi; cuộc tấn công tàn nhẫn là sự kết hợp của các cuộc tấn công bổ sung. Trong quá trình đó, nó đòi hỏi cơ chế các cuộc tấn công lừa đảo nhằm sao chép người dùng thông qua các thông tin bị đánh cắp.

Trong hầu hết các trường hợp, bản sao được tạo gần như giống với tài khoản thật. Khi số tiền đã được thiết lập và hoạt động xong, hacker tiền điện tử sẽ tìm thấy một mạng tiền điện tử mục tiêu có thể có nhiều lỗ hổng khác nhau trong bảo mật chuỗi khối của chúng và nhúng những người dùng giả mạo vào.

Theo các chuyên gia bảo mật, việc thực hiện tấn công Sybil không phải là viển vông. Sau khi hệ thống bảo mật blockchain không chú ý đến những người dùng trùng lặp, hacker tiền điện tử thường có thể tự do làm theo ý mình.

Tại sao cuộc tấn công của Sybil lại đe dọa

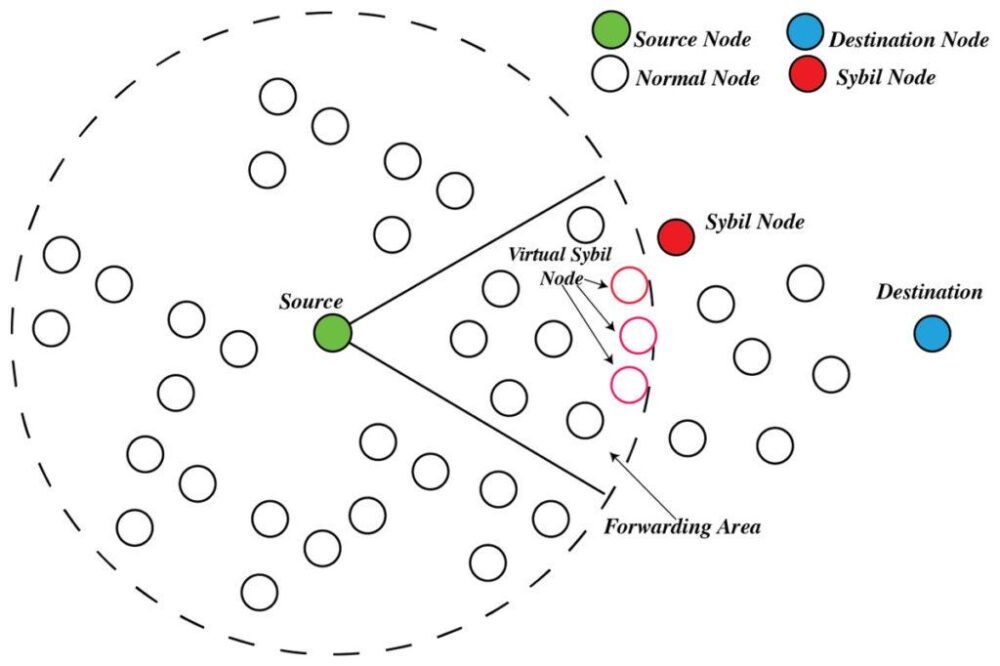

Hai khía cạnh quan trọng làm cho cuộc tấn công Subil trở nên cồng kềnh. Đầu tiên là hacker tiền điện tử có thể khởi chạy nó từ bên trong hoặc bên ngoài mạng tiền điện tử. Thường được gọi là tấn công trực tiếp hoặc gián tiếp.

Một cuộc tấn công trực tiếp thường đơn giản và bắt đầu bằng một ghi chú duy nhất trong mạng tiền điện tử là giả mạo hoặc sao chép các nút khác. Ở đây, hacker mạng đảm bảo rằng nút thực tế tương tác với tất cả các nút khác. Khi các biện pháp bảo mật blockchain không được chú ý, các nút hiện tại có xu hướng giao tiếp với các nút Sybil (các nút trùng lặp), ảnh hưởng trực tiếp và tăng tính xác thực của chúng.

Cuộc tấn công gián tiếp liên quan đến cuộc tấn công Sybil được khởi xướng bởi một nút thực tế trong mạng tiền điện tử. Hacker tiền điện tử truy cập vào một người dùng hợp pháp và bắt đầu quá trình sao chép thay mặt người dùng đó.

Khía cạnh thứ hai khiến các cuộc tấn công của Sybil trở nên cồng kềnh là khả năng kết hợp các cuộc tấn công khác. Quá trình của nó liên quan đến việc kết hợp cơ chế tấn công lừa đảo. Ngoài số lượng nút giả trong mạng tiền điện tử thay thế số lượng nút thực tế, kẻ tấn công có thể thực hiện cuộc tấn công 51%. Do đó, một hacker tiền điện tử sẽ có toàn quyền kiểm soát mạng blockchain bằng cách sử dụng một hoặc hai nút.

Ngăn chặn cuộc tấn công

Tất cả không phải là vô ích, vì bảo mật blockchain đã tiến bộ đáng kể trong những năm qua. Nó xem xét khả năng xảy ra các hình thức vi phạm dữ liệu mới và phức tạp hơn. Một cuộc tấn công Sybil thành công thật đáng sợ, đặc biệt vì nó thường có nghĩa là chiếm lấy mạng tiền điện tử và truy cập hầu hết các tài sản kỹ thuật số. Thật đáng ngạc nhiên là dễ dàng tránh được.

Ngoài ra, đọc Các lỗ hổng bảo mật NFT gây khó chịu cho Thị trường NFT.

Dưới đây là một số nguyên tắc:

- Cơ chế đồng thuận – Trong trường hợp này, việc xác định cơ chế đồng thuận được sử dụng là rất quan trọng trước khi tham gia vào bất kỳ mạng tiền điện tử nào. Công cụ Proof-of-Stake cố tình làm cho các cuộc tấn công khác nhau trở nên không thể thực hiện được. Tương tự như vậy, một cuộc tấn công Sybil trước tiên sẽ yêu cầu chi tiêu tiền điện tử trước khi có được trạng thái của người xác nhận. Sẽ cần một khoản tiền lớn để thực hiện một cuộc tấn công như vậy.

- Sử dụng xác thực hai yếu tố: Nhiều tổ chức cung cấp xác thực hai yếu tố. Điều này ban đầu ngăn chặn giai đoạn thứ hai của cuộc tấn công Sybil lấy được thông tin xác thực. MFA 2 khiến hacker tiền điện tử khó có được quyền truy cập vì ngay cả khi mật khẩu bị xâm phạm, nó vẫn sẽ yêu cầu mã bổ sung, được gửi qua văn bản hoặc email.

- Ví lạnh – việc đảm bảo rằng bạn có phần cứng/ví lạnh sẽ đảm bảo sự an toàn cho tài sản kỹ thuật số của bạn khỏi bị truy cập trên Internet. Nếu kẻ tấn công có được quyền truy cập vào tài khoản của bạn, họ sẽ không thể truy cập vào tài sản kỹ thuật số của bạn.

- Xác thực danh tính – Xác định xem người dùng có phải là người mà họ tuyên bố sẽ ngăn chặn đáng kể các cuộc tấn công của Sybil hay không bằng cách tiết lộ bản chất thực sự của những người dùng giả mạo. Thật không may, phương pháp này sẽ yêu cầu kết hợp một hệ thống trung tâm để quản lý danh tính của các cá nhân. Phương pháp này có giá trị nhất và gây tranh cãi nhất vì nó rõ ràng đi ngược lại những gì đại diện cho blockchain và tiền điện tử; sự phân cấp.

Kết luận

Cuộc tấn công Sybil cuối cùng sẽ trở nên lỗi thời do sự tích hợp của cơ chế Proof-of-Stake, vì nhiều nền tảng trao đổi tiền điện tử đang chuyển sang PoS. Mặc dù hiện có các biện pháp bảo mật blockchain nhằm ngăn chặn các cuộc tấn công của Syblin, nhưng một cuộc tấn công như vậy vẫn có thể xảy ra. Luôn cập nhật về cách tránh nó là rất quan trọng trong việc ngăn chặn nó.

- Bitcoin

- blockchain

- chuỗi khối và web3

- tấn công chuỗi khối

- tuân thủ blockchain

- hội nghị blockchain

- Bảo mật chuỗi khối

- coinbase

- thiên tài

- Sự đồng thuận

- Crypto

- chấp nhận tiền điện tử ở châu phi

- hội nghị tiền điện tử

- khai thác crypto

- cryptocurrency

- Phân quyền

- Defi

- Tài sản kỹ thuật số

- ethereum

- học máy

- tin tức

- mã thông báo không thể thay thế

- plato

- Plato ai

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Platogaming

- Polygon

- bằng chứng cổ phần

- tấn công sybil

- W3

- Web 3 Châu Phi

- zephyrnet