分层阈值签名方案 — 阈值签名方案中区分歌手的方法

本报告更新了 AMIS、 Coinbase 加密货币社区基金 赠款接受者,一直在致力于他们为期一年的加密货币开发赠款的第一部分。这具体涵盖了他们在分层门限签名方面的工作。

介绍

AMIS 是一家金融科技公司,致力于在传统世界和去中心化世界之间建立联系。我们为区块链和加密货币提供安全性和可访问性。通过我们,我们的客户可以轻松、自信地管理区块链技术。

什么是 MPC?

计算机科学中的分布式计算侧重于通过具有独立组件的系统来实现共同目的,这些组件相互连接、交互和传递消息。 多方计算 (缩写。 MPC)确保所需任务在分布式系统中安全执行,以防止恶意实体。许多恶意实体窃取系统中所有组件的输入或为了自己的目的诱导偏离正确的结果。因此,任何 MPC 的安全协议都需要以下两个属性:

- 隐私: 各方不应学到超出其规定输出的任何内容。

- 正确性:保证各方得到正确的输出。

为什么我们需要将加密私钥与 MPC 合并?

在区块链的世界里,拥有私钥就是对你资产的掌控。您如何保护您的私钥?一个自然的答案是委托专业的托管服务来管理私钥。但很容易成为黑客攻击的目标。另一方面,如果用户持有私钥,则极有可能因信息安全意识薄弱,或者某些不当操作而被对手窃取。

受到维护藏宝图实践的启发,一个天真的想法是将地图分成许多部分并将它们隐藏在分散的地方。在这种情况下,由于存在多个点,攻击成本将会增加。下一个问题是如何安全地将这些部件取出来使用。由于我们现在处于分布式系统中,MPC 成为解决该问题的自然选择。这是因为每个组件都可以安全、正确地执行 MPC 保证的计算要求。

门限签名方案 (缩写。 TSS的)作为MPC技术的特殊应用,大大降低了私钥管理的风险。最重要的是,TSS 不保存私钥,私钥被“分割”成许多部分,称为“分享”,在服务器上提供风险控制以及职责分离。同时,与多重签名相比,TSS 为那些缺乏较短签名和更好隐私性的区块链提供了原生多重签名能力。这些显着优势使得 TSS 适合实现热钱包而无需泄露私钥并提供实时服务。

爱丽丝是谁?

与 TSS 相比,此份额 分层门限签名方案 (缩写。 高温SS) 允许有不同的等级。该方案的主要优点是垂直访问控制,使其具有“部分责任”。虽然TSS实现了共同控制,分散了参与者之间的风险,避免了单点故障,但所有份额的重要性是平等的。无法区分意外签名涉及哪个共享,因为 TSS 仅支持水平访问控制。例如,一份重要的合同不仅需要足够的签名,还需要由经理签署。在 HTSS 框架中,为每个份额分配不同的等级会导致生成的任何有效签名都包含管理者的份额。我们称这个库为爱丽丝。 Alice 的目标是提供一个开放且经过审计的 TSS 库。同时,我们在开发过程中也会独立整理一些有用的密码学库。此外,AMIS 将不断更新该库并修复潜在的安全问题。

通过在媒体上分享文章以及不断开放研究论文和图书馆,AMIS被激励不断提高能力。更准确地说,我们有:

- 开源:分层阈值签名方案库(Alice),

- 2 BIP32的聚会计算 (POC),

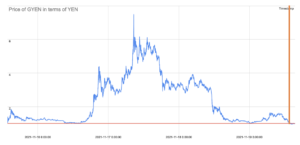

- 天然气价格预测.

除了学术研究之外,AMIS还开发了以下产品:

路线图和进展

XNUMX月份,我们将实施新的ECDSA协议: UC 非交互式、主动式、具有可识别中止功能的阈值 ECDSA 包括密钥生成、密钥刷新和辅助信息、三轮签名和六轮签名。尚未集成的部分是 echo 协议,它为每个节点提供安全的广播环境,但增加了一轮额外的通信。

对于EdDSA,我们也采用众所周知的协议: FROST,支持椭圆曲线:ed25519 和 sr25519。不过这部分还没有集成到Alice的master分支中。当然,上述库也支持分层秘密共享。我们希望在XNUMX月份完成上述所有工作,并准备在XNUMX月份进行审核。最后,我非常感谢 Coinbase 的资助支持,使我们能够继续完成这个项目。

Coinbase 正在正式寻求 2022 年开发者资助申请,重点关注直接为区块链代码库做出贡献的区块链开发者或制作白皮书的研究人员。了解更多关于 在此呼吁申请.

![]()

分层阈值签名方案——一种区分阈值歌手的方法…… 最初发表于 Coinbase博客 在媒体上,人们通过突出和回应这个故事继续谈话。

- &

- 2022

- 关于

- ACCESS

- 访问

- 增加

- 优点

- 所有类型

- 尽管

- 其中

- 应用领域

- 应用领域

- 的途径

- 刊文

- 办公室文员:

- 审计

- 意识

- 成为

- blockchain

- blockchain技术

- 债券

- 呼叫

- coinbase

- 相当常见

- 沟通

- 社体的一部分

- 公司

- 相比

- 元件

- 计算机科学

- 计算

- 信心

- 继续

- 合同

- 贡献

- 控制

- 谈话

- 创造

- 创造者

- 加密

- cryptocurrencies

- 加密技术

- 合作伙伴

- 分散

- 发达

- 开发商

- 开发

- 发展

- 研发支持

- 不同

- 分布

- 显着

- 回音

- 椭圆

- 实体

- 环境

- 例子

- 失败

- 终于

- 金融

- 金融技术

- 姓氏:

- 重点

- 重点

- 以下

- 骨架

- 代

- 给予

- 补助金

- 黑客

- 有

- 隐藏

- 更高

- 举行

- 创新中心

- How To

- HTTPS

- 主意

- 实施

- 重要性

- 重要

- 不可能

- 包含

- 增加

- 信息

- 信息安全

- 集成

- 参与

- 问题

- 问题

- IT

- 键

- 键

- 学习用品

- 自学资料库

- 制作

- 颠覆性技术

- 经理

- 地图

- 地图

- 三月

- 中等

- 更多

- 最先进的

- 自然

- 打开

- 开放

- 运营

- 附加选项

- 其他名称

- 与会者

- 员工

- 平台

- 的PoC

- 所有权

- 潜力

- 在练习上

- 车资

- 隐私

- 私立

- 私钥

- 私钥

- 过程

- 热销产品

- 所以专业

- 项目

- 保护

- 协议

- 协议

- 提供

- 提供

- 优

- 目的

- 目的

- 题

- 实时的

- 报告

- 要求

- 岗位要求

- 研究

- 研究人员

- 成果

- 风险

- 圆

- 方案

- 科学

- 安全

- 安全

- 保安

- 寻求

- 服务

- 设置

- Share

- 分享

- 显著

- So

- 解决

- 特别是

- 被盗

- SUPPORT

- 支持

- 系统

- 目标

- 任务

- 专业技术

- 世界

- 次

- 传统

- 最新动态

- us

- 使用

- 用户

- 钱包

- 钱包

- 什么是

- WHO

- 也完全不需要

- 工作

- 加工

- 世界

- 世界