2023 年,非洲大多数主要经济体经历的总体网络威胁有所减少,但也有一些引人注目的例外:肯尼亚的网络威胁增长了 68% 勒索软件攻击,而南非针对敏感信息的网络钓鱼攻击猛增了 29%。

总体趋势是变化之一。卡巴斯基遥测数据显示,网络攻击者越来越多地针对非洲的关键基础设施,并尝试将人工智能纳入其工具包的方法。卡巴斯基威胁研究小组首席安全研究员 Maher Yamout 表示,威胁行为者现在经常滥用人工智能大语言模型 (LLM) 来制造更有说服力的社会工程攻击,并以各种语言快速制作此类攻击的诱饵。

“随着更先进的技术的出现,网络犯罪分子将利用这些技术来帮助他们更有效地实施网络犯罪策略和战略,”他说。 “我们已经看到网络威胁形势如何持续发展,每年都变得有些不同。”

非洲历史上一直是普遍存在的社会工程威胁的来源,其中包括“高度集中的 BEC(商业电子邮件泄露)攻击者”,例如 银梗组,据 国际刑警组织 2023 年非洲网络威胁评估报告。非洲和 META 地区(中东、土耳其和非洲)的公民作为一个整体越来越成为网络犯罪分子的目标, 根据卡巴斯基的报告.

目前,BEC 攻击仍然是组织和个人的主要网络威胁,其中金融、电信、政府和零售部门占所有攻击的一半以上。 2023 Positive Technologies 报告非洲地区面临的威胁。报告指出,91% 针对非洲组织的攻击涉及恶意软件,而 XNUMX% 针对非洲公民的攻击则包含社会工程成分。

Positive Technologies 在报告中表示:“为了有效应对网络威胁,非洲组织应该投资培养网络安全专家。” “网络安全员工的定期培训和认证将提高他们的技能和知识,通过专家支持来推动公司预防和应对网络攻击。”

人工智能既带来好处,也带来威胁

卡巴斯基实验室的亚穆特表示,该地区针对组织的攻击增多的原因之一是法学硕士等人工智能技术的使用,这些技术降低了潜在网络犯罪分子和专业团体的进入门槛。亚穆特表示,这家安全供应商已经看到人工智能创造出更具说服力的网络钓鱼电子邮件、合成身份和真人深度伪造的迹象。

这些网络威胁加剧并加剧了人工智能历史上的不平等,其中包括非洲公民的面部识别能力差,导致不平等和不公平的待遇;由从消费者收集的海量数据集驱动的金融欺诈;和人工智能驱动的目标,根据 非洲政策研究所的分析.

非洲信息通信技术研究中心首席研究员雷切尔·亚当斯在分析中表示:“人工智能技术对参与其设计和建设的社会以及测试和使用这些技术的社会构成了真实和潜在的威胁。”

黑客关键基础设施

卡巴斯基实验室的 Yamout 表示,采用运营技术实现关键基础设施系统自动化在非洲也受到攻击,超过三分之一的 OT 计算机 (38%) 在 2023 年下半年至少遇到一个威胁。

攻击源仍然是网络犯罪分子和民族国家团体的混合体。但他表示,随着经济、政治和气候紧张局势的加剧,黑客行动主义也有所增加。

亚穆特说:“除了针对特定国家的抗议运动外,在生态黑客行动主义等社会文化和宏观经济议程的推动下,预计世界政治黑客行动主义也会兴起。” “这种动机的多样化可能会导致威胁形势更加复杂和更具挑战性。”

移动互联网、移动威胁

卡巴斯基表示,移动设备是非洲人访问互联网的主要方式,因此移动威胁持续上升。 Yamout 表示,2023 年,该公司发现整个非洲大陆针对移动设备的威胁增加了 10%,移动勒索软件有所增加,而且寻求凭证的短信网络钓鱼攻击变得更加普遍。

全球远程工作的兴起也导致了移动威胁的增加。虽然非洲在远程工作方面落后,但该大陆 42% 的员工每周至少异地工作一次, 根据世界经济论坛。亚穆特表示,保护这些移动员工对组织来说是一个更大的挑战。

他表示:“当混合工作在全球范围内常态化时,企业还必须评估虚拟员工潜在的隐私和安全风险。” “为此,他们必须在保护个人和公司数据方面实施最佳实践。”

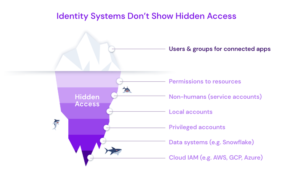

卡巴斯基敦促组织修补软件和设备,更严格地管理凭证和身份,并专注于锁定端点。

该公司表示,目前,利用未修补的软件、易受攻击的网络服务和薄弱的远程访问服务是勒索软件组织接触非洲受害者的最常见方式。

- :具有

- :是

- :在哪里

- 2023

- 7

- a

- ACCESS

- 根据

- 基本会计和财务报表

- 横过

- 演员

- 增加

- 采用

- 高级

- 非洲

- 非洲人

- 非洲人

- 驳

- AI

- AI供电

- 一样

- 所有类型

- 还

- an

- 分析

- 和

- 保健

- 人造的

- 人工智能

- AS

- 评估

- 评定

- At

- 攻击

- 攻击

- 自动化

- 可使用

- 酒吧

- BE

- BEC

- 成为

- 成为

- 很

- 背后

- 作为

- 好处

- 最佳

- 最佳实践

- 提高

- 商业

- 商业电子邮件泄露

- 但是

- by

- 证书

- 挑战

- 挑战

- 更改

- 公民

- 气候

- 密切

- 打击

- 购买的订单均

- 相当常见

- 公司

- 复杂

- 元件

- 妥协

- 电脑

- 浓度

- 施工

- 消费者

- 大陆

- 继续

- 继续

- 贡献

- 贡献

- 公司

- 特定国家

- 创建信息图

- 创造

- 资历

- 危急

- 关键基础设施

- 网络

- 网络攻击

- 网络犯罪

- 网络罪犯

- 网络安全

- data

- 数据集

- deepfakes

- 设计

- 研发支持

- 设备

- 不同

- 针对

- 多样化

- 向下

- 显着

- 驱动

- 东部

- 经济

- 经济

- 有效

- 只

- 邮箱地址

- 员工

- 遇到

- 结束

- 工程师

- 提高

- 企业

- 条目

- 所有的

- 发展

- 预期

- 有经验

- 试验

- 技术专家

- 专家

- 开发

- 面部

- 面部识别

- 少

- 金融

- 财务欺诈

- 公司

- 专注焦点

- 针对

- 骗局

- 止

- 获得

- 在全球范围内

- 政府

- 团队

- 组的

- 黑客

- 黑客行为

- 半

- 有

- he

- 帮助

- 高

- 历史的

- 历史

- 创新中心

- HTTPS

- 杂交种

- 混合工作

- 信息和通信技术

- 身份

- 实施

- in

- 包括

- 包括

- 包含

- 合并

- 增加

- 增加

- 日益

- 个人

- 信息

- 基础设施

- 房源搜索

- 网络

- 成

- 投资

- 参与

- IT

- 它的

- JPG

- 跳

- 卡巴斯基

- 肯尼亚

- 知识

- 景观

- 语言

- 语言

- 大

- 铅

- 领导

- 最少

- 降低

- 主要

- 恶意软件

- 管理

- 大规模

- 可能..

- 条未读消息

- 元

- 中间

- 中东

- 混合

- 联络号码

- 移动设备

- 模型

- 更多

- 最先进的

- 运动

- 必须

- 现在

- of

- on

- 一旦

- 一

- 操作

- 组织

- 最划算

- 打补丁

- 员工

- 为

- 百分

- 个人

- 钓鱼

- 网络钓鱼攻击

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 政策

- 政治

- 贫困

- 提出

- 积极

- 潜力

- 供电

- 做法

- 当下

- 预防

- 小学

- 校长

- 隐私

- 隐私和安全

- 生产

- 所以专业

- 承诺

- 保护

- 抗议

- 很快

- 勒索

- 真实

- 原因

- 承认

- 地区

- 定期

- 加强

- 留

- 远程

- 通过远程访问

- 远程工作

- 报告

- 代表

- 研究

- 研究员

- 回应

- 零售

- 上升

- 风险

- 常规

- s

- 保护

- 锯

- 说

- 其次

- 行业

- 保安

- 安全风险

- 看到

- 敏感

- 特色服务

- 应该

- 迹象

- 技能

- 短信

- So

- 社会

- 社会工程学

- 软件

- 一些

- 有些

- 来源

- 南部

- 南非

- 赞助商

- 说

- 策略

- 这样

- 遭遇

- SUPPORT

- 合成的

- 产品

- 策略

- 瞄准

- 目标

- 技术

- 专业技术

- 电信

- 紧张局势

- 测试

- 比

- 这

- 世界

- 其

- 他们

- 那里。

- 博曼

- 他们

- 第三

- Free Introduction

- 那些

- 威胁

- 威胁者

- 威胁

- 次

- 至

- 产品培训

- 治疗

- 趋势

- 土耳其

- 下

- 不公平

- 冲动

- 使用

- 用过的

- 各种

- 供应商

- 受害者

- 在线会议

- 脆弱

- 方法..

- 方法

- we

- 弱

- 卷筒纸

- Web服务

- 周

- 为

- ,尤其是

- 这

- 而

- 全

- 将

- 工作

- 世界

- 年

- 和风网