全球数据隐私法的制定是为了解决消费者对个人隐私日益增长的担忧。 这些法律包括企业存储和使用消费者个人数据的几种最佳实践,以便在数据泄露时限制个人身份信息 (PII) 的暴露。

然而,最近的几 数据泄露 证明消费者数据仍然容易受到攻击。 为什么如此严格的法规无法保护消费者数据——除了通过惩罚一些公然无视隐私问题的企业来产生临时收入之外? 答案可能在于公司如何在消费者隐私保护、维护产品功效和 降低网络违规风险.

数字世界中数据去识别化的弱点

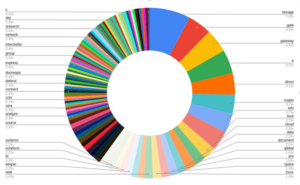

指导在线隐私的主要法律有两项:《通用数据保护条例》(GDPR) 和《加州隐私权法案》(CPRA),尽管许多国家和州已经开始制定自己的法律。 在各种保障措施中,数据去标识化是首要措施。

两者都将数据去识别化定义为使 PII 匿名化的过程,使任何次级信息在与个人数据关联时都无法识别个人身份。 业界一致同意某些实体为个人数据,包括姓名、地址、电子邮件地址和电话号码。 其他的,例如 IP 地址(及其版本)是基于解释的。 这些法律既没有明确列出个人属性,也没有提及如何以及何时匿名,除了分享一些最佳实践之外。

然而,个人数据和与之关联的数据的完全匿名化对于这个日益数字化的世界中的企业来说是毫无用处的。 每一项新技术突破都需要大量数据集的输入——包括个人数据集和聚合数据集。 例如,公司需要为其用户维护非匿名数据集,以验证登录尝试、防止帐户被盗用、提供个性化推荐等。 金融机构需要几项关键的个人数据来遵守 知道你的客户 (KYC)规则; 例如,电子商务提供商需要其最终用户的送货地址。

完全去识别化的数据集无法满足此类用例。 因此,公司使用一种称为伪匿名化的过程,这是一种不可逆的数据哈希技术,涉及将个人数据转换为无法逆向工程的随机字符字符串。 但这种技术有一个严重的缺陷:重新散列相同的个人数据会产生相同的随机字符字符串。

如果发生数据泄露,如果黑客能够访问伪匿名个人数据的数据库以及用于伪匿名个人数据的密钥(也称为盐),他们就可以推断出实际的消费者数据通过运行暗网中可用的多个被泄露个人数据列表并通过纯粹的暴力匹配输出。 更糟糕的是:单个设备和浏览器元数据几乎总是以原始格式存储,这使得黑客更容易运行关联并绕过欺诈检测系统。

如果黑客访问了金融机构的数据库,其中包含伪匿名个人电话号码以及与最终用户相关的一系列浏览器和设备属性,则黑客可以通过相同的算法运行可能的电话号码组合并匹配输出与数据库。 在现代 MacBook 上,通过典型的 SHA-256 加密算法运行美国所有可能的电话号码只需不到两个小时。 运行比赛将花费更少的时间。

使用电话号码、浏览器和设备属性,攻击者可以执行帐户接管尝试。 更糟糕的是,它们可能会触发网络钓鱼消息,从而可能导致劫持 cookie 或令牌并重播这些属性以获取对最终用户财务帐户的访问权限。

伪匿名时代保护消费者数据

保护个人数据需要持续监控和缓解复杂黑客的威胁。 在数据基础设施方面,隐私库可以将敏感数据与企业的核心基础设施分离。 如果发生泄露,敏感数据将保存在一个隐蔽的保管库中。 还建议使用单独的基础设施来存储伪匿名数据的密钥(盐),以减少违规影响。

其他建议包括以最佳间隔(通常每三个月)轮换密钥。 一旦轮换,密钥只能在该时间之前解锁个人数据,从而减少面临风险的数据量。 创建多个密钥是一种额外的防御技术。 除了用于解锁个人数据的一把钥匙之外,存储额外的“虚拟”钥匙也会让黑客迷惑不知道该使用哪把钥匙。 每个额外的虚拟密钥都会成倍增加解锁数据的时间,从而为企业采取缓解措施赢得更多时间。

对非个人信息(例如与消费者相关的设备和网络数据)进行匿名化也会增加黑客的复杂性,因为现在他们有更多的数据需要解锁,基数可能比个人数据本身更高。

虽然企业应采取主动监控和缓解措施,但并非每项主动措施都能阻止每一次攻击。 因此,同样建议采取强有力的追溯缓解措施。

- :具有

- :是

- :不是

- a

- Able

- 关于

- ACCESS

- 账号管理

- 法案

- 实际

- 额外

- 地址

- 驳

- 算法

- 所有类型

- 几乎

- 沿

- 还

- 尽管

- 时刻

- 其中

- an

- 和

- 回答

- 任何

- 保健

- AS

- 相关

- 协会

- At

- 攻击

- 尝试

- 尝试

- 属性

- 可使用

- 平衡

- 基于

- BE

- 很

- 最佳

- 最佳实践

- 之间

- 超越

- 都

- 违反

- 突破

- 浏览器

- 蛮力

- 商业

- 企业

- 但是

- 买房

- by

- 加州

- CAN

- 不能

- 案件

- 例

- 字符

- 组合

- 公司

- 完全

- 复杂

- 执行

- 关注

- 常数

- 消费者

- 消费者数据

- 消费者隐私

- 消费者

- 继续

- 转换

- 曲奇饼

- 核心

- 可以

- 国家

- 创建

- 创造

- 加密

- 网络

- 网络安全

- 舞蹈

- 黑暗

- 黑暗的网络

- data

- 数据泄露

- 数据基础设施

- 数据隐私

- 数据保护

- 数据集

- 数据库

- 国防

- 定义

- 交货

- 需求

- 设备

- 数字

- do

- 电子商务行业

- 每

- 更容易

- 功效

- 邮箱地址

- 结束

- 设计

- 实体

- 一样

- 时代

- 甚至

- 活动

- 所有的

- 例子

- 明确地

- 成倍

- 曝光

- 少数

- 金融

- 金融机构

- 缺陷

- 针对

- 力

- 格式

- 止

- ,

- Gain增益

- 《通用数据保护条例》(GDPR)

- 其他咨询

- 一般数据

- 一般数据保护条例

- 发电

- 得到

- 成长

- 黑客

- 黑客

- 散列

- 有

- 于是

- 更高

- HOURS

- 创新中心

- HTTPS

- 鉴定

- if

- 影响力故事

- in

- 包括

- 包含

- 增加

- 个人

- 行业中的应用:

- 信息

- 基础设施

- 基础设施

- 输入

- 机构

- 解释

- 成

- IP

- IP地址

- IT

- 它的

- 本身

- JPG

- 只是

- 键

- 键

- 已知

- KYC

- 法律

- 领导

- 减

- 谎言

- 有限

- 链接

- 清单

- 书单

- 登录

- 保持

- 制作

- 许多

- 大规模

- 匹配

- 匹配

- 可能..

- 衡量

- 措施

- 的话

- 元数据

- 减轻

- 现代

- 监控

- 个月

- 更多

- 多

- 姓名

- 需求

- 需要

- 也不

- 网络

- 网络数据

- 全新

- 现在

- 数

- 数字

- of

- on

- 一旦

- 一

- 在线

- 在线隐私

- 仅由

- 最佳

- or

- 其它

- 产量

- 己

- 过去

- 演出

- 个人

- 个人资料

- 个性化你的

- 亲自

- 钓鱼

- 钓鱼邮件

- 电话

- 片

- 件

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 可能

- 或者

- 可能

- 做法

- 防止

- 小学

- 总理

- 隐私

- 主动

- 过程

- 产品

- 保护

- 证明

- 提供

- 提供者

- 随机

- 范围

- 原

- 最近

- 建议

- 建议

- 减少

- 减少

- 简称

- 税法法规

- 法规

- 重新散列

- 有关

- 需要

- 收入

- 反转

- 权利

- 风险

- 定位、竞价/采购和分析/优化数字媒体采购,但算法只不过是解决问题的操作和规则。

- 运行

- 运行

- s

- 盐

- 同

- 次

- 敏感

- 分开

- 严重

- 套数

- 几个

- 共享

- 应该

- 侧

- 自

- So

- 一些

- 极致

- 开始

- 州

- 留

- 步骤

- 存储

- 存储

- 监督

- 串

- 强烈

- 这样

- SWIFT的

- 产品

- 采取

- 收购

- 需要

- 技术

- 技术性

- 比

- 这

- 其

- 博曼

- 他们

- Free Introduction

- 那些

- 威胁

- 三

- 通过

- 从而

- 阻挠

- 绑

- 次

- 至

- 令牌

- 触发

- 二

- 普遍

- 一般

- 一致地

- 联合的

- 美国

- 开锁

- 直到

- 坚持

- 使用

- 用过的

- 无用

- 用户

- 用户

- 运用

- 验证

- 各个

- 拱顶

- 金库

- 版本

- 体积

- 脆弱

- 方法..

- 卷筒纸

- 为

- 什么是

- ,尤其是

- 这

- 为什么

- 将

- 世界

- 更坏

- 写

- 产量

- 和风网