中国公司 Akuvox 推出的一款流行的智能对讲机和可视电话 E11 存在十几个漏洞,其中包括允许未经身份验证的远程代码执行 (RCE) 的严重漏洞。

这些可能允许恶意行为者访问组织的网络、窃取设备捕获的照片或视频、控制摄像头和麦克风,甚至锁定或解锁门。

这些漏洞是由安全公司 Claroty 的 Team82 发现并强调的,当他们搬进已经安装了 E11 的办公室时,他们意识到了该设备的弱点。

Team82 的成员对该设备的好奇心变成了全面调查,因为他们发现了 13 个漏洞,他们根据使用的攻击向量将这些漏洞分为三类。

前两种类型可以通过局域网内的 RCE 或远程激活 E11 的摄像头和麦克风发生,从而允许攻击者收集和泄露多媒体录音。 第三个攻击向量的目标是访问外部不安全的文件传输协议 (FTP) 服务器,允许攻击者下载存储的图像和数据。

Akuvox 311 中的一个关键 RCE 错误

至于最突出的错误,一个严重的威胁—— CVE-2023-0354,CVSS 得分为 9.1 — 允许在没有任何用户身份验证的情况下访问 E11 Web 服务器,这可能使攻击者可以轻松访问敏感信息。

“无需任何用户身份验证即可访问 Akuvox E11 Web 服务器,这可能允许攻击者访问敏感信息,以及使用已知的默认 URL 创建和下载数据包捕获,”根据网络安全和基础设施安全局 (CISA) 的说法,它发布了关于这些错误的咨询,包括 漏洞概述.

另一个值得注意的漏洞(CVE-2023-0348,CVSS 得分为 7.5)涉及 SmartPlus 移动应用程序,iOS 和 Android 用户可以下载该应用程序与 E11 进行交互。

核心问题在于应用程序对开源会话发起协议 (SIP) 的实施,以支持两个或多个参与者之间通过 IP 网络进行通信。 SIP 服务器不验证 SmartPlus 用户连接到特定 E11 的授权,这意味着安装了该应用程序的任何个人都可以连接到任何连接到 Web 的 E11——包括那些位于防火墙后面的 EXNUMX。

根据 Claroty 的报告,“我们使用我们实验室的对讲机和办公室入口处的另一个对讲机对此进行了测试”。 “每个对讲机都与不同的帐户和不同的方相关联。 事实上,我们能够通过从实验室帐户向门口的对讲机发出 SIP 呼叫来激活摄像头和麦克风。”

Akuvox 安全漏洞仍未修补

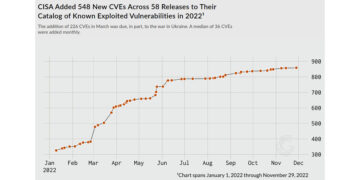

Team82 概述了从 2022 年 82 月开始,他们试图让 Akuvox 注意到这些漏洞,但在几次外展尝试之后,Claroty 在供应商处的账户被封锁了。 TeamXNUMX 随后发布了一篇技术博客,详细介绍了零日漏洞,并涉及 CERT 协调中心 (CERT/CC) 和 CISA。

建议使用 E11 的组织在修复漏洞之前将其与互联网断开连接,或者以其他方式确保摄像头无法记录敏感信息。

根据 Claroty 报告,在局域网内,“建议组织将 Akuvox 设备与企业网络的其余部分隔离开来”。 “设备不仅应该驻留在自己的网段上,而且与该网段的通信应该仅限于最少的端点列表。”

相机和物联网设备中的错误比比皆是

设备连接日益紧密的世界创造了 广阔的攻击面 对于老练的对手。

仅工业物联网 (IoT) 连接的数量——衡量部署的物联网设备总数的指标——预计到 36.8 年将从 2025 年的 17.7 亿增加一倍以上,达到 2020 亿, 根据瞻博网络研究.

虽然美国国家标准与技术研究院 (NIST) 已经确定了一个标准 加密物联网通信,许多设备仍然容易受到攻击且未打补丁。

Akuvox 是众多被发现在设备安全方面严重缺乏的产品中的最新产品。 例如,海康威视 IP 摄像机中的一个严重 RCE 漏洞是 去年披露.

去年 XNUMX 月,Aiphone 提供的一系列流行的数字门禁系统中的一个漏洞允许黑客 破坏进入系统 — 只需使用移动设备和近场通信 (NFC) 标签即可。

- SEO 支持的内容和 PR 分发。 今天得到放大。

- 柏拉图区块链。 Web3 元宇宙智能。 知识放大。 访问这里。

- Sumber: https://www.darkreading.com/cloud/unpatched-zero-day-bugs-smart-intercom-remote-eavesdropping

- :是

- $UP

- 1

- 2020

- 2022

- 7

- 8

- 9

- a

- Able

- 关于

- ACCESS

- 访问

- 根据

- 账号管理

- 账户

- 活化

- 演员

- advisory

- 后

- 机构

- 允许

- 允许

- 单

- 已经

- 和

- 和基础设施

- 安卓

- 另一个

- 应用

- 保健

- 国家 / 地区

- AS

- 相关

- At

- 攻击

- 尝试

- 关注我们

- 认证

- 授权

- 基于

- BE

- 开始

- 背后

- 之间

- 亿

- 封锁

- 博客

- 带来

- 问题

- 虫子

- by

- 呼叫

- 相机

- 相机

- CAN

- 能力

- 捕获

- 类别

- Center

- 中文

- 码

- 收集

- 沟通

- 公司

- 关注

- 分享链接

- 已联繫

- 连接

- 控制

- 协调

- 核心

- 可以

- 创建信息图

- 创建

- 危急

- 好奇心

- 网络安全

- data

- 默认

- 部署

- 详图

- 设备

- 设备

- 不同

- 数字

- 发现

- 分

- 门

- 门

- 翻番

- 下载

- 打

- 每

- 或

- enable

- 确保

- 企业

- 条目

- 甚至

- 执行

- 预期

- 外部

- 文件

- 火墙

- 公司

- 姓氏:

- 固定

- 针对

- 发现

- 止

- 给予

- 黑客

- 突出

- HTTP

- HTTPS

- 图片

- 履行

- in

- 包含

- 日益

- 个人

- 产业

- 信息

- 基础设施

- 安装

- 例

- 研究所

- 相互作用

- 网络

- 物联网

- 调查

- 参与

- iOS

- 物联网

- 物联网设备

- IP

- 问题

- IT

- 它的

- 一月

- 已知

- 实验室

- 名:

- 最新

- 谎言

- 有限

- Line

- 清单

- 本地

- 位于

- 长

- 制作

- 许多

- 意

- 衡量

- 麦克风

- 最小

- 联络号码

- 移动应用

- 移动设备

- 更多

- 最先进的

- 多媒体

- National

- 网络

- 网络

- NFC支付

- NIST

- 十一月

- 数

- of

- 最多线路

- 办公

- on

- 一

- 打开

- 开放源码

- 组织

- 组织

- 除此以外

- 概述

- 推广

- 己

- 与会者

- 特别

- 各方

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 热门

- 可能

- 协议

- 出版

- 了解

- 留

- 远程

- 报告

- REST的

- s

- 保安

- 段

- 敏感

- 系列

- 会议

- 安定

- 几个

- 应该

- 只是

- 智能

- 极致

- 来源

- 站

- 标准

- 标准

- 存储

- 后来

- 产品

- 行李牌

- 目标

- 文案

- 专业技术

- 这

- 其

- 博曼

- 事

- 第三

- 威胁

- 三

- 通过

- 至

- 合计

- 转让

- 转身

- 类型

- 开锁

- 用户

- 用户

- 利用

- 供应商

- 确认

- 视频

- 漏洞

- 漏洞

- 脆弱

- 卷筒纸

- Web服务器

- 井

- 这

- 而

- 中

- 也完全不需要

- 世界

- 和风网

- 零日漏洞