近几个月来,Progress Software 第二次要求企业安全团队放下一切,迅速采取行动,保护其组织免受文件传输软件中严重漏洞的影响——这一次是约 40 万人使用的 WS_FTP 文件传输产品。

最严重的错误允许在没有任何用户交互的情况下进行预先身份验证的远程代码执行(RCE)。 此外,该组还包括一个接近最高严重程度的错误和六个高度或中等严重程度的错误。

新漏洞的消息传来时 数千名 Progress 客户 受到 MOVEit 文件传输技术中的零日漏洞的困扰 该公司披露的 五月下旬。 迄今为止, 超过 2,100 个组织 已成为利用该缺陷的攻击的受害者,其中许多是由 Cl0p勒索软件组织。 新披露的错误可能同样危险:它们影响 WS_FTP 的所有受支持版本,WS_FTP 与 MOVEit 一样,是企业级软件,组织使用它来实现系统、组、个人之间的安全文件传输。

Progress 的发言人在发给 Dark Reading 的电子邮件声明中表示,到目前为止,该公司尚未发现针对任何缺陷的利用活动的迹象。

声明称:“我们与 Assetnote 的研究人员一起负责任地披露了这些漏洞。” “目前,我们还没有看到任何迹象表明这些漏洞已被利用。 我们已经发布了修复程序,并鼓励客户升级到我们软件的修补版本。”

立即修补 WS_FTP

Progress 已修复漏洞并为所有受影响的产品发布了特定于版本的修补程序。 该公司敦促客户立即更新或应用其建议的缓解措施; Progress 希望使用不受支持的 WS_FTP 版本的组织也尽快升级到受支持的固定版本。

“使用完整安装程序升级到修补版本是解决此问题的唯一方法,”Progress 说。 “升级运行时系统将会中断。”

具体来说,Progress 本周披露的漏洞存在于 WS_FTP Server Ad hoc 传输模块和 WS_FTP Server 管理器界面中。

严重漏洞“很容易被利用”

跟踪的最大严重漏洞为 CVE-2023-40044 影响 8.7.4 和 8.8.2 之前的 WS_FTP 服务器版本,并且如上所述,攻击者可以在受影响的系统上获得预身份验证 RCE。 Progress 将该问题描述为 .NET 序列化漏洞——一种常见的错误,其中应用程序 处理请求负载 以一种不安全的方式。 此类缺陷可能导致拒绝服务攻击、信息泄露和 RCE。 Progress 称赞 Assetnote 的两名研究人员发现了这些缺陷并向公司报告。

Rapid7 漏洞研究主管 Caitlin Condon 表示,她公司的研究团队能够识别该漏洞并测试其可利用性。 “[Rapid 7] 验证了它可以通过 HTTPS POST 请求(以及一些特定的多部分数据)轻松地利用到特定路径下的任何 URI。 不需要身份验证,也不需要用户交互,”康登说。

28 月 XNUMX 日,Assetnote 的一位研究人员在 X(以前的 Twitter)上发布了一篇文章,宣布该公司计划 发布完整的文章 他们在 30 天内发现的问题,或者在此之前漏洞的详细信息是否已公开。

同时,另一个严重的错误是目录遍历漏洞, CVE-2023-42657, 在 8.7.4 和 8.8.2 之前的 WS_FTP 服务器版本中。

Progress 在其公告中警告说:“攻击者可以利用此漏洞对其授权 WS_FTP 文件夹路径之外的文件和文件夹执行文件操作(删除、重命名、rmdir、mkdir)。” “攻击者还可以逃脱 WS_FTP 服务器文件结构的上下文,并对底层操作系统上的文件和文件夹位置执行相同级别的操作(删除、重命名、rmdir、mkdir)。” 该漏洞的 CVSS 评分为 9.9 分(满分 10 分),使其成为接近最高严重性的漏洞。 目录遍历缺陷或路径遍历是基本上为攻击者提供访问未经授权的文件和目录的方法的漏洞。

如何发现文件传输过程中的错误

其他问题包括两个高度严重的错误(CVE-2023-40045 和 CVE-2023-40047),这是跨站点脚本(XSS)漏洞,可以执行恶意 JavaScript。 中等安全缺陷包括 CVE-2023-40048,跨站点请求伪造(CSRF)错误; 和 CVE-2023-40049、信息披露问题等。

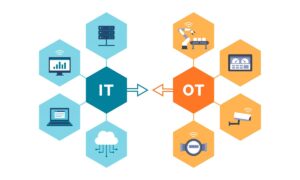

Tanium 首席安全顾问 Timothy Morris 表示:“WF_FTP 有着悠久的历史,通常在 IT 和开发人员中使用。”他补充说,维护良好软件库存和/或拥有监控其环境中软件使用情况的程序的组织应该拥有一个追踪和更新易受攻击的 WS_FTP 实例相对容易。”

他补充道,“此外,由于运行的 WS_FTP 版本通常会打开传入端口来接受连接请求,因此使用网络监控工具来发现这一点并不困难。”

“我会从软件清单工具开始扫描环境——安装的应用程序、运行的服务——然后使用文件搜索作为辅助方法来搜索和查找静态的 WS_FTP 版本,”他说。

- :具有

- :是

- :不是

- :在哪里

- 10

- 100

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Able

- 接受

- ACCESS

- 活动

- Ad

- 添加

- 增加

- 添加

- 顾问

- advisory

- 影响

- 驳

- 所有类型

- 允许

- 还

- 其中

- an

- 和

- 公布

- 任何

- 应用

- 使用

- 保健

- AS

- At

- 攻击

- 认证

- 授权

- 可使用

- 基本上

- BE

- 成为

- 很

- before

- 之间

- 问题

- 虫子

- by

- CAN

- 首席

- 码

- 购买的订单均

- 相当常见

- 公司

- 结合

- 地都

- 上下文

- 可以

- 危急

- 目前

- 合作伙伴

- CVE

- 危险的

- 黑暗

- 暗读

- data

- 一年中的

- 描述

- 详情

- 开发

- 难

- 目录

- 泄露

- 发现

- 发现

- 向下

- 下降

- 容易

- 易

- 或

- Emsisoft

- enable

- 鼓励

- 企业

- 企业安全

- 企业级

- 环境

- 逃生

- 甚至

- 一切

- 执行

- 利用

- 剥削

- 堕落

- 远

- 文件

- 档

- 找到最适合您的地方

- 固定

- 固定

- 缺陷

- 缺陷

- 针对

- 以前

- 止

- ,

- Gain增益

- 给

- 给

- 非常好

- 团队

- 组的

- 有

- he

- 头

- 这里

- 高

- 历史

- HTTPS

- i

- 身分

- if

- 立即

- in

- 包括

- 包括

- 来电

- 迹象

- 个人

- 信息

- 不安全

- 安装

- 相互作用

- 接口

- 库存

- 问题

- 发行

- 问题

- IT

- 它的

- JavaScript的

- JPG

- 类

- 晚了

- 泄漏

- Level

- 杠杆作用

- 借力

- 喜欢

- 地点

- 保持

- 制作

- 经理

- 方式

- 许多

- 最多

- 可能..

- 中等

- 方法

- 微软

- 百万

- 减轻

- 模块

- 显示器

- 监控

- 个月

- 最先进的

- 移动

- 近

- 净

- 网络

- 全新

- 新

- 没有

- of

- on

- 一

- 仅由

- 打开

- 操作

- 操作系统

- 运营

- or

- 组织

- 其他名称

- 其它

- 我们的

- 输出

- 停运

- 学校以外

- 超过

- 径

- 员工

- 演出

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 帖子

- 当下

- 先

- 产品

- 核心产品

- 训练课程

- 进展

- 保护

- 公然

- 很快

- 勒索

- 快

- 阅读

- 最近

- 建议

- 相对

- 释放

- 远程

- 报告

- 请求

- 要求

- 必须

- 研究

- 研究人员

- REST的

- 丰富

- 运行

- s

- 说

- 同

- 说

- 浏览

- 得分了

- 搜索

- 搜索

- 其次

- 次

- 安全

- 保安

- 看到

- 七

- 服务器

- 服务

- 严重

- 应该

- 迹象

- 同样

- 自

- SIX

- So

- 至今

- 软件

- 一些

- 具体的

- Spot

- 开始

- 个人陈述

- 步骤

- 结构体

- 这样

- 支持

- 系统

- 产品

- 瞄准

- 团队

- 队

- 专业技术

- test

- 比

- 这

- 其

- 他们

- 然后

- 那里。

- 博曼

- 他们

- Free Introduction

- 本星期

- 次

- 至

- 工具

- 跟踪

- 转让

- 转让

- 二

- 一般

- 擅自

- 揭露

- 下

- 相关

- 更新

- 更新

- 升级

- 催

- 使用

- 用过的

- 用户

- 运用

- 专利

- 版本

- 版本

- 受害者

- 漏洞

- 漏洞

- 脆弱

- 希望

- 是

- 方法..

- we

- 周

- 井

- 这

- 而

- 将

- 也完全不需要

- 止跌

- X

- XSS

- 和风网