尽管迄今为止只看到不温不火的采用,但随着组织追求零信任功能,根据上下文授予和限制对数据和系统的访问,自适应访问和身份验证今年将在企业中获得动力。

作为不断发展的行业的最新生命迹象,初创公司 Oleria 于 21 月 XNUMX 日宣布,它已进入提供自适应访问的市场,该访问可以确保应用程序安全并允许访问,同时最大限度地减少盲点和特权的过度配置。 该公司的高管坚持认为,简化精细和自适应身份验证的部署将说服企业客户更快地采用这些技术。

Oleria 的联合创始人兼首席产品官 Jagadeesh Kunda 表示,公司已经知道他们需要自适应访问提供的上下文感知安全性。

“现代 IT 已经成为一个连续的、复杂的系统,动态地适应业务需求,[但]我们从 CISO 和 CIO 那里听到的差距是有效管理访问的能力,”他说。 “典型的组织运行数百个应用程序来支持不断变化的环境,在静态的基础上分配角色和访问权限不再足够或可持续。”

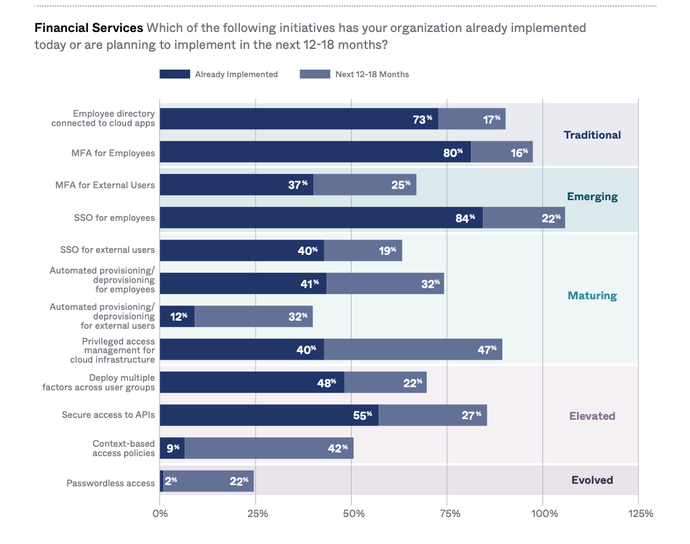

虽然大多数公司都在努力实现更精细的访问控制,但由于解决方案的复杂性,自适应技术已经失败。 在其 2022年《MarketScape》报告 对于高级身份验证,分析公司 International Data Corp. 估计只有不到十分之三的公司使用多重身份验证 (MFA),这只是迈向以自适应访问和身份验证为代表的更高级访问控制的第一步。总体而言,只有 10% 的公司添加了基于上下文的访问策略,这在许多方面是自适应访问控制的基础。 Okta 2022 年“零信任状况”报告.

云原生安全意味着适应

然而,公司坚信自适应访问的必要性,因为以正确的方式授予用户访问适当数据的能力已经变得更加重要。 Okta 在报告中表示,虽然目前只有 9% 的公司拥有基于上下文的访问控制,但有 42% 的企业打算在未来 12 到 18 个月内实施这些政策。

Okta 美洲区首席安全官 Chris Niggel 表示,这项技术让公司及其安全团队变得更加敏捷。

他说:“它让组织确信敏感数据只有被批准的个人使用批准的系统才能访问,从而有助于保护数据。” “它允许 IT 和安全团队通过更快地授予和撤销对这些敏感数据的访问权限来支持业务。”

Oleria 的 Kunda 说,虽然看似相似,但自适应访问和自适应身份验证是略有不同的概念。 自适应访问根据用户的行为、请求的上下文、设备的状态以及整体组织风险级别为用户授予对特定资源的权限,同时 自适应认证 允许根据这些标准更改权限。

他说,通过这两种技术,公司可以确定在特定环境下合适的访问级别并提供该访问权限。

Kunda 表示:“随着组织越来越认识到根据用户行为和风险级别等环境因素动态授予或拒绝访问的重要性,自适应访问方法的采用将继续增加。”

追求零信任

由于许多公司的基础设施都依赖于云,高管们越来越关注零信任框架,将其作为强化安全性同时仍适应混合员工的一种方式。

除了双因素身份验证提供的辅助代码或令牌之外,还可以考虑各种其他因素,例如访问设备、用户的位置、一天中的时间以及组织当前的风险级别。根据这些标准,如果用户在一天中的固定时间从公共位置并使用已知设备登录网络或服务,则可能会获得更轻松的身份验证体验。

Gartner 高级总监分析师 Michael Kelley 表示:“访问管理工具可能会收集有关您正在使用哪种端点、您位于世界何处以及您之前的访问模式的信号,以确定风险级别。” “风险级别的确定用于决定您如何进行身份验证,以及您可能有权访问什么,以及一旦您通过身份验证,您将拥有何种访问权限。”

虽然大多数现代应用程序继续使用静态身份验证,但自适应身份验证正在扩展。 他说,在过去四年中,几乎每个访问管理工具提供商都在其产品中添加了某种形式的自适应访问。

Forrester Research 副总裁兼安全与风险首席分析师 Andras Cser 表示,自适应访问 (AA) 是朝着零信任之路迈出的一步。

“自适应访问意味着降低客户摩擦,因为 AA 解决方案只会增加那些表明 [they pose] 更高风险级别的用户的摩擦,[例如] 使用新设备,使用迄今为止未知的 IP 地址地理定位,显示'超人'旅行 - 登录从相距数千英里的地方只需 10 分钟,”Cser 说。

- SEO 支持的内容和 PR 分发。 今天得到放大。

- 柏拉图区块链。 Web3 元宇宙智能。 知识放大。 访问这里。

- Sumber: https://www.darkreading.com/emerging-tech/adaptive-access-technologies-gaining-traction-for-security-agility

- :是

- 10

- 2022

- 7

- a

- 对,能力--

- 关于

- ACCESS

- 访问数据

- 访问

- 根据

- 账号管理

- 添加

- 增加

- 地址

- 采用

- 采用

- 高级

- 敏捷

- 允许

- 允许

- 已经

- 美洲

- 其中

- 分析人士

- 和

- 公布

- 除了

- 应用领域

- 方法

- 适当

- 批准

- 保健

- AS

- At

- 认证

- 认证

- 酒吧

- 基于

- 基础

- BE

- 因为

- 成为

- 作为

- 商业

- 企业

- by

- CAN

- 能力

- 改变

- 图表

- 首席

- 首席产品官

- 克里斯

- 云端技术

- 联合创始人

- 码

- 收集

- 相当常见

- 公司

- 公司

- 复杂

- 复杂

- 概念

- 信心

- 上下文

- 上下文

- 继续

- 连续

- 控制

- 说服

- 公司

- 标准

- 电流

- 目前

- 顾客

- 合作伙伴

- data

- 日期

- 天

- 决定

- 交付

- 根据

- 部署

- 决心

- 确定

- 设备

- 设备

- 不同

- 副总经理

- 显示

- 动态

- 更容易

- 宽松

- 只

- enable

- 端点

- 环境

- 估计

- 千变万化

- 所有的

- 演变

- 管理人员

- 扩大

- 体验

- 因素

- 公司

- 重点

- 针对

- 申请

- Forrester公司

- 基金会

- 框架

- 摩擦

- 止

- Gain增益

- 获得

- 差距

- Gartner公司

- 给

- 授予

- 发放

- 有

- 听

- 帮助

- 更高

- 创新中心

- HTTPS

- 数百

- 杂交种

- 实施

- 重要性

- 重要

- in

- 增加

- 日益

- 表明

- 个人

- 行业中的应用:

- 基础设施

- 初始

- 打算

- 国际

- IP

- IP地址

- IT

- 它的

- 跳楼

- 保持

- 凯利

- 类

- 知道

- 已知

- 最新

- Level

- 各级

- 生活

- 圖書分館的位置

- 不再

- 管理

- 颠覆性技术

- 管理工具

- 许多

- 三月

- 市场

- 最大宽度

- 手段

- 外交部

- Michael (中国)

- 可能

- 最小化

- 分钟

- 现代

- 个月

- 更多

- 最先进的

- 多因素身份验证

- 本地人

- 几乎

- 需求

- 需要

- 网络

- 全新

- 下页

- of

- 最多线路

- 官

- 奥克塔

- on

- 组织

- 组织

- 组织

- 其他名称

- 最划算

- 特别

- 过去

- 径

- 模式

- 权限

- 地方

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 政策

- 可能

- 总统

- 以前

- 校长

- 权限

- 产品

- 核心产品

- 正确

- 保护

- 提供者

- 提供

- 优

- 很快

- 提高

- 急速

- 承认

- 定期

- 报告

- 代表

- 请求

- 研究

- 资源

- 限制

- 风险

- 角色

- 运行

- s

- 说

- 次

- 安全

- 保安

- 看到

- 前辈

- 敏感

- 服务

- 集

- 签署

- 信号

- 显著

- 显著

- 类似

- 略有不同

- So

- 解决方案

- 一些

- 来源

- 具体的

- 启动

- 州/领地

- 说

- 蒸汽

- 步

- 仍

- 努力

- 这样

- 足够

- SUPPORT

- 可持续发展

- 系统

- 产品

- 队

- 技术

- 专业技术

- 这

- 国家

- 世界

- 其

- 他们

- 今年

- 三

- 次

- 至

- 象征

- 工具

- 工具

- 对于

- 牵引

- 旅行

- 信任

- 普遍

- 使用

- 用户

- 用户

- 各种

- 副总裁

- 方法..

- 方法

- 什么是

- 这

- 而

- 将

- 工人

- 加工

- 世界

- 年

- 年

- 完全

- 您一站式解决方案

- 和风网

- 零

- 零信任