| 事情要知道 |

| – EVM 生态系统的发展使其成为加密攻击的主要目标。

– 诈骗者在地址中毒保护伞下使用了许多变体和技术。 – Ledger始终在为EVM链用户探索创新的保护措施。 |

最近,我们发现针对 EVM 链的标记为“地址中毒”的攻击数量有所增加。 这会影响我们的客户,他们可能会因为信任和复制/粘贴错误地址而损失资金。 这已经是 讨论 相当 很多 由 主要演员,但网上的内容既重复又技术上不完整,缺少清晰的示例。

那么让我们深入研究一下不同类型的地址中毒! 因为是的,这实际上是一系列攻击,其实施方式各不相同。

虚荣中毒:暴力破解你的地址

第一种类型的地址中毒是最简单的,大多数在线文章都对此进行了介绍。 要理解它,我们首先需要谈谈虚荣地址,以及我们人类自身的局限性。

虚荣地址

在 EVM 链上,地址是通过对账户的公钥进行哈希处理而获得的,并且只保留最后(最右边)的 20 个字节。 然后,这 20 个字节被格式化为 40 个字符的十六进制字符串,这就是我们在发送/接收 ETH 或代币时所操作的内容。

现在,人们就是人,他们开始寻找遵循某种十六进制模式的地址,因为它看起来更漂亮。 一个众所周知的例子是 1INCH的代币合约 其中有地址 0x111111111117dc0aa78b770fa6a738034120c302,从许多 1 开始😍。 这就是我们所说的 虚荣地址.

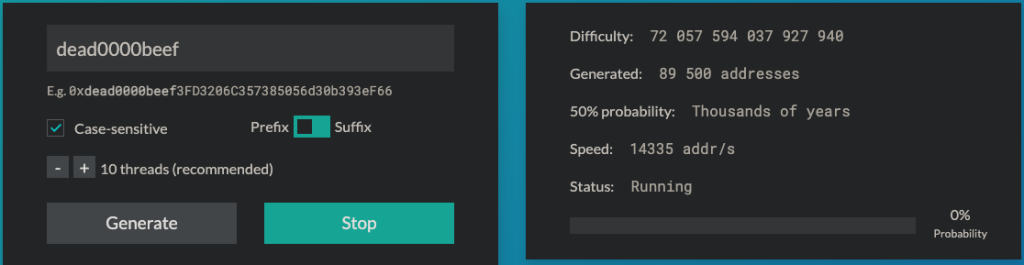

1inch 团队通过派生和散列大量公钥来生成它,直到他们得到一个看起来像他们想要的样子的密钥。 他们可能使用了类似的工具 虚荣以太坊 这样做并不困难,但相当耗时。

“但是等等,这是否意味着我可以找到任何以太坊地址的私钥?” 你可能会问。 我的回答是:希望不会,否则我需要尽快找到一份新工作来支付抵押贷款。

实际上,生成个性地址的难度随着您修复的字符数量非线性增加。 使用 虚荣以太坊,您需要几个月的时间才能获得 10 个固定字符的地址。 对于12个固定字符来说,它的冒泡时间长达数百年。 我将让您推断出 40 个字符的完整地址需要多长时间。

我的后代有了这个地址会显得多么酷啊!

关键在于,只要付出足够的努力,就有可能生成一个地址,该地址的一些字符遵循特定的模式。

人类审查字节

作为人类,我们在阅读地址时往往只会部分查看地址。 最常见的模式是仅检查地址的第一个和最后一个字符中的几个字符。 虽然这比逐个字符地精确比较要安全得多,但它对眼睛来说更容易,也是阻力最小的方法。

我们可用的工具也有点鼓励我们,因为其中很多工具都隐藏了大部分地址。

Metamask 仅显示您地址的开头和结尾

攻击

鉴于上述情况,一些不良行为者已经意识到他们可以:

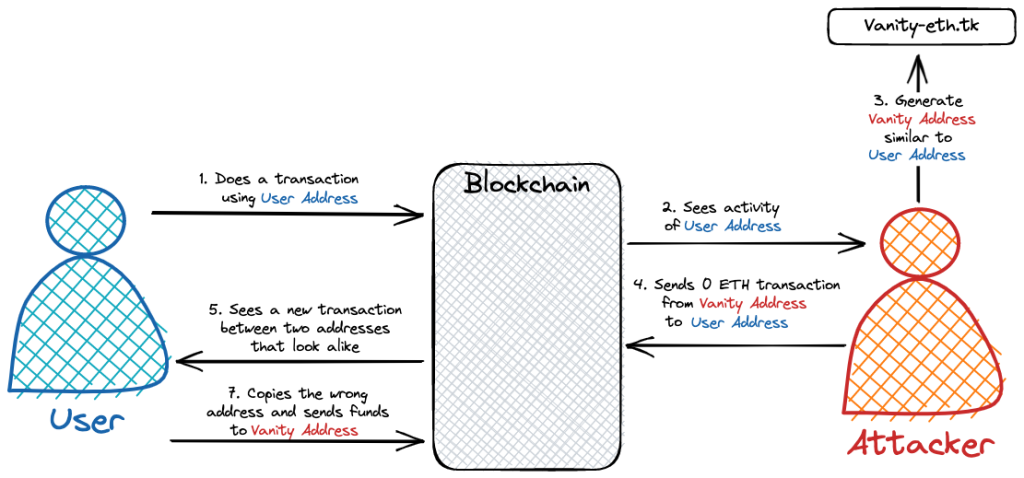

- 寻找一个充满神奇互联网资金的活跃用户地址。

- 生成与用户地址的前几个字节和最后几个字节相匹配的个性地址。

- 从个性地址向用户地址发送一笔金额为 0 或几乎为 0 的交易。 这就是真正的中毒:用户现在可以在自己的交易历史记录中看到攻击者的虚荣地址。

- 攻击者现在等待并希望用户在尝试向自己发送资金时犯错误并复制粘贴他们的虚荣地址。

由于处理随机字节对人类来说很困难,因此我们倾向于在匆忙时复制任何看起来像我们的地址,这使得这种攻击非常有效。

然而,生成虚荣地址非常耗时,这使得这种攻击更难扩展。 值得注意的是,该过程可以逆转以使其更便宜:

- 攻击者生成尽可能多的他们控制的虚荣地址。

- 攻击者监视所有链上活动以及所有活跃用户地址。

- 如果任何活动用户地址与个性地址之一匹配,则启动中毒过程。

这样,攻击者就放弃了针对特定账户的攻击,而是扩大了攻击面。

零价值代币转移攻击:欺骗链

第二种类型的中毒更加阴险,因为它依赖于创建 ERC20 交易 代表您,且未经您同意!

要理解它,您需要熟悉链上事件、代币配额和一点点 Solidity。

链上活动

在 EVM 链上,一笔交易可以通过多种方式影响链的状态。 最常见的一种是通过在地址之间转移 ETH,有效地改变相关账户的链上余额。

状态的另一个变化是事件的发布。 在 Etherscan 上查看交易时,您可以看到 已生成的事件。 这些事件是代币(ERC20、NFT 等)转移在链上实现的方式。

当查看您的 ERC20 交易历史记录时,您实际上是在查看所有 传输(地址索引 _from,地址索引 _to,uint256 _value) 涉及您地址的事件。

关于代币津贴

ERC20 代币的许多高级使用取决于允许第三方合约代表用户转移资金。 这是通过配额图来处理的,其中键是允许的地址,值是该地址可以移动的最大资金量。

在标准 ERC-20:代币标准 津贴只能由用户通过调用该函数来更改 批准(地址_spender,uint256_value).

以您的名义转账

攻击者发送的唯一方法 X 代表另一个用户的代币数量是调用该函数 TransferFrom(地址_from,地址_to,uint256_value)。 然而,为了能够做到这一点,目标用户必须已经调用 approve({_spender: <attacker_address>, _value: X}) ,给予他们所需的津贴。

乍一看,这似乎是一个难以克服的限制。

然而,考虑到映射和默认值在 Solidity 中的工作方式,每个地址都有一个允许的值 0 在 ERC20 合约标准实施中的所有其他地址上。 因此,在这些实现中,任何人都可以执行以下转账,无论目标用户是否主动给予他们津贴:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})更好的是,ERC20 标准规定:

0 值的传输必须被视为正常传输并触发“Transfer”事件。

这保证了这个空传输总是会生成一个有效的 Transfer 最终将显示在用户的交易历史记录中的事件。

攻击

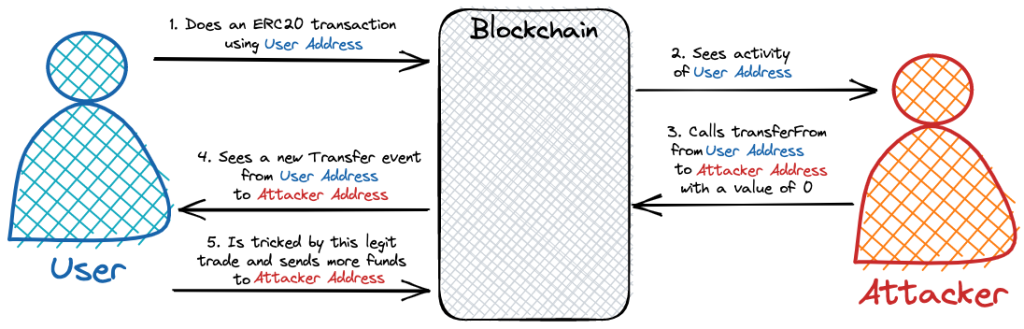

利用上述新发现的知识,我们可以执行以下攻击:

- 电话联系

transferFrom价值为0在 USDC、Matic、Uniswap 等知名 ERC20 合约上 - 使其从用户地址转移到攻击者地址。

- 这将在链上生成从用户地址到攻击者地址的合法传输事件。

- 该事件随后将被用户的钱包同步,并显示为有效的转账。

攻击者已经达到了目的: 创建从目标账户到自己账户的合法 ERC20 交易.

在任何标准钱包中,他们的地址现在都将作为有效交易的一部分显示在目标的交易历史记录中。 用户已中毒。 如果运气好的话(对于攻击者来说),目标可能会在未来的交易中错误地使用错误的地址。

以下是此类链上攻击的一些示例:

保护用户

我们描述的攻击对加密货币用户产生了真正的影响。 它们也只是冰山一角。 为了让用户与恶意地址进行交互,诈骗者会利用任何类型的技术或人为缺陷。 他们也很快调整策略以适应钱包制造商可能部署的任何对策。

作为维护者 Ledger Live,我们有责任提供安全并改善用户体验的解决方案。 鉴于攻击的性质,很难完全阻止它们的发生。 相反,钱包的作用是以不同的方式处理有毒交易,以避免任何可能的用户错误。

那么最好的前进方向是什么?

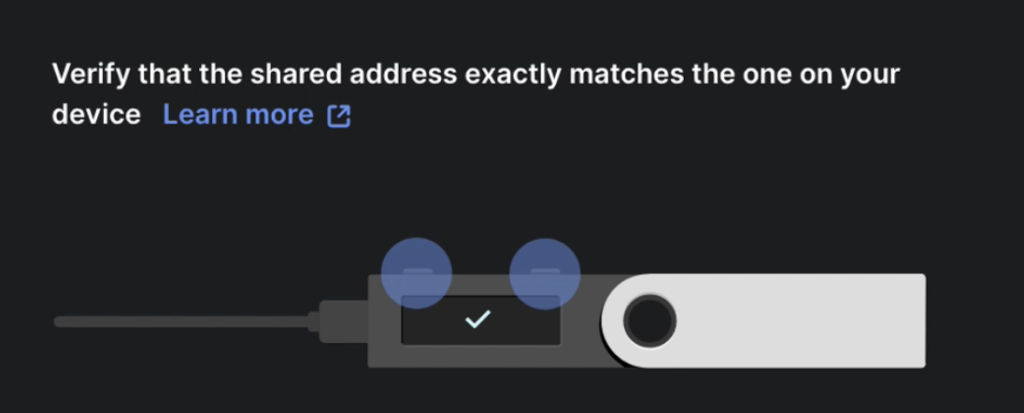

对我们来说,简单的答案是,您永远不应该从钱包中复制地址,除非先 在您的硬件设备的可信屏幕上验证它。 这种对策自第一个 Nano S 商业化以来就已经存在,并且没有已知的技术缺陷。

但如果就这样搁置的话,那就是一个错误。 人不是机器:我们可以偷懒,我们可以匆忙,也许我们没有带 Nano,有些人 甚至没有 Ledger 设备 😱。 在日常生活中,我们总是走阻力最小的路。 在这种情况下,这将是在没有彻底验证的情况下复制地址。

在此背景下,我们的产品、开发人员和客户支持团队一直在探索多种解决方案。 其中最简单但最有效的一个被添加到最新的 Ledger Live 版本中:隐藏绝对零金额的交易。

现在,最邪恶的攻击(零值代币转移攻击)已变得无用,因为执行该攻击的金额必须绝对为零。 这也是一个安全的改变,因为 99.9% 的用户从未故意使用绝对零交易。 对于剩下的0.1%,当然可以通过调整Ledger Live的高级设置来继续显示交易。

总体而言,这一变化影响很大,缺点很少,而且上市时间很短。 对于其他版本的地址中毒攻击,我们正在探索不同的解决方案,例如安全地址簿、诈骗地址检测等等!

确保未来

随着加密世界的不断发展,不良行为者不断寻求新的方法来利用漏洞并针对毫无戒心的用户。 地址中毒是此类利用技术和人性限制的恶意攻击的典型例子。 通过揭示不同类型的地址中毒攻击并剖析其潜在机制,我们的目标是提高人们的认识,并使您能够在加密货币之旅中做出明智的决策。

为了应对这些不断变化的威胁,Ledger Live 等钱包提供商和更广泛的加密社区保持警惕、协作并开发创新解决方案来保护用户至关重要。 随着我们不断改进安全措施和用户体验,我们鼓励用户随时了解情况、谨慎行事并采用推荐的最佳实践。

就像骗子试图欺骗您一样,Ledger 团队始终在共同努力保护您。 它将定期改进您在 Ledger Live 上的日常体验,因此请留意未来版本中的变化!

- SEO 支持的内容和 PR 分发。 今天得到放大。

- 柏拉图爱流。 Web3 数据智能。 知识放大。 访问这里。

- 与 Adryenn Ashley 一起铸造未来。 访问这里。

- 使用 PREIPO® 买卖 PRE-IPO 公司的股票。 访问这里。

- Sumber: https://www.ledger.com/blog/address-poisoning

- :具有

- :是

- :不是

- :在哪里

- $UP

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- Able

- 关于

- 以上

- 绝对

- 账号管理

- 账户

- 积极地

- 活动

- 演员

- 实际

- 通

- 适应

- 添加

- 地址

- 地址

- 采用

- 高级

- 影响

- 瞄准

- 所有类型

- 已经

- 还

- 时刻

- 量

- 量

- an

- 和

- 另一个

- 回答

- 解药

- 任何

- 任何人

- 保健

- 刊文

- AS

- At

- 攻击

- 攻击

- 尝试

- 可使用

- 避免

- 意识

- 远离

- 坏

- 当前余额

- BE

- 因为

- 很

- 作为

- 最佳

- 最佳实践

- 更好

- 之间

- binance

- 位

- 书籍

- 都

- 更广泛

- 但是

- by

- 呼叫

- 调用

- CAN

- 警告

- 一定

- 链

- 链

- 更改

- 变

- 更改

- 改变

- 字符

- 字符

- 便宜

- 清除

- 客户

- 合作

- 打击

- 相当常见

- 社体的一部分

- 比较

- 完成

- 内容

- 上下文

- 继续

- 一直

- 合同

- 合同的

- 控制

- Cool

- 仿形

- 可以

- 套餐

- 外壳

- 覆盖

- 创造

- 关键

- 加密

- 密码社区

- 加密用户

- 加密世界

- 顾客

- 客户支持

- 日复一日

- 决定

- 默认

- 部署

- 描述

- 检测

- 开发

- 开发商

- 不同

- 难

- 困难

- DIG

- do

- 不

- 别

- 缺点

- 更容易

- 易

- 生态系统

- 有效

- 只

- 高效

- 努力

- 授权

- 鼓励

- 鼓励

- 结束

- 完全

- ERC20

- ERC20代币

- ETH

- 复仇

- etherscan

- 甚至

- 活动

- 事件

- 所有的

- 日常

- EVM

- 发展

- 究竟

- 例子

- 例子

- 执行

- 体验

- 利用

- 探索

- 眼部彩妆

- 熟悉

- 家庭

- 少数

- 找到最适合您的地方

- 大火

- (名字)

- 固定

- 固定

- 缺陷

- 遵循

- 以下

- 如下

- 针对

- 向前

- 发现

- 止

- 资金

- 未来

- 生成

- 产生

- 产生

- 发电

- 得到

- 特定

- 给

- 给予

- 目标

- 大

- 事业发展

- 担保

- 民政事务总署

- 处理

- 处理

- 事件

- 硬

- 硬件

- 散列

- 有

- 隐藏

- 历史

- 希望

- 希望

- 创新中心

- 但是

- HTTP

- HTTPS

- 人

- 人类

- 百

- i

- 生病

- 影响力故事

- 影响

- 履行

- 重要

- 改善

- 改善

- in

- 增加

- 增加

- 通知

- 创新

- 例

- 代替

- 相互作用

- 网络

- 成

- 涉及

- 参与

- IT

- 它的

- 工作

- 旅程

- 保持

- 保持

- 键

- 键

- 类

- 知道

- 知识

- 已知

- (姓氏)

- 最新

- 最少

- 离开

- 莱杰

- Ledger Live

- 左

- 合法

- 减

- 让

- 生活

- 光

- 喜欢

- 极限

- 限制

- 小

- 生活

- 长

- 看

- 寻找

- LOOKS

- 失去

- 占地

- 运气

- 机

- 魔法

- 神奇的互联网货币

- 使

- 庄家

- 制作

- 许多

- 地图

- 市场

- 马蒂奇

- 最大

- 最大宽度

- 可能..

- 意味着

- 措施

- 机制

- 可能

- 失踪

- 错误

- 钱

- 个月

- 更多

- 抵押

- 最先进的

- 移动

- 移动

- 许多

- 多

- 必须

- my

- 纳米

- 自然

- 需求

- 决不要

- 全新

- NFT

- 没有

- 正常

- 现在

- 数

- 获得

- of

- on

- 链上

- 链上活动

- 一

- 正在进行

- 在线

- 仅由

- or

- 其他名称

- 我们的

- 输出

- 克服

- 己

- 部分

- 径

- 模式

- 员工

- 演出

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 可能

- 在练习上

- 做法

- 漂亮

- 防止

- 总理

- 私立

- 私钥

- 大概

- 过程

- 产品

- 保护

- 保护

- 提供

- 供应商

- 国家

- 公钥

- 公钥

- 出版物

- 探索

- 快速

- 很快

- 提高

- 随机

- 宁

- 达到

- 阅读

- 真实

- 现实

- 实现

- 真

- 建议

- 而不管

- 定期

- 释放

- 其余

- 重复的

- 必须

- 抵制

- 责任

- 检讨

- 回顾

- 角色

- 赶

- s

- 安全

- 鳞片

- 诈骗

- 骗子

- 屏风

- 其次

- 安全

- 保安

- 保安措施

- 寻找

- 似乎

- 看到

- 看到

- 提交

- 设置

- 几个

- 短

- 应该

- 作品

- 双方

- 视力

- 自

- So

- 坚固

- 解决方案

- 一些

- 有些

- 具体的

- 标准

- 开始

- 开始

- 开始

- 州/领地

- 州

- 留

- 策略

- 串

- 这样

- 足够

- SUPPORT

- 磁化面

- 采取

- 谈论

- 目标

- 瞄准

- 团队

- 队

- 文案

- 技术

- 专业技术

- 比

- 这

- 国家

- 其

- 他们

- 他们自己

- 然后

- 那里。

- 博曼

- 他们

- 第三方

- Free Introduction

- 透

- 虽然?

- 威胁

- 通过

- 次

- 类型

- 至

- 象征

- 令牌

- 工具

- 工具

- 贸易

- 行业

- 交易

- 交易

- 转让

- 转让

- 信任

- 信任

- 调整

- 类型

- 类型

- 伞

- 下

- 相关

- 理解

- 直到

- us

- 用法

- USDC

- 使用

- 用过的

- 用户

- 用户体验

- 用户

- 折扣值

- 价值观

- 虚荣

- 验证

- 非常

- 漏洞

- 等待

- 钱包

- 钱包制造商

- 钱包

- 通缉

- 是

- 手表

- 方法..

- 方法

- we

- 知名

- 什么是

- 什么是

- ,尤其是

- 是否

- 这

- 而

- WHO

- 将

- 也完全不需要

- 工作

- 将

- 年

- 含

- 但

- 产量

- 完全

- 您一站式解决方案

- Zendesk

- 和风网

- 零

![Ledger 推出 [Ledger] Market,世界上最安全的 NFT 市场,24 小时内发行 Ledger 推出 [Ledger] Market,世界上最安全的 NFT 市场,在 24 小时内推出 PlatoBlockchain 数据智能。 垂直搜索。 哎。](https://platoblockchain.com/wp-content/uploads/2022/07/BlogpostHeader-2-1-1024x453-1-300x133.png)