攻击者利用 Ivanti VPN 中的两个关键零日漏洞来部署一组基于 Rust 的后门,这些后门又会下载名为“KrustyLoader”的后门恶意软件。

这两个错误是 一月初披露 (CVE-2024-21887 和 CVE-2023-46805),分别允许未经身份验证的远程代码执行 (RCE) 和身份验证绕过,从而影响 Ivanti 的 Connect Secure VPN 设备。两者都还没有补丁。

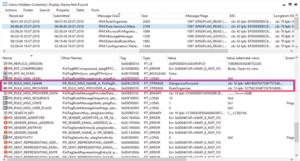

虽然这两个零日漏洞已经在野外被积极利用,但中国国家资助的高级持续威胁 (APT) 攻击者(UNC5221,又名 UTA0178)在公开披露后迅速利用了这些漏洞, 全球大规模剥削尝试不断增加。 Volexity 对攻击的分析发现,12 个独立但几乎相同的 Rust 有效负载被下载到受感染的设备,这些设备反过来下载并执行 Sliver 红队工具的变体,Synacktiv 研究员 Théo Letailleur 将其命名为 KrustyLoader。

“银11 Letailleur 在昨天的分析中表示:“它是一种开源对手模拟工具,在威胁行为者中越来越受欢迎,因为它提供了实用的命令和控制框架。”该工具还提供了哈希值、Yara 规则和 用于检测和提取的脚本 妥协指标(IoC)。他指出,重新调整的 Sliver 植入物充当了一个隐秘且易于控制的后门。

“KrustyLoader——正如我所称的——执行特定的检查,以便仅在满足条件时运行,”他补充道,并指出它也被很好地混淆了。 “KrustyLoader 是用 Rust 开发的,这给全面了解其行为带来了额外的困难。”

同时,本 CVE-2024-21887 和 CVE-2023-46805 的补丁 Connect Secure VPN 出现延迟。 Ivanti 在 22 月 26 日向他们做出了承诺,引发了 CISA 警报,但他们未能兑现。在 XNUMX 月 XNUMX 日发布的最新 bug 公告中,该公司指出,“受支持版本的补丁的目标发布被推迟,这种延迟影响了所有后续计划的补丁发布……受支持版本的补丁仍将在一个交错的时间表。”

Ivanti 表示,目标是在本周进行修复,但指出“补丁发布的时间可能会发生变化,因为我们会优先考虑每个版本的安全性和质量。”

截至今天,距离漏洞披露已经过去了20天。

- :具有

- :是

- 12

- 20

- 22

- 26%

- 7

- a

- 要积极。

- 演员

- 行为

- 添加

- 额外

- 高级

- advisory

- 影响

- 后

- 又名

- 警惕

- 所有类型

- 允许

- 已经

- 还

- 其中

- an

- 分析

- 和

- 家电

- APT

- 保健

- AS

- 攻击

- 尝试

- 认证

- 后门

- 后门程序

- BE

- 很

- 行为

- 作为

- 都

- 带来

- 虫子

- 但是

- 绕行

- 更改

- 支票

- 中文

- 码

- 妥协

- 妥协

- 条件

- 分享链接

- 受控

- 危急

- 一年中的

- 延迟

- 延迟

- 部署

- 检测

- 发达

- 困难

- 泄露

- 下载

- 配音

- 每

- 此前

- 容易

- 执行

- 执行

- 开发

- 事实

- 失败

- 公司

- 固定

- 针对

- 骨架

- 获得

- 婴儿车

- 非常好

- 民政事务总署

- he

- 他的

- HTTPS

- i

- 相同

- if

- 影响

- in

- 指标

- IT

- 它的

- 一月三十一日

- JPG

- 最新

- 恶意软件

- 质量

- 物化

- 一半

- 安装

- 命名

- 几乎

- 也不

- 注意到

- 注意

- 获得

- of

- 优惠精选

- on

- 仅由

- 开放源码

- 秩序

- 简介

- 对

- 打补丁

- 补丁

- 施行

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 声望

- 实用

- 优先

- 许诺

- 提供

- 国家

- 出版

- 质量

- 很快

- 释放

- 发布

- 发布

- 远程

- 研究员

- 分别

- 第

- 运行

- 锈

- s

- 说

- 始你

- 安全

- 保安

- 分开

- 集

- 模拟

- 自

- 具体的

- 鬼鬼祟祟

- 仍

- 主题

- 随后

- 支持

- 针对

- 瞄准

- 这

- 他们

- 他们

- Free Introduction

- 本星期

- 威胁

- 威胁者

- 定时

- 至

- 今晚

- 工具

- 转

- 二

- 裸露

- 下

- 更新

- 运用

- 变种

- 版本

- VPN

- VPN的

- 漏洞

- 是

- we

- 周

- 为

- 这

- Wild!!!

- 将

- 昨天

- 但

- 和风网

- 零

- 零日漏洞