问题:管理员如何使用 DNS 遥测来补充 NetFlow 数据来检测和阻止威胁?

Hyas 首席执行官大卫·拉特纳 (David Ratner): 多年来,DevSecOps 团队严重依赖流数据(NetFlow 和类似技术收集的信息)来深入了解网络中发生的事件。然而,随着向云的转移和网络复杂性的增加,流数据的有用性已经减弱。

监控网络流量是新的大数据问题。 您要么采样少量的流量数据,要么承担接收更全面的数据集的高成本。 但即使拥有所有数据,检测表明恶意活动的微妙异常事件(可能只涉及一个或少数设备以及相对较低的流量)仍然像大海捞针一样。

管理员和安全团队可以通过 DNS 遥测重新获得对自己网络的可见性。 它比流数据更容易监控、成本更低,并且可以根据威胁情报数据识别未知、异常或恶意域。 这些服务可以向 DevSecOps 管理员发出警报,并提供有关在何处调查事件的确切信息。 如有必要,管理员可以访问相应的流数据,以获得有关该事件的其他可操作信息,识别该事件是无害的还是恶意的,并阻止其进行的恶意活动。 DNS 遥测通过让团队更快、更高效地将需要关注的区域归零来解决大数据问题。

形象化这个问题的一个简单方法是想象一下,在一个社区中放置所有公用电话来拦截与犯罪活动有关的电话。 主动监视每个公用电话并监控每个公用电话拨打的每个呼叫的内容将非常乏味。 然而,在这个类比中,DNS 监控会通知您某个公用电话拨打了电话、拨打的时间以及拨打的对象。 有了这些信息,您就可以查询流数据以找出其他相关信息,例如另一端的人是否接听电话以及他们通话的时间。

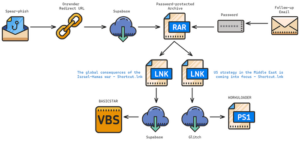

现实世界中的场景可能如下所示:您的 DNS 监控系统注意到多个设备正在调用标记为异常和潜在恶意的域。 尽管这个特定的域以前从未在攻击中使用过,但它是不寻常的、异常的,需要立即进行额外的调查。 这会触发警报,提示管理员查询这些特定设备的流数据以及与该域的特定通信。 借助这些数据,您可以快速确定恶意活动是否确实发生,如果确实发生,您可以阻止通信,切断恶意软件与其 C2 基础设施的联系,并在造成重大损害之前停止攻击。 另一方面,异常流量可能有一些合理的原因,而且实际上并不是恶意的 - 也许设备只是连接到新服务器进行更新。 不管怎样,现在你肯定知道了。