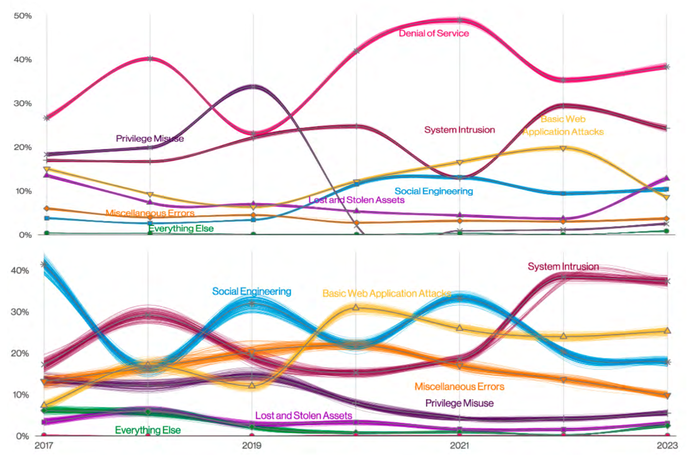

拒绝服务攻击继续在 2022 年的威胁格局中占据主导地位,但漏洞——那些导致确认数据丢失的安全事件——更有可能包括系统入侵、基本 Web 应用程序攻击和社会工程。

在 Verizon 的“16,300 年数据泄露调查报告”中分析的 2023 多起安全事件中,超过 6,250 起或 38% 是拒绝服务攻击,而近 5,200 起或 32% 是已确认的数据泄露。 虽然拒绝服务攻击在被缓解之前具有破坏性——报告中的大部分数据来自 DOS 防御提供商而不是受害者——通过系统入侵、Web 应用程序妥协和社会工程造成的数据泄露通常会对商业。

报告中的两种主要攻击类型——DOS 攻击和系统入侵——针对 CIA(机密性、完整性、可用性)三位一体的不同部分。 漏洞管理公司 Rapid7 的首席研究员 Erick Galinkin 表示,系统入侵通常会影响机密性和完整性,而拒绝服务攻击则针对可用性。

“最终,DDoS 的使用是对目标施加压力并迫使他们专注于恢复可用性,”他说。 “这可以用作勒索活动的一部分,以分散目标对同时进行的妥协尝试的注意力,甚至可以作为破坏某些目标的独立策略。”

这些数据突出了成为显着事件的威胁活动与对公司造成真正伤害的威胁活动之间的差异。 平均勒索软件事件造成的损失(占所有泄露事件的 24%)翻了一番,达到 26,000 美元, 据报道. 相比之下,6,248 起拒绝服务事件中只有四起导致数据泄露, “2023 年数据泄露调查报告”指出.

电子邮件安全公司 Cofense 的情报分析经理乔·盖洛普 (Joe Gallop) 说,该报告还强调了一个事实,即虽然模式可以提供信息,但它们也可以有很大差异。

“每起事件都是不同的,因此很难得出一个详尽、排他但又详细的事件类别集,”他说。 “由于各种方法之间的重叠,以及攻击链可能在可能属于多个类别的活动之间循环,因此维护整体安全方法极为重要。”

更多的系统入侵,因为更多的勒索软件

系统入侵类别中最常见的模式是在计算机或设备上安装恶意软件,然后是数据泄露,最后是对系统或数据可用性的攻击——勒索软件攻击的所有特征。 事实上,根据 DBIR,勒索软件占系统入侵类别中所有行为的 80% 以上。

Verizon 威胁情报高级经理 David Hylender 表示,由于勒索软件的持续流行,系统入侵模式应该成为公司重点检测的模式之一。

“系统入侵上升到首位的主要原因是它是勒索软件驻留的模式,”他说。 “随着勒索软件在各种规模、垂直行业和地理位置的组织中继续无处不在,系统入侵模式继续增长。”

然而,其他攻击媒介也导致了漏洞,包括基本的 Web 攻击和社会工程学。 四分之一 (25%) 的违规行为是由基本的 Web 应用程序攻击造成的,而 18% 的违规行为是由社会工程造成的。 在系统入侵类别中,通过 Web 应用程序进行的攻击占导致系统入侵的所有攻击的三分之一。

对国防至关重要的员工

随着攻击链的发展,以社会工程学开始的事件可以迅速转变为系统入侵。 Rapid7 的 Galinkin 说,事实上,事件的混合使保护系统和数据免遭破坏成为一项非常全面的工作。

防御策略还取决于组织的价值。 他说,在医疗保健环境中,DDoS 攻击通常会影响面向公众的资源,例如支付或日程安排门户,这些资源至关重要,但可能不会影响患者护理的核心功能。

“单个组织重视的事物可能千差万别,”加林金说。 “因此,对于组织而言,重要的是要考虑他们最重要的资源和资产是什么,然后评估不同的威胁如何针对这些资源。 最终,这将为最好的防御提供信息。”

然而,Cofense 的 Gallop 表示,由于社会工程在不同的违规类型中有着如此广泛的足迹,因此员工是防御难题的关键部分。

“由于报告中 74% 的违规行为都包含人为因素,因此解决人为漏洞至关重要,”他说。 “员工应该接受培训,对社会工程尝试持怀疑态度,识别可疑链接,并且永远不要共享凭据。”

- SEO 支持的内容和 PR 分发。 今天得到放大。

- EVM财务。 去中心化金融的统一接口。 访问这里。

- 量子传媒集团。 IR/PR 放大。 访问这里。

- 柏拉图爱流。 Web3 数据智能。 知识放大。 访问这里。

- Sumber: https://www.darkreading.com/attacks-breaches/dos-attacks-dominate-but-system-intrusions-cause-most-pain

- :具有

- :是

- :不是

- :在哪里

- $UP

- 000

- 16

- 200

- 2022

- 2023

- 250

- 7

- a

- 根据

- 横过

- 行动

- 活动

- 解决

- 影响

- 驳

- 所有类型

- 还

- 其中

- an

- 分析

- 和

- 应用领域

- 应用领域

- 的途径

- 保健

- AS

- 办公室文员:

- At

- 攻击

- 攻击

- 尝试

- 可用性

- 背部

- 基本包

- BE

- 因为

- 成为

- 最佳

- 之间

- 混纺

- 违反

- 违规

- 广阔

- 商业

- 但是

- by

- 来了

- 营销活动

- CAN

- 关心

- 类别

- 产品类别

- 原因

- 造成

- 链

- 图表

- 中央情报局

- 如何

- 相当常见

- 公司

- 公司

- 妥协

- 一台

- 保密

- CONFIRMED

- 考虑

- 持续

- 继续

- 对比

- 核心

- 资历

- 危急

- 周期

- data

- 数据泄露

- 数据泄露

- 数据丢失

- David

- DDoS攻击

- DDoS攻击

- 国防

- 防卫

- 依靠

- 详细

- 设备

- 差异

- 不同

- 难

- 泄露

- 破坏

- 破坏性

- 主宰

- DOS

- 翻倍

- element

- 员工

- 工程师

- 评估

- 甚至

- 所有的

- 独家

- 锻炼

- 渗出

- 敲诈

- 非常

- 事实

- 秋季

- 终于

- 公司

- 专注焦点

- 其次

- Footprint

- 针对

- 力

- 四

- 止

- 功能

- 地理

- 越来越

- 增长

- 伤害

- he

- 医疗保健

- 亮点

- 整体

- 创新中心

- HTTPS

- 人

- 人为因素

- 影响力故事

- 影响

- 重要

- in

- 事件

- 包括

- 包含

- 个人

- 通知

- 信息

- 安装

- 诚信

- 房源搜索

- 成

- 调查

- IT

- JOE

- 景观

- 领导

- 容易

- Line

- 链接

- 地点

- 离

- 保持

- 使

- 制作

- 颠覆性技术

- 经理

- 最大宽度

- 可能..

- 方法

- 可能

- 更多

- 最先进的

- 许多

- 决不要

- 显着

- of

- on

- 一

- 仅由

- or

- 组织

- 组织

- 其他名称

- 面包

- 部分

- 部分

- 病人

- 模式

- 模式

- 付款

- 片

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 声望

- 潜力

- 压力

- 小学

- 校长

- 保护

- 供应商

- 放

- 困扰

- 季

- 很快

- 勒索

- 勒索软件攻击

- 宁

- 真实

- 原因

- 承认

- 报告

- 研究员

- 资源

- 复活

- s

- 说

- 调度

- 保安

- 前辈

- 集

- 设置

- 几个

- Share

- 应该

- 显著

- 自

- 尺寸

- 怀疑的

- 社会

- 社会工程学

- 软件

- 一些

- 来源

- 独立

- 启动

- 策略

- 这样

- 可疑

- 系统

- 产品

- 目标

- 比

- 这

- 其

- 他们

- 然后

- 他们

- 事

- 第三

- Free Introduction

- 那些

- 威胁

- 威胁

- 通过

- 至

- 最佳

- 熟练

- 转

- 二

- 类型

- 一般

- 普及

- 最终

- 下

- 直到

- 使用

- 用过的

- 平时

- 折扣值

- 价值观

- 各个

- Verizon

- 垂直

- 非常

- 受害者

- 漏洞

- 漏洞

- 卷筒纸

- Web应用程序

- 网络应用

- 为

- 什么是

- 这

- 而

- 广泛

- 将

- 中

- 但

- 和风网