倾听和学习

哎呀,Whiz BASIC(可能)。 想你 了解勒索软件? 超级上传, 11年。 华硕警告 严重的路由器错误。 移动它 混乱第三部分.

下面没有音频播放器? 听 直接 在 Soundcloud 上。

与道格·阿莫斯和保罗·达克林。 前奏和后奏音乐 伊迪丝·马奇.

你可以听我们的 的SoundCloud, 苹果播客, Google播客, Spotify, 缝 以及任何可以找到好的播客的地方。 或者只是放下 我们的 RSS 提要的 URL 进入你最喜欢的播客。

阅读成绩单

道格。 路由器问题、Megaupload 的巨大麻烦以及更多 MOVEit 混乱。

所有这些以及更多关于 Naked Security 播客的内容。

[音乐调制解调器]

欢迎大家收听播客。

我是道格·阿莫斯; 他是保罗·达克林。

保罗,你好吗?

鸭。 只是为我们的英国和英联邦英语听众消除歧义,道格……

道格。 “路由器。” [英国风格发音为“ROOTER”,美国风格发音为“ROWTER”]

鸭。 我猜你指的不是木工工具吧?

道格。 不! [笑]

鸭。 您的意思是,如果不及时修补,就会让骗子侵入您的网络?

道格。 没错!

鸭。 我们称之为“ROOTER”的行为对您的网络的影响是否更像“ROWTER”对您桌子边缘的影响? [笑]

道格。 确切地! [笑]

我们很快就会讨论这个问题。

但首先,我们的 科技史上的本周 分割。

Paul,本周,即 18 月 1979 日,早在 16 年:微软推出了适用于 8086 处理器的 BASIC 编程语言版本,XNUMX 位计算向前迈出了一大步。

这个版本向后兼容 8 位处理器,使得 BASIC 可以用于 Z80 和 8080 处理器,并且已经在大约 200,000 台计算机上使用,这是大多数程序员的箭袋,Paul。

鸭。 什么将成为 GW-BASIC!

我不知道这是否属实,但我一直读到 GW-BASIC 代表“GEE WHIZZ!” [笑]

道格。 哈! [笑声]

鸭。 我不知道这是否属实,但我喜欢这样认为。

道格。 好吧,让我们进入我们的故事吧。

在我们开始报道新闻之前,我们很高兴,不,很兴奋,宣布三集的第一集 您认为您了解勒索软件吗?

这是 Sophos 的朋友制作的 48 分钟纪录片系列。

第一集的名字叫 网络犯罪的起源,现在可以在以下位置查看 https://sophos.com/ransomware.

第 2 集,名为 猎人与猎物,将于 28 年 2023 月 XNUMX 日上市。

第3集, 武器和战士, 将于 5 年 2023 月 XNUMX 日下降。

检查出来 https://sophos.com/ransomware.

我看过第一集,非常棒。

保罗,它回答了你可能对我们年复一年地与这一祸害的起源有关的所有问题。

鸭。 它很好地诠释了我最喜欢的一句话(我希望我现在还没有把它变成陈词滥调),即: 那些不记得历史的人注定会重蹈覆辙。

不要成为那样的人! [笑]

道格。 好吧,让我们继续讨论犯罪的话题。

Megaupload 的四位创始人中有两人入狱。

保罗,这里存在版权侵权问题,并且已经酝酿了大约十年?

鸭。 是的。

记得上周我解释了那个笑话:“哦,你知道公共汽车是什么样的吗? 好久都没有人来,然后一下子就来了三个?” [笑声]

但我不得不把它变成“两个同时到达”......

……我刚说完,第三个就来了。 [笑声]

这是来自新西兰,或称“Aotearoa”。

Megaupload 是一个臭名昭著的早期所谓的“文件柜”服务。

这不是勒索软件中锁定您的文件的“文件锁”。

它是“文件储物柜”,就像健身房储物柜一样……您可以在云中上传文件,以便稍后获取它们。

该服务被下架,主要是因为美国联邦调查局收到了下架令,并声称其主要目的实际上并不是成为大型“上传”服务,而是成为大型“下载”服务,即商业模式其中基于鼓励和激励版权侵权。

这家公司的主要创始人是一个众所周知的名字:Kim Dotcom。

这确实是他的姓氏。

他将自己的名字(我认为他最初是 Kim Schmitz)改为 Kim Dotcom,创建了这项服务,他刚刚一直在反对引渡到美国,并且仍在继续这样做,尽管新西兰法院裁定没有理由可以将他引渡到美国。不被引渡。

另外四人中的一位名叫芬·巴塔托(Finn Batato)的小伙子去年因癌症不幸去世。

但另外两个人是 Megaupload 服务的主要推动者,Mathias Ortmann 和 Bram van der Kolk……

……他们反对被引渡(你可以理解为什么)到美国,在那里他们可能会面临巨额监禁。

但最终他们似乎与新西兰法院以及美国联邦调查局和司法部达成协议。

他们同意在新西兰接受起诉、认罪并协助美国当局正在进行的调查。

最终两人分别被判处有期徒刑2年7个月和2年6个月。

道格。 我觉得该案的法官有一些有趣的观察。

鸭。 我想你就在那里,道格。

值得注意的是,这并不是法院说的问题:“我们接受这样一个事实,即世界各地的这些大型企业损失了数十亿美元。”

事实上,法官说你必须对这些说法持保留态度,并引用证据表明你不能仅仅说每个下载盗版视频的人都会购买正版。

因此,你不能像一些大型企业喜欢的那样将金钱损失加起来。

然而,他说,这并不意味着事情就是正确的。

更重要的是,他说,“你确实也伤害了小家伙,这同样重要。”

他引用了一位来自新西兰南岛的独立软件开发人员的案例,该开发人员写信给法院说:“我注意到盗版严重削弱了我的收入。 我发现有 10 到 20 次我不得不向 Megaupload 提出申诉,要求其删除侵权内容; 我花了很多时间才做到这一点,但并没有带来丝毫的改变。 所以我并不是说他们对我无法再靠生意谋生负全部责任,但我是说我尽了一切努力让他们拿下他们所说的东西本来可以,但从来没有成功过。”

事实上,这句话是在判决书中的其他地方出现的……有 38 页,所以读起来很长,但它非常可读,我认为它非常值得一读。

值得注意的是,法官对被告表示,他们承认自己不想对版权侵权者采取过于严厉的态度,因此他们必须承担责任,因为 “增长主要基于侵权。”

他还指出,他们设计了一个删除系统,基本上,如果有多个 URL 可以下载同一文件……

…他们保留了该文件的一份副本,如果您投诉该 URL,他们会删除*该 URL*。

道格。 啊哈!

鸭。 因此,您可能会认为他们已删除该文件,但他们会将文件留在那里。

他对此进行了如下描述: “你知道并且有意这样做,删除不会产生任何实质性影响。”

这正是这位独立的新西兰软件开发商在法庭陈述中所声称的。

他们肯定从中赚了很多钱。

如果你看一下 2012 年 Kim Dotcom 备受争议的突袭行动的照片……

......他拥有如此巨大的财产,以及所有这些带有奇怪车牌[车辆标签]的闪光汽车 GOD 和 GUILTY,仿佛在期待着什么。 [笑]

因此,金·多特科姆仍在抗击引渡,但另外两人已经决定结束这一切。

所以他们认罪了,正如我们的一些评论者在 Naked Security 上指出的那样,“天哪,当你仔细阅读判决书时,他们似乎做了什么,听起来他们的判决确实很轻。”

但法官的计算方式是,他认为根据新西兰法律,他们应该被判处的最高刑期约为10年。

然后他认为,基于他们认罪的事实,他们会合作,他们会偿还 10 万美元,等等,他们应该得到 75% 的折扣。

我的理解是,这意味着他们将消除对自己将被引渡到美国的恐惧,因为我的理解是司法部已经说过,“好吧,我们会让定罪和量刑在另一个国家进行” ”。

十多年过去了,还没有结束!

你最好说出来,道格……

道格。 YESSS!

我们将密切关注此事。

谢谢; 让我们继续。

如果你有一台华硕路由器,你可能需要打一些补丁,尽管对于一些非常危险的漏洞来说,时间表相当模糊,保罗。

鸭。 是的,目前还不清楚这些补丁是何时针对公告中列出的各种型号的路由器发布的。

我们的一些读者会说:“嗯,我去看了一下; 我有其中一台路由器,它在列表中,但*现在*没有补丁。 但不久前我确实得到了一些补丁,似乎可以解决这些问题……那么为什么*现在*才发布警告呢?”

答案是:“我们不知道。”

或许,除了华硕已经发现骗子在这些上?

但这不仅仅是“嘿,我们建议您打补丁。”

他们说你需要打补丁,如果你不愿意或无法这样做,那么我们 “强烈建议(这基本上意味着‘你最好’)禁用从路由器 WAN 端访问的服务,以避免潜在的不必要的入侵。”

这不仅仅是典型的警告,“哦,请确保您的管理界面在互联网上不可见。”

他们指出,阻止传入请求的意思是,您需要基本上关闭涉及路由器接受外部启动某些网络连接的“一切”……

…包括远程管理、端口转发(如果你用它来玩游戏的话运气不好)、动态 DNS、任何 VPN 服务器,以及他们所说的端口触发,我猜这是端口敲门,你等待特定的连接,并且只有当你查看该连接,然后在本地启动服务。

因此,这里不仅仅是网络请求是危险的,或者可能存在一些允许某人使用秘密用户名登录的错误。

它是一系列不同类型的网络流量,如果它可以从外部到达您的路由器,那么它似乎可以破坏您的路由器。

所以这听起来确实非常紧急!

道格。 这里的两个主要漏洞......

……有一个国家漏洞数据库 NVD,它按照 9.8 到 10 的等级对漏洞进行评分,这两个都是 XNUMX/XNUMX。

然后还有一大堆其他的,比如 7.5、8.1、8.8……一大堆在这里非常危险的东西。 保罗.

鸭。 是的。

“9.8 CRITICAL”全都是大写字母,意思是[窃窃私语],“如果骗子弄清楚了这一点,他们就会像皮疹一样到处乱搞。”

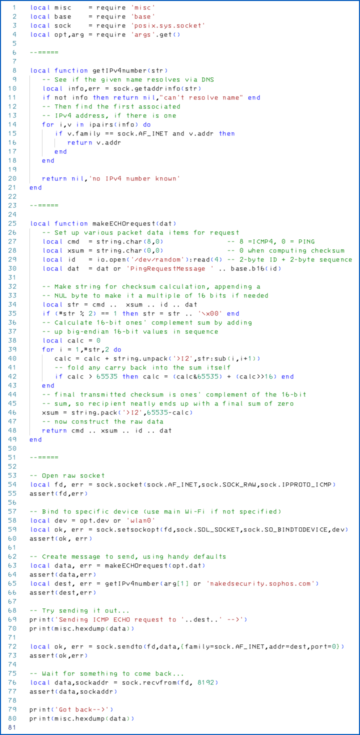

这两个 9.8/10 坏分数漏洞最奇怪的地方可能是其中一个是 CVE-2022-26376,这是 HTTP 转义中的一个错误,基本上是当你的 URL 中包含有趣的字符时,例如,空间…

…URL 中不能合法地包含空格; 你必须把 %20 相反,它的十六进制代码。

这对于在路由器上处理任何类型的 URL 来说都是非常基础的。

正如您从数字中看到的那样,这是一个在 2022 年被揭露的错误!

所谓的 Netatalk 协议(为 Apple 计算机提供支持)中还有另一个漏洞,Doug,CVE-2018-1160。

道格。 那是很久以前的事!

鸭。 它是!

它实际上在 Netatalk 的一个版本中得到了修复,我认为是 3.1.12 版本,该版本于 *20* 2018 月 XNUMX 日发布。

他们现在只是警告“您需要获取新版本的 Netatalk”,因为这似乎也可以通过流氓数据包进行利用。

所以你不需要 Mac; 你不需要苹果软件。

您只需要一些能够以狡猾的方式与 Netatalk 进行通信的东西,并且它可以为您提供任意的内存写入访问权限。

错误分数为 9.8/10,您必须假设这意味着“远程外部人员插入一两个网络数据包,通过根级别访问完全接管您的路由器,远程代码执行恐怖!”

这就是为什么他们花了这么长时间才警告人们他们需要修复这个五年前的错误......

…并且没有解释为什么他们没有真正修复五年前的五年错误。

道格。 好的,所以有一个您应该检查的路由器列表,如果您无法修补,您应该执行所有“阻止所有入站内容”。

但我认为我们的建议是补丁。

我最喜欢的建议是: 如果您是程序员,请清理您的输入!

鸭。 是的,小鲍比桌又出现了,道格。

因为不在 9.8 级别的其他错误之一(这是在 7/10 或 8/10 级别)是 CVE-2023-28702。

这基本上又是 MOVEit 类型的错误: Web URL 输入中未经过滤的特殊字符可能会导致命令注入。

这听起来像是网络犯罪分子可以用来作画的一个相当广泛的画笔。

还有 CVE-2023-31195 引起了我的注意,它的幌子是 会话劫持.

程序员正在设置本质上是身份验证令牌 cookie 的内容……这些神奇的字符串,如果浏览器可以在将来的请求中反馈它们,则向服务器证明用户在会话的早期登录具有正确的用户名和密码,正确的 2FA 代码,无论如何。

现在他们带来了这张神奇的“门禁卡”。

因此,您应该在设置这些 cookie 时对其进行标记,以便它们永远不会在未加密的 HTTP 请求中传输。

这样一来,骗子就更难劫持他们了……而他们却忘记了这样做!

对于程序员来说这是另一回事: 去检查一下您如何设置真正重要的 cookie(其中包含私人信息或包含身份验证信息的 cookie),并确保您不会让它们容易被无意中暴露。

道格。 我将其标记为我们将密切关注的一个(根据我更好的判断,但这是迄今为止两个故事中的第二个)。

鸭。 我认为你是对的,道格,因为我真的不知道为什么,因为对于某些路由器来说,这些补丁已经出现(尽管比你想要的要晚)……为什么*现在*?

我想故事的这一部分可能仍然需要浮出水面。

道格。 事实证明,我们绝对不能“不”关注这个 MOVEit 故事。

那么,保罗,这周我们有什么?

鸭。 好吧,对于 Progress Software 来说可悲的是,第三辆巴士立即出现了。 [笑声]

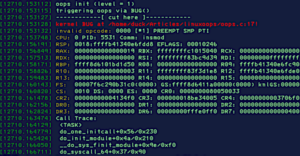

因此,回顾一下,第一个漏洞是 CVE-2023-34362,Progress Software 就在此时说:“哦不! 有一个零日漏洞——我们真的不知道这个。 这是一个SQL注入,一个命令注入问题。 这是补丁。 但这是一个零日漏洞,我们发现它是因为勒索软件骗子、勒索骗子正在积极利用这一点。 以下是一些妥协指标 [IoC]。”

因此,一旦他们知道存在问题,他们就会尽快采取所有正确的行动。

然后他们检查自己的代码,并计算出:“你知道吗,如果程序员在某个地方犯了这个错误,也许他们在代码的其他部分也犯了一些类似的错误。”

这导致了 CVE-2023-35036,他们主动修补了与原始漏洞类似的漏洞,但据他们所知,他们首先发现了这些漏洞。

而且,你瞧,还有第三个漏洞。

这个漏洞是 CVE-2023-35708,发现它的人显然非常清楚 Progress Software 完全愿意负责任地披露并迅速做出反应……

...无论如何决定公开。

所以我不知道你是否称其为“完全披露”(我认为这是它的官方名称)、“不负责任的披露”(我听 Sophos 的其他人这样称呼它)或“放弃0day for fun”,这就是我的想法。

所以这有点遗憾。

因此 Progress Software 说:“看,有人丢弃了这个 0day; 我们不知道这件事; 我们正在开发补丁。 在这个短暂的过渡期间,只需关闭您的网络界面(我们知道这很麻烦),然后让我们完成补丁的测试。”

大约一天之内,他们说:“好吧,这是补丁,现在应用它。 然后,如果需要,您可以重新打开网络界面。”

所以我认为,总而言之,尽管 Progress Software 从一开始就存在错误,这看起来很糟糕……

......如果这种情况发生在你身上,那么在我看来,遵循他们的回应是一种非常愉快的体面方式!

道格。 是的,我们确实对 Progress Software 表示赞赏,包括我们本周对此故事的评论。

亚当评论:

MOVEit 最近的表现似乎很艰难,但我对他们快速、主动且明显诚实的工作表示赞赏。

从理论上讲,他们本可以试图让这一切保持安静,但相反,他们对这个问题以及需要采取的措施非常坦率。

至少让他们在我眼里显得更值得信赖……

……我认为其他人也有同样的感受,保罗。

鸭。 真的是。

我们也在社交媒体渠道上听到了同样的事情:尽管很遗憾他们有这个错误,而且每个人都希望他们没有,但他们仍然倾向于信任该公司。

事实上,他们可能比以前更倾向于信任公司,因为他们认为自己在危机中保持冷静的头脑。

道格。 非常好。

好的,谢谢你,亚当,将其发送过来。

如果您想提交有趣的故事、评论或问题,我们很乐意在播客上阅读。

您可以发送电子邮件至tips@sophos.com,您可以评论我们的任何一篇文章,或者您可以在社交媒体上联系我们:@nakedsecurity。

这就是我们今天的节目; 非常感谢您的聆听。

对于 Paul Ducklin,我是 Doug Aamoth,提醒您下次……

两个都。 保持安全!

[音乐调制解调器]

- SEO 支持的内容和 PR 分发。 今天得到放大。

- EVM财务。 去中心化金融的统一接口。 访问这里。

- 量子传媒集团。 IR/PR 放大。 访问这里。

- 柏拉图爱流。 Web3 数据智能。 知识放大。 访问这里。

- Sumber: https://nakedsecurity.sophos.com/2023/06/22/s3-ep140-so-you-think-you-know-ransomware/

- :具有

- :是

- :不是

- :在哪里

- 10 百万美元

- $UP

- 000

- 1

- 10

- 12

- 20

- 200

- 2023

- 28

- 2FA

- 7

- 8

- 9

- a

- 关于

- 关于它

- 绝对

- 接受

- 接受

- ACCESS

- 无障碍

- 积极地

- 通

- Adam

- 加

- 管理员

- 管理

- 承认

- 忠告

- advisory

- 后

- 再次

- 驳

- 年龄

- 前

- 所有类型

- 所谓的

- 沿

- 已经

- 好的

- 还

- 尽管

- am

- an

- 和

- 宣布

- 另一个

- 回答

- 答案

- 期待

- 任何

- 分析数据

- 上诉

- 出现

- Apple

- 使用

- 保健

- 围绕

- 刊文

- AS

- 协助

- At

- 关注我们

- 音频

- 认证

- 作者

- 当局

- 可使用

- 避免

- 背部

- 坏

- 基于

- 基本包

- 基本上

- BE

- 承担

- 因为

- 成为

- 很

- before

- 如下。

- 更好

- 大

- 十亿美元

- 位

- 阻止

- 闭塞

- 鲍比

- 都

- 买

- 品牌

- 新品牌

- 午休

- 瞻

- 英国的

- 广阔

- 浏览器

- 问题

- 虫子

- 束

- 总线

- 商业

- 商业模式

- 但是

- by

- 计算

- 呼叫

- 被称为

- 来了

- CAN

- 可以得到

- 癌症预防

- 不能

- 资本

- 汽车

- 案件

- 抓

- 原因

- 当然

- 变

- 通道

- 字符

- 查

- 声称

- 索赔

- 清除

- 云端技术

- 码

- COM的

- 如何

- 评论

- 注释

- 公司

- 兼容

- 完全

- 妥协

- 电脑

- 计算

- 谴责

- 地都

- 内容

- 继续

- 争议

- 定罪

- 曲奇饼

- Cool

- 合作

- 版权

- 侵犯版权

- 可以

- 国家

- 法庭

- 法院

- 创建

- 犯罪

- 危机

- 合作伙伴

- 网络罪犯

- 危险的

- 数据库

- 天

- 处理

- 十

- 十二月

- 决定

- 被告

- 问题类型

- 司法部

- 描述

- 细节

- 开发商

- DID

- 死亡

- 差异

- 不同

- 泄露

- 发现

- DNS

- do

- 记录

- 不

- 不会

- 美元

- 完成

- 别

- 网络公司

- 向下

- 下载

- 下降

- 下降

- 动态

- 此前

- 早

- 易

- 边缘

- 效果

- 努力

- 或

- 别处

- 邮箱地址

- 出现

- 鼓励

- 英语

- 巨大

- 完全

- 插曲

- 本质上

- 甚至

- 终于

- EVER

- 每个人

- 证据

- 究竟

- 执行

- 解释

- 剥削

- 曝光

- 敲诈

- 引渡

- 眼

- 面临

- 事实

- 远

- 联邦调查局

- 恐惧

- 战斗

- 打架

- 数字

- 想通

- 文件

- 档

- 完

- 大火

- 姓氏:

- 固定

- 固定

- Flash

- 以下

- 如下

- 针对

- 向前

- 发现

- 创办人

- 创始人

- 四

- 朋友

- 止

- ,

- 根本

- 滑稽

- 未来

- 赌博

- 得到

- 给

- 特定

- Go

- 去

- 非常好

- 谷歌

- 大

- 有罪

- 健身房

- 民政事务总署

- 发生

- 有

- 有

- he

- 头条新闻

- 元首

- 听说

- 相关信息

- 劫持

- 他的

- 历史

- 击中

- 孔

- 抱有希望

- 创新中心

- HTTP

- HTTPS

- 伤害

- i

- if

- in

- 其他

- 斜

- 包含

- 收入

- 来电

- 令人难以置信

- 指标

- 个人

- 臭名昭著

- 信息

- 侵害

- 输入

- 输入

- 代替

- 拟

- 有趣

- 接口

- 网络

- 成

- 调查

- 岛

- 问题

- IT

- 它的

- 法官

- 七月

- 六月

- 只是

- 司法

- 保持

- 不停

- Kim

- 类

- 敲

- 知道

- 会心

- 已知

- 语言

- 大

- 名:

- 去年

- 后来

- 法律

- 最少

- 离开

- 离开

- 导致

- 法律上

- 让

- 让

- Level

- 光

- 喜欢

- 清单

- 已发布

- 听力

- 小

- 活的

- 当地

- 锁

- 日志

- 记录

- 长

- 长时间

- 不再

- 看

- 损失

- 丢失

- 占地

- 爱

- 运气

- MAC

- 制成

- 魔法

- 主要

- 主要

- 使

- 制作

- 制作

- 许多

- 标记

- 大规模

- 材料

- 事项

- 最多

- 可能..

- me

- 意味着

- 手段

- 媒体

- 兆丰

- 内存

- 微软

- 可能

- 百万

- 错误

- 错误

- 模型

- 模型

- 货币

- 钱

- 个月

- 更多

- 最先进的

- 移动

- 搬家公司

- mr

- 许多

- 多

- 音乐

- 音乐

- 必须

- my

- 裸体安全

- 裸播安全播客

- 姓名

- 亦即

- National

- 需求

- 打印车票

- 需要

- 网络

- 网络流量

- 决不要

- 全新

- 新西兰

- 消息

- 下页

- 没有

- 注意到

- 注意

- 现在

- 数

- of

- 折扣

- 官方

- 老

- on

- 一旦

- 一

- 那些

- 正在进行

- 仅由

- 打开

- 检讨

- or

- 秩序

- 原版的

- 本来

- 其他名称

- 其它

- 除此以外

- 我们的

- 输出

- 学校以外

- 超过

- 己

- 包

- 部分

- 特别

- 部分

- 密码

- 打补丁

- 补丁

- 修补

- 保罗

- 员工

- 也许

- 期间

- 人

- 图片

- 地方

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 播放机

- 求情

- 满意

- 播客

- 播客

- 帖子

- 潜力

- 可能

- 漂亮

- 主要

- 小学

- 总理

- 监狱

- 私立

- 私人信息

- 主动

- 大概

- 市场问题

- 处理

- 处理器

- 程序员

- 程序员

- 代码编程

- 进展

- 宣判

- 财产

- 起诉

- 协议

- 证明

- 提供

- 国家

- 目的

- 放

- 题

- 有疑问吗?

- 快速

- 很快

- 范围

- 勒索

- 皮疹

- 达到

- 阅读

- 读者

- 阅读

- 真

- 原因

- 概括

- 建议

- 简称

- 定期

- 纪念

- 远程

- 去除

- 重复

- 要求

- 分别

- 响应

- 责任

- 提供品牌战略规划

- 揭密

- 检讨

- 审查

- 右

- 轧制

- 根

- 路由器

- RSS

- 排除

- 说

- 盐

- 同

- 对工资盗窃

- 说

- 鳞片

- 得分了

- 其次

- 秘密

- 保安

- 看到

- 似乎

- 似乎

- 看到

- 段

- 发送

- 句子

- 情绪

- 系列

- 服务器

- 服务

- 特色服务

- 会议

- 集

- 设置

- 共用的,

- 不久

- 应该

- 显示

- 侧

- 显著

- 类似

- So

- 至今

- 社会

- 社会化媒体

- 软件

- 一些

- 有人

- 东西

- 听起来

- 的SoundCloud

- 南部

- 太空

- 特别

- Spotify

- 看台

- 开始

- 个人陈述

- 留

- 步

- 仍

- 故事

- 故事

- 主题

- 提交

- 建议

- SUPPORT

- 应该

- 一定

- 系统

- 表

- 行李牌

- 采取

- 拍摄

- 需要

- 会谈

- 科技

- 十

- 测试

- 比

- 感谢

- 谢谢

- 这

- 世界

- 其

- 他们

- 然后

- 那里。

- 博曼

- 他们

- 事

- 事

- 认为

- 第三

- Free Introduction

- 本星期

- 那些

- 虽然?

- 思想

- 三

- 高兴

- 通过

- 次

- 时间表

- 时

- 至

- 今晚

- 象征

- 也有

- 了

- 工具

- 强硬

- 交通

- 尝试

- 触发

- true

- 信任

- 可靠

- 转

- 转身

- 原来

- 二

- 类型

- 普遍

- 无法

- 下

- 理解

- 理解

- 直到

- 无用

- 网址

- us

- 使用

- 用户

- 各个

- 汽车

- 版本

- 非常

- 通过

- 视频

- 查看

- 可见

- VPN

- 漏洞

- 漏洞

- 等待

- 想

- 通缉

- 警告

- 警告

- 勇士

- 是

- 波浪

- 方法..

- we

- 卷筒纸

- 周

- 井

- 去

- 为

- 什么是

- 任何

- ,尤其是

- 是否

- 这

- 而

- WHO

- 全

- 为什么

- 将

- 中

- 工作

- 工作

- 加工

- 世界

- 价值

- 将

- 写

- 书面

- 年

- 年

- 含

- 但

- 完全

- 您一站式解决方案

- 新西兰

- 和风网