对于加密货币骗子来说,这是一个你死我活的世界。

新的报道刚刚 发现 一个人如何识别加密货币诈骗者以抢走他们的不义之财。

加密货币诈骗者经常利用社会工程技术与受害者互动,并说服他们放弃辛苦赚来的钱。诈骗者要么直接向诈骗者发送资金,要么提供访问钱包所需的权限。

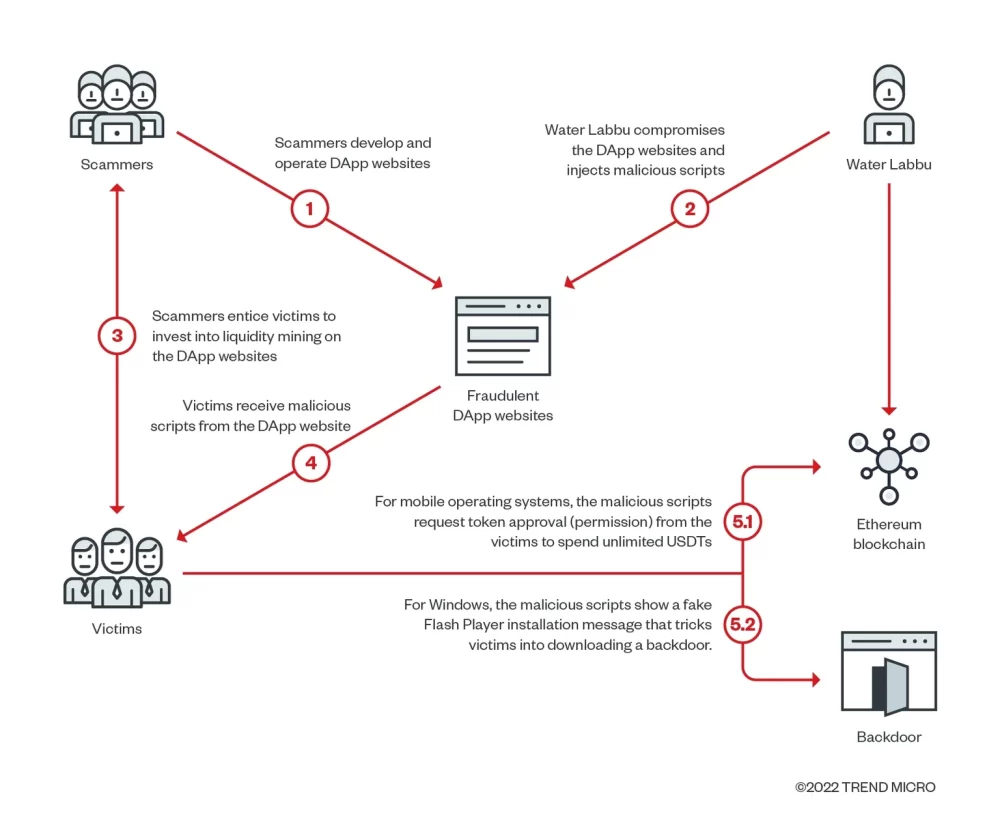

据报道,诈骗者的名字 Water Labbu 利用类似的方法窃取加密货币,获得受害者钱包的访问权限。然而,他们没有使用任何形式的社会工程,将肮脏的工作留给了最初的欺诈者。

Water Labbu 没有创建自己的诈骗网站,而是破坏了其他冒充合法去中心化应用程序的诈骗者的网站(dApps)并向其中注入恶意 JavaScript 代码。

Water Labbu 潜伏在阴影中,耐心等待高价值受害者将他们的钱包连接到诈骗 dApp,然后将 JavaScript 有效负载注入该网站以窃取资金。

对于最初的骗子的受害者来说,一切都没有改变——他们仍然被抢劫。唯一的区别是 Water Labbu 开始从欺诈者手中抢夺加密货币,将资金转移到他们自己的钱包中。

“该请求经过伪装,看起来像是从受感染的网站发送的,并请求允许转移几乎无限量的美元 系链 从目标的钱包中,”趋势科技写道 报告.

Water Labbu 盗取超过 300,000 万美元

在一个已识别的实例中,恶意脚本成功耗尽了 USDT 来自两个地址,交换它们 Uniswap 交换——首先 USDC 稳定币,然后 以太坊 (ETH)—在将 ETH 资金发送至 龙卷风现金 混合器。

报告还指出,Water Labbu 针对不同的操作系统使用了不同的方法。例如,如果受害者从运行 Windows 的桌面加载脚本,它会返回另一个脚本,显示一条虚假的 Flash 更新消息,要求受害者下载恶意可执行文件。

趋势科技表示,Water Labbu 已经入侵了至少 45 个诈骗网站,其中大多数都遵循所谓的 《无损挖矿流动性质押》 模型,执法机构的危险 惊动 大约在今年早些时候。

据安全分析师称,根据 316,728 名已识别受害者的交易记录,Water Labbu 的利润估计至少为 XNUMX 美元。