最近更新到 苹果Safari 和 Google Chrome 成为头条新闻,因为他们修复了已经在野外使用的神秘零日漏洞。

但本周也看到了最新的 Firefox 更新,每 XNUMX 周一次, 像往常一样掉线 星期二,最后一次计划的完整版本号增量发布后的四个星期。

直到现在我们还没有写过这个更新,因为好消息是……

…尽管有一些有趣且重要的修复 高,没有任何零日,甚至没有任何 危急 本月的错误。

内存安全漏洞

像往常一样,Mozilla 团队分配了两个 总体 CVE 编号 对于他们使用模糊测试等主动技术发现并修复的错误,其中错误代码会自动探测缺陷、记录和修补,而无需等待某人弄清楚这些错误的可利用性:

- CVE-2022-38477 涵盖仅影响基于版本 102 及更高版本代码的 Firefox 构建的错误,这是主版本使用的代码库,现在更新为 104.0,以及主要的扩展支持版本,现在是 血沉102.2.

- CVE-2022-38478 涵盖可追溯到版本 91 的 Firefox 代码中存在的其他错误,因为这是次要扩展支持版本的基础,现在位于 血沉91.13.

像往常一样,Mozilla 直言不讳,可以简单地宣布:

其中一些错误显示了内存损坏的证据,我们假设通过足够的努力,其中一些可能已被利用来运行任意代码。

ESR 揭秘

正如我们之前解释过的, Firefox扩展支持版本 面向保守的家庭用户和喜欢延迟功能更新和功能更改的企业系统管理员,只要他们这样做不会错过安全更新。

ESR 版本号结合起来可以告诉您您拥有哪些功能集,以及自该版本发布以来已经进行了多少安全更新。

因此对于 血沉102.2,我们有 102+2 = 104(当前的前沿版本)。

同样,对于 血沉91.13,我们有 91+13 = 104,以明确表示尽管版本 91 仍然回到大约一年前的功能集,但就安全补丁而言,它是最新的。

任何时候都有两个 ESR 的原因是为了在版本之间提供相当大的双倍周期,因此您永远不会仅仅为了获得安全修复而坚持使用新功能 - 在此期间您可以继续使用旧 ESR同时尝试新的 ESR,为将来必要的切换做好准备。

信任欺骗错误

两个特定且明显相关的漏洞 做了 高 类别 这个月是:

- CVE-2022-38472: 通过 XSLT 错误处理的地址栏欺骗。

- CVE-2022-38473: 跨域 XSLT 文档将继承父级的权限。

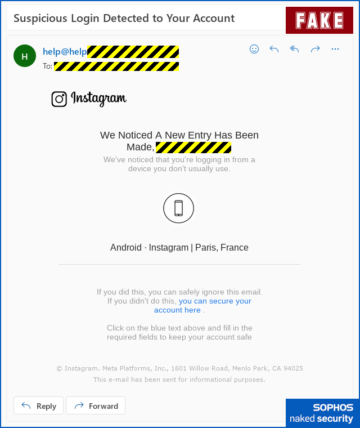

正如您可以想象的那样,这些错误意味着从一个看似无辜的网站获取的流氓内容最终可能会被 Firefox 欺骗,让您信任您不应该信任的网页。

在第一个漏洞中,Firefox 可能会被诱使呈现来自未知且不受信任的站点提供的内容,就好像它来自托管在您已经知道和信任的服务器上的 URL。

在第二个错误中,来自不受信任站点 X 的 Web 内容显示在子窗口中( IFRAME, 短缺 内嵌框架) 在受信任的站点内 Y…

…最终可能会从父窗口 Y “借用”安全权限,您不希望将其传递(并且您不会故意授予)X,包括访问您的网络摄像头和麦克风。

怎么办呢?

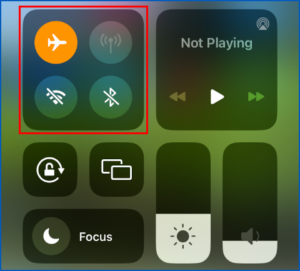

在台式机或笔记本电脑上,转到 政策和帮助 > 关于Firefox 检查您是否是最新的。

如果不是,则 关于 窗口将提示您下载并激活所需的更新 - 您正在寻找 104.0或 血沉102.2或 血沉91.13,具体取决于您所在的发行系列。

在您的手机上,检查 Google Play 或者 苹果应用程序商店 以确保您拥有最新版本。

在 Linux 和 BSD 上,如果您依赖发行版打包的 Firefox 版本,请咨询发行版制造商以获取他们发布的最新版本。

快乐修补!

![S3 Ep107:八个月的时间把骗子赶出去,你认为这很好吗? [音频+文字] S3 Ep107:八个月的时间把骗子赶出去,你认为这很好吗? [音频+文字] PlatoBlockchain 数据智能。 垂直搜索。 哎。](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Ep94:这种加密(图形)和另一种加密(货币!)[音频+文本] S3 Ep94:这种加密(图形)和另一种加密(货币!)[音频 + 文本] PlatoBlockchain 数据智能。 垂直搜索。 哎。](https://platoblockchain.com/wp-content/uploads/2022/08/s3-ep94-200000000-300x157.png)