شهد مجال أمان Web3 تحولًا جذريًا في عام 2023، حيث أظهر التقدم في المرونة والصعوبات المستمرة. أدت الهجمات الإلكترونية ضد قطاع Web3 إلى على 1.7 مليار $ وفي الأضرار في عام 2023؛ وتم توثيق 453 حادثة. إن تنوع المخاطر التي تظهرها هذه الاعتداءات يسلط الضوء على الضرورة الحاسمة لمجتمع Web3 للحفاظ على الوعي المستمر. فريق من الخبراء في سالوس، وهي شركة تعمل في مجال أمان الويب 3 وتركز على الأبحاث، قامت بتطوير هذا التقرير التحليلي الشامل.

الاختراقات: عام من الأنماط المختلفة

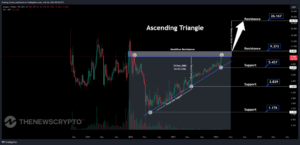

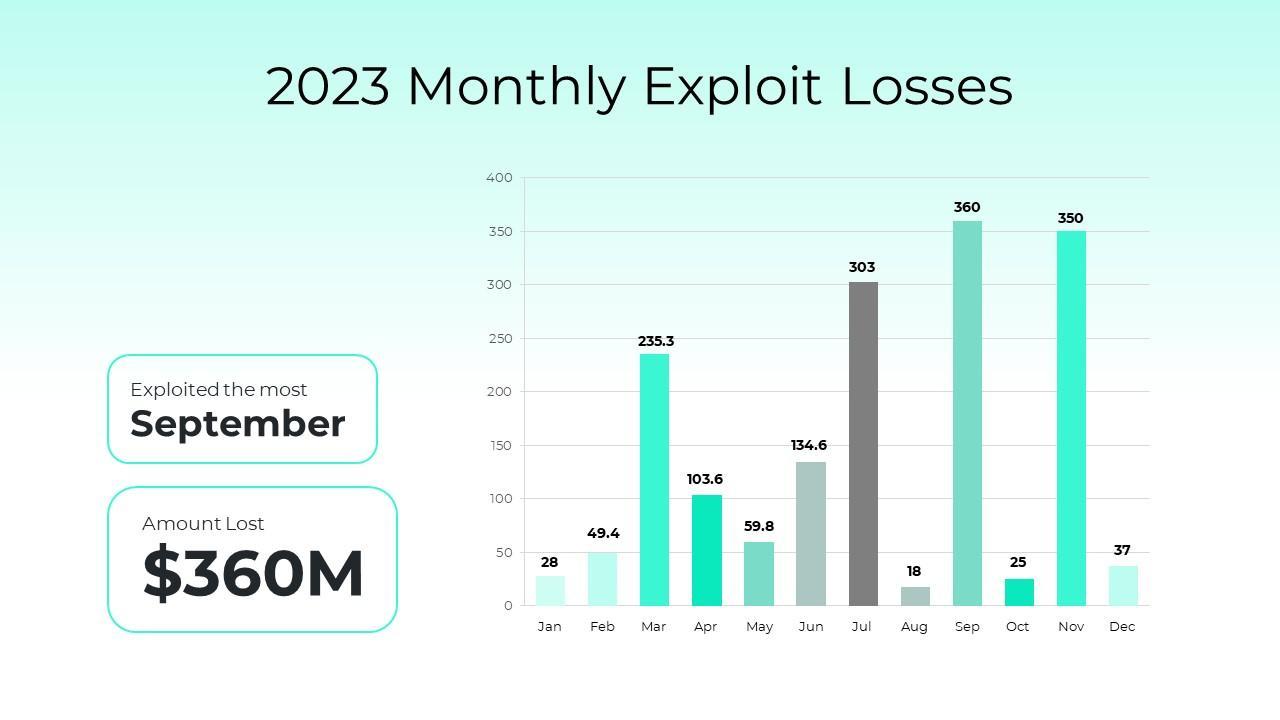

وعلى الرغم من انخفاض إجمالي الخسائر بشكل كبير في عام 2023، إلا أن برمجيات استغلال الثغرات البارزة استمرت في إحداث تأثير كبير. إن الخسارة البالغة 200 مليون دولار التي تكبدتها شبكة Mixin Network في سبتمبر، بالإضافة إلى الخسائر البالغة 197 مليون دولار التي تكبدتها شركة Euler Finance في مارس والخسائر البالغة 126.36 مليون دولار التي تكبدتها شركة Multichain في يوليو، تسلط الضوء على المخاطر المستمرة على الجسور وشبكات النقل. الصدمة البروتوكولات.

إن فحص الخسائر الشهرية بمزيد من التفصيل يظهر نمطًا مثيرًا للاهتمام. وعلى الرغم من حدوث خسائر كبيرة في سبتمبر ونوفمبر ويوليو، إلا أنه كان هناك انخفاض ملحوظ في أكتوبر وديسمبر، مما يشير إلى أن الوعي الأمني وتنفيذ إجراءات الحماية القوية أصبحا أكثر أهمية.

لقطة 2023 من الثغرات الأمنية في Web3

الخروج من عمليات الاحتيال:

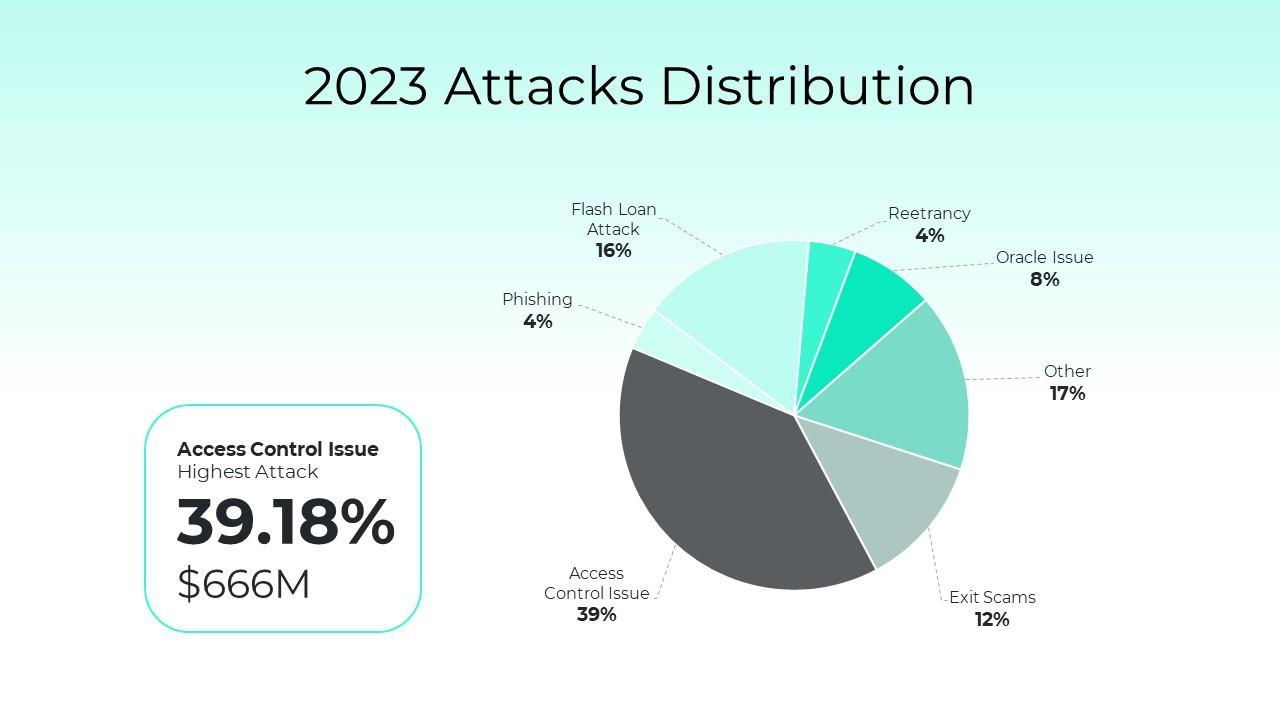

من بين جميع الاعتداءات، شكلت عمليات الاحتيال عند الخروج 12.24%، مع 276 حالة أدت إلى خسارة قدرها 208 ملايين دولار. ومن الأمثلة البارزة على المشاريع التي وعدت بأرباح كبيرة لكنها اختفت فجأة بأموال المستثمرين.

احتياطات السلامة:

1. التحقيق المتعمق في المشاريع والفرق، والتأكد من أن لديهم سجل حافل، وتصنيف المشاريع وفقًا لتقييمات أمنية شفافة تقدمها شركات موثوقة.

2. قم بتنويع محفظتك الاستثمارية وتوخي الحذر عند التفكير في المشاريع التي تقدم عوائد مرتفعة بشكل غير معقول.

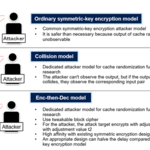

مشاكل التحكم في الوصول:

كانت 39.18% من الاعتداءات تعاني من مشكلات في التحكم في الوصول، وأدى 29 من هذه الحوادث إلى خسارة كبيرة قدرها 666 مليون دولار. تشمل الأمثلة البارزة الحساسيات التي تم الاستفادة منها في Multichain وPoloniex وAtomic Wallet.

احتياطات السلامة:

التزم بمبدأ الامتيازات الأقل، وقم بتطبيق إجراءات مصادقة وتفويض قوية، وقم بتحديث أذونات الوصول بشكل متكرر. بالإضافة إلى ذلك، قم بتزويد الموظفين بتدريب أمني منتظم، لا سيما أولئك الذين يتمتعون بامتيازات عالية، وقم بإعداد أنظمة مراقبة شاملة للتعرف بسرعة على أي نشاط مشبوه ومعالجته عبر التطبيقات والبنية التحتية.

التصيد:

وشكلت حالات التصيد الاحتيالي 3.98% من الهجمات، وتسببت 13 حادثة من تلك الحوادث في خسائر بقيمة 67.6 مليون دولار. استخدم المهاجمون مجموعة متنوعة من استراتيجيات التصيد الاحتيالي المتغيرة باستمرار، كما هو موضح في هجوم AlphaPo الذي شنته مجموعة Lazarus Group.

احتياطات السلامة:

زادت هجمات الواجهة الأمامية في ساحة web3 نتيجة للمبادرات التي تقلل من قيمة أمان الواجهة الأمامية. من الضروري القيام به Web3 اختبار الاختراق للعثور على عيوب النظام ونقاط الضعف التي يمكن أن يستغلها المتسللون. جعل تعليم المستخدم أولوية قصوى، وتشجيع استخدام المصادقة متعددة العوامل (MFA) ومحافظ الأجهزة، والاستفادة من مراقبة المجال والتحقق من البريد الإلكتروني.

الهجمات باستخدام القروض السريعة:

16.12% من الهجمات كانت هجمات قروض سريعة، مع 37 حادثة أدت إلى خسارة قدرها 274 مليون دولار. تم شن هجمات دقيقة على القروض السريعة ضد Yearn Finance وKyberSwap وEuler Finance.

احتياطات السلامة:

الحد من المخاطر المرتبطة بالقروض السريعة من خلال وضع قيود مثل الحدود الزمنية والحد الأدنى لكميات الاقتراض. ومن خلال زيادة النفقات التي يتحملها المهاجمون، فإن فرض رسوم على استخدام القروض السريعة قد يكون بمثابة مثبط لاستخدام الهجمات العدائية.

إعادة الدخول:

4.35% من الهجمات كانت ناجمة عن ثغرات أمنية في إعادة الدخول، وأدى 15 من هذه الحوادث إلى خسارة قدرها 74 مليون دولار. تم تسليط الضوء على الآثار المترتبة على وجود خلل صغير يؤدي إلى خسائر كبيرة من خلال مشكلة Vyper وهجوم Exactly Protocol.

احتياطات السلامة:

1. اتبع بدقة نموذج التحقق من التأثير والتفاعل: تأكد من إجراء جميع عمليات التحقق والتحقق ذات الصلة قبل المتابعة. يجب عليك فقط إجراء تغييرات على الحالة والتعامل مع الكيانات الخارجية بمجرد إكمال هذه الاختبارات بنجاح.

2. وضع الحماية الشاملة لإعادة الدخول موضع التنفيذ: استخدم هذا لكل وظيفة في العقد تتضمن إجراءات حساسة.

مشاكل في أوراكل:

7.88% من الاعتداءات كانت بسبب مشاكل في Oracle، وأدت 7 من هذه الحالات إلى خسارة قدرها 134 مليون دولار. أظهر اختراق BonqDAO كيفية تغيير أسعار التوكنات من خلال الاستفادة من نقاط الضعف في أوراكل.

احتياطات السلامة:

1. لا ينبغي وضع توقعات الأسعار في الأسواق ذات السيولة القليلة.

2. حدد ما إذا كانت سيولة الرمز كافية لضمان تكامل النظام الأساسي قبل التفكير في أي خطط أوراكل لسعر معين.

3. دمج متوسط السعر المرجح بالوقت (TWAP) لرفع تكلفة التلاعب بالنسبة للمهاجم.

نقاط ضعف إضافية

تم تنفيذ 16.47% من الهجمات باستخدام نقاط ضعف أخرى، وأدى 76 من هذه الهجمات إلى خسارة قدرها 280 مليون دولار. أظهرت الكثير من نقاط الضعف في web2 وخرق قاعدة بيانات Mixin نطاقًا واسعًا من المشكلات الأمنية التي تمت مواجهتها في مجال Web3.

أفضل 10 اختراقات لعام 2023: ملخص

حددت أكبر عشرة عمليات اختراق في عام 2023، والتي شكلت حوالي 70% من أضرار العام (حوالي 1.2 مليار دولار)، نقطة ضعف مشتركة: مشاكل التحكم في الوصول، خاصة تلك التي تنطوي على سرقة المفاتيح الخاصة. وأغلب هذه الخروقات حدثت في النصف الثاني من العام؛ وقعت ثلاث اعتداءات كبيرة في نوفمبر.

والجدير بالذكر أن مجموعة Lazarus كانت متورطة في العديد من الانتهاكات التي أدت إلى خسارة الأموال عبر تسويات المحفظة الساخنة. كانت Mixin Network، وEuler Finance، وMultichain، وPoloniex، وBonqDAO، وAtomic Wallet، وHECO Bridge، وCurve، وVyper، وAlphaPo، وCoinEx من بين البروتوكولات التي تم استغلالها.

الخلاصة:

وبحلول نهاية العام، ستكون الخسائر الإجمالية في عام 2023 أقل من خسائر عام 2022. لكن تركيز الضرر في الهجمات العشرة الأولى يسلط الضوء على مدى أهمية الحصول على حماية أفضل. ونظرًا لوجود نطاق واسع من نقاط الضعف، فإن حماية مساحة Web10 تتطلب استراتيجية متعددة الأوجه.

من المستحيل المبالغة في تقدير أهمية عمليات التدقيق الشاملة وزيادة المعرفة باختبار اختراق Web3، خاصة في ضوء تقنيات التسلل الجديدة مثل تلك المستخدمة في هجمات Lazarus Group. يوصى بشدة أن يقوم المستخدمون وأصحاب المصلحة بإعطاء الأولوية للمنصات والخدمات التي تلبي المتطلبات الوظيفية وأعلى معايير الأمان من أجل تمهيد الطريق لمستقبل Web3 آمن.

اضغط هنا لمشاهدة التقرير المباشر من قبل فريق الخبراء في سالوس.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :يكون

- $ UP

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- من نحن

- بشكل مفاجئ

- الوصول

- وفقا

- استأثرت

- في

- نشاط

- إضافة

- العنوان

- السلف

- ضد

- الكل

- بالرغم ان

- من بين

- an

- تحليل

- و

- والبنية التحتية

- أي وقت

- التطبيقات

- هي

- حلبة

- حول

- AS

- اعتداء

- تقييم

- أسوشيتد

- At

- الذري

- مهاجمة

- الهجمات

- التدقيق

- التحقّق من المُستخدم

- ترخيص

- المتوسط

- وعي

- BE

- لان

- أن تصبح

- قبل

- أفضل

- مليار

- الاقتراض

- على حد سواء

- خرق

- مخالفات

- BRIDGE

- الجسور

- واسع

- جلبت

- الأعمال

- لكن

- by

- تسبب

- الحذر

- التغييرات

- متغير

- شحن

- الشيكات

- Coinex

- مشترك

- مجتمع

- الشركات

- الطلب مكتمل

- شامل

- من التركيز

- النظر

- ثابت

- باستمرار

- واصل

- عقد

- مراقبة

- التكلفة

- استطاع

- حرج

- منحنى

- هجمات الكترونية

- تلف

- الأخطار

- قاعدة البيانات

- ديسمبر

- رفض

- انخفض

- مطالب

- تظاهر

- التفاصيل

- حدد

- المتقدمة

- اختلاف

- الصعوبات

- do

- نطاق

- فعل

- بشكل كبير

- التعليم

- البريد الإلكتروني

- شجع

- النهاية

- مستمر

- جذب

- كاف

- الكيانات

- خاصة

- أساسي

- تمويل أويلر

- كل

- بالضبط

- نستعرض

- خروج

- خبير

- خبرائنا

- استغلال

- استغلال

- مآثر

- واسع

- خارجي

- فيسبوك

- تمويل

- النتائج

- Flash

- قروض فلاش

- عيب

- العيوب

- ركز

- اتباع

- في حالة

- وظيفة

- وظيفي

- أموال

- مستقبل

- تجمع

- ضمان

- الإختراق

- قراصنة

- الخارقة

- كان

- حدث

- أجهزة التبخير

- محافظ الأجهزة

- يملك

- مرتفع

- رقيقة

- أعلى

- تسليط الضوء

- ويبرز

- جدا

- أفضل العروض

- المحفظة الساخنة

- كيفية

- كيفية

- HTTPS

- محدد

- تحديد

- if

- التأثير

- التنفيذ

- آثار

- أهمية

- مستحيل

- in

- في العمق

- تتضمن

- دمج

- زيادة

- في ازدياد

- البنية التحتية

- المبادرات

- التكامل

- وكتابة مواضيع مثيرة للاهتمام

- إلى

- التحقيق

- استثمار

- محفظة الاستثمار

- المشاركة

- تنطوي

- قضية

- مسائل

- IT

- يوليو

- القفل

- مفاتيح

- المعرفة

- com.kyberswap

- كبير

- أطلقت

- لازاروس

- مجموعة لازاروس

- الأقل

- أقل

- الاستدانة

- ضوء

- مثل

- القيود

- حدود

- لينكدين:

- سيولة

- القليل

- حي

- قرض

- القروض

- خسارة

- خسائر

- الكثير

- صنع

- المحافظة

- أغلبية

- جعل

- القيام ب

- تلاعب

- كثير

- مارس

- الأسواق

- مايو..

- تعرف علي

- MFA

- مليون

- الحد الأدنى

- Mixin

- شبكة Mixin

- نموذج

- مال

- مراقبة

- شهريا

- الأكثر من ذلك

- متعدد السلاسل

- متعدد الأوجه

- ضرورة

- شبكة

- جديد

- نوفمبر

- شهر اكتوبر

- of

- عرض

- غالبا

- on

- مرة

- جارية

- فقط

- أوراكل

- طلب

- أخرى

- الكلي

- جزء

- خاص

- خاصة

- نمط

- تدمير

- اختراق

- أذونات

- فردي

- التصيد

- PHP

- المكان

- خطط

- المنصة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- poloniex

- محفظة

- ممارسة

- دقة

- السعر

- الأسعار

- مبدأ

- أولويات

- الأولوية

- خاص

- مفاتيح خاصة

- امتياز

- الامتيازات

- مشاكل

- الإجراءات

- إنتاج

- الأرباح

- توقعات

- مشروع ناجح

- بارز

- وعد

- حماية

- الحماية

- بروتوكول

- البروتوكولات

- ثبت

- تزود

- المقدمة

- وضع

- وضع

- بسرعة

- رفع

- نطاق

- تصنيف

- موصى به

- سجل

- منتظم

- ذات الصلة

- الخدمة الموثوقة

- تقرير

- تقرير 2023

- يتطلب

- بحث

- مرونة

- نتيجة

- مما أدى

- عائدات

- أظهرت

- خزنة

- رأى

- الحيل

- الثاني

- القطاع

- أمن

- الوعي الأمني

- انظر تعريف

- حساس

- سبتمبر

- خدمة

- خدماتنا

- طقم

- مشاركة

- نقل

- ينبغي

- أظهرت

- يظهر

- أهمية

- هام

- الفضاء

- طيف

- أصحاب المصلحة

- المعايير

- الولايه او المحافظه

- استراتيجيات

- الإستراتيجيات

- قوي

- جوهري

- بنجاح

- هذه

- عانى

- بالتأكيد

- مشكوك فيه

- SVG

- نظام

- أنظمة

- مع الأخذ

- فريق

- فريق

- تقنيات

- عشرة

- الاختبار

- اختبارات

- من

- أن

- •

- سرقة

- هناك.

- تشبه

- هم

- تفكير

- هؤلاء

- ثلاثة

- الوقت

- إلى

- سويا

- رمز

- تيشرت

- أعلى 10

- العشرة الأوائل

- الإجمالي

- مسار

- سجل تتبع

- قادة الإيمان

- شفاف

- أو تويتر

- تحديث

- الأستعمال

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- الاستفادة من

- تشكيلة

- المشاريع

- التحقق

- بواسطة

- المزيد

- نقاط الضعف

- Vyper

- محفظة

- محافظ

- وكان

- طريق..

- ضعف

- Web2

- Web3

- مجتمع Web3

- مساحة Web3

- كان

- متى

- التي

- في حين

- واسع

- مدى واسع

- مع

- عام

- اشتاق

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت