بالنظر إلى مجموعة النقاط في الفضاء ، هل يمكنك العثور على نوع معين من المنحنيات التي تمر عبرها جميعًا؟ هذا السؤال - نسخة مما يسمى بمشكلة الاستيفاء - أثار اهتمام علماء الرياضيات منذ العصور القديمة. في وقت سابق من هذا العام ، علماء الرياضيات اريك لارسون و إيزابيل فوجت حلها تماما.

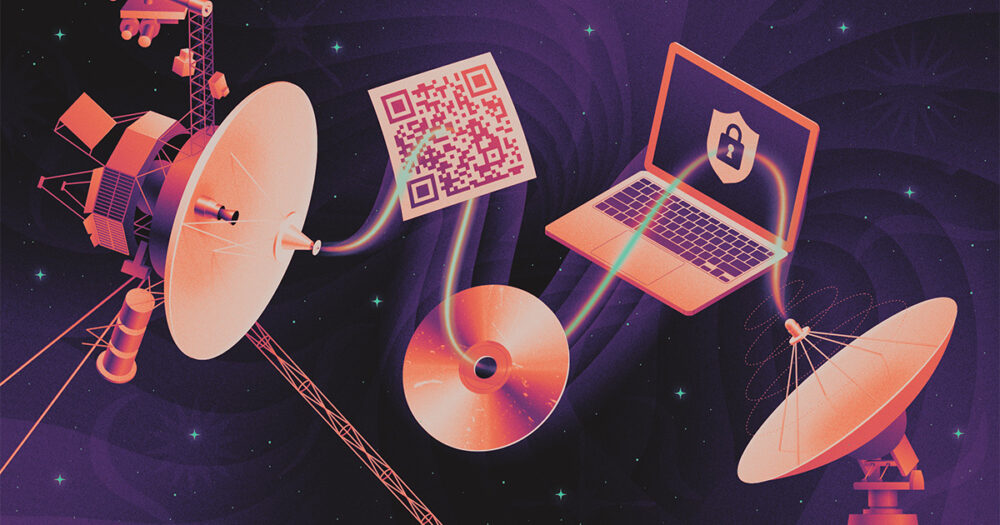

ولكن في حين أن العمل قد ولّد الكثير من الإثارة بين علماء الرياضيات البحتين ، فإن الاستيفاء له عواقب عملية تمتد إلى ما هو أبعد من عالم الهندسة. يعد الاستيفاء أمرًا أساسيًا لتخزين البيانات الإلكترونية وإيصالها ، وإنشاء مخططات التشفير ، والمزيد. لهذا السبب يمكنك خدش قرص مضغوط والاستمرار في سماع الموسيقى ، أو الحصول على رمز الاستجابة السريعة متسخ مع استمرار مسحه ضوئيًا. لهذا السبب يمكن لبعثات الفضاء مثل برنامج Voyager إرسال صور رقمية واضحة إلى الأرض. هذا هو السبب في أن مجموعة من أجهزة الكمبيوتر يمكنها إجراء عملية حسابية معقدة حتى لو تعطل أحد أجهزة الكمبيوتر هذه.

تعتمد جميع هذه التطبيقات على استخدام جميل ومباشر من الناحية المفاهيمية للاستيفاء: ما يسمى برموز ريد-سولومون ، والرموز التي تبني عليها.

نقطة بنقطة

لنفترض أنك تريد إرسال رسالة تتكون من رقمين: 2 و 7. من المحتمل أن بعض البيانات التي ترسلها ستفقد أو تتلف - قد ينقلب الرقم 2 إلى −2 ، على سبيل المثال. لذلك بدلاً من مجرد إرسال البيانات ، يمكنك إضافة معلومات إضافية لمساعدة المستلم على تحديد الأخطاء التي قد تظهر وإصلاحها. هذا ما يسمى برمز تصحيح الأخطاء.

يتضمن أبسط مثال على مثل هذا الرمز إرسال نفس الرسالة عدة مرات. للسماح للمستلم بتحديد ما إذا كان هناك خطأ ما ، أرسل نفس الرسالة مرتين: 2 ، 7 ، 2 ، 7. إذا كانت الأرقام في المواضع المقابلة غير متطابقة (على سبيل المثال ، إذا كان الإرسال يقرأ بدلاً من ذلك 2 ، 7 ، −2 ، 7) ، سيعرف المستلم أن أحدهما خاطئ - لكن ليس أيهما. للسماح لهم بتحديد ذلك وتصحيح الخطأ ، أرسل نفس الرسالة ثلاث مرات: 2 ، 7 ، 2 ، 7 ، 2 ، 7. يحتاج المستلم ببساطة إلى الحصول على تصويت الأغلبية لمعرفة رسالتك المقصودة.

لكن هذه الوسيلة لتصحيح الأخطاء غير فعالة إلى حد بعيد. إليك طريقة أكثر ذكاءً: قم بتشفير الرسالة على شكل منحنى ، وإرسال معلومات كافية فقط للسماح للمستلم بإعادة بناء هذا المنحنى.

في حالتنا البسيطة للإرسال 2 و 7 ، سيكون المنحنى هو الخط y = 2x + 7. قم بتقييم هذا المنحنى عند قيمتين محددتين مسبقًا لـ x، ونقل الناتج y-القيم. لدى المستلم الآن نقطتان ، ولأن مشكلة الاستيفاء تخبرنا أن نقطتين تحددان خطًا فريدًا ، يجب على المستلم ببساطة العثور على الخط الذي يمر عبر النقاط التي حصل عليها. تكشف معاملات الخط عن الرسالة المقصودة.

لتجنب الأخطاء ، قم بإضافة معلومات إضافية مرة أخرى. هنا ، تقوم بإرسال ملف y-قيمة تتوافق مع قيمة أخرى محددة سلفًا x-تنسيق. إذا لم تقع النقاط الثلاث على نفس الخط ، فهناك خطأ. ولمعرفة مكان الخطأ ، ما عليك سوى إرسال قيمة أخرى - مما يعني أنك أرسلت أربعة أرقام إجمالاً ، بدلاً من الستة التي تتطلبها الطريقة السابقة.

الميزة تنمو مع حجم الرسالة. لنفترض أنك تريد إرسال رسالة أطول - 1,000 رقم. يتطلب الرمز الأقل كفاءة إرسال 2,000 رقم لتحديد الخطأ و 3,000 رقم لتصحيحه. ولكن إذا كنت تستخدم الكود الذي يتضمن استيفاء كثير الحدود من خلال نقاط معينة ، فأنت تحتاج فقط إلى 1,001،1,002 رقمًا للعثور على الخطأ و XNUMX،XNUMX لتصحيحه. (يمكنك إضافة المزيد من النقاط لتحديد وتصحيح المزيد من الأخطاء المحتملة.) مع زيادة طول رسالتك ، يزداد الفرق في الكفاءة بين الرمزين بشكل صارخ.

الكود الأكثر كفاءة يسمى كود Reed-Solomon. منذ تقديمه في عام 1960 ، حقق علماء الرياضيات إنجازات أخرى ، حيث طوروا خوارزميات يمكنها تصحيح المزيد من الأخطاء بكفاءة أكبر. "إنه أنيق للغاية ، ونظيف ، وخرساني" ، قال الصليب المعقوف كوببارتي، عالم رياضيات وعالم كمبيوتر في جامعة تورنتو. "يمكن تدريسها لطالب السنة الثانية الجامعية في نصف ساعة."

كانت أكواد Reed-Solomon مفيدة بشكل خاص لتخزين المعلومات ونقلها إلكترونيًا. لكن المفهوم نفسه كان ضروريًا أيضًا في التشفير والحوسبة الموزعة.

خذ المشاركة السرية: لنفترض أنك تريد توزيع سر بين عدة أطراف بحيث لا يمكن لأي شخص الوصول إلى السر بأكمله ، ولكن يمكنهم معًا ذلك. (تخيل مفتاح تشفير ، على سبيل المثال ، أو رمز إطلاق صاروخ.) تقوم بتشفير الأرقام في كثير الحدود ، وتقييم ذلك كثير الحدود في مجموعة محددة مسبقًا من النقاط ، وتوزيع كل نتيجة على شخص مختلف.

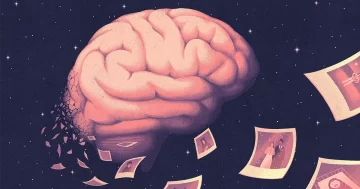

في الآونة الأخيرة ، تم استخدام أكواد Reed-Solomon في مجالات مثل الحوسبة السحابية وتكنولوجيا blockchain. لنفترض أنك بحاجة إلى تشغيل عملية حسابية معقدة للغاية بالنسبة لجهاز الكمبيوتر المحمول الخاص بك ، لذلك لديك مجموعة حسابية كبيرة تقوم بتشغيلها - ولكن الآن تحتاج إلى التحقق من صحة الحساب الذي تحصل عليه. تتيح لك أكواد Reed-Solomon طلب معلومات إضافية من المحتمل ألا تتمكن الكتلة من إنتاجها إذا لم تقم بإجراء الحساب بشكل صحيح. قال "هذا يعمل بطريقة سحرية" جايد ناردي، زميل باحث في معهد رين للرياضيات في فرنسا. "هذه العملية رائعة حقًا ، والطريقة التي تعتمد بها على [هذه الرموز] تفجر ذهني."

لكن رموز Reed-Solomon لها أيضًا قيود مهمة. لقد تم إنشاؤها بطريقة يمكنك من خلالها فقط تقييم كثير الحدود الخاص بك في مجموعة ثابتة (وعادة ما تكون صغيرة نسبيًا) من القيم. أي أنك مقيد باستخدام مجموعة معينة من الأرقام لتشفير رسالتك. حجم هذه المجموعة ، أو الأبجدية ، يحد بدوره من طول الرسائل التي يمكنك إرسالها - وكلما حاولت إنشاء أبجدية أكبر ، زادت القوة الحسابية التي ستحتاج إليها لفك تشفير تلك الرسائل.

ولذلك سعى علماء الرياضيات إلى رمز أكثر أمثلًا.

رموز المستقبل

يسمح لك رمز أكثر عمومية وقوة بتخزين أو إرسال رسائل أطول دون الحاجة إلى زيادة حجم الأبجدية الخاصة بك. للقيام بذلك ، ابتكر علماء الرياضيات رموزًا تتضمن استيفاء دالة - تعيش في مساحة خاصة مرتبطة بمنحنى أكثر تعقيدًا - من خلال نقاط معينة على هذا المنحنى. قال كوبارتي إن ما يسمى بأكواد الهندسة الجبرية "جاءت من العدم ، وهي أفضل من أي كود آخر نعرف كيف نصنعه [بأبجدية أصغر]". "هذا يتفوق على كل شيء. لقد كانت صدمة حقيقية ".

هناك مشكلة واحدة فقط. من الناحية العملية ، يعد تنفيذ كود Reed-Solomon أسهل بكثير من تنفيذ كود الهندسة الجبرية. قال عالم التشفير سيمون ابيلارد. "إنها تنطوي على رياضيات مجردة تمامًا ، ومن الصعب التعامل مع هذه الرموز على جهاز كمبيوتر."

في الوقت الحالي ، هذا ليس مقلقًا: في تطبيقات العالم الحقيقي ، تكفي أكواد Reed-Solomon والأشكال ذات الصلة من تصحيح الخطأ. لكن قد لا يكون هذا هو الحال دائمًا. على سبيل المثال ، إذا توفرت أجهزة كمبيوتر كمومية قوية في المستقبل ، فستكون قادرة على ذلك كسر بروتوكولات التشفير اليوم. نتيجة لذلك ، كان الباحثون يبحثون عن مخططات يمكنها مقاومة الهجمات الكمومية. سيتطلب أحد المنافسين الكبار لمثل هذه المخططات شيئًا أقوى من أكواد ريد-سولومون. قد تعمل إصدارات معينة من رموز الهندسة الجبرية فقط. يأمل باحثون آخرون في الدور الذي قد تلعبه رموز الهندسة الجبرية في الحوسبة السحابية.

ولكن حتى في حالة عدم وجود مثل هذه الاستخدامات المحتملة ، "في تاريخ الرياضيات ، أحيانًا تكتشف أشياء جديدة ليس لها تطبيقات في الوقت الحاضر ،" ايلينا بيرارديني، باحث في جامعة أيندهوفن للتكنولوجيا في هولندا يعمل على رموز الهندسة الجبرية. "ولكن بعد 50 عامًا ، تجد أنه قد يكون مفيدًا لشيء غير متوقع تمامًا" - تمامًا مثل مشكلة الاستيفاء القديمة نفسها.