وقت القراءة: 2 دقائق

وقت القراءة: 2 دقائق

يقوم مهندسو الأمن وخبراء تكنولوجيا المعلومات من Comodo Antivirus Labs باستمرار بتحليل آلاف عائلات البرمجيات الخبيثة التي تحاول التسبب في الدمار والفوضى للبنى التحتية لتكنولوجيا المعلومات الكبيرة والصغيرة - وضمان بقاء عملاء Comodo محميين وآمنين من عائلات البرمجيات الخبيثة هذه.

في سلسلة متواصلة من المنشورات هنا على blogs.comodo.com ، سينظر خبراء الأمان في Comodo في مجموعة برامج ضارة معينة ويضعونها في مواجهة Comodo's حماية نقطة النهاية المتقدمة وتقنية الاحتواء ، وتحدث عن كيفية تكنولوجيا Comodo يهزم جميع البرامج الضارة. قدم نائب الرئيس الأول للهندسة في كومودو إيجمن تاس ومدير أبحاث التهديدات إيغور ديميهوفسكي وجهات نظرهما في منشور هذا الأسبوع:

كيف يعمل ملف الملفات مثل Ramnit؟

تعد ملفات الملفات من أقدم أنواع الفيروسات ، ولكن المتسللين يحافظون عليها ذات صلة من خلال إدخال متغيرات جديدة ذات سلوك أكثر تعقيدًا.

بمجرد إسقاط Ramnit في نظام مضيف عبر محرك أقراص فلاش أو البريد الإلكتروني أو استغلال صفحة الويب أو الإعلان الخاطئ ، يبدأ البحث عن الملفات القابلة للتنفيذ. عندما تجد واحدة ، فإنها تحاول ضخ حمولتها ، وإعادة كتابة رمز البرنامج بحيث يتم تنشيط البرنامج الضار في كل مرة يتم فيها تشغيل البرنامج المصاب ، وينتشر إلى الملفات التنفيذية الأخرى أيضًا. بمجرد تفعيل البرنامج الضار ، قد يسرق ببساطة أي ملفات يقرر أنها قد تحتوي على معلومات حساسة مثل كلمات المرور وأرقام بطاقات الائتمان والبيانات الشخصية وما إلى ذلك. قد تستخدم المتغيرات الأحدث هجمات أكثر تعقيدًا.

لماذا لا تزال ملفات الملفات فعالة:

يمثل كل نوع جديد من هذه الفيروسات تهديدًا ليوم الصفر قد لا تكتشفه تقنية مكافحة الفيروسات التقليدية إلا بعد فوات الأوان. تحاول بعض المتغيرات إخفاء نفسها عن الاكتشاف باستخدام تقنيات مثل التشفير ، مما يجعل الشفرة تبدو بلا معنى (وبالتالي غير ضارة) إلى القائمة على التوقيع برامج مكافحة الفيروسات.

يحتوي كومودو على الفيروس:

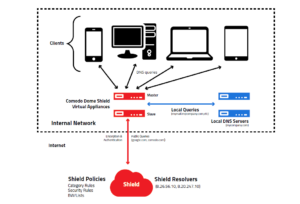

تقدم كومودو تكنولوجيا الاحتواء يقوم تلقائيًا بتشغيل جميع الملفات غير المعروفة في حاوية افتراضية ، وفصلها عن النظام المحمي بحيث لا يمكنها إلحاق الضرر بالرمز الموجود ، والسجل ، وما إلى ذلك. بينما يمكن للفيروس المحتوي القراءة مباشرة من القرص (c: xxx.exe) ، نسخ- تعيد الحماية عند الكتابة توجيه الإجراء إلى محرك أقراص افتراضي عندما يحاول كتابة حمولته على القرص (c: VTrootc: xxx.exe). بهذه الطريقة ، يتم احتواء فيروسات مثل Ramnit في اللحظة التي تبدأ فيها ولا يُسمح لها مطلقًا بالوصول غير المقيد إلى النظام الذي يحتاجونه لإعادة كتابة الملفات على القرص الصلب.

يحلل كومودو الفيروس ويضعه في الحجر الصحي:

بمجرد احتوائه ، يتم تحليل الملف في وضع الحماية باستخدام كل من التقنيات التقليدية والمتقدمة مثل تحليل ديناميكي، الاستدلال ، تحليل السمعة ، وإذا لزم الأمر ، التدخل البشري الخبير. ثم يتم نقل حالة الفيروس من "غير معروف" إلى "معروف سيئ" ، وعندها يتم عزله والتعامل معه وفقًا لسياسة المسؤول. عند اكتمال العملية ، يتم حذف الحاوية الافتراضية من الذاكرة النشطة ، إلى جانب كل شيء بداخلها.

إذا كنت تشعر أن بيئة تكنولوجيا المعلومات الخاصة بشركتك تتعرض للهجوم من التصيد الاحتيالي أو البرامج الضارة أو برامج التجسس أو الهجمات الإلكترونية ، فاتصل بمستشاري الأمان على كمودو مكافحة الفيروسات مختبرات:

https://enterprise.comodo.com/contact-us.php

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- المصدر https://blog.comodo.com/containment/fileinfectors-vs-comodo-auto-containment/

- :يكون

- :ليس

- $ UP

- a

- من نحن

- الوصول

- اكشن

- نشط

- متقدم

- ضد

- الكل

- على طول

- من بين

- an

- تحليل

- تحليل

- تحليل

- و

- الحماية من الفيروسات

- أي وقت

- هي

- AS

- At

- مهاجمة

- الهجمات

- محاولات

- تلقائيا

- سيئة

- المدونة

- المدونة

- على حد سواء

- by

- CAN

- فيزا وماستركارد

- سبب

- فوضى

- انقر

- الكود

- COM

- الشركة

- إكمال

- باستمرار

- الاستشاريين

- التواصل

- تحتوي على

- وعاء

- الاحتواء

- يحتوي

- ائتمان

- بطاقة إئتمان

- العملاء

- هجمات الكترونية

- البيانات

- كشف

- مباشرة

- مدير المدارس

- do

- قيادة

- إسقاط

- الطُرق الفعّالة

- البريد الإلكتروني

- التشفير

- نقطة النهاية

- الهندسة

- المهندسين

- ضمان

- البيئة

- إلخ

- الحدث/الفعالية

- كل

- كل شىء

- القائمة

- خبير

- خبرائنا

- استغلال

- الأسر

- للعائلات

- شعور

- قم بتقديم

- ملفات

- ويرى

- Flash

- في حالة

- مجانا

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- قراصنة

- الثابت

- هنا

- إخفاء

- مضيف

- كيفية

- HTTPS

- الانسان

- if

- in

- معلومات

- البنية التحتية

- لحظة

- تدخل

- إلى

- إدخال

- IT

- انها

- JPG

- احتفظ

- مختبرات

- كبير

- متأخر

- مثل

- بحث

- يصنع

- البرمجيات الخبيثة

- ماكس العرض

- مايو..

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- ربما

- الأكثر من ذلك

- ضروري

- حاجة

- أبدا

- جديد

- أرقام

- of

- عرضت

- أقدم

- on

- مرة

- ONE

- جارية

- or

- أخرى

- لنا

- صفحة

- كلمات السر

- الشخصية

- البيانات الشخصية

- وجهات نظر

- التصيد

- PHP

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- سياسة

- منشور

- المنشورات

- رئيس

- عملية المعالجة

- البرنامج

- محمي

- الحماية

- المحاجر

- عرض

- سجل

- ذات الصلة

- يمثل

- سمعة

- بحث

- إعادة كتابة

- رمل

- سجل الأداء

- البحث

- تأمين

- أمن

- إرسال

- كبير

- حساس

- فصل

- مسلسلات

- ببساطة

- صغير

- So

- بعض

- متطور

- محدد

- ينتشر

- برامج التجسس

- كومة

- بداية

- الحالة

- إقامة

- لا يزال

- نظام

- حديث

- تقنيات

- تكنولوجيا

- أن

- •

- الصندوق الرمل

- من مشاركة

- منهم

- أنفسهم

- then

- وبالتالي

- تشبه

- هم

- الآلاف

- التهديد

- الوقت

- إلى

- جدا

- تقليدي

- أنواع

- مع

- غير معروف

- استخدام

- متنوع

- بواسطة

- Vice President

- افتراضي

- فيروس

- الفيروسات

- vs

- طريق..

- الويب

- حسن

- الغربي

- متى

- التي

- في حين

- لماذا

- سوف

- مع

- للعمل

- اكتب

- حتى الآن

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت