قال Netskope في تقريره إن المهاجمين يسيئون استخدام الخدمات والتطبيقات السحابية المستخدمة على نطاق واسع لتقديم برامج ضارة وإخفاء أنشطة ما بعد الإصابة بالبرامج الضارة عن طريق توجيهها عبر منافذ الشبكة العامة وشبكات توصيل المحتوى المعروفة جيدًا (CDNs) ومقدمي الخدمات السحابية. أحدث تقرير عن السحابة والتهديدات. " يوفر التقرير معلومات استخبارية عن تهديدات البرامج الضارة النشطة ضد مستخدمي المؤسسات. في المتوسط ، حاول خمسة من كل 1,000 مستخدم مؤسسي تنزيل برامج ضارة في الربع الأول من عام 2023 ، كما جاء في التقرير.

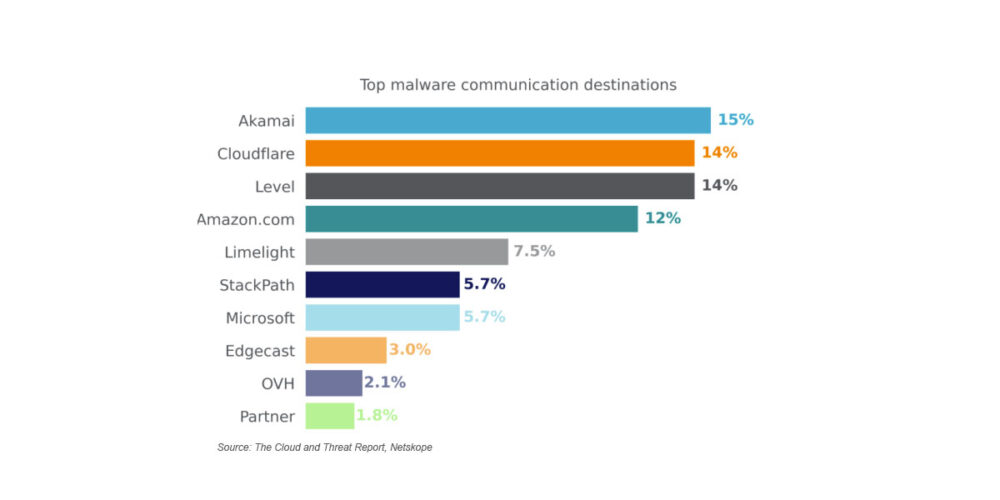

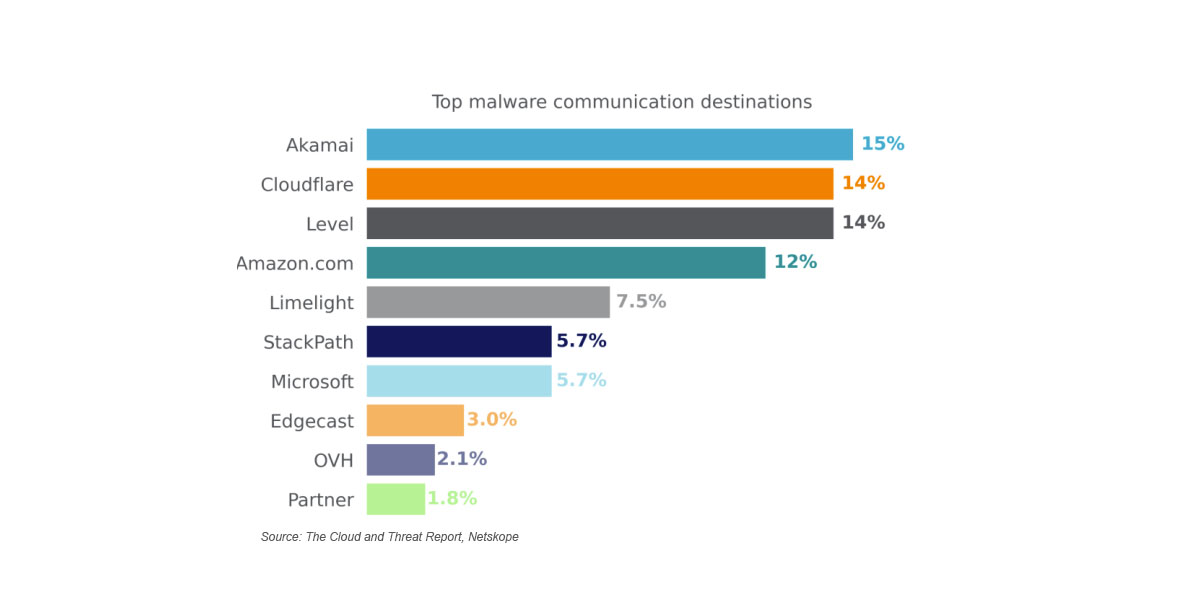

بعد أن يصيب البرنامج الضار جهازًا ضحية ، فإنه ينشئ قناة اتصال مع خادمه المنزلي لتنزيل حمولات برامج ضارة إضافية وتنفيذ الأوامر واستخراج البيانات. يقوم المهاجمون بشكل متزايد بتوجيه اتصالات البرامج الضارة من خلال عناوين IP التي تنتمي إلى شبكات CDN المعروفة ومقدمي الخدمات السحابية ، وبشكل أساسي Akamai و Cloudflare. يتم أيضًا إساءة استخدام Amazon Web Services و Microsoft Azure و Limelight بشكل شائع.

يشير التقرير إلى أنه تم تسليم جزء صغير فقط من إجمالي تنزيلات البرامج الضارة على الويب عبر طرق معترف بها على أنها محفوفة بالمخاطر ، مثل المجالات المسجلة حديثًا والمواقع غير المصنفة.

في الربع الأول ، كانت 72٪ من جميع تنزيلات البرامج الضارة التي اكتشفها Netskope جديدة ، حسب تقارير الشركة. المهاجمون تسليم البرمجيات الخبيثة من خلال إساءة استخدام الخدمات والتطبيقات المستخدمة على نطاق واسع ، مثل OneDrive و SharePoint و Amazon S3 buckets و GitHub و Weebly و Dropbox و Google Drive و Box وخدمة Gmail من Google وتخزين Azure Blob. وفقًا لـ Netskope ، استخدم المهاجمون 261 تطبيقًا مميزًا في الربع الأول لتنزيل البرامج الضارة.

يقول فريق Netskope: "يتم أيضًا إساءة استخدام التطبيقات السحابية بشكل شائع كشكل من أشكال الهندسة الاجتماعية ، حيث يستخدم المهاجمون ميزات التطبيقات المألوفة للضحايا لإغرائهم بتنزيل البرامج الضارة".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :أين

- 000

- 1

- 2023

- 7

- a

- وفقا

- نشط

- أنشطة

- نشاط

- إضافي

- عناوين

- ضد

- الكل

- أيضا

- أمازون

- أمازون ويب سيرفيسز

- و

- التطبيق

- التطبيقات

- التطبيقات

- هي

- AS

- حاول

- المتوسط

- Azure

- صندوق

- by

- قناة

- سحابة

- الخدمات السحابية

- كلودفلاري

- مشترك

- عادة

- Communication

- مجال الاتصالات

- حول الشركة

- محتوى

- البيانات

- نقل

- تم التوصيل

- التوصيل

- الكشف عن

- خامد

- المجالات

- بإمكانك تحميله

- التنزيلات

- قيادة

- Dropbox

- الهندسة

- مشروع

- يؤسس

- كل

- تنفيذ

- مألوف

- المميزات

- الاسم الأول

- في حالة

- النموذج المرفق

- جزء

- GitHub جيثب:

- شراء مراجعات جوجل

- جوجل

- كان

- الصفحة الرئيسية

- HTTPS

- in

- على نحو متزايد

- رؤيتنا

- إلى

- IP

- عناوين الانترنت بروتوكول

- IT

- انها

- JPG

- الأضواء

- آلة

- البرمجيات الخبيثة

- طرق

- مایکروسافت

- مايكروسوفت أزور

- شبكة

- الشبكات

- جديد

- of

- on

- خارج

- على مدى

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- نقاط

- الرائج

- في المقام الأول

- مقدمي

- ويوفر

- ربع

- المعترف بها

- مسجل

- تقرير

- التقارير

- محفوف بالمخاطر

- طريق

- التوجيه

- s

- قال

- الخدمة

- مقدمي الخدمة

- خدماتنا

- المواقع

- صغير

- العدالة

- هندسة اجتماعية

- المحافظة

- تخزين

- هذه

- فريق

- •

- منهم

- التهديد

- التهديدات

- عبر

- إلى

- الإجمالي

- غير مصنف

- تستخدم

- مستعمل

- المستخدمين

- ضحية

- ضحايا

- الويب

- البرامج الضارة على الويب

- خدمات ويب

- معروف

- كان

- على نحو واسع

- مع

- زفيرنت