مجموعة التهديدات المستمرة المتقدمة (APT). المعروف باسم ToddyCat تقوم بجمع البيانات على نطاق صناعي من الأهداف الحكومية والدفاعية في منطقة آسيا والمحيط الهادئ.

وصف باحثون من Kaspersky يتتبعون الحملة جهة التهديد هذا الأسبوع بأنها تستخدم اتصالات متزامنة متعددة في بيئات الضحايا للحفاظ على استمراريتها وسرقة البيانات منها. اكتشفوا أيضًا مجموعة من الأدوات الجديدة التي يستخدمها ToddyCat (وهو الاسم الشائع لـ الزباد الآسيوي) يستخدم لتمكين جمع البيانات من الأنظمة والمتصفحات الضحية.

أنفاق المرور المتعددة في هجمات ToddyCat الإلكترونية

وقال باحثون أمنيون في كاسبرسكي في تقرير: "إن وجود العديد من الأنفاق المؤدية إلى البنية التحتية المصابة والمنفذة بأدوات مختلفة يسمح للمهاجمين بالحفاظ على الوصول إلى الأنظمة حتى لو تم اكتشاف أحد الأنفاق وإزالته". مشاركة مدونة هذا الأسبوع. "من خلال تأمين الوصول المستمر إلى البنية التحتية، يستطيع المهاجمون إجراء الاستطلاع والاتصال بالمضيفين البعيدين."

ومن المحتمل أن يكون ToddyCat جهة تهديد ناطقة باللغة الصينية، وقد تمكنت كاسبرسكي من ربطها بهجمات تعود إلى ديسمبر 2020 على الأقل. وفي مراحلها الأولية، بدا أن المجموعة تركز على عدد صغير فقط من المنظمات في تايوان وفيتنام. لكن جهة التهديد سرعان ما كثفت هجماتها بعد الكشف العلني عما يسمى ثغرات ProxyLogon في Microsoft Exchange Server في فبراير 2021. وتعتقد Kaspersky أن ToddyCat ربما كان من بين مجموعة من الجهات التهديدية التي استهدفت ثغرات ProxyLogon حتى قبل فبراير 2021، لكنها تقول إنها لم تجد أدلة حتى الآن لدعم هذا التخمين.

في عام 2022، كاسبرسكي وذكرت العثور على الجهات الفاعلة ToddyCat باستخدام أداتان جديدتان ومتطورتان للبرامج الضارة أطلق عليها اسم Samurai and Ninja لتوزيع China Chopper - وهي عبارة عن غلاف ويب سلعي معروف تم استخدامه في هجمات Microsoft Exchange Server - على أنظمة مملوكة للضحايا في آسيا وأوروبا.

الحفاظ على الوصول المستمر والبرامج الضارة الجديدة

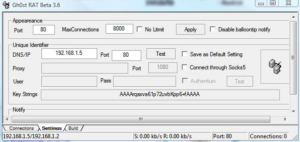

أظهر أحدث تحقيق أجرته كاسبرسكي في أنشطة ToddyCat أن تكتيك الجهة التهديدية للحفاظ على الوصول المستمر عن بعد إلى الشبكة المخترقة هو إنشاء أنفاق متعددة لها باستخدام أدوات مختلفة. يتضمن ذلك استخدام نفق SSH العكسي للوصول إلى خدمات الشبكة البعيدة؛ باستخدام SoftEther VPN، وهي أداة مفتوحة المصدر تتيح اتصالات VPN عبر OpenVPN وL2TP/IPSec والبروتوكولات الأخرى؛ واستخدام وكيل خفيف الوزن (Ngrok) لإعادة توجيه الأوامر والتحكم من البنية التحتية السحابية التي يتحكم فيها المهاجم إلى المضيفين المستهدفين في بيئة الضحية.

بالإضافة إلى ذلك، اكتشف باحثو كاسبرسكي أن الجهات الفاعلة في ToddyCat تستخدم عميل وكيل عكسي سريع لتمكين الوصول من الإنترنت إلى الخوادم الموجودة خلف جدار الحماية أو آلية ترجمة عنوان الشبكة (NAT).

وأظهر تحقيق كاسبرسكي أيضًا أن جهة التهديد تستخدم ثلاث أدوات جديدة على الأقل في حملة جمع البيانات الخاصة بها. أحدها عبارة عن برامج ضارة أطلق عليها Kaspersky اسم "Cuthead" والتي تسمح لـ ToddyCat بالبحث عن ملفات ذات امتدادات أو كلمات محددة على شبكة الضحية، وتخزينها في أرشيف.

هناك أداة جديدة أخرى وجد Kaspersky أن ToddyCat يستخدمها هي "WAExp". وتتمثل مهمة البرنامج الضار في البحث عن بيانات المتصفح وجمعها من إصدار الويب لتطبيق WhatsApp.

وقال باحثون في كاسبرسكي: "بالنسبة لمستخدمي تطبيق الويب WhatsApp، يحتوي التخزين المحلي للمتصفح الخاص بهم على تفاصيل ملفاتهم الشخصية وبيانات الدردشة وأرقام هواتف المستخدمين الذين يدردشون معهم وبيانات الجلسة الحالية". وأشار بائع الأمان إلى أن WAExp يسمح للهجمات بالوصول إلى هذه البيانات عن طريق نسخ ملفات التخزين المحلية للمتصفح.

وفي الوقت نفسه، يطلق على الأداة الثالثة اسم "TomBerBil"، وتسمح لممثلي ToddyCat بسرقة كلمات المرور من متصفحات Chrome وEdge.

وقال كاسبرسكي: "لقد بحثنا في العديد من الأدوات التي تسمح للمهاجمين بالحفاظ على الوصول إلى البنى التحتية المستهدفة والبحث تلقائيًا عن البيانات محل الاهتمام وجمعها". "يستخدم المهاجمون بشكل نشط تقنيات لتجاوز الدفاعات في محاولة لإخفاء وجودهم في النظام."

يوصي مورد الأمان المؤسسات بحظر عناوين IP للخدمات السحابية التي توفر نفق حركة المرور وتقييد الأدوات التي يمكن للمسؤولين استخدامها للوصول إلى المضيفين عن بُعد. وقالت كاسبرسكي إن المؤسسات تحتاج أيضًا إلى إزالة أو مراقبة أي أدوات وصول عن بعد غير مستخدمة في البيئة عن كثب وتشجيع المستخدمين على عدم تخزين كلمات المرور في متصفحاتهم.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cyber-risk/-toddycat-apt-is-stealing-data-on-an-industrial-scale-

- :لديها

- :يكون

- :ليس

- $ UP

- 2020

- 2021

- 2022

- 7

- a

- ماهرون

- الوصول

- بنشاط

- أنشطة

- الجهات الفاعلة

- إضافة

- العنوان

- عناوين

- الإداريين

- متقدم

- الوكيل

- السماح

- يسمح

- أيضا

- من بين

- an

- و

- أي وقت

- التطبيق

- ظهر

- APT

- أرشيف

- هي

- AS

- آسيا

- At

- الهجمات

- محاولة

- تلقائيا

- الى الخلف

- BE

- كان

- وراء

- يعتقد

- انتماء

- حظر

- المتصفح

- المتصفحات

- لكن

- by

- تجنب

- الحملات

- CAN

- الدردشة

- الصين

- الكروم

- زبون

- عن كثب

- سحابة

- البنية التحتية السحابية

- الخدمات السحابية

- جمع

- جمع

- مجموعة شتاء XNUMX

- سلعة

- مشترك

- تسوية

- تخمين

- التواصل

- التواصل

- ثابت

- يحتوي

- تقليد

- حالياًّ

- هجمات الكترونية

- البيانات

- ديسمبر

- الدفاع

- الدفاعات

- وصف

- تفاصيل

- مختلف

- إفشاء

- اكتشف

- نشر

- يطلق عليها اسم

- حافة

- إما

- اقصاء

- تمكين

- تمكن

- شجع

- البيئة

- البيئات

- إنشاء

- أوروبا

- حتى

- دليل

- تبادل

- اضافات المتصفح

- FAST

- فبراير

- ملفات

- العثور على

- جدار الحماية

- ركز

- متابعيك

- في حالة

- وجدت

- جديد

- تبدأ من

- ربح

- الذهاب

- حكومة

- تجمع

- كان

- يملك

- وجود

- المضيفين

- HTTPS

- if

- نفذت

- in

- تتضمن

- صناعي

- إصابة

- البنية التحتية

- البنية التحتية

- في البداية

- مصلحة

- Internet

- إلى

- تحقيق

- IP

- عناوين الانترنت بروتوكول

- IT

- انها

- JPG

- م

- Kaspersky

- آخر

- الأقل

- خفيفة الوزن

- على الأرجح

- مما سيحدث

- LINK

- محلي

- بدا

- المحافظة

- الحفاظ على

- البرمجيات الخبيثة

- قناع

- في غضون

- آلية

- مایکروسافت

- ربما

- مراقبة

- متعدد

- الاسم

- حاجة

- شبكة

- جديد

- النينجا

- وأشار

- عدد

- أرقام

- of

- on

- ONE

- جاكيت

- المصدر المفتوح

- or

- المنظمات

- أخرى

- بروتوكولات أخرى

- كف

- كلمات السر

- نفذ

- إصرار

- للهواتف

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- منشور

- وجود

- قبل

- ملفي الشخصي

- البروتوكولات

- تزود

- الوكيل

- جمهور

- بسرعة

- توصي

- إعادة توجيه

- منطقة

- عن بعد

- الوصول عن بعد

- بعد

- إزالة

- الباحثين

- عكس

- s

- قال

- يقول

- حجم

- بحث

- تأمين

- أمن

- الخادم

- خوادم

- خدماتنا

- الجلسة

- طقم

- عدة

- قذيفة

- أظهرت

- صغير

- متطور

- مصدر

- تحدث

- محدد

- سه

- مراحل

- سرقة

- سرقة

- تخزين

- متجر

- نظام

- أنظمة

- تايوان

- الهدف

- المستهدفة

- الأهداف

- مهمة

- تقنيات

- أن

- •

- من مشاركة

- منهم

- تشبه

- هم

- الثالث

- هذا الأسبوع

- التهديد

- الجهات التهديد

- ثلاثة

- إلى

- أداة

- أدوات

- تتبع الشحنة

- حركة المرور

- خدمات ترجمة

- نفق

- غير المستخدمة

- تستخدم

- مستعمل

- المستخدمين

- استخدام

- بائع

- الإصدار

- بواسطة

- ضحية

- ضحايا

- فيتنام

- VPN

- نقاط الضعف

- we

- الويب

- أسبوع

- معروف

- الواتساب

- التي

- ويكيبيديا

- مع

- كلمات

- حتى الآن

- زفيرنت