في أواخر عام 2023، كتبت مقالًا يقارن مدى جودة ذلك يتولى ChatGPT وGoogle Bard كتابة سياسات الأمان. نظرًا لأن ChatGPT 4.0 كان متاحًا كإصدار مدفوع، يسمى ChatGPT Plus، لبعض الوقت الآن، وقيام Google مؤخرًا بإعادة تسمية Google Bard باسم Gemini (مع توفر Gemini Advanced كعرض مدفوع)، فهذا هو الوقت المناسب لمقارنة أداء الاثنين في وجهاً لوجه لأفضل 10 حالات استخدام لمحترفي أمن المعلومات.

قبل أن نبدأ، تنطبق محاذير الذكاء الاصطناعي التوليدي المعتادة (AI): كن حذرًا من البيانات التي تدخلها وتذكر أن المخرجات قد لا تكون موثوقة دائمًا.

1. إنشاء المخططات أو تدفقات المفاهيم

تدعي كلتا الأداتين أنهما قادرتان على إنشاء الرسوم البيانية وتدفقات المفاهيم. ومع ذلك، تعترف Gemini بأنها تستطيع فقط إنشاء مخططات ASCII، مما يوجهك إلى أدوات أكثر احترافية إذا كنت تريد شيئًا أفضل. لقد طلبت من كلتا الأداتين إنشاء رسم تخطيطي لشرح أوث تدفق المصادقة.

الجوزاء، أثناء تمثيله في ASCII، يقوم بالمهمة ويقسمها إلى فئات قابلة للاستخدام.

ChatGPT يهلوس بشكل سيئ. للوهلة الأولى، على الرغم من أن الصورة تبدو احترافية، إلا أنها لا تمثل OAuth على الإطلاق. الصياغة غير منطقية أو بها أخطاء إملائية أو غير مقروءة تمامًا: التفويض و أحدث أي واحد؟

2. شرح المخططات المعمارية

يمكن لكلتا الأداتين استيعاب المخططات وشرح ما يحدث. النتائج أفضل بكثير مما يحدث عندما تطلب منهم إنشاء رسوم بيانية. كمدخل، استخدمت مثالا جدار حماية تطبيقات الويب (WAF) الهندسة المعمارية من إيدجنيكسوس.

يعد Google Gemini أفضل بكثير في شرح المخططات المعمارية لأنه موجز. سوف يقوم ChatGPT بالمهمة على ما يرام؛ انها مجرد صبي الالفاظ.

3. تفسير كود الاستغلال

يحاول أحد أنشطة العمليات الأمنية الشائعة (SecOps) اكتشاف ما تفعله برامج ضارة معينة أو تعليمات برمجية مستغلة. لقد أخذت استغلالًا عامًا لتجاوز سعة مكدس Elasticsearch مؤخرًا وقمت بإدخاله في كل أداة لمعرفة ما فهمته. ليس هناك فائز واضح: كلتا الأداتين تحددان الاستغلال بشكل صحيح وتشرحان النتيجة النهائية، وما يفعله كل جزء من التعليمات البرمجية، وكيف يعمل.

4. تفسير ملفات السجل

غالبًا ما يحتاج محترفو SecOps إلى معرفة ما يحدث في ملفات السجل. لقد أطعمت كلتا الأداتين مثال على ملف السجل بتنسيق CEF لمحاولة الاختراق وطلب من كل منهم شرح ما يحدث. يشرحها الجوزاء بشكل أفضل، ويلخصها جيدًا ويقترح خطوات المتابعة. كما أنه يوضح بوضوح ما حدث (محاولة الوصول إلى /etc/passwd) في البداية ويوضح كيفية التوصل إلى هذا الاستنتاج. بينما يصل ChatGPT إلى نفس النتيجة، إلا أنه مطول للغاية.

5. كتابة السياسات والتوثيق الأمني

لن أتحدث كثيرًا عن هذا الأمر وسأحيلك بدلاً من ذلك إلى موقعي المادة السابقة حول هذا الموضوع. لقد قمت بإجراء الاختبار مرة أخرى مع Gemini، وكانت النتائج متسقة مع نتائج Bard: Gemini يفهم بوضوح وينتج وثائق أمنية أفضل من ChatGPT.

6. تحديد التعليمات البرمجية الضعيفة

على الرغم من أن هذه الأدوات لم يتم تصميمها (ولا ينبغي استخدامها) لتحديد التعليمات البرمجية المعرضة للخطر، إلا أنها لا تزال قادرة على القيام بعمل مناسب. قررت اختباره عن طريق تغذية كلتا الأداتين مرجع كائن مباشر غير آمن (IDOR) الضعف مثال في بايثون، والذي يحتوي أيضًا على حقنة SQL.

حدد ChatGPT بشكل صحيح كلاً من نقاط الضعف ونقص المصادقة. غاب Gemini عن IDOR لكنه أشار إلى حقن SQL وذهب إلى أبعد من ذلك لاقتراح تعليمات برمجية معدلة لإصلاح الثغرة الأمنية. يمكن لـ ChatGPT أيضًا القيام بذلك، ولكن يجب أن يُطلب منه القيام بذلك.

7. كتابة النصوص والرموز

أحد الأنشطة الشائعة لمركز عمليات الأمان (SOC) هو كتابة البرامج النصية لتحليل السجل أو معالجة البيانات. أعطيت كلتا الأداتين الموجه التالي:

"اكتب لي برنامجًا نصيًا بلغة Python يستخرج جميع عناوين IPv6 من ملف إدخال txt، ويزيل جميع التكرارات، ويقوم بالبحث لتحديد الموقع الجغرافي وتحديد مالك IP، وإخراج النتيجة في ملف CSV"

لا يوجد فائز واضح هنا؛ تنتج كلتا الأداتين تعليمات برمجية واضحة وقابلة للقراءة تعمل وتشرح ما تفعله.

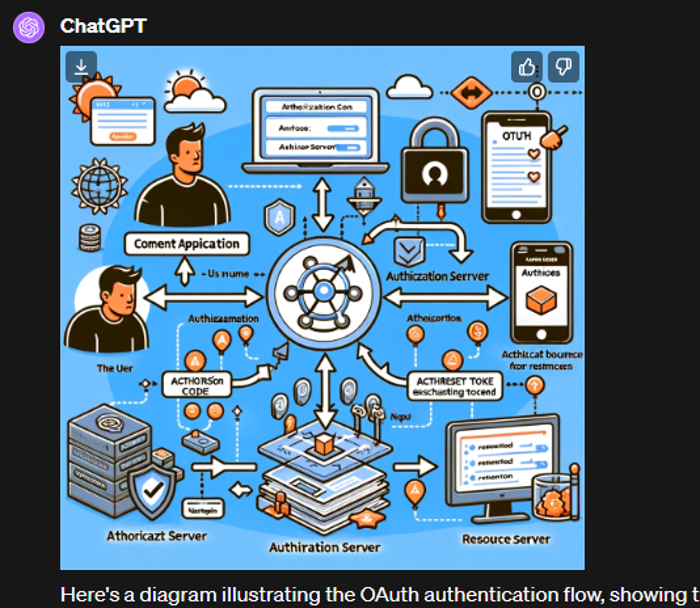

8. تحليل البيانات والمقاييس

لقد اختبرت أيضًا ما إذا كانت هذه الأدوات يمكن أن تساعد في تحليل البيانات أو مقاييس الأمان. يعد Gemini الخاسر الأكبر هنا لأنه لا يفعل ذلك على الإطلاق - يمكنه فقط إرشادك حول كيفية القيام بذلك في Excel وPower BI. يتمتع ChatGPT بالميزة من خلال المكون الإضافي Data Analyst، الذي يستوعب ملفات Excel لإنشاء أي رسوم بيانية تريدها. بل إنه يقترح أنواعًا من التصورات، ويمكنك تعديل تصميم الرسم البياني، بما في ذلك اللون والمحاور والتسميات، من خلال الموجه.

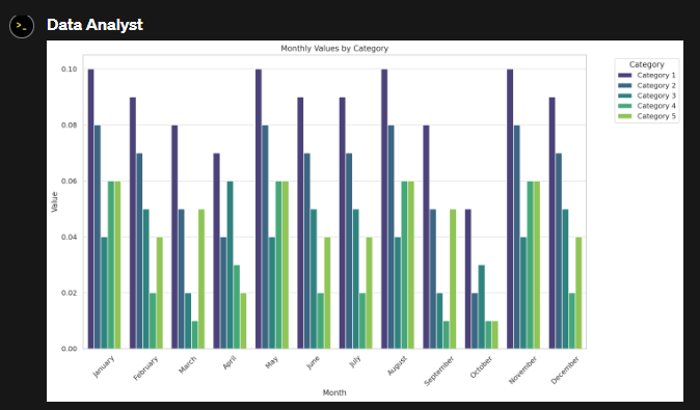

9. كتابة رسائل توعوية للمستخدم

يمكن لكلتا الأداتين أيضًا إنشاء رسائل بريد إلكتروني لحملات التوعية الأمنية. أعطيت كلاً من الموجه التالي: "قم بإنشاء بريد إلكتروني يستخدم لحملة التوعية الأمنية. كن مضحكا وساخرا. ذكّر الأشخاص لماذا لا ينبغي عليهم النقر على رسائل البريد الإلكتروني العشوائية الواردة من أشخاص عشوائيين.

يفوز برج الجوزاء هنا - بريده الإلكتروني مختصر، وله النبرة الصحيحة، و(على الرغم من أن الفكاهة ذاتية) فقد وجدته أكثر مرحًا بعض الشيء. لا يزال ChatGPT يُنشئ النغمة الصحيحة والبريد الإلكتروني الجيد، لكنني وجدت أنه طويل جدًا بالنسبة لرسالة بريد إلكتروني توعوية. وفي كلتا الحالتين، كلتا الأداتين تقومان بعمل رائع.

10. تفسير أطر الامتثال

إذا كان لديك سؤال سريع حول كيفية تنفيذ إطار عمل الامتثال، فيمكن أن تساعدك هذه الأدوات بالتأكيد. على الرغم من أنك قد لا تفعل ذلك كثيرًا، إلا أنها مفيدة جدًا عندما تحتاج إليها.

إذا سبق لك أن تجادلت مع شخص ما حول ما يشكل تغييرًا "هامًا" في نظام PCI-DSS وكيفية تطبيقه، فأنت لست وحدك. لقد طلبت من كل أداة باستخدام:

"شرح مفهوم "التغيير الكبير" في سياق PCI-DSS. ما الذي يشكل تغييرا كبيرا عادة؟ قم بإدراج المتطلبات الدقيقة من المعيار أيضًا "

الجوزاء له اليد العليا: فهو يسرد بشكل صحيح المتطلبات الدقيقة للمعيار (مثل 6.4.5 و6.4.6) وكيفية تفسير ما إذا كان هناك تغيير كبير. لا يذكر ChatGPT بالضبط مكان ظهور هذه المعلومات في المعيار.

أيهما أفضل في مجال الذكاء الاصطناعي، ChatGPT أم Gemini؟

هذا هو الحال. اعتمادًا على حالة الاستخدام الخاصة بك، يمكن لأي من الأداتين أن تكون حليفًا مفيدًا في تعزيز الإنتاجية ومساعدتك في أنشطتك اليومية في خنادق أمن المعلومات.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cybersecurity-operations/chatgpt-vs-gemini-which-is-better-for-10-common-infosec-tasks

- :لديها

- :يكون

- :ليس

- :أين

- 1

- 10

- 2023

- 7

- 8

- 9

- a

- ماهرون

- من نحن

- الوصول

- أنشطة

- نشاط

- عناوين

- كاف

- متقدم

- مميزات

- بعد

- مرة أخرى

- AI

- الكل

- حليف

- وحده

- أيضا

- بالرغم ان

- دائما

- an

- المحلل

- تحليل

- و

- أي وقت

- أي شخص

- يبدو

- تطبيق

- تطبيقي

- التقديم

- هندسة معمارية

- هي

- جادل

- وصول

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- تطلب

- At

- حاول

- التحقّق من المُستخدم

- متاح

- وعي

- محاور

- BE

- لان

- كان

- البداية

- يجري

- أفضل

- كبير

- تعزيز

- على حد سواء

- خرق

- فواصل

- لكن

- by

- تسمى

- أتى

- الحملات

- الحملات

- CAN

- حذر

- حقيبة

- الحالات

- الفئات

- مركز

- تغيير

- شات جي بي تي

- مطالبة

- واضح

- بوضوح

- انقر

- الكود

- اللون

- مشترك

- قارن

- الالتزام

- مفهوم

- اختتام

- ثابتة

- يحتوي

- سياق الكلام

- بشكل صحيح

- استطاع

- البيانات

- يوما بعد يوم أو من يوم إلى آخر

- قررت

- قطعا

- اعتمادا

- تصميم

- تصميم

- رسم بياني

- الرسوم البيانية

- مباشرة

- do

- توثيق

- هل

- لا توجد الآن

- إلى أسفل

- التكرارات

- كل

- إما

- توضيح

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- النهاية

- حتى

- EVER

- دقيق

- بالضبط

- مثال

- Excel

- شرح

- شرح

- ويوضح

- استغلال

- مقتطفات

- بنك الاحتياطي الفيدرالي

- تغذية

- الشكل

- قم بتقديم

- ملفات

- نهاية

- جدار الحماية

- الاسم الأول

- حل

- تدفق

- يطفو

- متابعيك

- في حالة

- شكل

- وجدت

- الإطار

- الأطر

- تبدأ من

- مضحك

- إضافي

- أعطى

- الجوزاء

- توليد

- يولد

- توليد

- توليدي

- معطى

- لمحة

- الذهاب

- خير

- شراء مراجعات جوجل

- رسم بياني

- الرسوم البيانية

- عظيم

- توجيه

- يد

- مقبض

- حدث

- يحدث

- يملك

- مساعدة

- مفيد

- مساعدة

- هنا

- كيفية

- كيفية

- لكن

- HTTPS

- فكاهة

- i

- محدد

- تحديد

- تحديد

- if

- صورة

- تنفيذ

- in

- بما فيه

- معلومات

- امن المعلومات

- أمن تكنولوجيا المعلومات

- إدخال

- بدلًا من ذلك

- رؤيتنا

- تفسير

- إلى

- IP

- IT

- انها

- وظيفة

- قفز

- م

- ملصقات

- نقص

- متأخر

- قائمة

- قوائم

- سجل

- طويل

- تبدو

- بحث

- رائد

- البرمجيات الخبيثة

- تلاعب

- مايو..

- me

- ذكر

- رسائل

- المقاييس

- افتقد

- تعديل

- الأكثر من ذلك

- كثيرا

- يجب

- حاجة

- لا

- الآن

- أوث

- موضوع

- of

- الوهب

- غالبا

- on

- فقط

- عمليات

- or

- خارج

- الناتج

- النتائج

- كاتوا ديلز

- مدفوع

- مجتمع

- نفذ

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- المزيد

- سياسات الخصوصية والبيع

- جزء

- قوة

- إنتاج

- إنتاجية

- محترف

- المهنيين

- اقترح

- جمهور

- بايثون

- سؤال

- سريع

- عشوائية

- RE

- تغيير علامتها التجارية

- مؤخرا

- الرجوع

- مرجع

- الخدمة الموثوقة

- تذكر

- يزيل

- مثل

- ممثلة

- المتطلبات

- المتطلبات الأساسية

- نتيجة

- النتائج

- حق

- s

- نفسه

- سيناريو

- مخطوطات

- أمن

- الوعي الأمني

- انظر تعريف

- ينبغي

- هام

- So

- بعض

- شخص ما

- شيء

- محدد

- كومة

- معيار

- المحافظة

- خطوة

- خطوات

- لا يزال

- ذاتي

- هذه

- وتقترح

- المهام

- تجربه بالعربي

- اختبار

- من

- أن

- •

- منهم

- هناك.

- تشبه

- هم

- عبر

- الوقت

- إلى

- TONE

- جدا

- استغرق

- أداة

- أدوات

- تيشرت

- أعلى 10

- موضوع

- يحاول

- اثنان

- أنواع

- مع

- يفهم

- فهم

- صالح للإستعمال

- تستخدم

- حالة الاستخدام

- مستعمل

- مفيد

- مستخدم

- معتاد

- عادة

- Ve

- الإصدار

- جدا

- التصور

- vs

- نقاط الضعف

- الضعف

- الضعيفة

- تريد

- طريق..

- we

- حسن

- ذهب

- وارين

- ابحث عن

- متى

- سواء

- التي

- في حين

- لماذا

- سوف

- الفائز

- يفوز

- مع

- وون

- صياغة

- أعمال

- اكتب

- جاري الكتابة

- كتب

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت