أبواب خلفية ، واستغلال ، وطاولات صغيرة

لا يوجد مشغل صوت أدناه؟ يستمع مباشرة على Soundcloud.

مع دوج آموث وبول دوكلين. موسيقى مقدمة وخاتمة بواسطة إديث مودج.

يمكنك الاستماع إلينا على SoundCloud لل, Apple Podcasts, Google Podcasts, سبوتيفي, الخياطة وفي أي مكان توجد فيه ملفات بودكاست جيدة. أو قم بإسقاط ملف عنوان URL لخلاصة RSS الخاصة بنا في podcatcher المفضل لديك.

اقرأ النص

دوغ. الأبواب الخلفية ، والمآثر ، والعودة المظفرة لـ Little Bobby Tables.

كل ذلك وأكثر على بودكاست Naked Security.

[مودم موسيقي]

مرحبا بكم في البودكاست ، الجميع.

أنا دوج آموث ، وهو بول دوكلين.

كيف حالك يا بول؟

بطة. أعتقد أنه ربما "السيد. روبرت تابلز "الآن ، دوغلاس. [ضحك]

لكنك على حق ، لقد حقق عودة سيئة السمعة.

دوغ. رائع ، سوف نتحدث عن ذلك كله.

لكن اولا، هذا الأسبوع في تاريخ التكنولوجيا.

في 7 يونيو 1983 ، حصل مايكل إيتون على براءة اختراع لـ AT مجموعة الأوامر لأجهزة المودم.

حتى يومنا هذا ، لا يزال بروتوكول اتصال يستخدم على نطاق واسع للتحكم في أجهزة المودم.

لأنها تقف ATTENTION، ويسمى على اسم بادئة الأمر المستخدمة لبدء اتصال المودم.

• AT تم تطوير مجموعة الأوامر في الأصل لأجهزة مودم Hayes ، ولكنها أصبحت معيارًا واقعيًا وتدعمها معظم أجهزة المودم المتوفرة اليوم.

بول ، كم عدد الأشياء التكنولوجية التي لدينا والتي نجت منذ عام 1983 وما زالت قيد الاستخدام؟

بطة. خطأ ...

MS-DOS؟

أوه ، لا ، آسف! [ضحك]

ATDT من أجل "الانتباه ، الطلب ، النغمة".

ATDP [P FOR PULSE] إذا لم يكن لديك تبادل طلب نغمة ...

... وستسمع المودم.

كان لديه القليل من الترحيل ، انقر فوق النقر فوق النقر فوق النقر فوق النقر فوق النقر فوق النقر فوق النقر.

يمكنك أن تحسب طريقك للتحقق من الرقم الذي كانت تطلبه.

وأنت على حق: ما زلت معتادًا حتى يومنا هذا.

لذلك ، على سبيل المثال ، على أجهزة مودم Bluetooth ، لا يزال بإمكانك قول أشياء مثل AT+NAME= ثم اسم البلوتوث الذي تريد عرضه.

طويل العمر بشكل مثير للدهشة.

دوغ. دعنا ندخل في قصصنا.

أولاً ، راقبنا هذا التحديث ... ما الذي يحدث حرة KeePassبول؟

الأمان الجاد: برنامج KeePass "كراك كلمة المرور الرئيسي" وما يمكننا تعلمه منه

بطة. إذا كنت تتذكر ، دوج ، فقد تحدثنا عن خطأ (كان ذلك CVE-2023-32784).

كان هذا الخطأ حيث ، كما كتبت في كلمة المرور الخاصة بك ، كانت سلاسل النقط التي تشير إلى عدد أحرف كلمة المرور التي تم إدخالها بالفعل عن غير قصد بمثابة نوع من العلامات في الذاكرة التي تقول ، "مرحبًا ، تلك الأحرف الخمسة التي تظهر أنك كتبت بالفعل خمسة أحرف من كلمة المرور؟ بالقرب منهم في الذاكرة يوجد الحرف الوحيد (الذي كان من الممكن أن يضيع في الزمان والمكان) وهو الحرف السادس من كلمة مرورك ".

لذلك لم يتم جمع كلمة المرور الرئيسية معًا في مكان واحد - كانت الشخصيات متناثرة في جميع أنحاء الذاكرة.

كيف يمكن أن تجمعهم معا؟

والسر هو أنك بحثت عن العلامات ، و blob-blob-blob-blob ، إلخ.

والخبر السار هو أن مؤلف KeePass وعد بأنه سيصلح هذا ، وقد فعل.

لذلك إذا كنت من مستخدمي KeePass ، فانتقل واحصل على KeyPass 2.54.

دوغ. نعم سيدي!

حسنًا ، سنتوقف عن مراقبة هذا الأمر.

ما لم تظهر مرة أخرى ، في هذه الحالة سنلقي نظرة جديدة عليها. [ضحك]

دعنا ندخل إلى قائمة القصص لدينا.

بول ، لدينا هجوم حقن SQL جيد من الطراز القديم يبشر بالعودة من صديقنا Little Bobby Tables.

ما الذي يحدث هنا؟

استغلال MOVEit Zero-Day الذي تستخدمه عصابات اختراق البيانات: كيف ولماذا وماذا تفعل ...

بطة. اقتبس من الأصل Mad Stuntman [فنان الرقص مارك كواشي] ، "أحب تحريكه ، تحريكه!"

إنه منتج / خدمة تستخدم على نطاق واسع لمشاركة الملفات وإدارتها بشكل مدهش.

هناك نوعان من النكهات منه.

هناك نقل MOVEit و سحابة موفيت؛ يأتون من شركة تسمى Progress Software Corporation.

إنها أداة لمشاركة الملفات تتضمن ، من بين أشياء أخرى ، واجهة الويب الأمامية التي تسهل عليك الوصول إلى الملفات التي تتم مشاركتها في فريقك أو قسمك أو شركتك ، وربما حتى في سلسلة التوريد الخاصة بك.

مشكلة ... في جزء الواجهة الأمامية للويب ، كما تقول ، كان هناك خطأ في حقن SQL (مُدبلج CVE 2023-34362، إذا كنت تريد تتبع هذا لأسفل).

وما يعنيه ذلك هو أن شخصًا ما يمكنه الوصول إلى واجهة الويب الخاصة بك دون تسجيل الدخول يمكن أن يخدع الخادم ، الخادم الخلفي ، لتشغيل بعض الأوامر التي يختارونها.

ومن بين الأشياء التي يمكنهم القيام بها: اكتشاف بنية قواعد البيانات الداخلية الخاصة بك ، حتى يعرفوا ما يتم تخزينه وأين ؛ ربما تنزيل البيانات الخاصة بك والعبث بها ؛ واختياريا للمحتالين ، حقن ما يعرف باسم webshell.

يعد هذا في الأساس ملفًا خادعًا تلتصق به في جزء خادم الويب بحيث عندما تعود إليه لاحقًا ، لا يقدم لك صفحة ويب ، أنت الزائر الذي يمتلك متصفحًا بريئًا.

بدلاً من ذلك ، يقوم في الواقع بتشغيل أوامر عشوائية على الخادم.

ولسوء الحظ ، نظرًا لأن هذا كان يوم الصفر ، فمن الواضح أنه تم استخدامه على نطاق واسع لسرقة البيانات من بعض المؤسسات الكبيرة جدًا ، ثم ابتزازها لدفع الأموال لإخفاء البيانات.

في المملكة المتحدة ، نتحدث عن مئات الآلاف من الموظفين المتأثرين والذين تم اختراقهم بشكل أساسي بسبب خطأ MOVEit ، لأن هذا كان البرنامج الذي اختار مزود كشوف المرتبات المشترك الخاص بهم استخدامه.

وأنت تتخيل ، إذا لم تتمكن من اقتحام شركة XYZ Corp مباشرة ، ولكن يمكنك اقتحام مزود كشوف المرتبات المستعان بشركة XYZ Corp ، فربما ينتهي بك الأمر بكميات مذهلة من معلومات التعريف الشخصية حول جميع الموظفين في تلك الشركات.

هذا النوع من المعلومات ، للأسف ، من السهل إساءة استخدامه لسرقة الهوية.

إذن أنت تتحدث عن أشياء مثل أرقام الضمان الاجتماعي ، وأرقام التأمين القومي ، وأرقام الملفات الضريبية ، وعناوين المنازل ، وأرقام الهواتف ، وربما أرقام الحسابات المصرفية ، ومعلومات تحميل خطة التقاعد ، وكل هذه الأشياء.

لذلك ، على ما يبدو ، يبدو أن هذا هو الضرر الذي حدث في هذه الحالة: الشركات التي تستخدم الشركات التي تستخدم برنامج MOVEit هذا والتي تم استهدافها عن قصد من قبل هؤلاء المحتالين.

ووفقًا لتقارير من Microsoft ، يبدو أنهم إما أن يكونوا أو مرتبطين بعصابة Clop ransomware سيئة السمعة.

دوغ. حسنا.

تم تصحيحه بسرعة ، بما في ذلك الإصدار المستند إلى السحابة ، لذلك ليس عليك القيام بأي شيء هناك ... ولكن إذا كنت تقوم بتشغيل إصدار محلي ، فيجب عليك التصحيح.

لكن لدينا بعض النصائح حول ما يجب القيام به ، وإحدى النصائح المفضلة لدي هي: عقم مدخلاتك إذا كنت مبرمجًا.

الأمر الذي يقودنا إلى الرسوم المتحركة Little Bobby Tables.

إذا سبق لك أن شاهدت الرسوم المتحركة XKCD (https://xkcd.com/327) ، تتصل المدرسة بأم وتقول ، "لدينا مشكلة في الكمبيوتر".

وتقول ، "هل ابني متورط."

ويقولون ، "حسنًا ، نوعًا ما ، ليس حقًا. ولكن هل سميت ابنك روبرت دروب تيبل الطلاب؟ "

وتقول ، "أوه ، نعم ، نسميه طاولات بوبي الصغيرة."

وبالطبع ، سيؤدي إدخال هذا الأمر في قاعدة بيانات غير صحيحة إلى حذف جدول الطلاب.

هل فهمت ذلك بشكل صحيح؟

بطة. لقد فعلت ذلك يا دوغلاس.

وفي الواقع ، كما أشار أحد المعلقين لدينا ، قبل بضع سنوات (أعتقد أنه كان في عام 2016) ، كانت هناك الحالة الشهيرة لشخص قام عن عمد بتسجيل شركة في Companies House في المملكة المتحدة باسم SEMICOLON (وهو فاصل أوامر في SQL) [ضحك] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

من الواضح أن هذه كانت مزحة ، ولكي نكون منصفين لموقع حكومة جلالة الملك ، يمكنك بالفعل الانتقال إلى تلك الصفحة وعرض اسم الشركة بشكل صحيح.

لذلك لا يبدو أنها نجحت في هذه الحالة ... يبدو أنهم كانوا يقومون بتعقيم مدخلاتهم!

ولكن المشكلة تأتي عندما يكون لديك عناوين URL على الويب أو نماذج ويب يمكنك إرسالها إلى خادم يتضمن البيانات * التي يختارها المرسل * ، ثم يتم إدخالها في أمر النظام الذي يتم إرساله إلى خادم آخر على شبكتك.

لذا فهو بالأحرى خطأ من المدرسة القديمة ، ولكن من السهل القيام به ، ومن الصعب اختباره نوعًا ما ، لأن هناك الكثير من الاحتمالات.

الأحرف في عناوين URL وفي سطور الأوامر ... أشياء مثل علامات الاقتباس المفردة ، وعلامات الاقتباس المزدوجة ، وحروف الخط المائل العكسي ، والفواصل المنقوطة (إذا كانت فواصل عبارات) ، وفي SQL ، إذا كان بإمكانك تسلل شرطة - شرطة (--) تسلسل الأحرف هناك ، ثم يقول ، "كل ما يأتي بعد ذلك هو تعليق."

مما يعني أنه إذا كان بإمكانك حقن ذلك في بياناتك المشوهة الآن ، فيمكنك جعل جميع العناصر التي قد تكون خطأً في بناء الجملة في نهاية الأمر تختفي ، لأن معالج الأوامر يقول ، "أوه ، لقد رأيت شرطة ، لذلك اسمحوا لي أن أتجاهل ذلك ".

إذن ، تعقيم مدخلاتك؟

يجب عليك فعل ذلك تمامًا ، وعليك حقًا اختباره ...

... لكن احذر: من الصعب حقًا تغطية جميع القواعد ، لكن عليك ذلك ، وإلا في يوم من الأيام سيكتشف شخص ما القاعدة التي نسيتها.

دوغ. حسنًا ، وكما ذكرنا ...

خبر سار ، لقد تم تصحيحه.

أخبار سيئة ، لقد كان يوم الصفر.

لذلك ، إذا كنت من مستخدمي MOVEit ، فتأكد من تحديث هذا إذا كنت تقوم بتشغيل أي شيء آخر غير الإصدار السحابي.

وإذا لم تتمكن من التصحيح الآن ، فماذا يمكنك أن تفعل يا بول؟

بطة. يمكنك فقط إيقاف تشغيل الجزء المستند إلى الويب لواجهة MOVEit الأمامية.

الآن ، قد يؤدي ذلك إلى كسر بعض الأشياء التي أصبحت تعتمد عليها في نظامك ، وهذا يعني أن الأشخاص الذين تعتبر واجهة مستخدم الويب هي الطريقة الوحيدة التي يعرفونها للتفاعل مع النظام ... سيتم قطعهم.

ولكن يبدو أنك إذا استخدمت العديد من الآليات الأخرى ، مثل SFTP (بروتوكول نقل الملفات الآمن) للتفاعل مع خدمة MOVEit ، فلن تتمكن من تشغيل هذا الخطأ ، لذلك فهو خاص بخدمة الويب.

لكن التصحيح هو ما عليك فعله حقًا إذا كان لديك نسخة محلية من هذا.

الأهم من ذلك ، كما هو الحال مع العديد من الهجمات هذه الأيام ، لا يقتصر الأمر على وجود الخطأ وأنك قمت الآن بتصحيحه.

ماذا لو دخل المحتالون؟

ماذا لو فعلوا شيئًا سيئًا؟

كما قلنا ، في المكان الذي تواجد فيه أفراد عصابة Clop ransomware المزعومة ، يبدو أن هناك بعض العلامات المنبهة التي يمكنك البحث عنها ، ولدى Progress Software قائمة بتلك الموجودة على موقعها على الويب (ما نسميه مؤشرات التسوية [IoCs ] التي يمكنك البحث عنها).

ولكن ، كما قلنا مرات عديدة من قبل ، فإن عدم وجود دليل ليس دليلاً على الغياب.

لذلك ، عليك أن تقوم بالبحث عن التهديد المعتاد بعد الهجوم.

على سبيل المثال ، البحث عن أشياء مثل حسابات المستخدمين التي تم إنشاؤها حديثًا (هل من المفترض حقًا أن تكون موجودة؟) ، وتنزيلات البيانات غير المتوقعة ، وجميع أنواع التغييرات الأخرى التي قد لا تتوقعها وتحتاج الآن إلى التراجع عنها.

وكما قلنا أيضًا عدة مرات ، إذا لم يكن لديك الوقت و / أو الخبرة للقيام بذلك بنفسك ، فلا تتردد في طلب المساعدة.

(اذهب إلى https://sophos.com/mdr، حيث MDR ، كما تعلم على الأرجح ، اختصار لـ الكشف المدار والاستجابة.)

لا يتعلق الأمر فقط بمعرفة ما الذي تبحث عنه ، إنه معرفة ما يعنيه ذلك ، وما يجب عليك فعله بشكل عاجل إذا وجدت أنه قد حدث ...

... على الرغم من أن ما حدث قد يكون فريدًا من نوعه في هجومك ، فقد تكون هجمات الأشخاص الآخرين قد حدثت بشكل مختلف قليلاً.

دوغ. أعتقد أننا سنراقب هذا!

دعنا نتمسك بالمآثر ، ونتحدث بعد ذلك عن في يوم الصفر في البرية تؤثر على المتصفحات القائمة على Chromium ، بول.

Chrome و Edge Zero-Day: "هذا الاستغلال في البرية" ، لذا تحقق من إصداراتك الآن

بطة. نعم ، كل ما نعرفه عن هذا ... إنها واحدة من تلك الأوقات التي تحب فيها Google ، التي تحب عادةً سرد القصص الكبيرة حول مآثر مثيرة للاهتمام ، إبقاء أوراقها قريبة جدًا من صدرها ، نظرًا لحقيقة أن هذا هو يوم الصفر.

ويشير إشعار تحديث Google إلى Chrome ببساطة ، "تدرك Google وجود استغلال ل CVE-2023-3079 في البرية."

هذه خطوة أعلى مما أسميه درجتي الفصل التي غالبًا ما ترغب شركات مثل Google و Apple في تخطيها ، والتي تحدثنا عنها من قبل ، حيث يقولون ، "نحن على دراية بالتقارير التي تشير إلى أن أشخاصًا آخرين يدعون ذلك ربما رأوه ". [ضحك]

إنهم يقولون فقط ، "هناك استغلال ؛ لقد رأينا ذلك ".

وهذا ليس مفاجئًا ، لأنه على ما يبدو تم التحقيق في ذلك وكشفه بواسطة فريق تحليل التهديدات الخاص بشركة Google.

ماا نعرفه…

... ذلك ، وحقيقة أنه ما يُعرف بـ a اكتب الارتباك في V8 ، وهو محرك JavaScript ، وهو جزء من Chromium يقوم بمعالجة وتنفيذ JavaScript داخل متصفحك.

دوغ. أتمنى لو كنت أعرف المزيد عن نوع الارتباك.

أنا في حيرة من أمري حول نوع الارتباك.

ربما يمكن لشخص ما أن يشرحها لي؟

بطة. أوه ، دوج ، هذا مجرد نوع من مقاطع الفيديو التي أحبها! [يضحك]

شرح ببساطة ، إنه المكان الذي تقدم فيه البيانات إلى برنامج وتقول ، "إليك جزء كبير من البيانات أريدك أن تتعامل معه كما لو كان ، على سبيل المثال ، تاريخًا."

سيرفر مكتوب بشكل جيد ، "هل تعرف ماذا؟ لن أثق بشكل أعمى في البيانات التي ترسلها إلي. سوف أتأكد من أنك أرسلت لي شيئًا واقعيًا "...

... وبالتالي تجنب مشكلة Little Bobby Tables.

لكن تخيل لو ، في لحظة ما في المستقبل أثناء تنفيذ الخادم ، يمكنك خداع الخادم ليقول ، "مرحبًا ، تذكر تلك البيانات التي أرسلتها إليك وأخبرتك أنها كانت موعدًا؟ وقد تحققت من أن عدد الأيام لم يكن أكبر من 31 يومًا ، وأن الشهر لم يكن أكبر من 12 ، وأن السنة كانت بين 1920 و 2099 ، على سبيل المثال ، كل عمليات التحقق من الأخطاء التي قمت بها؟ حسنًا ، في الواقع ، انسى ذلك! الآن ، ما أريدك أن تفعله هو أن تأخذ تلك البيانات التي قدمتها ، كان ذلك تاريخًا قانونيًا ، لكن * أريدك أن تتعامل معها كما لو كانت عنوان ذاكرة *. وأريدك أن تبدأ في تنفيذ البرنامج الذي يتم تشغيله هناك ، لأنك قبلت البيانات بالفعل وقررت بالفعل أنك تثق بها ".

لذلك نحن لا نعرف بالضبط الشكل الذي اتخذه هذا النوع من الارتباك في V8 ، ولكن كما يمكنك أن تتخيل ، داخل محرك JavaScript ، هناك الكثير من أنواع البيانات المختلفة التي تحتاج محركات JavaScript للتعامل معها ومعالجتها في أوقات مختلفة.

في بعض الأحيان ، ستكون هناك أعداد صحيحة ، وأحيانًا تكون هناك سلاسل أحرف ، وأحيانًا تكون هناك عناوين ذاكرة ، وأحيانًا تكون هناك وظائف لتنفيذها ، وما إلى ذلك.

لذلك ، عندما يتم الخلط بين محرك JavaScript بشأن ما يفترض أن يفعله بالبيانات التي يبحث عنها الآن ، يمكن أن تحدث أشياء سيئة!

دوغ. الإصلاح بسيط.

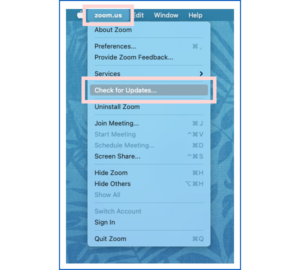

تحتاج فقط إلى تحديث المتصفح المستند إلى Chromium.

لدينا إرشادات حول كيفية القيام بذلك على Google Chrome و Microsoft Edge.

وأخيرًا وليس آخرًا ، لدينا ملف ما يسمى بـ "الباب الخلفي" للويندوز هذا يؤثر على مالكي اللوحات الأم بالجيجابايت.

لكن الشيطان ، كما تحب أن تقول ، موجود في التفاصيل ، بولس.

يدعي الباحثون أن Windows "backdoor" يؤثر على مئات اللوحات الأم للجيجابايت

بطة. [SIGH] أوه عزيزي ، نعم!

الآن ، لنبدأ في النهاية: الخبر السار هو أنني رأيت للتو Gigabyte قد وضعت تصحيحًا لهذا الغرض.

كانت المشكلة أنها ميزة سهلة الاستخدام ، إذا فكرت في الأمر.

كان برنامج يسمى GigabyteUpdateService.

حسنًا ، خمن ماذا فعل ذلك ، دوغلاس؟

بالضبط ما قيل على القصدير - تسمى الميزة مركز التطبيقات (هذا هو اسم جيجابايت لهذا).

رائعة.

إلا أن عملية إجراء التحديثات لم تكن سليمة من الناحية المشفرة.

كان لا يزال هناك بعض الرموز القديمة ... كان هذا برنامج C # ، برنامج .NET.

يبدو أنه كان يحتوي على ثلاثة عناوين URL مختلفة يمكنه محاولة تنزيلها.

كان أحدهم هو بروتوكول HTTP القديم ، دوغ.

والمشكلة ، كما عرفنا منذ أيام Firesheep ، هي أن تنزيلات HTTP هي [أ] تافهة لاعتراضها و [ب] تافهة لتعديلها على طول الطريق بحيث لا يتمكن المستلم من اكتشاف تلاعبك بها.

استخدم عنوانا URL الآخران HTTPS ، لذلك لا يمكن العبث بالتنزيل بسهولة.

ولكن لم تكن هناك محاولة من الطرف الآخر للقيام حتى بأبسط عملية التحقق من شهادة HTTPS ، مما يعني أنه يمكن لأي شخص إعداد خادم يدعي أنه يحتوي على شهادة Gigabyte.

ولأن الشهادة لم تكن بحاجة إلى توقيعها من قبل مرجع مصدق (CA) معترف به (مرجع مصدق) ، مثل GoDaddy أو Let's Encrypt ، أو أي شخص من هذا القبيل ، فهذا يعني أن أي شخص يريد ، في أي لحظة ، يمكنه فقط صك شهادته الخاصة التي سوف يمر حشد.

والمشكلة الثالثة هي أنه بعد تنزيل البرامج ، كان بإمكان Gigabyte التحقق من أنها موقعة ليس فقط بشهادة رقمية مصدقة ، ولكن بشهادة كانت بالتأكيد واحدة منهم.

دوغ. حسنًا ، هذه الأشياء الثلاثة سيئة ، وهذه نهاية الأشياء السيئة ، أليس كذلك؟

ليس هناك المزيد لذلك.

هذا كل ما يجب أن نقلق بشأنه؟ [ضحك]

بطة. حسنًا ، لسوء الحظ ، هناك مستوى آخر لهذا الأمر يزيد الأمر سوءًا.

يحتوي نظام Gigabyte BIOS ، البرامج الثابتة الخاصة به ، على ميزة خاصة رائعة للغاية فيه.

(لسنا متأكدين مما إذا كانت تعمل افتراضيًا أم لا - يقترح بعض الأشخاص إيقاف تشغيلها لبعض اللوحات الأم افتراضيًا ، وقد قال معلقون آخرون ، "لا ، لقد اشتريت اللوحة الأم مؤخرًا وتم تشغيل هذه الميزة افتراضيًا.")

هذه ميزة في البرنامج الثابت نفسه تقوم بتنشيط عملية التحديث التلقائي لـ APP Center.

لذلك قد يكون لديك هذا البرنامج مثبتًا ومفعلًا وقيد التشغيل ، على الرغم من أنك لم تقم بتثبيته بنفسك.

والأسوأ من ذلك ، دوج ، لأنه يتم تنسيقه بواسطة البرنامج الثابت نفسه ، فهذا يعني أنك إذا دخلت إلى Windows وقلت ، "لذا ، سأقوم فقط بنزع هذا الشيء" ...

... في المرة التالية التي تقوم فيها بتشغيل جهاز الكمبيوتر الخاص بك ، يقوم البرنامج الثابت نفسه بشكل أساسي بحقن شيء التحديث مرة أخرى في مجلد Windows الخاص بك!

دوغ. إذا رحبنا في وقت مبكر قليلاً بتعليق الأسبوع… لدينا معلق مجهول على هذه المقالة أخبرنا:

لقد قمت للتو ببناء نظام به لوحة Gigabyte ITX منذ بضعة أسابيع ، وكان مركز تطبيقات Gigabyte يعمل خارج الصندوق (أي يعمل افتراضيًا).

حتى أنني حذفته عدة مرات قبل أن أكتشف أنه مخفي في إعدادات BIOS. أنا لست من محبي تلك الخدع.

إذن هذا الشخص يحذف مركز التطبيقات هذا ، لكنه يستمر في العودة والعودة والعودة.

بطة. الأمر أكثر تعقيدًا قليلاً مما قد أكون قد اقترحته.

انت تتخيل. "حسنًا ، البرنامج الثابت ينتقل عبر الإنترنت ، ويقوم بتنزيل ملف ، ويلصقه في مجلد Windows."

ولكن لا تحتوي معظم أجهزة الكمبيوتر على BitLocker هذه الأيام ، أو على الأقل على أجهزة كمبيوتر الشركة ، ألا يمتلك الأشخاص تشفير القرص الكامل؟

كيف تعمل البرامج الثابتة الخاصة بك على الأرض ، والتي تعمل حتى قبل أن تعرف ما إذا كنت ستقوم بتشغيل Windows أم لا ...

... كيف تقوم البرامج الثابتة بحقن ملف جديد في محرك أقراص Windows C: محرك مشفر؟

كيف على الأرض يعمل هذا؟

وللأفضل أو للأسوأ ، فإن Microsoft Windows لديها بالفعل… أعتقد أنها ميزة ، على الرغم من أنك عندما تسمع كيف تعمل ، قد تغير رأيك. [ضحك]

إنه يسمى WPBT.

وهي تعني ... [لا أتذكر]

دوغ. الجدول الثنائي للنظام الأساسي لـ Windows.

بطة. آه ، لقد تذكرت أفضل مما فعلت!

يكاد لا أصدق أنه يعمل هكذا….

في الأساس ، تقول البرامج الثابتة ، "مرحبًا ، لدي ملف قابل للتنفيذ ؛ لدي برنامج مدفون في برنامجي الثابت ".

إنه برنامج يعمل بنظام Windows ، لذا لا يمكن للبرنامج الثابت تشغيله لأنه لا يمكنك تشغيل برامج Windows أثناء فترة البرامج الثابتة لـ UEFI.

ولكن ما يفعله البرنامج الثابت هو أنه يقرأ البرنامج في الذاكرة ، ويخبر Windows ، "مرحبًا ، هناك برنامج موجود في الذاكرة على العنوان 0xABCDEF36C0 ، أو أيًا كان. يرجى زرع هذا البرنامج في نفسك عندما تقوم بإلغاء قفل محرك الأقراص وتكون قد خضعت بالفعل لعملية التمهيد الآمن. "

دوغ. ما الذي يمكن أن يحدث بشكل خاطئ؟ [ضحك]

بطة. حسنًا ، لكي نكون منصفين لشركة Microsoft ، تنص إرشاداتها الخاصة على ما يلي:

الغرض الأساسي من WPBT هو السماح للبرامج الهامة بالاستمرار حتى عند تغيير نظام التشغيل أو إعادة تثبيته نظيفًا. تتمثل إحدى حالات الاستخدام في تمكين برنامج مكافحة السرقة ، وهو أمر مطلوب للاستمرار في حالة سرقة الجهاز أو تنسيقه أو إعادة تثبيته.

لذا فأنت ترى نوعًا ما من أين أتوا ، لكنهم لاحظوا بعد ذلك أن:

لأن هذه الميزة توفر القدرة على تنفيذ برامج النظام باستمرار في سياق Windows ، من الأهمية بمكان أن تكون هذه الحلول آمنة قدر الإمكان ...

(إنها ليست جريئة ؛ أنا أتحدث وكأنها جريئة.)

... ولا تعرض مستخدمي Windows لظروف قابلة للاستغلال. على وجه الخصوص ، يجب ألا تتضمن هذه الحلول برامج ضارة ، أي برامج ضارة أو برامج غير مرغوب فيها مثبتة دون موافقة كافية من المستخدم.

والموافقة ، في هذه الحالة ، كما قال معلقنا ، هي أن هناك خيار برنامج ثابت ، خيار BIOS على لوحات جيجابايت الرئيسية.

وإذا بحثت في الخيارات لفترة كافية ، فستجدها ؛ تسمى تنزيل APP Center وتثبيته.

إذا قمت بإيقاف تشغيل هذا الخيار ، فعليك أن تقرر ما إذا كنت تريد تثبيت هذا الشيء ، وبعد ذلك يمكنك تحديثه بنفسك إذا كنت تريد ذلك.

دوغ. حسنًا ، السؤال المهم هنا ...

... هل هذا حقا باب خلفي؟

بطة. رأيي الخاص هو أن كلمة "باب خلفي" يجب حقًا أن تكون محجوزة لفئة معينة جدًا من خدع تكنولوجيا المعلومات ، أي سلوكيات الأمن السيبراني الشائنة.

أشياء مثل: تعمد إضعاف خوارزميات التشفير حتى يمكن كسرها من قبل الأشخاص ذوي المعرفة ؛ تعمد إنشاء كلمات مرور مخفية حتى يتمكن الأشخاص من تسجيل الدخول حتى إذا قمت بتغيير كلمة المرور الخاصة بك ؛ وفتح مسارات غير موثقة للقيادة والسيطرة.

على الرغم من أنك قد لا تدرك وجود مسار القيادة والتحكم في APP Center ، إلا أنه ليس غير موثق تمامًا.

وهناك خيار ، هناك مباشرة في BIOS ، يتيح لك تشغيله وإيقاف تشغيله.

انتقل بنفسك إلى موقع ويب Gigabyte ، إلى موقع الأخبار الخاص بهم ، وستتعرف على أحدث إصدار.

دوغ. أريد أن أشكر ذلك المعلق المجهول.

كانت تلك معلومات مفيدة للغاية ساعدت في إنهاء القصة.

بطة. في الواقع!

دوغ. وأريد تذكير الجميع: إذا كانت لديك قصة ممتعة أو تعليق أو سؤال تود إرساله ، فنحن نحب قراءته على البودكاست.

يمكنك إرسال بريد إلكتروني إلى tips@sophos.com ، أو التعليق على أي من مقالاتنا ، أو يمكنك التواصل معنا على مواقع التواصل الاجتماعي:nakedsecurity.

هذا هو عرضنا لهذا اليوم. شكرا جزيلا على الاستماع.

بالنسبة لبول دوكلين ، أنا دوج آموث ، أذكرك حتى المرة القادمة بـ ...

على حد سواء. كن آمنا!

[مودم موسيقي]

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- تمويل EVM. واجهة موحدة للتمويل اللامركزي. الوصول هنا.

- مجموعة كوانتوم ميديا. تضخيم IR / PR. الوصول هنا.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :لديها

- :يكون

- :ليس

- :أين

- ] [ص

- $ UP

- 12

- 2016

- 31

- 7

- a

- القدرة

- ماهرون

- من نحن

- حوله

- فوق

- إطلاقا

- سوء المعاملة

- مقبول

- الوصول

- وفقا

- حسابي

- الحسابات

- في الواقع

- العنوان

- عناوين

- نصيحة

- تؤثر

- خائف

- بعد

- مرة أخرى

- منذ

- خوارزميات

- الكل

- مزعوم

- السماح

- على طول

- سابقا

- حسنا

- أيضا

- am

- مدهش

- وسط

- المبالغ

- an

- تحليل

- و

- مجهول

- آخر

- أي وقت

- اى شى

- في أى مكان

- التطبيق

- يبدو

- تفاح

- هي

- حول

- البند

- مقالات

- فنان

- AS

- At

- مهاجمة

- الهجمات

- سمعي

- المؤلفة

- السلطة

- أوتوماتيك

- متاح

- تجنب

- علم

- الى الخلف

- الخلفية

- الباب الخلفي

- خلفي

- سيئة

- مصرف

- حساب البنك

- قاعدة

- على أساس

- الأساسية

- في الأساس

- BE

- لان

- أصبح

- كان

- قبل

- السلوكيات

- اعتقد

- أقل من

- أفضل

- ما بين

- احترس

- كبير

- قطعة

- ابتزاز تهديدي

- عمياء

- بلوتوث

- مجلس

- شرطي

- اشترى

- صندوق

- خرق

- استراحة

- مكسورة

- المتصفح

- المتصفحات

- علة

- ابني

- بنيت

- الأعمال

- لكن

- by

- CA

- دعوة

- تسمى

- دعوات

- CAN

- بطاقات

- رسوم متحركة

- حقيبة

- مركز

- بالتأكيد

- شهادة

- المصدق

- سلسلة

- تغيير

- غير

- التغييرات

- حرف

- الأحرف

- التحقق

- الشيكات

- خيار

- اختيار

- الكروم

- الكروم

- مطالبة

- ادعاء

- فئة

- اغلاق

- سحابة

- الكود

- COM

- تأتي

- يأتي

- آت

- التعليق

- مشترك

- Communication

- الشركات

- حول الشركة

- معقد

- حل وسط

- الكمبيوتر

- أجهزة الكمبيوتر

- الشروط

- الخلط

- ارتباك

- متصل

- موافقة

- سياق الكلام

- السيطرة

- شركة

- منظمة

- مؤسسة

- استطاع

- الدورة

- بهيكل

- خلق

- حرج

- المحاصيل

- قطع

- الأمن السيبراني

- رقص

- البيانات

- البيانات الاختراق

- قاعدة البيانات

- قواعد البيانات

- التاريخ

- يوم

- أيام

- صفقة

- تقرر

- قررت

- الترتيب

- قطعا

- القسم

- تفاصيل

- كشف

- المتقدمة

- جهاز

- فعل

- مختلف

- DIG

- رقمي

- الشهادة الرقمية

- مباشرة

- اختفى

- العرض

- do

- هل

- لا

- فعل

- فعل

- لا

- مضاعفة

- إلى أسفل

- بإمكانك تحميله

- التنزيلات

- قيادة

- قطرة

- يطلق عليها اسم

- أثناء

- e

- في وقت مبكر

- أرض

- بسهولة

- سهل

- حافة

- إما

- البريد الإلكتروني

- الموظفين

- تمكين

- مشفرة

- التشفير

- النهاية

- محرك

- محركات

- كاف

- دخل

- خطأ

- أساسيا

- إلخ

- حتى

- EVER

- كل شخص

- دليل

- بالضبط

- مثال

- تنفيذ

- ينفذ

- تنفيذ

- موجود

- توقع

- خبرة

- شرح

- شرح

- استغلال

- مآثر

- عين

- حقيقة

- عادل

- بإنصاف

- مشهور

- مروحة

- المفضلة

- الميزات

- قليل

- قم بتقديم

- ملفات

- العثور على

- الاسم الأول

- حل

- الأعلام

- متابعيك

- في حالة

- النموذج المرفق

- أشكال

- وجدت

- صديق

- تبدأ من

- جبهة

- نهاية المقدمة

- بالإضافة إلى

- وظائف

- مستقبل

- عصابة

- عصابات

- دولار فقط واحصل على خصم XNUMX% على جميع

- Go

- يذهب

- الذهاب

- ذهب

- خير

- شراء مراجعات جوجل

- جوجل كروم

- جوجل

- منح

- عظيم

- أكبر

- المبادئ التوجيهية

- اخترق

- كان

- في المتناول

- حدث

- الثابت

- ضرر

- يملك

- وجود

- he

- سماع

- مساعدة

- ساعد

- مفيد

- هنا

- مخفي

- وسلم

- له

- ضرب

- الصفحة الرئيسية

- منـزل

- كيفية

- كيفية

- لكن

- HTTP

- HTTPS

- مئات

- صيد

- i

- سوف

- هوية

- if

- تخيل

- in

- تتضمن

- يشمل

- بما فيه

- وأشار

- من مؤشرات

- سيء السمعة

- معلومات

- بدء

- حقن

- المدخلات

- تثبيت

- تثبيت

- تعليمات

- التأمين

- تفاعل

- التفاعل

- وكتابة مواضيع مثيرة للاهتمام

- السطح البيني

- داخلي

- إلى

- المشاركة

- IT

- انها

- نفسها

- جافا سكريبت

- يونيو

- م

- احتفظ

- حفظ

- أبقى

- نوع

- علم

- معرفة

- معروف

- كبير

- اسم العائلة

- الى وقت لاحق

- آخر

- يؤدي

- تعلم

- الأقل

- شروط وأحكام

- اسمحوا

- يتيح

- مستوى

- مثل

- الإعجابات

- قائمة

- استماع

- القليل

- سجل

- تسجيل

- طويل

- بحث

- بدا

- أبحث

- تبدو

- ضائع

- حب

- صنع

- جعل

- يصنع

- البرمجيات الخبيثة

- كثير

- علامة

- رئيسي

- مايو..

- MDR

- يعني

- يعني

- آليات

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- مايكل

- مایکروسافت

- مايكروسوفت الحافة

- مايكروسوفت ويندوز

- ربما

- مانع

- نعناع

- خطأ

- تعديل

- أمي

- لحظة

- مال

- شهر

- الأكثر من ذلك

- أكثر

- خطوة

- كثيرا

- موسيقى

- موسيقي

- يجب

- my

- الأمن عارية

- بودكاست الأمن العاري

- الاسم

- عين

- أي

- محليات

- قرب

- حاجة

- صاف

- شبكة

- أبدا

- جديد

- حديثا

- أخبار

- التالي

- لا

- عادة

- يلاحظ..

- سيئة السمعة

- الآن

- عدد

- أرقام

- كثير

- of

- خصم

- غالبا

- oh

- قديم

- on

- ONE

- online

- فقط

- افتتاح

- تعمل

- نظام التشغيل

- مراجعة

- خيار

- مزيد من الخيارات

- or

- مدبرة

- منظمات

- في الأصل

- أخرى

- وإلا

- لنا

- خارج

- على مدى

- الخاصة

- أصحاب

- صفحة

- جزء

- خاص

- pass

- كلمة المرور

- كلمات السر

- بقعة

- الترقيع

- براءة الإختراع

- بول

- دفع

- كشف رواتب

- معاش

- مجتمع

- الشعب

- ربما

- فترة

- باستمرار

- شخصيا

- للهواتف

- المكان

- عادي

- خطة

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعب

- من فضلك

- بودكاست

- بودكاست

- إمكانيات

- ربما

- المنشورات

- ابتدائي

- المحتمل

- المشكلة

- عملية المعالجة

- العمليات

- المعالج

- البرنامج

- مبرمج

- البرامج

- التقدّم

- وعد

- بروتوكول

- تزود

- مزود

- ويوفر

- نبض

- غرض

- وضع

- سؤال

- بسرعة

- اقتبس

- الفدية

- بدلا

- عرض

- في الحقيقة

- مؤخرا

- معروف

- مسجل

- اعتمد

- تذكر

- التقارير

- مطلوب

- محفوظة

- عائد أعلى

- عكس

- حق

- ROBERT

- دائري

- آر إس إس

- يجري

- تشغيل

- قال

- قول

- قول

- يقول

- المدرسة

- بحث

- سيكريت

- تأمين

- أمن

- انظر تعريف

- بدا

- يبدو

- رأيت

- إرسال

- إرسال

- أرسلت

- تسلسل

- خدمة

- الخدمة

- طقم

- إعدادات

- شاركت

- مشاركة

- هي

- قصير

- ينبغي

- إظهار

- إشارة

- وقعت

- لوحات

- الاشارات

- ببساطة

- منذ

- عزباء

- الموقع

- سادس

- تسلل

- So

- العدالة

- تطبيقات الكمبيوتر

- الحلول

- بعض

- شخص ما

- شيء

- هي

- SoundCloud لل

- الفضاء

- تحدث

- تختص

- محدد

- تحدث

- سبوتيفي

- فريق العمل

- معيار

- المدرجات

- بداية

- ملخص الحساب

- إقامة

- خطوة

- لا يزال

- مسروق

- تخزين

- قصص

- قصتنا

- بناء

- عدد الطلبة

- تقدم

- هذه

- اقترح

- زودت

- تزويد

- سلسلة التوريد

- مدعومة

- مفترض

- مفاجئ

- نجا

- بناء الجملة

- نظام

- جدول

- أخذ

- حديث

- الحديث

- المستهدفة

- ضريبة

- فريق

- التكنولوجيا

- تكنولوجيا

- اقول

- يروي

- تجربه بالعربي

- من

- شكر

- شكر

- أن

- •

- المملكة المتحدة

- سرقة

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- الثالث

- هؤلاء

- على الرغم من؟

- الآلاف

- التهديد

- ثلاثة

- عبر

- الوقت

- مرات

- إلى

- اليوم

- سويا

- استغرق

- أداة

- مسار

- تحويل

- علاج

- يثير

- مشكلة

- الثقة

- محاولة

- منعطف أو دور

- اثنان

- نوع

- ui

- Uk

- كشف

- غير متوقع

- لسوء الحظ

- فريد من نوعه

- حتى

- غير مرغوب فيه

- تحديث

- تحديث

- آخر التحديثات

- URL

- us

- تستخدم

- حالة الاستخدام

- مستعمل

- مستخدم

- المستخدمين

- التحقق من صحة

- التحقق

- التحقق

- الإصدار

- جدا

- زائر

- تريد

- مطلوب

- وكان

- طريق..

- we

- الويب

- خادم الويب

- على شبكة الإنترنت

- الموقع الإلكتروني

- أسبوع

- أسابيع

- ترحيب

- حسن

- كان

- ابحث عن

- أيا كان

- متى

- سواء

- التي

- من الذى

- لماذا

- على نحو واسع

- بري

- سوف

- نوافذ

- مع

- بدون

- كلمة

- للعمل

- عمل

- أعمال

- قلق

- أسوأ

- سوف

- مكتوب

- خاطئ

- عام

- سنوات

- نعم فعلا

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت

![الموسم 3 الحلقة 105: WONTFIX! تشفير MS Office الذي "ليس ثغرة أمنية" [صوت + نص] الموسم 3 الحلقة 105: WONTFIX! تشفير MS Office الذي "ليس ثغرة أمنية" [صوت + نص] PlatoBlockchain Data Intelligence. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)