التطفل على الذاكرة وعلامات المفاتيح و CRYPTOCOINS

لا يوجد مشغل صوت أدناه؟ يستمع مباشرة على Soundcloud.

مع دوج آموث وبول دوكلين. موسيقى مقدمة وخاتمة بواسطة إديث مودج.

يمكنك الاستماع إلينا على SoundCloud لل, Apple Podcasts, Google Podcasts, سبوتيفي وفي أي مكان توجد فيه ملفات بودكاست جيدة. أو قم بإسقاط ملف عنوان URL لخلاصة RSS الخاصة بنا في podcatcher المفضل لديك.

اقرأ النص

دوغ. Crocodilian cryptocrime ، يستمر خط BWAIN ، وسبب لتعلم الكتابة باللمس.

كل ذلك وأكثر على بودكاست Naked Security.

[مودم موسيقي]

مرحبا بكم في البودكاست ، الجميع.

أنا دوغ عاموث. هو بول دوكلين.

بول ، يوم سعيد جدا لك يا صديقي.

بطة. ويوم سعيد لك يا دوغ.

أعرف ما سيأتي في نهاية البودكاست ، وكل ما أقوله هو ...

... انتظر هناك ، لأنها مثيرة ، وإن كانت مقلقة إلى حد ما!

دوغ. لكن أولاً ، لنبدأ بـ Tech History.

في هذا الأسبوع ، في 07 أغسطس 1944 ، قدمت شركة IBM ملف التسلسل التلقائي للرقابة الحاسبة لجامعة هارفارد.

قد تعرف هذا الجهاز بشكل أفضل باسم مارك الأول، وهو كمبيوتر فرانكن من نوع يخلط بين البطاقات المثقبة والمكونات الكهروميكانيكية ويبلغ طوله 51 قدمًا وارتفاعه 8 أقدام ، أو ما يقرب من 15.5 مترًا في 2.5 مترًا.

وبول ، كان الكمبيوتر نفسه قديمًا تقريبًا قبل أن يتخلصوا منه بالكامل.

بطة. نعم ، لقد تم ذلك قرب نهاية الحرب العالمية الثانية ...

... بالطبع ، لم يعرف مصممو الكمبيوتر الأمريكيون في ذلك الوقت أن البريطانيين قد نجحوا بالفعل في بناء أجهزة كمبيوتر إلكترونية رقمية عالية الأداء باستخدام الصمامات الحرارية ، أو الأنابيب المفرغة.

وقد أقسموا على السرية بعد الحرب (لأسباب لم نفهمها في المرة الأخيرة التي تحدثنا فيها عن ذلك!) ، لذلك لا يزال هناك شعور في الولايات بأن أجهزة الكمبيوتر ذات الصمامات أو الأنبوب يمكن أن تكون متاعب أكثر مما تستحق.

لأن الصمامات الحرارية تعمل ساخنة جدًا ؛ إنها كبيرة جدًا تتطلب كميات كبيرة من الطاقة.

هل ستكون موثوقة بدرجة كافية ، على الرغم من أنها حمولات وأحمال أسرع من المرحلات (أسرع بآلاف المرات في التبديل)؟

لذلك كان لا يزال هناك شعور بأنه ربما كان هناك وقت ومساحة للمرحلات الكهرومغناطيسية.

أقسم الرجل الذي صمم أجهزة كمبيوتر Colossus لـ Bletchley Park في المملكة المتحدة على الصمت ، ولم يُسمح له بإخبار أي شخص بعد الحرب ، "نعم ، يمكنك * صنع جهاز كمبيوتر من الصمامات. ستنجح ، والسبب الذي أعرفه هو أنني فعلت ذلك ".

لم يُسمح له بإخبار أي شخص!

دوغ. [يضحك] هذا رائع ...

بطة. لذلك حصلنا على Mark I ، وأعتقد أنه كان آخر كمبيوتر رقمي رئيسي يحتوي على عمود إدارة ، دوج ، يتم تشغيله بواسطة محرك كهربائي. [ضحك]

إنه شيء من الجمال المطلق ، أليس كذلك؟

إنه فن الآرت ديكو ... إذا ذهبت إلى ويكيبيديا ، فهناك بعض الصور عالية الجودة حقًا.

مثل جهاز الكمبيوتر ENIAC (الذي ظهر في عام 1946 واستخدم الصمامات) ... كان كلا الجهازين في طريق مسدود تطوريًا قليلاً ، حيث كانا يعملان في نظام عشري وليس في نظام ثنائي.

دوغ. كان يجب أن أذكر أيضًا أنه على الرغم من أن اللحظة التي اصطدمت فيها بالأرض قد عفا عليها الزمن ، إلا أنها كانت لحظة مهمة في تاريخ الحوسبة ، لذلك دعونا لا نستبعدها.

بطة. في الواقع.

يمكنه إجراء العمليات الحسابية باستخدام 18 رقمًا عشريًا مهمًا من الدقة.

تحتوي أرقام الفاصلة العائمة 64 بت IEEE المعاصرة على 53 رقمًا ثنائيًا فقط من الدقة ، وهو أقل بقليل من 16 رقمًا عشريًا.

دوغ. حسنًا ، حسنًا ، لنتحدث عن BWAIN الجديد.

هذا خطأ آخر باسم مثير للإعجاب ، أو BWAIN كما نحب أن نسميها.

هذه ثلاثة أسابيع متتالية الآن ، لذلك لدينا خط جيد!

هذا واحد يسمى سقوط، وينتج عن ميزات تحسين الذاكرة في معالجات Intel.

أخبرني إذا كان هذا يبدو مألوفًا ، فإن نوعًا من ميزة التحسين في المعالج تسبب مشاكل في الأمن السيبراني.

بطة. حسنًا ، إذا كنت مستمعًا منتظمًا لبودكاست Naked Security ، فستعرف أننا تطرقنا إليه زينبليد قبل أسبوعين فقط ، أليس كذلك؟

والذي كان نوعًا مشابهًا من الأخطاء في معالجات AMD Zen 2.

نشرت Google ، التي شاركت في كل من Downfall و Zenbleed ، مقالًا تحدثوا فيه عن Downfall جنبًا إلى جنب مع Zenbleed.

إنه نوع مشابه من الأخطاء مثل أن التحسين داخل وحدة المعالجة المركزية يمكن أن يؤدي عن غير قصد إلى تسريب معلومات حول حالتها الداخلية التي لا يُفترض مطلقًا الهروب منها.

على عكس Zenbleed ، الذي يمكنه تسريب أعلى 128 بت من سجلات متجه 256 بت ، يمكن أن يتسبب السقوط في تسريب السجل بالكامل عن طريق الخطأ.

إنها لا تعمل بنفس الطريقة تمامًا ، لكنها نفس نوع الفكرة ... إذا كنت تتذكر زينبليد، وقد نجح ذلك بسبب تعليمات موجهة متسارعة خاصة تسمى VZEROUPPER.

Zenbleed: كيف يمكن أن يؤدي البحث عن أداء وحدة المعالجة المركزية إلى تعريض كلمات مرورك للخطر

هذا هو المكان الذي تذهب إليه إحدى التعليمات ويكتب بتات صفرية لجميع سجلات المتجه في وقت واحد ، كل ذلك دفعة واحدة ، مما يعني أنه من الواضح أنك لست مضطرًا إلى وجود حلقة تدور حول السجلات واحدة تلو الأخرى.

لذلك فهي تزيد من الأداء ، لكنها تقلل من مستوى الأمان.

السقوط هو نوع مشابه من المشكلات يتعلق بالتعليمات التي ، بدلاً من مسح البيانات ، تخرج لجمعها.

وتلك التعليمات تسمى GATHER.

يمكن لـ GATHER في الواقع أخذ قائمة بعناوين الذاكرة وجمع كل هذه الأشياء معًا وإلصاقها في سجلات المتجهات حتى تتمكن من القيام بالمعالجة.

ومثل Zenbleed إلى حد كبير ، هناك انزلاق مزدوج الكأس والشفة التي يمكن أن تسمح بتسريب معلومات الحالة حول بيانات الأشخاص الآخرين ، من العمليات الأخرى ، ويتم جمعها بواسطة شخص يعمل بجانبك على نفس المعالج.

من الواضح أنه ليس من المفترض أن يحدث هذا.

دوغ. على عكس Zenbleed ، حيث يمكنك إيقاف تشغيل هذه الميزة ...

بطة. ... سوف يبطل التخفيف تحسينات الأداء التي كان من المفترض أن تجلبها تعليمات GATHER ، أي جمع البيانات من جميع أنحاء الذاكرة دون مطالبتك بإجراء ذلك في حلقة مفهرسة خاصة بك.

من الواضح ، إذا لاحظت أن التخفيف قد أدى إلى إبطاء عبء العمل لديك ، فعليك نوعًا ما أن تمتصه ، لأنه إذا لم تفعل ذلك ، فقد تكون في خطر من شخص آخر على نفس الكمبيوتر مثلك.

دوغ. بالضبط.

بطة. أحيانًا تكون الحياة هكذا يا دوغ.

دوغ. أنه!

سوف نراقب هذا ... هذا ، كما أعتبر ، لمؤتمر بلاك هات الذي سنحصل على مزيد من المعلومات عنه ، بما في ذلك أي إصلاحات قادمة.

دعنا ننتقل إلى ، "عندما يتعلق الأمر بالأمن السيبراني ، نعلم أن كل القليل يساعد ، أليس كذلك؟"

لذلك إذا كان بإمكاننا جميعًا تناولها الكتابة باللمس، سيكون العالم في الواقع مكانًا أكثر أمانًا ، بول.

الأمان الجاد: لماذا قد يحميك تعلم الكتابة باللمس من التطفل الصوتي

بطة. ربما كان من الممكن أن يكون هذا BWAIN إذا أراد المؤلفون (لا يمكنني التفكير في اسم جذاب من أعلى رأسي) ...

... لكنهم لم يعطوها BWAIN ؛ لقد كتبوا للتو ورقة بحثية عنها ونشروها في الأسبوع السابق للقبعة السوداء.

لذلك أعتقد أنه خرج للتو عندما كان جاهزًا.

إنه ليس موضوعًا جديدًا للبحث ، ولكن كانت هناك بعض الأفكار المثيرة للاهتمام في الورقة ، وهو ما دفعني إلى كتابتها.

وهو يتطرق أساسًا إلى السؤال المتعلق بموعد تسجيل اجتماع مع الكثير من الأشخاص فيه ، ومن الواضح أن هناك خطرًا على الأمن السيبراني ، حيث قد يقول الأشخاص أشياء لا يريدون تسجيلها في وقت لاحق ، ولكن يمكنك التسجيل على أي حال.

ولكن ماذا عن الأشخاص الذين لا يقولون شيئًا مثيرًا للجدل أو مهمًا إذا تم إصداره ، ولكن مع ذلك فقد جلسوا هناك على جهاز الكمبيوتر المحمول الخاص بهم وهم يكتبون بعيدًا؟

هل يمكنك معرفة ما يكتبونه على لوحة المفاتيح الخاصة بهم؟

عندما يضغطون على مفتاح S ، هل يبدو مختلفًا عما عند الضغط على المفتاح M ، وهل يختلف ذلك عن P؟

ماذا لو قرروا ، في منتصف الاجتماع (لأن جهاز الكمبيوتر الخاص بهم مقفل أو لأن شاشة التوقف الخاصة بهم بدأت) ... ماذا لو قرروا فجأة كتابة كلمة المرور الخاصة بهم؟

هل يمكنك إجراؤها ، على سبيل المثال ، على الجانب الآخر من مكالمة Zoom؟

يبدو أن هذا البحث يشير إلى أنك قد تكون قادرًا على القيام بذلك.

دوغ. كان من المثير للاهتمام أنهم استخدموا 2021 MacBook Pro ، إصدار 16 بوصة ، واكتشفوا أنه بالنسبة للجزء الأكبر ، فإن جميع لوحات مفاتيح MacBook تبدو متشابهة.

إذا كان لديك أنا وأنت نفس النوع من MacBook ، فستبدو لوحة المفاتيح الخاصة بك مثل بلدي تمامًا.

بطة. إذا أخذوا "توقيعات صوتية" تم أخذ عينات منها بعناية من جهاز MacBook Pro الخاص بهم ، في ظل ظروف مثالية ، فإن بيانات التوقيع الصوتي هذه ربما تكون جيدة بما يكفي لمعظم ، إن لم يكن جميع أجهزة MacBook الأخرى ... على الأقل من نفس نطاق الطراز.

يمكنك أن ترى لماذا يميلون إلى أن يكونوا أكثر تشابهًا من الاختلاف.

دوغ. لحسن حظك ، هناك بعض الأشياء التي يمكنك القيام بها لتجنب مثل هذه المخالفات.

وفقًا للباحثين ، يمكنك تعلم الكتابة باللمس.

بطة. أعتقد أنهم قصدوا ذلك كملاحظة فكاهية بعض الشيء ، لكنهم لاحظوا أن الأبحاث السابقة ، وليس أبحاثهم الخاصة ، قد اكتشفت أن آلات الطباعة التي تعمل باللمس تميل إلى أن تكون أكثر انتظامًا فيما يتعلق بالطريقة التي يكتبون بها.

وهذا يعني أن التفريق بين ضغطات المفاتيح الفردية أصعب بكثير.

أتخيل ذلك لأنه عندما يقوم شخص ما بالكتابة باللمس ، فإنه يستخدم عمومًا طاقة أقل بكثير ، لذلك من المحتمل أن يكونوا أكثر هدوءًا ، وربما يضغطون على جميع المفاتيح بطريقة مشابهة جدًا.

لذا ، من الواضح أن الكتابة باللمس تجعلك أكثر هدفًا متحركًا ، إذا أردت ، بالإضافة إلى مساعدتك على الكتابة بشكل أسرع ، دوغ.

يبدو أنها مهارة للأمن السيبراني بالإضافة إلى ميزة في الأداء!

دوغ. رائعة.

وأشاروا إلى أن مفتاح التحول يسبب المتاعب.

بطة. نعم ، أعتقد أن هذا بسبب قيامك بـ Shift (ما لم تكن تستخدم Caps Lock ولديك سلسلة طويلة من الأحرف الكبيرة) ، فأنت تقوم ، بشكل أساسي ، بـ "Press Shift ، اضغط على المفتاح ؛ حرر المفتاح ، حرر Shift ".

ويبدو أن هذا التداخل بين نقرتين على المفاتيح يؤدي في الواقع إلى إفساد البيانات بطريقة تجعل من الصعب التمييز بين ضغطات المفاتيح.

تفكيري في هذا الأمر ، يا دوغ ، ربما يكون لقواعد تعقيد كلمة المرور المزعجة والمزعجة حقًا بعض الأغراض بعد كل شيء ، وإن لم تكن تلك التي اعتقدناها في البداية. [ضحك]

دوغ. حسنًا ، هناك بعض الأشياء الأخرى التي يمكنك القيام بها.

يمكنك استخدام 2FA. (نتحدث عن ذلك كثيرًا: "استخدم المصادقة الثنائية حيثما تستطيع.")

لا تكتب كلمات المرور أو غيرها من المعلومات السرية أثناء الاجتماع.

وقم بكتم صوت الميكروفون بقدر ما تستطيع.

بطة. من الواضح ، بالنسبة إلى مخادع كلمة المرور لاستنشاق الصوت ، فإن معرفة رمز 2FA الخاص بك هذه المرة لن يساعدهم في المرة القادمة.

بالطبع ، الشيء الآخر المتعلق بكتم صوت الميكروفون ...

... تذكر أن هذا لا يساعدك إذا كنت في غرفة اجتماعات مع أشخاص آخرين ، لأن أحدهم قد يسجل خلسة ما تفعله بمجرد وضع هاتفه على المكتب.

على عكس الكاميرا ، ليس من الضروري أن تشير إليك مباشرةً.

ولكن إذا كنت تجري شيئًا مثل Zoom أو مكالمة Teams حيث تكون أنت بجانبك فقط ، فمن المنطقي كتم صوت الميكروفون عندما لا تحتاج إلى التحدث.

إنه مهذب مع أي شخص آخر ، كما أنه يمنعك من تسريب الأشياء التي ربما كنت تعتقد أنها غير ذات صلة أو غير مهمة على الإطلاق.

دوغ. حسنًا ، أخيرًا وليس آخرًا ...

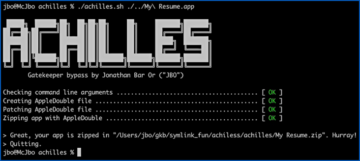

... قد تعرفها على أنها رازلخان أو ال تمساح وول ستريت، أو لا على الاطلاق.

لكنها وقعت هي وزوجها في شرك فكي العدلبول.

أقرت "كروكودايل أوف وول ستريت" وزوجها بالذنب في جرائم التشفير العملاقة

بطة. نعم ، لقد كتبنا عن هذين الزوجين قبل بضع مرات على Naked Security ، وتحدثنا عنهما في البودكاست.

Razzlekhan ، المعروف أيضًا باسم Crocodile of Wall Street ، في الحياة الواقعية هي Heather Morgan.

إنها متزوجة من شاب يدعى إيليا ليشتنشتاين.

إنهم يعيشون ، أو كانوا يعيشون ، في مدينة نيويورك ، وكانوا متورطين أو مرتبطين بسرقة عملة Bitfinex المشفرة لعام 2016 ، حيث تمت سرقة حوالي 120,000 ألف بيتكوين.

وفي ذلك الوقت ، قال الجميع ، "نجاح باهر ، ذهب 72 مليون دولار على هذا النحو!".

بشكل مثير للدهشة ، بعد بضع سنوات من أعمال التحقيق الذكية والمفصلة للغاية من قبل سلطات إنفاذ القانون الأمريكية ، تم تعقبهم واعتقالهم.

ولكن بحلول وقت إلقاء القبض عليهم ، ارتفعت قيمة عملات البيتكوين بشكل كبير لدرجة أن سرقتهم كانت تقترب من 4 مليارات دولار (4000 مليون دولار) ، ارتفاعًا من 72 مليون دولار.

يبدو أن أحد الأشياء التي لم يعتمدوا عليها هو مدى صعوبة صرف هذه المكاسب غير المشروعة.

من الناحية الفنية ، كانت قيمتها 72 مليون دولار من الأموال المسروقة ...

... لكن لم يكن هناك تقاعد في فلوريدا أو جزيرة متوسطية في حضن الرفاهية لبقية حياتهم.

لم يتمكنوا من إخراج المال.

وقد خلقت جهودهم للقيام بذلك مجموعة كافية من الأدلة على أنه تم القبض عليهم ، وقرروا الآن الإقرار بالذنب.

لم يتم الحكم عليهم بعد ، لكن يبدو أنها تواجه عقوبة تصل إلى 10 سنوات ، ويواجه عقوبة تصل إلى 20 عامًا.

أعتقد أنه من المحتمل أن يحصل على جملة أعلى لأنه متورط بشكل مباشر في الاختراق الأصلي لبورصة Bitfinex للعملات المشفرة - وبعبارة أخرى ، الحصول على المال في المقام الأول.

ثم خرج هو وزوجته عن طريقهما لغسيل الأموال.

في جزء رائع من القصة (حسنًا ، اعتقدت أنها رائعة!) ، كانت إحدى الطرق التي حاولت بها غسل بعض الأموال أنها استبدلت بالذهب.

وأخذت ورقة من القراصنة (Arrrrr!) من مئات السنين ، دفنتها.

دوغ. هذا يطرح السؤال ، ماذا سيحدث إذا سُرقت مني 10 عملات بيتكوين في عام 2016؟

لقد ظهرت الآن ، فهل أستعيد 10 Bitcoins أم هل أحصل على قيمة 10 Bitcoins في عام 2016؟

أو عندما يتم الاستيلاء على عملات البيتكوين ، هل يتم تحويلها تلقائيًا إلى نقود وإعادتها إلي بغض النظر عن أي شيء؟

بطة. لا أعرف الجواب على ذلك ، دوغ.

أعتقد ، في الوقت الحالي ، أنهم يجلسون في خزانة آمنة في مكان ما ...

... من المفترض أن الذهب الذي قاموا بحفره [ضحك] ، وأي أموال استولوا عليها وممتلكات أخرى ، وعملة البيتكوين التي استعادوها.

لأنهم كانوا قادرين على استعادة حوالي 80٪ منهم (أو شيء من هذا القبيل) عن طريق كسر كلمة المرور على محفظة العملات المشفرة التي كان بحوزة إيليا ليشتنشتاين.

أشياء لم يكن قادراً على غسلها بعد.

ما سيكون مثيرًا للفضول ، دوغ ، هو إذا أظهرت بيانات "اعرف عميلك" أن عملة البيتكوين الخاصة بك هي التي تم صرفها مقابل الذهب ودفنها ...

... هل تحصل على الذهب؟

دوغ. ارتفع الذهب أيضًا.

بطة. نعم ، لكنها لم ترتفع في أي مكان بالقرب من هذا القدر!

دوغ. نعم…

بطة. لذلك أتساءل عما إذا كان بعض الأشخاص سيستعيدون الذهب ، ويشعرون بالرضا تمامًا ، لأنني أعتقد أنهم سيحققون تحسنًا بمقدار 2x أو 3x عما فقدوه في ذلك الوقت ...

... ولكن مع ذلك أتمنى لو حصلوا على عملات البيتكوين ، لأن قيمتها أكثر من ٥٠ ضعفًا.

إنها مسألة "شاهد هذا الفضاء" ، أليس كذلك؟

دوغ. [يضحك] إنه لمن دواعي سروري أن أقول ، "سنراقب هذا."

والآن حان الوقت للاستماع إلى أحد قرائنا.

حزام في هذا واحد!

في هذه المقالة. يكتب Hey Helpdesk Guy:

كان "Razzlekhan" هو الإجابة على سؤال خلال حصة الأمن السيبراني التي التحقت بها.

لأنني علمت أنني فزت ببطاقة هدايا بقيمة 100 دولار للقرصنة.

لا أحد يعرف من هي.

لذلك ، بعد السؤال ، عزفت المدربة أغنية الراب الخاصة بها وأصيب الفصل بأكمله بالرعب ، هاها.

الأمر الذي دفعني للذهاب للبحث عن بعض أغانيها الراب على موقع يوتيوب.

و "مرعوب" هي الكلمة المثالية.

حقا سيء!

بطة. أنت تعرف كيف توجد بعض الأشياء في التاريخ الاجتماعي سيئة للغاية لدرجة أنها جيدة ...

… مثل أفلام أكاديمية الشرطة؟

لذلك افترضت دائمًا أن هناك عنصرًا من ذلك في أي شيء ، بما في ذلك الموسيقى.

كان من الممكن أن تكون سيئًا للغاية لدرجة أنك دخلت في الطرف الآخر من الطيف.

لكن مقاطع فيديو الراب هذه تثبت أن هذا غير صحيح.

هناك أشياء سيئة للغاية ...

[ميت] ... أنهم سيئون.

دوغ. [ضحك] وهذا كل شيء!

حسنًا ، شكرًا لإرسال ذلك ، مرحبًا يا رجل مكتب المساعدة.

إذا كانت لديك قصة مثيرة للاهتمام أو تعليق أو سؤال ترغب في إرساله ، فنحن نحب قراءته في البودكاست.

يمكنك إرسال بريد إلكتروني إلى tips@sophos.com ، أو التعليق على أي من مقالاتنا ، أو يمكنك التواصل معنا على مواقع التواصل الاجتماعي:nakedsecurity.

هذا هو عرضنا لهذا اليوم. شكرا جزيلا على الاستماع لك.

بالنسبة لبول دوكلين ، أنا دوج آموث ، أذكرك حتى المرة القادمة بـ ...

على حد سواء. كن آمنا!

[مودم موسيقي]

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/08/10/s3-ep147-what-if-you-type-in-your-password-during-a-meeting/

- :لديها

- :يكون

- :ليس

- :أين

- ] [ص

- $ UP

- 000

- 10

- 15%

- 16

- 20

- 20 سنة

- 2016

- 2021

- 2FA

- 51

- 8

- a

- ماهرون

- من نحن

- حوله

- مطلق

- الأكاديمية

- معجل

- في الواقع

- عناوين

- بعد

- منذ

- الكل

- السماح

- سمح

- جنبا إلى جنب

- سابقا

- أيضا

- بالرغم ان

- دائما

- am

- AMD

- أمريكي

- المبالغ

- an

- و

- آخر

- إجابة

- أي وقت

- اى شى

- في أى مكان

- بعيدا

- تفاح

- هي

- حول

- اعتقال

- القى القبض

- فنـون

- البند

- مقالات

- AS

- يفترض

- At

- سمعي

- أغسطس

- المؤلفة

- الكتاب

- تلقائيا

- تجنب

- بعيدا

- الى الخلف

- سيئة

- في الأساس

- BE

- مستحضرات التجميل

- لان

- كان

- قبل

- اعتقد

- أقل من

- أفضل

- مليار

- قطعة

- إلى البيتكوين

- بيتكوينز (Bitcoins)

- Bitfinex

- اسود

- قبعة سوداء

- على حد سواء

- جلب

- بريطاني

- علة

- بنيت

- لكن

- by

- دعوة

- تسمى

- أتى

- وكاميرا

- CAN

- الموارد

- قبعات

- فيزا وماستركارد

- بطاقات

- بعناية

- النقد

- المصروفات

- اشتعلت

- تسبب

- الأسباب

- مما تسبب في

- ظروف

- المدينة

- فئة

- المقاصة

- اغلاق

- الكود

- جمع

- جمع

- COM

- يأتي

- آت

- التعليق

- مشترك

- الفطرة السليمة

- تعقيد

- مكونات

- الكمبيوتر

- أجهزة الكمبيوتر

- الحوسبة

- مؤتمر

- متصل

- تواصل

- ذو شاهد

- المثير للجدل

- تحويلها

- استطاع

- زوجان

- الدورة

- خلق

- العملات المشفرة

- Cryptocurrency صرف

- محفظة العملة المشفرة

- كوب

- الأمن السيبراني

- البيانات

- يوم

- تقرر

- قررت

- تصميم

- المصممين

- مكتب

- مفصلة

- فعل

- مختلف

- تميز

- صعبة

- رقمي

- الأرقام

- مباشرة

- خصم الإخوة الإضافي

- اكتشف

- do

- هل

- لا

- فعل

- فعل

- لا

- إلى أسفل

- سقوط

- قطرة

- أثناء

- جهود

- إلكتروني

- العنصر

- آخر

- البريد الإلكتروني

- النهاية

- طاقة

- تطبيق

- كاف

- كامل

- تماما

- هرب

- حتى

- كل

- كل شخص

- دليل

- بالضبط

- تبادل

- المثيره

- عين

- وجوه

- زائف

- مألوف

- ساحر

- أسرع

- الميزات

- المميزات

- شعور

- العناية بالقدم

- قليل

- الشكل

- الاسم الأول

- منتجات الأرضيات

- فلوريدا

- في حالة

- وجدت

- صديق

- تبدأ من

- الرأس مالية

- جمع

- على العموم

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- هدية

- منح

- معطى

- Go

- يذهب

- الذهاب

- ذهبي

- ذهب

- خير

- شراء مراجعات جوجل

- عظيم

- مذنب

- شخص

- القراصنة

- القرصنة

- كان

- يحدث

- يحدث

- سعيد

- أصعب

- هارفارد

- جامعة هارفارد

- قبعة

- يملك

- وجود

- he

- رئيس

- سماع

- هيذر مورغان

- سرقة

- مساعدة

- مساعدة

- يساعد

- لها

- مرتفع

- عالي الجودة

- أعلى

- له

- تاريخ

- ضرب

- عقد

- أفضل العروض

- كيفية

- HTTPS

- مئات

- i

- IBM

- المثالي

- IEEE

- if

- ايليا ليختنشتاين

- تخيل

- أهمية

- مثير للإعجاب

- تحسين

- تحسينات

- in

- في أخرى

- بما فيه

- الزيادات

- في الواقع

- مفهرس

- فرد

- سيء السمعة

- info

- معلومات

- في الداخل

- رؤى

- إنتل

- معد

- وكتابة مواضيع مثيرة للاهتمام

- داخلي

- إلى

- مثيرة للاهتمام

- لجنة تحقيق

- المشاركة

- جزيرة

- IT

- انها

- نفسها

- م

- احتفظ

- القفل

- مفاتيح

- نوع

- علم

- معرفة

- كمبيوتر محمول

- كبير

- اسم العائلة

- الى وقت لاحق

- غسيل

- القانون

- تطبيق القانون

- تسرب

- تعلم

- تعلم

- الأقل

- أقل

- الحياة

- مثل

- على الأرجح

- قائمة

- مستمع

- استماع

- القليل

- حي

- حياة

- الأحمال

- مقفل

- طويل

- بحث

- ضائع

- الكثير

- حب

- فاخرة

- آلة

- صنع

- التيار

- جعل

- يصنع

- علامة

- أمر

- المسائل

- مايو..

- يمكن

- me

- يعني

- البحر الأبيض المتوسط

- الاجتماع

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- المذكورة

- ميكروفون

- وسط

- ربما

- مليون

- التفكير

- خطأ

- تخفيف

- مختلط

- نموذج

- لحظة

- مال

- غسل الأموال

- الأكثر من ذلك

- مورغان

- أكثر

- محرك

- خطوة

- أفلام

- يتحرك

- كثيرا

- موسيقى

- موسيقي

- my

- الأمن عارية

- بودكاست الأمن العاري

- الاسم

- أي

- قرب

- حاجة

- أبدا

- مع ذلك

- جديد

- نيويورك

- مدينة نيويورك

- التالي

- لا

- وأشار

- يلاحظ..

- الآن

- أرقام

- مهمل

- of

- خصم

- on

- ONE

- فقط

- تعمل

- or

- أصلي

- أخرى

- وإلا

- لنا

- خارج

- على مدى

- الخاصة

- ورق

- متنزهات

- جزء

- كلمة المرور

- كلمات السر

- بول

- مجتمع

- الشعب

- أداء

- للهواتف

- القراصنة

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لعبت

- لاعب

- تضرع

- متعة

- بودكاست

- بودكاست

- Police

- ملكية

- ممكن

- المنشورات

- قوة

- دقة

- قدم

- صحافة

- الضغط

- سابق

- برو

- المحتمل

- المشكلة

- مشاكل

- العمليات

- معالجة

- المعالج

- المعالجات

- الملكية

- حماية

- إثبات

- نشرت

- غرض

- وضع

- بحث

- سؤال

- نطاق

- موسيقى الراب

- بدلا

- عرض

- القراء

- استعداد

- حقيقي

- الحياه الحقيقيه

- في الحقيقة

- سبب

- الأسباب

- سجل

- مسجل

- تسجيل

- استعادة

- يقلل

- تسجيل جديد

- سجلات

- منتظم

- الافراج عن

- صدر

- الخدمة الموثوقة

- تذكر

- تطلب

- بحث

- الباحثين

- REST

- حق

- المخاطرة

- غرفة

- تقريبا

- صف

- آر إس إس

- القواعد

- يجري

- تشغيل

- s

- أكثر أمانا

- نفسه

- قول

- قول

- شاشة

- الثاني

- تأمين

- أمن

- انظر تعريف

- يبدو

- ضبطت

- إرسال

- إحساس

- عقوبة

- حكم

- تسلسل

- هي

- نقل

- قصير

- ينبغي

- إظهار

- أظهرت

- جانب

- هام

- الصمت

- مماثل

- معا

- الجلوس

- جلسة

- مهارة

- So

- منصات التواصل

- بعض

- شخص ما

- شيء

- أغنية

- SoundCloud لل

- الفضاء

- تحدث

- تختص

- طيف

- تحدث

- سبوتيفي

- بداية

- الولايه او المحافظه

- المحافظة

- إقامة

- لا يزال

- مسروق

- توقف

- قصتنا

- مسحة

- شارع

- تقدم

- بنجاح

- هذه

- كاف

- اقترح

- مفترض

- أخذ

- مع الأخذ

- حديث

- الهدف

- فريق

- التكنولوجيا

- اقول

- من

- شكر

- شكر

- أن

- •

- المملكة المتحدة

- العالم

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- تفكير

- هؤلاء

- على الرغم من؟

- فكر

- الآلاف

- ثلاثة

- الوقت

- مرات

- إلى

- اليوم

- سويا

- جدا

- استغرق

- تيشرت

- موضوع

- لمست

- نحو

- تداول

- أثر

- حاول

- مشكلة

- منعطف أو دور

- اثنان

- نوع

- Uk

- مع

- فهم

- جامعة

- مختلف

- حتى

- صاعدا

- URL

- us

- تستخدم

- مستعمل

- استخدام

- أجهزة شفط هواء

- قيمنا

- صمام

- الإصدار

- جدا

- مقاطع فيديو

- جدار

- وول ستريت

- محفظة

- تريد

- مطلوب

- حرب

- وكان

- طريق..

- طرق

- we

- أسبوع

- أسابيع

- حسن

- ذهب

- كان

- ابحث عن

- متى

- كلما

- التي

- من الذى

- لماذا

- زوجة

- ويكيبيديا

- سوف

- مع

- بدون

- وون

- كلمة

- كلمات

- للعمل

- عمل

- أعمال

- العالم

- قيمة

- سوف

- اكتب

- مكتوب

- كتب

- سنوات

- نعم فعلا

- حتى الآن

- نيويورك

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- موقع YouTube

- زن

- زفيرنت

- زوم

![S3 Ep100.5: اختراق Uber - خبير يتحدث [صوت + نص] S3 Ep100.5: اختراق Uber - خبير يتحدث [صوت + نص] PlatoBlockchain Data Intelligence. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)

![الموسم 3 ، الحلقة 96: تكبير 0 يوم ، تسرب AEPIC ، مكافأة Conti ، أمان الرعاية الصحية [صوت + نص] S3 Ep96: Zoom 0-day ، تسرب AEPIC ، مكافأة Conti ، أمان الرعاية الصحية [صوت + نص] PlatoBlockchain Data Intelligence. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)