أسبوع آخر ، BWAIN آخر!

كما ستعرف إذا كنت قد استمعت إلى الأسبوع الماضي بودكاست (تلميح, تلميح!) ، BWAIN اختصار لـ علة مع اسم مثير للإعجاب:

إنه اسم مستعار نطبقه عندما يشعر مكتشفو هجوم جديد للأمن السيبراني بالحماس الشديد لاكتشافهم لدرجة أنهم يعطونه لقبًا مناسبًا للعلاقات العامة ، ويسجلون اسم نطاق مخصص له ، ويبنونه موقعًا مخصصًا ، ويصممونه شعارًا خاصًا.

هذه المرة الاسم الاصطدام + القوة يتضمن علامة ترقيم مزعجة ، وهي علامة زائد في تسمية الأخطاء ، ولكنها ناقص عند تسجيل مجال الإنترنت. (من المفارقات ، أن أسماء المجال مسموح باستخدامها -، ولكن ليس +).

لذلك ، كان لا بد من اختصار اسم المجال قليلاً إلى https://collidepower.com، لكن الموقع الإلكتروني سيعطيك نظرة عامة على المشكلة على أي حال ، حتى مع طرح علامة الجمع.

تصادم البيانات المخزنة مؤقتًا ، وقياس الطاقة المطلوبة

الباحثون وراء هذا الجديد ورقة هم أندرياس كوجلر وجوناس جوفينجر ولوكاس جينر ومارتن شوارزل ودانييل جروس وستيفان مانجارد من جامعة جراتس في النمسا ولوكاس جيرلاش ومايكل شوارتز من مركز هيلمهولتز لأمن المعلومات التابع لـ CISPA في ألمانيا.

لن نحاول شرح الأشكال المختلفة لهذا الهجوم بأي طول ، لأن التفاصيل الفنية لكيفية أخذ القياسات ، والنمذجة الرياضية المستخدمة لعمل استنتاجات من تلك القياسات ، معقدة.

لكن جوهر المشكلة ، إذا كنت ستعذر عن التورية الجزئية ، هو أن ذاكرة التخزين المؤقت المدفونة داخل رقائق المعالج الحديثة ، تهدف إلى توفير تعزيز غير مرئي وتلقائي للأداء ...

... ليس دائمًا غير مرئي تمامًا كما قد تعتقد ، وقد يؤدي أحيانًا إلى تسريب بعض أو كل محتوياته ، حتى إلى العمليات التي لا ينبغي أن تكون قادرة على رؤيته.

كما يوحي الاسم ، ذاكرة التخزين المؤقت (يتم نطقها نقد، كما في الدولار والسنت ، لا ختم، كما في الاحترام والمكانة ، إذا تساءلت يومًا) ، يحتفظ بنسخ خاصة من قيم البيانات من ذاكرة الوصول العشوائي التقليدية في مواقع مخفية داخل شريحة وحدة المعالجة المركزية نفسها.

إذا كانت وحدة المعالجة المركزية تتعقب عناوين ذاكرة الوصول العشوائي (مواقع الذاكرة) التي استخدمتها مؤخرًا ، ويمكنها أن تخمن جيدًا ما يكفي من تلك التي من المحتمل أن تستخدمها مرة أخرى قريبًا ، فيمكنها الاحتفاظ بها مؤقتًا في ذاكرة التخزين المؤقت وبالتالي تسريعها بشكل كبير وصولك الثاني إلى تلك القيم ، والوصول الثالث ، والرابع ، وما إلى ذلك.

على سبيل المثال ، إذا كنت تبحث عن سلسلة من قيم البيانات في جدول لتحويل بكسلات الصورة من تنسيق لون إلى آخر ، فقد تجد أنه في معظم الأوقات يخبرك جدول البحث بزيارة إما عنوان RAM 0x06ABCC00 (والذي قد يكون مكان تخزين الرمز الخاص لـ "البكسل الأسود") أو العنوان 0x3E00A040 (والذي قد يكون موقع رمز "البكسل الشفاف").

من خلال الاحتفاظ تلقائيًا بالقيم من هذين العنوانين من عناوين الذاكرة المطلوبة بشكل شائع في ذاكرة التخزين المؤقت الخاصة بها ، يمكن لوحدة المعالجة المركزية قصر الدائرة (مجازيًا ، وليس حرفيًا!) في المحاولات المستقبلية للوصول إلى هذه العناوين ، بحيث لا تكون هناك حاجة لإرسال إشارات كهربائية خارج المعالج ، عبر اللوحة الأم ، وفي شرائح ذاكرة الوصول العشوائي الفعلية لقراءة النسخة الرئيسية من البيانات المخزنة هناك.

لذلك ، عادةً ما يكون الوصول إلى البيانات المخزنة مؤقتًا أسرع بكثير من الوصول إلى البيانات الموجودة في ذاكرة الوصول العشوائي للوحة الأم.

بشكل عام ، ومع ذلك ، لا يمكنك اختيار سجلات ذاكرة التخزين المؤقت التي سيتم استخدامها لتخزين عناوين ذاكرة الوصول العشوائي ، ولن تتمكن من اختيار الوقت الذي تقرر فيه وحدة المعالجة المركزية إيقاف التخزين المؤقت لقيمة "رمز البكسل الشفاف" والبدء في التخزين المؤقت لبرنامج آخر "مفتاح تشفير فائق السرية" بدلاً من ذلك.

في الواقع ، قد تحتوي ذاكرة التخزين المؤقت على مزيج ليبرالي من القيم ، من مزيج ليبرالي من عناوين ذاكرة الوصول العشوائي (RAM) ، تنتمي إلى مزيج ليبرالي من حسابات مستخدمين ومستويات امتيازات مختلفة ، كل ذلك في نفس الوقت.

لهذا السبب ، جنبًا إلى جنب مع أسباب الكفاءة والأداء ، لا يمكن حتى للبرامج على مستوى المسؤول إلقاء نظرة خاطفة مباشرة على قائمة العناوين المخزنة مؤقتًا حاليًا ، أو الحصول على قيمها ، لحماية البيانات المخزنة مؤقتًا من التطفل الخارجي.

بصفتك مبرمجًا ، ما زلت تستخدم تعليمات رمز الجهاز "اقرأ رمز البكسل الشفاف من العنوان 0x3E00A040" ، ولا يزال نظام التشغيل يقرر ما إذا كان من المفترض أن تتمكن من الوصول إلى تلك البيانات بناءً على العنوان الرقمي 0x3E00A040 ، حتى إذا كان تأتي البيانات في النهاية مباشرة من ذاكرة التخزين المؤقت بدلاً من عنوان ذاكرة الوصول العشوائي الحقيقي 0x3E00A040.

سعر قليلا الوجه

ما اكتشفه باحثو Collide + Power ، بطريقة مبسطة للغاية ، هو أنه على الرغم من أنه لا يمكنك إلقاء نظرة خاطفة مباشرة على البيانات المؤقتة في ذاكرة التخزين المؤقت ، وبالتالي لا يمكنك تجنب حماية الذاكرة التي سيتم تطبيقها إذا ذهبت عبر عنوان ذاكرة الوصول العشوائي الرسمي. ...

... يمكنك التخمين عندما تكون قيم البيانات المحددة على وشك الكتابة في سجلات تخزين ذاكرة التخزين المؤقت المحددة.

وعندما يتم استبدال رقم تم تخزينه مؤقتًا برقم آخر ، يمكنك عمل استنتاجات حول كلا القيمتين من خلال قياس مقدار الطاقة التي تستخدمها وحدة المعالجة المركزية في هذه العملية.

(تشتمل المعالجات الحديثة عادةً على سجلات داخلية خاصة توفر لك قراءات استخدام الطاقة ، لذلك لا تحتاج إلى فتح علبة الكمبيوتر وإرفاق سلك فحص مادي في مكان ما على اللوحة الأم.)

ومن المثير للاهتمام ، أن استهلاك الطاقة لوحدة المعالجة المركزية نفسها ، عندما تستبدل قيمة ذاكرة التخزين المؤقت بقيمة جديدة ، يعتمد على عدد البتات التي تم تغييرها بين الأرقام.

إذا قمنا بتبسيط الأمور إلى بايتات فردية ، فقمنا بالكتابة فوق القيمة الثنائية 0b00000000 مع 0b11111111 يتطلب (تغيير الرقم العشري 0 إلى الرقم العشري 255) قلب جميع وحدات البت في البايت ، مما قد يستهلك أكبر قدر من الطاقة.

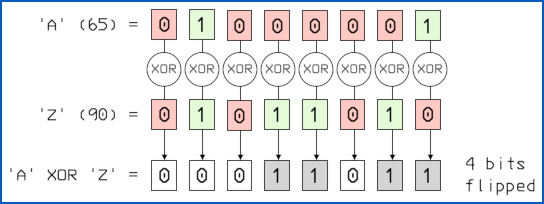

الكتابة فوق حرف ASCII A (65 في النظام العشري) مع Z (90 في النظام العشري) تعني التغيير 0b01000001 إلى 0b01011010، حيث تنقلب أربعة مواضع بت ، وبالتالي تستهلك قدرًا متوسطًا من الطاقة

وإذا كانت الأرقام متطابقة ، فلا حاجة إلى تقليب أي أجزاء ، مما قد يستهلك أقل قدر من الطاقة.

بشكل عام ، إذا قمت باستخدام XOR العددين معًا وقمت بحساب عدد 1 بت في الإجابة ، فستجد عدد التقلبات ، لأن 0 XOR 0 = 0 و 1 XOR 1 = 0 (لذا يشير الصفر إلى عدم وجود قلب) ، بينما 0 XOR 1 = 1 و 1 XOR 0 = 1 (تدل على الوجه).

بمعنى آخر ، إذا كان بإمكانك الوصول إلى مجموعة من العناوين المختارة الخاصة بك بطريقة تقوم بإعداد مجموعة محددة من سجلات ذاكرة التخزين المؤقت داخل وحدة المعالجة المركزية ، ثم مراقبة استهلاك الطاقة بدقة كافية عندما يحصل رمز شخص آخر على بياناته المخصصة لتلك ذاكرة التخزين المؤقت مواقع بدلاً من ذلك ...

…ثم يمكنك عمل استنتاجات حول عدد البتات المقلوبة بين محتويات ذاكرة التخزين المؤقت القديمة والجديدة.

بالطبع ، يمكنك اختيار القيم المخزنة في العناوين التي قمت بتهيئتها لسجلات ذاكرة التخزين المؤقت ، لذلك لا تعرف فقط عدد البتات التي ربما انقلبت ، ولكنك تعرف أيضًا قيم البداية لتلك البتات قبل أن تأخذ التقلبات مكان.

يمنحك هذا المزيد من البيانات الإحصائية التي يمكنك من خلالها التنبؤ بالقيم الجديدة المحتملة في ذاكرة التخزين المؤقت ، نظرًا لأنك تعرف ما كان موجودًا من قبل والعدد المحتمل للبتات التي تختلف الآن.

قد لا تكون قادرًا على معرفة بالضبط البيانات التي كانت تستخدمها عملية ضحيتك ، ولكن حتى إذا تمكنت من التخلص من بعض أنماط البت ، فقد تعلمت للتو شيئًا لا يفترض أن تعرفه.

وإذا كانت هذه البيانات ، على سبيل المثال ، مفتاح تشفير من نوع ما ، فقد تتمكن من تحويل هجوم القوة الغاشمة غير المجدي إلى هجوم حيث قد تنجح للتو.

على سبيل المثال ، إذا كان بإمكانك توقع 70 بت في مفتاح تشفير 128 بت ، فبدلاً من تجربة كل المجموعات المكونة من 128 بت ، والتي ستكون مهمة مستحيلة ، ستحتاج إلى تجربة 258 مفاتيح مختلفة بدلاً من ذلك (128-70 = 58) ، والتي قد تكون ممكنة جدًا.

لا داعي للذعر

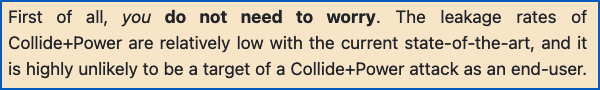

لحسن الحظ ، فإن هذه "الثغرة الأمنية" (يطلق عليها الآن اسم CVE-2023-20583) من غير المحتمل أن يتم استخدامه ضدك في أي وقت قريب.

إنها مسألة نظرية يجب أن يأخذها مصنعو الرقائق في الحسبان ، على أساس الحقيقة البديهية أن هجمات الأمن السيبراني "تتحسن وأسرع من أي وقت مضى" ، أكثر من الثغرة القابلة للاستغلال التي يمكن استخدامها اليوم.

في الواقع ، يعترف الباحثون ، بشكل خجول تقريبًا ، أن "لصحتك! لا داعي للقلق".

لقد كتبوا بالفعل لصحتك! بخط مائل ، واللامبالاة لا تقلق بخط عريض بخط سميك:

في ختام الورقة البحثية ، لاحظ الباحثون بأسف أن بعضًا من أفضل نتائجهم الواقعية مع هذا الهجوم ، في ظل ظروف معملية مثالية ، تسربت فقط 5 بتات في الساعة.

بالنسبة لواحد من سيناريوهات هجومهم ، في الواقع ، اعترفوا بأنهم واجهوا "قيودًا عملية تؤدي إلى معدلات تسرب تزيد عن [سنة] لكل بت".

نعم ، لقد قرأت ذلك بشكل صحيح - قمنا بفحصه عدة مرات في الورقة فقط للتأكد من أننا لم نتخيله.

وهذا بالطبع يثير السؤال ، "كم من الوقت يجب أن تترك مجموعة من اختبارات نقل البيانات قيد التشغيل قبل أن تتمكن من قياس معدلات الإرسال المنخفضة بشكل موثوق؟"

من خلال حساباتنا ، يمنحك بت واحد في السنة حوالي 125 بايت لكل ألف عام. بهذا المعدل ، يتم تنزيل الفيلم الذي تم إصداره مؤخرًا ومدته ثلاث ساعات اوبنهايمر في جودة IMAX ، والتي تستهلك على ما يبدو حوالي نصف تيرابايت ، ستستغرق حوالي 4 مليارات سنة. لوضع هذه الحقيقة الغريبة في منظورها الصحيح ، يبلغ عمر الأرض نفسها حوالي 4.54 مليار سنة فقط ، أو تزيد أو تأخذ بضع مئات من الملايين من الأشهر.

ماذا ستفعلين.. إذًا؟

إن أبسط طريقة للتعامل مع CVE-2023-20538 في الوقت الحالي هي عدم فعل أي شيء ، نظرًا لأن الباحثين أنفسهم نصحوا بعدم القلق.

إذا كنت تشعر بالحاجة إلى القيام بشيء ما ، فإن كل من معالجات Intel و AMD لديها طرق لتقليل دقة أدوات قياس الطاقة الخاصة بهم عن قصد ، عن طريق إضافة ضوضاء عشوائية إلى قراءات الطاقة.

هذا يترك متوسطاتك صحيحة ولكنه يغير القراءات الفردية بشكل كافٍ لجعل هذا الهجوم غير الممكن بالفعل أصعب.

يُعرف تخفيف قياس الطاقة الخاص بشركة Intel باسم تشغيل تصفية متوسط حد الطاقة (RAPL)؛ يشار إلى AMD باسم وضع حتمية الأداء.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 15%

- 25

- 70

- 700

- a

- ماهرون

- من نحن

- مطلق

- الوصول

- حسابي

- الحسابات

- دقة

- بدقة

- في

- يقدم

- مضيفا

- إضافة

- العنوان

- عناوين

- يعترف

- اعترف

- مرة أخرى

- ضد

- الكل

- سمح

- على طول

- سابقا

- أيضا

- بالرغم ان

- دائما

- AMD

- كمية

- an

- و

- آخر

- إجابة

- أي وقت

- تطبيقي

- التقديم

- ما يقرب من

- هي

- AS

- تعيين

- At

- يرفق

- مهاجمة

- الهجمات

- محاولات

- النمسا

- المؤلفة

- السيارات

- أوتوماتيك

- تلقائيا

- المتوسط

- خلفية الصورة

- على أساس

- أساس

- BE

- لان

- قبل

- وراء

- يجري

- أفضل

- أفضل

- ما بين

- مليار

- قطعة

- اقبال

- الخطّ الغامق

- الحدود

- على حد سواء

- الملابس السفلية

- القوة الغاشمة

- علة

- نساعدك في بناء

- باقة

- لكن

- by

- مخبأ

- الحسابات

- CAN

- حقيبة

- مركز

- غير

- متغير

- حرف

- التحقق

- رقاقة

- شيبس

- اختار

- اختيار

- اشتباك

- الكود

- مجموعة شتاء XNUMX

- اللون

- COM

- تركيبات

- يأتي

- مجمع

- الكمبيوتر

- اختتام

- الشروط

- تستهلك

- استهلاك

- تحتوي على

- محتوى

- محتويات

- تقليدي

- تحول

- جوهر

- تصحيح

- استطاع

- الدورة

- بهيكل

- صدع

- حاليا

- على

- الأمن السيبراني

- دانيال

- البيانات

- صفقة

- ترمز

- يعتمد

- تصميم

- تفاصيل

- فعل

- مختلف

- مباشرة

- اكتشف

- اكتشاف

- العرض

- do

- دولار

- نطاق

- اسم نطاق

- أسماء المجال

- لا

- يطلق عليها اسم

- أرض

- كفاءة

- إما

- القضاء

- آخر

- التشفير

- كاف

- حتى

- EVER

- بالضبط

- مثال

- متحمس

- شرح

- خارجي

- حقيقة

- أسرع

- قابليه

- شعور

- قليل

- الشكل

- نقف

- تقلب

- في حالة

- القوة

- شكل

- أشكال

- أربعة

- رابع

- تبدأ من

- مستقبل

- العلاجات العامة

- ألمانيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- معطى

- يعطي

- الذهاب

- جدا

- كان

- نصفي

- يحدث

- أصعب

- يملك

- ارتفاع

- مخفي

- حفرة

- ساعة

- تحوم

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- قنطار

- المثالي

- if

- صورة

- مستحيل

- مثير للإعجاب

- in

- تتضمن

- يشمل

- فرد

- معلومات

- امن المعلومات

- في الداخل

- بدلًا من ذلك

- إنتل

- معد

- داخلي

- Internet

- إلى

- بسخرية

- IT

- انها

- نفسها

- م

- احتفظ

- حفظ

- القفل

- مفاتيح

- علم

- معروف

- مختبر

- اسم العائلة

- قيادة

- تسرب

- تعلم

- الأقل

- يترك

- اليسار

- الطول

- ومستوياتها

- على الأرجح

- مما سيحدث

- القيود

- قائمة

- موقع

- المواقع

- شعار

- طويل

- أبحث

- بحث

- منخفض

- آلة

- جعل

- الشركات المصنعة

- كثير

- هامش

- مارتن

- رئيسي

- رياضي

- أمر

- المسائل

- ماكس العرض

- مايو..

- يعني

- قياس

- قياس

- قياسات

- قياس

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- مايكل

- ربما

- الألفية

- مليون

- تخفيف

- مزيج

- مزيج

- تصميم

- تقدم

- مراقبة

- المقبلة.

- الأكثر من ذلك

- أكثر

- فيلم

- كثيرا

- الاسم

- أسماء

- تسمية

- حاجة

- جديد

- لا

- ضجيج

- بدون اضاءة

- عادي

- لا شى

- الآن

- عدد

- أرقام

- of

- خصم

- رسمي

- قديم

- on

- ONE

- منها

- فقط

- جاكيت

- تعمل

- نظام التشغيل

- or

- أخرى

- لنا

- خارج

- في الخارج

- نظرة عامة

- الخاصة

- ورق

- أنماط

- بول

- إلى

- أداء

- منظور

- مادي

- بكسل

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- المزيد

- ان يرتفع المركز

- المنشورات

- قوة

- تنبأ

- برستيج

- السعر

- امتياز

- المحتمل

- مسبار

- المشكلة

- عملية المعالجة

- العمليات

- المعالج

- المعالجات

- مبرمج

- البرامج

- واضح

- حماية

- الحماية

- تزود

- غرض

- وضع

- جودة

- سؤال

- يثير

- رامات

- عشوائية

- معدل

- الأجور

- عرض

- العالم الحقيقي

- في الحقيقة

- سبب

- الأسباب

- مؤخرا

- تخفيض

- يشار

- تسجيل جديد

- تسجيل

- سجلات

- نسبي

- صدر

- استبدال

- يتطلب

- الباحثين

- احترام

- النتائج

- حق

- تشغيل

- نفسه

- قول

- سيناريوهات

- أسود

- الثاني

- أمن

- انظر تعريف

- إرسال

- مسلسلات

- طقم

- عدة

- قصير

- إشارة

- إشارات

- مبسط

- تبسيط

- الموقع

- التطفل

- So

- الصلبة

- بعض

- شخص ما

- شيء

- في مكان ما

- قريبا

- تحدث

- تختص

- محدد

- سرعة

- بداية

- ابتداء

- إحصائي

- لا يزال

- قلة النوم

- تخزين

- متجر

- تخزين

- النجاح

- وتقترح

- مفترض

- بالتأكيد

- SVG

- نظام

- جدول

- أخذ

- يأخذ

- مهمة

- تقني

- يروي

- مؤقت

- اختبارات

- من

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- then

- نظري

- هناك.

- وبالتالي

- هم

- اعتقد

- الثالث

- هؤلاء

- وهكذا

- الوقت

- إلى

- اليوم

- سويا

- استغرق

- أدوات

- تيشرت

- مسار

- تحويل

- انتقال

- شفاف

- صحيح

- محاولة

- اثنان

- في النهاية

- مع

- جامعة

- من غير المحتمل

- URL

- الأستعمال

- تستخدم

- مستعمل

- مستخدم

- استخدام

- عادة

- قيمنا

- القيم

- VANITY

- مختلف

- جدا

- بواسطة

- قم بزيارتنا

- وكان

- طريق..

- طرق

- we

- الموقع الإلكتروني

- أسبوع

- حسن

- ذهب

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- عرض

- سوف

- الأسلاك

- مع

- كلمات

- قلق

- سوف

- اكتب

- مكتوب

- عام

- سنوات

- حتى الآن

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- صفر

![الموسم 3 الحلقة 121: هل يمكن أن تتعرض للاختراق ثم مقاضاتك بسبب ذلك؟ [صوت + نص] الموسم 3 الحلقة 121: هل يمكن أن تتعرض للاختراق ثم مقاضاتك بسبب ذلك؟ [صوت + نص]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)