يمثل الارتفاع الكبير في خروقات الأمن السيبراني وعمليات الاحتيال المالي تحديًا كبيرًا ويشكل خطرًا دائمًا في قطاع يتحول إلى الرقمنة بشكل متزايد. وتكمن القضية الأساسية في عدم الكشف عن هويته، وهو ما توفره المنصات الرقمية للجهات الفاعلة السيئة، مما يخلق بيئة معقدة للشركات والأفراد على حد سواء. تتعمق هذه المقالة في دور عدم الكشف عن هويتك في هذه التهديدات وتستكشف آثارها واسعة النطاق.

الجانب المظلم من عدم الكشف عن هويته في الأمن السيبراني

يوفر عدم الكشف عن هويته لمجرمي الإنترنت عباءة من الخفاء، مما يسمح لهم بتنظيم الهجمات دون الكشف عن هوياتهم. يعد هذا الغموض عاملاً رئيسياً في تنفيذ ونجاح انتهاكات الأمن السيبراني الكبرى. ومن الأمثلة الصارخة على ذلك هجوم برنامج الفدية WannaCry. أدى هذا التهديد العالمي إلى إصابة المؤسسات بالشلل من خلال استغلال نقاط الضعف في أنظمة برمجياتها. وقد استغل المهاجمون، الذين لم يتم الكشف عن هويتهم، نقاط الضعف هذه، مما تسبب في اضطراب وذعر واسع النطاق. توضح هذه الحادثة، من بين أمور أخرى، الصعوبة البالغة في مكافحة التهديدات السيبرانية حيث يكون مرتكبوها مجهولي الهوية ولا يمكن تعقبهم.

التحديات في تعقب الجهات الفاعلة المجهولة

إن مهمة تحديد هوية مجرمي الإنترنت المجهولين وملاحقتهم محفوفة بالتحديات. غالبًا ما يواجه المتخصصون في مجال إنفاذ القانون والأمن السيبراني ندرة في الأدلة التي يمكن ربطها بشكل مباشر بفرد أو مجموعة. علاوة على ذلك، تضيف العمليات التي يقوم بها هؤلاء المجرمين عبر الحدود طبقة أخرى من التعقيد، حيث تتباين القوانين والتعاون الدولي بشكل كبير. تتضافر هذه العوامل لتشكل حاجزًا صعبًا في مكافحة الجرائم الإلكترونية، حيث تصبح الهوية المجهولة للمهاجم أحد أعظم أصولهم.

الاحتيال المالي وحجاب عدم الكشف عن هويته

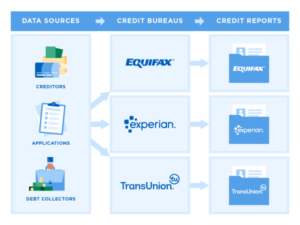

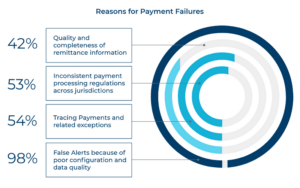

هناك أيضًا زيادة في عمليات الاحتيال حيث يستغل الجناة ميزة عدم الكشف عن هويتهم التي توفرها المنصات الرقمية. تعد هجمات التصيد وسرقة الهوية من المظاهر الكلاسيكية لهذا الاتجاه. إن عمليات الاحتيال هذه، التي غالبًا ما تكون متطورة ومنظمة بشكل جيد، تترك الضحايا والمؤسسات المالية في مواجهة الخسائر وانتهاكات الثقة.

ومن الأمثلة البارزة على ذلك السرقة الإلكترونية التي حدثت عام 2016 في بنك بنغلاديش. حاول قراصنة، تحت غطاء عدم الكشف عن هويتهم، سرقة مذهلة بقيمة مليار دولار، مما يوضح حجم وجرأة مثل هذه الجرائم. تؤكد هذه القضية وغيرها من القضايا المشابهة على التأثير الشديد والطبيعة المعقدة لتعقب ومحاكمة المجرمين الذين يختبئون فعليًا خلف قناع رقمي.

تحديات التتبع والملاحقة القضائية

تمثل الطبيعة المجهولة لعمليات الاحتيال المالي هذه عقبات كبيرة في تعقب الجناة وتقديمهم إلى العدالة. إن الافتقار إلى معلومات يمكن تحديدها، إلى جانب الأساليب المتطورة المستخدمة لإخفاء البصمات الرقمية، يجعل من الصعب على السلطات تعقب هذه الجرائم حتى مصدرها.

بالإضافة إلى ذلك، عندما تعبر مثل هذه الأنشطة الحدود الدولية، فإن اختلاف الأنظمة القانونية والافتقار إلى قوانين سيبرانية عالمية متماسكة يزيد من تعقيد السعي لتحقيق العدالة. ونتيجة لذلك، يواصل القطاع المالي نضاله مع المهمة الشاقة المتمثلة في الحماية من عمليات الاحتيال المالي التي يحركها إخفاء الهوية والرد عليها.

التكاليف الملموسة وغير الملموسة للشركات

عندما تواجه الشركات تهديدات يحركها عدم الكشف عن هويتها، فإنها تتحمل مجموعة من التكاليف. غالبًا ما تكون الخسائر المالية هي التأثير الأكثر فورية وقابلية للقياس. يمكن أن تنجم هذه الخسائر عن الأموال المسروقة عن طريق الاحتيال أو النفقات المتعلقة باستعادة النظام وتعزيزه بعد الاختراق. وإلى جانب هذه التكاليف المباشرة، تواجه الشركات أيضًا عواقب غير ملموسة.

قد يكون من الصعب استعادة ثقة المستهلك، بمجرد تعرضها للضرر بسبب خرق أو احتيال. وبالمثل، قد تتعرض سمعة الشركة لضرر طويل المدى، مما يؤثر على ولاء العملاء والإيرادات المستقبلية المحتملة. يمكن أن تفوق هذه التكاليف غير الملموسة في بعض الأحيان الخسائر المالية المباشرة ويكون لها تأثير دائم على نجاح الشركة.

استراتيجيات التخفيف من المخاطر

ولمواجهة هذه المخاطر، يجب على الشركات أن تكون استباقية واستراتيجية. إن تنفيذ تدابير الأمن السيبراني القوية هو خط الدفاع الأول. ولا يشمل ذلك الحلول التكنولوجية المتقدمة فحسب، بل يشمل أيضًا التحديثات والصيانة المنتظمة لمنع نقاط الضعف. ويحظى تدريب الموظفين بنفس القدر من الأهمية، حيث يلعب الخطأ البشري غالبًا دورًا مهمًا في الخروقات الأمنية.

يجب أن يتم تثقيف الموظفين حول أفضل ممارسات الأمن الرقمي وأن يكونوا على دراية بالتكتيكات الشائعة التي يستخدمها مجرمو الإنترنت. بالإضافة إلى ذلك، يضمن وجود خطة جيدة الإعداد للاستجابة للحوادث أن تتمكن الشركة من التصرف بسرعة وفعالية في حالة حدوث خرق، وتقليل الأضرار واستعادة العمليات في أسرع وقت ممكن. ومن خلال اعتماد هذه الاستراتيجيات، يمكن للشركات حماية نفسها بشكل أفضل ضد التحديات المتنوعة التي تفرضها التهديدات الرقمية التي تعتمد على عدم الكشف عن هويتها.

دور التكنولوجيا: سيف ذو حدين

تلعب التكنولوجيا دورًا محوريًا في مشهد التهديدات الرقمية، حيث تعمل كأداة للمجرمين ووسيلة للدفاع؛

تعزيز عدم الكشف عن هويته وتطور مجرمي الإنترنت

لقد ساعدت التطورات التكنولوجية مجرمي الإنترنت عن غير قصد من خلال تزويدهم بأدوات متطورة لتعزيز إخفاء هويتهم وقدراتهم التشغيلية. إن ظهور التشفير المتقدم وبرامج إخفاء الهوية والبرامج الضارة المعقدة يعني أن مجرمي الإنترنت يمكنهم تنفيذ أنشطتهم بدرجة أعلى من السرية والكفاءة. تجعل هذه الأدوات من الصعب بشكل متزايد على المتخصصين في مجال إنفاذ القانون والأمن السيبراني تتبع مثل هذه التهديدات ومواجهتها بشكل فعال.

الحلول التكنولوجية الواعدة وقيودها

وعلى العكس من ذلك، فإن التقنيات الناشئة مثل الذكاء الاصطناعي (AI) وتقنية blockchain هي في طليعة مكافحة تهديدات إخفاء الهوية الرقمية. يستطيع الذكاء الاصطناعي تحليل كميات هائلة من البيانات للكشف عن الأنماط التي تشير إلى التهديدات السيبرانية، في حين يوفر نظام دفتر الأستاذ الشفاف والآمن في blockchain طريقة جديدة لتأمين المعاملات والبيانات.

ومع ذلك، فإن الاعتماد المفرط على هذه التقنيات لا يخلو من العيوب. يمكن أن يؤدي تنفيذ مثل هذه الأنظمة المتقدمة إلى مخاوف تتعلق بالخصوصية، لأنها تتطلب غالبًا جمع وتحليل كميات كبيرة من البيانات الشخصية. بالإضافة إلى ذلك، مع تطور هذه التقنيات، هناك دائمًا احتمال إنشاء ثغرات أمنية جديدة يمكن لمجرمي الإنترنت استغلالها.

أفضل الممارسات للأفراد والشركات

ولمواجهة التهديدات الرقمية المجهولة بشكل فعال، يجب على الأفراد والشركات اعتماد نهج شامل ويقظ. وتشمل بعض النصائح؛

البقاء يقظًا وتحديد التهديدات مبكرًا

اليقظة أمر أساسي في الحماية من التهديدات الرقمية. وهذا يعني أن تكون على دراية بأحدث أنواع التهديدات السيبرانية وفهم كيفية تأثيرها على الأفراد أو الشركات. يعد التحديد المبكر للتهديدات المحتملة أمرًا بالغ الأهمية في منع حدوث أضرار جسيمة. يتضمن ذلك أنظمة مراقبة للأنشطة غير العادية، والبقاء على اطلاع بتقنيات الاحتيال الجديدة، وفهم العلامات الشائعة للانتهاك الأمني.

الاستجابة الفعالة والتعليم المستمر

إن الاستجابة بفعالية للتهديدات المحددة أمر ضروري. ويتضمن ذلك وجود إجراءات واضحة لاحتواء التهديدات والقضاء عليها، بالإضافة إلى خطط للتعافي من الاختراق. ولا يقل أهمية عن ذلك التعليم المستمر والتوعية. تتغير التهديدات الرقمية باستمرار، ويعد البقاء على اطلاع بآخر التطورات وإجراءات الحماية أمرًا ضروريًا للحفاظ على الأمن. يمكن أن تؤدي الدورات التدريبية المنتظمة للموظفين وتحديث بروتوكولات الأمان والمشاركة مع مجتمعات الأمن السيبراني إلى تعزيز قدرة الفرد أو الشركة بشكل كبير على الاستجابة للتهديدات الرقمية والتعافي منها.

تعزيز بروتوكولات الأمن الداخلي

يعد التحديث المنتظم لبروتوكولات الأمان الداخلي وتعزيزها ممارسة بالغة الأهمية. ولا يتضمن ذلك تثبيت أحدث برامج الأمان فحسب، بل يتضمن أيضًا مراجعة وتحديث كافة السياسات والإجراءات الأمنية بشكل منتظم. يمكن أن تساعد عمليات التدقيق الأمني المنتظمة وتقييمات الثغرات الأمنية في تحديد نقاط الضعف المحتملة قبل أن يتمكن مجرمو الإنترنت من استغلالها. بالإضافة إلى ذلك، فإن تنفيذ المصادقة متعددة العوامل وضمان تكوينات الشبكة الآمنة يمكن أن يقلل بشكل كبير من مخاطر الانتهاكات.

التعاون وتبادل المعلومات

يمكن أن يكون التعاون وتبادل المعلومات مع المنظمات الأخرى وشبكات الأمن السيبراني مفيدًا للغاية. تسمح مشاركة المعرفة حول التهديدات وآليات الدفاع للشركات بالبقاء في صدارة مجرمي الإنترنت الذين يستفيدون من عباءة عدم الكشف عن هويتهم. إن المشاركة في منتديات الصناعة وحضور مؤتمرات الأمن السيبراني والمشاركة في مبادرات الأمن السيبراني المشتركة يمكن أن توفر أيضًا رؤى قيمة وتعزز المواقف الأمنية العامة.

تعزيز الدفاعات في العصر الرقمي

يشكل التهديد المزدوج المتمثل في عدم الكشف عن هويته في خروقات الأمن السيبراني وعمليات الاحتيال المالي تحديات كبيرة ولكنه يوفر أيضًا فرصًا للتقدم في ممارسات الأمن الرقمي. مع استمرار تطور التكنولوجيا، فإنها تجلب تهديدات متطورة وحلولًا مبتكرة. يجب على الشركات والأفراد أن يظلوا يقظين، وأن يثقفوا أنفسهم باستمرار، وأن يعتمدوا تدابير أمنية شاملة. يمكن للشركات تعزيز دفاعاتها من خلال البروتوكولات الداخلية، والتعاون مع أقرانها، والبقاء على علم بالطبيعة المتطورة للتهديدات الرقمية، ويمكننا تعزيز دفاعاتنا ضد التحديات الغامضة للعصر الرقمي.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.finextra.com/blogposting/25616/unmasking-digital-threats-the-dual-threat-of-anonymity-in-cybersecurity-breaches-and-financial-scam?utm_medium=rssfinextra&utm_source=finextrablogs

- :يكون

- :ليس

- :أين

- بـ1 مليار دولار

- 2016

- a

- القدرة

- من نحن

- عمل

- أنشطة

- الجهات الفاعلة

- تضيف

- وبالإضافة إلى ذلك

- تبنى

- اعتماد

- متقدم

- تقدم

- التطورات

- مجيء

- تؤثر

- أتاحت

- بعد

- ضد

- السن

- قدما

- AI

- سواء

- الكل

- السماح

- يسمح

- أيضا

- دائما

- من بين

- المبالغ

- an

- تحليل

- تحليل

- و

- الغفلية

- مجهول

- آخر

- نهج

- هي

- البند

- مصطنع

- الذكاء الاصطناعي

- الذكاء الاصطناعي (منظمة العفو الدولية)

- AS

- تقييم

- ممتلكات

- At

- مهاجمة

- الهجمات

- حاول

- حضور

- التدقيق

- التحقّق من المُستخدم

- سلطات

- علم

- وعي

- الى الخلف

- سيئة

- بنغلادش

- مصرف

- حاجز

- BE

- يصبح

- قبل

- وراء

- يجري

- مفيد

- تستفيد

- أفضل

- أفضل الممارسات

- أفضل

- Beyond

- مليار

- سلسلة كتلة

- على حد سواء

- الحدود

- خرق

- مخالفات

- وبذلك

- يجلب

- الأعمال

- الأعمال

- لكن

- by

- CAN

- قدرات

- حمل

- حقيبة

- مما تسبب في

- تحدى

- التحديات

- تحدي

- متغير

- كلاسيكي

- واضح

- متماسك

- التعاون

- مجموعة شتاء XNUMX

- مكافحة

- مكافحة

- دمج

- الجمع بين

- مشترك

- المجتمعات

- الشركات

- مجمع

- تعقيد

- شامل

- اهتمامات

- المؤتمرات

- النتائج

- باستمرار

- تواصل

- متواصل

- بشكل متواصل

- تعاون

- جوهر

- التكاليف

- Counter

- مواجهة

- بهيكل

- خلق

- خلق

- جرائم

- المجرمين

- عبر

- عبر الحدود

- حاسم

- زبون

- ولاء العميل

- الانترنت

- جرائم الإنترنت

- مجرمو الإنترنت

- الأمن السيبراني

- تلف

- DANGER

- غامق

- البيانات

- الدفاع

- الدرجة العلمية

- إنتل

- بكشف أو

- التطورات

- اختلاف

- صعبة

- صعوبة

- رقمي

- العصر الرقمي

- مباشرة

- مباشرة

- تشويش

- عدة

- إلى أسفل

- عيوب

- مزدوج

- اثنان

- في وقت مبكر

- تثقيف

- التعليم

- على نحو فعال

- كفاءة

- القضاء

- الناشئة

- التقنيات الناشئة

- موظف

- الموظفين

- التشفير

- تطبيق

- جذاب

- تعزيز

- تعزيز

- يضمن

- ضمان

- البيئة

- بالتساوي

- خطأ

- أساسي

- الحدث/الفعالية

- يتطور

- المتطورة

- مثال

- مصاريف

- استغلال

- استغلال

- استغلال

- يستكشف

- الوجه

- مجهولي الهوية

- عامل

- العوامل

- حارب

- مالي

- المؤسسات المالية

- القطاع المالي

- Finextra

- الاسم الأول

- في حالة

- طليعة

- حصن

- المنتديات

- احتيال

- الاحتيال

- تبدأ من

- أموال

- الأموال المسروقة

- إضافي

- مستقبل

- العالمية

- تصارع

- أعظم

- جدا

- تجمع

- قراصنة

- ضرر

- يملك

- وجود

- سرقة

- مساعدة

- إخفاء

- أعلى

- جدا

- كيفية

- HTTPS

- الانسان

- العقبات

- هوية

- محدد

- تحديد

- تحديد

- المتطابقات

- هوية

- يوضح

- توضح

- فوري

- التأثير

- التنفيذ

- تحقيق

- آثار

- أهمية

- in

- دون قصد

- حادث

- استجابة الحادث

- تتضمن

- يشمل

- القيمة الاسمية

- على نحو متزايد

- دلالي

- فرد

- الأفراد

- العالمية

- معلومات

- وأبلغ

- المبادرات

- مبتكرة

- رؤى

- تركيب

- المؤسسات

- غير الملموسة

- رؤيتنا

- داخلي

- عالميا

- إلى

- ينطوي

- قضية

- IT

- انها

- مشترك

- JPG

- م

- الاجتماعية

- القفل

- عامل رئيسي

- المعرفة

- نقص

- المشهد

- كبير

- دائم

- آخر

- آخر التطورات

- القانون

- تطبيق القانون

- القوانين

- طبقة

- قيادة

- يؤدي

- يترك

- دفتر الحسابات

- نظام دفتر الأستاذ

- شروط وأحكام

- الاستدانة

- يكمن

- مثل

- خط

- طويل الأجل

- خسائر

- الوفاء

- صنع

- الحفاظ على

- صيانة

- رائد

- جعل

- يصنع

- البرمجيات الخبيثة

- قناع

- مايو..

- يعني

- الإجراءات

- آليات

- طرق

- التقليل

- مخففا

- مراقبة

- أكثر

- يجب

- الطبيعة

- شبكة

- الشبكات

- جديد

- of

- عروض

- غالبا

- on

- مرة

- ONE

- فقط

- تشغيل

- عمليات

- الفرص

- or

- المنظمات

- أخرى

- أخرى

- لنا

- خارج

- الكلي

- ذعر

- المشاركة

- أنماط

- الأقران

- الشخصية

- البيانات الشخصية

- التصيد

- هجمات التصيد

- محوري

- خطة

- خطط

- بلاتفورم

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- يلعب

- سياسات الخصوصية والبيع

- طرح

- يطرح

- ممكن

- محتمل

- ممارسة

- الممارسات

- الهدايا

- منع

- منع

- خصوصية

- استباقية

- الإجراءات

- المهنيين

- عميق

- الملاحقة القضائية

- حماية

- حماية

- الحماية والوقاية

- البروتوكولات

- تزود

- ويوفر

- توفير

- مطاردة

- بسرعة

- نطاق

- الفدية

- رانسومواري الهجوم

- استعادة

- يتعافى

- استرجاع

- تخفيض

- منتظم

- بانتظام

- ذات صلة

- لا تزال

- سمعة

- تطلب

- الرد

- الاستجابة

- استجابة

- على استعادة

- استعادة

- نتيجة

- كاشفا

- إيرادات

- مراجعة

- المخاطرة

- المخاطر

- قوي

- النوع

- s

- حماية

- حجم

- احتيال

- الاحتيال

- الحيل

- السبب الاساسي لوجود علم الاقتصاد هو مشكلة الندرة

- القطاع

- تأمين

- أمن

- تدقيقات الأمن

- اختراقات أمنية

- التدابير الأمنية

- السياسات الأمنية

- خدمة

- دورات

- حاد

- مشاركة

- ينبغي

- يكتنفه

- جانب

- هام

- بشكل ملحوظ

- لوحات

- وبالمثل

- تطبيقات الكمبيوتر

- الحلول

- بعض

- أحيانا

- متطور

- التكلف

- مصدر

- صاعق

- إقامة

- البقاء

- جذع

- مسروق

- إستراتيجي

- استراتيجيات

- تعزيز

- تقوية

- تحقيق النجاح

- هذه

- موجة

- بسرعة

- نظام

- أنظمة

- التكتيكات

- مهمة

- تقنيات

- التكنولوجية

- التكنولوجيا

- تكنولوجيا

- أن

- •

- المشهد

- سرقة

- من مشاركة

- منهم

- أنفسهم

- هناك.

- تشبه

- هم

- التهديد

- التهديدات

- عبر

- مربوط

- نصائح

- إلى

- أداة

- أدوات

- أثر

- البحث عن المفقودين

- مسار

- تتبع الشحنة

- قادة الإيمان

- المعاملات

- شفاف

- اكثر شيوعا

- الثقة

- أنواع

- مع

- فهم

- غير معروف

- لا يمكن تعقبها

- آخر التحديثات

- تحديث

- مستعمل

- القيمة

- تختلف

- كبير

- ضحايا

- مجلدات

- نقاط الضعف

- الضعف

- طريق..

- we

- نقاط الضعف

- حسن

- متى

- في حين

- من الذى

- واسع الانتشار

- مع

- بدون

- حتى الآن

- زفيرنت