স্টেক্লভ গাণিতিক ইনস্টিটিউট অফ RAS, স্টেক্লভ ইন্টারন্যাশনাল ম্যাথমেটিকাল সেন্টার, মস্কো 119991, রাশিয়া

কোয়ান্টাম কমিউনিকেশনের জন্য গণিত বিভাগ এবং এনটিআই সেন্টার, ন্যাশনাল ইউনিভার্সিটি অফ সায়েন্স অ্যান্ড টেকনোলজি এমআইসিআইএস, মস্কো 119049, রাশিয়া

QRate, Skolkovo, মস্কো 143025, রাশিয়া

এই কাগজ আকর্ষণীয় খুঁজুন বা আলোচনা করতে চান? স্কাইটে বা স্কাইরেটে একটি মন্তব্য দিন.

বিমূর্ত

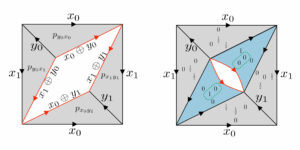

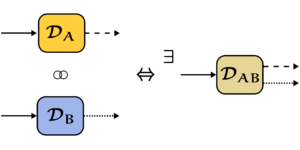

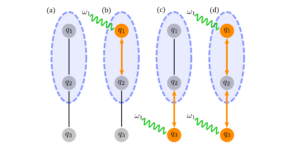

ব্যবহারিক কোয়ান্টাম কী ডিস্ট্রিবিউশন (QKD) সিস্টেমে সনাক্তকরণ-দক্ষতা অমিল একটি সাধারণ সমস্যা। সনাক্তকরণ-দক্ষতা অমিল সহ QKD-এর বর্তমান নিরাপত্তা প্রমাণগুলি প্রেরকের পক্ষের একক-ফোটন আলোর উত্সের অনুমানের উপর বা রিসিভার পক্ষের একক-ফোটন ইনপুটের অনুমানের উপর নির্ভর করে। এই অনুমানগুলি সম্ভাব্য ছিনতাইয়ের কৌশলগুলির শ্রেণিতে বিধিনিষেধ আরোপ করে। এখানে আমরা এই অনুমানগুলি ছাড়াই একটি কঠোর নিরাপত্তা প্রমাণ উপস্থাপন করি এবং এইভাবে, এই গুরুত্বপূর্ণ সমস্যাটি সমাধান করি এবং সাধারণ আক্রমণগুলির বিরুদ্ধে সনাক্তকরণ-দক্ষতা অমিল সহ QKD-এর সুরক্ষা প্রমাণ করি (অ্যাসিম্পোটিক শাসনে)। বিশেষ করে, আমরা ডিকয় স্টেট পদ্ধতিটিকে সনাক্তকরণ-দক্ষতা অমিলের ক্ষেত্রে মানিয়ে নিই।

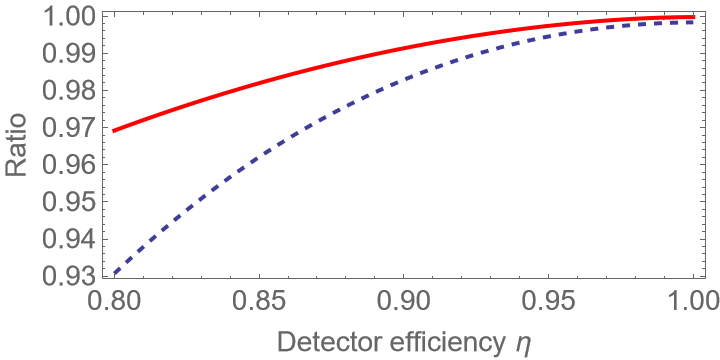

বৈশিষ্ট্যযুক্ত চিত্র: সনাক্তকরণ দক্ষতা-অমিলের ক্ষেত্রে গোপন কী হারের হ্রাস-অমিলের ক্ষেত্রে: অমিলের ক্ষেত্রে গোপন কী হারের অনুপাত ডিটেক্টর দক্ষতা 1 এবং $eta$ এর সাথে গোপন কী হারের সাথে নো-অমিল কেস উভয় দক্ষতা $(1+eta)/2$ এর সমান। সলিড লাইন: কোনো ত্রুটি নেই $Q=0$, ড্যাশড লাইন: অপেক্ষাকৃত উচ্চ ত্রুটির হার $Q=0.09$ (নিখুঁত সনাক্তকরণের ক্ষেত্রে সমালোচনামূলক মানের কাছাকাছি $Qaprox0.11$)। যদি অমিল ছোট হয়, তাহলে গোপন কী হারের হ্রাস তুলনামূলকভাবে ছোট এমনকি উচ্চ ত্রুটির হারের জন্যও।

জনপ্রিয় সংক্ষিপ্তসার

যাইহোক, নিরাপত্তা প্রমাণ যা হার্ডওয়্যার ডিভাইসের নির্দিষ্ট অপূর্ণতা বিবেচনা করে তা এখনও চ্যালেঞ্জিং। এই ধরনের অপূর্ণতাগুলির মধ্যে একটিকে তথাকথিত সনাক্তকরণ-দক্ষতা অমিল বলা হয়, যেখানে দুটি একক-ফোটন ডিটেক্টরের বিভিন্ন কোয়ান্টাম দক্ষতা, অর্থাৎ, ফোটন সনাক্তকরণের বিভিন্ন সম্ভাব্যতা রয়েছে। এই জাতীয় সমস্যাটি বিবেচনায় নেওয়া উচিত কারণ দুটি একেবারে অভিন্ন ডিটেক্টর তৈরি করা কার্যত অসম্ভব।

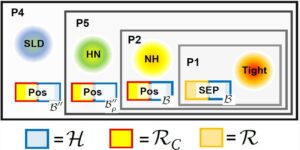

গাণিতিকভাবে, সাধারণ ক্ষেত্রে সনাক্তকরণ-দক্ষতা অমিল সহ QKD-এর নিরাপত্তা প্রমাণ চ্যালেঞ্জিং কারণ হিলবার্ট স্পেসটি আমরা মোকাবেলা করি অসীম-মাত্রিক (একটি সসীম-মাত্রিক স্থানের হ্রাস যা অভিন্ন ডিটেক্টরের ক্ষেত্রে সম্ভব হয় তা এখানে কাজ করে না ) সুতরাং, নিরাপত্তা প্রমাণ করার জন্য মৌলিকভাবে নতুন পদ্ধতির প্রয়োজন ছিল। এই কাজে প্রস্তাবিত প্রধান নতুন পদ্ধতি হল এনট্রপিক অনিশ্চয়তা সম্পর্ক ব্যবহার করে মাল্টিফোটন সনাক্তকরণ ইভেন্টের সংখ্যার একটি বিশ্লেষণাত্মক আবদ্ধ। এটি আমাদের সমস্যাটিকে একটি সসীম-মাত্রিক একটিতে কমাতে দেয়। সসীম-মাত্রিক সমস্যার বিশ্লেষণাত্মক সমাধানের জন্য (যা এখনও অ-তুচ্ছ), আমরা সমস্যার প্রতিসাম্য ব্যবহার করার প্রস্তাব দিই।

এইভাবে, এই কাগজে, আমরা সনাক্তকরণ-দক্ষতা অমিল সহ BB84 প্রোটোকলের নিরাপত্তা প্রমাণ করি এবং এই ক্ষেত্রে গোপন কী হারের জন্য বিশ্লেষণাত্মকভাবে সীমানা বের করি। এছাড়াও আমরা ডিকয় স্টেট পদ্ধতিটিকে সনাক্তকরণ-দক্ষতা অমিলের ক্ষেত্রে মানিয়ে নিই।

► বিবিটেক্স ডেটা

। তথ্যসূত্র

[1] সিএইচ বেনেট এবং জি. ব্রাসার্ড, কোয়ান্টাম ক্রিপ্টোগ্রাফি: কম্পিউটার, সিস্টেম এবং সিগন্যাল প্রসেসিং, ব্যাঙ্গালোর, ভারত (IEEE, নিউ ইয়র্ক, 1984), পৃ. 175।

[2] ডি. মায়ার্স, কোয়ান্টাম কী ডিস্ট্রিবিউশন এবং স্ট্রিং অবলিভিয়াস ট্রান্সফার ইন নয়াইজি চ্যানেল, arXiv:quant-ph/9606003 (1996)।

আরএক্সিভ: কোয়ান্ট-পিএইচ / 9606003

[3] ডি. মায়ার্স, কোয়ান্টাম ক্রিপ্টোগ্রাফিতে শর্তহীন নিরাপত্তা, JACM। 48, 351 (2001)।

https: / / doi.org/ 10.1145 / 382780.382781

[4] PW Shor এবং J. Preskill, BB84 কোয়ান্টাম কী ডিস্ট্রিবিউশন প্রোটোকলের নিরাপত্তার সহজ প্রমাণ, Phys. রেভ. লেট। 85, 441 (2000)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .85.441

[5] আর. রেনার, কোয়ান্টাম কী ডিস্ট্রিবিউশনের নিরাপত্তা, arXiv:quant-ph/0512258 (2005)।

আরএক্সিভ: কোয়ান্ট-পিএইচ / 0512258

[6] এম. কোয়াশি, পরিপূরকতার উপর ভিত্তি করে কোয়ান্টাম কী বিতরণের সহজ নিরাপত্তা প্রমাণ, নিউ জে. ফিজ। 11, 045018 (2009)।

https://doi.org/10.1088/1367-2630/11/4/045018

[7] এম. টমামিচেল, সিসিডব্লিউ লিম, এন. গিসিন, এবং আর. রেনার, কোয়ান্টাম ক্রিপ্টোগ্রাফির জন্য টাইট সসীম-কী বিশ্লেষণ, ন্যাট। কমুন 3, 634 (2012)।

https: / / doi.org/ 10.1038 / ncomms1631

[8] M. Tomamichel এবং A. Leverrier, কোয়ান্টাম কী ডিস্ট্রিবিউশনের জন্য একটি স্বয়ংসম্পূর্ণ এবং সম্পূর্ণ নিরাপত্তা প্রমাণ, কোয়ান্টাম 1, 14 (2017)।

https://doi.org/10.22331/q-2017-07-14-14

[9] N. Gisin, G. Ribordy, W. Tittel, এবং H. Zbinden, Quantum Cryptography, Rev. Mod. শারীরিক 74, 145 (2002)।

https: / / doi.org/ 10.1103 / RevModPhys.74.145

[10] V. Scarani, H. Bechmann-Pasquinucci, NJ Cerf, M. Dusek, N. Lütkenhaus, এবং M. Peev, Quantum Cryptography, Rev. Mod. ফিজ। 81, 1301 (2009)।

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

[11] E. Diamanti, H.-K. Lo, B. Qi, এবং Z. Yuan, কোয়ান্টাম কী ডিস্ট্রিবিউশনে ব্যবহারিক চ্যালেঞ্জ, এনপিজে কোয়ান্ট। ইনফ. 2, 16025 (2016)।

https: / / doi.org/ 10.1038 / npjqi.2016.25

[12] F. Xu, X. Ma, Q. Zhang, H.-K. Lo, এবং J.-W. প্যান, বাস্তবসম্মত ডিভাইসের সাথে নিরাপদ কোয়ান্টাম কী বিতরণ, রেভ. মোড। ফিজ। 92, 025002 (2020)।

https: / / doi.org/ 10.1103 / RevModPhys.92.025002

[13] N. Jain, B. Stiller, I. Khan, D. Elser, C. Marquardt, এবং G. Leuchs, ব্যবহারিক কোয়ান্টাম কী বন্টন ব্যবস্থার উপর আক্রমণ (এবং কীভাবে তাদের প্রতিরোধ করা যায়), সমসাময়িক পদার্থবিদ্যা 57, 366 (2015)।

https: / / doi.org/ 10.1080 / 00107514.2016.1148333

[14] CHF Fung, K. Tamaki, B. Qi, H.-K. Lo, এবং X. Ma, সনাক্তকরণ দক্ষতার অমিল সহ কোয়ান্টাম কী বিতরণের নিরাপত্তা প্রমাণ, কোয়ান্ট। ইনফ. কম্পিউট 9, 131 (2009)।

http://dl.acm.org/citation.cfm?id=2021256.2021264

[15] L. Lydersen এবং J. Skaar, বিট এবং ভিত্তি নির্ভর ডিটেক্টর ত্রুটিগুলির সাথে কোয়ান্টাম কী বিতরণের নিরাপত্তা, কোয়ান্ট। ইনফ. কম্পিউট 10, 60 (2010)।

https://dl.acm.org/doi/10.5555/2011438.2011443

[16] A. Winick, N. Lütkenhaus, এবং PJ Coles, কোয়ান্টাম কী বিতরণের জন্য নির্ভরযোগ্য সংখ্যাসূচক কী হার, কোয়ান্টাম 2, 77 (2018)।

https://doi.org/10.22331/q-2018-07-26-77

[17] এম কে বোচকভ এবং এএস ট্রুশেককিন, একক-ফোটন ক্ষেত্রে সনাক্তকরণ-দক্ষতা অমিল সহ কোয়ান্টাম কী বিতরণের সুরক্ষা: টাইট বাউন্ডস, ফিজ। রেভ. A 99, 032308 (2019)।

https: / / doi.org/ 10.1103 / ফিজারিভা 99.032308

[18] J. Ma, Y. Zhou, X. Yuan, এবং X. Ma, কোয়ান্টাম কী ডিস্ট্রিবিউশনে সমন্বয়ের অপারেশনাল ব্যাখ্যা, পদার্থ। রেভ. A 99, 062325 (2019)।

https: / / doi.org/ 10.1103 / ফিজারিভা 99.062325

[19] NJ Beaudry, T. Moroder, এবং N. Lütkenhaus, কোয়ান্টাম যোগাযোগে অপটিক্যাল পরিমাপের জন্য স্কোয়াশিং মডেল, পদার্থ। রেভ. লেট। 101, 093601 (2008)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .101.093601

[20] T. Tsurumaru এবং K. Tamaki, থ্রেশহোল্ড ডিটেক্টর সহ কোয়ান্টাম-কী-ডিস্ট্রিবিউশন সিস্টেমের জন্য নিরাপত্তা প্রমাণ, পদার্থ। রেভ. A 78, 032302 (2008)।

https: / / doi.org/ 10.1103 / ফিজারিভা 78.032302

[21] O. Gittsovich, NJ Beaudry, V. Narasimhachar, RR Alvarez, T. Moroder, এবং N. Lütkenhaus, ডিটেক্টর এবং কোয়ান্টাম-কী-ডিস্ট্রিবিউশন প্রোটোকলের প্রয়োগের জন্য স্কোয়াশিং মডেল, Phys. Rev. A 89, 012325 (2014)।

https: / / doi.org/ 10.1103 / ফিজারিভা 89.012325

[22] Y. Zhang, PJ Coles, A. Winick, J. Lin, এবং N. Lütkenhaus, সনাক্তকরণ-দক্ষতা অমিলের সাথে ব্যবহারিক কোয়ান্টাম কী বিতরণের নিরাপত্তা প্রমাণ, পদার্থ। রেভ. রেস 3, 013076 (2021)।

https:///doi.org/10.1103/PhysRevResearch.3.013076

[23] M. Dušek, M. Jahma, এবং N. Lütkenhaus, দুর্বল সুসংগত অবস্থার সাথে কোয়ান্টাম ক্রিপ্টোগ্রাফিতে দ্ব্যর্থহীন রাষ্ট্র বৈষম্য, Phys. Rev. A 62, 022306 (2000)।

https: / / doi.org/ 10.1103 / ফিজারিভা 62.022306

[24] এন. লুটকেনহাউস এবং এম. জাহমা, বাস্তবসম্মত অবস্থার সাথে কোয়ান্টাম কী বিতরণ: ফোটন-সংখ্যা বিভাজন আক্রমণে ফোটন-সংখ্যার পরিসংখ্যান, নিউ জে. ফিজ। 4, 44 (2002)।

https://doi.org/10.1088/1367-2630/4/1/344

[25] এইচ.-কে. Lo, X. Ma, এবং K. Chen, Decoy স্টেট কোয়ান্টাম কী ডিস্ট্রিবিউশন, Phys. রেভ. লেট। 94, 230504 (2005)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .94.230504

[26] X.-B. ওয়াং, ব্যবহারিক কোয়ান্টাম ক্রিপ্টোগ্রাফিতে ফোটন-সংখ্যা-বিভাজন আক্রমণকে মারধর, পদার্থ। রেভ. লেট। 94, 230503 (2005)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .94.230503

[27] X. Ma, B. Qi, Y. Zhao, এবং H.-K. দেখুন, কোয়ান্টাম কী ডিস্ট্রিবিউশনের জন্য ব্যবহারিক ডিকয় স্টেট, ফিজ। রেভ. A 72, 012326 (2005)।

https: / / doi.org/ 10.1103 / ফিজারিভা 72.012326

[28] জেড. ঝাং, কিউ. ঝাও, এম. রাজাভি, এবং এক্স. মা, ব্যবহারিক ডিকয়-স্টেট কোয়ান্টাম-কী-বন্টন ব্যবস্থার জন্য উন্নত কী-রেট বাউন্ডস, পদার্থ। রেভ. A 95, 012333 (2017)।

https: / / doi.org/ 10.1103 / ফিজারিভা 95.012333

[29] AS Trushechkin, EO Kiktenko, এবং AK Fedorov, কেন্দ্রীয় সীমা উপপাদ্য, Phys-এর উপর ভিত্তি করে ডিকয়-স্টেট কোয়ান্টাম কী ডিস্ট্রিবিউশনের ব্যবহারিক সমস্যা। Rev. A 96, 022316 (2017)।

https: / / doi.org/ 10.1103 / ফিজারিভা 96.022316

[30] C. Agnesi, M. Avesani, L. Calderaro, A. Stanco, G. Foletto, M. Zahidy, A. Scriminich, F. Vedovato, G. Vallone, এবং P. Villoresi, Qubit-ভিত্তিক সিঙ্ক্রোনাইজেশনের সাথে সহজ কোয়ান্টাম কী বিতরণ এবং একটি স্ব-ক্ষতিপূরণকারী পোলারাইজেশন এনকোডার, অপটিকা 8, 284–290 (2020)।

https://doi.org/10.1364/OPTICA.381013

[31] ওয়াই. ঝাং এবং এন. লুটকেনহাউস, সনাক্তকরণ-দক্ষতা অমিল সহ এনট্যাঙ্গলমেন্ট যাচাইকরণ, ফিজ। Rev. A 95, 042319 (2017)।

https: / / doi.org/ 10.1103 / ফিজারিভা 95.042319

[32] F. Dupuis, O. Fawzi, এবং R. Renner, Entropy accumulation, Comm. গণিত 379, 867 (2020)।

https://doi.org/10.1007/s00220-020-03839-5

[33] F. Dupuis এবং O. Fawzi, উন্নত দ্বিতীয়-ক্রম পদের সাথে এনট্রপি জমা, IEEE ট্রান্স। ইনফ. তত্ত্ব 65, 7596 (2019)।

https://doi.org/10.1109/TIT.2019.2929564

[34] T. Metger এবং R. Renner, সাধারণীকৃত এনট্রপি জমা থেকে কোয়ান্টাম কী বিতরণের নিরাপত্তা, arXiv:2203.04993 (2022)।

arXiv: 2203.04993

[35] এএস হোলেভো, কোয়ান্টাম সিস্টেম, চ্যানেল, তথ্য। একটি গাণিতিক ভূমিকা (De Gruyter, Berlin, 2012)।

[36] CHF Fung, X. Ma, এবং HF Chau, কোয়ান্টাম-কী-ডিস্ট্রিবিউশন পোস্টপ্রসেসিং-এ ব্যবহারিক সমস্যা, পদার্থ। Rev. A 81, 012318 (2010)।

https: / / doi.org/ 10.1103 / ফিজারিভা 81.012318

[37] আই. দেবতাক এবং এ. উইন্টার, সিক্রেট কী ডিস্টিলেশন এবং কোয়ান্টাম স্টেটস থেকে এনট্যাঙ্গলমেন্ট, প্রোক. R. Soc. লন্ডন, সার্। A, 461, 207 (2005)।

https: / / doi.org/ 10.1098 / RSSpa.2004.1372

[38] CH Bennett, G. Brassard, and ND Mermin, Quantum Cryptography without Bell's theorem, Phys. রেভ. লেট। 68, 557 (1992)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .68.557

[39] এম. কার্টি, এম. লেওয়েনস্টাইন, এবং এন. লুটকেনহাউস, নিরাপদ কোয়ান্টাম কী বিতরণের জন্য একটি পূর্বশর্ত হিসেবে এনট্যাঙ্গলমেন্ট, ফিজ। রেভ. লেট। 92, 217903 (2004)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .92.217903

[40] A. Ferenczi এবং N. Lütkenhaus, কোয়ান্টাম কী ডিস্ট্রিবিউশনে প্রতিসাম্য এবং সর্বোত্তম আক্রমণ এবং সর্বোত্তম ক্লোনিংয়ের মধ্যে সংযোগ, পদার্থ। Rev. A 85, 052310 (2012)।

https: / / doi.org/ 10.1103 / ফিজারিভা 85.052310

[41] EO Kiktenko, AS Trushechkin, CCW Lim, YV Kurochkin, এবং AK Fedorov, কোয়ান্টাম কী ডিস্ট্রিবিউশনের জন্য সিমেট্রিক ব্লাইন্ড ইনফরমেশন রিকনসিলিয়েশন, Phys. রেভ. 8, 044017 (2017) প্রয়োগ করা হয়েছে।

https: / / doi.org/ 10.1103 / ফিজিরাভা অ্যাপ্লায়ার্ড.8.044017

[42] EO Kiktenko, AS Trushechkin, এবং AK Fedorov, কোয়ান্টাম কী ডিস্ট্রিবিউশনের জন্য প্রতিসম অন্ধ তথ্য পুনর্মিলন এবং হ্যাশ-ফাংশন-ভিত্তিক যাচাইকরণ, Lobachevskii J. Math. 39, 992 (2018)।

https: / / doi.org/ 10.1134 / S1995080218070107

[43] EO Kiktenko, AO Malyshev, AA Bozhedarov, NO Pozhar, MN Anufriev, এবং AK Fedorov, কোয়ান্টাম কী ডিস্ট্রিবিউশনের তথ্য পুনর্মিলন পর্যায়ে ত্রুটি অনুমান, জে. রাস। লেজার রেস 39, 558 (2018)।

https: / / doi.org/ 10.1007 / s10946-018-9752-y

[44] D. Gottesman, H.-K. Lo, N. Lütkenhaus, এবং J. Preskill, অপূর্ণ ডিভাইসের সাথে কোয়ান্টাম কী বিতরণের নিরাপত্তা, কোয়ান্ট। ইনফ. কম্পিউট 5, 325 (2004)।

https://dl.acm.org/doi/10.5555/2011586.2011587

[45] M. Berta, M. Christandl, R. Colbeck, JM Renes, এবং R. Renner, কোয়ান্টাম মেমরির উপস্থিতিতে অনিশ্চয়তার নীতি, প্রকৃতি পদার্থ। 6, 659 (2010)।

https://doi.org/10.1038/NPHYS1734

[46] PJ Coles, L. Yu, V Gheorghiu, এবং RB Griffiths, ত্রিপক্ষীয় সিস্টেম এবং কোয়ান্টাম চ্যানেলের তথ্য-তাত্ত্বিক চিকিত্সা, Phys. Rev. A 83, 062338 (2011)।

https: / / doi.org/ 10.1103 / ফিজারিভা 83.062338

[47] PJ Coles, EM Metodiev, এবং N. Lütkenhaus, অসংগঠিত কোয়ান্টাম কী বিতরণের জন্য সংখ্যাসূচক পদ্ধতি, ন্যাট। কমুন 7, 11712 (2016)।

https: / / doi.org/ 10.1038 / ncomms11712

[48] Y. Zhao, CHF Fung, B. Qi, C. Chen, এবং H.-K. দেখুন, কোয়ান্টাম হ্যাকিং: ব্যবহারিক কোয়ান্টাম-কী-ডিস্ট্রিবিউশন সিস্টেমের বিরুদ্ধে টাইম-শিফ্ট আক্রমণের পরীক্ষামূলক প্রদর্শনী। রেভ. A 78, 042333 (2008)।

https: / / doi.org/ 10.1103 / ফিজারিভা 78.042333

[49] A. Müller-Hermes এবং D. Reeb, ধনাত্মক মানচিত্রের অধীনে কোয়ান্টাম আপেক্ষিক এনট্রপির একঘেয়েমি, আনালেস হেনরি পয়নকারে 18, 1777 (2017)।

https://doi.org/10.1007/s00023-017-0550-9

[50] এইচ. ম্যাসেন এবং জেবিএম উফিঙ্ক, সাধারণ এনট্রপিক অনিশ্চয়তা সম্পর্ক, পদার্থ। রেভ. লেট। 60, 1103 (1988)।

https: / / doi.org/ 10.1103 / ফিজিরভাইলেট .60.1103

[51] এস. সাজেদ, পি. চাইওংখোট, জে.-পি. Bourgoin, T. Jennewein, N. Lütkenhaus, এবং V. Makarov, স্থানিক-মোড ডিটেক্টর-দক্ষতা অমিলের কারণে মুক্ত-স্থান কোয়ান্টাম কী বিতরণে নিরাপত্তা লুফোল, Phys. Rev. A 91, 062301 (2015)।

https: / / doi.org/ 10.1103 / ফিজারিভা 91.062301

[52] এস. পিরান্ডোলা, ইউএল অ্যান্ডারসেন, এল. বাঞ্চি, এম. বার্টা, ডি. বুনান্ডার, আর. কোলবেক, ডি. ইংলান্ড, টি. গেহরিং, সি. লুপো, সি. ওটাভিয়ানি, জেএল পেরেরা, এম. রাজাভি, জে. শামসুল শারি , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi, and P. Walden, Advances in quantum Cryptography, Adv. অপট ফোটন। 12, 1012 (2020)।

https://doi.org/10.1364/AOP.361502

[53] M. Bozzio, A. Cavaillés, E. Diamanti, A. Kent, এবং D. Pitalua-Garcia, মাল্টিফোটন এবং অবিশ্বাসপূর্ণ কোয়ান্টাম ক্রিপ্টোগ্রাফিতে পার্শ্ব-চ্যানেল আক্রমণ, PRX কোয়ান্টাম 2, 030338 (2021)।

https://doi.org/10.1103/PRXQuantum.2.030338

দ্বারা উদ্ধৃত

[১] সুখপাল সিং গিল, আদর্শ কুমার, হারবিন্দর সিং, মনমীত সিং, কমলপ্রীত কৌর, মুহাম্মদ উসমান, এবং রাজকুমার বুয়া, "কোয়ান্টাম কম্পিউটিং: একটি শ্রেণীবিন্যাস, পদ্ধতিগত পর্যালোচনা এবং ভবিষ্যতের দিকনির্দেশ", arXiv: 2010.15559.

[২] ম্যাথিউ বোজিও, অ্যাড্রিয়েন ক্যাভাইলেস, এলেনি দিয়ামান্টি, অ্যাড্রিয়ান কেন্ট এবং ড্যামিয়ান পিটালু-গার্সিয়া, "অবিশ্বাসপূর্ণ কোয়ান্টাম ক্রিপ্টোগ্রাফিতে মাল্টিফোটন এবং সাইড-চ্যানেল আক্রমণ", PRX কোয়ান্টাম 2 3, 030338 (2021).

[৩] ইয়ানবাও ঝাং, প্যাট্রিক জে. কোলস, অ্যাডাম উইনিক, জি লিন, এবং নরবার্ট লুটকেনহাউস, "শনাক্তকরণ-দক্ষতা অমিলের সাথে ব্যবহারিক কোয়ান্টাম কী বিতরণের নিরাপত্তা প্রমাণ", শারীরিক পর্যালোচনা গবেষণা 3 1, 013076 (2021).

উপরের উদ্ধৃতিগুলি থেকে প্রাপ্ত এসএও / নাসার এডিএস (সর্বশেষে সফলভাবে 2022-07-22 09:35:20 আপডেট হয়েছে)। সমস্ত প্রকাশক উপযুক্ত এবং সম্পূর্ণ উদ্ধৃতি ডেটা সরবরাহ না করায় তালিকাটি অসম্পূর্ণ হতে পারে।

আনতে পারেনি ক্রসরেফ দ্বারা উদ্ধৃত ডেটা শেষ প্রয়াসের সময় 2022-07-22 09:35:19: ক্রসরেফ থেকে 10.22331 / q-2022-07-22-771 এর জন্য উদ্ধৃত ডেটা আনা যায়নি। ডিওআই যদি সম্প্রতি নিবন্ধিত হয় তবে এটি স্বাভাবিক।

এই কাগজটি কোয়ান্টামের অধীনে প্রকাশিত হয়েছে ক্রিয়েটিভ কমন্স অ্যাট্রিবিউশন 4.0 আন্তর্জাতিক (সিসি বাই 4.0) লাইসেন্স. কপিরাইট মূল কপিরাইট ধারক যেমন লেখক বা তাদের প্রতিষ্ঠানের সাথে রয়ে গেছে।