Opbygning af en produktionsklar løsning i AWS involverer en række afvejninger mellem ressourcer, tid, kundeforventning og forretningsresultat. Det AWS velstruktureret rammeværk hjælper dig med at forstå fordelene og risiciene ved beslutninger, du træffer, mens du opbygger arbejdsbelastninger på AWS. Ved at bruge rammen vil du lære aktuelle operationelle og arkitektoniske anbefalinger til at designe og drive pålidelige, sikre, effektive, omkostningseffektive og bæredygtige arbejdsbelastninger i AWS.

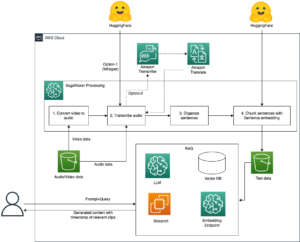

Et intelligent dokumentbehandlingsprojekt (IDP) kombinerer normalt optisk tegngenkendelse (OCR) og naturlig sprogbehandling (NLP) for at læse og forstå et dokument og udtrække specifikke enheder eller sætninger. Det her IDP veldesignet brugerdefineret linse giver dig vejledningen til at tackle de fælles udfordringer, vi ser på området. Ved at besvare en række spørgsmål i denne brugerdefinerede linse vil du identificere de potentielle risici og være i stand til at løse dem ved at følge forbedringsplanen.

Dette indlæg fokuserer på sikkerhedssøjlen i IDP-løsningen. Med udgangspunkt i introduktionen af sikkerhedssøjlen og designprincipperne undersøger vi derefter løsningsdesignet og -implementeringen med fire fokusområder: adgangskontrol, databeskyttelse, nøgle- og hemmelighedsstyring og arbejdsbelastningskonfiguration. Ved at læse dette indlæg vil du lære om sikkerhedssøjlen i det velarchiterede rammeværk og dets anvendelse på IDP-løsningerne.

Designprincipper

Sikkerhedssøjlen omfatter en IDP-løsnings evne til at beskytte inputdokumenter, dokumentbehandlingssystemer og outputaktiver ved at udnytte AWS-teknologier til at forbedre sikkerheden, mens dokumenter behandles intelligent.

Alle AWS AI-tjenester (f.eks. amazontekst, Amazon Comprehend eller Amazon Comprehend Medical) brugt i IDP-løsninger er fuldt administrerede AI-tjenester, hvor AWS sikrer deres fysiske infrastruktur, API-endepunkter, OS og applikationskode og håndterer serviceresiliens og failover inden for en given region. Som AWS-kunde kan du derfor fokusere på at bruge disse tjenester til at udføre dine IDP-opgaver frem for at sikre disse elementer. Der er en række designprincipper, der kan hjælpe dig med at styrke din IDP-arbejdsbelastningssikkerhed:

- Implementer et stærkt identitetsgrundlag – Implementer princippet om mindste privilegium og håndhæv adskillelse af opgaver med passende autorisation for hver interaktion med dine AWS-ressourcer i IDP-applikationer. Centraliser identitetsstyring og sigt på at eliminere afhængighed af langsigtede statiske legitimationsoplysninger.

- Oprethold sporbarhed – AI-tjenester, der bruges i IDP, er integreret med AWS CloudTrail, som giver dig mulighed for at overvåge, advare om og revidere handlinger og ændringer i dit IDP-miljø med lav latenstid. Deres integration med amazoncloudwatch giver dig mulighed for at integrere log- og metrikindsamling med dit IDP-system for automatisk at undersøge og handle.

- Automatiser aktuelle sikkerhedsanbefalinger – Automatiserede softwarebaserede sikkerhedsmekanismer forbedrer din evne til at skalere sikkert hurtigere og mere omkostningseffektivt. Opret sikrede IDP-arkitekturer, herunder implementering af kontroller, der er defineret og administreret som kode i versionskontrollerede skabeloner ved at bruge AWS CloudFormation.

- Beskyt data under transport og hvile – Kryptering under overførsel understøttes som standard for alle de AI-tjenester, der kræves til IDP. Vær opmærksom på beskyttelse af data i hvile og data produceret i IDP-output. Klassificer dine data i følsomhedsniveauer og brug mekanismer, såsom kryptering, tokenisering og adgangskontrol, hvor det er relevant.

- Giv folk mindst privilegerede tilladelser – IDP reducerer i høj grad behovet for direkte adgang og manuel behandling af dokumenter. Kun at involvere nødvendige personer til at udføre sagsvaliderings- eller forstærkningsopgaver reducerer risikoen for dokumentfejl og menneskelige fejl, når der håndteres følsomme data.

- Forbered dig på sikkerhedsbegivenheder – Forbered dig på en hændelse ved at have hændelsesstyring og -undersøgelsespolitik og processer på plads, der stemmer overens med dine organisatoriske krav. Kør hændelsesreaktionssimuleringer, og brug værktøjer med automatisering til at øge din hastighed til detektion, undersøgelse og genopretning.

Fokusområder

Før du opbygger en IDP-arbejdsbyrde, skal du indføre praksis for at opfylde dine sikkerhedskrav. Dette indlæg fokuserer på sikkerhedssøjlen med fire fokusområder:

- Adgangskontrol – I en IDP-applikation er adgangskontrol nøglen til at sikre informationssikkerhed. Det handler ikke kun om at sikre, at kun autoriserede brugere har adgang til applikationen, men også om at sikre, at andre tjenester kun er i stand til at få adgang til miljøet og interagere med hinanden på en passende sikker måde.

- Databeskyttelse – Fordi kryptering af data under transit understøttes som standard for alle de AI-tjenester, der kræves til IDP, fokuserer databeskyttelse i en IDP-applikation mere på kryptering af data i hvile og håndtering af følsomme oplysninger såsom personligt identificerbar information (PII).

- Nøgle- og hemmelig håndtering – Den krypteringstilgang, du bruger til at sikre din IDP-arbejdsgang, kan omfatte forskellige nøgler til at kryptere data og autorisere brugere på tværs af flere tjenester og relaterede systemer. Anvendelse af et omfattende nøgle- og hemmeligt administrationssystem giver holdbare og sikre mekanismer til yderligere at beskytte din IDP-applikation og data.

- Arbejdsbelastningskonfiguration – Konfiguration af arbejdsbelastning involverer flere designprincipper, herunder brug af overvågnings- og revisionstjenester til at opretholde sporbarhed af transaktioner og data i din IDP-arbejdsbelastning, opsætning af hændelsesresponsprocedurer og adskillelse af forskellige IDP-arbejdsbelastninger fra hinanden.

Adgangskontrol

Overvej følgende aktuelle anbefalinger i fokusområdet for adgangskontrol:

- Brug VPC-endepunkter til at etablere privat forbindelse med IDP-relaterede tjenester – Du kan bruge Amazon Textract, Amazon Comprehend og Amazon Simple Storage Service (Amazon S3) API'er gennem et verdensomdirigerbart netværk eller hold din netværkstrafik inden for AWS-netværket ved at bruge VPC-endepunkter. For at følge de nuværende sikkerhedsanbefalinger bør du holde din IDP-trafik inden for dine VPC'er og etablere en privat forbindelse mellem din VPC og Amazon Textract eller Amazon Comprehend ved at oprette grænseflade VPC-endepunkter. Du kan også få adgang til Amazon S3 fra din VPC ved hjælp af gateway VPC-endepunkter.

- Opret en centraliseret identitetsudbyder – Til godkendelse af brugere og systemer til din IDP-applikation gør opsætning af en centraliseret identitetsudbyder det nemmere at administrere adgang på tværs af flere IDP-applikationer og -tjenester. Dette reducerer behovet for flere sæt legitimationsoplysninger og giver mulighed for at integrere med eksisterende menneskelige ressourcer (HR) processer.

- Brug IAM-roller til at kontrollere adgang og gennemtvinge mindst privilegeret adgang – For at administrere brugeradgang til IDP-tjenester skal du oprette IAM-roller for brugeradgang til tjenester i IDP-applikationen og vedhæfte de relevante politikker og tags for at opnå mindst privilegeret adgang. Roller bør derefter tildeles til passende grupper, som administreres i din identitetsudbyder. Du kan også bruge IAM-roller til at tildele tjenestebrugstilladelser og derved bruge flygtige AWS Security Token Service (STS) legitimationsoplysninger til at kalde service API'er. I tilfælde, hvor AWS-tjenester skal kaldes til IDP-formål fra systemer, der ikke kører på AWS, brug AWS IAM-roller hvor som helst for at opnå midlertidige sikkerhedslegitimationsoplysninger i IAM for arbejdsbelastninger, der kører uden for AWS.

- Beskyt Amazon Textract og Amazon Comprehend på din konto mod efterligning på tværs af tjenester – En IDP-applikation anvender normalt flere AWS-tjenester, således at en tjeneste kan kalde en anden tjeneste. Derfor skal du forhindre cross-service "forvirret stedfortræder” scenarier. Vi anbefaler at bruge

aws:SourceArn,aws:SourceAccountglobale tilstandskontekstnøgler i ressourcepolitikker for at begrænse de tilladelser, som Amazon Textract eller Amazon Comprehend giver en anden tjeneste til ressourcen.

Databeskyttelse

Følgende er nogle aktuelle anbefalinger til at overveje for databeskyttelse:

- Følg de aktuelle anbefalinger for at sikre følsomme data i datalagre – IDP involverer normalt flere datalagre. Følsomme data i disse datalagre skal sikres. Aktuelle sikkerhedsanbefalinger på dette område involverer definition af IAM-kontroller, flere måder at implementere detektivkontrol på databaser, styrkelse af infrastruktursikkerheden omkring dine data via netværksflowkontrol og databeskyttelse gennem kryptering og tokenisering.

- Krypter data i hvile i Amazon Textract – Amazon Textract bruger Transport Layer Security (TLS) og VPC-endepunkter til at kryptere data under transit. Metoden til at kryptere data i hvile til brug af Amazon Textract er kryptering på serversiden. Du kan vælge mellem følgende muligheder:

- Server-side kryptering med Amazon S3 (SSE-S3) – Når du bruger Amazon S3 administrerede nøgler, krypteres hvert objekt med en unik nøgle. Som en ekstra beskyttelse krypterer denne metode selve nøglen med en primær nøgle, som den regelmæssigt roterer.

- Server-side kryptering med AWS KMS (SSE-KMS) – Der er separate tilladelser til brug af en AWS Key Management Service (AWS KMS) nøgle, der giver beskyttelse mod uautoriseret adgang til dine objekter i Amazon S3. SSE-KMS giver dig også et revisionsspor i CloudTrail, der viser, hvornår din KMS-nøgle blev brugt, og af hvem. Derudover kan du oprette og administrere KMS-nøgler, der er unikke for dig, din tjeneste og din region.

- Krypter outputtet fra Amazon Textract asynkron API i en tilpasset S3-bøtte – Når du starter et asynkront Amazon Textract-job ved at ringe

StartDocumentTextDetectionorStartDocumentAnalysis, kaldes en valgfri parameter i API-handlingenOutputConfig. Denne parameter giver dig mulighed for at angive S3-spanden til lagring af output. En anden valgfri inputparameterKMSKeyIdgiver dig mulighed for at angive den KMS-kundeadministrerede nøgle (CMK), der skal bruges til at kryptere outputtet. - Brug AWS KMS-kryptering i Amazon Comprehend – Amazon Comprehend arbejder med AWS KMS for at give forbedret kryptering af dine data. Integration med AWS KMS gør dig i stand til at kryptere dataene i lagervolumen til

Start*,Create*job, og det krypterer outputresultaterne afStart*job ved hjælp af din egen KMS-nøgle.- Til brug via AWS Management Console, Amazon Comprehend krypterer tilpassede modeller med sin egen KMS-nøgle.

- Til brug via AWS kommandolinjegrænseflade (AWS CLI), kan Amazon Comprehend kryptere brugerdefinerede modeller ved hjælp af enten sin egen KMS-nøgle eller en medfølgende CMK, og vi anbefaler sidstnævnte.

- Beskyt PII i IDP-output – For dokumenter inklusive PII skal enhver PII i IDP-output også beskyttes. Du kan enten sikre output PII i dit datalager eller redigere PII i dit IDP output.

- Hvis du har brug for at gemme PII i din IDP downstream, så se nærmere på at definere IAM-kontroller, implementere beskyttende og detektive kontroller på databaser, styrke infrastruktursikkerheden omkring dine data via netværksflowkontrol og implementere databeskyttelse gennem kryptering og tokenisering.

- Hvis du ikke har brug for at gemme PII'en i din IDP downstream, kan du overveje at redigere PII'en i din IDP-output. Du kan designe en PII-redaktionstrin ved hjælp af Amazon Comprehend i din IDP-arbejdsgang.

Nøgle- og hemmelig håndtering

Overvej følgende aktuelle anbefalinger til håndtering af nøgler og hemmeligheder:

- Brug AWS KMS til at implementere sikker nøglestyring til kryptografiske nøgler – Du skal definere en krypteringstilgang, der inkluderer opbevaring, rotation og adgangskontrol af nøgler, hvilket hjælper med at beskytte dit indhold. AWS KMS hjælper dig med at administrere krypteringsnøgler og integreres med mange AWS-tjenester. Det giver holdbar, sikker og redundant opbevaring til dine KMS-nøgler.

- Brug AWS Secrets Manager til at implementere hemmelig styring – En IDP-arbejdsgang kan have hemmeligheder såsom databaselegitimationsoplysninger i flere tjenester eller faser. Du har brug for et værktøj til at gemme, administrere, hente og potentielt rotere disse hemmeligheder. AWS Secrets Manager hjælper dig med at administrere, hente og rotere databaselegitimationsoplysninger, applikationslegitimationsoplysninger og andre hemmeligheder gennem deres livscyklus. Opbevaring af legitimationsoplysningerne i Secrets Manager hjælper med at mindske risikoen for mulig legitimationseksfiltrering af enhver, der kan inspicere din applikationskode.

Arbejdsbelastningskonfiguration

Følg disse aktuelle anbefalinger for at konfigurere arbejdsbyrden:

- Adskil flere IDP-arbejdsbelastninger ved hjælp af forskellige AWS-konti – Vi anbefaler at etablere fælles autoværn og isolering mellem miljøer (såsom produktion, udvikling og test) og arbejdsbelastninger gennem en multi-konto strategi. AWS leverer værktøjer til administrere dine arbejdsbelastninger i stor skala gennem en multi-konto strategi at etablere denne isolationsgrænse. Når du har flere AWS-konti under central administration, bør dine konti organiseres i et hierarki defineret af grupperinger af organisatoriske enheder (OU'er). Sikkerhedskontroller kan derefter organiseres og anvendes på OU'erne og medlemskonti, hvilket etablerer konsekvente forebyggende kontroller på medlemskonti i organisationen.

- Log Amazon Textract og Amazon Comprehend API-opkald med CloudTrail – Amazon Textract og Amazon Comprehend er integreret med CloudTrail. De registrerede opkald inkluderer opkald fra servicekonsollen og opkald fra din egen kode til tjenesternes API-endepunkter.

- Etabler procedurer for reaktion på hændelser – Selv med omfattende, forebyggende og detektive kontroller, bør din organisation stadig have processer på plads til at reagere på og afbøde den potentielle påvirkning af sikkerhedshændelser. At sætte værktøjerne og kontrollerne på plads forud for en sikkerhedshændelse og derefter rutinemæssigt øve hændelsesrespons gennem simuleringer, vil hjælpe dig med at verificere, at dit miljø kan understøtte rettidig undersøgelse og genopretning.

Konklusion

I dette indlæg delte vi designprincipper og aktuelle anbefalinger til sikkerhedssøjle i opbygningen af veldesignede IDP-løsninger.

For de næste trin kan du læse mere om AWS velstruktureret rammeværk og henvise til vores Vejledning til intelligent dokumentbehandling på AWS at designe og bygge din IDP-applikation. Kontakt venligst dit kontoteam for at få en velstruktureret gennemgang af din IDP-arbejdsbyrde. Hvis du har brug for yderligere ekspertvejledning, skal du kontakte dit AWS-kontoteam for at ansætte en IDP Specialist Solutions Architect.

AWS er forpligtet til IDP Well-Architected Lens som et levende værktøj. Efterhånden som IDP-løsningerne og relaterede AWS AI-tjenester udvikler sig, vil vi opdatere IDP Well-Architected Lens i overensstemmelse hermed.

Om forfatterne

Sherry Ding er en senior arkitekt inden for kunstig intelligens (AI) og maskinlæring (ML) specialistløsninger hos Amazon Web Services (AWS). Hun har stor erfaring med maskinlæring med en ph.d.-grad i datalogi. Hun arbejder hovedsageligt med kunder i den offentlige sektor om forskellige AI/ML-relaterede forretningsudfordringer og hjælper dem med at accelerere deres maskinlæringsrejse på AWS Cloud. Når hun ikke hjælper kunder, nyder hun udendørsaktiviteter.

Sherry Ding er en senior arkitekt inden for kunstig intelligens (AI) og maskinlæring (ML) specialistløsninger hos Amazon Web Services (AWS). Hun har stor erfaring med maskinlæring med en ph.d.-grad i datalogi. Hun arbejder hovedsageligt med kunder i den offentlige sektor om forskellige AI/ML-relaterede forretningsudfordringer og hjælper dem med at accelerere deres maskinlæringsrejse på AWS Cloud. Når hun ikke hjælper kunder, nyder hun udendørsaktiviteter.

Brijesh Pati er Enterprise Solutions Architect hos AWS. Hans primære fokus er at hjælpe virksomhedskunder med at anvende cloud-teknologier til deres arbejdsbelastninger. Han har en baggrund inden for applikationsudvikling og virksomhedsarkitektur og har arbejdet med kunder fra forskellige brancher som sport, finans, energi og professionel service. Hans interesser omfatter serverløse arkitekturer og AI/ML.

Brijesh Pati er Enterprise Solutions Architect hos AWS. Hans primære fokus er at hjælpe virksomhedskunder med at anvende cloud-teknologier til deres arbejdsbelastninger. Han har en baggrund inden for applikationsudvikling og virksomhedsarkitektur og har arbejdet med kunder fra forskellige brancher som sport, finans, energi og professionel service. Hans interesser omfatter serverløse arkitekturer og AI/ML.

Rui Cardoso er partnerløsningsarkitekt hos Amazon Web Services (AWS). Han fokuserer på AI/ML og IoT. Han arbejder med AWS Partnere og støtter dem i at udvikle løsninger i AWS. Når han ikke arbejder, nyder han at cykle, vandre og lære nye ting.

Rui Cardoso er partnerløsningsarkitekt hos Amazon Web Services (AWS). Han fokuserer på AI/ML og IoT. Han arbejder med AWS Partnere og støtter dem i at udvikle løsninger i AWS. Når han ikke arbejder, nyder han at cykle, vandre og lære nye ting.

Mia Chang er en ML Specialist Solutions Architect for Amazon Web Services. Hun arbejder med kunder i EMEA og deler bedste praksis for at køre AI/ML-arbejdsbelastninger i skyen med sin baggrund i anvendt matematik, datalogi og AI/ML. Hun fokuserer på NLP-specifikke arbejdsbelastninger og deler sin erfaring som konferencetaler og bogforfatter. I sin fritid nyder hun at vandre, brætspil og brygge kaffe.

Mia Chang er en ML Specialist Solutions Architect for Amazon Web Services. Hun arbejder med kunder i EMEA og deler bedste praksis for at køre AI/ML-arbejdsbelastninger i skyen med sin baggrund i anvendt matematik, datalogi og AI/ML. Hun fokuserer på NLP-specifikke arbejdsbelastninger og deler sin erfaring som konferencetaler og bogforfatter. I sin fritid nyder hun at vandre, brætspil og brygge kaffe.

Suyin Wang er AI/ML Specialist Solutions Architect hos AWS. Hun har en tværfaglig uddannelsesbaggrund i Machine Learning, Financial Information Service og Economics, sammen med mange års erfaring med at bygge Data Science og Machine Learning-applikationer, der løste forretningsproblemer i den virkelige verden. Hun nyder at hjælpe kunder med at identificere de rigtige forretningsspørgsmål og bygge de rigtige AI/ML-løsninger. I sin fritid elsker hun at synge og lave mad.

Suyin Wang er AI/ML Specialist Solutions Architect hos AWS. Hun har en tværfaglig uddannelsesbaggrund i Machine Learning, Financial Information Service og Economics, sammen med mange års erfaring med at bygge Data Science og Machine Learning-applikationer, der løste forretningsproblemer i den virkelige verden. Hun nyder at hjælpe kunder med at identificere de rigtige forretningsspørgsmål og bygge de rigtige AI/ML-løsninger. I sin fritid elsker hun at synge og lave mad.

Tim Condello er en senior arkitekt inden for kunstig intelligens (AI) og maskinlæring (ML) specialistløsninger hos Amazon Web Services (AWS). Hans fokus er naturlig sprogbehandling og computersyn. Tim nyder at tage kundeideer og omsætte dem til skalerbare løsninger.

Tim Condello er en senior arkitekt inden for kunstig intelligens (AI) og maskinlæring (ML) specialistløsninger hos Amazon Web Services (AWS). Hans fokus er naturlig sprogbehandling og computersyn. Tim nyder at tage kundeideer og omsætte dem til skalerbare løsninger.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :har

- :er

- :ikke

- :hvor

- $OP

- 100

- 120

- 150

- 7

- a

- evne

- I stand

- Om

- fremskynde

- adgang

- udrette

- derfor

- Konto

- Konti

- opnå

- tværs

- Handling

- aktioner

- aktiviteter

- Yderligere

- Derudover

- vedtage

- Fordel

- mod

- forude

- AI

- AI-tjenester

- AI / ML

- sigte

- Alert

- tilpasse

- Alle

- tillader

- sammen

- også

- Amazon

- Amazon Comprehend

- amazontekst

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- ,

- En anden

- enhver

- nogen

- api

- API'er

- Anvendelse

- Application Development

- applikationer

- anvendt

- Anvendelse

- tilgang

- passende

- arkitektonisk

- arkitektur

- ER

- OMRÅDE

- områder

- kunstig

- kunstig intelligens

- Kunstig intelligens (AI)

- AS

- Aktiver

- tildelt

- At

- vedhæfte

- opmærksomhed

- revision

- revision

- forfatter

- tilladelse

- bemyndige

- autoriseret

- Automatiseret

- automatisk

- Automation

- AWS

- AWS kunde

- baggrund

- BE

- fordi

- fordele

- BEDSTE

- bedste praksis

- mellem

- board

- Brætspil

- bog

- grænse

- bygge

- Bygning

- virksomhed

- men

- by

- ringe

- kaldet

- ringer

- Opkald

- CAN

- fanget

- tilfælde

- central

- centraliseret

- udfordringer

- Ændringer

- karakter

- karaktergenkendelse

- Vælg

- omstændigheder

- Klassificere

- Cloud

- kode

- Kaffe

- samling

- kombinerer

- engageret

- Fælles

- forstå

- omfattende

- computer

- Datalogi

- Computer Vision

- betingelse

- Konference

- Konfiguration

- tilslutning

- Overvej

- konsekvent

- Konsol

- kontakt

- indhold

- sammenhæng

- kontrol

- kontrol

- omkostningseffektiv

- skabe

- Oprettelse af

- KREDENTIAL

- Legitimationsoplysninger

- kryptografisk

- Nuværende

- skik

- kunde

- Kunder

- data

- databeskyttelse

- datalogi

- Database

- databaser

- beskæftiger

- afgørelser

- Standard

- definere

- definerede

- definere

- Degree

- Design

- design principper

- designe

- Detektion

- udvikling

- Udvikling

- forskellige

- direkte

- Direkte adgang

- do

- dokumentet

- dokumenter

- Dont

- hver

- lettere

- Økonomi

- Uddannelse

- effektiv

- enten

- elementer

- eliminere

- EMEA

- anvendelse

- beskæftiger

- muliggør

- vedrører generelt

- krypteret

- kryptering

- energi

- håndhæve

- engagere

- forbedret

- sikre

- sikring

- Enterprise

- enheder

- Miljø

- miljøer

- fejl

- etablere

- oprettelse

- Endog

- udvikle sig

- undersøge

- eksempel

- eksfiltration

- eksisterende

- forventning

- erfaring

- ekspert

- omfattende

- Omfattende oplevelse

- ekstrakt

- felt

- finansiere

- finansielle

- økonomisk information

- flow

- Fokus

- fokuserer

- fokusering

- følger

- efter

- Til

- fire

- Framework

- Gratis

- fra

- fuldt ud

- yderligere

- Spil

- gateway

- given

- giver

- Global

- Gruppens

- vejledning

- Håndterer

- Have

- have

- he

- hjælpe

- hjælpe

- hjælper

- hende

- hierarki

- hans

- hr

- HTML

- http

- HTTPS

- menneskelig

- Human Resources

- ideer

- identificere

- Identity

- identitetsstyring

- if

- KIMOs Succeshistorier

- gennemføre

- implementering

- gennemføre

- Forbedre

- in

- hændelse

- hændelsesrespons

- omfatter

- omfatter

- Herunder

- Forøg

- industrier

- oplysninger

- informationssikkerhed

- Infrastruktur

- indgang

- integrere

- integreret

- Integrerer

- integration

- Intelligens

- Intelligent

- Intelligent dokumentbehandling

- interagere

- interaktion

- interesser

- grænseflade

- ind

- Introduktion

- undersøge

- undersøgelse

- involvere

- involverer

- tingenes internet

- isolation

- IT

- ITS

- selv

- Job

- Karriere

- rejse

- jpg

- Holde

- Nøgle

- nøgler

- Sprog

- vid udstrækning

- Latency

- lag

- LÆR

- læring

- mindst

- niveauer

- livscyklusser

- GRÆNSE

- Line (linje)

- levende

- log

- langsigtet

- Se

- elsker

- Lav

- maskine

- machine learning

- hovedsageligt

- vedligeholde

- lave

- maerker

- administrere

- lykkedes

- ledelse

- leder

- styring

- måde

- manuel

- mange

- matematik

- Kan..

- mekanismer

- Mød

- medlem

- metode

- metrisk

- forkert håndtering

- afbøde

- ML

- modeller

- Overvåg

- overvågning

- mere

- flere

- Natural

- Natural Language Processing

- nødvendig

- Behov

- behov

- netværk

- netværkstrafik

- Ny

- næste

- NLP

- nummer

- objekt

- objekter

- opnå

- OCR

- of

- on

- ONE

- kun

- drift

- operationelle

- Opportunity

- optisk tegngenkendelse

- Indstillinger

- or

- organisation

- organisatorisk

- Organiseret

- OS

- Andet

- vores

- ud

- Resultat

- output

- udgange

- uden for

- egen

- parameter

- del

- partner

- partnere

- Betal

- Mennesker

- Tilladelser

- Personligt

- phd

- sætninger

- fysisk

- Søjle

- Place

- fly

- plato

- Platon Data Intelligence

- PlatoData

- Vær venlig

- politikker

- politik

- mulig

- Indlæg

- potentiale

- potentielt

- praksis

- Forbered

- forhindre

- primære

- princippet

- principper

- private

- privilegium

- problemer

- procedurer

- Processer

- forarbejdning

- produceret

- produktion

- professionel

- projekt

- beskytte

- beskyttet

- beskyttelse

- Beskyttende

- give

- forudsat

- udbyder

- giver

- offentlige

- formål

- sætte

- Sætte

- Spørgsmål

- hurtigt

- hellere

- nå

- Læs

- Læsning

- virkelige verden

- anerkendelse

- anbefaler

- anbefalinger

- opsving

- reducerer

- henvise

- region

- regelmæssigt

- relaterede

- pålidelig

- afhængighed

- kræver

- påkrævet

- Krav

- modstandskraft

- løse

- ressource

- Ressourcer

- Svar

- svar

- REST

- Resultater

- gennemgå

- højre

- Risiko

- risici

- roller

- rutinemæssigt

- Kør

- kører

- skalerbar

- Scale

- scenarier

- Videnskab

- Secret

- hemmeligheder

- sektor

- sikker

- Sikret

- sikkert

- Sikrer

- fastgørelse

- sikkerhed

- sikkerhedsbogstav

- se

- senior

- følsom

- Følsomhed

- adskille

- adskille

- Series

- Serverless

- tjeneste

- Tjenester

- sæt

- indstilling

- delt

- Aktier

- hun

- bør

- Shows

- Simpelt

- løsninger

- Løsninger

- nogle

- Højttaler

- specialist

- specifikke

- hastighed

- Sport

- etaper

- starte

- Starter

- statisk

- Trin

- Steps

- Stadig

- opbevaring

- butik

- forhandler

- lagring

- Strategi

- Styrke

- styrkelse

- stærk

- sådan

- support

- Understøttet

- Omkringliggende

- bæredygtig

- systemet

- Systemer

- tackle

- Tag

- tager

- opgaver

- hold

- Teknologier

- skabeloner

- midlertidig

- prøve

- end

- at

- deres

- Them

- derefter

- Der.

- derved

- derfor

- Disse

- ting

- denne

- Gennem

- hele

- Tim

- tid

- rettidig

- til

- token

- tokenization

- værktøj

- værktøjer

- Sporbarhed

- Trafik

- Trail

- Transaktioner

- transit

- transportere

- Drejning

- uberettiget

- under

- forstå

- enestående

- enheder

- Opdatering

- Brug

- brug

- anvendte

- Bruger

- brugere

- bruger

- ved brug af

- sædvanligvis

- validering

- forskellige

- verificere

- via

- vision

- bind

- var

- måder

- we

- web

- webservices

- hvornår

- som

- mens

- WHO

- vilje

- med

- inden for

- arbejdede

- workflow

- arbejder

- virker

- år

- Du

- Din

- zephyrnet