November 16, 2022

Joseph Burleson, Michele Korver og Dan Boneh

Redaktørens note: Nedenfor er den fulde tekst af papiret "Privacy-Protecting Regulatory Solutions Using Zero-Knowledge Proofs". Download PDF, eller læs det kortere opsummerende blogindlæg link..

Introduktion

Af al den nytte, som programmerbare blockchains tilbyder – blandt andet sikkerhed, forudsigelighed, interoperabilitet og autonome økonomier – tilbyder de mest udbredte blockchains i dag ikke privatliv. Dette er fortsat en vigtig hindring for deres udbredte vedtagelse. Selvom ikke alle krypto-tokens udelukkende – eller endda hovedsageligt – er finansielle instrumenter og kan bruges til en række forskellige formål inden for det voksende web3-økosystem, handler blockchain-brugere med hinanden på blockchains ved hjælp af digitale aktiver. De nuværende arkitekturer for de fleste eksisterende blockchains er afhængige af transaktionsgennemsigtighed for at fremme tillid, men denne standardgennemsigtighed og mangel på privatliv øger risikoen for forbrugerskade ved at tillade andre blockchain-brugere at se transaktionshistorikken og beholdningen af enhver tegnebogholder. Pseudonymiteten, der er karakteristisk for blockchains, er den vigtigste beskyttelse mod dårlige aktører, men den er let at overvinde. Moderne blockchain-analysepraksis har vist, at heuristisk analyse af brugerinteraktioner kan bruges til at gennembore dette privatliv, og enhver, der handler med en tegnebogholder, kan effektivt se hele deres økonomiske profil. Selv om det giver en nettofordel ved sporing af ulovlig finansiel aktivitet, gør transaktionsgennemsigtighed derfor brugere af blockchain-teknologier særligt sårbare over for svig, social engineering og tyveri af aktiver fra dårlige aktører, såvel som den inchoate skade forårsaget af afsløring af følsomme finansielle data til tredje partier.

Den gennemsigtige karakter af offentlige hovedbøger på blockchains står i skærende kontrast til standard privatlivets fred i det traditionelle finansielle system, som opstår ved registrering af transaktioner på private hovedbøger, der vedligeholdes af finansielle formidlere, understøttet af lovbestemte rettigheder til økonomisk privatliv og menneskelig kontrol med adgang til følsomme økonomiske oplysninger. Forskrifter og vejledning udstedt af ministeriet for finansministeriets (Treasury) Office of Foreign Assets Control (OFAC), der er ansvarlig for det amerikanske finansielle sanktionsregime, og Financial Crimes Enforcement Network (FinCEN), der er ansvarlig for amerikanske regler for bekæmpelse af hvidvaskning af penge og tilsyn, sammen med deres bemyndigende vedtægter, er designet til at tvinge gennemsigtighed for at overvinde den iboende uigennemsigtighed i det traditionelle finansielle system og det privatliv, det giver. Registrerings- og rapporteringskravene, der følger af disse vedtægter, kræver, at finansielle formidlere opretholder og videregiver oplysninger til regeringen (samt træffer andre handlinger såsom blokering af adgang til aktiver) for at støtte retshåndhævelsesundersøgelser, stoppe terrorfinansiering og fremme den nationale sikkerhed politikker bl.a. Det er vigtigt, at disse tiltag skaber undtagelser til beskyttede privatlivsrettigheder og repræsenterer en balance – om end en ufuldkommen – mellem privatlivsrettigheder og overholdelseskrav.

Ingen af disse beskyttelser – hverken den praktiske beskyttelse af privatlivets fred, som den iboende uigennemsigtighed af private hovedbøger giver, eller den eksplicitte juridiske anerkendelse af rettigheder til økonomisk privatliv – eksisterer med hensyn til brugere på offentlige blockchains. Desuden risikerer forsøg på at importere foranstaltninger (såsom kundeidentifikation og due diligence, i daglig tale kendt som "kend din kunde" eller "KYC"-krav) at underminere selv de minimumsniveauer af privatliv, som pseudonymitet giver, ved at skabe "honeypots" af information, der tiltrækker ondsindede angreb og insidertrusler. Selvom kompromittering af sådanne oplysninger forårsager forbrugerskade i det traditionelle finansielle system, forværrer det farligt den allerede forhøjede risiko for tyveri, bedrageri og endda fysisk skade, der eksisterer som følge af fuld økonomisk gennemsigtighed.

Mens der er nyere, mere snævert adopterede lag-1 blockchains, der primært fokuserer på privatlivets fred, for de blockchains, der ikke i sagens natur er private, er brugerne nødt til at stole på et væld af smarte kontraktprotokoller og layer-2 blockchains, der anonymiserer transaktionsdata, mange af som bruger nul-viden beviser, privatlivsbevarende kryptografiske teknikker, for at opnå anonymitet. Disse protokoller og blockchains er almindeligvis blevet hånet for udelukkende at have uhyggelige formål (inklusive ved at blive mærket "mixere"), og selvom det er uigendriveligt, at en del af deres volumen har bånd til hacks og andre ulovlige formål,1 der er ubestridelig værdi i at fremme privatlivsbevarende teknologi til lovlige formål. Faktisk kunne sådanne teknologier give lovlige forbrugere mulighed for at drage fordel af et niveau af økonomisk privatliv og forbrugerbeskyttelse ud over, hvad forbrugere af traditionelle finansielle tjenester nyder godt af. De samme løsninger, der maksimerer privatlivets fred, kan dog frustrere regeringens evne til at forfølge undersøgelser, bekæmpe ulovlig finansiel aktivitet eller inddrive stjålne aktiver for at fremme retshåndhævelse og nationale sikkerhedsmål. Betyder dette, at blockchain-teknologi nødvendigvis tvinger et valg mellem compliance for at opdage, forhindre og forstyrre ulovlig finansiel aktivitet på den ene side og privatliv og forbrugerbeskyttelse på den anden side?

Dette papir argumenterer eftertrykkeligt for, at svaret er nej. Løsning af denne spænding ved hjælp af moderne kryptografiske teknikker – i modsætning til eksisterende rammer, der er afhængige af menneskelig kontrol – er ikke nødvendigvis et nulsumsspil. Det er både muligt og nødvendigt at forene brugernes privatlivsbehov og regulatorernes og de retshåndhævende myndigheders informationsmæssige og nationale sikkerhedsbehov. Dette papir foreslår potentielle use cases for nul-viden beviser i blockchain protokoller, der kan nå begge sæt af mål. Først beskriver vi det grundlæggende i nul-viden bevis teknologi, efterfulgt af en oversigt over relevante juridiske og regulatoriske regimer, der kan være gældende. Derefter, ved at bruge Tornado Cash som eksempel, opstiller vi en række løsninger på højt niveau, som udviklere og politiske beslutningstagere kunne overveje.

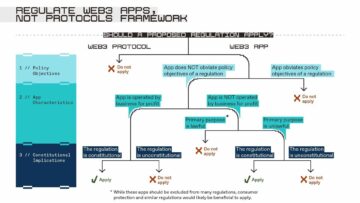

INår forfatterne skriver dette, bekræfter forfatterne den vigtige præmis, "regulere apps, ikke protokoller".2 I USA er det almindelig praksis, at applikationslaget udfører sanktionsscreening ved hjælp af geo-hegnteknikker og begrænser brugeradgang gennem en række forskellige foranstaltninger. Selvom disse begrænsninger er nyttige, er de ikke fejlsikre, og dårlige aktører kan ikke desto mindre omgå sådanne kontroller. Som følge heraf har visse privatlivsbevarende teknologier, der kan være modtagelige for brug af sanktionerede parter, valgt at inkludere begrænsninger på protokolniveau for at imødegå nationale sikkerhedsproblemer. Forfatterne indtager ikke den holdning, at alle teknologier, der beskytter privatlivets fred, bør træffe den samme beslutning; Udviklere bør have frihed til at vælge, om de ønsker at vedtage begrænsninger på protokolniveau for at beskytte mod brug fra ulovlige aktører og potentielt regulatorisk ansvar. For dem, der vælger at vedtage beskyttelser, tilbyder vi simpelthen potentielle alternativer at overveje, som kan gøre disse løsninger mere effektive, samtidig med at de begrænser potentialet for, at de kan bruges til censur.

Baggrund

Opnå privatlivets fred ved at bruge nulvidensbeviser

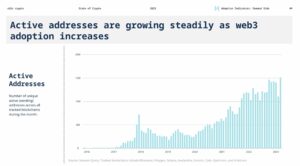

Det er usandsynligt, at blockchain-teknologi vil opnå mainstream-adoption uden at sikre privatlivets fred. For eksempel, når det kommer til finansiel infrastruktur, kan potentielle brugere af blockchain-baserede betalingssystemer være meget tilbageholdende med at bruge disse systemer, hvis deres lønninger eller andre følsomme finansielle oplysninger, herunder betalinger for tjenester såsom medicinske behandlinger, er offentligt synlige. Det samme kan siges om sociale netværkstjenester, decentraliserede udlånsprotokoller, filantropiske platforme og enhver anden brugssag, hvor brugere værdsætter privatlivets fred for deres oplysninger.

Dataene bekræfter denne holdning. Det 30-dages glidende gennemsnit af cryptocurrency-markedsværdi modtaget af on-chain privatlivsbevarende tjenester eller protokoller nåede $52 millioner pr. 29. april 2022, en stigning på næsten 200% i løbet af de foregående 12 måneder.3 Til kontekst bruger mange privatlivsbevarende protokoller algoritmisk kryptografi til at lette en blockchain-adresse, der deponerer digitale aktiver i en pulje af lignende fungible aktiver, efterfulgt af en anden blockchain-adresse, der kontrolleres af den samme bruger, der effektivt trækker det samme antal og samme type aktiver fra den pulje. bryde varetægtskæden og hæmme sporbarheden af transaktioner. Visse af disse protokoller og nogle lag-2 blockchains bruger algoritmer kendt som nul-viden beviser til at anonymisere transaktioner uden at udsætte følsomme brugeroplysninger til kæden.

Nulvidensbeviser muliggør private transaktioner på en offentlig blockchain. Grundlæggende er et nul-vidensbevis en måde for en part, kaldet en "beviser", til at overbevise en anden part, en "verifikator", om at et bestemt udsagn er sandt, mens det ikke afslører noget om de underliggende data, der laver udsagnet rigtigt. For eksempel kan beviseren bevise viden om løsningen til et Sudoku-puslespil uden at afsløre noget om løsningen. Mere interessant, kan en person bevise, at de er gamle nok til at købe alkohol eller stemme, uden at afsløre navn og fødselsdato trykt på deres kørekort. (Teknisk set ville de bevise uden viden, at de har regeringsunderskrevne dokumenter, og at deres fødselsdato på disse dokumenter fastslår personens påkrævede alder). Beviset overbeviser verifikatoren om, at dette faktum er sandt, uden at afsløre andre Information.4

Man kan bygge en række privatlivsmekanismer ved hjælp af nul vidensværktøjer. For eksempel kan Alice sende penge til en tjeneste, der holder transaktionsoplysningerne private, og tjenesten giver Alice en kvittering for hendes indbetaling. Tjenesten, såvel som offentligheden, erfarer, at Alice sendte midler. På et senere tidspunkt, når Alice ønsker at hæve midlerne fra tjenesten, konstruerer hun et nul-vidensbevis på, at hun har en gyldig kvittering, og at hun endnu ikke har hævet midlerne forbundet med den kvittering. Beviset afslører intet om Alices identitet, men overbeviser tjenesten om, at den interagerer med en person, der er berettiget til at hæve disse midler. Her bruges nulvidensbeviset til at overbevise tjenesten om, at fortrydelseskravet er gyldigt, samtidig med at udtrækkerens identitet holdes privat.

Kritisk set beskytter beviser med nulviden privatlivets fred ved at tillade selektiv videregivelse af de oplysninger, der er nødvendige for at vurdere overholdelse af politik, uden at afsløre alle de underliggende oplysninger. Nulvidensbeviser kan muliggøre forskellige grader af privatliv, herunder fuldstændigt privatliv, hvor ingen kan spore en transaktion, eller privatliv fra alle undtagen nogle få specifikke parter. Selvom der er en række lovlige grunde til, at folk kan have brug for stærk beskyttelse af privatlivets fred, kan disse teknologier også være en magnet for dårlige skuespillere. Ligesom den samlede brug af protokoller til beskyttelse af privatlivets fred toppede i 2022, så steg den relative andel af værdien modtaget fra ulovlige kilder, hvor ulovlige blockchain-adresser tegnede sig for cirka 23 % af alle midler sendt til sådanne protokoller i år gennem 2. kvartal. Næsten al den ulovlige aktivitet stammede fra sanktionerede enheder eller bestod af stjålne midler.5 På trods af den privatlivsbevarende teknologi, der anvendes af disse protokoller, er blockchain-analysefirmaer, som Chainalysis og TRM Labs, nogle gange i stand til at spore ulovlige midler flyder gennem disse protokoller, hvor de ikke har tilstrækkelige mængder til at maskere aktiviteten, eller hvor de mængder, de har, ikke er tilstrækkeligt forskellige.6 Ydermere, selv når ulovlige aktører udnytter teknologi til beskyttelse af privatlivets fred, står de stadig over for udfordringer med at tage deres aktiver ud af kæden, da fiat-på- og afkørselsramper i de fleste tilfælde betragtes som finansielle institutioner i store finansielle centre og andre jurisdiktioner over hele kloden. og dermed underlagt AML/CFT-krav.7 Implementering og håndhævelse af disse krav globalt er dog i bedste fald ujævn og ikke-eksisterende i nogle jurisdiktioner, hvilket giver et gunstigt klima for ulovlige aktører til at udveksle digitale aktiver med fiat-valuta. Som et resultat, selvom privatlivsbevarende protokoller er afgørende for at holde legitime brugeroplysninger private, skaber de sårbarheder inden for blockchain-økosystemer, som ulovlige aktører kan udnytte. Overholdelse af internationale juridiske og regulatoriske regimer er ganske vist kompleks, men en standardiseret og regulatorisk-kompatibel implementering af nul-viden beviser i decentraliserede blockchain-protokoller kan adressere nogle vigtige sårbarheder og samtidig gavne web3-deltagere.

Gældende regulatoriske regimer

At forstå, hvordan beviser med nulviden kan overvinde det tilsyneladende binære valg mellem compliance og privatliv, kræver en forståelse af de særlige jurisdiktionelle lovkrav, der relaterer til bekæmpelse af ulovlig finansiel aktivitet. I USA kan regler, der mest sandsynligt påvirker privatlivsbevarende protokoller, kategoriseres i to primære juridiske regimer: (A) i henhold til rækken af føderale love og regulativer almindeligvis kendt som Bank Secrecy Act (BSA) – (i) Kundeidentifikationsprogram og kundekendskabskrav (almindeligvis omtalt som "Kend din kunde"- eller "KYC"-standarder) og (ii) transaktionsovervågning samt andre krav til registrering og rapportering;8 og (B) under præsidentens krigstid og nationale nødbeføjelser – amerikanske sanktionsprogrammer.9 Web3 markedsdeltagere skal forholde sig til de juridiske krav i begge regimer for at minimere enhver risiko for håndhævelse for manglende overholdelse og for at afbøde ulovlig brug af protokoller og platforme. Yderligere kan enhver manglende overholdelse resultere i alvorlige konsekvenser, herunder civile sanktioner og strafferetlig forfølgning.10

BSA kræver, at visse finansielle institutioner og andre relaterede enheder overholder en række overvågnings-, registrerings- og rapporteringsforpligtelser. Formålet med disse forpligtelser er at bistå FinCEN, OFAC og retshåndhævende myndigheder med identifikation, forebyggelse og retsforfølgning af hvidvaskning af penge, finansiering af terrorisme og bedrageri, samt identifikation og blokering af aktiver i det amerikanske finanssystem, der tilhører USA. til sanktionerede parter i henhold til national sikkerhed og udenrigspolitiske mål. Fuld overholdelse under BSA og sanktionsordninger skaber et klart og auditerbart papirspor af ulovlig aktivitet, som tilsynsmyndigheder og retshåndhævelse kan følge, og er afgørende for deres succesfulde håndhævelse.11

BSA-dækkede eller forpligtede enheder omfatter traditionelle finansielle institutioner såsom banker, samt pengeservicevirksomheder (MSB'er) såsom valutahandlere, vekslere og pengetransmittere, blandt andre.12 FinCEN har yderligere afklaret at enkeltpersoner og enheder, der udsteder, administrerer eller udveksler Convertible Virtual Currency (CVC), eller værdi, der træder i stedet for valuta, også betragtes som MSB'er og derfor underlagt alle de gældende overholdelsesforpligtelser i henhold til BSA.13 Afhængigt af kendsgerningerne og omstændighederne for en blandingstjenestes drift eller forretningsmodel, kan en mixer betragtes som en MSB og er underlagt registrerings- og overholdelseskravene i BSA. Dette skyldes, at visse blandingstjenester kan aktivere værdi, der erstatter valuta at flytte fra tegnebøger inden for platformen til tegnebøger uden for platformen.14 I modsætning hertil involverer privatlivsbevarende decentraliserede blockchains sandsynligvis ikke pengeoverførsel. Som FinCEN udtrykkeligt angiver i sin seneste vejledning, udstedt i 2019, vil ikke-depot, selvudførende kode eller software alene, selv om de udfører blandingsfunktioner, ikke på nuværende tidspunkt udløse BSA-forpligtelser:

En anonymiserende softwareudbyder er ikke en pengesender. FinCEN-regler undtager fra definitionen af pengesender de personer, der leverer "leverings-, kommunikations- eller netværksadgangstjenester, der bruges af en pengesender til at understøtte pengeoverførselstjenester." [31 CFR § 1010.100(ff)(5)(ii)]. Dette skyldes, at leverandører af værktøjer (kommunikation, hardware eller software), der kan bruges i pengeoverførsel, såsom anonymisering af software, er involveret i handel og ikke pengeoverførsel.15

Anvendelsen af krav til overholdelse af sanktioner er en smule mindre klar. Sanktionsregimerne, der administreres af OFAC, gælder for alle amerikanske personer, både enkeltpersoner og enheder, uanset hvor de bor, og kræver, at de identificerer, blokerer og adskiller transaktioner, der involverer ejendom tilhørende sanktionerede parter. Selvom OFAC har erklærede at sanktionsordninger ikke gælder for offentliggørelse af software og privatlivsbevarende teknologier per se,16 den manglende gennemførelse af foranstaltninger til at forhindre sanktionerede parter i at misbruge disse teknologier – som diskuteret mere detaljeret nedenfor – risikerer svar fra OFAC, der kan underminere sådanne teknologiers levedygtighed, som f.eks. sagen med Tornado Cash.17

KYC-standarder og transaktionsovervågning

De personer eller enheder, hvis forretningsmodeller er klassificeret som MSB'er skal opfylde visse krav til informationsindsamling og transaktionsovervågning for at opfylde deres forpligtelser i henhold til BSA. MSB'er er forpligtet til at indhente KYC-oplysninger fra personer, der bruger deres tjenester til at udføre transaktioner, for at verificere sådanne personers identitet.18 MSB'er skal som minimum indhente en brugers navn, adresse og skatteidentifikationsnummer som en del af KYC-processen.19

Post-onboarding skal MSB'er også overvåge transaktioner, der udføres gennem deres platforme og rapportere enhver mistænkelig aktivitet, der kan signalere ulovlig adfærd ved at indsende rapporter om mistænkelige aktiviteter (SAR'er). BSA kræver, at MSB'er indgiver en SAR inden for 30 dage, hvis de kender til eller har mistanke om, at en transaktion på deres platform kan involvere ulovlig aktivitet, forudsat at en sådan transaktion involverer overførsel af mindst 2,000 USD i alt. For at tilskynde til rettidig indgivelse vil den korrekte indgivelse af en SAR med hensyn til en transaktion beskytte MSB fra alt civilretligt ansvar i forbindelse med den pågældende transaktion.20

Mens BSA også pålægger MSB'er andre registrerings- og rapporteringskrav, såsom indgivelse af valutatransaktionsrapporter (CTR), er dette krav pt. gælder ikke for digitale aktiver og er ikke umiddelbart relevant til nuværende formål.21

Sanktioner

FinCEN har fuld autoritet til at administrere BSA, udsende regler i henhold hertil og anlægge håndhævelsessøgsmål mod dem, der overtræder BSA, men OFAC har et meget bredere jurisdiktionsmandat. Mest økonomiske sanktioner kommer fra myndighed delegeret til præsidenten i International Emergency Economic Powers Act (IEEPA) og National Emergencies Act (NEA).22 Således er sanktioner en krigstids- og national sikkerhedsrelateret magt vedtaget via bekendtgørelse. OFAC overvåger alle finansielle transaktioner i USA og kan sanktionere enhver person, enhed eller land, der udgør en trussel mod den nationale sikkerhed. Som et resultat heraf, hvis en OFAC-udpeget person eller enhed har en interesse i en transaktion, der behandles gennem eller ejendom, der ejes af en amerikansk person eller enhed, herunder men ikke begrænset til BSA-forpligtede enheder såsom MSB'er og banker, den amerikanske person eller enhed ville være forpligtet til (i) at blokere (fryse) den forbudte transaktion og enhver konti eller ejendom relateret til den angivne person, og/eller (ii) placere eventuelle midler modtaget i forbindelse med en sådan transaktion på en adskilt, blokeret konto, og ( iii) indsende visse rapporter til OFAC. I begge tilfælde, ingen amerikansk person eller enhed kan behandle en sådan transaktion og/eller frigive sådanne midler indtil OFAC fjerner den pågældende person eller enhed fra sanktionslisten, annulleres det gældende sanktionsprogram, eller OFAC giver eksplicit tilladelse til frigivelse af tilbageholdte midler gennem tildeling af en licens.23

For sanktioner i forbindelse med kryptovalutatransaktioner kommer myndigheden generelt fra EO 13694, som fokuserede på "betydelige ondsindede cyberaktiverede aktiviteter".24 Personer, der overtræder økonomiske sanktioner, kan risikere civile eller strafferetlige sanktioner.25 Det skal bemærkes, at standarden for administrativt eller civilretligt ansvar for overtrædelser af sanktioner er objektivt ansvar, hvilket betyder, at man kan holdes ansvarlig for at sende eller modtage en transaktion eller undlade at blokere ejendom forbundet med en sanktioneret person, enhed eller land, selv hvis det ikke var hensigten at gøre det.26 Dette pålægger reelt et due diligence-krav for at forhøre sig om kilden til midler, når man deltager i finansielle eller forretningsmæssige aktiviteter. Strafansvar kræver derimod udvisning af forsæt - at den person, der overtræder sanktioner, har til hensigt at gøre det. Straffeforfølgning for overtrædelse af sanktioner anlægges af justitsministeriet i henhold til IEEPA eller hvidvaskningslovgivning kodificeret i afsnit 18 i den amerikanske kodeks.27 Den vigtige løsning med hensyn til sanktionsansvar og OFAC-overholdelseskrav er, at disse forpligtelser gælder for alle personer og enheder i USA eller gør forretninger i USA og er ikke bundet til, om personen eller enheden er omfattet af BSA eller ej.

Optimering af privatlivsprotokoller for at mindske ulovlig finansieringsrisiko

Potentialet for privatlivsforbedringer, som beviser med nul viden giver, står i spænding med de førnævnte lovgivningsmæssige rammer. Teknologiens evne til at afskærme transaktionsdetaljer betyder, at den muligvis ikke umiddelbart egner sig til fyldestgørende overholdelse af regulativer såsom BSA-krav – selvom det stadig er et åbent spørgsmål, om og i hvilket omfang smarte kontrakter og kode er underlagt kravene i de beskrevne regler. Som nævnt ovenfor undtager FinCEN i sin vejledning for 2019 eksplicit softwarekode fra BSA's anvendelsesområde, og derfor er en virkelig decentral protokol uden individ eller gruppe bag sin drift ikke forpligtet til – og det er heller ikke engang klart, hvordan den kunne – indsamle og opbevare KYC-oplysninger eller fil SAR'er på brugere. Tilsvarende henviser de bemyndigende vedtægter og cybersikkerhedsbekendtgørelsen, som vil regulere pålæggelsen af eventuelle sanktioner, til "ejendom og interesser i ejendom"Af målrettede enkeltpersoner og enheder, hvilket tyder på, at software og computerkode i sig selv er uden for sanktionernes rammer.28 Og for nylig vejledning fra OFAC synes at indikere, at offentliggørelse af software ikke i sig selv er en sanktionerbar aktivitet.29 Men i lyset af OFAC's udpegelse af visse smarte kontraktadresser forbundet med Tornado Cash, er denne konklusion langt fra klar.

Ikke desto mindre kan beviser med nulviden designes til at mindske nogle risici for eksponering for ulovlig finansiel aktivitet og økonomisk sanktionsansvar gennem privatlivsfremmende protokoller, herunder afbødning af selve de nationale sikkerhedsrisici, som OFAC-sanktioner søger at imødegå. Især er der adskillige foranstaltninger, som privatlivsfokuserede protokoller kan implementere for bedre at håndtere disse risici uden at underminere deres effektivitet. Tre mulige foranstaltninger er opsummeret nedenfor, som hver er evalueret i sammenhæng med den privatlivsbeskyttelsesprotokollat Tornado Cash.

Tornado Cash-eksemplet

En måde at demonstrere potentialet for nulvidensbeviser for at overvinde det nuværende binære valg mellem potentielt erstatningsansvar under eksisterende sanktionsordninger, som er rejst af privatlivsfremmende teknologier, er gennem linsen af Tornado kontanter – den fortrolighedsfremmende protokol, som for nylig blev godkendt af OFAC. Tornado Cash er en protokol implementeret på Ethereum blockchain, der søger at anonymisere brugeraktiver for at beskytte deres privatliv. Enhver kunne sende midler fra deres Ethereum-adresse til Tornado Cash smarte kontrakter, og disse midler ville forblive deponeret i kontrakterne, indtil ejeren valgte at trække dem tilbage. Typisk vil brugere vente alt fra flere uger, til måneder eller endda år, før de trækker ud, da den mellemliggende tidsperiode (i hvilken andre brugere indbetaler og hæver penge) kan øge eller mindske effektiviteten af Tornado Cashs privatlivsbevarende funktioner. Ved tilbagetrækning brugte protokollen nul-viden-sikker teknologi til at overføre midlerne til en ny Ethereum-adresse, hvilket brød forbindelsen mellem den adresse, hvorfra midlerne oprindeligt blev indsat i Tornado, og den nye adresse, hvortil midlerne senere blev trukket fra Tornado.30 Tornado Cash-protokollen er uforanderlig, tillidsløs og fuldautomatisk.31 Anonymiteten tilvejebragt af Tornado Cash afhang af, at flere brugere samtidig benyttede tjenesten til at bryde forbindelsen mellem tegnebogsadresser, der blev brugt til ind- og udbetalinger. Derudover vedligeholdt brugerne et certifikat, som kun de kunne afsløre, hvilket beviste ejerskab af de deponerede tokens. I overensstemmelse med den seneste stigning i ulovlig brug af mixer blev Tornado Cash-platformen på samme måde og ofte brugt til at hvidvaske stjålne midler. For eksempel, ved hacket af Ronin-broen i april 2022, blev cirka 600 millioner dollars stjålet fra broen og overført til en Ethereum-adresse ejet af angriberen. Et par dage senere flyttede hackerne nogle af de stjålne midler ind i Tornado Cash.32 I august 8, 2022, OFAC udpeget, blandt andet hjemmesiden tornado.cash og flere Ethereum-adresser tilknyttet tjenesten, hvoraf mange var smarte kontraktadresser uden en identificerbar nøgleholder.33 I den offentlige meddelelse, der fulgte med udpegelsen, pegede finansministeriet på over $7 milliarder i ulovligt udbytte hvidvasket gennem Tornado Cash, inklusive $455 millioner hvidvasket af det nordkoreanske statssponserede hackingsyndikat kendt som Lazarus Group, og betydelige beløb forbundet med Harmoni bro34 , Nomade røvere.35 Selvom brugere engagerede sig i en betydelig mængde legitim transaktionsaktivitet gennem Tornado Cash, traf Treasury valget om at gribe ind over for protokollen og dens smarte kontrakter på trods af betydelige sikkerhedsmæssige konsekvenser for uskyldige tredjeparter, herunder at forhindre ikke-sanktionerede personer i at hæve fuldt legitime indskudte midler ved hjælp af protokollen. Dette problem opstår som følge af Tornado Cashs decentraliserede og ikke-depotmæssige karakter, hvilket gør det vanskeligt at identificere en organisation eller person, der er ansvarlig for dens aktiviteter. Som følge heraf kan anvendelse af traditionelle sanktionshåndhævelsesteknikker og blokering af ejendomsinteresser i denne sammenhæng udgøre tekniske juridiske udfordringer. Selvom sådanne protokoller nogle gange udelukkende er castet som forsøg på at omgå regulatoriske krav, fra et cybersikkerhedsperspektiv, kan den tekniske arkitektur af Tornado Cash også repræsentere den robuste privatlivsbevarende teknologi, der er nødvendig for at afskrække uautoriserede tredjeparter og ondsindede aktører fra at indhente følsomme oplysninger om enkeltpersoner og virksomheder, der opererer on-chain. Denne tilgang foretrækkes og kan være teknologisk langt overlegen i forhold til de traditionelle operationelle kontroller, der begrænser adgangen til information, som mere centraliserede frihedssystemer pålægger, og som har vist sig mere og mere sårbare over for ondsindede angreb og insidertrusler.

I sin pressemeddelelse, der fulgte med OFAC-betegnelsen, indikerede finansministeriet, at "på trods af offentlige forsikringer ellers har Tornado Cash gentagne gange undladt at pålægge effektive kontroller designet til at forhindre det i at hvidvaske midler for ondsindede cyberaktører. . . ."36 Faktisk, og som beskrevet mere detaljeret nedenfor, havde Tornado Cash nogle tekniske kontroller på plads for at beskytte mod platformens brug til ulovlig økonomisk aktivitet. Spørgsmålet er – var der mere effektive tekniske kontroller, såsom dem, der udnytter beviser på nulviden, som Tornado Cash kunne have implementeret, og som ville have overtalt finansministeriet til ikke at tage de handlinger, det gjorde? Lad os overveje disse nul-videnssikre løsninger, inklusive nogle som Tornado Cash implementerede, og andre der kan forbedre effektiviteten. Selvom ingen af disse tilgange alene er en sølvkugle, kan de tilsammen forbedre evnen til at opdage, afskrække og forstyrre ulovlig finansiel aktivitet og brugen af privatlivsprotokoller af sanktionerede statslige aktører. Disse er: (i) indbetalingsscreening – kontrol af tegnebøger, der foretager indgående transaktioner, mod blokeringslister og tilladelseslister; (ii) tilbagetrækningsscreening – kontrol af tegnebøger, der anmoder om tilbageførte midler, i forhold til blokeringslister og tilladelseslister; og (iii) selektiv de-anonymisering – en funktion, der ville give føderale tilsynsmyndigheder og retshåndhævende myndigheder adgang til transaktionsoplysninger.

Indskudsscreening

Digitale aktiver, der er hjemmehørende i Ethereum-blockchainen eller koblet til den fra en anden kæde, kan byttes til ETH og deponeres i Tornado Cash i et forsøg på at bevare privatlivets fred for brugernes transaktioner. For at forhindre indskud af aktiver fra sanktionerede personer eller tegnebøger forbundet med udnyttelser eller hacks, brugte Tornado Cash indskudsscreening, der var afhængig af en "blokeringsliste" af udpegede adresser. Den yderligere brug af en "tilladelsesliste" kunne dog bruges til at imødegå nationale sikkerhedsproblemer og samtidig minimere risici for lovlige brugere af protokollen, som yderligere beskrevet nedenfor.

Blokering

Tornado Cashs indbetalingsscreening gjorde det muligt automatisk at begrænse, hvem der kan bruge protokollen ved at blokere eventuelle foreslåede indbetalinger fra adresser, der er sanktioneret eller på anden måde blokeret af den amerikanske regering. Tornado Cash opnåede dette ved at bruge et blockchain-analysefirma on-chain oracle service for at teste, om en adresse i øjeblikket er angivet på økonomiske eller handelsembargolister (eller "blokeringslister") fra forskellige enheder, herunder USA, EU eller FN37 Det ville Tornado Cashs smarte kontrakter "ring" til analysefirmaets kontrakt før de accepterer midler til en af sine puljer.38 En indbetalingsanmodning ville mislykkes, hvis midlerne kommer fra en af de blokerede adresser, der er inkluderet på analysefirmaets liste over Specially Designated Nationals (SDN).

Selvom indbetalingsscreening ved hjælp af blokeringslister er et godt første skridt, er der flere praktiske problemer med denne mekanisme. For det første, når cyberkriminelle stjæler midler fra et offer, kan de straks flytte midlerne ind i Tornado Cash, før offeret overhovedet indser, at midlerne er væk, og helt sikkert før et analysefirma har markeret midlerne som stjålne eller på SDN-listen i deres software . For det andet, i tilfælde af at den cyberkriminelles adresse placeres på SDN-listen før indbetaling i Tornado Cash, kunne tyven blot overføre midlerne til en ny adresse og straks indsætte midlerne i Tornado Cash fra den nye adresse, før den nye adresse. adresse tilføjes til sanktionslisten. Sofistikerede hackingsyndikater, som DPRK's Lazarus Group, bruger disse teknikker ganske effektivt for at undgå opdagelse. Men blockchain-analysefirmaer forsøger at overvinde denne begrænsning ved at bruge ændringsadresseanalyse og heuristik til at identificere ikke-udpegede tegnebøger, der også kontrolleres af udpegede grupper.39 Endelig kan det at stole på en ikke-statslig enhed som sandhedsdommeren med hensyn til, hvem eller hvad der er på en sanktionsliste, resultere i nøjagtighedsproblemer, som ville være svære at identificere og rette op på. Et analysefirma kunne f.eks. fejlagtigt inkludere en adresse på sin blokeringsliste, og det er uklart, om ejeren af en sådan adresse ville have mulighed for at få fejlen rettet (i modsætning til tilfældet med traditionelle finansielle institutioner, som kan indgive klager fra deres kunder). Der er også problemet med, hvilken sanktionsliste der tilføjes, da alle sanktioner repræsenterer politiske beslutninger fra den udstedende regering.

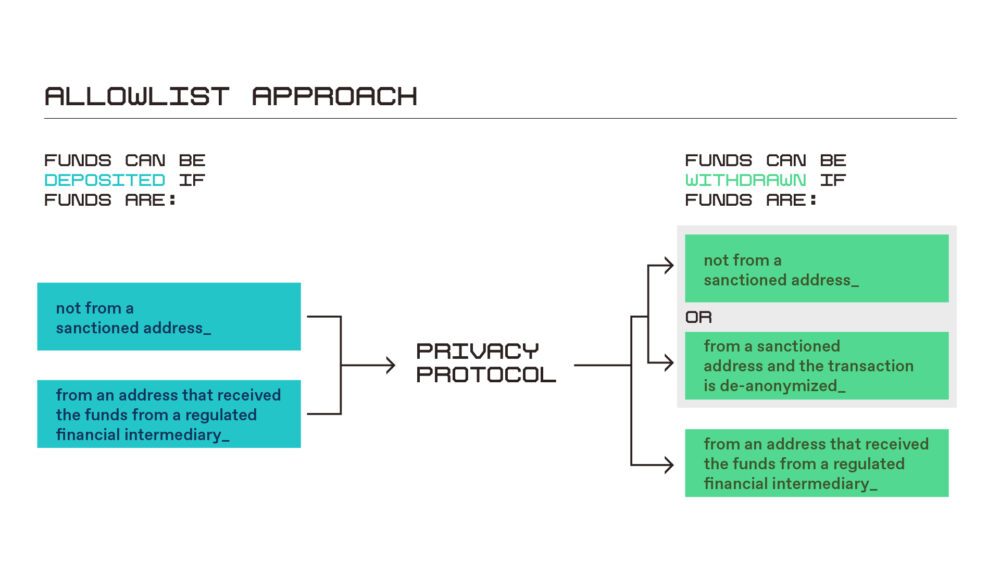

Tilladelsesliste

For at reducere risikoen for, at et analysefirma eller en statslig enhed kan bruge blokeringslister til uretfærdigt at censurere lovlydige brugere, kan privatlivsbevarende protokoller overveje en mere robust form for indbetalingsscreening, der også er afhængig af en "tilladelsesliste" over tegnebogsadresser, som restriktioner for indbetalingsscreening ville ikke gælde. Denne tilladelsesliste ville bestå af tegnebogsadresser forbundet med regulerede finansielle formidlere – såsom fiat-on-ramps som Coinbase – der udfører omfattende KYC-screening som en del af deres onboarding-processer, og derved undgår behovet for den privatlivsbevarende protokol til at screene disse adresser, som afbildet nedenfor.

Denne tilgang vil kun tillade en bruger at indbetale midler i en protokol, der beskytter privatlivets fred, hvis indbetalingsadressen (i) ikke er på det relevante analysefirmas SDN-liste (dvs. adressen er ikke på en blokeringsliste) eller (ii) modtaget de nævnte midler fra en reguleret finansiel formidler (dvs. adressen is på tilladelseslisten). Denne tilladelsesliste kunne administreres og opdateres over tid af den decentraliserede autonome organisation (DAO), der kontrollerer protokollen, eller kunne hentes fra et on-chain orakel af adresser forbundet med regulerede finansielle formidlere (svarende til bloklisteoraklet, der drives af Chainalysis). Visse privatlivsbevarende teknologier kunne tage dette koncept et skridt videre ved at bygge bro direkte over deres protokol til regulerede finansielle formidlere, hvilket giver brugerne mulighed for at indbetale midler direkte fra disse formidlere til protokollen uden først at skulle overføre pengene til en separat tegnebogsadresse.

Brug af både en blokeringsliste og en tilladelsesliste som en del af indbetalingsscreeningsprocessen har flere tydelige fordele i forhold til en tilgang, der kun er en blokliste. For det første vil en lovlig bruger, der enten fejlagtigt eller ondsindet er føjet til en blokeringsliste, være i stand til at undgå censur, så længe de benyttede en reguleret finansiel formidler til at indsætte deres midler i protokollen. Og da de fleste ulovlige aktører ikke burde være i stand til at oprette en konto hos en reguleret finansiel formidler, kunne de ikke drage fordel af tilladelseslisten og ville forblive underlagt censur og derved imødegå nationale sikkerhedsproblemer. Derudover ville en tilladelsesliste-tilgang forbedre privatlivets fred for kunderne af alle regulerede finansielle formidlere, da det ville garantere deres evne til at nyde fordelene ved privatlivsbevarende protokoller uden frygt for censur.

I sidste ende, mens indbetalingsscreening ville lette Tornado Cash's forpligtelser til at blokere forbudte transaktioner, for andre privatlivstjenesteudbydere, der kan anses for at være en MSB og underlagt BSA, eller for enkeltpersoner eller enheder, der kan være forpligtet til at udføre en sanktionsrelateret risikovurdering af forretningsaktiviteter, ville det ikke forbedre disse enheders transaktionsovervågningskapacitet til risikovurderingsformål.40 Indbetalingsscreening er et godt første skridt, men det er usandsynligt, at den ulovlige økonomiske brug af protokollen reduceres fuldstændigt.

Screening for tilbagetrækning

For de tegnebogsadresser, der ikke er inkluderet på en tilladelsesliste som beskrevet ovenfor, ville en yderligere tilgang til indbetalingsscreening være at tjekke oraklerne ved udbetaling og blokere eventuelle foreslåede udbetalinger ved sanktionerede adresser eller adresser, der er blevet identificeret som associeret med ulovlig aktivitet. Antag for eksempel, at en ulovlig skuespiller sender penge til Tornado Cash fra en adresse umiddelbart efter et hack. På tidspunktet for indbetalingen er adressen ikke på tilladelseslisten og er ikke blevet identificeret som værende forbundet med stjålne midler eller sanktionerede personer eller enheder, og indbetalingen er gennemført. Men hvis den ulovlige aktør forsøger at hæve midlerne på et senere tidspunkt, og i løbet af den mellemliggende periode, er adressen markeret som værende forbundet med stjålne midler eller på en sanktionsliste, så mislykkes anmodningen om tilbagetrækning. Midlerne forbliver indefrosset, og tyven vil ikke være i stand til at hæve dem. Denne tilgang har flere fordele. For det første forhindrer det tyven i at hvidvaske midlerne med Tornado Cash-protokollen. For det andet virker Tornado Cashs implementering af et tilbagetrækningskontrolpunkt som en afskrækkende virkning og bør gøre det klart for ondsindede aktører, at hvis de sender stjålne penge til Tornado Cash, kan disse penge blive frosset af de smarte kontrakter på ubestemt tid, hvilket forhindrer dem i at få adgang til frugterne af deres ulovlig aktivitet. En sådan afskrækkelse vil kun påvirke cyberkriminelle og ikke påvirke lovlydige brugere af Tornado Cash. I betragtning af indbetalingsperiodens karakteristika diskuteret ovenfor og sandsynligheden for, at ulovlige aktører ville parkere penge i Tornado Cash i længere perioder for mest effektivt at anonymisere deres kilde, ville denne tilbagetrækningsscreeningsfunktion være meget nyttig i sin evne til at screene mod løbende opdatering af finansministeriets sanktionslister.

Selvom udbetalingsscreening kan afhjælpe mange af manglerne ved indskudsscreening, gør det ligesom indskudsscreening ikke meget for at løse eventuelle nødvendige risikovurderinger.41 Derudover ville det fastholde Tornado Cashs afhængighed af blockchain-analysefirmaers trofaste drift af sanktionsorakler. Yderligere, som med indskudsscreening, er der også problemet med regeringscensur – kun i tilfælde af tilbagetrækningsscreening kan en regerings misbrug af sanktionslisten resultere i, at en bruger mister sine midler.

Selektiv afanonymisering

Selektiv de-anonymisering er en tredje tilgang til at opfylde potentielle regulatoriske krav, og den kommer i to varianter: frivillig og ufrivillig.

Frivillig selektiv afanonymisering

Gennem sin indbetalingskvittering funktion, Tornado Cash implementeret en form for frivillig selektiv de-anonymisering, som giver en person, der mener, at de ved en fejl er blevet tilføjet til en sanktionsliste, mulighed for at de-anonymisere detaljerne i deres transaktion til udvalgte eller udpegede parter.42 Hvis en lignende frivillig de-anonymiseringsfunktion i stedet blev kombineret med tilbagetrækningsscreening af tegnebogsadresser, der ikke er på en tilladelsesliste, kunne en bruger vælge at de-anonymisere deres transaktion, og Tornado-kontrakten, der er ansvarlig for tilbagetrækninger, ville fjerne enhver blokering på plads som følge af tilbagetrækningsscreeningsprocessen beskrevet ovenfor. Som et resultat heraf ville en bruger modtage sine penge, men brugeren ville ikke have modtaget fordelene ved Tornados privatlivsbevarende teknologi, da dens tilbagetrækningsadresse klart vil være forbundet på kæden med sin indbetalingsadresse. Frivillig de-anonymisering ville gøre det muligt for protokoller som Tornado Cash at afhjælpe visse mangler ved tilbagetrækningsscreening (f.eks. ville uskyldige brugere ikke risikere at få deres penge frosset), men det ville også reducere effektiviteten af tilbagetrækningsscreening som en afskrækkende virkning, fordi dårlige aktører ville derefter være i stand til at trække deres penge tilbage fra Tornado ved blot at de-anonymisere deres transaktion. I det scenarie ville ulovlige brugere slet ikke få nogen fordel af at have brugt den privatlivsfremmende tjeneste.

Ufrivillig selektiv afanonymisering

Ufrivillig selektiv de-anonymisering er en yderligere foranstaltning, der kunne integreres i Tornado Cashs smarte kontrakter for at give regeringen mulighed for at spore og spore ulovligt udbytte. Selvom det ikke er sandsynligt, at BSA-kravene kan anvendes på ikke-frihedsberøvede web3-tjenester, repræsenterer sporbarheden forbundet med blockchain-protokoller en nøglekontrol til at forhindre ulovlig finansiel aktivitet mere bredt, herunder af sanktionerede parter. Ufrivillig selektiv de-anonymisering repræsenterer et kraftfuldt værktøj til at opretholde sporbarhed til autoriserede formål og samtidig beskytte privatlivets fred mod ondsindede aktører og uautoriserede tredjeparter. Det centrale spørgsmål er, hvem vedligeholder den private nøgle for at låse op for sporbarhed?

En løsning kan involvere at give en privat nøgle til en neutral gatekeeper-type organisation eller lignende betroet enhed, og en anden privat nøgle til offentlige myndigheder. Begge nøgler skal bruges til at de-anonymisere en ind- og udbetalingstransaktion, der ikke stammer fra en tegnebogsadresse på tilladelseslisten, og detaljerne om en sådan transaktion ville kun blive afsløret til det retshåndhævende organ, der anmodede om en sådan. -anonymisering. Portvagtorganisationens rolle ville være at modstå de-anonymisering, uden at retshåndhævelsen først har indhentet og fremlagt en gyldig kendelse eller retskendelse for de-anonymiseringen. Dette ville ikke kun gøre det muligt for retshåndhævelse at identificere kildeadressen, der gav de midler, der blev brugt til enhver Tornado Cash-hævning, og derved give regeringen mulighed for at udføre sit håndhævelsesmandat og nationale sikkerhedsmandat, men det ville også lette regeringen fra byrden ved at holde nøgler, hvilket ville være suboptimalt for både regeringen og Tornado Cashs brugere.

Der er flere udfordringer forbundet med denne tilgang. For det første er det ikke klart, hvilke enheder der vil have adgang til de private nøgler. Ingen kendt gatekeeper-organisation, der er i drift i dag, er oprettet til at styre en sådan proces. Derudover er der talrige jurisdiktionsspørgsmål. Vil hvert land – selv undertrykkende regimer – have sine egne private nøgler, der giver dem adgang til transaktionsdata? Hvis ja, hvordan sikrer man, at sådanne regimer ikke afanonymiserer amerikanske borgeres transaktioner? Også, hvordan ville gatekeeper-organisationen og de offentlige myndigheder administrere deres nøgler for at sikre, at de ikke kan blive stjålet? Disse spørgsmål er ikke nye. De kommer op i enhver diskussion om nøgledeponering, hvilket er, hvad ufrivillig selektiv de-anonymisering er. Denne løsning er evigt upopulær og fyldt med operationelle udfordringer - ideen om en "bagdør". Det er ikke desto mindre en mulighed, som udviklere kan overveje for at opfylde regulatoriske krav eller for at afbøde brugen af platforme til ulovlige formål.

En mulig løsning på de foregående udfordringer ville være at give en bruger mulighed for under tilbagetrækning at vælge, hvilken offentlig nøgle de vil bruge til at kryptere adressen.43 Tornado Cash-kontrakten kan have flere offentlige nøgler til retshåndhævelse, f.eks. én offentlig nøgle for hvert land. Under tilbagetrækningen kan brugeren vælge, hvilken offentlig nøgle der skal krypteres med baseret på dens lokale jurisdiktion. Brugeren skal muligvis fremlægge bevis for sin jurisdiktion, og det vil afgøre, hvilken offentlig nøgle den bruger til kryptering. Disse beviser kunne være skjult under nul-viden beviset, så ingen andre end det relevante statslige organ vil lære jurisdiktionen af tilbagetrækningen.44 I teorien vil dette løse spørgsmålet om undertrykkende regimer, der har adgang til en transaktions hemmelige nøgle, men det adresserer ikke muligheden for, at en ondsindet regering kunne kræve, at nøgleindehaverne udleverer deres private nøgler under dække af en bona fide – men ond tro – juridisk proces.

For disse BSA-forpligtede enheder ville selektiv de-anonymisering have fordelen ved at bevare den regulatoriske gennemførlighed af tilbagetrækningsscreening, herunder muligheden for at udføre OFAC-mandatet sanktionsscreening, såvel som evnen til at indsamle KYC-oplysninger og transaktionsdata, og potentielt fil SAR'er. Desuden kunne den ufrivillige selektive afanonymiseringsmetode, der er skitseret ovenfor, modificeres, således at de to nøgleindehavere kun ville have private nøgler til information, der specifikt kræves indsamlet, opbevaret og rapporteret under BSA (f.eks. KYC-oplysninger og SAR'er), og kunne kun fremvise disse nøgler for FinCEN og OFAC eller for retshåndhævelse efter forkyndelse af en gyldig juridisk proces. Denne tilgang vil bidrage til at sikre privatlivets fred for brugernes data, samtidig med at statslige myndigheder kan opfylde deres lovgivningsmandater.

Konklusion

For at web3-teknologier kan blomstre i USA, er udviklingen af reguleringsløsninger, der beskytter privatlivets fred, afgørende. Ved at formulere disse tilgange kan nul-viden beviser levere et kraftfuldt værktøj til at forhindre cyberkriminelle og modstridende statsaktører fra at bruge blockchain-teknologi til ulovlige formål, mens de stadig beskytter privatlivets fred for brugernes personlige oplysninger, data og økonomiske aktiviteter. Afhængigt af den operationelle og økonomiske model og lovgivningsmæssige overholdelsesforpligtelser for en given protokol eller platform, kunne brug af nulvidensbeviser muliggøre indbetalingsscreening, tilbagetrækningsscreening og selektiv de-anonymisering for at opfylde disse forpligtelser og bedre beskytte økosystemet mod ulovlig brug og forhindre skade på sikkerheden i USA og andre nationer. Mangfoldigheden af aktivitet i blockchain-området kan kræve, at udviklere og grundlæggere overvejer flere tilgange, inklusive dem, der er angivet i dette papir, til at håndtere ulovlige finansielle risici.

Gentager det tidligere diskuterede princip om, at protokoller ikke bør reguleres og det Udviklere skal have fuldstændig frihed til at vælge, om de vil vedtage begrænsninger på protokolniveau for at afhjælpe disse vigtige risici, det er forfatternes håb, at disse ideer vil sætte gang i kreativ diskussion, yderligere forskning og udvikling omkring mulighederne for nul-viden beviser blandt både bygherrer og politiske beslutningstagere.

Download fuldt papir, eller læs det sammenfattende blogindlæg link..

***

slutnoter

1 Se Brugen af kryptomixer når alle tiders højder i 2022, hvor nationalstatsaktører og cyberkriminelle bidrager med betydelig volumen, Chainalysis (14. juli 2022), https://blog.chainalysis.com/reports/cryptocurrency-mixers; se også US Treasury sanktioner Udbredte Crypto Mixer Tornado Cash, TRM Labs (8. august 2022), https://www.trmlabs.com/post/u-s-treasury-sanctions-widely-used-crypto-mixer-tornado-cash.

2 Miles Jennings, Reguler web3-apps, ikke protokoller, a16z Crypto (29. september 2022), https://a16zcrypto.com/web3-regulation-apps-not-protocols/.

3 Se Kædeanalyse, supra note 1.

4 Måden en beviser opnår dette på, er ved først at indkode sætningen, der skal bevises, som en række polynomier (summen af en række algebraiske udtryk), der er identisk nul, hvis og kun hvis sætningen er sand. Denne kodning - ofte kaldet "aritmetisering" af udsagnet - er det magiske trin, der gør nul-viden beviser mulige. Beviseren overbeviser derefter verifikatoren om, at polynomierne faktisk er identisk nul.

5 Se Kædeanalyse, supra note 1.

6 Se Nordkoreas Lazarus Group flytter penge gennem Tornado Cash, TRM Labs (28. april 2022), https://www.trmlabs.com/post/north-koreas-lazarus-group-moves-funds-through-tornado-cash.

7 "AML" er anti-hvidvaskning af penge, og "CFT" modvirker finansiering af terrorisme. Se Fin. Crimes Enf't Network, Historien om lov mod hvidvaskning af penge, https://www.fincen.gov/history-anti-money-laundering-laws.

8 31 USC § 5311 ff.

9 Se USA's finansministerium, Office of Foreign Assets Control (OFAC) – Sanktionsprogram og information, https://home.treasury.gov/policy-issues/office-of-foreign-assets-control-sanctions-programs-and-information.

10 For eksempel blev den påståede operatør af Bitcoin Fog, en blandingstjeneste, i 2021 anholdt og sigtet for hvidvaskning af penge, drift af en ulicenseret pengetransmissionsforretning og pengetransmission uden licens i District of Columbia. Se Pressemeddelelse, US Dep't of Justice, enkeltperson anholdt og sigtet for at drive notorious Darknet Cryptocurrency "Mixer" (28. april 2021), https://www.justice.gov/opa/pr/individual-arrested-and-charged-operating-notorious-darknet-cryptocurrency-mixer.

11 31 USC § 5311.

12 Definitioner vedrørende og registrering af pengeservicevirksomheder, 64 Fed. Reg. 45438 (aug. 1999), https://www.govinfo.gov/content/pkg/FR-1999-08-20/pdf/FR-1999-08-20.pdf.

13 Fin. Crimes Enf't Network, Anvendelse af FinCENs regler på personer, der administrerer, udveksler eller bruger virtuelle valutaer, FIN-2013-G001 (18. marts 2013), https://www.fincen.gov/sites/default/files/shared/FIN-2013-G001.pdf.

14 Pengeoverførsel involverer overførsel af midler, CVC eller værdi, der erstatter valuta til et andet sted eller en anden person på nogen måde. Se Fin. Crimes Enf't Network, Anvendelse af FinCEN's regler på visse forretningsmodeller, der involverer konvertible virtuelle valutaer, FIN-2019-G001 (9. maj 2019), https://www.fincen.gov/sites/default/files/2019-05/FinCEN%20Guidance%20CVC%20FINAL%20508.pdf.

15 Id. kl 20, 23-24.

16 Ofte stillede spørgsmål, US Dep't of the Treasury er slukket. af Foreign Assets Control ("OFAC"), nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076 ("Selv om det er forbudt for amerikanske personer at deltage i enhver transaktion med Tornado Cash eller dets blokerede ejendom eller interesser i ejendom, er det ikke forbudt at interagere med open source-koden på en måde, der ikke involverer en forbudt transaktion med Tornado Cash. For eksempel vil amerikanske personer ikke blive forbudt i henhold til amerikanske sanktionsbestemmelser fra at kopiere open source-koden og gøre den tilgængelig online, så andre kan se den...").

17 Pressemeddelelse, US Dep't of the Treasury, US Treasury sanktioner Berygtet Virtual Currency Mixer Tornado Cash (8. august 2022), https://home.treasury.gov/news/press-releases/jy0916.

18 Alexandra D. Comolli & Michele R. Korver, Surfer på den første bølge af hvidvaskning af kryptovalutaer, 69 DOJ J. FED. L. & PRAC. 3 (2021).

19 31 CFR § 1010.410.

20 31 CFR § 1022.320(a)(1); 31 USC § 5318(g)(3).

21 CTR'er kræver rapportering af kontant- eller mønttransaktioner over 10,000 USD udført af eller på vegne af én person, såvel som flere valutatransaktioner, der samlet er over 10,000 USD på en enkelt dag. De gælder ikke for digitale aktiver i øjeblikket, selvom der er en afventende regel, der kan udvide CTR-lignende krav til CVC-transaktioner, der opfylder visse kriterier. Se 31 CFR § 1010.311; se også Fin. Crimes Enf't Network, Notice to Customers: A CTR Reference Guide, https://www.fincen.gov/sites/default/files/shared/CTRPamphlet.pdf.

22 Se 50 USC § 1702(a); Nina M. Hart, Håndhævelse af økonomiske sanktioner: et overblik, Congressional Research Service Reports (18. marts 2022), https://crsreports.congress.gov/product/pdf/IF/IF12063.

23 Fed. Fin. Institutions Eksamensråd, Lov om bankhemmelighed (BSA)/Anti-Money Laundering (AML) undersøgelsesmanual (2021) https://bsaaml.ffiec.gov/manual/OfficeOfForeignAssetsControl/01.

24 Se OFAC Cyber-relaterede sanktioner, ofte stillede spørgsmål, nr. 444, 445 og 447, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546. Sanktioner, der involverer cryptocurrency, kan også komme fra landespecifikke bekendtgørelser, såsom dem, der henvender sig til Rusland, Iran eller Nordkorea.

25 Se 31 CFR Apx. A til Pt. 501; 50 USC § 1705.

26 Civilretligt ansvar opstår uden at have kendskab til eller grund til at vide, at man var involveret i en sanktionsovertrædelse.

27 Se f.eks, 18 USC §§ 1956, 1957 og 1960.

28 Se OFAC, Vejledning om overholdelse af sanktioner for den virtuelle valutaindustri (15. okt. 2021) (der angiver, at overholdelsesprogrammer for sanktioner og risikovurderinger gælder for "virksomheder"), https://home.treasury.gov/system/files/126/virtual_currency_guidance_brochure.pdf [herefter: "OFAC-vejledning"]; men se Ofte stillede spørgsmål, OFAC, nr. 445, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546, (med angivelse af "[en] generel sag er amerikanske personer, herunder firmaer, der faciliterer eller deltager i onlinehandel, ansvarlige for at sikre, at de ikke engagerer sig i uautoriserede transaktioner eller handler med personer, der er nævnt på nogen af OFAC's sanktionslister eller opererer i jurisdiktioner målrettet af omfattende sanktionsprogrammer. Sådanne personer, herunder teknologivirksomheder, bør udvikle et skræddersyet, risikobaseret overholdelsesprogram, som kan omfatte screening af sanktionslister eller andre passende foranstaltninger.”).

29 Ofte stillede spørgsmål, OFAC, nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076.

30 Se generelt Tornado Cash, https://tornado.cash (2022).

31 En ny version af Tornado Cash, kaldet Nova, understøtter direkte konto-til-konto-overførsler uden først at skulle hæve penge fra Tornado. Se generelt Tornado Cash Nova, https://nova.tornadocash.eth.link (2022).

32 Tim Hakki, Næsten $7M af hackede Ronin-midler sendt til Privacy Mixer Tornado Cash, Dekrypter (4. april 2022), https://decrypt.co/96811/nearly-7m-hacked-ronin-funds-sent-privacy-mixer-tornado-cash.

33 Se OFAC Cyber-relaterede sanktioner, ofte stillede spørgsmål, nr. 1076 og 1095, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546.

34 Se Elizabeth Howcroft et al., US Crypto Firm Harmony ramt af $100 Million Heist, Reuters (24. juni 2022), https://www.reuters.com/technology/us-crypto-firm-harmony-hit-by-100-million-heist-2022-06-24.

35 Se Elizabeth Howcroft, Det amerikanske kryptofirma Nomad ramt af tyveri af $190 millioner, Reuters (3. august 2022), https://www.reuters.com/technology/us-crypto-firm-nomad-hit-by-190-million-theft-2022-08-02.

36 Se supra note 17.

37 Se Chainalysis oracle for sanktionsscreening, Kædeanalyse, https://go.chainalysis.com/chainalysis-oracle-docs.html.

38 Jeff Benson, Ethereum Privacy Tool Tornado Cash siger, at det bruger kædelyse til at blokere sanktionerede tegnebøger, Dekrypter (15. april 2022), https://decrypt.co/97984/ethereum-privacytool-Tornado-cash-uses-chainalysis-block-sanctioned-wallets.

39 Se Brian Armstrong & Vitalik Buterin diskuterer decentralisering, privatliv og mere, Coinbase: Around the Block, kl. 35:00 (30. august 2022) (tilgængelig på Spotify), https://open.spotify.com/episode/2vzctO7qgvYqGLKbnMnqha?si=X3eu221IRvGIJn3kd4tWFA&nd=1; se fx, Ben Fisch, Konfigurerbar privatlivscasestudie: Partitionerede privatlivspuljer, Espresso Systems (11. september 2022), https://www.espressosys.com/blog/configurable-privacy-case-study-partitioned-privacy-pools.

40 Se OFAC-vejledning kl. 12-16 (som skitserer risikovurderingsforpligtelser).

41 Id.

42 Se generelt Tornado Cash, Tornado.cash-overholdelse, Medium (3. juni 2020), https://tornado-cash.medium.com/tornado-cash-compliance-9abbf254a370.

43 Den nyere Tornado Nova-protokol understøtter private overførsler, mens midlerne er i Tornado-systemet. I dette tilfælde skal "adressen", der er krypteret under den offentlige nøgle til retshåndhævelsen, være hele kæden af transaktioner, der førte til, at midlerne i øjeblikket blev trukket tilbage - flere data end blot en enkelt adresse.

44 Se Fisk, supra Bemærk 39.

***

Tak: Med tak til Jai Ramaswamy og Miles Jennings for deres feedback og bidrag til koncepterne i stykket, inklusive Miles' "tilladelsesliste"-forslag. Også tak til David Sverdlov, som hjalp med at sammensætte dette.

***

Redaktør: Robert Hackett

***

Joseph Burleson er associeret general counsel hos a16z crypto, hvor han rådgiver firmaet og dets porteføljeselskaber om juridiske, styrings- og decentraliseringsspørgsmål.

Michele Korver er reguleringschef hos a16z crypto. Hun har tidligere tjent som FinCEN's Chief Digital Currency Advisor, DOJ's Digital Currency Counsel og som assisterende amerikansk advokat.

Dan Boneh er senior forskningsrådgiver hos a16z crypto. Han er professor i datalogi ved Stanford University, hvor han leder dens Applied Cryptography Group; medleder Stanford Center for Blockchain Research; og medleder Stanford Computer Security Lab.

***

De synspunkter, der er udtrykt her, er dem fra det enkelte AH Capital Management, LLC ("a16z") personale, der er citeret, og er ikke synspunkter fra a16z eller dets tilknyttede selskaber. Visse oplysninger indeholdt heri er indhentet fra tredjepartskilder, herunder fra porteføljeselskaber af fonde forvaltet af a16z. Selvom det er taget fra kilder, der menes at være pålidelige, har a16z ikke uafhængigt verificeret sådanne oplysninger og fremsætter ingen repræsentationer om den aktuelle eller vedvarende nøjagtighed af oplysningerne eller dens passende for en given situation. Derudover kan dette indhold omfatte tredjepartsreklamer; a16z har ikke gennemgået sådanne annoncer og støtter ikke noget reklameindhold indeholdt deri.

Dette indhold er kun givet til informationsformål og bør ikke påberåbes som juridisk, forretningsmæssig, investerings- eller skatterådgivning. Du bør rådføre dig med dine egne rådgivere om disse spørgsmål. Henvisninger til værdipapirer eller digitale aktiver er kun til illustrationsformål og udgør ikke en investeringsanbefaling eller tilbud om at levere investeringsrådgivningstjenester. Ydermere er dette indhold ikke rettet mod eller beregnet til brug af nogen investorer eller potentielle investorer og kan under ingen omstændigheder stoles på, når der træffes en beslutning om at investere i en fond, der administreres af a16z. (Et tilbud om at investere i en a16z-fond vil kun blive givet af private placement-memorandummet, tegningsaftalen og anden relevant dokumentation for en sådan fond og bør læses i deres helhed.) Eventuelle investeringer eller porteføljeselskaber nævnt, refereret til eller beskrevne er ikke repræsentative for alle investeringer i køretøjer, der administreres af a16z, og der kan ikke gives sikkerhed for, at investeringerne vil være rentable, eller at andre investeringer foretaget i fremtiden vil have lignende karakteristika eller resultater. En liste over investeringer foretaget af fonde forvaltet af Andreessen Horowitz (undtagen investeringer, hvortil udstederen ikke har givet tilladelse til, at a16z offentliggør såvel som uanmeldte investeringer i offentligt handlede digitale aktiver) er tilgængelig på https://a16z.com/investments /.

Diagrammer og grafer, der er angivet i, er udelukkende til informationsformål og bør ikke stoles på, når der træffes nogen investeringsbeslutning. Tidligere resultater er ikke vejledende for fremtidige resultater. Indholdet taler kun fra den angivne dato. Alle fremskrivninger, estimater, prognoser, mål, udsigter og/eller meninger udtrykt i disse materialer kan ændres uden varsel og kan afvige fra eller være i modstrid med andres meninger. Se venligst https://a16z.com/disclosures for yderligere vigtige oplysninger.

- a16z krypto

- Andreessen Horowitz

- Bitcoin

- blockchain

- overholdelse af blockchain

- blockchain konference

- coinbase

- coingenius

- Konsensus

- Krypto og web3

- kryptokonference

- krypto minedrift

- cryptocurrency

- decentral

- Defi

- Digitale aktiver

- ethereum

- machine learning

- ikke fungibelt symbol

- plato

- platon ai

- Platon Data Intelligence

- Platonblockchain

- PlatoData

- platogaming

- Politik og regulering

- Polygon

- bevis for indsatsen

- sikkerhed og privatliv

- W3

- zephyrnet

- nul-viden bevis