ESET-forskere analyserede en opdateret version af Android GravityRAT-spyware, der stjæler WhatsApp backup-filer og kan modtage kommandoer til at slette filer

ESET-forskere har identificeret en opdateret version af Android GravityRAT-spyware, der distribueres som beskedapps BingeChat og Chatico. GravityRAT er et fjernadgangsværktøj, der vides at blive brugt siden mindst 2015 og tidligere brugt i målrettede angreb mod Indien. Windows-, Android- og macOS-versioner er tilgængelige, som tidligere dokumenteret af Cisco Talos, Kasperskyog Cyble. Skuespilleren bag GravityRAT forbliver ukendt; vi sporer gruppen internt som SpaceCobra.

Mest sandsynligt aktiv siden august 2022, BingeChat-kampagnen er stadig i gang; kampagnen, der bruger Chatico, er dog ikke længere aktiv. BingeChat distribueres gennem et websted, der reklamerer for gratis beskedtjenester. Bemærkelsesværdigt i den nyligt opdagede kampagne, GravityRAT kan eksfiltrere WhatsApp backups og modtage kommandoer til at slette filer. De ondsindede apps giver også legitim chatfunktionalitet baseret på open source OMEMO Instant Messenger app.

- Vi opdagede en ny version af Android GravityRAT-spyware, der blev distribueret som trojaniserede versioner af den legitime open source OMEMO Instant Messenger Android-app.

- Den trojaniserede BingeChat-app er tilgængelig til download fra et websted, der præsenterer det som en gratis besked- og fildelingstjeneste.

- Denne version af GravityRAT er forbedret med to nye funktioner: modtagelse af kommandoer til at slette filer og eksfiltrering af WhatsApp backup-filer.

Kampagneoversigt

Vi blev advaret om denne kampagne af MalwareHunterTeam, som delte hashen til en GravityRAT-prøve via et tweet. Baseret på navnet på APK-filen er den ondsindede app mærket som BingeChat og hævder at give beskedfunktionalitet. Vi fandt hjemmesiden binechat[.]net hvorfra denne prøve muligvis er blevet downloadet (se figur 1).

Hjemmesiden skal give den ondsindede app efter at have trykket på knappen DOWNLOAD APP; det kræver dog, at besøgende logger ind. Vi havde ikke legitimationsoplysninger, og registreringer blev lukket (se figur 2). Det er højst sandsynligt, at operatørerne først åbner registreringen, når de forventer, at et specifikt offer besøger, muligvis med en bestemt IP-adresse, geolokation, tilpasset URL eller inden for en bestemt tidsramme. Derfor mener vi, at potentielle ofre er meget målrettede.

Selvom vi ikke kunne downloade BingeChat-appen via hjemmesiden, var vi i stand til at finde en URL på VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip), der indeholder den ondsindede BingeChat Android-app. Denne app har den samme hash som appen i det tidligere nævnte tweet, hvilket betyder, at denne URL er et distributionspunkt for netop denne GravityRAT-prøve.

Det samme domænenavn henvises også til i koden til BingeChat-appen – endnu et tip til det binechat[.]net bruges til distribution (se figur 3).

Den ondsindede app er aldrig blevet gjort tilgængelig i Google Play Butik. Det er en trojaniseret version af den legitime open source OMEMO Instant Messenger (IM) Android-app, men er mærket som BingeChat. OMEMO IM er en genopbygning af Android Jabber-klienten Samtaler.

Som du kan se i figur 4, indeholder HTML-koden for det ondsindede websted bevis på, at det blev kopieret fra det legitime websted preview.colorlib.com/theme/BingeChat/ i juli 5th, 2022, ved hjælp af det automatiserede værktøj HTTrack; colorlib.com er et legitimt websted, der leverer WordPress-temaer til download, men BingeChat-temaet ser ud til ikke længere at være tilgængeligt der. Det binechat[.]net domænet blev registreret den 18. augustth, 2022.

Figur 4. Log genereret af HTTrack-værktøjet og registreret i det ondsindede distributionswebsteds HTML-kode

Vi ved ikke, hvordan potentielle ofre blev lokket til eller på anden måde opdaget det ondsindede websted. I betragtning af, at download af appen er betinget af at have en konto, og ny kontoregistrering ikke var mulig for os, mener vi, at potentielle ofre var specifikt målrettet. Angrebsoversigtsskemaet er vist i figur 5.

viktimologi

ESET-telemetridata har ikke registreret nogen ofre for denne BingeChat-kampagne, hvilket yderligere tyder på, at kampagnen sandsynligvis er snævert målrettet. Vores telemetri har dog én påvisning af en anden Android GravityRAT-prøve i Indien, der fandt sted i juni 2022. I dette tilfælde blev GravityRAT mærket som Chatico (se figur 6).

Ligesom BingeChat er Chatico baseret på OMEMO Instant Messenger-appen og trojaniseret med GravityRAT. Chatico blev højst sandsynligt distribueret gennem chatico.co[.]uk hjemmeside og også kommunikeret med en C&C-server. Domænerne for både hjemmesiden og C&C-serveren er nu offline.

Herfra vil vi kun fokusere på den aktive kampagne ved hjælp af BingeChat-appen, som har samme ondsindede funktionalitet som Chatico.

Attribution

Gruppen bag malwaren er fortsat ukendt, selvom Facebook-forskere attribut GravityRAT til en gruppe baseret i Pakistan, som også tidligere spekuleret af Cisco Talos. Vi sporer gruppen internt under navnet SpaceCobra, og tilskriver både BingeChat- og Chatico-kampagnerne til denne gruppe.

Typisk ondsindet funktionalitet for GravityRAT er forbundet med et specifikt stykke kode, som i 2020 blev tilskrevet af Kaspersky til en gruppe, der bruger Windows-varianter af GravityRAT

I 2021, blev Cyble udgivet en analyse af en anden GravityRAT-kampagne, der udviste de samme mønstre som BingeChat, såsom en lignende distributionsvektor for trojaneren, der forklæder sig som en legit chat-app, som i dette tilfælde var SoSafe Chat, brugen af open-source OMEMO IM kode og den samme ondsindede funktionalitet. I figur 6 kan du se en sammenligning af ondsindede klasser mellem GravityRAT-prøven analyseret af Cyble og den nye prøve indeholdt i BingeChat. Baseret på denne sammenligning kan vi med stor sikkerhed fastslå, at den ondsindede kode i BingeChat tilhører GravityRAT malware-familien

Figur 7. Sammenligning af klassenavnene for den trojanske, der forklæder sig som legitime SoSafe Chat (venstre) og BingeChat (højre) apps

Teknisk analyse

Efter lancering anmoder appen brugeren om at tillade alle de nødvendige tilladelser til at fungere korrekt, som vist i figur 8. Bortset fra tilladelse til at læse opkaldsloggene, er de andre anmodede tilladelser typiske for enhver beskedapplikation, så enhedsbrugeren muligvis ikke blive alarmeret, når appen anmoder om dem.

Som en del af appens legitime funktionalitet giver den muligheder for at oprette en konto og logge ind. Før brugeren logger ind på appen, begynder GravityRAT at interagere med sin C&C-server, eksfiltrerer enhedsbrugerens data og venter på, at kommandoer udføres. GravityRAT er i stand til at eksfiltrere:

- opkaldslogger

- kontakt liste

- SMS-beskeder

- filer med specifikke udvidelser: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- enhedens placering

- grundlæggende enhedsoplysninger

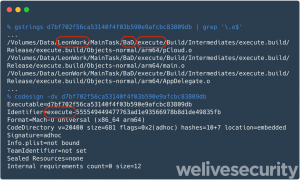

Data, der skal eksfiltreres, gemmes i tekstfiler på eksterne medier, eksfiltreres derefter til C&C-serveren og fjernes til sidst. Filstierne for de trinvise data er angivet i figur 9.

Denne version af GravityRAT har to små opdateringer sammenlignet med tidligere, offentligt kendte versioner af GravityRAT. For det første udvider den listen over filer, der skal eksfiltreres til dem med crypt14, crypt12, crypt13, crypt18og crypt32 udvidelser. Disse kryptfiler er krypterede sikkerhedskopier oprettet af WhatsApp Messenger. For det andet kan den modtage tre kommandoer fra en C&C-server til at udføre:

- Slet alle filer – sletter filer med en bestemt udvidelse, eksfiltreret fra enheden

- Slet alle kontakter – sletter kontaktliste

- Slet alle opkaldslogger – sletter opkaldslogger

Disse er meget specifikke kommandoer, som ikke typisk ses i Android-malware. Tidligere versioner af Android GravityRAT kunne slet ikke modtage kommandoer; de kunne kun uploade eksfiltrerede data til en C&C-server på et bestemt tidspunkt.

GravityRAT indeholder to hårdkodede C&C-underdomæner vist i figur 10; den er dog kodet til kun at bruge den første (https://dev.androidadbserver[.]com).

Denne C&C-server kontaktes for at registrere en ny kompromitteret enhed og for at hente to yderligere C&C-adresser: https://cld.androidadbserver[.]com , https://ping.androidadbserver[.]com da vi testede det, som vist i figur 11.

Igen bruges kun den første C&C-server, denne gang til at uploade enhedsbrugerens data, som det ses i figur 12.

Konklusion

Kendt for at have været aktiv siden mindst 2015, SpaceCobra har genoplivet GravityRAT for at inkludere udvidede funktioner til at eksfiltrere WhatsApp Messenger-sikkerhedskopier og modtage kommandoer fra en C&C-server for at slette filer. Ligesom før bruger denne kampagne besked-apps som et cover til at distribuere GravityRAT-bagdøren. Gruppen bag malwaren bruger legitim OMEMO IM-kode til at levere chatfunktionaliteten til de ondsindede beskedapps BingeChat og Chatico.

Ifølge ESET telemetri blev en bruger i Indien målrettet af den opdaterede Chatico-version af RAT, svarende til tidligere dokumenterede SpaceCobra-kampagner. BingeChat-versionen distribueres via et websted, der kræver registrering, og det er sandsynligvis kun åbent, når angriberne forventer, at specifikke ofre besøger, muligvis med en bestemt IP-adresse, geoplacering, brugerdefineret URL eller inden for en bestemt tidsramme. Under alle omstændigheder mener vi, at kampagnen er meget målrettet.

IoC'er

Filer

| SHA-1 | Pakkenavn | ESET-detekteringsnavn | Beskrivelse |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT efterligner BingeChat-appen. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT efterligner BingeChat-appen. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT efterligner Chatico-appen. |

Netværk

| IP | Domæne | Hosting udbyder | Først set | Detaljer |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Chatico C&C server. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | BingeChat C&C-servere. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Chatico C&C server. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Chatico distributions hjemmeside. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | BingeChat C&C-servere. |

| 172.67.203[.]168 | binechat[.]net | Cloudflare, Inc. | 2022-08-18 | BingeChat distributionswebsted. |

Stier

Data iscenesættes til eksfiltrering følgende steder:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 13 af MITER ATT&CK-rammerne.

| Taktik | ID | Navn | Beskrivelse |

|---|---|---|---|

| Vedholdenhed | T1398 | Start- eller logoninitialiseringsscripts | GravityRAT modtager BOOT_COMPLETED broadcast hensigt at aktivere ved opstart af enheden. |

| T1624.001 | Hændelsesudløst udførelse: Broadcast-modtagere | GravityRAT-funktionaliteten udløses, hvis en af disse hændelser opstår: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, FLYTILSTAND, LAVT BATTERI, BATTERY_OKAY, DATE_CHANGED, GENSTART, TIME_TICK, eller CONNECTIVITY_CHANGE. |

|

| Forsvarsunddragelse | T1630.002 | Indikatorfjernelse på vært: Filsletning | GravityRAT fjerner lokale filer, der indeholder følsomme oplysninger, der er eksfiltreret fra enheden. |

| Discovery | T1420 | Opdagelse af filer og mapper | GravityRAT viser tilgængelige filer på eksternt lager. |

| T1422 | Opdagelse af systemnetværkskonfiguration | GravityRAT udtrækker IMEI, IMSI, IP-adresse, telefonnummer og land. | |

| T1426 | Opdagelse af systemoplysninger | GravityRAT udtrækker oplysninger om enheden, herunder SIM-serienummer, enheds-id og almindelige systemoplysninger. | |

| Samling | T1533 | Data fra lokalt system | GravityRAT eksfiltrerer filer fra enheden. |

| T1430 | Lokalsporing | GravityRAT sporer enhedens placering. | |

| T1636.002 | Beskyttede brugerdata: Opkaldslogger | GravityRAT udtrækker opkaldslogfiler. | |

| T1636.003 | Beskyttede brugerdata: Kontaktliste | GravityRAT udtrækker kontaktlisten. | |

| T1636.004 | Beskyttede brugerdata: SMS-beskeder | GravityRAT udtrækker SMS-beskeder. | |

| Kommando og kontrol | T1437.001 | Application Layer Protocol: Webprotokoller | GravityRAT bruger HTTPS til at kommunikere med sin C&C-server. |

| Eksfiltrering | T1646 | Eksfiltrering over C2-kanal | GravityRAT eksfiltrerer data ved hjælp af HTTPS. |

| KIMOs Succeshistorier | T1641 | Data manipulation | GravityRAT fjerner filer med bestemte udvidelser fra enheden og sletter alle brugeropkaldslogfiler og kontaktlisten. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- EVM Finans. Unified Interface for Decentralized Finance. Adgang her.

- Quantum Media Group. IR/PR forstærket. Adgang her.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Kilde: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :har

- :er

- :ikke

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- I stand

- Om

- adgang

- Konto

- aktiv

- aktivitet

- Yderligere

- adresse

- adresser

- Reklame

- Efter

- mod

- alarmeret

- Alle

- tillade

- også

- an

- analyse

- analyseret

- ,

- android

- En anden

- enhver

- app

- Anvendelse

- apps

- ER

- AS

- forbundet

- At

- angribe

- Angreb

- AUGUST

- Automatiseret

- til rådighed

- bagdør

- backup

- sikkerhedskopier

- baseret

- BE

- været

- før

- bag

- være

- Tro

- tilhører

- mellem

- både

- mærkevarer

- udsende

- bygget

- men

- .

- by

- ringe

- Kampagne

- Kampagner

- CAN

- kapaciteter

- stand

- tilfælde

- Cisco

- fordringer

- klasse

- klasser

- kunde

- lukket

- kode

- kodet

- KOM

- Fælles

- kommunikere

- Kommunikation

- sammenlignet

- sammenligning

- Kompromitteret

- tillid

- Konfiguration

- Overvejer

- kontakt

- indeholder

- indeholdt

- indeholder

- kunne

- land

- dæksel

- skabe

- oprettet

- Legitimationsoplysninger

- krypt

- For øjeblikket

- skik

- data

- Detektion

- enhed

- opdaget

- distribuere

- distribueret

- fordeling

- do

- Er ikke

- domæne

- Domain Name

- Domæner

- downloade

- beskæftiger

- krypteret

- forbedret

- Endog

- begivenheder

- bevismateriale

- Undtagen

- udføre

- udførelse

- eksfiltration

- udvidet

- forvente

- udvider

- udvidelse

- udvidelser

- ekstern

- Uddrag

- FB

- Figur

- File (Felt)

- Filer

- Endelig

- Finde

- Fornavn

- Fokus

- efter

- Til

- fundet

- Gratis

- fra

- funktionaliteter

- funktionalitet

- yderligere

- genereret

- Goes

- Google Play

- Google Play Store

- tyngdekraften

- gruppe

- hash

- Have

- have

- link.

- Høj

- stærkt

- host

- Hvordan

- Men

- HTML

- HTTPS

- ID

- identificeret

- if

- in

- omfatter

- omfatter

- Herunder

- Indien

- oplysninger

- initial

- øjeblikkelig

- hensigt

- interagere

- internt

- ind

- IP

- IP-adresse

- IT

- ITS

- jpg

- juli

- juni

- lige

- Kend

- kendt

- lancere

- lag

- mindst

- til venstre

- Legit

- legitim

- Sandsynlig

- Liste

- Børsnoterede

- Lister

- lokale

- placering

- log

- Logge på

- længere

- MacOS

- lavet

- malware

- max-bredde

- midler

- Medier

- nævnte

- beskeder

- messaging

- budbringer

- måske

- mest

- navn

- navne

- nødvendig

- netværk

- aldrig

- Ny

- nyligt

- ingen

- bemærkelsesværdig

- nu

- nummer

- forekom

- of

- offline

- on

- ONE

- igangværende

- kun

- åbent

- open source

- Operatører

- Indstillinger

- or

- Andet

- Ellers

- vores

- ud

- i løbet af

- oversigt

- Pakistan

- del

- særlig

- mønstre

- tilladelse

- Tilladelser

- telefon

- stykke

- Steder

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Play butik

- Punkt

- punkter

- mulig

- eventuelt

- potentiale

- gaver

- tidligere

- tidligere

- sandsynligvis

- korrekt

- protokol

- give

- giver

- offentligt

- offentliggjort

- ROTTE

- Læs

- modtage

- modtager

- modtagende

- registreres

- register

- registreret

- Registrering

- resterne

- fjern

- Remote Access

- fjernelse

- fjernet

- anmodninger

- Kræver

- forskere

- højre

- samme

- Ordningen

- Skærm

- Anden

- se

- synes

- set

- følsom

- seriel

- Servere

- tjeneste

- Tjenester

- delt

- deling

- bør

- vist

- Skilte

- JA

- lignende

- siden

- websted

- lille

- SMS

- So

- specifikke

- specifikt

- spyware

- starter

- opstart

- Tilstand

- stjæler

- Stadig

- opbevaring

- butik

- opbevaret

- sådan

- systemet

- bord

- Talos

- målrettet

- afprøvet

- at

- Them

- tema

- derefter

- Der.

- derfor

- Disse

- de

- denne

- dem

- selvom?

- tre

- Gennem

- tid

- tidsramme

- til

- værktøj

- spor

- udløst

- Trojan

- tweet

- to

- typisk

- typisk

- under

- ukendt

- opdateret

- opdateringer

- URL

- us

- brug

- anvendte

- Bruger

- bruger

- ved brug af

- udgave

- meget

- via

- Victim

- ofre

- Besøg

- besøgende

- Venter

- var

- we

- web

- Hjemmeside

- var

- hvornår

- som

- bred

- vilje

- vinduer

- med

- inden for

- WordPress

- wordpress temaer

- Arbejde

- XML

- Du

- zephyrnet