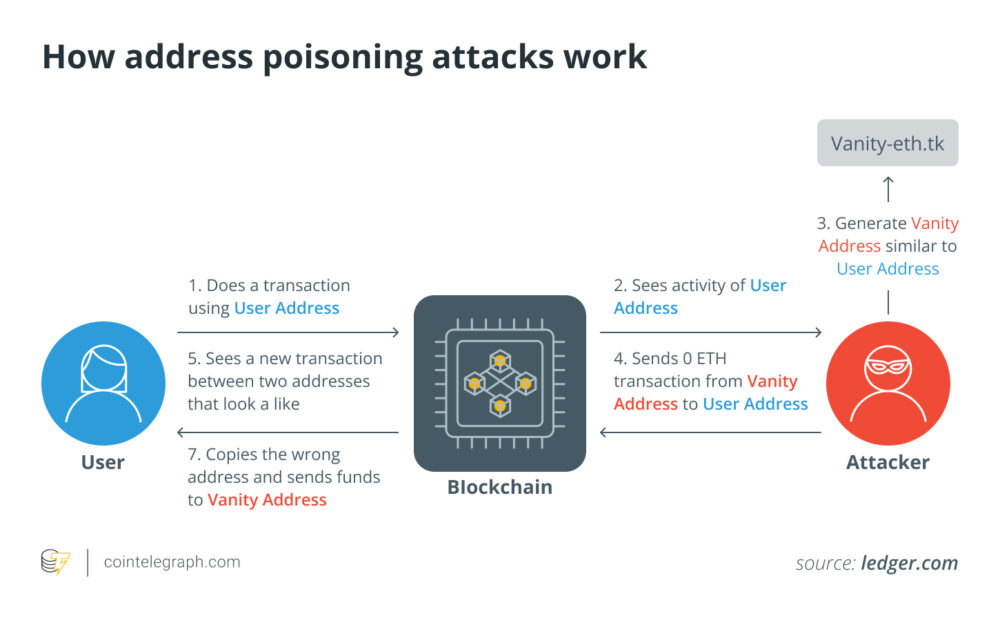

Adresseforgiftningsangreb er ondsindede taktikker, der bruges af angribere, som kan omdirigere trafik, afbryde tjenester eller opnå uautoriseret adgang til følsomme data ved at indsætte falske data eller ændre rutetabeller. Integriteten af data og netværkssikkerhed er alvorligt truet af disse overgreb, som udnytter fejl i netværksprotokoller.

Denne artikel vil forklare, hvad adresseforgiftningsangreb er, deres typer og konsekvenser, og hvordan man beskytter sig mod sådanne angreb.

Adresser forgiftningsangreb i krypto, forklaret

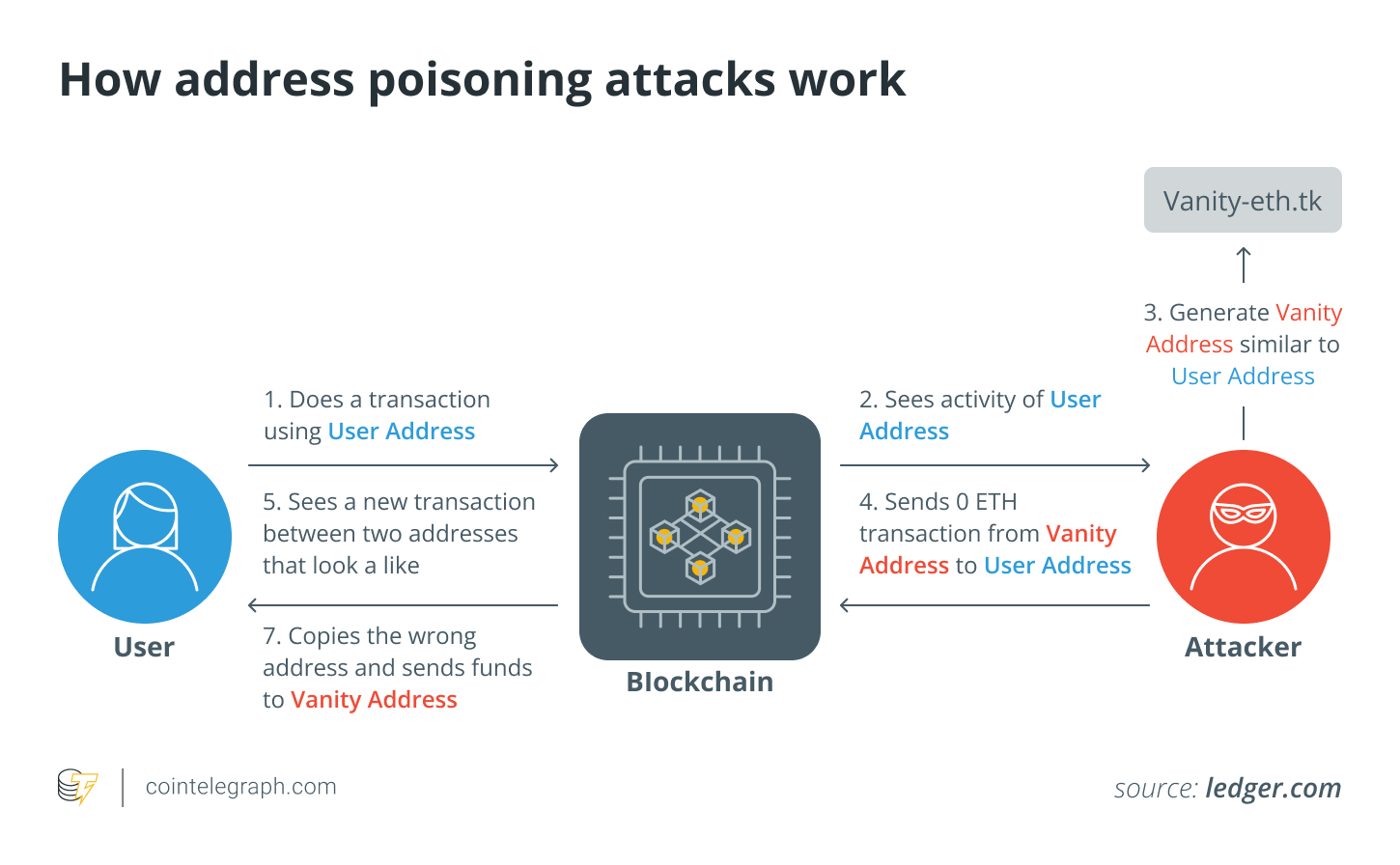

I kryptovalutaernes verden omtales fjendtlige handlinger, hvor angribere påvirker eller bedrager forbrugere ved at manipulere med kryptovalutaadresser som tage fat på forgiftningsangreb.

På et blockchain-netværk tjener disse adresser, som er opbygget af forskellige alfanumeriske strenge, som kilden eller destinationen for transaktioner. Disse angreb bruger en række forskellige metoder til at underminere integriteten og sikkerheden af kryptografiske tegnebøger og transaktioner.

Adresse forgiftningsangreb i kryptorummet bruges for det meste til enten ulovligt at erhverve digitale aktiver eller forringe den glatte drift af blockchain-netværk. Disse angreb kan omfatte:

Tyveri

Angribere kan narre brugere til at overføre deres midler til ondsindede adresser ved hjælp af strategier som phishing, transaktionsaflytning eller adressemanipulation.

Forstyrrelse

Adresseforgiftning kan bruges til at forstyrre den normale drift af blockchain-netværk ved at indføre overbelastning, forsinkelser eller afbrydelser i transaktioner og smarte kontrakter, hvilket reducerer netværkets effektivitet.

Bedrag

Angribere forsøger ofte at vildlede cryptocurrency-brugere ved at udgive sig for velkendte figurer. Dette underminerer fællesskabets tillid til netværket og kan resultere i fejlagtige transaktioner eller forvirring blandt brugerne.

For at beskytte digitale aktiver og blockchain-teknologiens generelle integritet fremhæver adresseforgiftningsangreb betydningen af strenge sikkerhedsprocedurer og konstant opmærksomhed inden for kryptovaluta-økosystemet.

Relateret: Sådan mindskes sikkerhedsrisici forbundet med kryptobetalinger

Typer af adresseforgiftningsangreb

Adresseforgiftningsangreb i krypto omfatter phishing, transaktionsaflytning, genbrug af adresser, Sybil-angreb, falske QR-koder, adressespoofing og sårbarheder i smart kontrakt, der hver især udgør en unik risiko for brugernes aktiver og netværksintegritet.

Phishing angreb

I kryptovalutaområdet, phishing-angreb er en udbredt type adresseforgiftning, som involverer kriminelle aktører, der bygger falske websteder, e-mails eller kommunikation, der ligner velrenommerede virksomheder som kryptovalutabørser eller tegnebogsudbydere.

Disse svigagtige platforme forsøger at narre intetanende brugere til at afsløre deres loginoplysninger, private nøgler eller mnemoniske sætninger (gendannelses-/frøsætninger). Når angriberne er opnået, kan de udføre ulovlige transaktioner og få uautoriseret adgang til ofrenes Bitcoin (BTC) aktiver, for eksempel.

For eksempel kan hackere bygge et falsk børswebsted, der ligner den ægte vare og bede forbrugerne om at logge ind. Når de gør det, kan angriberne få adgang til kundemidler på den faktiske børs, hvilket ville resultere i betydelige økonomiske tab.

Transaktionsaflytning

En anden metode til adresseforgiftning er transaktionsaflytning, hvor angribere opsnapper gyldige kryptovalutatransaktioner og ændrer destinationsadressen. Midler, der er bestemt til den ægte modtager, omdirigeres ved at ændre modtageradressen til en under angriberens kontrol. Denne form for angreb involverer ofte malware, der kompromitterer en brugers enhed eller netværk eller begge dele.

Håndter genbrugsudnyttelse

Angribere overvåger blockchain for tilfælde af adressegentagelse, før de bruger sådanne hændelser til deres fordel. Genbrug af adresser kan være risikabelt for sikkerheden, fordi det kan afsløre adressens transaktionshistorik og sårbarheder. Disse svagheder bruges af ondsindede aktører til at få adgang til brugerpunge og stjæle penge.

For eksempel, hvis en bruger konsekvent får penge fra den samme Ethereum-adresse, kan en hacker bemærke dette mønster og drage fordel af en fejl i brugerens tegnebogssoftware til at få adgang til brugerens penge uden autorisation.

Sybil angriber

For at udøve uforholdsmæssig kontrol over et kryptovaluta-netværks funktion, Sybil angriber medføre oprettelse af flere falske identiteter eller noder. Med denne kontrol er angribere i stand til at ændre data, narre brugere og måske bringe netværkets sikkerhed i fare.

Angribere kan bruge et stort antal svigagtige noder i forbindelse med proof-of-stake (PoS) blockchain-netværk til betydeligt at påvirke konsensusmekanismen, hvilket giver dem mulighed for at ændre transaktioner og potentielt dobbeltbruge kryptovalutaer.

Falske QR-koder eller betalingsadresser

Adresseforgiftning kan også ske, når falske betalingsadresser eller QR-koder bliver distribueret. Angribere leverer ofte disse falske koder i fysisk form til uforsigtige brugere i et forsøg på at narre dem til at sende cryptocurrency til et sted, de ikke havde planlagt.

For eksempel kan en hacker sprede QR-koder til cryptocurrency-punge, der ser ægte ud, men som faktisk omfatter mindre ændringer af den kodede adresse. Brugere, der scanner disse koder, sender utilsigtet penge til angriberens adresse i stedet for den påtænkte modtagers adresse, hvilket forårsager økonomiske tab.

Adressespoofing

Angribere, der bruger adressespoofing, opretter kryptovaluta-adresser, der ligner rigtige. Ideen er at narre brugere til at overføre penge til angriberens adresse i stedet for den, der tilhører den påtænkte modtager. Den visuelle lighed mellem den falske adresse og den rigtige bruges i denne metode til adresseforgiftning.

En angriber kan for eksempel oprette en Bitcoin-adresse, der tæt efterligner donationsadressen på en velrenommeret velgørenhedsorganisation. Uvidende donorer kan utilsigtet overføre penge til angriberens adresse, mens de sender donationer til organisationen, hvilket afleder midlerne fra deres tilsigtede brug.

Smart kontrakt sårbarheder

Angribere drager fordel af mangler eller sårbarheder in decentraliserede applikationer (DApps) eller smarte kontrakter på blockchain-systemer til at udføre adresseforgiftning. Angribere kan omdirigere penge eller få kontrakten til at opføre sig utilsigtet ved at rode med, hvordan transaktioner udføres. Brugere kan lide pengetab som følge heraf, og decentral finansiering (DeFi) tjenester kan opleve forstyrrelser.

Konsekvenser af adresseforgiftningsangreb

Adresseforgiftningsangreb kan have ødelæggende virkninger på både individuelle brugere og stabiliteten af blockchain-netværk. Fordi angribere kan stjæle kryptobeholdninger eller ændre transaktioner for at omdirigere penge til deres egne tegnebøger, forårsager disse overgreb ofte store økonomiske tab for deres ofre.

Ud over monetære tab kan disse angreb også resultere i et fald i tilliden blandt kryptovaluta-brugere. Brugernes tillid til sikkerheden og pålideligheden af blockchain-netværk og relaterede tjenester kan blive beskadiget, hvis de falder for svigagtige ordninger eller får deres værdigenstande stjålet.

Derudover adresserer nogle forgiftningsoverfald, såsom Sybil-angreb eller misbrug af smart kontrakt fejl, kan forhindre blockchain-netværk i at fungere normalt, hvilket fører til forsinkelser, overbelastning eller uforudsete konsekvenser, der har en effekt på hele økosystemet. Disse effekter fremhæver behovet for stærke sikkerhedskontroller og brugerbevidsthed i kryptoøkosystemet for at reducere risikoen for at adressere forgiftningsangreb.

Relateret: Hvordan sætter man ord på en Bitcoin-adresse? Her er hvordan forfængelighedsadresser fungerer

Sådan undgår du at adressere forgiftningsangreb

For at beskytte brugernes digitale aktiver og holde blockchain-netværk sikre, er det afgørende at undgå at adressere forgiftningsangreb i kryptovaluta-verdenen. Følgende måder kan hjælpe med at forhindre at blive et mål for sådanne angreb:

Brug nye adresser

Ved at oprette en ny crypto wallet-adresse for hver transaktion, kan chancen for, at angribere forbinder en adresse til en persons identitet eller tidligere transaktioner mindskes. For eksempel kan adresseforgiftningsangreb reduceres ved at bruge hierarkisk deterministiske (HD) tegnebøger, som opretter nye adresser for hver transaktion og mindsker forudsigeligheden af adresser.

Brug af en HD-pung øger en brugers beskyttelse mod adresseforgiftningsangreb, fordi tegnebogens automatiske adresserotation gør det sværere for hackere at omdirigere midler.

Brug hardware tegnebøger

Sammenlignet med software wallets, hardware tegnebøger er et mere sikkert alternativ. De minimerer eksponeringen ved at holde private nøgler offline.

Udvis forsigtighed, når du afslører offentlige adresser

Folk bør udvise forsigtighed, når de afslører deres kryptoadresser i den offentlige sfære, især på sociale medier, og bør vælge at bruge pseudonymer.

Vælg velrenommerede tegnebøger

Det er vigtigt at bruge velkendte tegnebogsudbydere, der er kendt for deres sikkerhedsfunktioner og regelmæssige softwareopdateringer for at beskytte sig mod adresseforgiftning og andre angreb.

Regelmæssige opdateringer

For at forblive beskyttet mod adresseforgiftningsangreb er det vigtigt at opdatere tegnebogens software konsekvent med de nyeste sikkerhedsrettelser.

Implementer whitelisting

Brug hvidliste for at begrænse transaktioner til anerkendte kilder. Nogle tegnebøger eller tjenester giver brugerne mulighed for at hvidliste bestemte adresser, der kan sende penge til deres tegnebøger.

Overvej multisig tegnebøger

Tegnebøger, der kræver flere private nøgler for at godkende en transaktion, kaldes multisignatur (multisig) tegnebøger. Disse tegnebøger kan give en ekstra grad af beskyttelse ved at kræve flere signaturer for at godkende en transaktion.

Brug blockchain-analyseværktøjer

For at spotte potentielt skadelig adfærd kan folk spore og undersøge indgående transaktioner ved hjælp af blockchain-analyseværktøjer. Sender tilsyneladende trivielt, små mængder krypto (støv) til adskillige adresser er en almindelig praksis kendt som afstøvning. Analytikere kan spotte potentielle forgiftningsindsatser ved at undersøge disse støvhandelsmønstre.

Ubrugte transaktionsoutput (UTXO'er) med små mængder cryptocurrency er ofte konsekvensen af støvtransaktioner. Analytikere kan lokalisere muligvis forgiftede adresser ved at lokalisere UTXO'er forbundet med støvtransaktioner.

Rapporter formodede angreb

Enkeltpersoner bør reagere med det samme i tilfælde af et mistænkt adresseforgiftningsangreb ved at komme i kontakt med det firma, der leverer deres kryptopung gennem de officielle supportkanaler og detaljeret om hændelsen.

Derudover kan de rapportere hændelsen til de relevante retshåndhævende eller regulerende myndigheder med henblik på yderligere undersøgelse og potentielle retslige skridt, hvis angrebet involverede betydelig økonomisk skade eller ondsindet hensigt. For at reducere mulige risici og beskytte både individuelle og gruppeinteresser i kryptovaluta-økosystemet er rettidig rapportering afgørende.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Automotive/elbiler, Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- ChartPrime. Løft dit handelsspil med ChartPrime. Adgang her.

- BlockOffsets. Modernisering af miljømæssig offset-ejerskab. Adgang her.

- Kilde: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :er

- :ikke

- :hvor

- $OP

- a

- evne

- I stand

- misbrug

- adgang

- erhverve

- Handling

- aktioner

- aktører

- faktiske

- faktisk

- Yderligere

- adresse

- adresser

- Fordel

- påvirke

- mod

- tillade

- også

- alternativ

- blandt

- beløb

- an

- analyse

- Analytikere

- ,

- applikationer

- Godkend

- ER

- artikel

- AS

- spørg

- Aktiver

- forbundet

- angribe

- Angreb

- opmærksomhed

- Myndigheder

- tilladelse

- Automatisk Ur

- undgå

- bevidsthed

- væk

- BE

- fordi

- før

- være

- mellem

- Bitcoin

- bitcoin-adresse

- blockchain

- Blockchain analyse

- Blockchain netværk

- Blockchain-netværk

- Blockchain teknologi

- både

- bygge

- Bygning

- men

- by

- CAN

- gennemføres

- bære

- Årsag

- årsager

- forsigtighed

- chance

- lave om

- Ændringer

- skiftende

- kanaler

- Næstekærlighed

- nøje

- koder

- Cointelegraph

- Fælles

- Kommunikation

- samfund

- Virksomheder

- selskab

- sammenlignet

- at gå på kompromis

- Adfærd

- tillid

- forvirring

- overbelastning

- tilsluttet

- Tilslutning

- Konsensus

- konsensusmekanisme

- Konsekvenser

- betydelig

- konsekvent

- konstant

- Forbrugere

- sammenhæng

- kontrakt

- kontrakter

- kontrol

- kontrol

- skabe

- Oprettelse af

- skabelse

- Criminal

- afgørende

- krypto

- Krypto-økosystem

- krypto rum

- Crypto tegnebog

- cryptocurrencies

- cryptocurrency

- cryptocurrency økosystem

- Cryptocurrency Udvekslinger

- cryptocurrency tegnebøger

- kryptografisk

- kunde

- Kundemidler

- DApps

- data

- Afvis

- er faldet

- Defi

- Degree

- forsinkelser

- levere

- destination

- bestemt

- Detailing

- ødelæggende

- enhed

- DID

- svært

- digital

- Digitale aktiver

- Offentliggørelse

- uforholdsmæssig

- Afbryde

- forstyrrelser

- distinkt

- distribueret

- do

- donation

- donationer

- Støv

- hver

- økosystem

- effekt

- effektivitet

- effekter

- indsats

- indsats

- enten

- emails

- Encompass

- håndhævelse

- Hele

- især

- væsentlig

- ethereum

- begivenhed

- præcist nok

- undersøge

- Undersøgelse

- eksempel

- udveksling

- Udvekslinger

- Dyrke motion

- erfaring

- Forklar

- udnyttelse

- Eksponering

- falsk

- Fall

- falsk

- Funktionalitet

- tal

- finansiere

- finansielle

- fejl

- fejl

- efter

- Til

- formular

- svigagtig

- hyppigt

- frisk

- fra

- fungerer

- fonde

- yderligere

- Gevinst

- vundet

- Generelt

- ægte

- få

- få

- Give

- gruppe

- hacker

- hackere

- ske

- Hardware

- skade

- skadelig

- Have

- hjælpe

- Fremhæv

- historie

- Holdings

- Hvordan

- How To

- HTTPS

- idé

- identiteter

- Identity

- if

- ulovligt

- vigtigt

- in

- utilsigtet

- omfatter

- Indgående

- Stigninger

- individuel

- indflydelse

- oplysninger

- instans

- integritet

- beregnet

- hensigt

- interesser

- ind

- indføre

- undersøgelse

- involverede

- IT

- true

- jpg

- Holde

- holde

- nøgler

- Venlig

- kendt

- stor

- Lov

- retshåndhævelse

- førende

- Politikker

- Sagsanlæg

- ligesom

- GRÆNSE

- placering

- log

- Logge på

- Se

- UDSEENDE

- tab

- lavet

- maerker

- malware

- Håndtering

- Kan..

- kan være

- mekanisme

- Medier

- metode

- metoder

- måske

- mindre

- afbøde

- ændre

- Monetære

- penge

- Overvåg

- mere

- for det meste

- flere

- multitegn

- Behov

- netværk

- Network Security

- net

- Ny

- Nyeste

- noder

- normal

- Normalt

- Varsel..

- nummer

- talrige

- opnå

- Hændelse

- of

- officiel

- offline

- tit

- on

- engang

- ONE

- dem

- drift

- drift

- Produktion

- or

- organisation

- Andet

- ud

- i løbet af

- egen

- særlig

- forbi

- Mønster

- mønstre

- betaling

- Mennesker

- Phishing

- falsk

- sætninger

- fysisk

- fly

- Platforme

- plato

- Platon Data Intelligence

- PlatoData

- PoS

- mulig

- eventuelt

- potentiale

- potentielt

- praksis

- fremherskende

- forhindre

- private

- Private nøgler

- procedurer

- beskytte

- beskyttet

- beskyttelse

- protokoller

- give

- udbydere

- giver

- offentlige

- sætte

- qr-koder

- hellere

- ægte

- rige

- omdirigere

- reducere

- Reduceret

- reducere

- benævnt

- fast

- lovgivningsmæssige

- relaterede

- relevant

- indberette

- Rapportering

- hæderlige

- kræver

- Svar

- resultere

- genbruge

- afsløre

- højre

- risici

- Risikabel

- routing

- samme

- scanne

- ordninger

- sikker

- sikkerhed

- sikkerhedsrisici

- tilsyneladende

- send

- afsendelse

- følsom

- helt seriøst

- tjener

- Tjenester

- flere

- bør

- Underskrifter

- betydning

- betydeligt

- Websteder

- Smart

- smart kontrakt

- Smarte kontrakter

- udjævne

- So

- Social

- sociale medier

- Software

- nogle

- Kilde

- Kilder

- Space

- Spot

- Stabilitet

- forblive

- stjålet

- strategier

- Streng

- stærk

- væsentlig

- sådan

- support

- Systemer

- taktik

- Tag

- mål

- Teknologier

- end

- at

- The Source

- verdenen

- deres

- Them

- Disse

- de

- ting

- denne

- Gennem

- rettidig

- til

- værktøjer

- spor

- handle

- Trafik

- transaktion

- Transaktioner

- overførsel

- Overførsel

- Stol

- prøv

- typen

- typer

- uberettiget

- under

- Underminere

- uforudset

- enestående

- Opdatering

- opdateringer

- brug

- anvendte

- Bruger

- brugere

- ved brug af

- FORFÆNGELIGHED

- række

- ofre

- Sårbarheder

- tegnebog

- Punge

- måder

- Hjemmeside

- websites

- Kendt

- Hvad

- hvornår

- som

- mens

- whitelist

- WHO

- vilje

- med

- inden for

- uden

- ord

- world

- ville

- zephyrnet