Som du uden tvivl allerede ved, fordi historien har været overalt i nyhederne og de sociale medier for nylig, rapporterede den meget kendte og udbredte adgangskodemanager LastPass i sidste uge en sikkerhedsbrist.

Selve bruddet skete faktisk to uger før det, sagde virksomheden, og involverede angribere, der kom ind i systemet, hvor LastPass opbevarer kildekoden til sin software.

Derfra, rapporterede LastPass, angriberne "tog dele af kildekoden og nogle proprietære LastPass tekniske oplysninger."

Vi skrev ikke denne hændelse op i sidste uge, for der så ikke ud til at være meget, vi kunne tilføje til LastPass hændelsesrapporten – skurkene rev gennem deres proprietære kildekode og intellektuelle ejendom, men nåede tilsyneladende ikke kl. eventuelle kunde- eller medarbejderdata.

Det så vi med andre ord som et dybt pinligt PR-problem for LastPass selv, givet at hele formålet med virksomhedens eget produkt er at hjælpe kunder med at holde deres onlinekonti for sig selv, men ikke som en hændelse, der direkte satte kunders onlinekonti i fare.

Men i løbet af den seneste weekend har vi haft flere bekymrede henvendelser fra læsere (og vi har set nogle vildledende råd på sociale medier), så vi tænkte, at vi ville se på de vigtigste spørgsmål, som vi har modtaget indtil videre.

Vi anbefaler jo jævnligt vores læsere og podcast-lyttere at overveje at bruge en password manager, selvom vi også har skrevet op talrige sikkerhed brølere i adgangskode leder værktøjer over år.

Så vi har samlet seks spørgsmål og svar nedenfor for at hjælpe dig med at træffe en informeret beslutning om fremtiden for adgangskodeadministratorer i dit eget digitale liv.

Q1. Hvad hvis min password manager bliver hacket?

A1. Det er et helt rimeligt spørgsmål: Hvis du lægger alle dine adgangskodeæg i én kurv, bliver den kurv så ikke et enkelt fejlpunkt?

Faktisk er det et spørgsmål, vi er blevet stillet så ofte, at vi har en video specifikt for at besvare det (klik på tandhjulet, mens du spiller for at slå undertekster til eller for at fremskynde afspilningen):

Q2. Hvis jeg bruger LastPass, skal jeg så ændre alle mine adgangskoder?

A2. Hvis du vil ændre nogle af eller alle dine adgangskoder, vil vi ikke tale dig fra det.

(En praktisk ting ved en adgangskodeadministrator, som vi forklarer i videoen ovenfor, er, at det er meget hurtigere, nemmere og sikrere at ændre adgangskoder, fordi du ikke sidder fast med at prøve at lave og huske snesevis af nye og komplicerede tekststrenge i En fart.)

Efter alt at dømme har denne sikkerhedshændelse dog intet at gøre med, at skurkene får fat i nogen af dine personlige data, mindst af alt dine adgangskoder, som alligevel ikke er gemt på LastPass's servere i en brugbar form. (Se spørgsmål 5.)

Dette angreb ser ikke ud til at involvere en sårbarhed i eller en udnyttelse af LastPass-softwaren, hvor skurke kunne angribe de krypterede adgangskoder i din adgangskodeboks, eller at involvere malware, der ved, hvordan man insinuerer sig selv i adgangskodedekrypteringsprocessen på dine egne computere .

Desuden involverer det ikke tyveri af personligt identificerbare "virkelige" kundeoplysninger såsom telefonnumre, postnumre eller individuelle id-numre, der kan hjælpe angribere med at overtale onlinetjenester til at nulstille dine adgangskoder ved hjælp af social engineering-tricks.

Derfor mener vi ikke, at du behøver at ændre dine adgangskoder. (For hvad det er værd, gør LastPass heller ikke.)

Q3. Skal jeg opgive LastPass og skifte til en konkurrent?

A3. Det er et spørgsmål, du selv skal svare på.

Som vi sagde ovenfor, så pinligt som denne hændelse er for LastPass, ser det ud til, at ingen personlige data blev brudt, og ingen adgangskode-relaterede data (krypteret eller på anden måde) blev stjålet, kun virksomhedens egen kildekode og proprietære oplysninger.

Gik du fra Chrome, da Google for nylig i-det-vilde nul dag udnyttelse blev annonceret? Eller Apple-produkter efter den seneste nul-dages dobbeltspil? Eller Windows efter evt Patch tirsdag opdatering i hvilke nul-dages fejl blev rettet?

Hvis ikke, så antager vi, at du er villig til at bedømme en virksomheds sandsynlige fremtidige cybersikkerheds-pålidelighed ud fra, hvordan den reagerede sidste gang, en fejl eller et brud opstod, især hvis virksomhedens bommert ikke direkte og øjeblikkeligt satte dig i fare.

Vi foreslår, at du læser LastPass hændelsesrapport og ofte stillede spørgsmål for dig selv, og afgør på den baggrund, om du stadig er tilbøjelig til at stole på virksomheden.

Q4. Betyder stjålet kildekode ikke, at hacks og udnyttelser er bundet til at følge?

A4. Det er et rimeligt spørgsmål, og svaret er ikke ligetil.

Generelt er kildekoden meget lettere at læse og forstå, at dens kompilerede, "binære" ækvivalent, især hvis den er velkommenteret og bruger meningsfulde navne til ting som variabler og funktioner inde i softwaren.

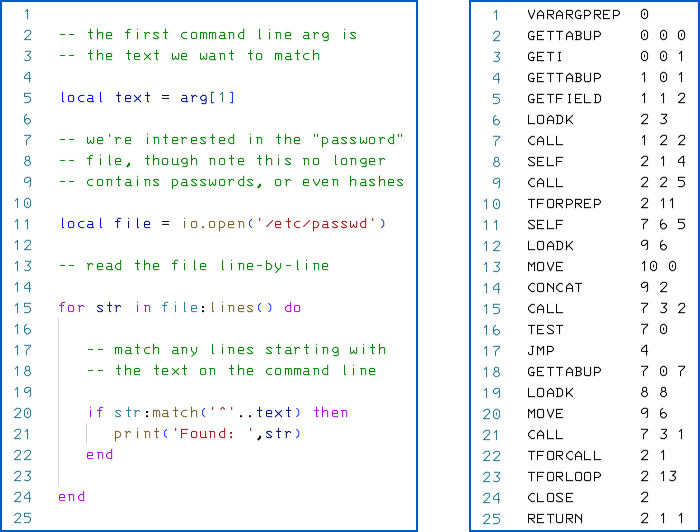

Som et noget syntetisk, men let at følge eksempel, sammenligne Lua-kildekoden til venstre nedenfor med den kompilerede bytekode (som Java kører Lua i en virtuel maskine) til højre:

Højre: Kompileret Lua-bytekode, som udført under kørsel.

I teorien betyder kildekoden derfor, at det burde være hurtigere og nemmere at bestemme præcis, hvordan softwaren fungerer, herunder at opdage eventuelle programmeringsfejl eller cybersikkerhedsfejl, og derfor burde sårbarheder være nemmere at finde, og udnyttelse hurtigere at udtænke.

I praksis er det rigtigt, at anskaffelse af kildekode til at gå sammen med de kompilerede binære filer, du forsøger at reverse engineering, sjældent, hvis nogensinde, vil gøre arbejdet mere vanskeligt, og vil ofte gøre det lettere.

Når det er sagt, skal du huske, at Microsoft Windows er et lukket kilde-operativsystem, og alligevel blev mange, hvis ikke de fleste, af de sikkerhedshuller, der blev rettet hver måned på Patch Tuesday, omvendt manipuleret direkte fra prækompilerede binære filer.

Med andre ord, at holde din kildekode hemmelig bør aldrig anses for at være en vital del af enhver cybersikkerhedsproces.

Du skal også huske, at mange projekter er eksplicit afhængige af at gøre deres kildekode offentlig, ikke blot for at enhver kan granske den, men også for at enhver, der vil, kan bruge den, ændre den og bidrage til alles bedste.

Alligevel har selv mainstream open source-projekter med liberale brugslicenser og med potentielt mange øjne på den kildekode gennem mange år krævet kritiske sikkerhedsrettelser til fejl, der kunne være blevet opdaget mange gange, men som ikke blev det.

Endelig gør mange proprietære softwareprojekter i disse dage (eksempler inkluderer Googles Chrome-browser; Apples iOS-operativsystem; Sophos XG-firewallen; og tusindvis mere udbredte hardware- og softwareværktøjer) ikke desto mindre udstrakt brug af adskillige open source-komponenter.

Enkelt sagt inkluderer de fleste moderne lukkede kildeprojekter væsentlige dele, hvortil kildekoden kan downloades alligevel (fordi licensering kræver det), eller kan udledes (fordi licensering kræver, at dens brug skal dokumenteres, selvom nogle ændringer af koden blev efterfølgende blevet lavet).

Med andre ord kan denne kildekodelækage hjælpe potentielle angribere lidt, men næsten helt sikkert [a] ikke så meget som du måske først tror og [b] ikke til det punkt, at nye udnyttelser bliver mulige, som aldrig kunne have været fundet ud af uden kildekoden.

Q5. Skal jeg helt opgive adgangskodeadministratorer?

A5. Argumentet her er, at hvis selv en virksomhed, der er stolt af at levere værktøjer til at låse dine personlige og virksomhedshemmeligheder mere sikkert, ikke kan låse sin egen intellektuelle ejendom sikkert, så er det vel en advarsel om, at adgangskodeadministratorer er et "narre ærinde"?

Når alt kommer til alt, hvad nu hvis skurkene bryder ind igen, og næste gang er det ikke kildekoden de får fat i, men hver enkelt adgangskode gemt af hver enkelt bruger?

Det er en bekymring – man kan næsten kalde det en meme – som jævnligt ses på sociale medier, især efter et brud af denne art: “Hvad nu hvis skurkene havde downloadet alle mine adgangskoder? Hvad tænkte jeg på at dele alle mine adgangskoder alligevel?"

Det ville være en reel bekymring, hvis adgangskodeadministratorer arbejdede ved at opbevare nøjagtige kopier af alle dine adgangskoder på deres egne servere, hvor de kunne udvindes af angribere eller kræves af retshåndhævelse.

Men ingen anstændige cloud-baserede adgangskodeadministratorer fungerer på den måde.

I stedet er det, der er gemt på deres servere, en krypteret database eller "blob" (forkortelse for binært stort objekt), som kun dekrypteres efter at være blevet overført til din enhed, og efter at du har givet din hovedadgangskode lokalt, måske med en slags to-faktor-godkendelse involveret for at reducere risikoen for lokal kompromittering.

Ingen adgangskoder i din adgangskodeboks gemmes nogensinde i en direkte brugbar form på adgangskodeadministratorens servere, og din hovedadgangskode gemmes ideelt set aldrig overhovedet, ikke engang som en saltet-og-strakt adgangskode-hash.

Med andre ord behøver et pålideligt password manager firma ikke at have tillid til ikke at lække dine adgangskoder i tilfælde af et hack af dets databaser, eller at nægte at afsløre dem i tilfælde af en kendelse fra retshåndhævelse ...

…fordi den ikke kunne afsløre dem, selv om den ville, eftersom den ikke opbevarer din hovedadgangskode eller andre adgangskoder i nogen database, hvorfra den kunne udtrække dem uden din aftale og samarbejde.

(LastPass-webstedet har en beskrivelse og et diagram - ganske vist en ret grundlæggende - af, hvordan din adgangskoder er beskyttet fra server-side kompromis ved ikke at blive dekrypteret undtagen på din egen enhed, under din direkte kontrol.)

Q6. Mind mig igen - hvorfor bruge en adgangskodeadministrator?

A6. Lad os opsummere fordelene, mens vi er i gang med det:

- En god adgangskodeadministrator forenkler god adgangskodebrug for dig. Det gør problemet med at vælge og huske snesevis, eller måske endda hundredvis, af adgangskoder til problemet med at vælge en rigtig stærk adgangskode, eventuelt forstærket med 2FA. Der er ikke længere behov for at skære hjørnerne ved at bruge "lette" eller gættelige adgangskoder på nogen af dine konti, selv ikke dem, der føles uvigtige.

- En god adgangskodeadministrator vil ikke lade dig bruge den samme adgangskode to gange. Husk, at hvis skurke gendanner en af dine adgangskoder, måske på grund af et kompromis på et enkelt websted, du bruger, vil de straks prøve de samme (eller lignende) adgangskoder på alle de andre konti, de kan komme i tanke om. Dette kan i høj grad forstørre skaden forårsaget af, hvad der ellers kunne have været en indeholdt adgangskodekompromis.

- En god adgangskodeadministrator kan vælge og huske hundredvis, endda tusindvis, af lange, pseudo-tilfældige, komplekse, helt forskellige adgangskoder. Faktisk kan den gøre dette lige så nemt, som du kan huske dit eget navn. Selv når du prøver virkelig hårdt, er det svært selv at vælge et tilfældigt og ugætterligt kodeord, især hvis du har travlt, fordi der altid er en fristelse til at følge en form for forudsigeligt mønster, f.eks. venstre hånd og derefter højre hånd, konsonant derefter vokal, øverste-midterste-nederste række eller navnet på katten med -99 i slutningen.

- En god adgangskodeadministrator vil ikke lade dig sætte den rigtige adgangskode på det forkerte websted. Adgangskodeadministratorer "genkender" ikke websteder, bare fordi de "ser rigtigt ud" og har de korrekte logoer og baggrundsbilleder på sig. Dette hjælper med at beskytte dig mod phishing, hvor du ikke bemærker, at URL'en ikke er helt rigtig, og sætter din adgangskode (og selv din 2FA-kode) til et falsk websted i stedet.

Lad være med at drage konklusioner

Så der er vores råd om problemet.

Vi forholder os neutrale til selve LastPass, og vi anbefaler ikke specifikt noget password manager-produkt eller -tjeneste derude, inklusive LastPass, over eller under nogen anden.

Men uanset hvilken beslutning du træffer om, hvorvidt du får det bedre eller værre stillet ved at adoptere en adgangskodeadministrator...

...vi vil gerne sikre, at du gør det af velinformerede årsager.

Hvis du har flere spørgsmål, så spørg venligst i kommentarerne nedenfor - vi vil gøre vores bedste for at svare hurtigt.

- blockchain

- brud

- coingenius

- cryptocurrency tegnebøger

- kryptoverveksling

- cybersikkerhed

- cyberkriminelle

- Cybersecurity

- datatab

- afdeling for indenrigssikkerhed

- digitale tegnebøger

- firewall

- Kaspersky

- LastPass

- malware

- Mcafee

- Naked Security

- Nexbloc

- Password Manager

- plato

- platon ai

- Platon Data Intelligence

- Platon spil

- PlatoData

- platogaming

- VPN

- website sikkerhed

- zephyrnet

![S3 Ep91: CodeRed, OpenSSL, Java-fejl og Office-makroer [Podcast + Transcript] S3 Ep91: CodeRed, OpenSSL, Java-fejl og Office-makroer [Podcast + Transcript] PlatoBlockchain Data Intelligence. Lodret søgning. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)