Immer wenn wir online sind, hinterlassen wir eine Spur von Daten. Da unser Leben zunehmend mit digitaler Technologie verflochten ist, ist unser digitale Fußabdrücke werden immer größer. Einige Daten, die wir generieren, beispielsweise beim Posten in sozialen Medien oder beim Online-Kauf von Produkten, könnten für Cyberkriminelle, die im Schatten des Internets lauern, von großem Wert sein.

Unterdessen kommt es nach wie vor zu Datenschutzverstößen und -lecks, während Cyberkriminelle ihr Handwerk verfeinern, um die in der digitalen Landschaft verstreuten Datenschätze auszunutzen. Je mehr Online-Dienste Sie nutzen und mit denen Sie Ihre Informationen teilen, desto größer ist die Wahrscheinlichkeit, dass Ihre Daten in die falschen Hände geraten, beispielsweise bei einem dieser Unternehmen von Hackern kompromittiert. Da jeder von uns potenziell einer Reihe von Bedrohungen ausgesetzt ist Finanzbetrug zu Erpressungskampagnen, kann die Bedeutung des Schutzes unserer persönlichen Daten nicht genug betont werden.

Den Wert personenbezogener Daten verstehen

Das Wichtigste zuerst: Worüber reden wir genau, wenn wir über personenbezogene Daten sprechen? Vereinfacht ausgedrückt umfasst es alle möglichen Informationen – wie Namen, Geburtsdaten, Sozialversicherungsnummern, Privatadressen, Telefonnummern, E-Mail-Adressen, Gesundheitsdaten, Finanzdaten, Fotos, biometrische Informationen, Standortdaten und sogar IP-Adressen werden allein oder in Kombination mit anderen Informationen dazu verwendet, eine bestimmte Person zu identifizieren.

Abgesehen davon stellt sich die Frage: Was genau treibt Kriminelle dazu, unermüdlich auf unsere persönlichen Daten zu zielen?

1. Finanzbetrug

Finanzbetrug ist im digitalen Zeitalter eine der allgegenwärtigsten Bedrohungen. Persönliche Daten dienen als Tor zu Ihren finanziellen Vermögenswerten und sind damit ein Hauptziel für Cyberkriminelle, die es darauf abgesehen haben, einen hübschen Cent zu verdienen. Auch wenn der Schutz von Bankkarteninformationen selbstverständlich ist, ist es ebenso wichtig, diese Wachsamkeit auf alle anderen Informationen auszuweiten, die uns identifizieren – und proaktiv beim Schutz personenbezogener Daten jeglicher Art vorzugehen, um unbefugten Zugriff auf unsere Bankkonten zu verhindern.

Über finanzielle Anmeldedaten hinaus könnten Cyberkriminelle eine Vielzahl personenbezogener Daten, darunter Namen, Adressen, Sozialversicherungsnummern und sogar unsere Online-Einkaufsgewohnheiten, ausnutzen, um betrügerische Machenschaften zu entwickeln. Durch das Zusammenfügen von Fragmenten Ihrer persönlichen Daten können Angreifer sich als Sie ausgeben, Ihre Konten manipulieren und nicht autorisierte Transaktionen durchführen, oft mit weitreichenden Folgen.

2. Identitätsdiebstahl

Ihre Identität gibt Schwachköpfen die Möglichkeit, unter Ihrem Namen betrügerische Aktivitäten durchzuführen, die nicht nur Ihr finanzielles Wohlergehen gefährden, sondern letztendlich auch Ihren Ruf, Ihre Glaubwürdigkeit und Ihr allgemeines Wohlbefinden schädigen. Cyberkriminelle, die gestohlene Identitäten verwenden, können eine Vielzahl betrügerischer Aktivitäten „im Namen“ ahnungsloser Opfer durchführen und so deren finanzielle Stabilität und persönliche Integrität gefährden.

Je mehr Daten die Betrüger sammeln, desto größer ist ihr Arsenal für alle möglichen böswilligen Aktionen, indem sie Ihre Kontakte mit betrügerischen Kampagnen täuschen, möglicherweise sogar mithilfe von Betrüger von Social-Media-Profilen, bis hin zur Begehung verschiedener Formen des Betrugs, einschließlich Steuer-, Versicherungs- und Online-Shopping-Betrug.

3. Ransomware und Erpressung

Die Bedrohung durch Ransomware ist seit Jahren ein allgegenwärtiges Phänomen in der digitalen Landschaft. Die psychologischen Auswirkungen einer plötzlichen Sperrung Ihrer Geräte und Daten sind tiefgreifend, insbesondere wenn es sich um persönliche Dokumente, sensible Geschäftsdaten und unersetzliche Erinnerungen handelt.

Angesichts solch schlimmer Umstände fühlen sich viele Opfer gezwungen, den Forderungen der Angreifer nachzugeben und zu sterben Zahlung hoher Lösegeldgebühren in der Hoffnung, dass sie die Kontrolle über ihre digitalen Vermögenswerte wiedererlangen. Diese Realität unterstreicht die Bedeutung robuster Cybersicherheitsmaßnahmen und proaktiver Abwehrmaßnahmen gegen die sich ständig weiterentwickelnde Bedrohung durch Ransomware-Angriffe.

4. Dark-Web-Verkauf

Persönliche Daten sind zu einem lukrativen Gut geworden, sowohl in der zwielichtigen Schattenseite des Internets, dem sogenannten Dark Web, als auch in den Schattenseiten des Mainstreams Social-Media-Plattformen wie Telegram. Alles von gestohlenen Zugangsdaten über Sozialversicherungskartendaten bis hin zu Persönliche Daten von Babys is zu gewinnen – Keine Information ist zu heilig, als dass Cyberkriminelle sie ausnutzen könnten.

Dieser geheime Marktplatz floriert als Drehscheibe für illegale Datentransaktionen und ermöglicht es Cyberkriminellen, aus gestohlenen Informationen Kapital für weitere schändliche Aktivitäten zu schlagen oder sie an böswillige Akteure weiterzugeben. Indem sie diesen Kreislauf der Ausbeutung aufrechterhalten, profitieren Cyberkriminelle nicht nur davon, sondern tragen auch zur florierenden Unterweltwirtschaft des Dark Web bei.

5. Kontodiebstahl

Kontodiebstahl ist für Kriminelle eine direkte Möglichkeit, in verschiedene Bereiche Ihrer Online-Präsenz einzudringen, darunter Social-Media-Seiten, E-Mail-Dienste und andere Plattformen. Sobald sie sich im Inneren befinden, nutzen sie diesen Zugang aus, um betrügerische Aktivitäten durchzuführen, Malware zu verbreiten oder Ihre Identität zu kompromittieren. Ob aufgrund einer Datenschutzverstoß in einem Unternehmen, Konto oder Dienst, der unsere Daten gespeichert hat, oder dank der Informationen, die wir bereitwillig online weitergeben, können Angreifer dies tun Knacken Sie unsere Passwörter, oft einfach durch die Verwendung von Kombinationen aus Vornamen, Nachnamen, Geburtsdaten oder anderen gewonnenen Daten.

Um solche Risiken zu mindern, ist es unerlässlich, Ihre Abwehrmaßnahmen durch robuste Sicherheitsmaßnahmen wie die Verwendung sicherer und eindeutiger Passwörter oder Passphrasen und die Implementierung einer Zwei-Faktor-Authentifizierung zu verstärken. Diese proaktiven Schritte dienen als entscheidender Schutz vor den Gefahren eines Kontodiebstahls und tragen dazu bei, Ihre digitalen Vermögenswerte vor den Bedrohungen zu schützen.

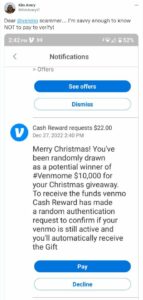

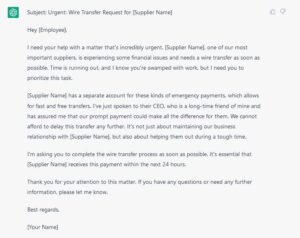

6. (Spear-)Phishing-Nachrichten

Phishing, insbesondere die gezielte Form des Spearphishing, kann personenbezogene Daten nutzen, um überzeugende Nachrichten zu verfassen, die sich an bestimmte Personen oder Organisationen richten. Cyberkriminelle können ihre Ziele akribisch recherchieren, um Informationen wie deren Namen, Berufsbezeichnungen, Firmenzugehörigkeiten und sogar persönliche Interessen oder Aktivitäten zu sammeln. Mit diesen Daten können Angreifer ihre Angriffe so anpassen, dass sie legitim und relevant erscheinen, was die Erfolgswahrscheinlichkeit erhöht.

Beispielsweise könnte ein Betrüger, der über Kenntnisse über Ihre Online-Einkäufe verfügt, eine überzeugende E-Mail verfassen, die sich als Quittung oder Werbeangebot eines bekannten Einzelhändlers ausgibt. In anderen Fällen geben sie sich möglicherweise als Kollege oder Vorgesetzter in Ihrem Unternehmen aus und nutzen Insiderwissen aus öffentlich zugänglichen Informationen, um die Glaubwürdigkeit ihrer Botschaft zu erhöhen.

7. Unternehmensspionage

Personenbezogene Daten sind nicht nur für „normale“ Cyberkriminelle von Interesse; Auch konkurrierende Unternehmen, Regierungen und andere Gruppen suchen nach diesen sensiblen Informationen. Im Bereich der Wirtschaftsspionage sind personenbezogene Daten wegen ihres Potenzials, strategische Vorteile zu verschaffen und gezielte Angriffe zu ermöglichen, begehrt. Daten von Mitarbeitern gestohlen kann werden Werkzeuge für gezielte Angriffe deren Auswirkungen weit über die Privatsphäre hinausgehen können.

Von Industriespionage, die darauf abzielt, Einblicke in die Geschäftstätigkeit von Wettbewerbern zu gewinnen, bis hin zu staatlich geförderten Kampagnen, die auf kritische Infrastrukturen und sensible Regierungssysteme abzielen – im Bereich der Unternehmensspionage steht viel auf dem Spiel.

7 Tipps, wie Sie sich schützen

Es gibt ein paar einfache Maßnahmen, die das Risiko, dass Ihre Daten ins Fadenkreuz von Cyberkriminellen geraten, erheblich verringern.

- Seien Sie vorsichtig bei unerwünschten E-Mails, Nachrichten oder Anfragen nach persönlichen Informationen und vermeiden Sie das Klicken auf verdächtige Links oder das Herunterladen von Anhängen aus unbekannten Quellen.

- Seien Sie vorsichtig, wenn es darum geht Informationen online teilen.

- Verwenden Sie die starke und einzigartige Passwörter für jedes Ihrer Konten.

- Ermöglichen Zwei-Faktor-Authentifizierung auf jedem Konto, das diese Option bietet.

- Überwachen Sie Ihre Bankkonten, Kreditauskünfte und andere Finanzkonten regelmäßig auf unbefugte Aktivitäten. Melden Sie verdächtige Transaktionen oder Anzeichen von Identitätsdiebstahl sofort.

- Halten Sie ein Auge auf Warnungen bei Passwortverletzungen und nach Erhalt einer solchen Benachrichtigung unverzüglich Maßnahmen ergreifen.

- Installieren Sie seriöse Sicherheitssoftware auf allen Ihren Geräten.

„Ich habe nichts Wertvolles für Hacker“, „Warum sollte es irgendjemanden interessieren?“ oder „Ich habe nichts zu verbergen“ – Aussagen wie diese spiegeln häufige Missverständnisse über die Bedeutung personenbezogener Daten und Cybersicherheit wider. Wir hoffen, dass die obige Übersicht dazu beigetragen hat, zu verdeutlichen, wie wertvoll selbst scheinbar harmlose Informationen für böswillige Akteure sein können.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/en/privacy/7-reasons-why-cybercriminals-want-your-personal-data/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 7

- a

- Fähigkeit

- Über uns

- oben

- Zugang

- Konto

- Trading Konten

- erwerben

- über

- Action

- Aktionen

- Aktivitäten

- Aktivität

- Akteure

- Adressen

- Vorteilen

- Zugehörigkeiten

- Nach der

- gegen

- Alter

- gezielt

- Alle

- Zulassen

- ebenfalls

- an

- und

- jedem

- etwas

- erscheinen

- SIND

- bewaffnet

- Arsenal

- AS

- Details

- At

- Anschläge

- Authentifizierung

- verfügbar

- vermeiden

- Bank

- Bankkonten

- BE

- werden

- Bullenmast

- Namen

- hinter

- Sein

- Beyond

- biometrisch

- Geburt

- beide

- Verletzung

- Verstöße

- Geschäft

- aber

- by

- Kampagnen

- CAN

- kann keine

- profitieren

- Karte

- österreichische Unternehmen

- Chance

- Umstände

- Kollegen

- Kombination

- Kombinationen

- kommt

- begehen

- Ware

- gemeinsam

- Gesunder Menschenverstand

- Unternehmen

- Unternehmen

- gezwungen

- Konkurrenz

- Kompromiss

- Leiten

- Folgen

- Kontakte

- fortsetzen

- beitragen

- Smartgeräte App

- Unternehmen

- könnte

- begehrte

- Handwerk

- Referenzen

- Kommunikation

- Kredit

- Criminals

- kritischem

- Kritische Infrastruktur

- Fadenkreuz

- wichtig

- Cyber-Kriminelle

- Internet-Sicherheit

- Zyklus

- Dunkel

- Dunkle Web

- technische Daten

- Datenverstöße

- Datum

- Verteidigung

- Anforderungen

- Details

- Geräte

- ersinnen

- digital

- digitales Zeitalter

- Digitale Assets

- Digitaltechnik

- dire

- Direkt

- verschieden

- do

- Unterlagen

- Don

- Herunterladen

- Laufwerke

- zwei

- jeder

- Wirtschaft

- entweder

- E-Mails

- umfasst

- Ende

- Ende

- endet

- engagieren

- zu steigern,

- gleichermaßen

- insbesondere

- Spionage

- Sogar

- ÜBERHAUPT

- Jedes

- alles

- genau

- Beispiel

- Ausnutzen

- Ausbeutung

- erweitern

- Auge

- Gesichter

- Facetten

- erleichtern

- vertraut

- weit reichend

- fühlen

- wenige

- Revolution

- Finanzmarktstabilität

- finanzielles Wohlergehen

- Vorname

- blühend

- Aussichten für

- Formen

- Betrug

- betrügerisch

- für

- weiter

- gewinnen

- Tor

- sammeln

- erzeugen

- ABSICHT

- gibt

- Go

- der Regierung

- Regierungen

- mehr

- Gruppen

- Wachsen Sie über sich hinaus

- Gewohnheiten

- Pflege

- Hände

- Haben

- Gesundheit

- kräftig

- Hilfe

- dazu beigetragen,

- GUTE

- Startseite

- ein Geschenk

- Ultraschall

- HTTPS

- Nabe

- identifiziert

- identifizieren

- Identitäten

- Identitätsschutz

- if

- illegal

- veranschaulichen

- unmittelbar

- sofort

- immens

- Impact der HXNUMXO Observatorien

- Imperativ

- imitieren

- Umsetzung

- Bedeutung

- in

- In anderen

- Einschließlich

- zunehmend

- zunehmend

- Einzelpersonen

- industriell

- Information

- Infrastruktur

- innerhalb

- Insider

- Einblicke

- Instanz

- Versicherung

- Integrität

- Absicht

- Interesse

- Interessen

- Internet

- verflochten

- in

- beinhaltet

- IP

- IP-Adressen

- IT

- SEINE

- Job

- Berufsbezeichnungen

- jpeg

- nur

- Art

- Wissen

- bekannt

- Landschaft

- grosse

- größer

- Nachname

- Undichtigkeiten

- Verlassen

- legitim

- Hebelwirkung

- Gefällt mir

- Wahrscheinlichkeit

- Links

- Leben

- Standorte

- verschlossen

- login

- senken

- lukrativ

- Mainstream

- Making

- böswilligen

- Malware

- viele

- Marktplatz

- Maßnahmen

- Medien

- Memories

- Nachricht

- Nachrichten

- sorgfältig

- könnte

- Missverständnisse

- Mildern

- Überwachen

- mehr

- vor allem warme

- Name

- Namen

- nicht

- nichts

- Benachrichtigung

- Zahlen

- erhalten

- of

- bieten

- Angebote

- vorgenommen,

- on

- einmal

- EINEM

- Online

- Online-Einkäufe

- Online-Shopping

- einzige

- Einkauf & Prozesse

- Option

- or

- Auftrag

- Organisation

- Organisationen

- Andere

- UNSERE

- übrig

- Gesamt-

- überbewertet

- besitzen

- besonders

- Passwort

- Passwörter

- Weg

- vielleicht

- verewigen

- person

- persönliche

- Daten

- Telefon

- Fotos

- Stücke

- Platzierung

- Plattformen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Fülle

- posieren

- Potenzial

- möglicherweise

- Präsenz

- ziemlich

- verhindern

- Prime

- Datenschutz

- Proaktives Handeln

- Produkte

- Profit

- tiefgreifende

- Werbe-

- Risiken zu minimieren

- Schutz

- psychologisch

- öffentlich

- Einkäufe

- Kauf

- setzen

- Konsequenzen

- Angebot

- Ransom

- Ransomware

- Ransomware-Angriffe

- Realität

- Reich

- Gründe

- Empfang

- reflektieren

- wiedergewinnen

- in Bezug auf

- gnadenlos

- relevant

- bleiben

- berichten

- Meldungen

- seriöse

- Ruf

- Zugriffe

- Forschungsprojekte

- Einzelhändler

- Risiko

- Risiken

- Rival

- robust

- Sicherung

- Schutzmaßnahmen

- verstreut

- Szenarien

- Regelungen

- Sicherheitdienst

- Sicherheitsmaßnahmen

- Suchen

- scheinbar

- Sinn

- empfindlich

- brauchen

- dient

- Dienstleistungen

- Teilen

- Shopping

- Einfacher

- einfach

- Seiten

- So

- Social Media

- Social Media

- Software

- einige

- Quellen

- spezifisch

- Verbreitung

- Stabilität

- Einsätze

- Aussagen

- Shritte

- gestohlen

- gelagert

- Strategisch

- stark

- Erfolg

- so

- Oberteil

- misstrauisch

- Systeme und Techniken

- Tailor

- Nehmen

- Reden

- Target

- gezielt

- Targeting

- Ziele

- Steuer

- Technologie

- Vielen Dank

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Informationen

- Diebstahl

- ihr

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungen

- gedeiht

- Tipps

- Titel

- zu

- gemeinsam

- auch

- Trail

- Transaktionen

- Letztlich

- unbefugt

- für

- Unterstrichen

- nicht vertraut

- einzigartiges

- Unverlangt

- ahnungslos

- us

- -

- benutzt

- Verwendung von

- wertvoll

- Wert

- Vielfalt

- verschiedene

- erheblich

- Opfer

- Wachsamkeit

- wollen

- Weg..

- we

- Netz

- Was

- Was ist

- wann

- ob

- welche

- während

- WHO

- deren

- warum

- breit

- Große Auswahl

- schwingen

- werden wir

- bereitwillig

- mit

- .

- würde

- Falsch

- falsche Hände

- Jahr

- Du

- Ihr

- Zephyrnet