Foltern Sie Menschen nicht mit überaus komplexen Regeln für die Erstellung von Passwörtern, sondern setzen Sie häufig verwendete Passwörter auf eine schwarze Liste sowie andere Möglichkeiten, um Menschen zu helfen, sich selbst – und Ihrem gesamten Unternehmen – zu helfen

Als der Ingenieur Bill Burr vom US-amerikanischen National Institute of Standards and Technology (NIST) 2003 schrieb, was bald weltweit gelten sollte Goldstandard für Passwortsicherheitriet er Menschen und Organisationen, ihre Konten zu schützen, indem sie lange und „chaotische“ Reihen von Zeichen, Zahlen und Zeichen erfinden – und diese regelmäßig ändern.

Vierzehn Jahre später gab Burr zu, dass er seinen früheren Rat bedauerte. „Es macht die Leute einfach verrückt und sie wählen keine guten Passwörter, egal was Sie tun“, er sagte das Wall Street Journal.

Oder wie der berühmte xkcd Comic hat es formuliert: „In 20 Jahren Bemühungen haben wir jeden erfolgreich darin geschult, Passwörter zu verwenden, die für Menschen schwer zu merken, aber für Computer leicht zu erraten sind.“

Heutzutage ein durchschnittlicher Mensch hat bis zu 100 Passwörter zu merken, wobei die Zahl in den letzten Jahren rasant gewachsen ist (obwohl tatsächlich einige Leute rund 50 Passwörter verwendet, einschließlich einer Reihe von Offline-Codes, sogar vor Jahren, und einige Sicherheitsexperten haben darauf hingewiesen, dass solche Passwortgewohnheiten und -richtlinien nicht nachhaltig sind.)

In der Tat haben Studien herausgefunden, dass Menschen sich typischerweise erinnern nur bis zu fünf Passwörter und nehmen Sie Abkürzungen, indem Sie erstellen leicht zu erratende Passwörter und dann recyceln Sie sie über verschiedene Online-Konten. Einige ersetzen Buchstaben möglicherweise sogar durch Zahlen und Sonderzeichen (z. B. wird „Passwort“ zu „P4??WØrd“), aber dies sorgt immer noch für ein leicht zu knackendes Passwort.

In den letzten Jahren haben führende Organisationen wie das Open Web Application Security Project (OWASP) und natürlich NIST selbst veränderte ihre Politik und Beratung hin zu einem benutzerfreundlicheren Ansatz – bei gleichzeitiger Erhöhung der Passwortsicherheit.

Gleichzeitig sind Tech-Giganten wie z Microsoft und Google ermutigen alle, Passwörter ganz abzuschaffen und gehen passwortlos stattdessen. Wenn Ihr kleines oder mittleres Unternehmen jedoch noch nicht bereit ist, sich von Passwörtern zu trennen, finden Sie hier einige Hinweise, die Ihnen und Ihren Mitarbeitern im Jahr 2023 zugute kommen werden.

Hören Sie auf, unnötig komplexe Regeln für die Passworterstellung aufzuerlegen

Allzu komplizierte Satzregeln (z. B. Groß- und Kleinschreibung, mindestens eine Ziffer und ein Sonderzeichen) sind nicht mehr zwingend erforderlich. Dies liegt daran, dass solche Regeln Benutzer selten dazu ermutigen, stärkere Passwörter festzulegen, sondern sie dazu veranlassen, vorhersehbar zu handeln und Passwörter zu entwickeln, die ein „Doppelschlag“ sind – sie sind sowohl schwach als auch schwer zu merken.

Wechseln Sie zu Passphrasen

Statt kürzerer, aber schwieriger Passwörter, gehen Sie für Passphrasen. Sie sind länger und komplexer, aber dennoch leicht zu merken. Zum Beispiel kann es sich um einen ganzen Satz handeln, der Ihnen aus irgendeinem Grund im Kopf geblieben ist, gesprenkelt mit Großbuchstaben, Sonderzeichen und Emojis. Obwohl es nicht sehr komplex ist, wird es immer noch Ewigkeiten dauern, bis automatisierte Tools es knacken.

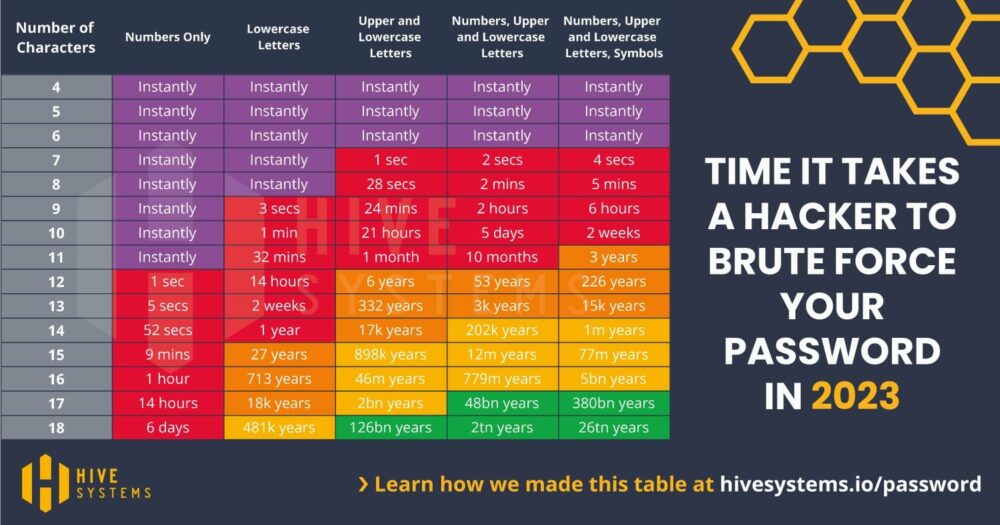

Vor einigen Jahren lag die Mindestlänge für ein gutes Passwort bei acht Zeichen, die aus Klein- und Großbuchstaben, Zeichen und Zahlen bestanden. Heutzutage können automatisierte Tools zum Knacken von Passwörtern ein solches Passwort innerhalb von Minuten erraten, insbesondere wenn es mit der MD5-Hashing-Funktion gesichert ist.

Dies ist nach von Hive Systems durchgeführte Tests und im April 2023 veröffentlicht. Im Gegensatz dazu braucht ein einfaches Passwort, das nur Klein- und Großbuchstaben enthält, aber 18 Zeichen lang ist, viel, viel länger, um es zu knacken.

Quelle: Hive-Systeme

Streben Sie eine Mindestlänge von 12 Zeichen an – je mehr desto besser!

Die NIST-Richtlinien erkennen die Länge als Schlüsselfaktor für die Passwortstärke an und führen eine erforderliche Mindestlänge von 12 Zeichen ein, die nach Kombination mehrerer Leerzeichen bis zu einem Maximum von 64 Zeichen reicht. Wenn alle Dinge gleich sind, je mehr desto besser.

Aktivieren Sie eine Vielzahl von Zeichen

Benutzer sollten beim Festlegen ihrer Passwörter frei zwischen allen druckbaren ASCII- und UNICODE-Zeichen einschließlich Emojis wählen können. Sie sollten auch die Möglichkeit haben, Leerzeichen zu verwenden, die ein natürlicher Bestandteil von Passphrasen sind – eine oft empfohlene Alternative zu herkömmlichen Passwörtern.

Setzen Sie sich gegen die Wiederverwendung von Passwörtern durch

Es ist mittlerweile allgemein bekannt, dass Menschen sollten ihre Passwörter nicht wiederverwenden über verschiedene Online-Konten hinweg, da eine Verletzung eines Kontos leicht zur Kompromittierung anderer Konten führen kann.

Viele Gewohnheiten sterben jedoch schwer, und etwa die Hälfte der Befragten in einer Studie des Ponemon Institute aus dem Jahr 2019 gaben zu, durchschnittlich fünf Passwörter für ihre geschäftlichen und/oder privaten Konten wiederzuverwenden.

Legen Sie kein „Verwendbar bis“-Datum für Passwörter fest

Das NIST rät auch davon ab, regelmäßige Passwortänderungen zu verlangen, es sei denn, dies wird vom Benutzer angefordert oder es gibt Hinweise auf eine Kompromittierung. Der Grund dafür ist, dass Benutzer nur so viel Geduld haben, sich ständig neue einigermaßen starke Passwörter auszudenken. Infolgedessen kann es mehr schaden als nützen, sie dazu zu bringen, dies in regelmäßigen Abständen zu tun.

Als Microsoft vor drei Jahren ankündigte, die Kennwortablaufrichtlinien fallen zu lassen, stellte es die gesamte Idee des Kennwortablaufs in Frage.

„Wenn bekannt ist, dass ein Passwort wahrscheinlich gestohlen wird, wie viele Tage ist eine akzeptable Zeitspanne, um dem Dieb weiterhin zu erlauben, das gestohlene Passwort zu verwenden? Der Windows-Standardwert ist 42 Tage. Scheint das nicht eine lächerlich lange Zeit zu sein? Nun, das ist es, und doch sagt unsere aktuelle Basislinie 60 Tage – und früher hieß es 90 Tage – weil das Erzwingen eines häufigen Ablaufs seine eigenen Probleme mit sich bringt.“ liest Microsofts Blog.

Denken Sie daran, dass dies nur allgemeine Ratschläge sind. Wenn Sie eine App sichern, die für Ihr Unternehmen von entscheidender Bedeutung und für Angreifer attraktiv ist, können Sie Ihre Mitarbeiter trotzdem dazu zwingen, Passwörter regelmäßig zu ändern.

Verzichten Sie auf Hinweise und wissensbasierte Authentifizierung

Auch Passworthinweise und wissensbasierte Verifizierungsfragen sind obsolet. Diese können Benutzern zwar bei der Suche nach vergessenen Passwörtern helfen, können aber auch für Angreifer von großem Wert sein. Unser Kollege Jake Moore hat mehrfach gezeigt, wie Hacker die „Passwort vergessen“-Seite auf missbrauchen können, um beispielsweise in fremde Konten einzudringen PayPal und Instagram.

Beispielsweise kann eine Frage wie „Name Ihres ersten Haustieres“ mit ein wenig Recherche oder Social Engineering leicht erraten werden, und es gibt nicht wirklich unendlich viele Möglichkeiten, die ein automatisiertes Tool durchlaufen muss.

Allgemeine Kennwörter auf die schwarze Liste setzen

Anstatt sich auf zuvor verwendete Kompositionsregeln zu verlassen, prüfen Sie neue Passwörter anhand einer „schwarzen Liste“ der Meist genutzt und/oder zuvor kompromittierte Passwörter und werten Übereinstimmungsversuche als inakzeptabel.

In 2019, Microsoft hat gescannt Die Konten seiner Benutzer vergleicht die Benutzernamen und Passwörter mit einer Datenbank mit mehr als drei Milliarden Sätzen von durchgesickerten Anmeldeinformationen. Es fand 44 Millionen Benutzer mit kompromittierten Passwörtern und erzwang ein Zurücksetzen des Passworts.

Bieten Sie Unterstützung für Passwort-Manager und -Tools

Stellen Sie sicher, dass die „Kopieren-und-Einfügen“-Funktion, Browser-Passwort-Tools und externe Passwort-Manager den Aufwand für die Erstellung und sichere Aufbewahrung von Benutzerpasswörtern übernehmen dürfen.

Benutzer sollten sich auch dafür entscheiden, entweder vorübergehend das gesamte maskierte Passwort oder das letzte eingegebene Zeichen des Passworts anzuzeigen. Gemäß den OWASP-Richtlinien, ist die Idee, die Benutzerfreundlichkeit der Eingabe von Anmeldeinformationen zu verbessern, insbesondere in Bezug auf die Verwendung längerer Passwörter, Passphrasen und Passwortmanager.

Legen Sie eine kurze Haltbarkeit für anfängliche Passwörter fest

Wenn Ihr neuer Mitarbeiter ein Konto einrichtet, sollte das vom System generierte Anfangspasswort oder der Aktivierungscode sicher zufällig generiert werden, mindestens sechs Zeichen lang sein und darf Buchstaben und Zahlen enthalten.

Stellen Sie sicher, dass es nach kurzer Zeit abläuft und nicht zum echten und langfristigen Passwort werden kann.

Benachrichtigen Sie Benutzer über Kennwortänderungen

Wenn Benutzer ihr Passwort ändern, sollten sie aufgefordert werden, zuerst ihr altes Passwort einzugeben und idealerweise die Zwei-Faktor-Authentifizierung (2FA) zu aktivieren. Sobald dies erledigt ist, sollten sie eine Benachrichtigung erhalten.

Seien Sie vorsichtig mit Ihrem Passwort-Wiederherstellungsprozess

Der Wiederherstellungsprozess sollte nicht nur das aktuelle Passwort nicht preisgeben, sondern auch Informationen darüber, ob der Account tatsächlich existiert oder nicht. Mit anderen Worten, geben Sie Angreifern keine (unnötigen) Informationen preis!

Verwenden Sie CAPTCHA und andere Anti-Automatisierungs-Steuerelemente

Verwenden Sie Anti-Automatisierungskontrollen, um gebrochene Anmeldedatentests, Brute-Force- und Kontosperrungsangriffe abzuschwächen. Zu diesen Kontrollen gehören das Blockieren der am häufigsten verletzten Passwörter, Soft Lockouts, Ratenbegrenzung, CAPTCHA, immer länger werdende Verzögerungen zwischen Versuchen, IP-Adressbeschränkungen oder risikobasierte Beschränkungen wie Standort, Erstanmeldung auf einem Gerät, kürzliche Versuche, das Konto zu entsperren , o.ä.

Nach den aktuellen OWASP-Standards sollte es auf einem einzigen Konto höchstens 100 Fehlversuche pro Stunde geben.

Verlassen Sie sich nicht einzige auf Passwörter

Unabhängig davon, wie stark und einzigartig ein Passwort ist, bleibt es eine einzige Barriere, die einen Angreifer und Ihre wertvollen Daten trennt. Wenn Sie sichere Konten anstreben, sollte eine zusätzliche Authentifizierungsschicht als absolutes Muss betrachtet werden.

Aus diesem Grund sollten Sie nach Möglichkeit die Zwei-Faktor- (2FA) oder Multi-Faktor-Authentifizierung (MFA) verwenden.

Allerdings sind nicht alle 2FA-Optionen gleich geboren. SMS-Nachrichten sind zwar viel besser als gar keine 2FA, aber für zahlreiche Bedrohungen anfällig. Sicherere Alternativen umfassen die Verwendung dedizierter Hardwaregeräte und softwarebasierter Generatoren für Einmalpasswörter (OTP), z. B. sichere Apps, die auf mobilen Geräten installiert sind.

Hinweis: Dieser Artikel ist eine aktualisierte und erweiterte Version dieses Artikels, den wir 2017 veröffentlicht haben: Keine sinnlosen Passwortanforderungen mehr

Schaut vielleicht mal vorbei Der Passwortgenerator von ESET?

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- :hast

- :Ist

- :nicht

- $UP

- 1

- 100

- 12

- 20

- 20 Jahre

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- Über uns

- Absolute

- Missbrauch

- akzeptabel

- Nach

- Konto

- Trading Konten

- anerkennen

- über

- Handlung

- Aktivierung

- berührt das Schneidwerkzeug

- Zusätzliche

- Adresse

- zugelassen

- Beratung

- Nach der

- gegen

- Jahre

- vor

- Anvisieren

- Alle

- erlauben

- ebenfalls

- Alternative

- Alternativen

- Obwohl

- insgesamt

- an

- und

- angekündigt

- jedem

- App

- Anwendung

- Anwendungssicherheit

- Ansatz

- Apps

- April

- SIND

- um

- Artikel

- AS

- At

- Anschläge

- Versuche

- attraktiv

- Authentifizierung

- Automatisiert

- durchschnittlich

- Barriere

- Baseline

- BE

- weil

- werden

- war

- Sein

- Besser

- zwischen

- Bill

- Milliarde

- Bit

- Sperrung

- Blog

- geboren

- beide

- Verletzung

- Break

- Browser

- Brute-Force-

- Geschäft

- aber

- by

- CAN

- kann keine

- vorsichtig

- Häuser

- Fälle

- Übernehmen

- Änderungen

- Charakter

- Zeichen

- aus der Ferne überprüfen

- Auswählen

- Code

- Kollegen

- Vereinigung

- wie die

- gemeinsam

- häufig

- Vergleich

- Komplex

- Kompromiss

- Kompromittiert

- Computer

- betrachtet

- ständig

- enthalten

- enthält

- fortsetzen

- Gegenteil

- Steuerung

- konventionellen

- Kurs

- Riss

- Erstellen

- KREDENTIAL

- Referenzen

- wichtig

- Strom

- technische Daten

- Datenbase

- Datum

- Tage

- gewidmet

- Standard

- Verzögerungen

- Gerät

- Geräte

- Sterben

- anders

- schwer

- Display

- do

- Tut nicht

- erledigt

- Nicht

- nach unten

- Abwurf

- e

- leicht

- Einfache

- Anstrengung

- entweder

- Mitarbeiter

- Mitarbeiter

- ermöglichen

- ermutigen

- ermutigend

- Endlos

- Ingenieur

- Entwicklung

- Enter

- Ganz

- Eintrag

- gleich

- insbesondere

- etabliert

- bewerten

- Sogar

- immer größer

- jedermann

- Beweis

- Beispiel

- existiert

- Experten

- Ablauf

- extern

- Faktor

- Gescheitert

- berühmt

- weit

- wenige

- Vorname

- Aussichten für

- Zwingen

- gefunden

- Frei

- häufig

- für

- Funktion

- Funktionalität

- Allgemeines

- erzeugt

- Generatoren

- bekommen

- gegeben

- Go

- gut

- groß

- persönlichem Wachstum

- erraten

- die Vermittlung von Kompetenzen,

- Richtlinien

- Hacker

- Hälfte

- Griff

- hart

- Hardware

- Hardwaregeräte

- schaden

- Hashing

- Haben

- mit

- he

- ganzer

- Hilfe

- versteckt

- Hinweise

- seine

- Bienenstock

- Stunde

- Ultraschall

- aber

- HTML

- HTTPS

- Humans

- Idee

- if

- imposant

- zu unterstützen,

- in

- In anderen

- das

- Einschließlich

- zunehmend

- Information

- Anfangs-

- installiert

- beantragen müssen

- Institut

- in

- einführen

- Stellt vor

- beteiligen

- IP

- IP Address

- IT

- SEINE

- selbst

- jpg

- nur

- Wesentliche

- Schlüssel Faktor

- Nachname

- später

- Schicht

- führen

- führenden

- am wenigsten

- Länge

- Lebensdauer

- Gefällt mir

- wahrscheinlich

- Linien

- wenig

- Standorte

- Aussperrung

- login

- Lang

- lange Zeit

- langfristig

- länger

- senken

- MACHT

- Manager

- viele

- Abstimmung

- Materie

- max-width

- maximal

- Kann..

- MD5

- Nachrichten

- MFA

- Microsoft

- könnte

- Million

- Geist / Bewusstsein

- Minimum

- Minuten

- Mildern

- Mobil

- mobile Geräte

- mehr

- vor allem warme

- viel

- mehrere

- sollen

- National

- Natürliche

- Neu

- nist

- nicht

- Benachrichtigung

- jetzt an

- Anzahl

- Zahlen

- und viele

- überholt

- Gelegenheiten

- of

- Offline-Bereich.

- Alt

- on

- einmal

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- Option

- Optionen

- or

- Auftrag

- Organisationen

- Andere

- UNSERE

- besitzen

- Seite

- Teil

- besonders

- Passwort

- Passwort zurücksetzen

- Passwörter

- passt

- Geduld ist eine Tugend

- Personen

- Menschen

- Zeit

- person

- persönliche

- wählen

- Plato

- Datenintelligenz von Plato

- PlatoData

- erfahren

- Politik durchzulesen

- Datenschutzrichtlinien

- Möglichkeiten

- möglich

- vorher

- Probleme

- Prozessdefinierung

- Projekt

- Risiken zu minimieren

- die

- veröffentlicht

- setzen

- Frage

- In Frage gestellt

- Fragen

- zufällig generiert

- schnell

- Bewerten

- Begründung

- Erreichen

- bereit

- wirklich

- Grund

- erhalten

- kürzlich

- empfiehlt

- Erholung

- regulär

- regelmäßig

- verlassen

- bleibt bestehen

- merken

- falls angefordert

- Forschungsprojekte

- Befragte

- Einschränkungen

- Folge

- Wiederverwendung

- zeigen

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Führen Sie

- s

- gleich

- sagt

- Suche

- Verbindung

- Gesicherte

- sicher

- Sicherung

- Sicherheitdienst

- scheinen

- Satz

- Trennung

- kompensieren

- Sets

- mehrere

- Regal

- Short

- sollte

- gezeigt

- Schilder

- ähnlich

- Einfacher

- Single

- SIX

- klein

- SMS

- So

- Social Media

- Soziale Technik

- SOFT

- einige

- Räume

- besondere

- Stand

- Standard

- Normen

- Immer noch

- gestohlen

- Straße

- Stärke

- stark

- stärker

- Es wurden Studien

- Erfolgreich

- so

- Super

- Support

- empfänglich

- Nehmen

- nimmt

- Tech

- Tech-Giganten

- Technologie

- Testen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- sich

- dann

- Dort.

- Diese

- vom Nutzer definierten

- think

- fehlen uns die Worte.

- Bedrohungen

- nach drei

- Durch

- Zeit

- Tipps

- zu

- heute

- Werkzeug

- Werkzeuge

- gegenüber

- traditionell

- trainiert

- was immer dies auch sein sollte.

- Drehungen

- typisch

- uns

- einzigartiges

- öffnen

- unnötigerweise

- nicht nachhaltig

- aktualisiert

- Nutzbarkeit

- -

- benutzt

- Mitglied

- benutzerfreundlich

- Nutzer

- Verwendung von

- wertvoll

- Wert

- Vielfalt

- verschiedene

- verifizieren

- Version

- Anzeigen

- Pinnwand

- Wall Street

- wurde

- Wege

- we

- Netz

- Internetanwendung

- GUT

- Was

- wann

- sobald

- ob

- welche

- während

- ganze

- warum

- breit

- Breite

- werden wir

- Fenster

- Weisheit

- mit

- Worte

- weltweit

- würde

- WSJ

- Jahr

- noch

- Du

- Ihr

- Youtube

- Zephyrnet