Tiempo de lectura: 5 minutos

Explorando los hacks que conducen a pérdidas millonarias.

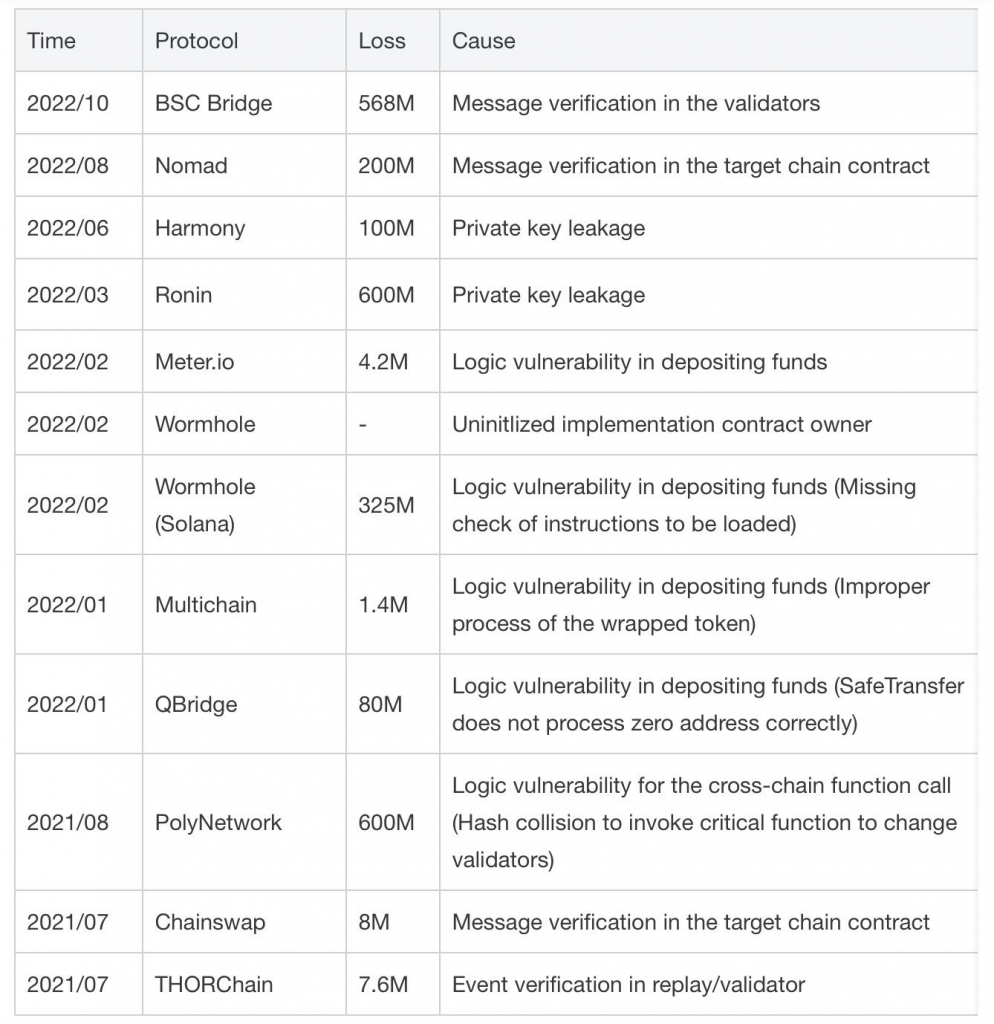

Los puentes de cadena cruzada no necesitan presentación. Se han utilizado durante un tiempo y son una forma increíble de mover fondos de una cadena a otra. Los puentes ayudan a mejorar nuestra experiencia en Web3, ya que QuillAudits ayuda a mejorar la seguridad de los protocolos. Como los puentes manejan una gran cantidad de fondos, es razonable garantizar su seguridad, y la seguridad suele ser la máxima prioridad en dichos protocolos. Aún así, 2022 estuvo lleno de hacks de cadena cruzada.

- Enero: Qubit — $80 millones

- Febrero: Agujero de gusano — $375 millones

- Marzo: Puente Ronin— $624 millones

- Junio: Armonía — $97 millones

- Agosto: Puente Nómada— $190 millones

¿Que pasó?

Hablemos individualmente sobre cada truco de cadena cruzada mencionado anteriormente para saber qué salió mal con ellos y educarnos para tomar mejores decisiones.

Qubit

El 27 de enero de 2022, Qubit, un ejemplo de

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>puente de cadena cruzada, fue pirateado. La serie de transacciones fue la siguiente, después de obtener 77,162 qxETH a través de un exploit, el atacante los usó para pedir prestados 15,688 wETH y luego convertirlos a 767 BTC-B y luego usar estos fondos para obtener monedas estables e instalar algunos protocolos. Este conjunto resultó en $ 80 millones del valor total perdido.

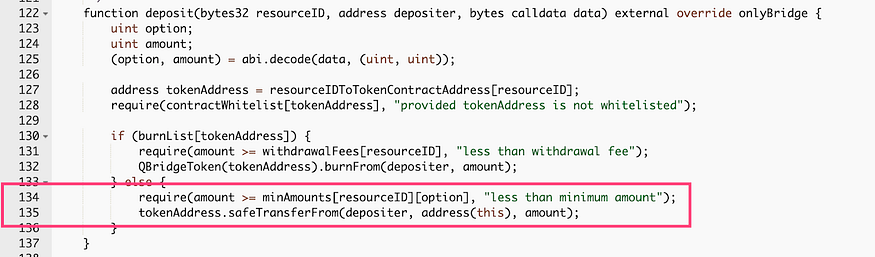

Sorprendentemente, este exploit resultó de un error lógico en Finanzas de Qubit código. Esta falla permitió a los atacantes enviar entradas maliciosas a las funciones del contrato, lo que resultó en el retiro de tokens en BSC mientras no se realizó ningún depósito en Ethereum.

Código de contrato de Qubit

En el centro mismo de esta vulnerabilidad explotada estaba la función tokenAddress.safeTransferFrom() en el código de Qubit Finance, el atacante se dio cuenta de que esta función no se revierte cuando tokenAddress es nulo.

Wormhole

El agujero de gusano, uno de los puentes populares que facilitan las transacciones entre cadenas que vinculan las cadenas de bloques de Solana y ethereum, perdió alrededor de $ 320 millones, ocupando el segundo lugar después del puente Ronin (más sobre esto más adelante) en 2022.

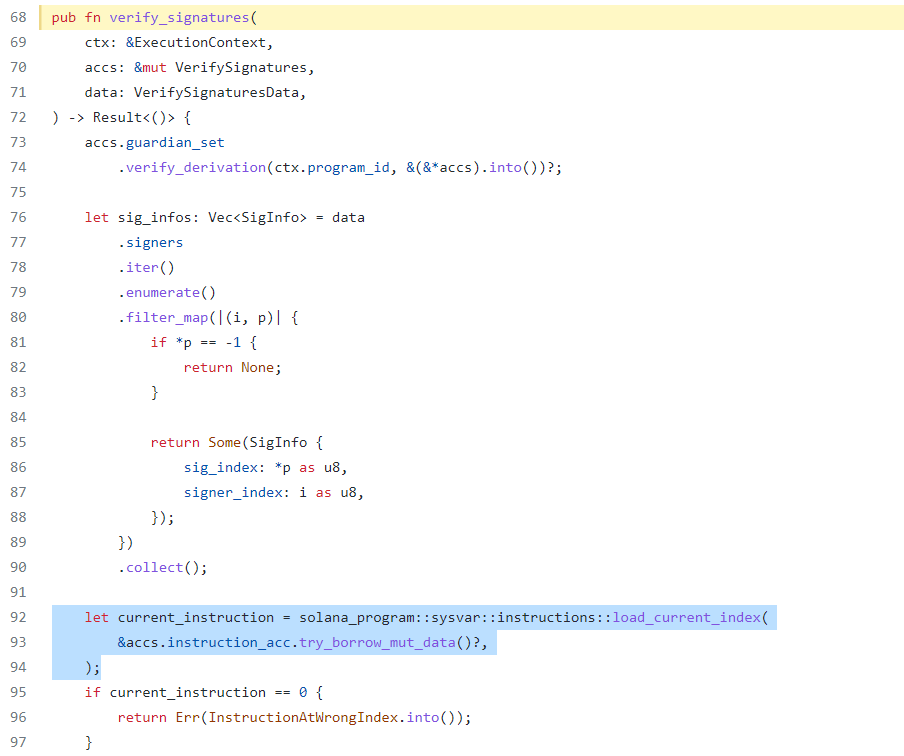

El 2 de febrero de 2022, el atacante intentó eludir el proceso de verificación del puente Wormhole en Solana. El atacante omitió el paso de verificación e inyectó con éxito una cuenta sysvar falsa y acuñó notoriamente 120,000 3 wETH. Un tuit del 320 de febrero anunció la explotación de su protocolo por valor de 10 millones de dólares. Para poner un punto a la situación, la empresa matriz de Wormhole declaró el suministro de éter para reemplazar lo robado después de no obtener respuesta por un premio de $ XNUMX millones a cambio de los fondos robados al atacante.

Te sorprendería saber que todo esto fue posible gracias a solo 1 función obsoleta. ¡¡SÍ!!, la raíz de este exploit era una función en desuso “load_current_index” bajo “verify_signatures”, que se ocupa del proceso de verificación. El problema con la función obsoleta "load_current_index" era que no verificaba la autenticidad de la "cuenta sysvar" ingresada para que fuera realmente "sysvar del sistema", lo que creaba espacio para que el atacante explotara.

Fuente:- Enlace

Puente Ronin

Un hack sigiloso que ni siquiera se notó durante los siguientes 6 días hasta que un usuario notificó al equipo sobre la incapacidad de retirar alrededor de 5k ETH del puente, lo que condujo al descubrimiento de los fondos robados.

Este hack es supuestamente un ataque de un grupo Lazarus de Corea del Norte y resultó en una pérdida de alrededor de $ 600 millones. Este fue un hack basado en el compromiso de las claves privadas de los nodos de validación con los ataques de spear phishing como la causa principal del exploit.

La red ronin utiliza un conjunto de nueve nodos validadores para aprobar una transacción en el puente, y un depósito o retiro necesita la aprobación de la mayoría, es decir, cinco de estos nodos. En noviembre de 2021, Axie DAO permitió temporalmente que Sky Mavis firmara transacciones en su nombre, pero ¿adivinen qué? La asignación nunca fue revocada.

Esto significa que Sky Mavis aún podría generar firmas. El atacante se aprovechó de esto y primero comprometió los sistemas Sky Mavis y explotó estas firmas para generar una firma del validador de terceros controlado por Axie DAO. En resumen, con acceso a los sistemas Sky Mavis, el atacante podría generar firmas válidas para cinco validadores de red ronin y luego drenar fondos con éxito.

Harmony

El 23 de junio de 2022, el puente Harmony se comprometió y se generaron varios tokens en el puente, incluidos ETH, WETH, WBTC, USDT, USDC, etc. Con un récord de alrededor de $ 97 millones en pérdidas, el puente Harmony fue víctima de una cruz. -hack en cadena similar a Ronin.

Para realizar una transacción, el usuario necesitaría al menos 2 de 5 MultiSig, lo que significa que se requerían 2 claves de un total de 5 claves para validar una transacción. Pero los atacantes comprometieron 2 claves para drenar el dinero. Todo esto fue posible porque los atacantes pudieron acceder y descifrar una cantidad suficiente de estas claves.

Puente nómada

Fue el 1 de agosto de 2022 cuando Nomad Bridged se enfrentó a un exploit que resultó en una pérdida de $ 190 millones. Era un

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>puente de cadena cruzada entre Ethereum, Moonbeam, Avalanche, Evmos y Mikomeda.

En la tercera posición con una pérdida de $ 190 millones, el puente se vio comprometido debido a una vulnerabilidad en el proceso de inicialización, lo que permitió a los atacantes eludir el proceso de verificación y drenar los fondos del contrato del puente.

El atacante podría llamar directamente a la función "proceso ()", que tomó un parámetro "_mensaje". El atacante con un "_mensaje" arbitrario pudo eludir la verificación. Posteriormente, el contrato tenía que garantizar que el hash del mensaje se probara mediante la función acceptRoot(). Entonces todo se reduce a la función "probar ()", que tiene una declaración requerida para cumplir. El atacante podría ejecutar con éxito el ataque solo porque el cero como una raíz confirmada válida podría pasar por alto la verificación requerida.

Conclusión

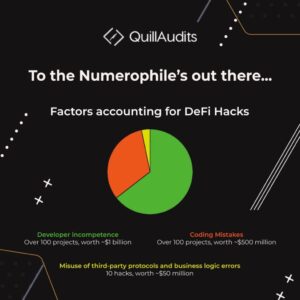

Según las estadísticas de 2022, está claro que los puentes han sido un objetivo que ha resultado en pérdidas por valor de millones. Los 5 exploits en los protocolos de cadena cruzada representaron alrededor del 56% del total de Web3. A pesar de ser una de las herramientas más útiles, la seguridad de los puentes es deficiente y es víctima de los ataques.

Es probable que pronto veamos más ataques de este tipo en los puentes. En estas circunstancias, es de suma importancia que los puentes se protejan a sí mismos y a sus usuarios. En el próximo blog, regresaremos con una guía de auditoría para ayudarlo a comprender algunas de las comprobaciones cruciales que necesitamos para garantizar la seguridad del protocolo.

Mientras tanto, recuerda que no hay otra alternativa que acudir a una auditoría. Con una auditoría, puede estar seguro de la seguridad. No solo eso, los usuarios dudarán en confiar en el protocolo. Ser auditado es a favor de todos, así que haz auditar tu proyecto y ayuda a hacer Web3 un lugar más seguro. ¿Y quién mejor para auditar que QuillAudits? Visite nuestro sitio web hoy y vea más blogs de este tipo.

23 Vistas

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :es

- 10 millones de dólares

- 000

- 1

- 2021

- 2022

- 27

- 77

- a

- Poder

- Nuestra Empresa

- arriba

- de la máquina

- Mi Cuenta

- alcanzado

- Ventaja

- Después

- Todos

- pretendidamente

- Permitir

- alternativa

- y

- anunció

- Otra

- aprobación

- aprobar

- somos

- en torno a

- AS

- At

- atacar

- ataques

- atentado

- auditoría

- auditado

- AGOSTO

- Avalancha

- de premio

- Axie

- Atrás

- basado

- BE

- porque

- "Ser"

- mejores

- entre

- blockchain

- cadenas de bloqueo

- Blog

- Blogs

- pedir prestado

- PUENTE

- puenteado

- puentes

- puente

- BSC

- by

- llamar al

- PUEDEN

- Causa

- cadena

- comprobar

- Cheques

- circunstancias

- limpiar

- código

- compañía

- Comprometida

- Confirmado

- contrato

- controlado

- convertir

- Core

- podría

- creado

- Cruz

- Cruz-Cadena

- crucial

- DAO

- Días

- acuerdo

- Ofertas

- decisiones

- Descifrar

- profundo

- bucear profundo

- depositar

- A pesar de las

- destino

- HIZO

- directamente

- No

- DE INSCRIPCIÓN

- cada una

- educar

- garantizar

- Equivalente a

- error

- etc.

- ETH

- Éter

- Etereum

- Incluso

- todos

- evmos

- ejemplo

- ejecutar

- experience

- Explotar

- explotación

- Explotado

- exploits

- enfrentado

- facilitando

- falso

- Que cae

- Febrero

- pocos

- Nombre

- falla

- siguiente

- Desde

- ser completados

- función

- funciones

- fondos

- generar

- obtener

- conseguir

- va

- Grupo procesos

- corte

- hackeado

- hacks

- pasó

- Harmony

- hachís

- Tienen

- ayuda

- ayuda

- mantener

- HTTPS

- importancia

- in

- incapacidad

- Incluye

- Individualmente

- EN LA MINA

- Introducción

- IT

- SUS

- Enero

- claves

- Saber

- Coreano

- Lázaro

- Grupo Lázaro

- Lead

- APRENDE:

- LED

- que otros

- enlace

- lógico

- de

- pérdidas

- Lote

- hecho

- Inicio

- Mayoría

- para lograr

- max-ancho

- significa

- mencionado

- mensaje

- millones

- millones

- acuñadas

- acuñación

- dinero

- Rayo de luna

- más,

- MEJOR DE TU

- movimiento

- Multisig

- ¿ Necesita ayuda

- del sistema,

- Next

- nodos

- NOMAD

- North

- Noviembre

- Noviembre 2021

- número

- of

- on

- ONE

- parámetro

- empresa matriz

- parte

- suplantación de identidad

- ataques de phishing

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Popular

- posición

- posible

- lista de prioridades

- privada

- Llaves privadas

- proyecto

- protocolo

- protocolos

- probado

- proporciona un

- poner

- Qubit

- hachís

- mejor

- grabar

- recordarlo

- reemplazar

- Requisitos

- respuesta

- resultante

- volvemos

- revertir

- Ronin

- Red Ronin

- Conferencia

- raíz

- Safer

- Safety

- Segundo

- seguro

- EN LINEA

- Serie

- set

- En Corto

- firmar

- Firmas

- similares

- situación

- Cielo

- cielo mavis

- inteligente

- contrato inteligente

- So

- Solana

- algo

- Fuente

- Spear Phishing

- Stablecoins

- Posicionamiento

- estadísticas

- paso

- Sin embargo

- robada

- fondos robados

- Con éxito

- tal

- suficiente

- suministro

- sorprendido

- Todas las funciones a su disposición

- escuchar

- Target

- equipo

- esa

- La

- La Fuente

- su

- Les

- sí mismos

- Estas

- Código

- terceros.

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- a

- hoy

- Tokens

- parte superior

- Total

- transaccional

- Transacciones

- transferir

- Confía en

- Tweet

- bajo

- entender

- desbloquear

- próximos

- USDC

- USDT

- Usuario

- usuarios

- VALIDAR

- Validador

- nodos de validación

- validadores

- propuesta de

- diversos

- Verificación

- verificar

- Víctima

- Visite

- vulnerabilidad

- Camino..

- wBTC

- Web3

- Página web

- WETH

- ¿

- que

- mientras

- QUIENES

- todo

- seguirá

- retirar

- retiro

- agujero de gusano

- valor

- se

- Mal

- Usted

- tú

- zephyrnet

- cero