Contenido patrocinado

Patrocinado por Mediazoma Private Limited

Realidad aumentada es una tecnología innovadora que encabeza la transformación de la ciencia ficción en realidad. Incluso podría comenzar a usar una armadura de holograma como Iron Man o Command VIERNES para hacer sus tareas en un futuro cercano. Se puede argumentar que Alexa ya está un paso hacia el VIERNES de Tony Stark, pero necesita más mejoras.

Si bien la realidad virtual crea un entorno artificial del que puede ser parte a través de los auriculares VR, AR superpone información generada por computadora en el sentido del tacto, la audición y la visión. Esencialmente, AR mejora y amplía el mundo que ya existe, mientras que VR crea un mundo virtual a partir de la imaginación.

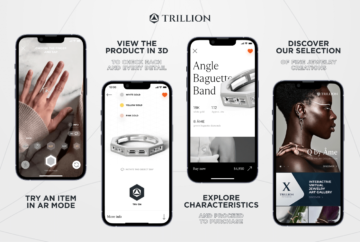

AR está presentando a las personas una nueva experiencia inmersiva más allá entretenimiento y juegos Es por eso que la realidad aumentada se ha convertido en una herramienta comercial efectiva y buscada. La tecnología se utiliza en varias industrias para resolver desafíos, incluidos la salud, el comercio minorista, militares y comerciales.

A medida que esta tecnología se acepta ampliamente y los desarrolladores de todo el mundo crean aplicaciones de vanguardia para AR, aumentan los verdaderos riesgos de seguridad.

Desafortunadamente, la realidad aumentada no es inmune a estos riesgos. Si los ciberdelincuentes piratean los sistemas AR, puede haber consecuencias perjudiciales.

Pasos para minimizar el riesgo de seguridad de la realidad aumentada

Aquí hay algunas medidas para ayudar a reducir los riesgos de seguridad de la realidad aumentada.

Lea la letra pequeña en las políticas de privacidad

¿Quién tiene tiempo para leer largas reglas de privacidad de datos? Desafortunadamente, esta falla tiene implicaciones horribles.

Contrariamente a la creencia popular, vale la pena examinar las políticas de privacidad o los términos de servicio, para que esté al tanto de cómo las redes y empresas AR/VR utilizan su información.

Por ejemplo, sabrá si la red comparte su información con terceros con fines de marketing o si tienen reglas estrictas de protección de datos.

Armados con este conocimiento, los usuarios deciden cuánta información quieren que adquieran las empresas.

Instalar software antimalware/antivirus

Las aplicaciones antimalware se desarrollan para defender a los usuarios y dispositivos contra ataques cibernéticos como ransomware, virus y malware.

Así que asegúrese de instalar un software formidable que pueda protegerlo contra los ciberataques comunes.

Opte por un proveedor de servicios VPN confiable

Las VPN se han convertido en herramientas indispensables para empresas y particulares para la totalidad de sus actividades en línea.

Si te preguntas que es vpn, significa una red privada virtual. Establecen una conexión de red segura ocultando el tráfico de Internet, especialmente cuando se utilizan redes públicas.

Además, las VPN ocultan las direcciones IP, lo que dificulta que terceros controlen las actividades de los usuarios en línea y saqueen datos.

Por lo tanto, usar un servicio VPN es una de las formas más eficientes de mantener seguros sus datos e identidad en la web. Si es obligatorio compartir información confidencial, una VPN puede protegerlo contra datos confidenciales comprometidos. Dado que los datos están encriptados y codificados, los piratas informáticos no pueden comprender sus datos incluso si los interceptan.

Divulgar solo la información necesaria

Cuando utilice o trabaje en sistemas AR, evite revelar información demasiado personal.

Por ejemplo, puede proporcionar su dirección de correo electrónico para crear una cuenta, pero solo revelar los detalles de su tarjeta de débito o crédito si compra algo.

Además, los servidores AR deben tener protocolos de seguridad sólidos para proteger la información, los datos y la identidad del usuario. Vuelva a verificar estos protocolos antes de usar una red AR o servicios de empresas con esta tecnología.

Implementación de filtros precisos por AR Portals

El uso de filtros precisos por parte de los portales AR, como el software de reconocimiento facial y los algoritmos de visión por computadora, puede optimizar el reconocimiento de imágenes. Esto evitará que los atacantes pirateen los perfiles de los usuarios y roben sus datos.

Debilidades de AR comunes y corrientes

La privacidad es una preocupación principal porque las tecnologías AR controlan la actividad del usuario al recopilar información del usuario. Entonces, si los piratas informáticos obtienen acceso, la posible pérdida de datos y privacidad es angustiosa.

Los riesgos de seguridad de AR se atribuyen a lo siguiente:

Ransomware

Los piratas informáticos utilizan persistentemente las tecnologías más sofisticadas para lograr sus perniciosos objetivos. Por ejemplo, el ransomware registra el comportamiento o las interacciones del usuario.

Después de emplear el software y obtener acceso a los datos del usuario, los piratas informáticos pueden emitir amenazas para divulgar los datos públicamente a menos que el usuario pague un rescate considerable.

Dependencia del navegador web

AR web depende del navegador. Desafortunadamente, los navegadores web no tienen una funcionalidad de soporte AR incorporada. Por lo tanto, los desarrolladores crean herramientas para que las opciones de realidad aumentada estén disponibles para los usuarios. Generalmente, estas herramientas desactivan los filtros de seguridad del navegador.

Por lo tanto, los navegadores se vuelven vulnerables y altamente susceptibles a las amenazas de seguridad.

El software malicioso

Los ciberdelincuentes pueden plantar contenido dañino a través de publicidad en canales, sitios web o aplicaciones AR. Los usuarios que, sin darse cuenta, hacen clic en los anuncios manipulados o en los códigos promocionales son redirigidos a servidores o sitios web infectados con virus.

Luego, estos usuarios desprevenidos se convierten en víctimas de ataques de malware que comprometen sus datos e incluso pueden dañar sus dispositivos.

Credenciales de red robadas

La piratería es una amenaza cibernética grave para los minoristas que implementan la tecnología AR en sus aplicaciones de compras. La mayoría de los usuarios ya tienen sus soluciones de pago móvil y los datos de sus tarjetas de crédito/débito almacenados en sus perfiles de usuario. Es fácil para los atacantes obtener acceso a estos datos y manipular las cuentas de forma sigilosa.

La amenaza de la ingeniería social

Los ciberdelincuentes pueden emplear sistemas AR para engañar a los usuarios y proporcionarles contenido poco confiable como parte de los ataques de ingeniería social.

Por ejemplo, la percepción de la realidad puede distorsionarse a través de carteles y pantallas falsos. Como resultado, los usuarios pueden verse tentados a realizar algunas acciones al mirar estos carteles falsos y terminar siendo víctimas de un hacker.

Ausencia de Seguridad Estandarizada

AR es una tecnología prometedora, y hay un largo camino por recorrer. Además, esta tecnología está en constante evolución. Como resultado, los estándares de seguridad uniformes están ausentes.

ARML o Lenguaje de marcado de realidad aumentada carece de controles de seguridad completos y los estándares de seguridad implementados no se siguen universalmente.

Además de todo esto, también existe el riesgo de perder la conexión humana y la dependencia psicológica de los mundos virtuales, así como el robo o daño físico si usa dispositivos de realidad aumentada.

Palabras finales

Los riesgos de seguridad muestran constantemente una trayectoria ascendente y lo único que puede hacer para detener estos ataques es protegerse. Si enfrenta problemas de seguridad y privacidad, consulte las técnicas mencionadas anteriormente para disminuir esos riesgos. Además, recuerde mantenerse alerta y nunca hacer clic en enlaces desconocidos ni descargar aplicaciones de fuentes no verificadas.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://arpost.co/2023/01/03/minimizing-augmented-reality-security-risks/

- 1

- 7

- a

- ausente

- de la máquina

- Conforme

- Mi Cuenta

- Cuentas

- preciso

- Lograr

- adquirir

- a través de

- acciones

- lector activo

- actividades

- actividad

- dirección

- direcciones

- Anuncios

- Publicidad

- Después

- en contra

- Alertar

- Alexa

- algoritmos

- Todos

- ya haya utilizado

- y

- aplicaciones

- aplicaciones

- AR

- AR / VR

- argumentar

- artificial

- ataques

- aumentado

- Realidad Aumentada

- Hoy Disponibles

- porque

- a las que has recomendado

- cada vez

- antes

- creencia

- Más allá de

- Bloquear

- frontera

- cada navegador

- navegadores

- Construir la

- negocios

- comprar

- Campaña

- no puede

- tarjeta

- Reto

- retos

- desafiante

- canales

- El cobro

- Color

- COM

- Algunos

- comprender

- exhaustivo

- compromiso

- Comprometida

- computadora

- Visión por computador

- generado por computadora

- Protocolo de Tratamiento

- conexión

- Consecuencias

- constantemente

- contenido

- controles

- Falsificación

- Para crear

- crea

- crédito

- .

- Clientes

- innovador

- ciber

- Ataques ciberneticos

- ciberdelincuentes

- datos

- privacidad de datos

- protección de datos

- Débito

- disminuir

- dependencia

- detalles

- desarrollado

- desarrolladores

- Dispositivos

- Revelar

- Pantalla

- descargar

- Más temprano

- Eficaz

- eficiente

- surgido

- cifrado

- Ingeniería

- Mejora

- totalidad

- Entorno

- especialmente

- esencialmente

- establecer

- Incluso

- evolución

- ejemplo

- existe

- experience

- Cara

- facial

- reconocimiento facial

- falso

- Ficción

- filtros

- en fin

- falla

- seguido

- siguiendo

- formidable

- Desde

- a la fatiga

- futuras

- Obtén

- ganando

- juego de azar

- en general

- obtener

- Go

- Goals

- corte

- los piratas informáticos

- la piratería

- perjudicial

- auriculares

- .

- ayuda

- altamente

- Hologram

- flotar

- Cómo

- HTTPS

- humana

- Identidad

- imagen

- Reconocimiento de imagen

- imaginación

- inmersiva

- implementado

- implementación

- implicaciones

- mejoras

- in

- Incluye

- creciente

- individuos

- industrias

- información

- originales

- instalar

- ejemplo

- interacciones

- Internet

- Presentamos

- IP

- Direcciones IP

- hombre de Acero

- cuestiones

- IT

- Guardar

- acuerdo

- especialistas

- idioma

- APRENDE:

- enlaces

- Largo

- mirando

- no logras

- de

- para lograr

- Realizar

- el malware

- hombre

- obligatorio

- Margen

- Marketing

- medidas

- mencionado

- Metaverso

- podría

- Militares

- minimizando

- Móvil

- Monitorear

- más,

- MEJOR DE TU

- Cerca

- necesario

- del sistema,

- telecomunicaciones

- Nuevo

- Newsletter

- ONE

- en línea

- Opciones

- Otro

- parte

- partes

- pago

- país

- Personas

- percepción

- continuamente

- con

- los libros físicos

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- políticas

- Popular

- posible

- Publicación

- evitar

- primario

- Imprimir

- política de privacidad

- privada

- Perfiles

- proteger

- Protección

- protocolos

- proporcionar

- público

- en público

- fines

- Rescate

- ransomware

- Realidad

- reconocimiento

- archivos

- ,

- confianza

- recordarlo

- resultado

- Resultados

- los minoristas

- género

- revelando

- Riesgo

- riesgos

- hoja de ruta

- robusto

- reglas

- Safety

- Ciencia:

- Ciencia ficción

- seguro

- EN LINEA

- los riesgos de seguridad

- Las amenazas de seguridad

- sentido

- sensible

- grave

- Servidores

- de coches

- Servicios

- Compartir

- compartir

- Compras

- Letreros y Pancartas

- desde

- página web

- So

- Social

- Ingeniería social

- Software

- sólido

- Soluciones

- RESOLVER

- algo

- algo

- sofisticado

- Fuentes

- Patrocinado

- estándares de salud

- es la

- comienzo

- quedarse

- paso

- Detener

- almacenados

- aerodinamizar

- Estricto

- suscriptores

- tal

- SOPORTE

- susceptible

- Todas las funciones a su disposición

- ¡Prepárate!

- tecnología

- técnicas

- Tecnologías

- Tecnología

- términos

- El

- el metaverso

- el mundo

- robo

- su

- Código

- tercero

- amenaza

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- Título

- a

- tony

- demasiado

- del IRS

- parte superior

- contacto

- hacia

- tráfico

- trayectoria

- transición

- hacia arriba

- utilizan el

- Usuario

- usuarios

- utilizar

- diversos

- vía

- Víctima

- las víctimas

- Virtual

- Realidad virtual

- mundo virtual

- mundos virtuales

- virus

- visión

- visitantes

- VPN

- VPNs

- vr

- auriculares VR

- Vulnerable

- formas

- web

- navegadores web

- sitios web

- semana

- sean

- mientras

- extensamente

- seguirá

- trabajando

- mundo

- mundo

- en todo el mundo

- valor

- Usted

- tú

- a ti mismo

- zephyrnet