Esimene metsik UEFI alglaadimiskomplekt, mis möödub täielikult uuendatud UEFI süsteemides UEFI turvalisest alglaadimisest, on nüüd reaalsus

Viimastel aastatel avastatud UEFI haavatavuste arv ja tõrked nende parandamisel või haavatavate binaarfailide tühistamisel mõistliku aja jooksul pole jäänud ohus osalejatele märkamatuks. Selle tulemusena on esimene avalikult teadaolev UEFI alglaadimiskomplekt, mis läheb mööda platvormi olulisest turvafunktsioonist – UEFI Secure Boot – on nüüd reaalsus. Selles ajaveebipostituses tutvustame esimest avalikku analüüsi selle UEFI alglaadimiskomplekti kohta, mis on võimeline töötama isegi täielikult ajakohastatud Windows 11 süsteemides, kus UEFI Secure Boot on lubatud. Alglaadimiskomplekti funktsionaalsus ja selle individuaalsed omadused panevad meid uskuma, et tegemist on alglaadimiskomplektiga, mida tuntakse must lootos, UEFI alglaadimiskomplekti müüakse häkkimisfoorumites 5,000 dollari eest alates vähemalt 2022. aasta oktoobrist.

UEFI alglaadimiskomplektid on väga võimsad ohud, omades täielikku kontrolli OS-i alglaadimisprotsessi üle ja seega võimelised keelama erinevad OS-i turbemehhanismid ja juurutama oma kerneli režiimi või kasutaja režiimi kasulikke koormusi OS-i algstaadiumis. See võimaldab neil tegutseda väga vargsi ja kõrgete privileegidega. Siiani on loodusest avastatud ja avalikult kirjeldatud vaid vähesed (nt mitu pahatahtlikud EFI proovid avastasime 2020. aastal või täisfunktsioneeritud UEFI algkomplektid, nagu meie avastus eelmisel aastal – ESPecter alglaadimiskomplekt - või FinSpy alglaadimiskomplekt avastasid Kaspersky teadlased).

Võrreldes püsivara implantaatidega, võivad UEFI alglaadimiskomplektid kaotada varguse, näiteks LoJax; esimene metsik UEFI püsivara implantaat, mille meie meeskond avastas 2018. aastal – kuna alglaadimiskomplektid asuvad kergesti ligipääsetaval FAT32 kettasektsioonil. Kuid alglaadurina töötamine annab neile peaaegu samad võimalused kui püsivara implantaadid, kuid ei pea ületama mitmetasandilist SPI-välgu kaitset, nagu BWE, BLE ja PRx kaitsebitid, või riistvara pakutavaid kaitseid (nt Intel Boot Guard ). Muidugi, UEFI Secure Boot takistab UEFI alglaadimiskomplekte, kuid teadaolevaid turvaauke, mis võimaldavad sellest olulisest turvamehhanismist mööda minna, on märkimisväärne arv. Ja halvim on see, et mõnda neist on isegi selle kirjutamise ajal ajakohastes süsteemides lihtne kasutada – sealhulgas BlackLotuse poolt kasutatud.

Meie uurimine algas mõne tabamusega selle kohta, mis osutus meie telemeetrias 2022. aasta lõpus BlackLotuse kasutajarežiimi komponendiks – HTTP allalaadijaks. Pärast esialgset hindamist viisid proovides leitud koodimustrid meid kuue BlackLotuse avastamiseni. paigaldajad (nii VirusTotalis kui ka meie enda telemeetrias). See võimaldas meil uurida kogu täitmisahelat ja mõista, et see, millega me siin tegemist oli, ei ole lihtsalt tavaline pahavara.

Allpool on toodud BlackLotuse põhipunktid ja ajaskaala, mis võtab kokku sellega seotud sündmuste jada:

- See on võimeline töötama uusimates täielikult paigatud Windows 11 süsteemides, kus on lubatud UEFI Secure Boot.

- See kasutab rohkem kui ühe aasta vanust haavatavust (CVE-2022-21894), et UEFI turvalisest alglaadimisest mööda minna ja alglaadimiskomplekti püsivust seadistada. See on esimene avalikult teadaolev selle haavatavuse kuritarvitamine.

- Kuigi haavatavus parandati Microsofti 2022. aasta jaanuari värskenduses, on selle ärakasutamine endiselt võimalik, kuna see mõjutab kehtivalt allkirjastatud binaarfaile pole ikka veel lisatud UEFI tühistamiste loend. BlackLotus kasutab seda ära, tuues haavatavuse ärakasutamiseks süsteemi oma legitiimsete, kuid haavatavate binaarfailide koopiad.

- See on võimeline keelama OS-i turvamehhanismid, nagu BitLocker, HVCI ja Windows Defender.

- Pärast installimist on alglaadimiskomplekti peamine eesmärk juurutada kerneli draiver (mis muuhulgas kaitseb algkomplekti eemaldamise eest) ja HTTP-allalaadija, mis vastutab C&C-ga suhtlemise eest ja suudab laadida täiendavaid kasutaja- või kernelirežiimis kasulikke koormusi. .

- BlackLotust on põrandaalustes foorumites reklaamitud ja müüdud vähemalt 6. oktoobristth, 2022. Selles ajaveebipostituses esitame tõendid selle kohta, et algkomplekt on tõeline ja reklaam ei ole pelgalt pettus.

- Huvitav on see, et mõned meie analüüsitud BlackLotuse installijad ei jätka alglaadimiskomplekti installimist, kui ohustatud host kasutab ühte järgmistest lokaatidest:

- Rumeenia (Moldova), ro-MD

- venelane (Moldova), ru-MD

- Vene (Venemaa), ru-RU

- ukraina (Ukraina) , uk-UA

- valgevene (Valgevene), be-BY

- armeenia (Armeenia), hy-AM

- kasahhi (Kasahstan), kk-KZ

BlackLotusega seotud üksikute sündmuste ajaskaala on näidatud joonisel 1.

Nagu juba mainitud, on bootkit müüdud põrandaalustes foorumites vähemalt 6. oktoobristth, 2022. Praegu ei ole me oma telemeetria põhjal suutnud tuvastada täpset levituskanalit, mida kasutati algkomplekti ohvritele juurutamiseks. BlackLotuse proovide väike arv, mida oleme saanud nii avalikest allikatest kui ka meie telemeetriast, paneb meid uskuma, et paljud ohus osalejad pole seda veel kasutama hakanud. Kuid seni, kuni ei toimu haavatavate alglaadurite tühistamist, millest BlackLotus sõltub, oleme mures, et asjad muutuvad kiiresti, kui see alglaadimiskomplekt peaks sattuma tuntud kuritegevuse gruppide kätte, tuginedes alglaadimiskomplekti hõlpsale juurutamisele ja kriminaalvararühmade levimisvõimalustele. pahavara, kasutades nende botnette.

Kas see on tõesti BlackLotus?

On mitmeid artikleid või postitusi, mis võtavad kokku teavet BlackLotuse kohta (siin, siin ja siin ja palju muud…), kõik põhinevad algkomplekti arendaja poolt maa-alustes häkkimisfoorumites esitatud teabel. Seni pole keegi neid väiteid kinnitanud ega ümber lükanud.

Siin on meie kokkuvõte saadaolevate väljaannete väidetest võrreldes sellega, mida avastasime alglaadimiskomplekti näidiste pöördprojekteerimisel:

- BlackLotuse reklaam häkkimisfoorumites väidab, et sellel on integreeritud turvalise alglaadimise ümbersõit. Haavatute draiverite lisamine UEFI tühistamisloendisse on praegu võimatu, kuna haavatavus mõjutab sadu alglaadureid, mida kasutatakse ka praegu. ✅

- Tõsi: see kasutab ära CVE-2022-21894 et katkestada turvaline alglaadimine ja saavutada püsivus UEFI-Secure-Boot-toega süsteemides. Haavatuid draivereid, mida see kasutab, ei ole ikka veel tühistatud dbx, kirjutamise ajal.

- BlackLotuse reklaam häkkimisfoorumites väidab, et alglaadimiskomplektil on sisseehitatud Ring0/Kernel kaitse eemaldamise vastu. ✅

- Tõsi: selle kerneli draiver kaitseb EFI süsteemipartitsiooni (ESP) failidele kuuluvaid käepidemeid sulgemise eest. Täiendava kaitsekihina jälgitakse neid käepidemeid pidevalt ja kui mõni neist käepidemetest on suletud, käivitub sinine ekraan (BSOD), nagu on kirjeldatud ESP alglaadimiskomplekti failide kaitsmine eemaldamise eest sektsiooni.

- BlackLotuse reklaam häkkimisfoorumites väidab, et sellel on anti-virtuaalmasina (anti-VM), anti-silumis- ja koodihägustamise funktsioonid, mis blokeerivad pahavara analüüsikatseid. ✅

- Tõsi: see sisaldab erinevaid VM-i, silumisvastaseid ja hägustamismeetodeid, mis muudavad selle paljundamise või analüüsimise raskemaks. Kindlasti ei räägi me siin aga mingist läbimurdest või arenenud analüüsivastastest võtetest, sest neist saab vähese vaevaga hõlpsasti üle.

- BlackLotuse reklaam häkkimisfoorumites väidab, et selle eesmärk on toimida HTTP allalaadijana. ✅

- Tõsi: selle viimane komponent toimib HTTP-allalaadijana, nagu on kirjeldatud HTTP allalaadija lõik

- BlackLotuse reklaam häkkimisfoorumites väidab, et HTTP allalaadija töötab SÜSTEEMI konto all seadusliku protsessi raames. ✅

- Tõsi: selle HTTP-allalaadija töötab Winlogon.exe protsessi kontekst.

- BlackLotuse reklaam häkkimisfoorumites väidab, et see nii on pisike alglaadimiskomplekt, mille ketta maht on vaid 80 kB. ✅

- Tõsi: proovid, mida suutsime hankida, on tegelikult umbes 80 kB.

- BlackLotuse reklaam häkkimisfoorumites väidab, et saab keelake Windowsi sisseehitatud turbekaitsed, nagu HVCI, Bitlocker, Windows Defender ja kasutajakonto kontrollist (UAC) möödaminek. ✅

Nendele faktidele tuginedes usume suure kindlusega, et looduses avastatud algkomplekt on BlackLotus UEFI alglaadimiskomplekt.

Rünnaku ülevaade

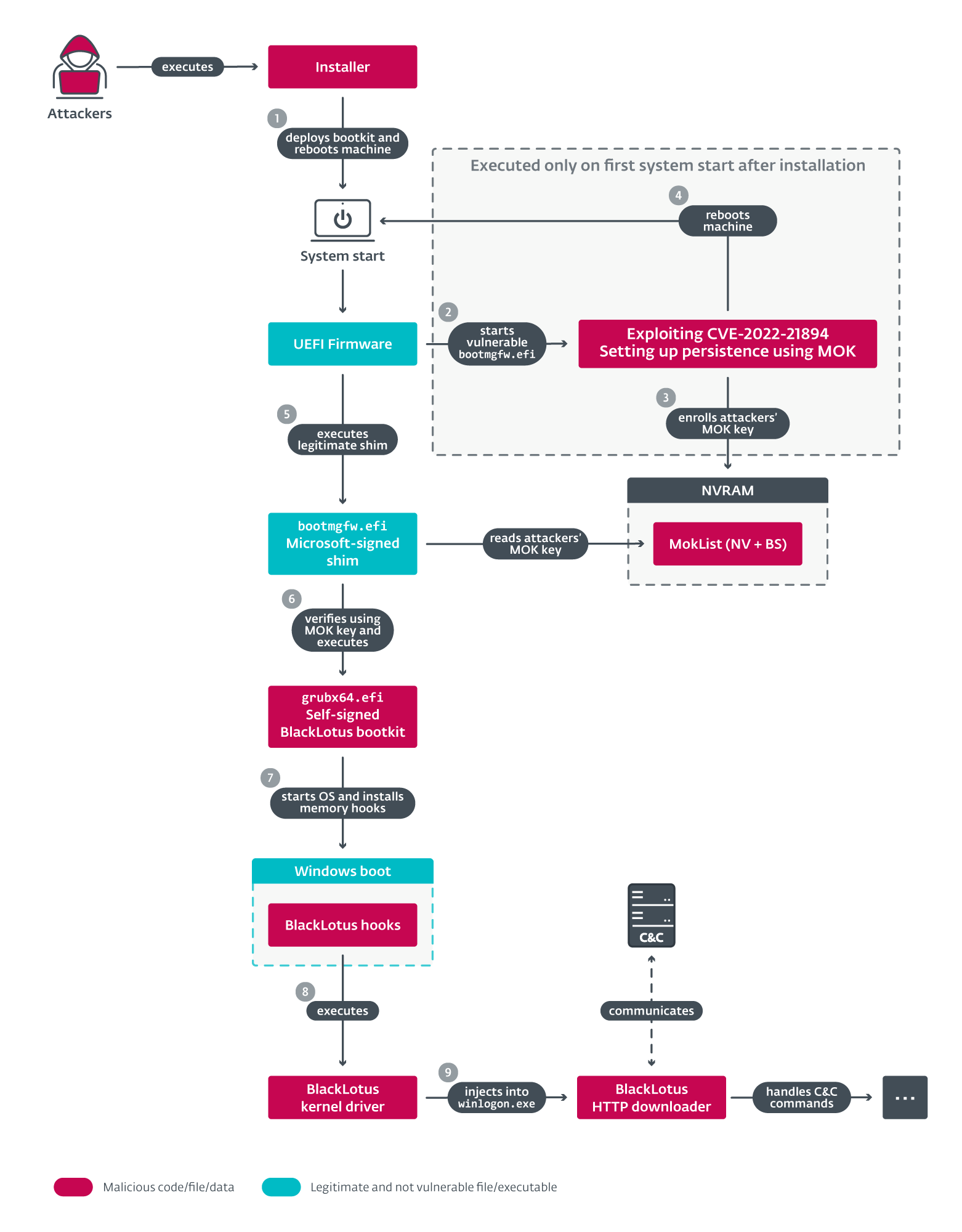

BlackLotuse kompromissahela lihtsustatud skeem on näidatud joonisel 2. See koosneb kolmest põhiosast:

- See algab installija käivitamisega (1. samm joonisel 2), mis vastutab alglaadimiskomplekti failide juurutamise eest EFI-süsteemi partitsiooni, HVCI ja BitLockeri keelamise ning seejärel masina taaskäivitamise eest.

- Pärast esimest taaskäivitamist, CVE-2022-21894 ärakasutamist ja sellele järgnevat ründajate registreerimist Masina omaniku võti (MOK), et saavutada püsivus isegi süsteemides, kus on lubatud UEFI Secure Boot. Seejärel taaskäivitatakse masin (sammud 2–4 joonisel 2).

- Kõigis järgnevates algkäivitustes käivitatakse iseallkirjastatud UEFI alglaadimiskomplekt ja see juurutab nii selle kerneli draiveri kui ka kasutajarežiimi kasuliku koormuse, HTTP allalaadija. Need komponendid koos suudavad C&C serverist alla laadida ja käivitada täiendavaid kasutajarežiimi ja draiveri komponente ning kaitsta alglaadimiskomplekti eemaldamise eest (sammud 5–9 joonisel 2).

Huvitavad artefaktid

Kuigi usume, et tegemist on BlackLotuse UEFI alglaadimiskomplektiga, ei leidnud me analüüsitud proovides sellele nimele viidet. Selle asemel on kood täis viiteid Higurashi, kui nad nutta animesarjad, näiteks üksikute komponentide nimedes, nt higurashi_installer_uac_module.dll ja higurashi_kernel.sys, ja ka iseallkirjastatud sertifikaadis, mida kasutatakse alglaadimiskomplekti binaarfaili allkirjastamiseks (näidatud joonisel 3).

Lisaks dekrüpteerib kood, kuid ei kasuta kunagi erinevaid BlackLotuse autori sõnumeid sisaldavaid stringe (nagu on näidatud joonisel 4 – pange tähele, et hasherezade on tuntud uurija ja erinevate pahavara analüüsi tööriistade autor) või lihtsalt mõned juhuslikud tsitaadid erinevatest lauludest, mängudest või sarjadest.

Paigaldusprotsess

Alustame BlackLotuse paigaldajate analüüsiga. Näib, et alglaadimiskomplekti levitatakse installijatena, mis on saadaval kahes versioonis - võrguühenduseta ja võrgus. Nende kahe erinevus seisneb selles, kuidas nad saavad legitiimseid (kuid haavatavaid) Windowsi binaarfaile, mida hiljem kasutatakse turvalisest alglaadimisest möödahiilimiseks.

- Võrguühenduseta versioonides on Windowsi binaarfailid installijasse manustatud

- Veebiversioonides laaditakse Windowsi binaarfailid alla otse Microsofti sümbolite poest. Seni oleme näinud, et BlackLotuse alglaadimiskomplekt on kuritarvitanud järgmisi Windowsi binaarfaile:

- https://msdl.microsoft.com/download/symbols/bootmgfw.efi/7144BCD31C0000/bootmgfw.efi

- https://msdl.microsoft.com/download/symbols/bootmgr.efi/98B063A61BC000/bootmgr.efi

- https://msdl.microsoft.com/download/symbols/hvloader.efi/559F396411D000/hvloader.efi

Installeri eesmärk on selge – see vastutab Windowsi turbefunktsioonide (nt BitLockeri ketta krüptimise ja HVCI) keelamise ning mitme faili, sealhulgas pahatahtliku alglaadimiskomplekti, ESP-sse juurutamise eest. Kui see on lõpetatud, taaskäivitab see ohustatud masina, et lasta väljalangenud failidel oma tööd teha – veendumaks, et iseallkirjastatud UEFI alglaadimiskomplekt käivitatakse vaikselt igal süsteemi käivitamisel, olenemata UEFI turvalise alglaadimise kaitse olekust.

Samm 0 – lähtestamine ja (potentsiaalne) tõstmine

Installeri käivitamisel kontrollib see, kas sellel on piisavalt õigusi (vajalik on vähemalt administraator) ülejäänud failide ESP-sse juurutamiseks ja muude kõrgendatud protsessi nõudvate toimingute tegemiseks (nt HVCI väljalülitamine või BitLockeri keelamine). Kui see nii ei ole, proovib see tõsta, käivitades installija uuesti, kasutades siin üksikasjalikult kirjeldatud UAC möödaviigumeetodit: UAC ümbersõit programmi ühilduvuse assistendi kaudu.

Vajalike õigustega jätkab see, kontrollides UEFI Secure Boot olekut, lugedes saadaoleva Windows API funktsiooni abil SecureBoot UEFI muutuja väärtust ja määrates Windowsi versiooni otse juurdepääsu kaudu KUSER_SHARED_DATA struktuuriväljad NtMajorVersion ja NtMinorVersion mälus. See teeb seda selleks, et otsustada, kas UEFI turvalise alglaadimise vältimine on vajalik alglaadimiskomplekti juurutamiseks ohvri süsteemis (kuna turvalise alglaadimise tugi lisati esmakordselt Windows 8-sse ja seda ei pruugita üheski masinas lubada).

Enne järgmiste sammude juurde asumist nimetab see seadusliku Windowsi alglaadimishalduri (bootmgfw.efi) binaarne, mis asub ESP: EFIMicrosoftBoot kataloogi winload.efi. See nimetati ümber bootmgfw.efi varukoopiat kasutab alglaadimiskomplekt hiljem OS-i käivitamiseks või algse alglaadimisahela taastamiseks, kui C&C serverilt saabub käsk “desinstallimine” – lisateavet leiate C&C suhtlus sektsiooni.

1. samm – failide juurutamine

Kui UEFI Secure Boot on lubatud, jätkab installija mitme faili kukutamist ESP:/EFI/Microsoft/Boot/ ja ESP:/system32/ kataloogid. Kui esimene on Windowsi kasutatav standardkataloog, siis teine on installija loodud kohandatud kaust.

Paigaldaja poolt välja jäetud failide loend koos lühikese selgitusega iga faili rolli kohta täitmisahelas on toodud tabelis 1. Täitmisahela toimimist selgitame hiljem üksikasjalikult; nüüd pange tähele, et mitmed legitiimsed Microsofti allkirjastatud failid jäetakse välja koos pahatahtlike failidega.

Tabel 1. BlackLotuse installeri poolt juurutatud failid süsteemides, kus on lubatud UEFI Secure Boot

| Folder | Faili | Kirjeldus |

|---|---|---|

| ESP: EFIMicrosoftBoot | grubx64.efi | BlackLotuse alglaadimiskomplekt, pahatahtlik iseallkirjastatud UEFI rakendus. |

| bootload.efi | Legitiimne Microsofti allkirjastatud jama binaarne (ajutine nimi, hiljem asendatakse bootmgfw.efi pärast CVE-2022-21894 ekspluateerimine). | |

| bootmgfw.efi | Õiguspärane, kuid haavatav (CVE-2022-21894) Windows Boot Manager binaarfail, mis on manustatud installiprogrammi või otse Microsofti sümbolite poest alla laaditud. | |

| BCD | Ründajate tava Boot Configuration andmed (BCD) pood, mida kasutatakse CVE-2022-21894 ekspluateerimisahel. | |

| BCDR | Ohvri algse BCD-poe varukoopia. | |

| ESP: süsteem32 | hvloader.efi | Õiguspärane, kuid haavatav (CVE-2022-21894) Windows Hypervisor Loaderi kahendfail, mis on manustatud installiprogrammi või otse Microsofti sümbolite poest alla laaditud. |

| bootmgr.efi | Õiguspärane, kuid haavatav (CVE-2022-21894) Windows Boot Manager binaarfail, mis on manustatud installiprogrammi või otse Microsofti sümbolite poest alla laaditud. | |

| mcupdate_AuthenticAMD.dll | Pahatahtlik iseallkirjastatud native PE binaarfail. Selle faili käivitab hvloader.efi pärast CVE-2022-21894 edukat kasutamist (AMD CPU-d kasutavates süsteemides). | |

| mcupdate_GenuineIntel.dll | Pahatahtlik iseallkirjastatud native PE binaarfail. Selle faili käivitab hvloader.efi pärast edukat CVE-2022-21894 ärakasutamine (Intel CPU-d kasutavates süsteemides). | |

| BCD | aastal kasutatud ründajate kohandatud BCD-d CVE-2022-21894 ekspluateerimisahel. |

Juhtudel, kui ohver kasutab Windowsi versiooni, mis ei toeta UEFI turvalist alglaadimist, või kui see on keelatud, on juurutamine üsna lihtne. Ainus asi, mida on vaja pahatahtliku alglaadimiskomplekti juurutamiseks, on olemasoleva Windowsi alglaadimishalduri (bootmgfw.efi) binaarne ESP: EFIMicrosoftBoot kataloogis ründajate enda allkirjastatud pahatahtliku UEFI rakendusega. Kuna UEFI Secure Boot on keelatud (ja seega ei teostata alglaadimise ajal terviklikkuse kontrollimist), ei ole ekspluateerimine vajalik ja UEFI püsivara lihtsalt käivitab pahatahtliku alglaadimishalduri ilma turberikkumisi põhjustamata.

2. samm – hüperviisori poolt kaitstud koodi terviklikkuse (HVCI) keelamine

Kohandatud allkirjastamata kerneli koodi hilisemaks käivitamiseks peab installija selle veenduma HVCI on süsteemis keelatud. Üks meie ESET-i kolleegidest kirjutas sellel teemal 2022. aastal väga informatiivse blogipostituse (Signeeritud kerneli draiverid – valveta lüüs Windowsi tuuma):

Virtualiseerimisel põhinev turvalisus (VBS) pakub mitmeid kaitsefunktsioone, millest kõige silmatorkavam on hüperviisori poolt kaitstud koodi terviklikkus (HVCI), mis on samuti eraldiseisev funktsioon. HVCI jõustab tuumas koodi terviklikkuse ja lubab käivitada ainult allkirjastatud koodi. See takistab tõhusalt haavatavate draiverite kuritarvitamist allkirjastamata kerneli koodi käivitamiseks või pahatahtlike draiverite laadimiseks (olenemata kasutatud ekspluateerimismeetodist) ja tundub, et pahavara, mis kuritarvitab haavatavaid draivereid pahatahtliku koodi laadimiseks, oli Microsofti selle funktsiooni rakendamise peamised motiivid.

Nagu on näidatud joonisel 5, määrab installija selle funktsiooni keelamiseks registriväärtuse Lubatud. HypervisorEnforcCodeIntegrity registrivõti nulli.

Joonis 5. HVCI keelamise eest vastutava BlackLotuse installeri funktsiooni Hex-Rays dekompileeritud kood

3. samm – BitLockeri keelamine

Järgmine installija deaktiveeritud funktsioon on BitLocker Drive Encryption. Selle põhjuseks on asjaolu, et BitLockerit saab kasutada koos Usaldusväärse platvormi moodul (TPM) tagamaks, et mitmesuguseid alglaadimisfaile ja konfiguratsioone, sealhulgas turvalist alglaadimist, ei ole pärast BitLockeri draivi krüptimise konfigureerimist süsteemis muudetud. Arvestades, et installija muudab ohustatud masinas Windowsi alglaadimisahelat, tooks BitLockeri sisselülitamine TPM-i toega süsteemide jaoks kaasa BitLockeri taastekuva järgmisel käivitamisel ja annaks ohvrile vihje, et süsteemi on rikutud.

Selle kaitse keelamiseks BlackLotuse installer:

- kõnnib läbi kõik mahud all RootCIMV2SecurityMicrosoftVolumeEncryption WMI nimeruum ja kontrollib nende kaitse olekut, helistades GetProtectionStatus meetod Win32_EncryptableVolume WMI klass

- neile, keda BitLocker kaitseb, kutsub see üles DisableKeyProtectors meetodiga DisableCount parameeter on seatud nullile, mis tähendab, et kaitse peatatakse seni, kuni see käsitsi sisse lülitatakse

Kui vajalikud kaitsed on keelatud ja kõik failid juurutatud, registreerib installer end järgmise süsteemi taaskäivitamise ajal kustutamiseks ja taaskäivitab masina, et jätkata CVE-2022-21894 kasutamist.

Turvalisest alglaadimisest möödahiilimine ja püsivuse loomine

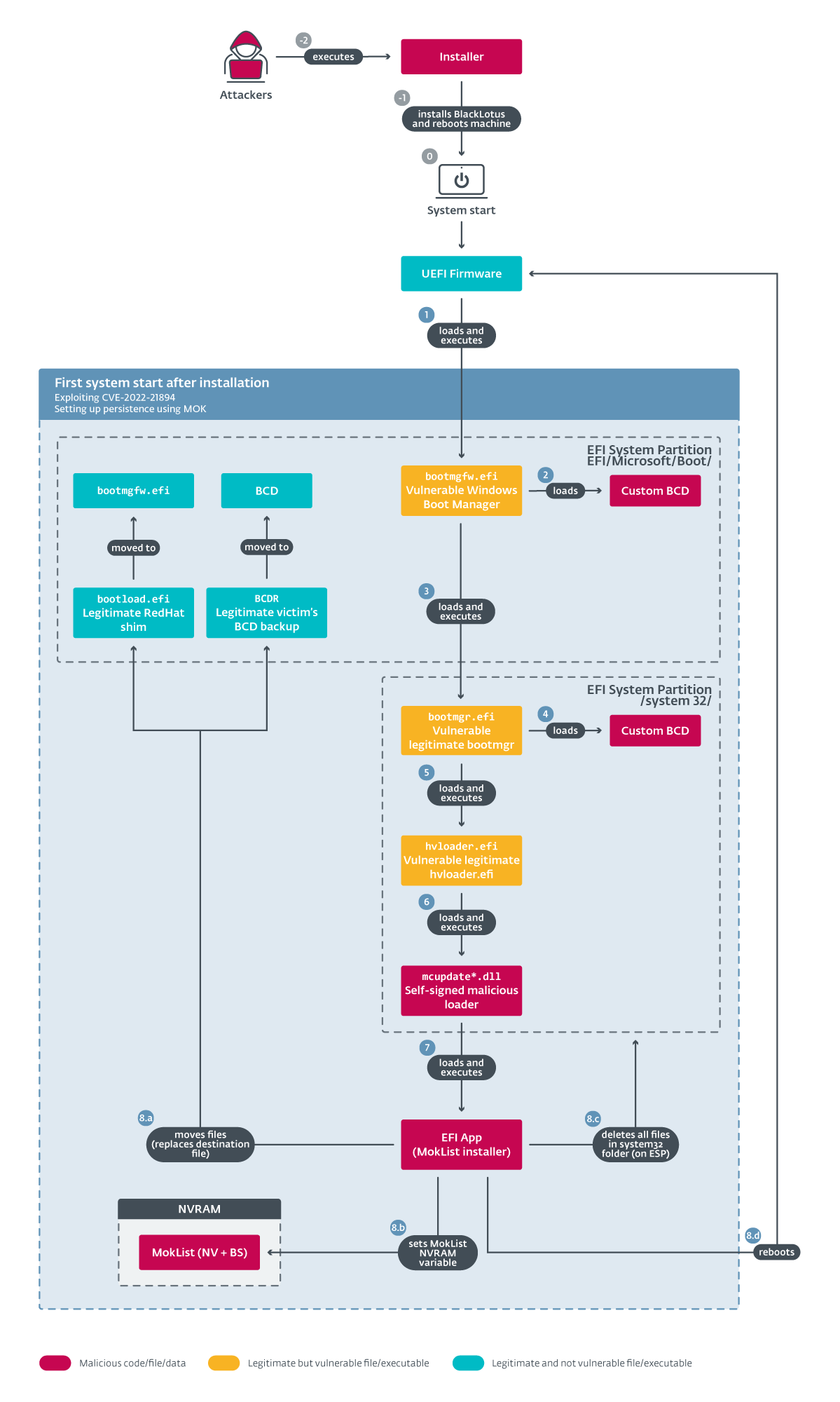

Selles osas vaatleme lähemalt, kuidas BlackLotus saavutab püsivuse süsteemides, kus on lubatud UEFI Secure Boot. Kuna kirjeldatav teostusahel on üsna keeruline, selgitame esmalt põhiprintsiipe ja seejärel süveneme tehnilistesse üksikasjadesse.

Lühidalt, see protsess koosneb kahest peamisest etapist:

- CVE-2022-21894 kasutamine turvalise alglaadimise funktsioonist möödahiilimiseks ja alglaadimiskomplekti installimiseks. See võimaldab suvalist koodi käivitamist varases alglaadimisfaasis, kus platvorm kuulub endiselt püsivara ja UEFI Boot Services funktsioonid on endiselt saadaval. See võimaldab ründajatel teha paljusid asju, mida nad ei peaks saama teha masinas, kus UEFI Secure Boot on lubatud, ilma et neil oleks sellele füüsilist juurdepääsu, näiteks muuta Boot-services-only NVRAM-i muutujaid. Ja seda kasutavad ründajad ära, et seadistada järgmises etapis alglaadimiskomplekti püsivus. Lisateavet ekspluateerimise kohta leiate veebisaidilt CVE-2022-21894 kasutamine sektsiooni.

- Püsivuse määramine, kirjutades oma MOK-i MokList, Boot-services-only NVRAM muutuja. Seda tehes saab see kasutada seaduslikku Microsofti allkirjastatud dokumenti jama oma allkirjastatud (allkirjastatud võtme juurde kuuluva privaatvõtmega) laadimiseks MokList) UEFI alglaadimiskomplekt, selle asemel, et iga alglaadimise haavatavust ära kasutada. Lisateavet selle kohta leiate Bootkiti püsivus sektsiooni.

Järgmise kahe jaotise üksikasjaliku analüüsi hõlbustamiseks järgime täitmisskeemil joonisel 6 näidatud samme.

CVE-2022-21894 kasutamine

Turvalisest alglaadimisest möödahiilimiseks kasutab BlackLotus baton drop (CVE-2022-21894): turvalise alglaadimise turvafunktsiooni möödaviimise haavatavus. Vaatamata suurele mõjule süsteemi turvalisusele, ei pälvinud see haavatavus nii palju avalikku tähelepanu, kui see vääriks. Kuigi haavatavus parandati Microsofti 2022. aasta jaanuari värskenduses, on selle ärakasutamine siiski võimalik, kuna mõjutatud binaarfaile pole ikka veel lisatud UEFI tühistamiste loend. Selle tulemusena saavad ründajad tuua oma haavatavate binaarfailide koopiad oma ohvrite masinatesse, et seda haavatavust ära kasutada ja ajakohastes UEFI süsteemides turvalisest alglaadimisest mööda minna.

Lisaks on selle haavatavuse jaoks kontseptsiooni tõend (PoC) olnud avalikult saadaval alates 2022. aasta augustist. Arvestades BlackLotus VirusTotali esimese esitamise kuupäeva (vt joonis 1), on pahavaraarendaja tõenäoliselt just kohandanud saadaoleva PoC oma vajaduste järgi. mis tahes vajadust selle ärakasutamise kohta sügavalt mõista.

Alustame haavatavuse lühikese sissejuhatusega, võttes enamasti kokku põhipunktid koos avaldatud kirjutisest. PoC GitHubis:

- Mõjutatud Windowsi alglaadimisrakendused (nt bootmgr.efi, hvloader.efi, winload.efi…) võimaldab eemaldada mälust serialiseeritud turvalise alglaadimise poliitika – enne kui rakendus selle laadib – kasutades kärbi mälu BCD alglaadimisvalik.

- See võimaldab ründajatel kasutada muid ohtlikke BCD valikuid, näiteks bootdebug, testi allkirjastaminevõi nointegritychecks, rikkudes seega turvalise alglaadimise.

- Selle haavatavuse ärakasutamiseks on erinevaid viise – kolm neist on avaldatud PoC hoidlas.

- Näiteks üks PoC-dest näitab, kuidas seda saab legitiimseks muutmiseks ära kasutada hvloader.efi laadige suvaline, ise allkirjastatud mcupdate_ .dll binaarne (kus võib olla EhtneIntel or Autentne AMD, mis põhineb masina protsessoril.).

Nüüd jätkame kirjeldamisega, kuidas BlackLotus seda haavatavust ära kasutab (allolevas loendis olevad numbrid kirjeldavad vastavaid samme joonisel 6):

- Pärast installija masina taaskäivitamist jätkab UEFI püsivara esimese alglaadimisvaliku laadimisega. Windowsi süsteemide puhul on vaikimisi esimene alglaadimisvalik bootmgfw.efi asub ESP:/EFI/Microsoft/Boot kaust ESP-s. Seekord algse ohvri hukkamise asemel bootmgfw.efi (mis varem nimetati ümber winload.efi installija poolt), käivitab püsivara haavatava – installija juurutatud.

- pärast bootmgfw.efi käivitatakse, laadib see BCD alglaadimissuvandid, mida installija on varem muutnud. Joonisel 7 on näidatud seadusliku ja muudetud BCD võrdlus.

- Nagu näete joonisel 7 (tee on alla joonitud rohelisega), laadib seaduslik Windowsi alglaadimishaldur tavaliselt Windowsi OS-i laadija (WINDOWSsystem32winload.efi) alglaadimise vaikerakendusena. Kuid seekord jätkab see muudetud BCD-ga haavatavate laadimisega ESP: system32bootmgr.efiKoos vältige kehva mälu BCD element on seatud väärtusele 0x10000000 ja kohandatud: 22000023 BCD element, mis osutab teise ründaja BCD-le, mis on salvestatud ESP: system32bcd. Nende elementide kasutamise seletuse leiate väljaandest PoC:

Ründaja peab tagama, et serialiseeritud turvalise alglaadimise poliitika eraldatakse teadaoleva füüsilise aadressi kohale.

[...]

. vältige kehva mälu elementi saab kasutada tagamaks, et kõik füüsilise mälu jaotused on määratud füüsilise aadressi kohal.

• Alates operatsioonisüsteemist Windows 10 on see element keelatud, kui VBS on lubatud, kuid kuna seda kasutatakse alglaadimisrakenduse initsialiseerimisel, enne kui serialiseeritud turvalise alglaadimise poliitikat mälust loetakse, laaditakse Bootmgr ja kohandatud BCD tee määramine (kasutades bcdfilepath element aka kohandatud: 22000023) saab sellest mööda minna.

- Järgmises etapis hukatud ESP: system32bootmgr.efi laadib selle täiendava BCD, mis asub ESP: system32bcd. Selle täiendava BCD sõelutud sisu on näidatud joonisel 8.

- Joonisel 8 näidatud BCD-failist laaditud valikute tõttu bootmgr.efi jätkab installija juurutatud teise haavatava Windowsi alglaadimisrakenduse laadimisega - ESP: system32hvloader.efi – mis on Windows Hypervisor Loader. Veelgi olulisem on see, et samas BCD-failis on määratud täiendavad BCD-suvandid (vt joonis 8):

- kärbi mälu väärtusega 0x10000000

- nointegritychecks määrake Jah

- ja testi allkirjastamine, määrake ka Jah

Ja see on koht, kus maagia juhtub. Kuna serialiseeritud turvalise alglaadimise poliitika tuleks laadida ülaltoodud füüsilistele aadressidele 0x10000000 (sest vältige kehva mälu kasutatud eelmistes etappides), täpsustades kärbi mälu element eemaldab selle tõhusalt – seega katkestab turvalise alglaadimise ja lubab kasutada selliseid ohtlikke BCD valikuid nagu nointegritychecks or testi allkirjastamine. Neid valikuid kasutades saavad ründajad teha hvloader.efi täitma oma, ise allkirjastatud koodi.

- Selleks kasutage sama nippi, mida on kirjeldatud jaotises PoC kasutatakse: selle täitmise ajal legitiimne hvloader.efi laadib ja käivitab mcupdate_{GenuineIntel| AuthenticAMD}.dll native binary from the : süsteem32 kataloog. Kommenteeritud Hex-Raysi funktsiooni dekompileeritud kood hvloader.efi Selle mcupdate*.dll binaarfaili laadimise eest vastutav on näidatud joonisel 9. Pange tähele, et hvloader.efi laadiks selle tavaliselt seaduslikuks mcupdate*.dll binaarne alates: Windowssystem32, kuid seekord kirjutasid pahatahtlikud ründajad ise alla mcupdate*.dll käivitatakse kohandatud ESP kataloogist, mille installija on varem loonud (ESP: süsteem32). Selle põhjuseks on BCD valikud seade ja systemroot kasutatakse BCD-s jooniselt 8, mis määrab praeguse seadme kui saabas – tähendab ESP-d – ja ühtlasi määrates juureks SystemRoot () selle seadme kataloogi.

Joonis 9. Hex-ray dekompilatsioon BtLoadUpdateDll funktsioon legitiimsest hvloader.efi, vastutab laadimise eest mcupdate_*.dll

- Nüüd, nagu ründajad ise allkirjastasid mcupdate*.dll laaditakse ja käivitatakse, jätkab see selle ahela viimase komponendi – manustatud MokInstalleri (UEFI rakendus) – käivitamisega – vt joonist 10 selle toimimise kohta.

Bootkiti püsivus

Nüüd saab MokInstaller jätkata püsivuse seadistamisega, registreerides ründajate MOK-i NVRAM-i muutujasse ja seadistades seadusliku Microsofti allkirjastatud jama binaarne vaikimisi alglaadurina. Enne üksikasjade juurde asumist väike teooria selle kohta jama ja MOK.

jama on esimese etapi UEFI alglaadur, mille on välja töötanud Linuxi arendajad, et panna erinevad Linuxi distributsioonid töötama koos UEFI Secure Bootiga. See on lihtne rakendus ja selle eesmärk on laadida, kontrollida ja käivitada mõni muu rakendus – Linuxi süsteemide puhul on selleks tavaliselt GRUB alglaadur. See töötab nii, et Microsoft allkirjastab ainult a jamaJa jama hoolitseb ülejäänu eest – saab kontrollida teise astme alglaaduri terviklikkust, kasutades võtmeid db UEFI muutuja ja manustab ka oma "lubatud" või "tühistatud" võtmete või räside loendi, et tagada nii platvormi kui ka mooduli arendaja (nt Canonical, RedHat jne) usaldatud komponentide käivitamine. Lisaks nendele loenditele jama võimaldab kasutada ka kasutaja hallatavat välist võtmete andmebaasi, mida nimetatakse MOK-loendiks. Joonis 11 illustreerib kenasti, kuidas UEFI Secure Boot koos MOK-iga töötab.

See MOK-andmebaas on salvestatud ainult alglaadimiseks mõeldud NVRAM-i muutujas nimega MokList. Ilma ülalkirjeldatud haavatavust ära kasutamata on selle muutmiseks vajalik füüsiline juurdepääs süsteemis, kus on lubatud UEFI Secure Boot (see on saadaval ainult alglaadimise ajal, enne kui OS-i laadija kutsub UEFI alglaadimisteenuste funktsiooni ExitBootServices). Kuid seda haavatavust ära kasutades saavad ründajad UEFI Secure Bootist mööda minna ja käivitada oma iseallkirjastatud koodi enne, kui nad helistavad ExitBootServices, et nad saaksid hõlpsasti oma võtme registreerida (muutes MokList NVRAM-muutuja), et panna skeem käivitama mis tahes rakendust – mis on allkirjastatud selle registreeritud võtmega – ilma turvarikkumist põhjustamata.

Joonis 11. MOK alglaadimisprotsessi ülevaade (pilt allikas)

- Jätkates voo kirjeldamisega jooniselt 6 – samm 8… Rakendus MokInstaller UEFI jätkab BlackLotus UEFI alglaadimiskomplekti püsivuse seadistamisega ja kasutusjälgede katmisega:

- Ohvri algse BCD-poe taastamine installija loodud varukoopiast ja efi asendamine legitiimse Microsofti allkirjastatud plaadiga, mis varem langes ESP: system32bootload.efi paigaldaja poolt.

- Creating a MokList NVRAM-i muutuja, mis sisaldab ründajate iseallkirjastatud avaliku võtme sertifikaati. Pange tähele, et see muutuja on vormindatud samamoodi nagu kõik teised UEFI allkirjade andmebaasi muutujad (nt db või dbx) ja see võib koosneda nullist või enamast tüüpi allkirjade loendist EFI_SIGNATURE_LIST – nagu on määratletud UEFI spetsifikatsioonis.

- Kõigi ärakasutamisega seotud failide kustutamine ründajatelt ESP: süsteem32 kausta.

- Lõpuks taaskäivitab see masina, et panna juurutatud vaheseade käivitama iseallkirjastatud alglaadimiskomplekti EFIMicrosoftBootgrubx64.efi paigaldaja poolt (grubx64.efi on tavaliselt vaikimisi teise astme alglaadur, mille käivitab a jama x86-64 süsteemides).

Kahes viimases etapis kirjeldatud toiminguid sooritav kood on näidatud joonisel 12.

Joonis 12. Hex-Raysi dekompileeritud kood – MokInstaller UEFI rakendus seadistab BlackLotuse alglaadimiskomplekti püsivuse

BlackLotus UEFI alglaadimiskomplekt

Kui püsivus on konfigureeritud, käivitatakse BlackLotuse alglaadimiskomplekt igal süsteemi käivitamisel. Alglaadimiskomplekti eesmärk on juurutada kerneli draiver ja lõppkasutaja režiimi komponent – HTTP allalaadija. Selle käivitamise ajal proovib see keelata täiendavaid Windowsi turbefunktsioone – virtualiseerimisel põhinevat turvalisust (VBS) ja Windows Defenderit –, et suurendada eduka juurutamise ja varjatud toimimise võimalust. Enne selle tegemise üksikasjade juurde hüppamist võtame kokku tuuma draiveri ja HTTP allalaadija põhitõed:

- Kerneli draiver vastutab

- Keti järgmise komponendi – HTTP allalaadija – juurutamine.

- Laadija elus hoidmine lõpetamise korral.

- Alglaadimiskomplekti failide kaitsmine ESP-st eemaldamise eest.

- Täiendavate kerneli kasulike koormuste täitmine, kui HTTP allalaadija seda juhendab.

- Alglaadimiskomplekti desinstallimine, kui HTTP allalaadija seda juhendab.

- HTTP allalaadija vastutab:

- Suhtlemine oma C&C-ga.

- C&C-lt saadud käskude täitmine.

- C&C-lt saadud kasulike koormuste allalaadimine ja käivitamine (toetab nii tuuma kui ka kasutajarežiimi kasulikke koormusi).

Täielik täitmisvoog (lihtsustatud) installijast HTTP allalaadijani on näidatud joonisel 13. Kirjeldame neid üksikuid samme üksikasjalikumalt järgmises jaotises.

BlackLotuse täitmise voog

Täitmisetapid on järgmised (need sammud on näidatud joonisel 13):

- Esimese sammuna käivitab UEFI püsivara Windowsi alglaadimise vaikevaliku, mis on tavaliselt fail, mis talletatakse EFIMicrosoftBootbootmgfw.efi. Nagu me varem kirjeldasime (Bootkiti püsivuse sektsioon, 8 .a), asendas MokInstalleri kahendfail selle faili seadusliku allkirjaga jama.

- Kui jama täidetakse, loeb see MokList NVRAM-i muutuja ja kasutab ründajate poolt varem salvestatud sertifikaati, et kontrollida teise astme alglaadurit – iseallkirjastatud BlackLotus UEFI alglaadimiskomplekti, mis asub EFIMicrosoftBootgrubx64.efi.

- Kui see on kinnitatud, jama käivitab algkomplekti.

- Alglaadimiskomplekt algab ainult alglaadimise loomisega VbsPolicyDisable NVRAM muutuja. Nagu kirjeldatud siin, hindab seda muutujat Windowsi OS-i laadija alglaadimise ajal ja kui see on määratletud, siis VBS-i põhifunktsioone, nagu HVCI ja Credential Guard, ei lähtestata.

- Järgmistes etappides (5. a–e) jätkab alglaadimiskomplekt UEFI alglaadimiskomplektide poolt kasutatava tavalise mustriga. See peatab tüüpilises Windowsi alglaadimisvoos sisalduvate komponentide (nt Windowsi alglaadimishalduri, Windowsi OS-i laadija ja Windowsi OS-i kerneli) täitmise ning ühendab mõned nende funktsioonid mällu. Boonusena proovib see ka Windows Defenderi keelata, paikades mõned selle draiverid. Seda kõike selleks, et OS-i käivitusprotsessi varases staadiumis oma kasulikku koormust täita ja avastamist vältida. Järgmised funktsioonid on ühendatud või parandatud:

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Seda funktsiooni kasutavad tavaliselt alglaadimiskomplektid, et tabada hetk, mil Windows OS-i laadija (winload.efi). - BlImgAllocateImageBuffer in winload.efi:

Kasutatakse pahatahtliku kerneli draiveri jaoks täiendava mälupuhvri eraldamiseks. - OslArchTransferToKernel in winload.efi:

Haagitud tabama hetke, mil OS-i kernel ja mõned süsteemidraiverid on juba mällu laetud, kuid neid pole ikka veel käivitatud – see on ideaalne hetk mälusiseste paikamiste tegemiseks. Allpool mainitud draiverid on selles konksus paigatud. Selle konksu kood, mis vastutab mälust sobivate draiverite leidmise eest, on näidatud joonisel 14. - WdBoot.sys ja WdFilter.sys:

BlackLotus parandab sisenemispunkti WdBoot.sys ja WdFilter.sys – vastavalt Windows Defenderi ELAM-draiver ja Windows Defenderi failisüsteemi filtridraiver – kohe naasmiseks. - disk.sys:

Alglaadimiskomplekt haagib sissepääsupunkti disk.sys draiver BlackLotuse kerneli draiveri käivitamiseks süsteemi initsialiseerimise varases staadiumis.

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Joonis 14. Hex-Rays dekompileeritud kood OslArchTransferToKernel konks – Windows Defenderi draiverite lappimine ja selle otsimine disk.sys sisenemispunkt

- Järgmiseks, kui OS-i kernel käivitab disk.sys draiveri sisenemispunkti, hüppab installitud konks pahatahtliku kerneli draiveri sisenemispunkti. Pahatahtlik kood omakorda taastab originaali disk.sys et süsteem saaks korralikult töötada, ja ootab, kuni Winlogon.exe protsess algab.

- Kui pahatahtlik draiver tuvastab, et Winlogon.exe protsess on alanud, sisestab ja käivitab lõppkasutaja režiimi komponendi – HTTP allalaadija – sellesse.

Kerneli draiver

Kerneli draiver vastutab nelja peamise ülesande eest:

- HTTP allalaadija sisestamine Winlogon.exe ja selle uuesti sisestamine juhuks, kui niit katkeb.

- ESP-le juurutatud alglaadimiskomplekti failide kaitsmine eemaldamise eest.

- Kasutajarežiimis Windows Defenderi protsessi deaktiveerimine MsMpEngine.exe.

- HTTP allalaadijaga suhtlemine ja vajadusel käskude täitmine.

Vaatame neid ükshaaval.

HTTP allalaadija püsivus

Kerneli draiver vastutab HTTP allalaadija juurutamise eest. Kui draiver käivitub, ootab see, kuni protsess on nimetatud Winlogon.exe käivitub enne muude toimingute tegemist. Kui protsess on alanud, dekrüpteerib draiver HTTP-allalaadija kahendfaili ja sisestab selle Winlogon.exeaadressiruumi ja käivitab selle uues lõimes. Seejärel kontrollib juht perioodiliselt, kas niit ikka jookseb, ja vajadusel kordab süstimist. HTTP allalaadijat ei juurutata, kui draiver tuvastab kerneli siluri.

ESP alglaadimiskomplekti failide kaitsmine eemaldamise eest

ESP-s asuvate alglaadimiskomplekti failide kaitsmiseks kasutab kerneli draiver lihtsat nippi. See avab kõik failid, mida soovib kaitsta, dubleerib ja salvestab nende käepidemed ning kasutab ObSetHandleAttributes kerneli funktsioon, mis määrab ProtectFromClose lipp sees Käepide Lipud (OBJECT_HANDLE_FLAG_INFORMATION) parameetri väärtuseks 1 – kaitstes sellega käepidemeid muude protsesside poolt sulgumise eest. See nurjab kõik katsed kaitstud faile eemaldada või muuta. Järgmised failid on kaitstud:

- ESP: EFIMicrosoftBootwinload.efi

- ESP: EFIMicrosoftBootbootmgfw.efi

- ESP: EFIMicrosoftBootgrubx64.efi

Kui kasutaja proovib neid kaitstud faile kustutada, juhtub midagi sellist, nagu on näidatud joonisel 15.

Teise kaitsekihina, kui kasutaja või turbetarkvara suudab kaitselipu tühistada ja käepidemed sulgeda, jälgib kerneli draiver neid pidevalt ja kutsub esile BSOD-i. KeBugCheck (INVALID_KERNEL_HANDLE) funktsiooni, kui mõnda käepidemetest enam pole.

Windows Defenderi põhiprotsessi desarmeerimine

Kerneli draiver proovib ka Windows Defenderi põhiprotsessi desarmeerida - MsMpEng.exe. See eemaldab kõik protsessi loaõigused, määrates SE_PRIVILEGE_REMOVED omistada igaühele neist. Selle tulemusena ei tohiks Defenderi protsess oma tööd (nt failide skannimine) korralikult täita. Kuna see funktsioon on aga halvasti rakendatud, saab selle taaskäivitades muuta ebatõhusaks MsMpEng.exe protsessi.

Side HTTP allalaadijaga

Kerneli draiver on võimeline suhtlema HTTP allalaadijaga, kasutades nimega Event ja Section. Kasutatavate nimeliste objektide nimed genereeritakse ohvri võrguadapteri MAC-aadressi (ethernet) põhjal. Kui okteti väärtus on väiksem kui 16, lisatakse sellele 16. Loodud objektide nimede vorming võib erinevates näidistes erineda. Näiteks ühes analüüsitud proovis MAC-aadressi jaoks 00-1c-0b-cd-ef-34, genereeritud nimed oleksid järgmised:

- BaseNamedObjects101c1b: nimetatud jaotise jaoks (kasutatakse ainult MAC-i kolme esimest oktetti)

- BaseNamedObjectsZ01c1b: nimega sündmuse puhul – sama mis jaotises, kuid MAC-aadressi esimene number asendatakse numbriga Z

Juhul kui HTTP allalaadija soovib kerneli draiverile mõne käsu edastada, loob see lihtsalt nimega jaotise, kirjutab käsu koos seotud andmetega ja ootab, kuni draiver käsku töötleb, luues nimelise sündmuse ja oodates, kuni juht käivitab (või annab sellest märku).

Draiver toetab järgmisi iseenesestmõistetavaid käske:

- Installige kerneli draiver

- Desinstallige BlackLotus

Tähelepanelik lugeja võib siin märgata BlackLotuse nõrka kohta – kuigi alglaadimiskomplekt kaitseb oma komponente eemaldamise eest, saab kerneli draiverit petta alglaadimiskomplekti täielikult desinstallima, luues ülalmainitud nimega objektid ja saates sellele desinstalli käsu.

HTTP allalaadija

Viimane komponent vastutab C&C-serveriga suhtlemise ja sellest saadud mis tahes C&C-käskude täitmise eest. Kõik kasulikud koormused, mida suutsime avastada, sisaldavad kolme käsku. Need käsud on väga arusaadavad ja nagu jaotise nimi viitab, puudutab see peamiselt täiendavate koormuste allalaadimist ja käivitamist erinevate tehnikate abil.

C&C suhtlus

Oma C&C-ga suhtlemiseks kasutab HTTP-laadur HTTPS-protokolli. Kogu suhtluseks vajalik teave on manustatud otse allalaadija binaarfaili – sealhulgas C&C domeenid ja kasutatavad HTTP-ressursside teed. C&C-serveriga suhtlemise vaikeintervalliks on määratud üks minut, kuid seda saab C&C-st saadud andmete põhjal muuta. Iga C&C-ga suhtlusseanss algab majaka HTTP POST-sõnumi saatmisega. Analüüsitud proovides saab HTTP POST-i päistes määrata järgmised HTTP ressursi teed:

- /network/API/hpb_gate[.]php

- /API/hpb_gate[.]php

- /gate[.]php

- /hpb_gate[.]php

Majakateate andmete ette lisatakse a checkin= string, mis sisaldab põhiteavet ohustatud masina kohta – sealhulgas kohandatud masina identifikaatorit (viidatud kui HWID), UEFI Secure Boot olek, mitmesugune riistvarateave ja väärtus, mis näib olevat BlackLotuse järgu number. HWID genereeritakse masina MAC-aadressist (ethernet) ja süsteemiköite seerianumbrist. Sõnumi vorming enne krüptimist on näidatud joonisel 16

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ “HWID”:“%s”, “Session”:“%lu”, “Owner”:“%s”, “IP”:“%s”, “OS”:“%s”, “Edition”:“%s”, “CPU”:“%s”, “GPU”:“%s”, “RAM”:“%lu”, “Integrity”:“%lu”, “SecureBoot”:“%i”, “Build”:“%lu” } |

Joonis 16. Majakateate vorming

Enne sõnumi saatmist C&C-le krüpteeritakse andmed esmalt manustatud RSA-võtmega ja seejärel URL-i jaoks turvalise base64 kodeeringuga. Analüüsi käigus leidsime proovides kasutatud kahte erinevat RSA-võtit. Sellise HTTP majakapäringu näide on näidatud joonisel 17.

Joonis 17. Majaka HTTP POST-teate näide (genereeritud VirusTotali näidisega – see, millel on kohalikud IP-d tegelike C&C-aadresside asemel)

C&C-lt vastusena majakasõnumile saadud andmed peaksid algama kahebaidise maagilise väärtusega HP; vastasel juhul vastust edasi ei töödelda. Kui maagiline väärtus on õige, dekrüpteeritakse maagilisele väärtusele järgnevad andmed 256-bitise AES-i abil CBC-režiimis, kasutades võtmena ülalmainitud HWID-stringi.

Pärast dekrüpteerimist sarnaneb sõnum majakaga, JSON-vormingus stringiga ja määrab käsuidentifikaatori (viidatud kui KASUTUSALA) ja mitmesugused lisaparameetrid, näiteks:

- C&C suhtlusintervall

- Kasutatav täitmismeetod

- Koorma failinimi

- Kasuliku koormuse tüüp põhineb faililaiendil (.sys, exevõi Dll toetatud)

- Autentimisluba, mida peaks kasutama kasuliku koormuse andmete allalaadimise taotlemiseks

- AES-võti, mida kasutatakse kasuliku koormuse andmete dekrüpteerimiseks

Kõik toetatud käsud ja nende kirjeldused on loetletud tabelis 2.

Tabel 2. C&C käsud

| Käsu tüüp | Käsu kirjeldus |

|---|---|

| 1 | Laadige alla ja käivitage kerneli draiver, DLL või tavaline käivitatav fail |

| 2 | Laadige alla kasulik koormus, desinstallige alglaadimiskomplekt ja käivitage kasulik koormus – tõenäoliselt kasutatakse alglaadimiskomplekti värskendamiseks |

| 3 | Desinstallige alglaadimiskomplekt ja väljuge |

Nendes käskudes saab C&C määrata, kas kasulik koormus tuleks enne selle käivitamist kettale kukutada või käivitada otse mällu. Juhtudel, mis hõlmavad faili kettale kukutamist, ProgramData OS-i köite kausta kasutatakse sihtkaustana ning failinime ja laiendi määrab C&C server. Kui käivitate faile otse mälus, exe kasutatakse süstimise sihtmärgina. Kui C&C saadab käsu, mis nõuab kerneli draiveri koostööd, või kui operaator soovib käivitada koodi kerneli režiimis, toimib jaotises kirjeldatud mehhanism. Side HTTP allalaadijaga sektsiooni kasutatakse.

Analüüsivastased nipid

Selle pahavara tuvastamise ja analüüsimise raskendamiseks püüdis selle autor standardsete failiartefaktide (nt tekstistringid, impordid või muud krüptimata manustatud andmed) nähtavust miinimumini piirata. Allpool on kokkuvõte kasutatud tehnikatest.

- Stringi ja andmete krüpteerimine

- Kõik proovides kasutatud stringid krüpteeritakse lihtsa šifri abil.

- Kõik manustatud failid krüpteeritakse 256-bitise AES-iga CBC-režiimis.

- Üksikute failide krüpteerimisvõtmed võivad näidisti erineda.

- Lisaks AES-krüptimisele tihendatakse mõned failid ka LZMS-i abil.

- Ainult käitusaegne API eraldusvõime

- Kõigis näidistes (kui see on kohaldatav) lahendatakse Windowsi API-liidesed alati eranditult käitusajal ja funktsioonide nimede asemel kasutatakse funktsioonide räsi, et leida mälust soovitud API funktsiooni aadressid.

- Mõnel juhul otsene syscall käsu kutsumist kasutatakse soovitud süsteemifunktsiooni väljakutsumiseks.

- Võrguside

- Suhtleb HTTPS-i abil.

- Kõik HTTP-allalaadija poolt C&C-le saadetud sõnumid krüpteeritakse manustatud RSA avaliku võtmega.

- Kõik C&C-st HTTP-allalaadijasse saadetavad sõnumid krüpteeritakse ohvri masinakeskkonnast tuletatud võtme või C&C-i pakutava AES-võtme abil.

- Silumis- ja VM-ivastased nipid – kui kasutatakse, asetatakse see tavaliselt kohe sisestuspunkti algusesse. Kasutatakse ainult tavalisi liivakasti või siluri tuvastamise nippe.

Leevendused ja heastamine

- Esiteks on loomulikult kohustuslik hoida oma süsteem ja selle turbetoode ajakohasena – suurendamaks võimalust, et oht peatatakse kohe alguses, enne kui see suudab saavutada operatsioonieelse püsivuse.

- Seejärel on peamine samm, mida tuleb astuda, et vältida teadaolevate haavatavate UEFI binaarfailide kasutamist UEFI Secure Bootist möödahiilimiseks, nende tühistamine UEFI tühistamiste andmebaasis (dbx) – Windowsi süsteemides, dbx värskendusi tuleks levitada Windowsi värskenduste abil.

- Probleem on selles, et laialdaselt kasutatavate Windowsi UEFI binaarfailide tühistamine võib põhjustada tuhandete vananenud süsteemide, taastepiltide või varukoopiate käivitamatuks muutmise – ja seetõttu võtab tühistamine sageli liiga kaua aega.

- Pange tähele, et BlackLotuse kasutatud Windowsi rakenduste tühistamine takistaks alglaadimiskomplekti installimist, kuid kuna installija asendaks ohvri alglaaduri tühistatud alglaaduriga, võib see muuta süsteemi buutimatuks. Sel juhul taastamiseks lahendaks probleemi OS-i uuesti installimine või lihtsalt ESP taastamine.

- Kui tühistamine toimuks pärast BlackLotuse püsivuse seadistamist, jääks alglaadimiskomplekt funktsionaalseks, kuna see kasutab püsivuse tagamiseks kohandatud MOK-võtmega legitiimset seibi. Sel juhul oleks kõige turvalisem leevenduslahendus Windowsi uuesti installimine ja ründajate registreeritud MOK-võtme eemaldamine, kasutades mokutil utiliit (selle toimingu tegemiseks on vajalik füüsiline kohalolek, kuna kasutaja peab alglaadimise ajal suhtlema MOK-halduriga).

Takeaways

Viimastel aastatel on avastatud palju UEFI-süsteemide turvalisust mõjutavaid kriitilisi haavatavusi. Kahjuks on kogu UEFI ökosüsteemi keerukuse ja sellega seotud tarneahela probleemide tõttu paljud neist haavatavustest jätnud paljud süsteemid haavatavaks isegi pikka aega pärast turvaaukude parandamist – või vähemalt pärast seda, kui meile teatati, et need on parandatud. Parema pildi saamiseks on siin mõned näited plaastri või tühistamise tõrgetest, mis võimaldavad UEFI Secure Boot möödasõitu alles eelmisel aastal:

- Esiteks muidugi CVE-2022-21894 – haavatavus, mida BlackLotus kasutab. Aasta pärast haavatavuse parandamist ei tühistata haavatavaid UEFI binaarfaile ikka veel, mis võimaldab sellistel ohtudel nagu BlackLotus vargsi tegutseda süsteemides, kus on lubatud UEFI Secure Boot, pakkudes seega ohvritele vale turvatunnet.

- 2022. aasta alguses avalikustasime mitmed UEFI haavatavused, mis võimaldavad muu hulgas keelata UEFI Secure Boot. OEM ei toeta enam paljusid mõjutatud seadmeid, seega pole need ka parandatud (kuigi need seadmed polnud nii vanad – näiteks 3–5 aastat haavatavuse avalikustamise ajal). Loe lähemalt meie blogipostitusest: Kui "turvaline" pole üldse turvaline: Lenovo tarbijatele mõeldud sülearvutites avastati tugeva mõjuga UEFI haavatavused

- Hiljem 2022. aastal avastasime a vähesed muud UEFI haavatavused, mille ärakasutamine võimaldaks ka ründajatel UEFI Secure Booti väga lihtsalt keelata. Nagu märkisid kaasuurijad alates Binaarselt, mitu seadet, mis on loetletud jaotises nõuandev jäeti paigata või ei parandatud õigesti isegi paar kuud pärast nõuannet – jättes seadmed haavatavaks. Ütlematagi selge, et sarnaselt eelmisele juhtumile jäävad mõned seadmed igaveseks haavatavaks, kuna nende tugi on lõppenud.

Oli vaid aja küsimus, millal keegi neid tõrkeid ära kasutab ja loob UEFI alglaadimiskomplekti, mis on võimeline töötama süsteemides, kus UEFI Secure Boot on lubatud. Nagu soovitasime eelmisel aastal meie RSA esitlus, muudab see kõik ESP-le ülemineku ründajate jaoks teostatavamaks ja võimalikuks edasiminekuks UEFI-ohtude puhul – BlackLotuse olemasolu kinnitab seda.

IoC-d

Faile

| SHA-1 | Faili | Detection | Kirjeldus |

|---|---|---|---|

| 05846D5B1D37EE2D716140DE4F4F984CF1E631D1 | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| A5A530A91100ED5F07A5D74698B15C646DD44E16 | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| D82539BFC2CC7CB504BE74AC74DF696B13DB486A | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| 16B12CEA54360AA42E1120E82C1E9BC0371CB635 | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| DAE7E7C4EEC2AC0DC7963C44A5A4F47D930C5508 | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| 45701A83DEC1DC71A48268C9D6D205F31D9E7FFB | N / A | Win64/BlackLotus.A | BlackLotuse paigaldaja. |

| 2CE056AE323B0380B0E87225EA0AE087A33CD316 | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| 5A0074203ABD5DEB464BA0A79E14B7541A033216 | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| 5DC9CBD75ABD830E83641A0265BFFDDD2F602815 | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| 97AEC21042DF47D39AC212761729C6BE484D064D | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| ADCEEC18FF009BED635D168E0B116E72096F18D2 | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| DBC064F757C69EC43517EFF496146B43CBA949D1 | N / A | EFI/BlackLotus.B | BlackLotus UEFI alglaadimiskomplekt. |

| 06AF3016ACCDB3DFE1C23657BF1BF91C13BAA757 | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| 0C0E78BF97116E781DDE0E00A1CD0C29E68D623D | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| 6D8CEE28DA8BCF25A4D232FEB0810452ACADA11D | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| 74FF58FCE8F19083D16DF0109DC91D78C94342FA | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| ACC74217CBE3F2E727A826B34BDE482DCAE15BE6 | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| 111C4998F3264617A7A9D9BF662D4B1577445B20 | N / A | Win64/BlackLotus.B | BlackLotuse HTTP allalaadija. |

| 17FA047C1F979B180644906FE9265F21AF5B0509 | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| 1F3799FED3CF43254FE30DCDFDB8DC02D82E662B | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| 4B882748FAF2C6C360884C6812DD5BCBCE75EBFF | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| 91F832F46E4C38ECC9335460D46F6F71352CFFED | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| 994DC79255AEB662A672A1814280DE73D405617A | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| FFF4F28287677CAABC60C8AB36786C370226588D | N / A | Win64/BlackLotus.C | BlackLotuse tuuma draiver. |

| 71559C3E2F3950D4EE016F24CA54DA17D28B9D82 | N / A | EFI/BlackLotus.C | BlackLotuse installija loobus BlackLotuse alglaadimiskonfiguratsiooniandmete (BCD) poest. |

| D6D3F3151B188A9DA62DEB95EA1D1ABEFF257914 | N / A | EFI/BlackLotus.C | BlackLotuse installija loobus BlackLotuse alglaadimiskonfiguratsiooniandmete (BCD) poest. |

| 547FAA2D64B85BF883955B723B07635C0A09326B | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 kasuliku koorma laadur. |

| D1BBAA3D408E944C70B3815471EED7FA9AEE6425 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 kasuliku koorma laadur. |

| 0E6DD7110C38464ECAA55EE4E2FA303ADA0EDEFB | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 kasulik koormus – MokInstaller EFI rakendus. |

| D6BB89D8734B3E49725362DAE9A868AE681E8BD6 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 kasulik koormus – MokInstaller EFI rakendus. |

| 164BB587109CFB20824303AD1609A65ABB36C3E9 | N / A | Win64/BlackLotus.D | BlackLotuse installija UAC möödaviigumoodul. |

Sertifikaadid

| Seerianumber | 570B5D22B723B4A442CC6EEEBC2580E8 |

| Pöidlajälg | C8E6BF8B6FDA161BBFA5470BCC262B1BDC92A359 |

| Teema CN | Kui nad nutavad CA |

| Teema O | N / A |

| Teema L | N / A |

| Teema S | N / A |

| Teema C | N / A |

| Kehtib alates | 2022-08-13 17:48:44 |

| Kehtib kuni | 2032-08-13 17:58:44 |

võrk

| IP | Domeen | Hostimise pakkuja | Esimest korda nähtud | Detailid |

|---|---|---|---|---|

| N / A | xrepositoryx[.]nimi | N / A | 2022-10-17 | BlackLotus C&C. https://xrepositoryx[.]name/network/API/hpb_gate.php |

| N / A | myrepositoryx[.]com | N / A | 2022-10-16 | BlackLotus C&C. https://myrepositoryx[.]com/network/API/hpb_gate.php |

| 104.21.22[.]185 | erdjknfweklsgwfmewfgref[.]com | Cloudflare, Inc. | 2022-10-06 | BlackLotus C&C. https://erdjknfweklsgwfmewfgref[.]com/API/hpb_gate.php |

| 164.90.172[.]211 | harrysucksdick[.]com | DigitalOcean, LLC | 2022-10-09 | BlackLotus C&C. https://harrysucksdick[.]com/API/hpb_gate.php |

| 185.145.245[.]123 | heikickn[.]com frassirishiproc[.]com |

SIA VEESP | 2022-10-12 | BlackLotus C&C. https://heikickgn[.]com/API/hpb_gate.php https://frassirishiproc[.]com/API/hpb_gate.php |

| 185.150.24[.]114 | minuhoidla[.]nimi | SkyLink Data Center BV | 2022-10-14 | BlackLotus C&C. myrepository[.]name/network/API/hpb_gate.php |

| 190.147.189[.]122 | egscorp[.]net | Telmex Colombia SA | 2022-08-24 | BlackLotus C&C. https://egscorp[.]net/API/hpb_gate.php |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 12 MITER ATT&CK raamistikust.

| Taktika | ID | Nimi | Kirjeldus |

|---|---|---|---|

| Ressursside arendamine | T1587.002 | Võimaluste arendamine: koodi allkirjastamise sertifikaadid | Mõned BlackLotuse näidised on allkirjastatud iseallkirjastatud sertifikaadiga. |

| T1588.005 | Võimaluste hankimine: ärakasutamine | BlackLotus kasutas UEFI turvalisest alglaadimisest möödahiilimiseks avalikult teadaolevaid võimalusi. | |

| Täitmine | T1203 | Kasutamine kliendi täitmiseks | BlackLotuse installijad saavad kasutada CVE-2022-21894, et saavutada suvalise koodi käivitamine süsteemides, kus on lubatud UEFI Secure Boot. |

| T1559 | Protsessidevaheline suhtlus | BlackLotuse HTTP allalaadija kasutab kernelirežiimi komponendile käskude edastamiseks nimega jaotist. | |

| T1106 | Natiivne API | BlackLotuse HTTP allalaadija kasutab erinevaid Windowsi API-sid, et saavutada ohustatud masinas koodi täitmine. | |

| T1129 | Jagatud moodulid | BlackLotuse HTTP allalaadija saab laadida ja käivitada C&C serverist saadud DLL-e. | |

| Püsivus | T1542.003 | OS-eelne alglaadimine: alglaadimiskomplekt | BlackLotuse alglaadimiskomplekt juurutatakse EFI süsteemipartitsioonile ja käivitatakse alglaadimise ajal. |

| Privileegi eskaleerimine | T1548.002 | Kuritarvitamise kõrguse kontrolli mehhanism: kasutajakonto kontrollist möödaminek | BlackLotuse installer üritab kasutajakonto kontrollist mööda minnes privileege suurendada. |

| T1134.002 | Juurdepääsulubade manipuleerimine: looge protsess Tokeniga | BlackLotuse HTTP allalaadija saab kasutada WTSQueryUserTokenit ja CreateProcessAsUserW-d, et käivitada allalaaditud kasulikke koormusi uue protsessi raames kohaliku süsteemi õigustega. | |

| Kaitsest kõrvalehoidmine | T1622 | Siluri kõrvalehoidmine | BlackLotuse komponendid kasutavad erinevaid tehnikaid, et tuvastada, kas ohvri peal töötab kerneli või kasutajarežiimi silur. |

| T1574 | Kaaperdamise voog | BlackLotuse alglaadimiskomplekt kaaperdab mitmesuguseid Windowsi alglaadimisprotsessi etappides sisalduvaid komponente (Windowsi alglaadimishaldur, Windowsi OS-i laadija, Windowsi kernel ja konkreetsed draiverid), et vältida tuvastamist, desaktiveerides mitmesugused Windowsi turbefunktsioonid (VBS, Windows Defender) ja käivitades salaja selle kerneli režiimi. ja kasutajarežiimi komponendid | |

| T1562 | Kahjustada kaitsemehhanisme | BlackLotuse komponendid võivad tuvastamise vältimiseks keelata BitLockeri ja Windows Defenderi. | |

| T1070.004 | Indikaatori eemaldamine: faili kustutamine | BlackLotuse installer kustutab end pärast failide edukat juurutamist EFI-süsteemi partitsioonile. Ka pärast CVE-2022-21894 edukat ärakasutamist eemaldab BlackLotus ärakasutamise jäljed, kustutades kõik kasutusahelasse kuuluvad failid EFI süsteemipartitsioonist. | |

| T1070.009 | Indikaatori eemaldamine: selge püsivus | BlackLotus saab end desinstallida, eemaldades ESP-st kõik alglaadimiskomplekti failid ja taastades algse ohvri Windowsi alglaadimishalduri. | |

| T1036.005 | Maskeerimine: sobitage õiguspärane nimi või asukoht | BlackLotus üritab peita oma ESP-s juurutatud faile, kasutades seaduslikke failinimesid, nagu grubx64.efi (kui UEFI turvaline algkäivitus on ohustatud masinas lubatud) või bootmgfw.efi (kui UEFI turvaline alglaadimine on ohustatud masinas keelatud). | |

| T1112 | Muuda registrit | BlackLotuse installer muudab Windowsi registrit, et keelata Windowsi HVCI turvafunktsioon. | |

| T1027 | Hägustatud failid või teave | Peaaegu kõik BlackLotuse komponentide manustatud stringid krüpteeritakse kohandatud kombineeritud šifri abil ja dekrüpteeritakse ainult vajaduse korral. | |

| T1027.007 | Hägustatud failid või teave: dünaamiline API eraldusvõime | BlackLotuse komponendid kasutavad dünaamilist API eraldusvõimet, kasutades nimede asemel API-nimede räsi. | |

| T1027.009 | Hägustatud failid või teave: manustatud kasulikud koormused | Peaaegu kõik BlackLotuse komponentide manustatud failid krüpteeritakse AES-i abil. | |

| T1542.003 | OS-eelne alglaadimine: alglaadimiskomplekt | BlackLotuse alglaadimiskomplekt juurutatakse EFI süsteemipartitsioonile ja käivitatakse OS-i alglaadimise alguses ning seega on see võimeline kontrollima OS-i alglaadimisprotsessi ja hoiduma tuvastamisest. | |

| T1055.012 | Protsessi sisestamine: Dynamic-link Library Injection | BlackLotuse HTTP allalaadija saab sisestada DLL-i äsja loodud faili exe protsessi õõnestamist kasutades. | |

| T1055.002 | Protsessi süstimine: kaasaskantav käivitatav süstimine | BlackLotuse draiver sisestab HTTP-allalaadija kaasaskantava käivitatava faili a Winlogon.exe protsessi. | |

| T1014 | Juurkomplekt | BlackLotuse kerneli draiver kaitseb ESP alglaadimiskomplekti faile eemaldamise eest. | |

| T1497.001 | Virtualiseerimine/liivakastist kõrvalehoidmine: süsteemikontrollid | BlackLotus kasutab virtualiseerimis- ja analüüsikeskkondade tuvastamiseks ja vältimiseks mitmesuguseid süsteemikontrolle, sealhulgas liivakastipõhiste registriväärtuste kontrollimist. | |

| avastus | T1622 | Siluri kõrvalehoidmine | BlackLotuse komponendid kasutavad erinevaid tehnikaid, et tuvastada, kas ohvri peal töötab kerneli või kasutajarežiimi silur. |

| T1082 | Süsteemi teabe avastamine | BlackLotus kogub ohustatud hostis süsteemiteavet (IP, GPU, CPU, mälu, OS-i versioon). | |

| T1614 | Süsteemi asukoha tuvastamine | BlackLotus saab väljuda, kui ohustatud hostis tuvastatakse üks järgmistest süsteemi lokaatidest: ro-MD, ru-MD, ru-RU, uk-UA, be-BY, hy-AM, kk-KZ. | |

| T1016 | Süsteemi võrgukonfiguratsiooni avastamine | BlackLotuse HTTP-allalaadija saab päringu alusel määrata ohustatud hosti avaliku IP-aadressi api.ipify[.]org teenust. | |

| T1016.001 | Süsteemi võrgukonfiguratsiooni avastamine: Interneti-ühenduse avastamine | BlackLotuse HTTP allalaadija kontrollib Interneti-ühendust Microsofti päringu kaudu www.msftncsi[.]com/ncsi[.]txt | |

| T1497.001 | Virtualiseerimine/liivakastist kõrvalehoidmine: süsteemikontrollid | BlackLotus kasutab virtualiseerimis- ja analüüsikeskkondade tuvastamiseks ja vältimiseks mitmesuguseid süsteemikontrolle, sealhulgas liivakastipõhiste registriväärtuste kontrollimist. | |

| Juhtimine ja kontroll | T1071.001 | Rakenduskihi protokoll: veebiprotokollid | BlackLotus kasutab oma C&C-ga suhtlemiseks HTTPS-i. |

| T1132.001 | Andmete kodeerimine: standardne kodeering | BlackLotus kodeerib krüptitud andmeid C&C-suhtluses URL-i turvalise base64-ga. | |

| T1573.001 | Krüpteeritud kanal: sümmeetriline krüptograafia | BlackLotus kasutab 256-bitist AES-i CBC-režiimis C&C-lt saadud sõnumite dekrüpteerimiseks. | |

| T1573.002 | Krüpteeritud kanal: asümmeetriline krüptograafia | BlackLotus kasutab C&C-le saadetud sõnumite krüptimiseks manustatud RSA avalikku võtit. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- Platoblockchain. Web3 metaversiooni intelligentsus. Täiustatud teadmised. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/2023/03/01/blacklotus-uefi-bootkit-myth-confirmed/

- 000

- 1

- 10

- 11

- 2018

- 2020

- 2022

- 7

- 9

- a

- Võimalik

- MEIST

- üle

- kuritarvitamise

- juurdepääs

- juurdepääsetav

- Ligipääs

- konto

- Saavutada

- Saavutab

- tegu

- meetmete

- osalejad

- õigusaktid

- lisatud

- lisamine

- Täiendavad lisad

- aadress

- aadressid

- admin

- edasijõudnud

- ADEelis

- reklaam

- nõuandev

- AES

- mõjutades

- pärast

- vastu

- aka

- Materjal: BPA ja flataatide vaba plastik

- paigutatud

- eraldised

- Lubades

- võimaldab

- juba

- Kuigi

- alati

- AMD

- vahel

- analüüs

- analüüsima

- ja

- Anime

- Teine

- API

- API-liidesed

- app

- kohaldatav

- taotlus

- rakendused

- asjakohane

- APT

- Arhiiv

- ümber

- kaubad

- hindamine

- seotud

- Katsed

- tähelepanu

- AUGUST

- autor

- saadaval

- Varundamine

- varukoopiaid

- põhineb

- põhiline

- Alused

- majakas

- sest

- enne

- Algus

- taga

- on

- Valgevene

- Uskuma

- alla

- Parem

- vahel

- BleepingComputer

- Blokeerima

- sinine

- boonus

- Saapad

- botnettid

- Murdma

- Purustamine

- läbimurre

- tooma

- Toomine

- üldjoontes

- tõi kaasa

- puhver

- ehitama

- ehitatud

- sisseehitatud

- helistama

- kutsudes

- Kutsub

- võimeid

- võimeline

- mis

- ettevaatlik

- juhul

- juhtudel

- juhuslik

- maadlus

- põhjustatud

- põhjuste

- põhjustades

- keskus

- sertifikaat

- kett

- võimalus

- muutma

- Kanal

- kontroll

- Kontroll

- salakiri

- nõuete

- selge

- klient

- lähedal

- suletud

- lähemale

- Sulgemine

- kood

- kolleegidega

- Kolumbia

- kombinatsioon

- kombineeritud

- Tulema

- kommenteeris

- ühine

- tavaliselt

- edastama

- suhtlemine

- KOMMUNIKATSIOON

- võrreldes

- võrdlus

- ühilduvus

- täiesti

- keeruline

- keerukus

- komponent

- komponendid

- kompromiss

- Kompromissitud

- mõiste

- mures

- usaldus

- konfiguratsioon

- KINNITATUD

- ühendus

- arvestades

- tarbija

- sisaldama

- sisaldab

- sisu

- jätkama

- pidev

- pidevalt

- kontrollida

- kontroll

- koostöö

- tuum

- Vastav

- võiks

- Kursus

- kattes

- looma

- loodud

- loob

- loomine

- MANDAAT

- kriitiline

- Praegune

- Praegu

- tava

- Ohtlik

- andmed

- Andmekeskus

- andmebaas

- kuupäev

- deaktiveerimine

- tegelema

- surm

- Avaldage lahti

- sügav

- sügavam

- vaikimisi

- määratletud

- kindlasti

- sõltub

- juurutada

- lähetatud

- juurutamine

- kasutuselevõtu

- juurutab

- Tuletatud

- kirjeldama

- kirjeldatud

- soovitud

- Vaatamata

- sihtkoht

- detail

- üksikasjalik

- detailid

- tuvastatud

- Detection

- Määrama

- määrates kindlaks

- arenenud

- arendaja

- Arendajad

- seade

- seadmed

- DID

- erinevus

- erinev

- DIG

- otsene

- otse

- kataloogid

- blokeeritud

- avalikustamine

- avastama

- avastasin

- avastus

- jagatud

- jaotus

- Väljamaksed

- teeme

- Domeenid

- Ära

- lae alla

- ajam

- juht

- draiverid

- Drop

- langes

- Kukkumine

- duplikaadid

- ajal

- dünaamiline

- iga

- Varajane

- lihtsam

- kergesti

- ökosüsteemi

- väljaanne

- tõhusalt

- jõupingutusi

- elemendid

- ELEVATE

- kõrgendatud

- varjatud

- töötab

- lubatud

- krüpteeritud

- krüpteerimist

- Inseneriteadus

- piisavalt

- registreerunud

- tagama

- kanne

- keskkond

- keskkondades

- oluline

- asutades

- jms

- hinnatud

- Isegi

- sündmus

- sündmused

- Iga

- tõend

- näide

- näited

- ainult

- täitma

- Täidab

- hukkamine

- täitmine

- olemasolevate

- Väljapääs

- Selgitama

- selgitus

- Ekspluateeri

- kasutamine

- Exploited

- ärakasutamine

- uurima

- laiendamine

- väline

- teostatav

- tunnusjoon

- Objekte

- FUNKTSIOONID

- mees

- vähe

- Valdkonnad

- Joonis

- fail

- Faile

- filtreerida

- lõplik

- leidma

- leidmine

- esimene

- fikseeritud

- välklamp

- voog

- järgima

- Järel

- järgneb

- igavesti

- vorm

- formaat

- endine

- Foorumid

- edasi

- avastatud

- Alates

- täis

- täielikult

- funktsioon

- funktsionaalne

- funktsionaalsus

- funktsioonid

- edasi

- Mängud

- värav

- loodud

- saama

- antud

- annab

- eesmärk

- GPU

- Green

- Grupi omad

- valvur

- häkkimine

- Varred

- Käed

- juhtuda

- juhtub

- riistvara

- võttes

- päised

- siin

- varjama

- Suur

- Hits

- Konksud

- võõrustaja

- Kuidas

- aga

- HTTPS

- sajad

- tuvastatud

- tunnus

- identifitseerima

- pilt

- pildid

- kohe

- mõju

- rakendatud

- rakendamisel

- impordi

- võimatu

- in

- lisatud

- Kaasa arvatud

- eraldi

- info

- informatiivne

- esialgne

- paigaldama

- paigaldatud

- selle asemel

- integreeritud

- terviklikkuse

- Intel

- Intelligentsus

- suhtlemist

- Internet

- internetiühendus

- Sissejuhatus

- uurimine

- seotud

- IP

- probleem

- IT

- ise

- Jaanuar

- töö

- hüppab

- Kaspersky

- Kasahstan

- pidamine

- Võti

- võtmed

- teatud

- viimane

- Eelmisel aastal

- Hilja

- hiljemalt

- algatama

- kiht

- viima

- Leads

- jätmine

- Lenovo

- Li

- Raamatukogu

- Tõenäoliselt

- LIMIT

- Linux

- nimekiri

- Loetletud

- Nimekirjad

- vähe

- koormus

- laadur

- laadimine

- saadetised

- kohalik

- asub

- liising

- Pikk

- kaua aega

- Vaata

- kaotama

- Madal

- mac

- masin

- masinad

- tehtud

- maagiline

- põhiline

- peamine

- tegema

- TEEB

- Tegemine

- malware

- juhitud

- juht

- Manipuleerimine

- käsitsi

- palju

- Vastama

- küsimus

- max laiuse

- tähendus

- mehhanism

- Mälu

- mainitud

- ainult

- sõnum

- kirjad

- meetod

- Microsoft

- võib

- miinimum

- minut

- leevendamine

- viis

- modifitseeritud

- muutma

- moodulid

- hetk

- jälgitakse

- monitorid

- kuu

- rohkem

- kõige

- motivatsioon

- liikuma

- mitmekordne

- nimi

- Nimega

- nimed

- emakeelena

- vajalik

- Vajadus

- Pole vaja

- vajadustele

- võrk

- Uus

- järgmine

- Tavaliselt

- number

- numbrid

- esemeid

- saama

- oktoober

- Pakkumised

- offline

- Vana

- ONE

- Internetis

- Avaneb

- töötama

- tegutsevad

- töö

- operaator

- valik

- Valikud

- et

- originaal

- OS

- Muu

- muidu

- Ületada

- ülevaade

- enda

- omanikuks

- omanik

- parameeter

- parameetrid

- osa

- osad

- Plaaster

- Paikade

- Lappimine

- tee

- Muster

- mustrid

- täiuslik

- täitma

- esitades

- püsivus

- füüsiline

- tükk

- inimesele

- Platon

- Platoni andmete intelligentsus

- PlatoData

- PoC

- Punkt

- võrra

- poliitika

- võimalik

- post

- Postitusi

- potentsiaal

- võimas

- olemasolu

- esitada

- vältida

- eelmine

- varem

- põhimõtted

- era-

- Private Key

- privileegid

- Probleem

- probleeme

- tulu

- protsess

- Töödeldud

- Protsessid

- Toode

- Programm

- silmapaistev

- tõend

- tõendi mõiste

- korralikult

- kaitsma

- kaitstud

- kaitsta

- kaitse

- protokoll

- tingimusel

- pakkudes

- avalik

- avaliku võtme

- väljaanded

- avalikult

- avaldatud

- eesmärk

- tõstma

- RAM

- juhuslik

- kiiresti

- jõudis

- Lugenud

- lugeja

- Lugemine

- reaalne

- Reaalsus

- mõistma

- põhjus

- mõistlik

- saadud

- hiljuti

- Taastuma

- taastumine

- viited

- nimetatud

- Sõltumata sellest

- registrite

- registri

- regulaarne

- seotud

- jääma

- eemaldamine

- kõrvaldama

- Eemaldatud

- eemaldades

- asendama

- asendatakse

- Aruanded

- Hoidla

- taotleda

- nõutav

- teadustöö

- uurija

- Teadlased

- resolutsioon

- lahendatud

- ressurss

- vastus

- vastutav

- REST

- taastamine

- kaasa

- tagasipöördumine

- tagasikäik

- Roll

- juur

- RSA

- rsakonverents

- jooks

- jooksmine

- Venemaa

- ohutum

- sama

- liivakast

- Pettus

- skaneerimine

- kava

- Ekraan

- otsimine

- Teine

- sekundit

- Osa

- lõigud

- kindlustama

- turvalisus

- tundub

- saatmine

- tunne

- seeria-

- Seeria

- teenus

- Teenused

- istung

- komplekt

- Komplektid

- kehtestamine

- mitu

- Jaga

- Lühike

- peaks

- näidatud

- Näitused

- kirjutama

- signaale

- allkirjastatud

- allkirjastamine

- Märgid

- sarnane

- lihtne

- lihtsustatud

- lihtsalt

- alates

- SIX

- SUURUS

- So

- nii kaugel

- Pehme

- tarkvara

- müüdud

- lahendus

- mõned

- Keegi

- midagi

- Allikad

- Ruum

- konkreetse

- täpsustus

- määratletud

- Spreading

- Stage

- etappidel

- standalone

- standard

- seisab

- algus

- alustatud

- algab

- käivitamisel

- olek

- jääma

- Samm

- Sammud

- Veel

- peatatud

- salvestada

- ladustatud

- lihtne

- struktuur

- esitamine

- järgnev

- edukas

- Edukalt

- selline

- Soovitab

- Kokku võtta

- KOKKUVÕTE

- toetama

- Toetatud

- Toetamine

- Toetab

- peaks

- peatatud

- sümbol

- süntaks

- süsteem

- süsteemid

- tabel

- Võtma

- võtab

- võtmine

- rääkimine

- sihtmärk

- ülesanded

- meeskond

- Tehniline

- tehnikat

- ajutine

- .

- Põhitõed

- teave

- oma

- seetõttu

- asi

- asjad

- tuhandeid

- oht

- ohus osalejad

- ähvardused

- kolm

- Läbi

- aeg

- ajakava

- ots

- et

- täna

- kokku

- sümboolne

- liiga

- töövahendid

- teema

- vallandas

- Usaldatud

- Pöörake

- Pöördunud

- Pööramine

- tüüpiline

- Ukraina

- all

- mõistmine

- ajakohane

- Värskendused

- ajakohastatud

- Uudised

- us

- Kasutus

- kasutama

- Kasutaja

- tavaliselt

- kasulikkus

- väärtus

- Väärtused

- eri

- Kontrollimine

- kinnitatud

- kontrollima

- versioon

- kaudu

- Ohver

- ohvreid

- RIKKUMINE

- Rikkumised

- nähtavus

- maht

- mahud

- Haavatavused

- haavatavus

- Haavatav

- ootamine

- kuidas

- web

- hästi tuntud

- M

- Mis on

- kas

- mis

- kuigi

- kogu

- lai

- Wikipedia

- Metsik

- will

- aknad

- Windows 11

- jooksul

- ilma

- Töö

- töötab

- halvim

- oleks

- kirjutamine

- kirjalik

- aasta

- aastat

- sa

- Sinu

- sephyrnet

- null